Содержание

Введение

Предыдущие интерфейсы VPN были несколько разрозненными. Чтобы упростить сложность настройки VPN, логика интерфейса была переработана, начиная с версии контроллера 6.2. В этом документе представлено пошаговое описание.

Перед настройкой обратите внимание на изменения на страницах VPN:

1. Изменения на странице конфигурации VPN:

- Перейдите в раздел Network Config > VPN > VPN. Страница конфигурации VPN разделена на три вкладки: VPN Server (VPN-сервер), VPN Client (VPN-клиент) и Site-to-Site VPN. Страницы VPN были реорганизованы на основе сценариев использования и типов VPN.

- SSL VPN, ранее находившийся в разделе VPN > SSL VPN, был перенесен и скорректирован, а страница Wireguard Server была добавлена заново.

- Кроме того, на страницу VPN Client была добавлена страница WireGuard Client.

- Auto WireGuard был добавлен в раздел Site-to-Site VPN, в то время как Manual WireGuard был перемещен со страницы VPN > WireGuard.

- Информацию о пользователях VPN можно просмотреть на странице VPN Server при наличии записей сервера.

- IPsec failover (отказоустойчивость) был объединен со страницей конфигурации VPN.

- Управление ресурсами SSL VPN, группы пользователей и т.д. теперь находятся на странице User Management (Управление пользователями).

2. Изменения на странице статуса VPN:

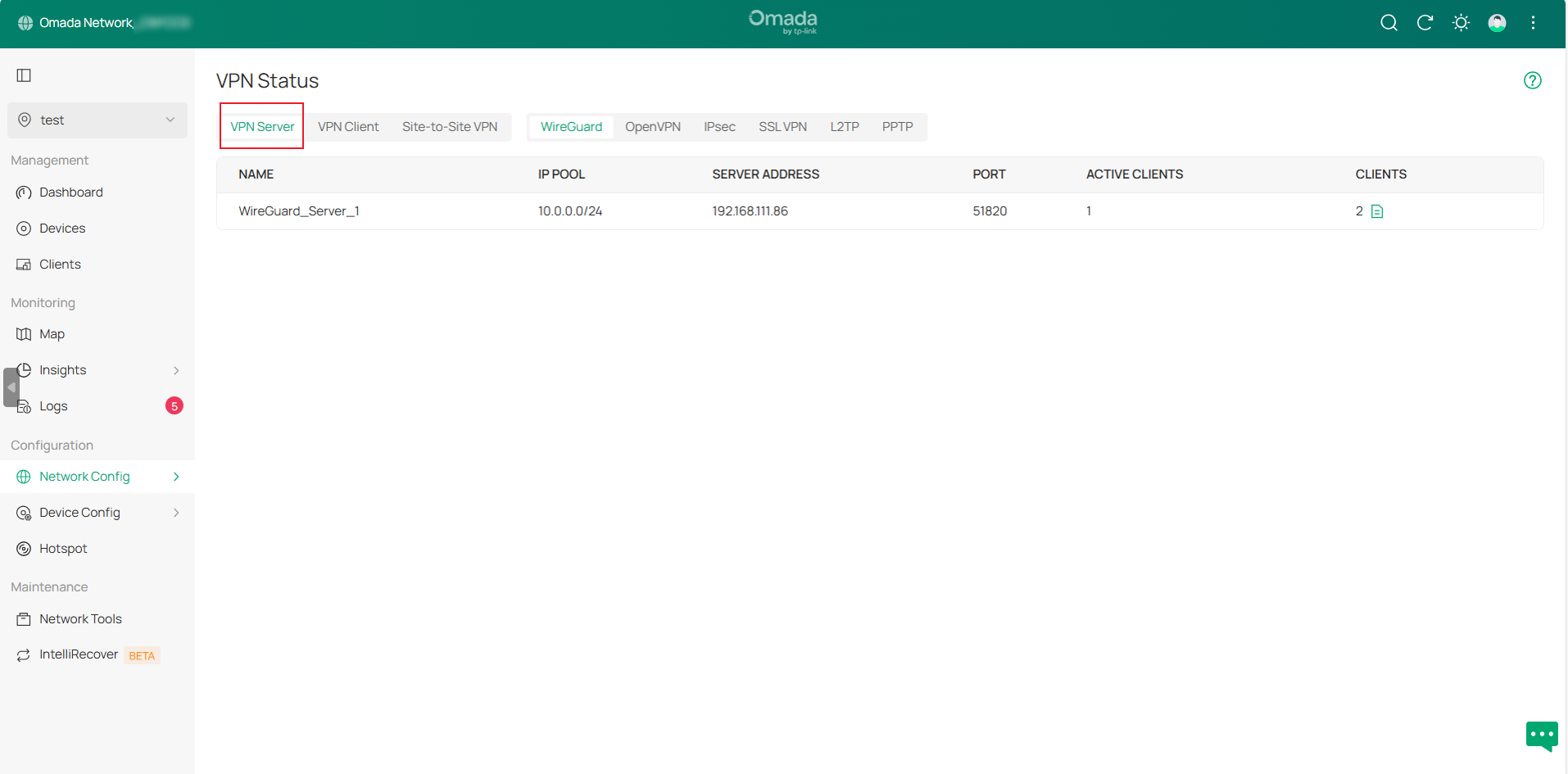

Перейдите в раздел Network Config > VPN Status, где отобразятся три вкладки: VPN Server, VPN Client и Site-to-Site VPN.

Требования

- Omada Controller v6.2 и выше

- Omada Gateway (шлюз)

Настройка

Настройка VPN-сервера

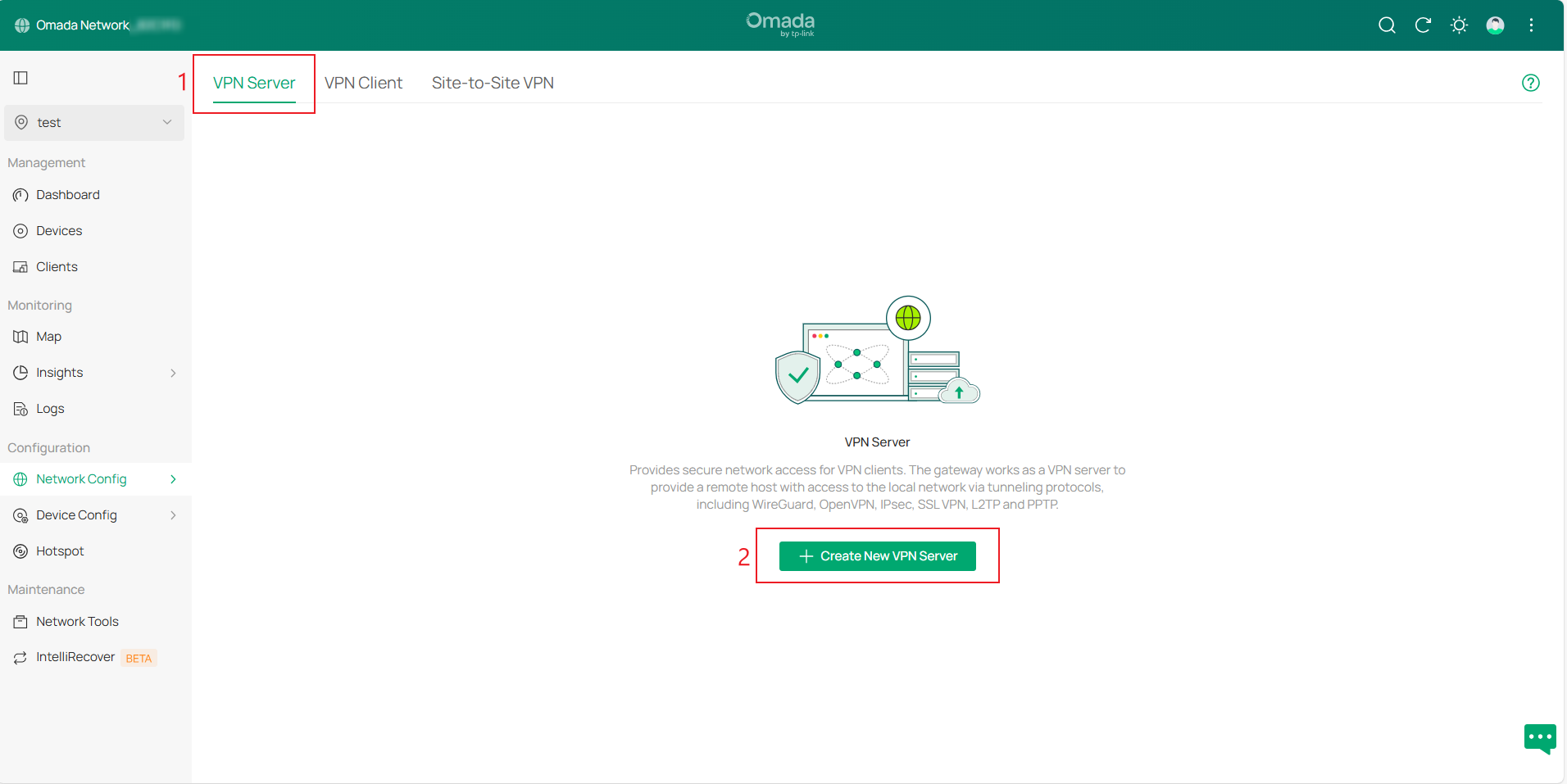

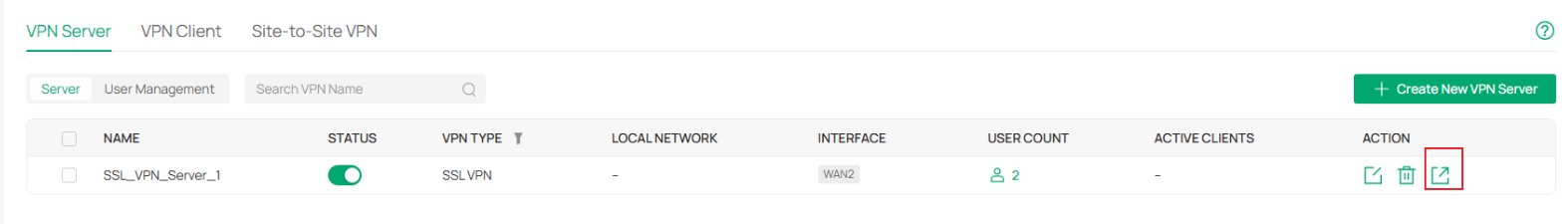

Шаг 1. Войдите в контроллер, перейдите в раздел Site view (Вид сайта) > Network Config (Конфигурация сети) > VPN > VPN Configuration (Конфигурация VPN). Страница конфигурации VPN разделена на три вкладки: VPN Server, VPN Client и Site-to-Site VPN. Перейдите на страницу VPN Server и нажмите Create New VPN Server (Создать новый VPN-сервер).

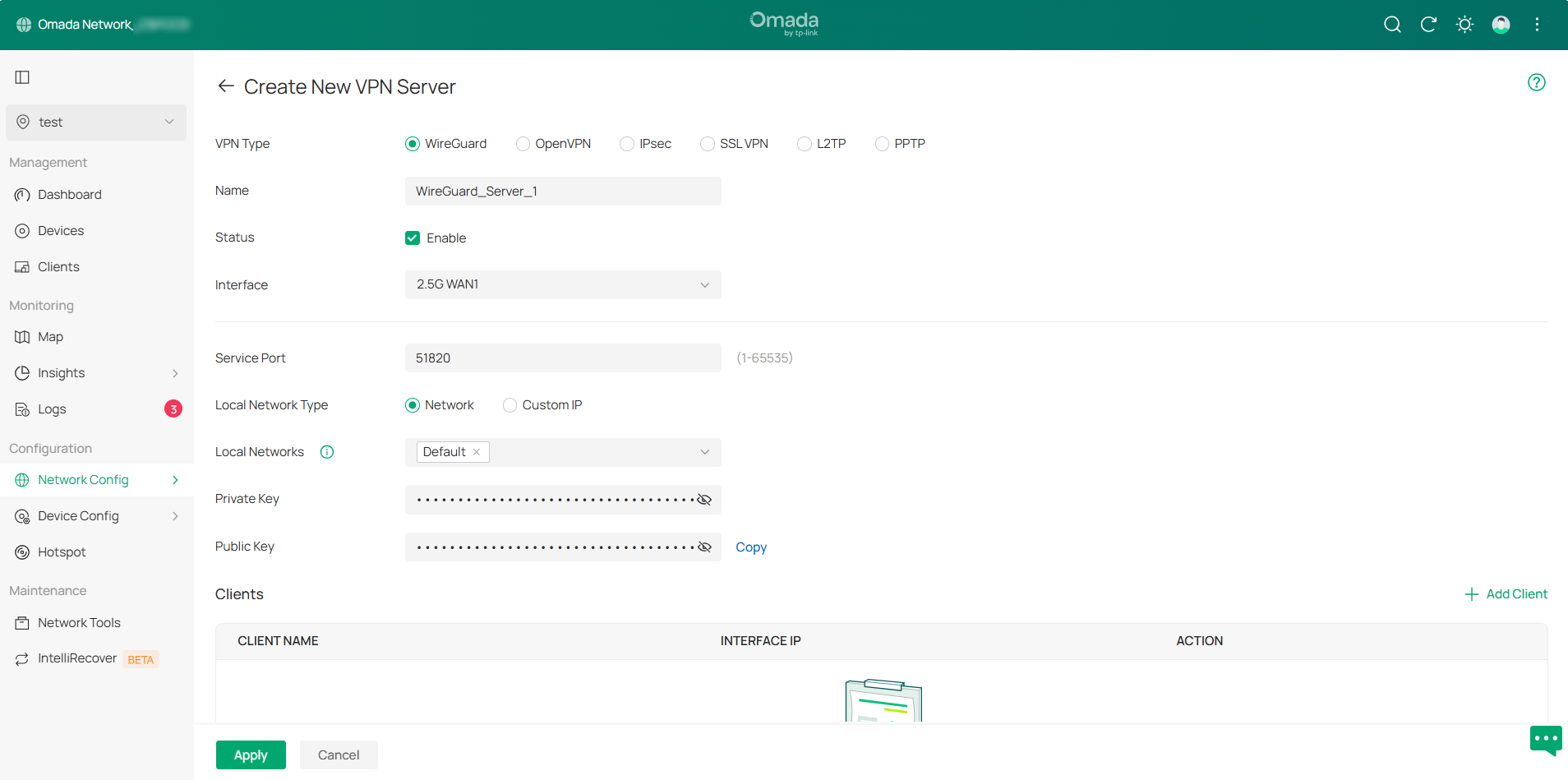

Доступные типы VPN включают WireGuard, OpenVPN, IPsec, SSL VPN, L2TP и PPTP. Выберите тип VPN, который необходимо настроить. Некоторая информация будет заполнена автоматически; измените и дополните ее по мере необходимости, затем нажмите Apply (Применить) для создания записи.

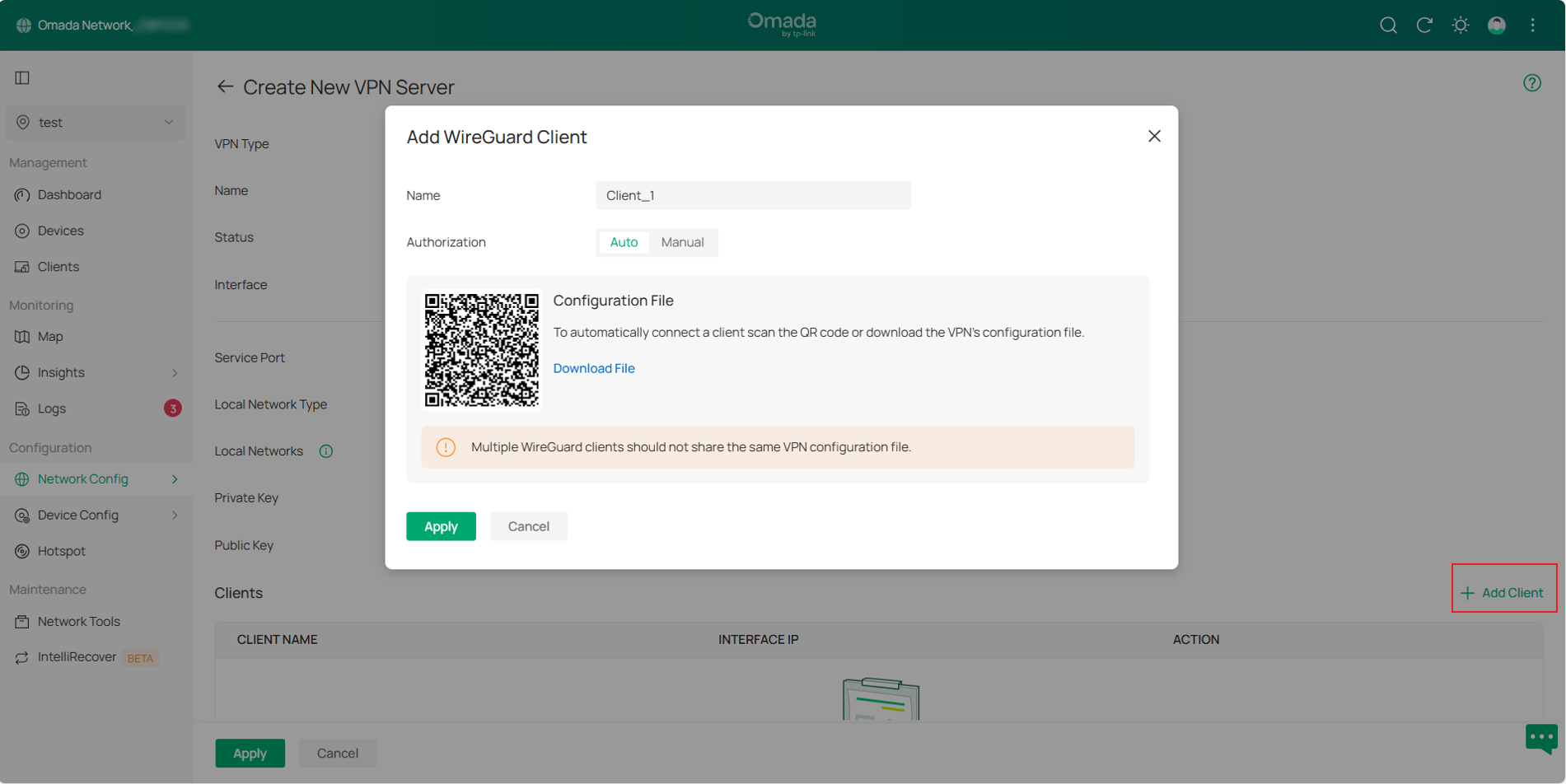

Существует два способа добавления клиентов на сервер WireGuard: Auto (Авто) и Manual (Вручную). Вы можете получить конфигурацию VPN-клиента, отсканировав QR-код или загрузив файл.

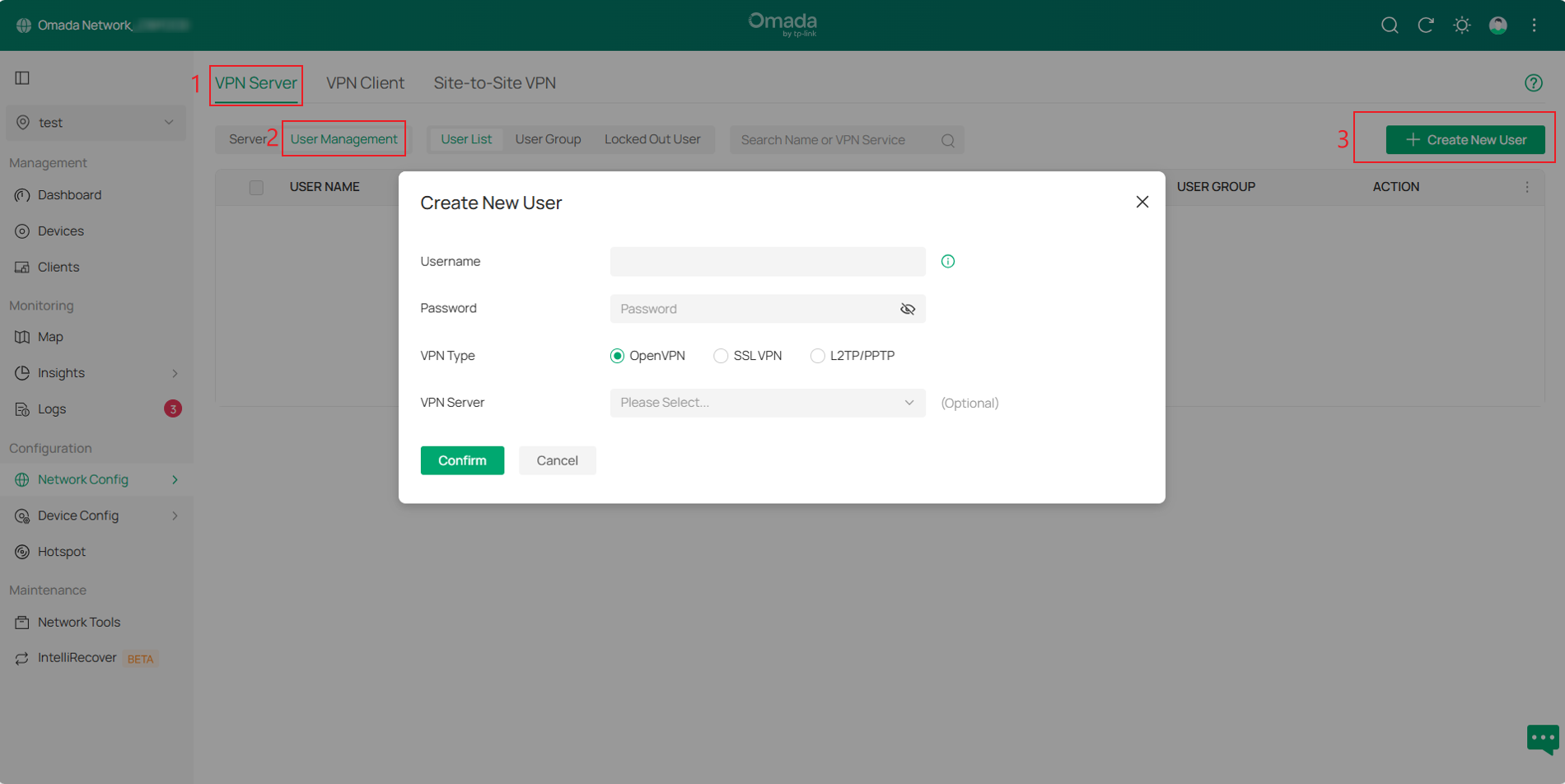

Шаг 2. Для OpenVPN, L2TP или PPTP с использованием локальной аутентификации необходимо настроить пользователя VPN. Перейдите на страницу VPN Server > User Management (Управление пользователями) и нажмите Create New User (Создать нового пользователя).

Затем создайте Имя пользователя (Username) и Пароль (Password). Выберите нужный Тип VPN (VPN Type), выберите соответствующий VPN-сервер (VPN Server) и нажмите Confirm (Подтвердить) для создания пользователя VPN.

Шаг 3. После настройки вы можете выбрать нужный тип VPN на странице Network Config > VPN > VPN Status (Статус VPN) > VPN Server для просмотра состояния VPN-туннеля.

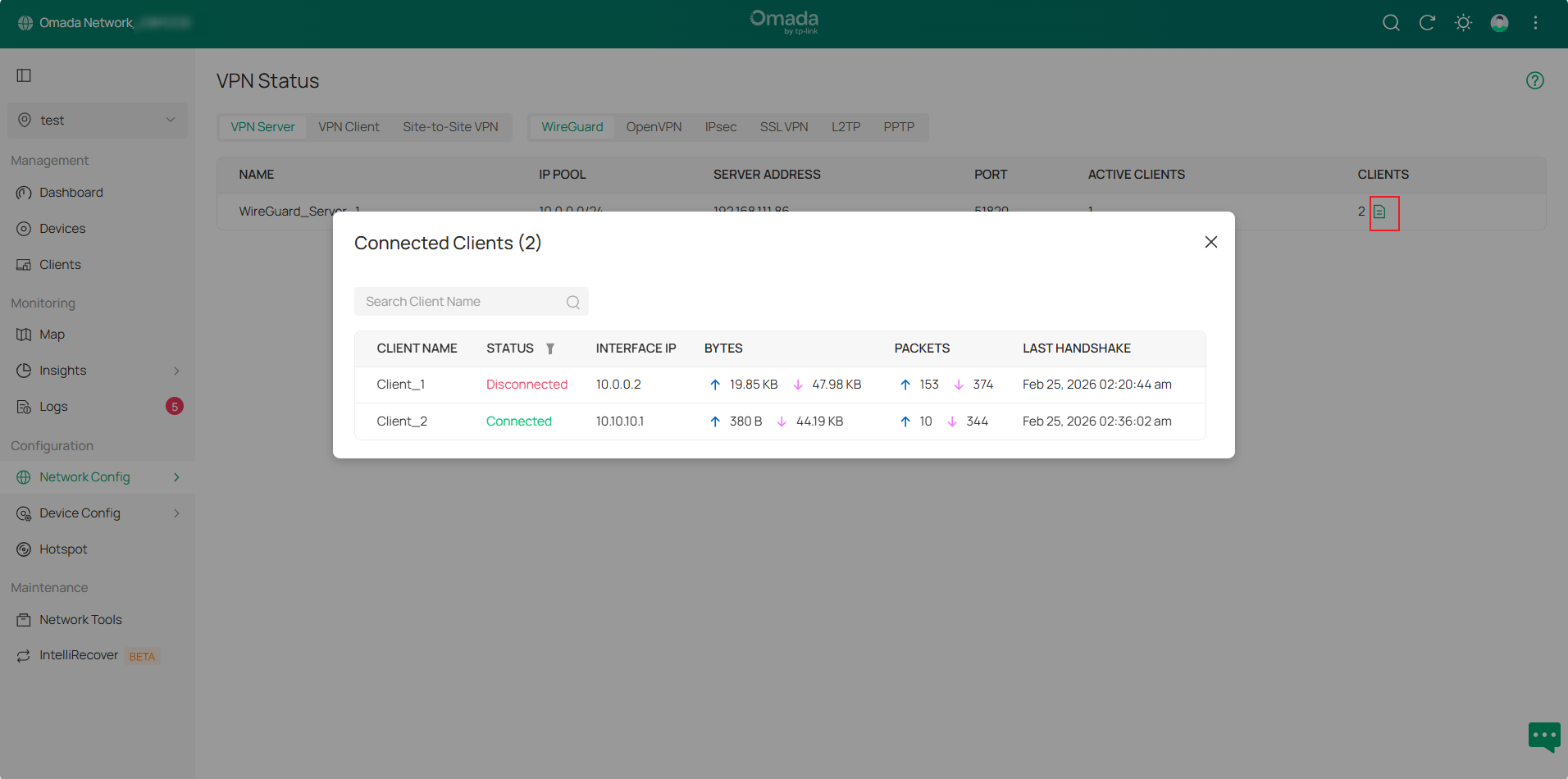

В записи туннеля WireGuard VPN-сервера нажмите кнопку Details (Подробнее) в столбце КЛИЕНТЫ (CLIENTS), чтобы просмотреть детальную информацию.

Настройка VPN-клиента

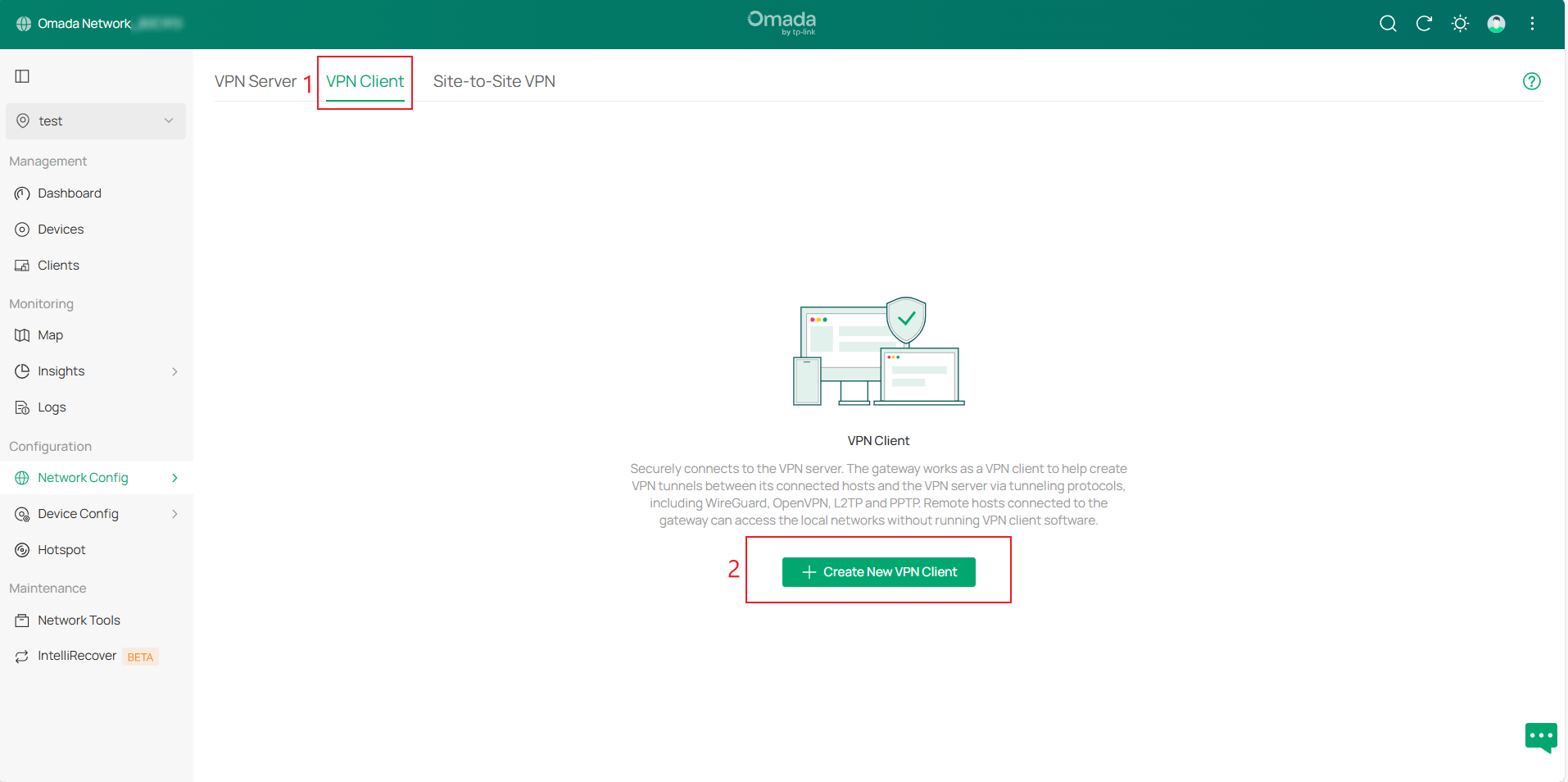

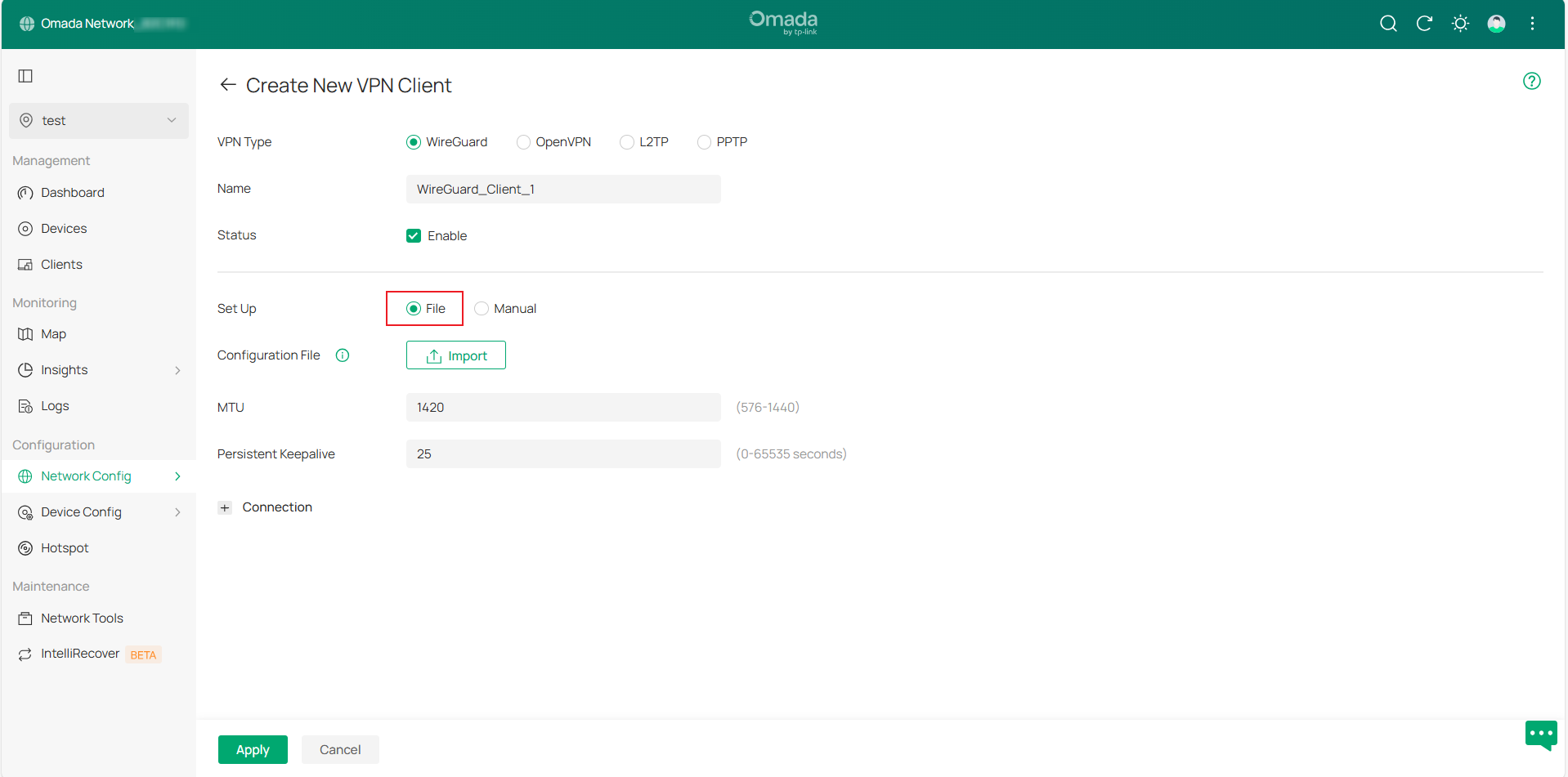

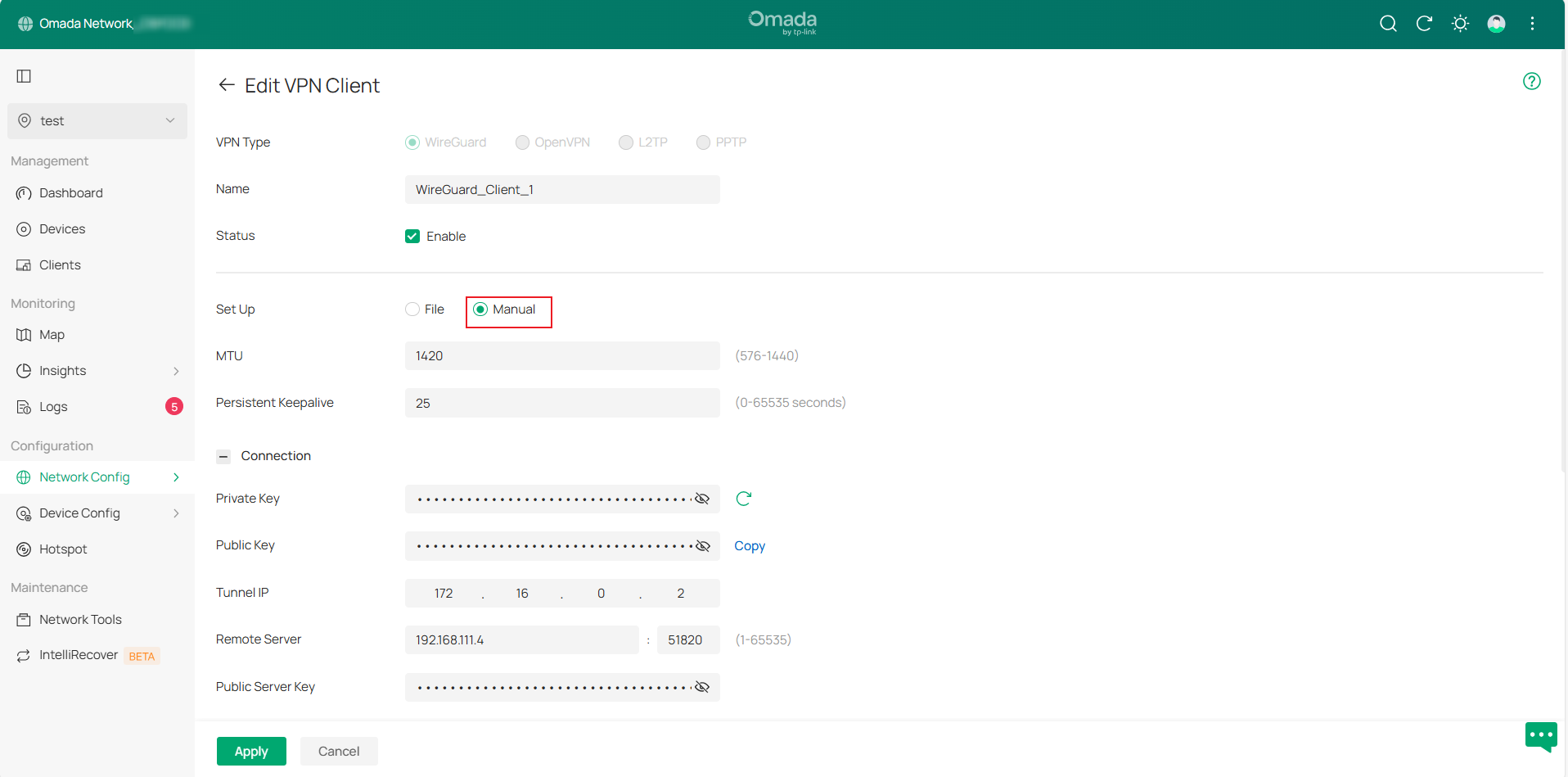

Шаг 1. Перейдите на страницу Network Config > VPN > VPN Client (VPN-клиент) и нажмите Create New VPN Client (Создать нового VPN-клиента), затем выберите Тип VPN для создания записи.

Доступные типы VPN включают WireGuard, OpenVPN, L2TP и PPTP. Конфигурация WireGuard VPN-клиента может быть выполнена путем загрузки файла конфигурации или настройки параметров вручную.

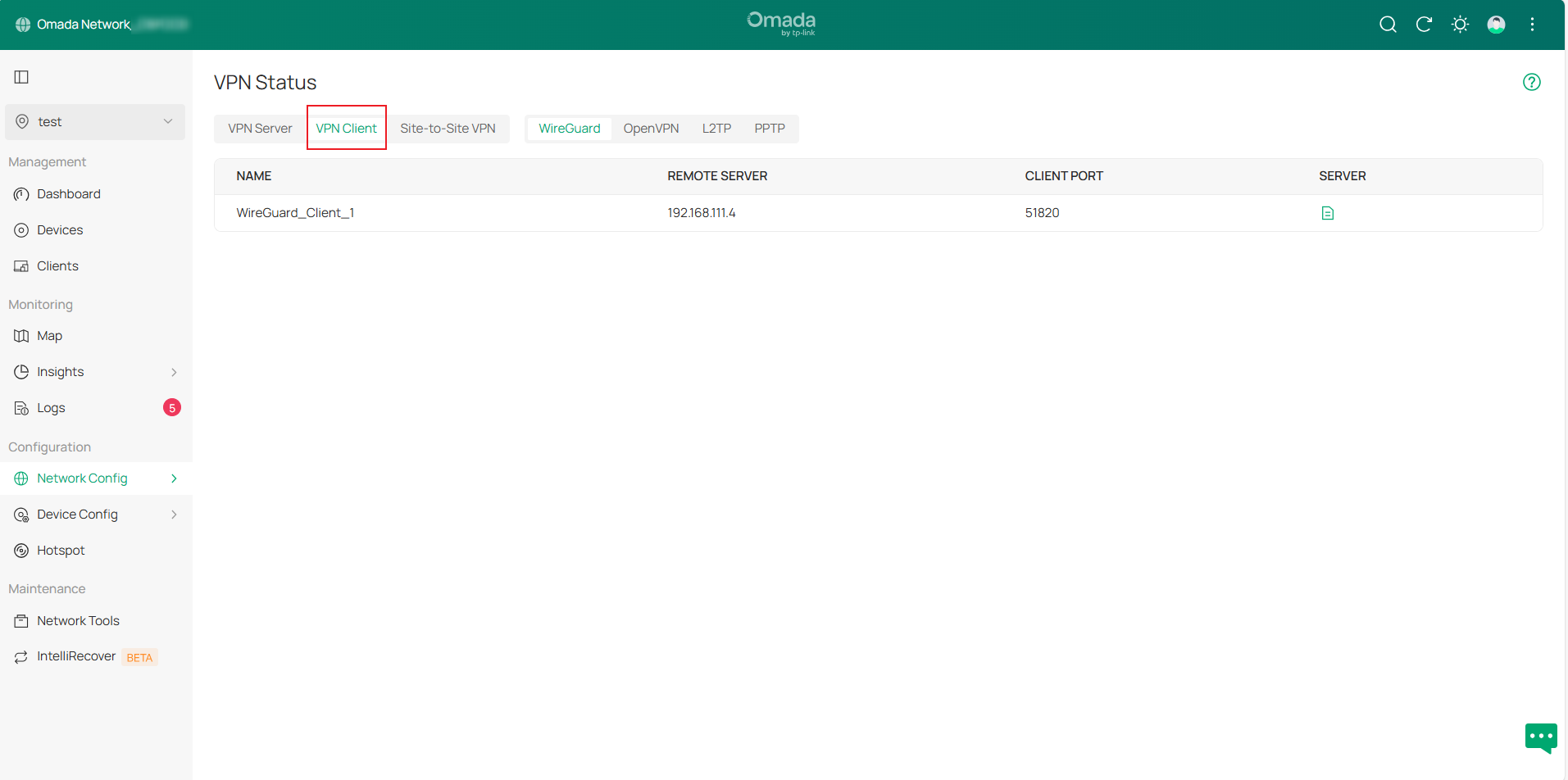

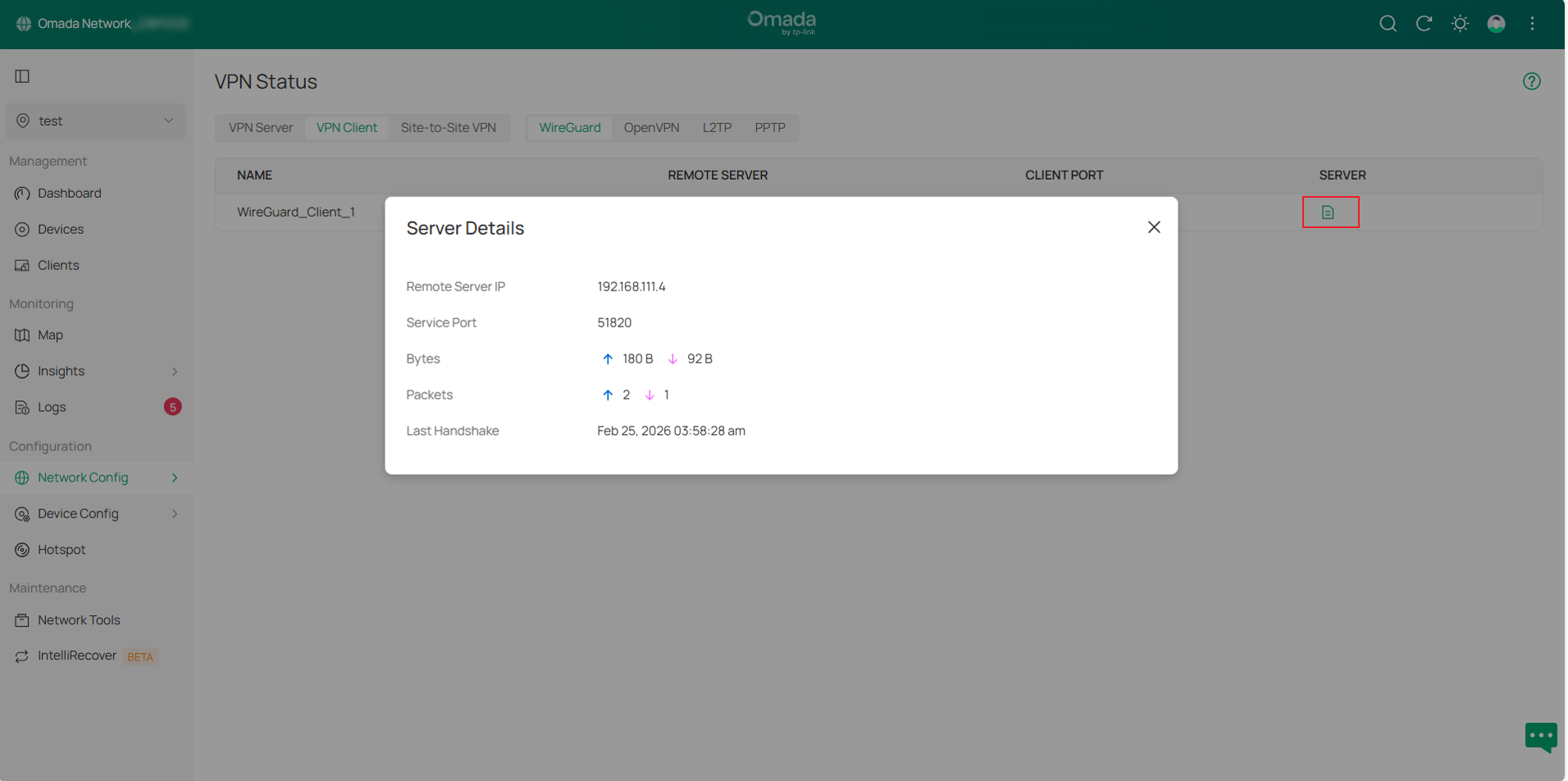

Шаг 2. После настройки перейдите в раздел VPN > VPN Status (Статус VPN) > VPN Client и выберите соответствующий тип VPN для просмотра состояния VPN-туннеля.

В записи туннеля WireGuard VPN-клиента нажмите кнопку Details (Подробнее) в столбце СЕРВЕР (SERVER), чтобы развернуть детальную информацию.

Настройка Site-to-Site VPN

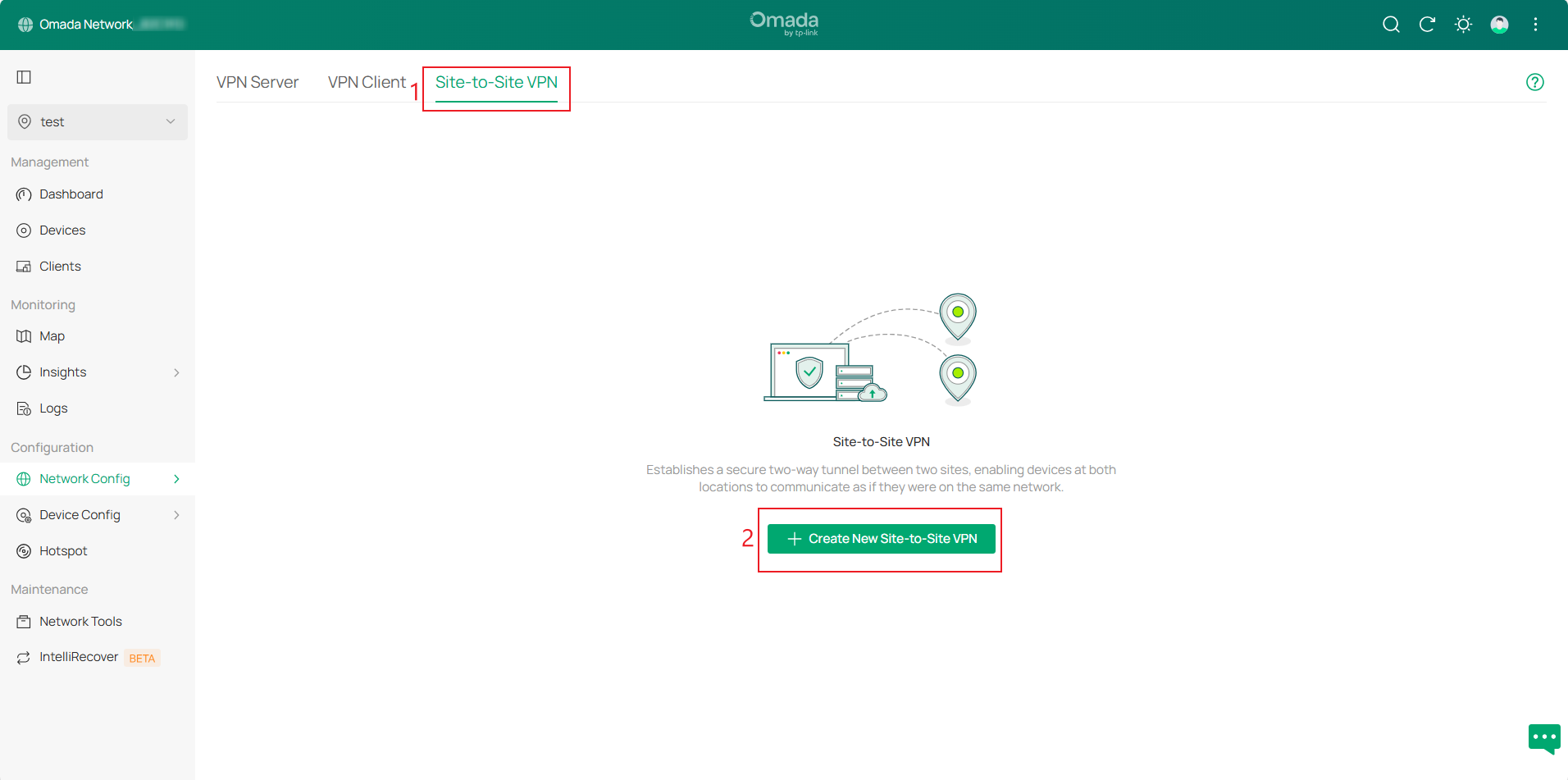

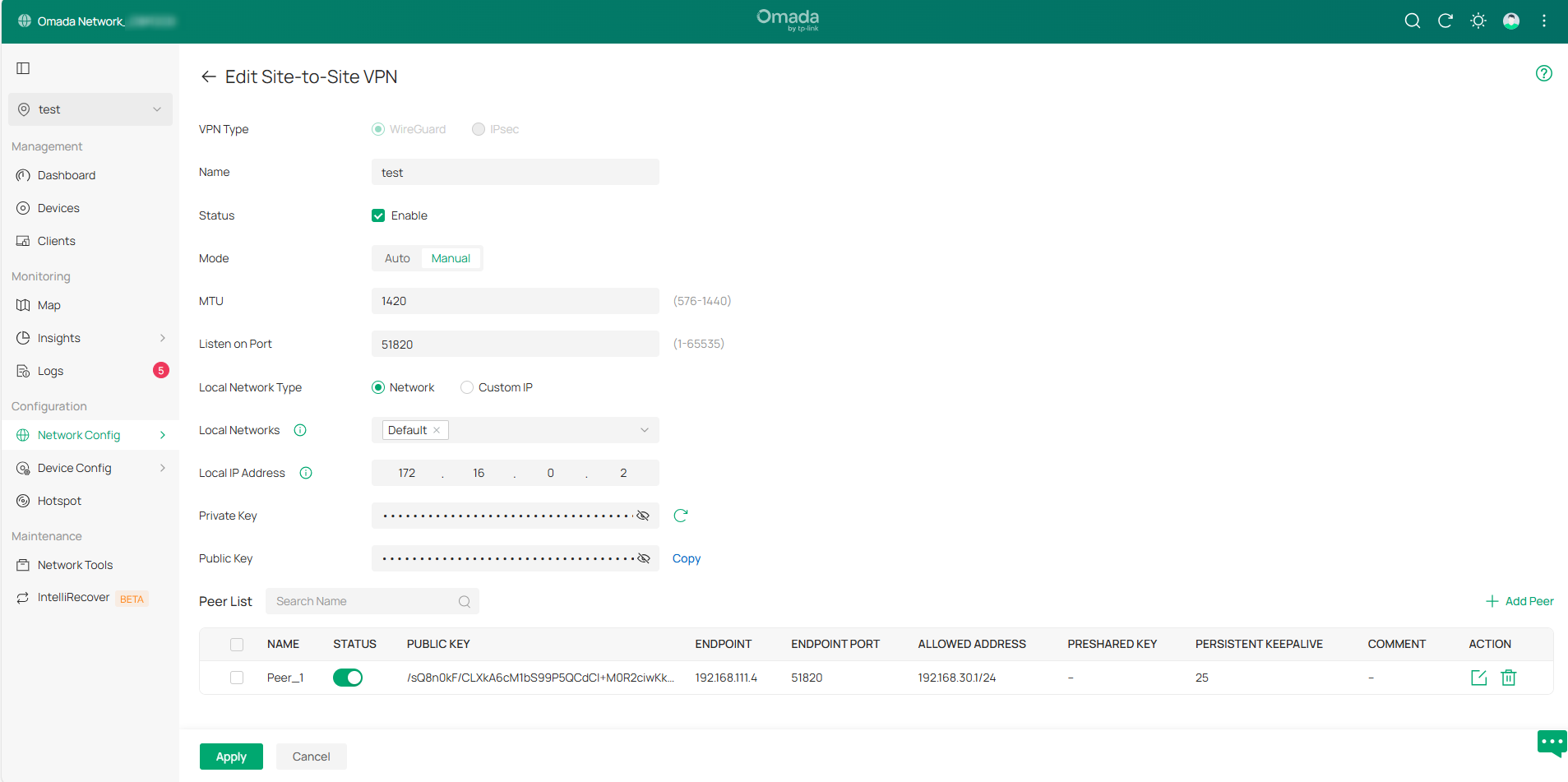

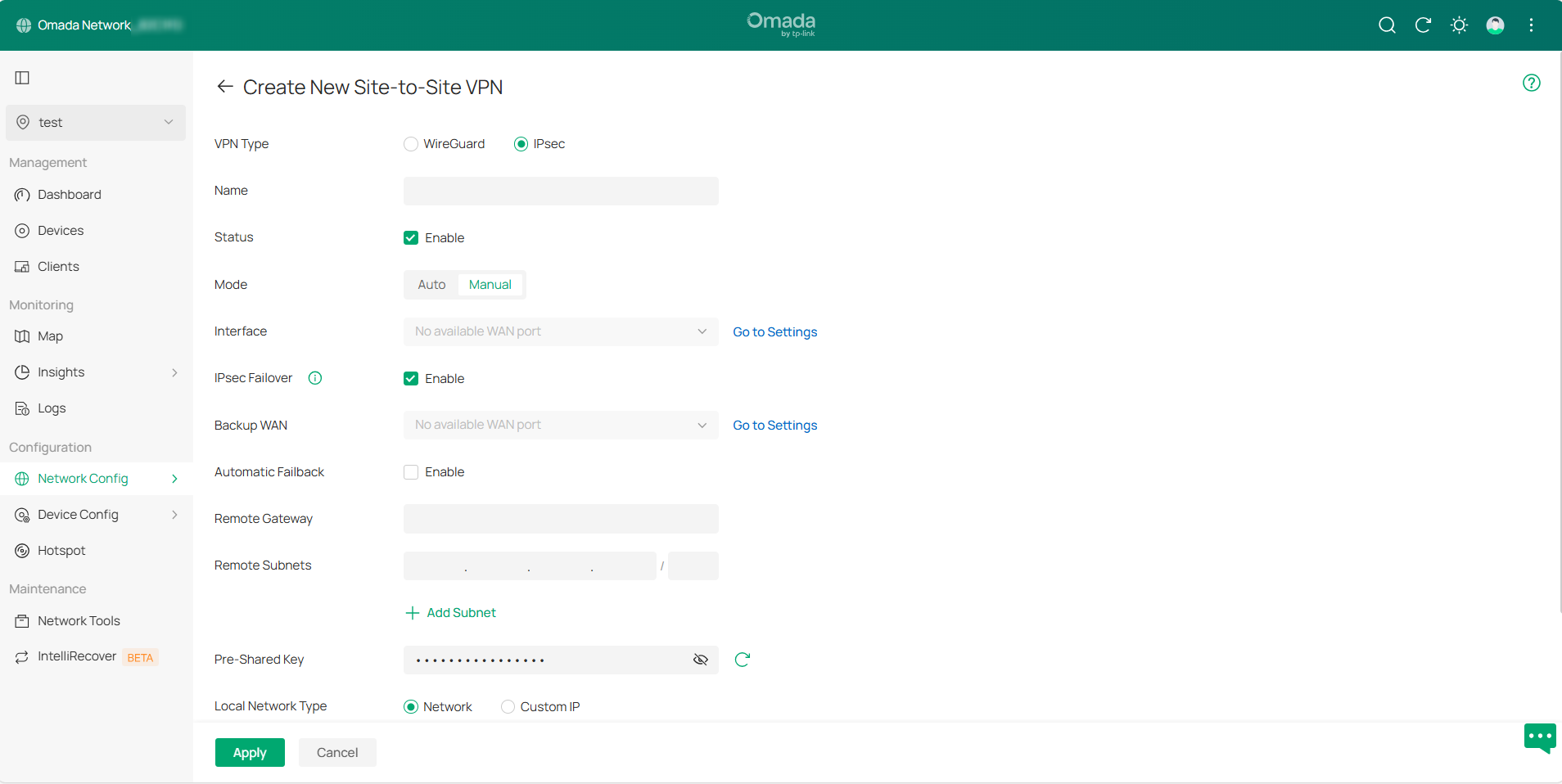

Шаг 1. Перейдите на страницу Network Config > VPN > Site-to-Site VPN и нажмите Create New Site-to-Site VPN (Создать новый Site-to-Site VPN), затем выберите Тип VPN для создания записи.

Доступные типы VPN включают WireGuard и IPsec. Существует два режима конфигурации: Auto (Авто) и Manual (Вручную).

Контроллер v6.2 интегрирует конфигурацию IPsec Failover (отказоустойчивости) в ручной режим IPsec и упрощает процесс настройки. Резервный WAN (Backup WAN) относится к WAN-интерфейсу вторичной VPN-записи. Переключатель IPsec Failover соответствует статусу вторичной VPN-записи. Automatic Failback (Автоматический возврат) соответствует конфигурации восстановления после отказа.

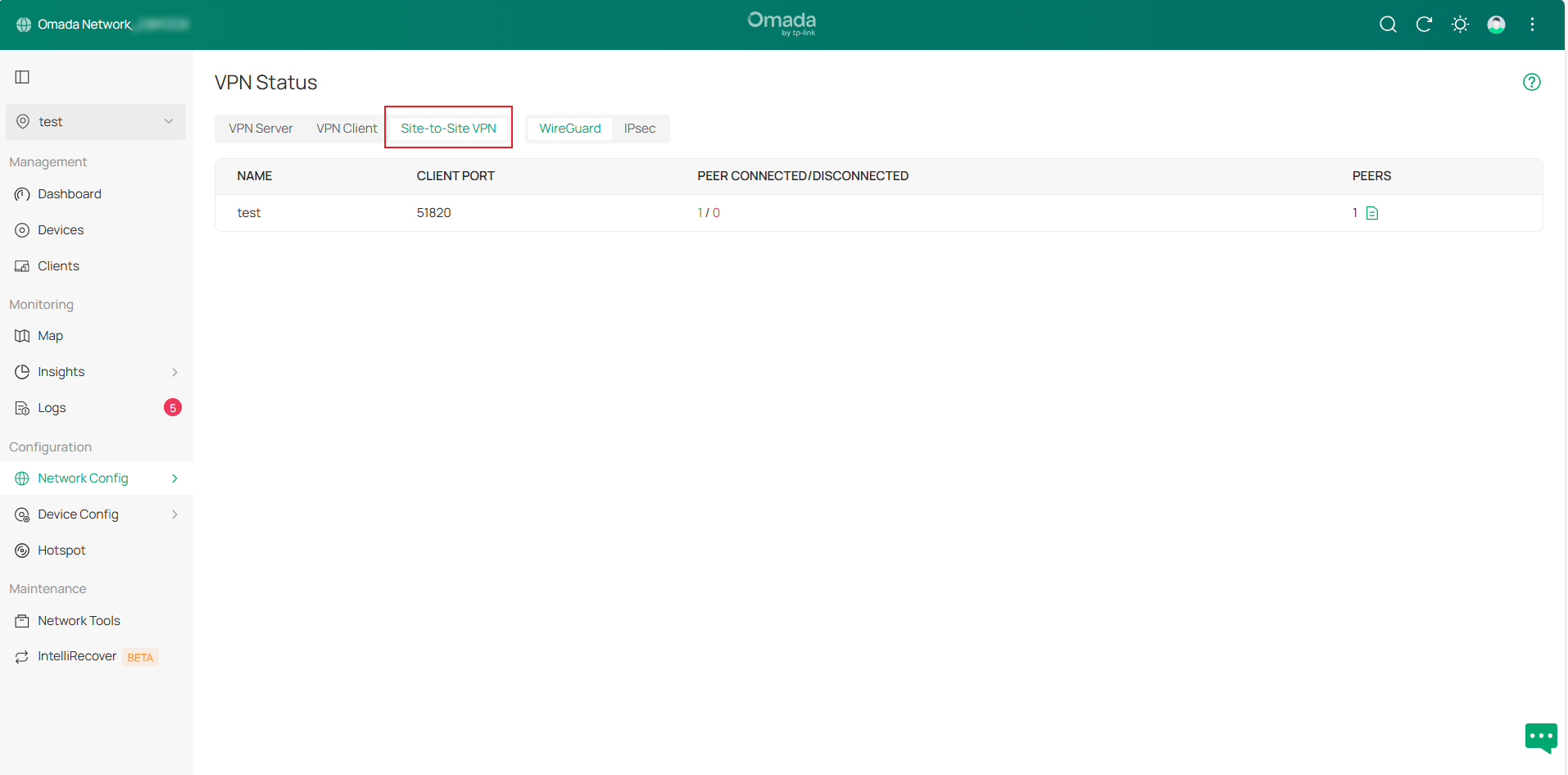

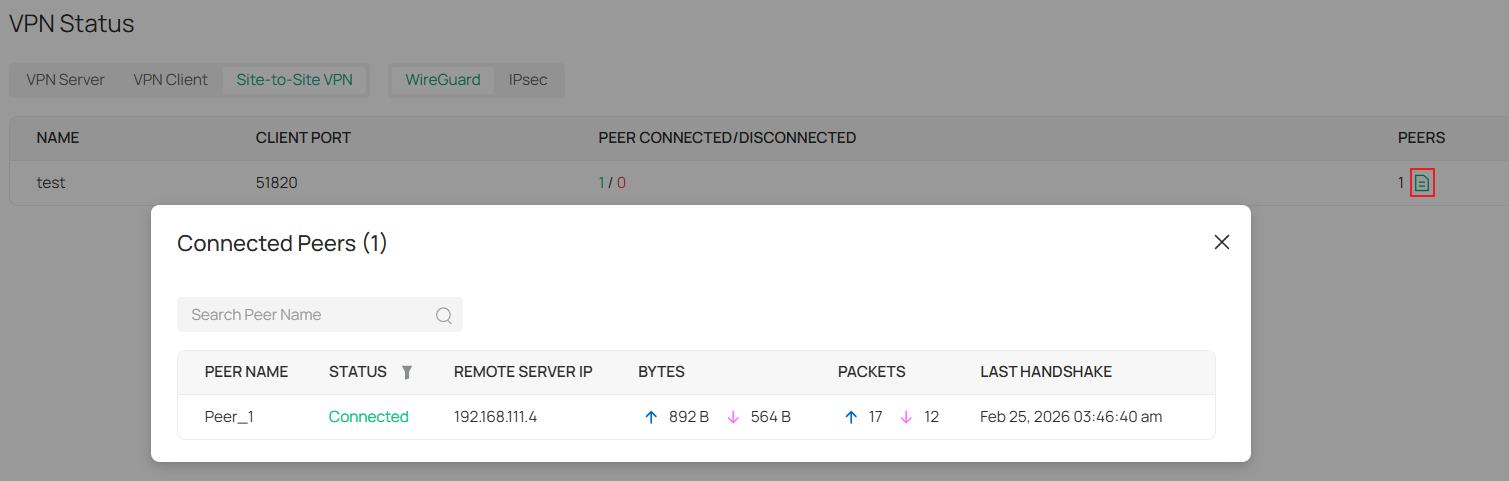

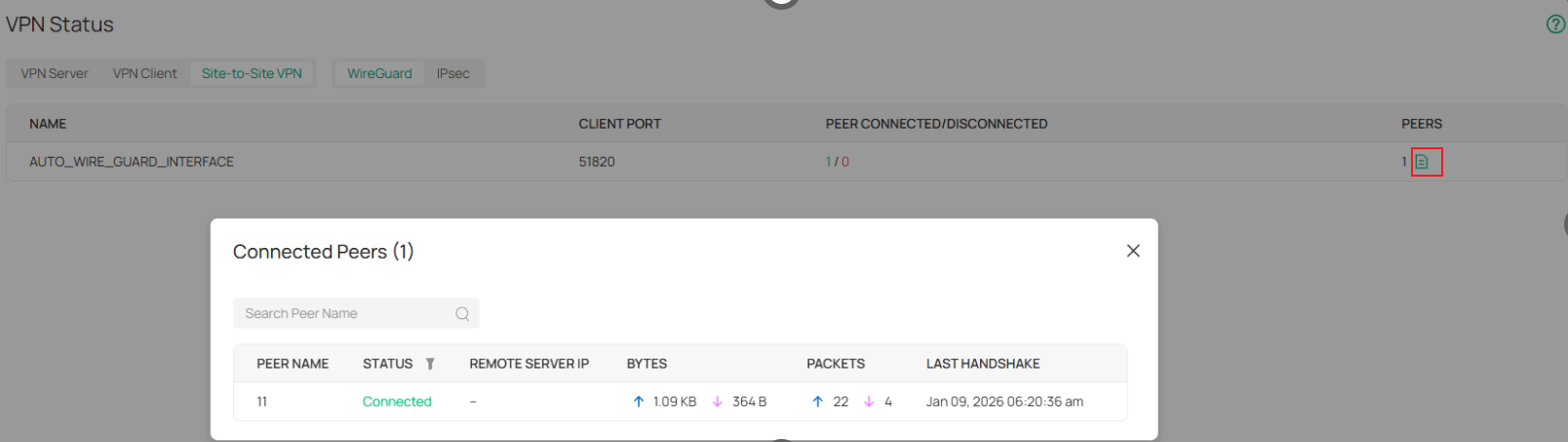

Шаг 2. После настройки перейдите в раздел VPN > VPN Status (Статус VPN) > Site-to-Site VPN и выберите соответствующий тип VPN для просмотра состояния VPN-туннеля.

В ручном режиме WireGuard VPN отображает информацию о туннеле как записи интерфейса. В авто-режиме детали туннеля отображаются в разделе "AUTO_WIRE_GUARD_INTERFACE". Нажмите кнопку Details (Подробнее) в столбце ПИРЫ (PEERS), чтобы развернуть информацию.

Настройка SSL VPN

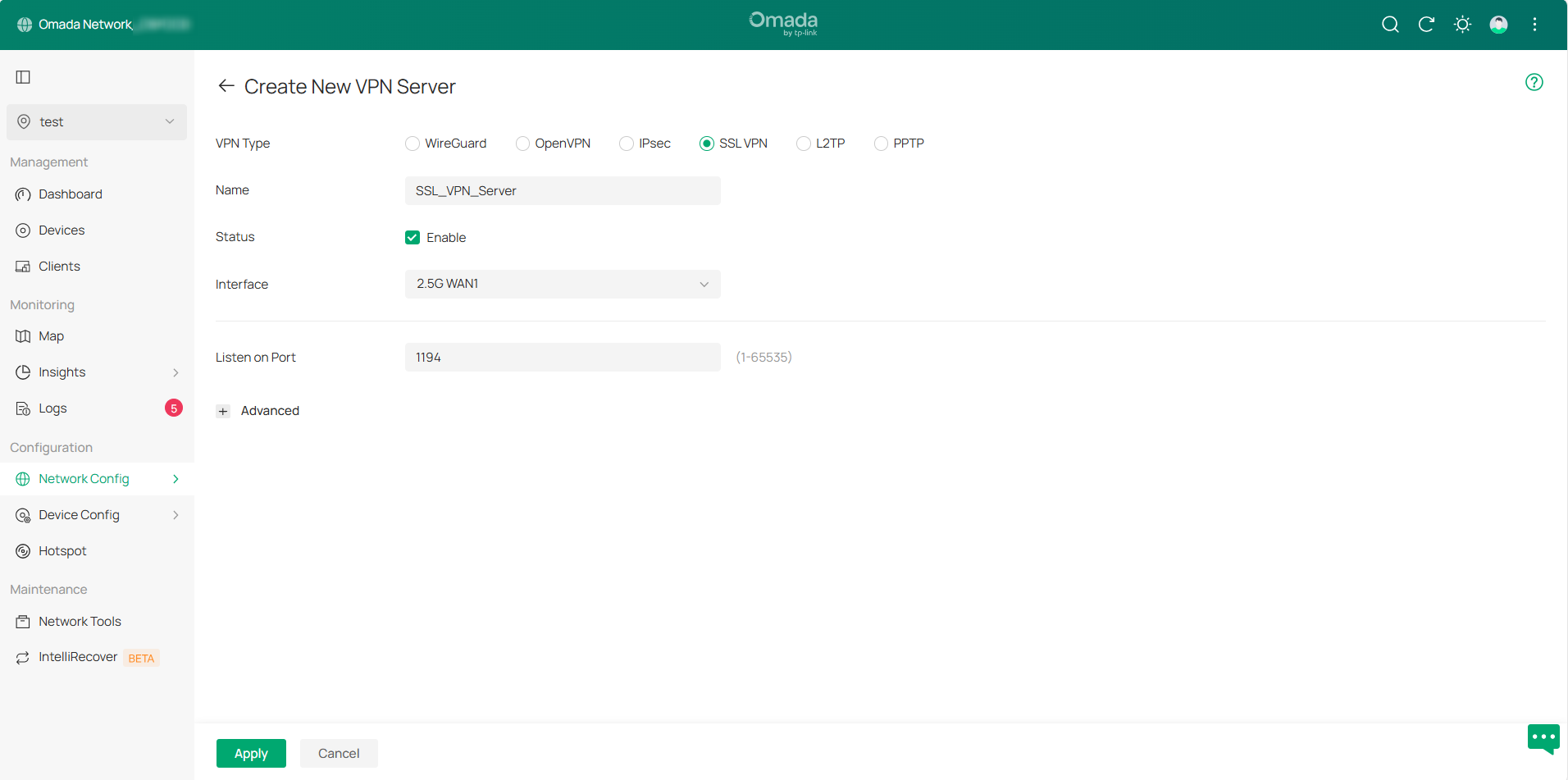

Шаг 1. Перейдите на страницу VPN Server и нажмите Create New VPN Server (Создать новый VPN-сервер), выберите SSL VPN в качестве типа VPN. Страница автоматически заполнится информацией конфигурации по умолчанию. Вы можете выбрать Интерфейс (Interface) и изменить соответствующие настройки, затем нажмите Apply (Применить) для сохранения конфигурации.

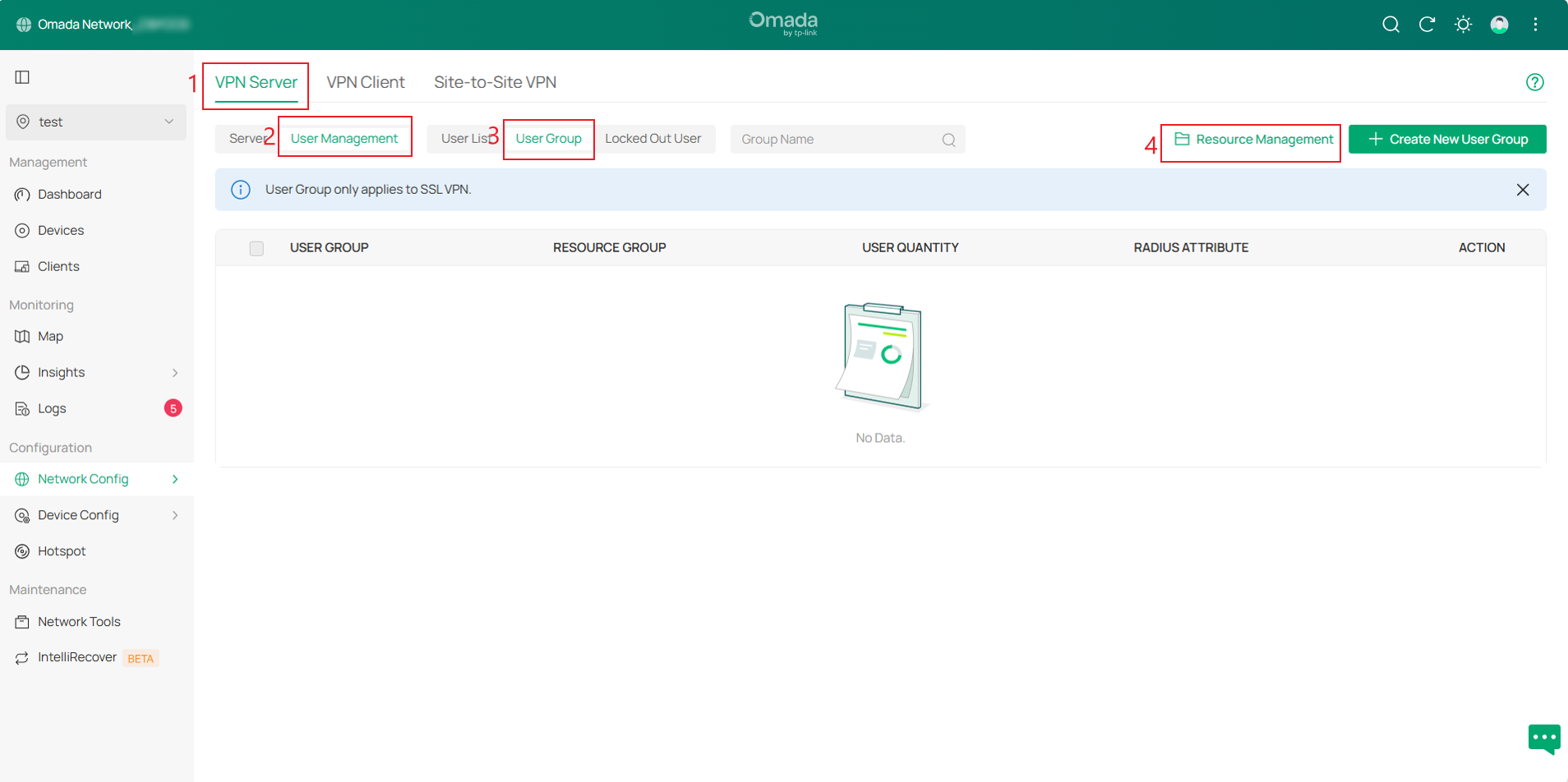

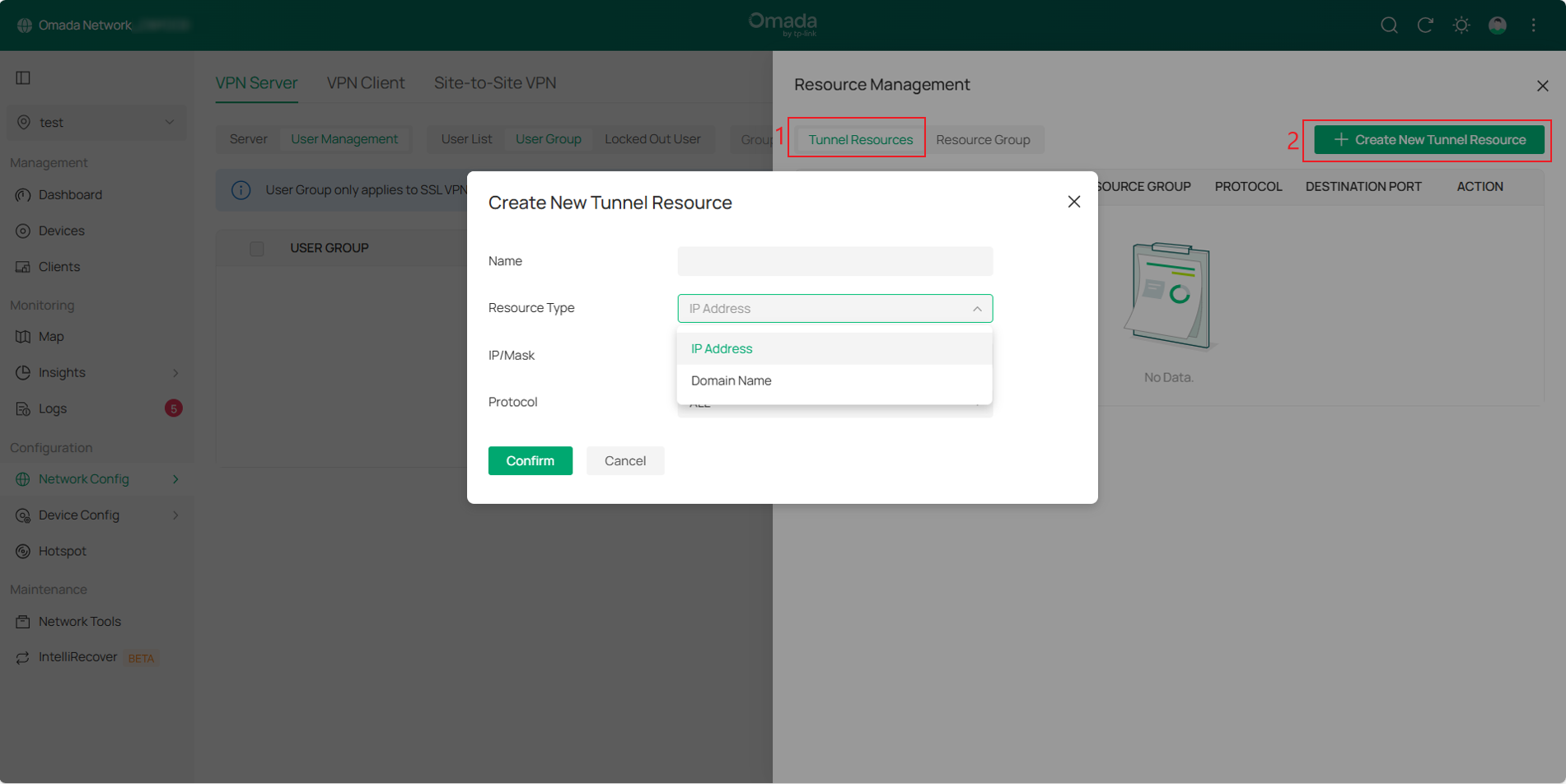

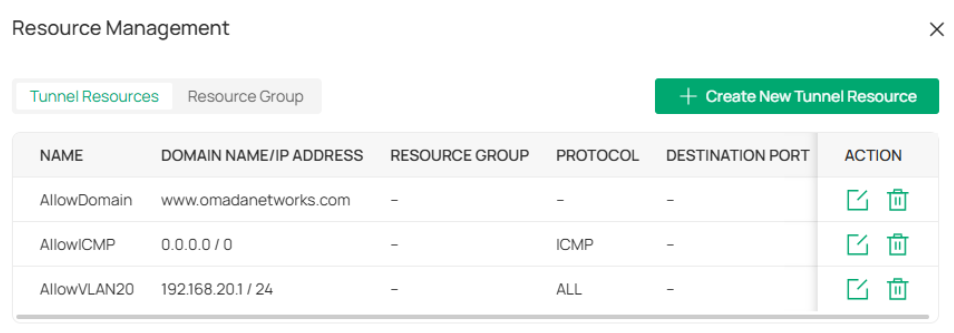

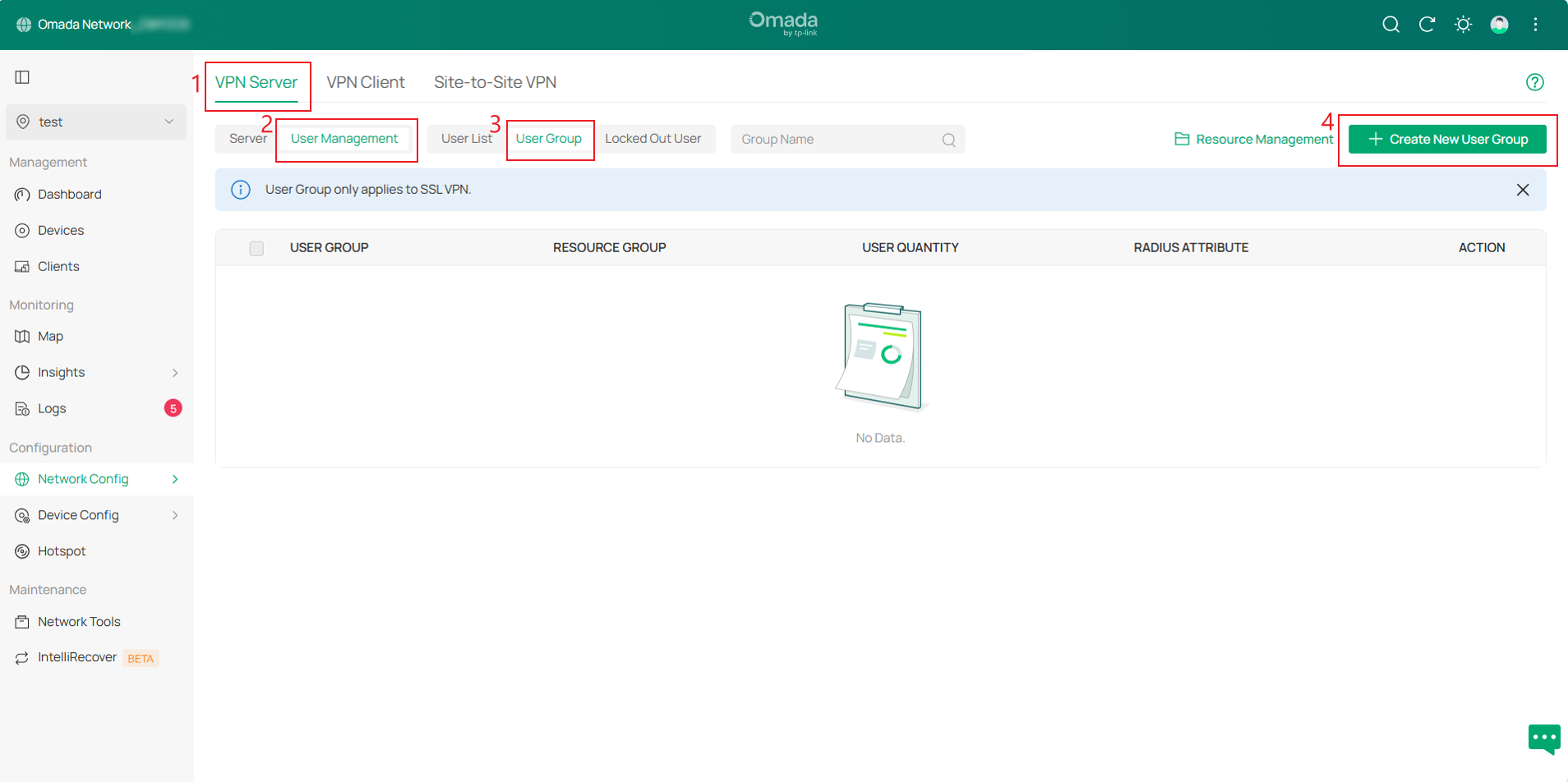

Шаг 2. Затем перейдите на страницу VPN Server > User Management (Управление пользователями) > User Group (Группа пользователей), нажмите Resource Management (Управление ресурсами) в правом верхнем углу для создания туннельного ресурса (Tunnel Resource).

На странице Resource Management нажмите Create New Tunnel Resource (Создать новый туннельный ресурс). На этой странице вы можете ограничить ресурсы по IP-адресам и протоколам или по доменным именам.

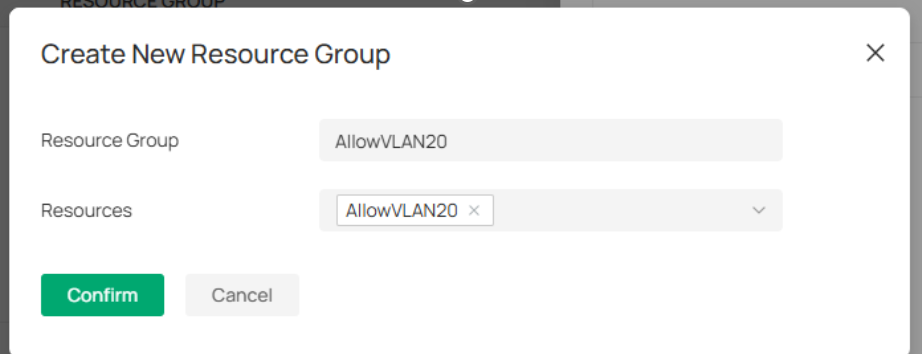

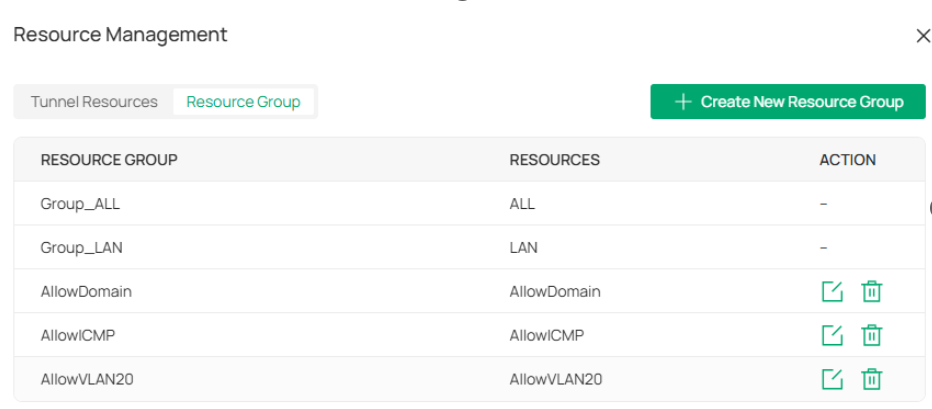

Затем нажмите на вкладку Resource Group (Группа ресурсов) рядом с Tunnel Resource, нажмите Create New Resource Group (Создать новую группу ресурсов) и примените созданные туннельные ресурсы к различным группам ресурсов.

Примечание: Существует две группы ресурсов по умолчанию: Group_LAN и Group_ALL. Group_LAN относится ко всем устройствам за сервером, а Group_ALL также включает ресурсы для доступа в Интернет.

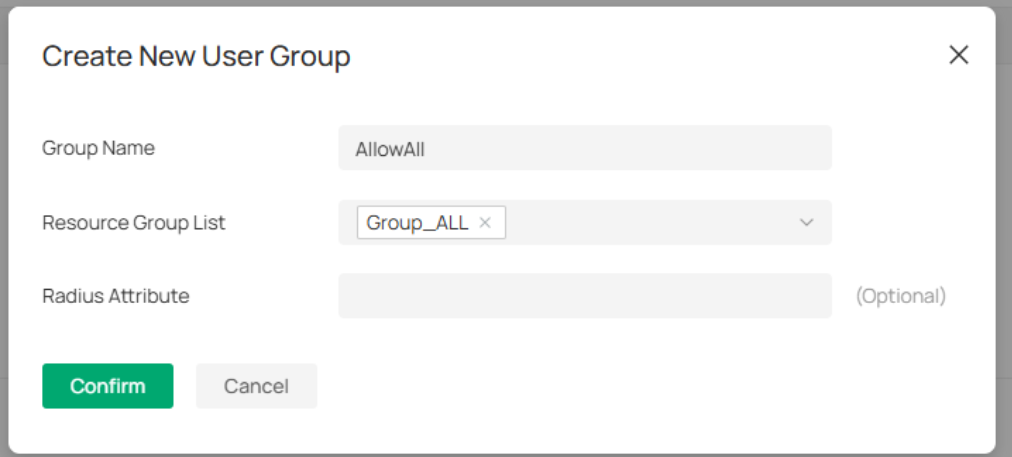

Шаг 3. Перейдите на страницу VPN Server > User Management (Управление пользователями) > User Group (Группа пользователей), затем нажмите Create New User Group (Создать новую группу пользователей) в правом верхнем углу.

После настройки нажмите Confirm (Подтвердить) для сохранения настроек. Атрибут Radius (Radius Attribute) действует только в режиме аутентификации Radius. Он сопоставляет группу пользователей с информацией о группировке radius (которая передается атрибутом CLASS 25).

Примечание: Если вы хотите реализовать прокси-доступ в Интернет для клиентов, выберите Group_ALL для группы ресурсов.

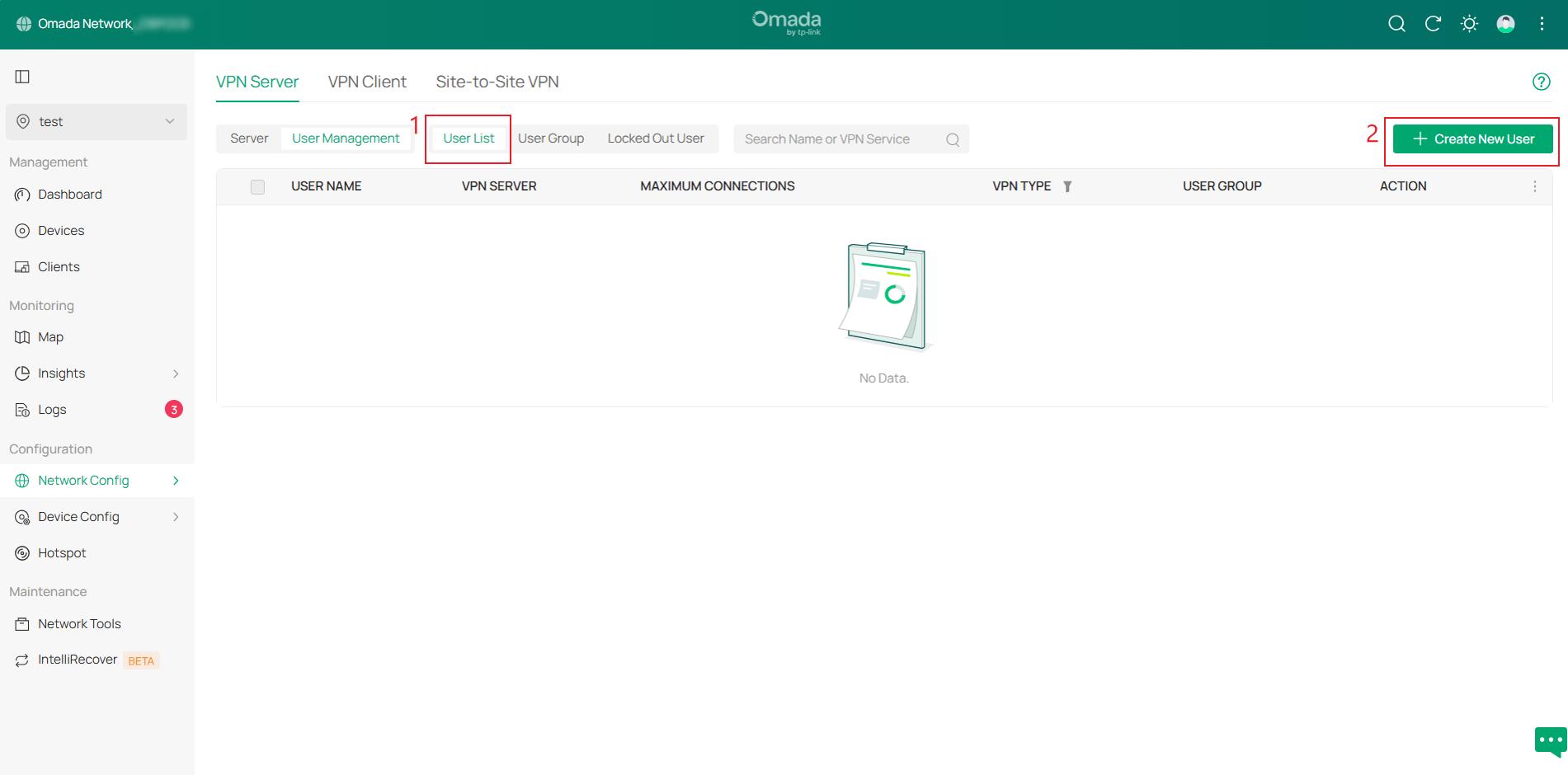

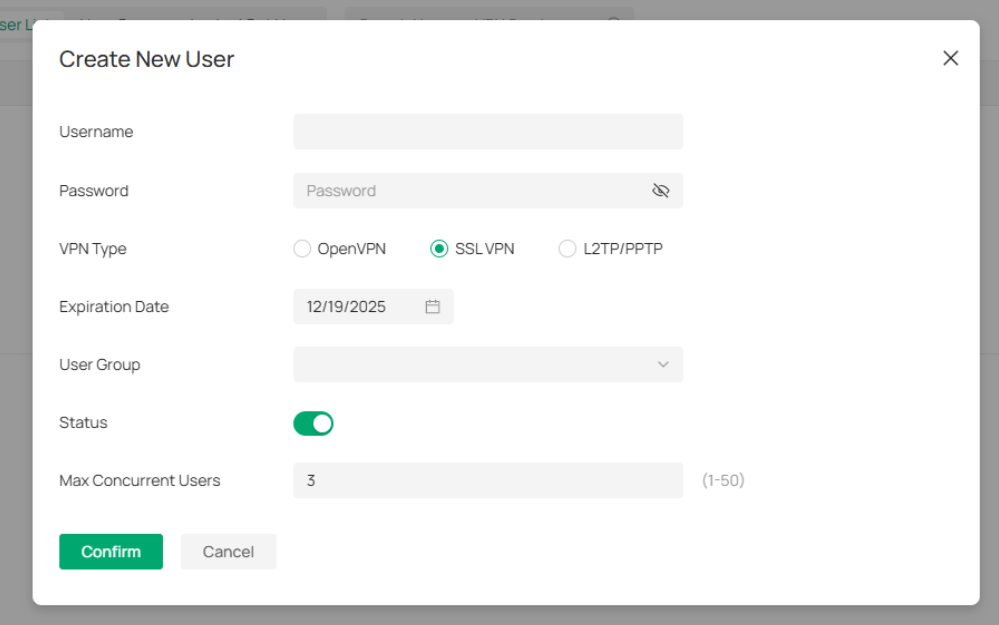

Шаг 4. Переключитесь на страницу User List (Список пользователей) и нажмите Create New User (Создать нового пользователя) в правом верхнем углу. Затем настройте Имя пользователя (Username) и Пароль (Password), выберите SSL VPN в качестве типа VPN, установите Дату истечения срока действия пользователя (Expiration Date) и выберите созданную Группу пользователей (User Group).

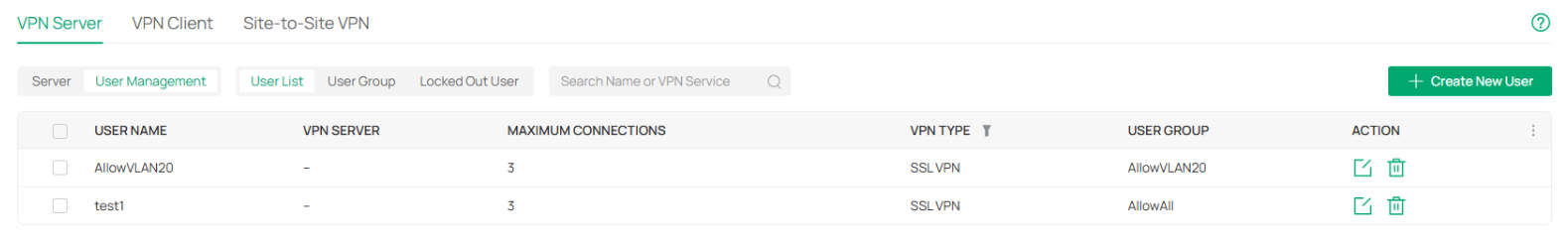

После создания вы можете просмотреть список пользователей и повторить предыдущие шаги для создания нескольких записей пользователей.

Шаг 5. Перейдите на страницу VPN Server > Server (Сервер) и нажмите кнопку Export (Экспорт) справа от записи SSL VPN Server. После экспорта клиенты смогут использовать этот файл сертификата для подключения к серверу.

Контроллер v6.2 удаляет всплывающее окно с запросом на проверку IP-адреса или доменного имени, необходимого для подключения к серверу в сертификате.

Если выбран пункт "Пользовательский сервер (Custom Server)", конфигурация будет использовать введенный адрес пользовательского сервера. Если он не выбран, будет использоваться выбранный WAN IP в записи. Если у WAN-интерфейса нет IP-адреса, будет использоваться 0.0.0.0.

При использовании OpenVPN без выбора "Пользовательский сервер" и без WAN IP-адреса экспортированный сертификат не будет включать IP-адрес или доменное имя сервера.

Для других конфигураций VPN в режиме контроллера обратитесь к следующим ресурсам:

Как настроить Wireguard VPN на шлюзе Omada | TP-Link

Как настроить OpenVPN на шлюзе Omada через контроллер Omada | TP-Link

Как настроить ручные туннели Site-to-Site IPsec VPN на шлюзе Omada через контроллер Omada | TP-Link

Как настроить PPTP и L2TP VPN-сервер со шлюзом Omada в режиме контроллера | TP-Link

Как настроить PPTP и L2TP VPN-клиент со шлюзом Omada в режиме контроллера | TP-Link

Проверка SSL VPN

Используйте OpenVPN GUI на клиенте для импорта файла конфигурации, введите соответствующее имя пользователя и пароль для подключения.

Учетная запись 1: VPN-клиент реализует прокси-доступ в Интернет через VPN-сервер.

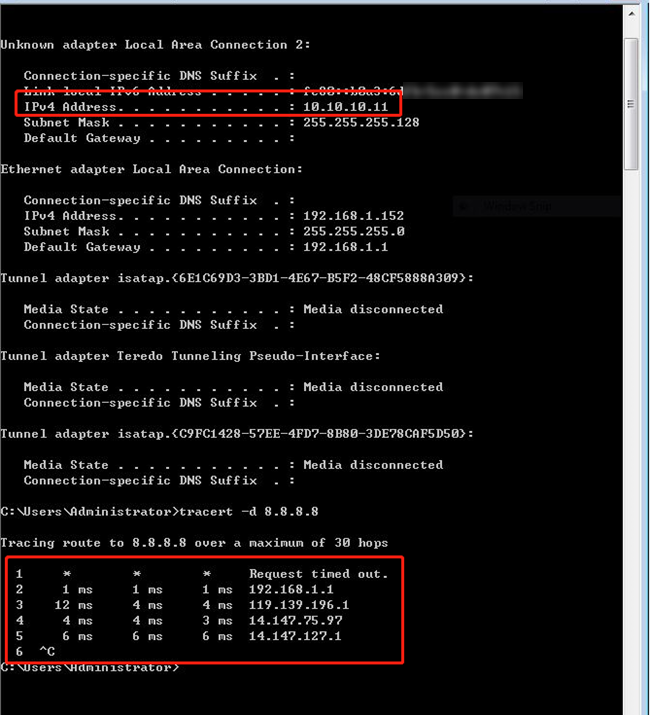

После успешного подключения сервер назначает VPN-клиенту IP-адрес 10.10.10.11. Когда клиент обращается к 8.8.8.8, первый переход осуществляется через VPN-туннель. Поскольку данные зашифрованы, соответствующий IP-адрес не может быть определен. Второй переход — это шлюз по умолчанию VPN-сервера, и все данные клиента проходят через VPN-туннель, обеспечивая прокси-доступ в Интернет.

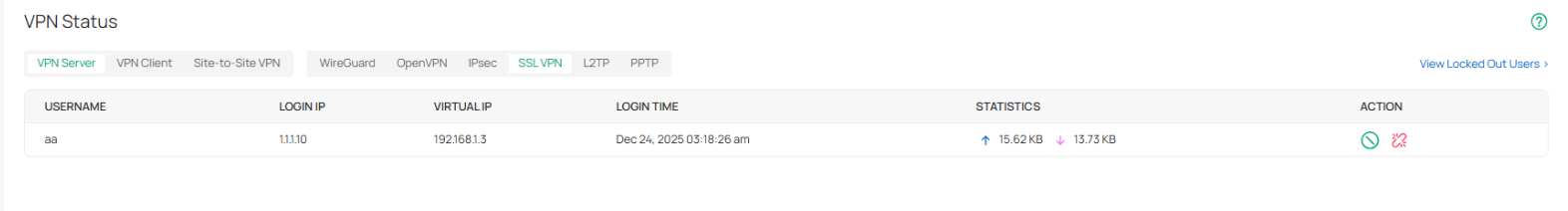

Перейдите на страницу Network Config > VPN > VPN Status (Статус VPN) > VPN Server и нажмите SSL VPN, здесь также будет отображаться информация о подключении клиента.

Учетная запись 2: VPN-клиент может получить доступ только к VLAN 20, но не может получить доступ к VLAN 30.

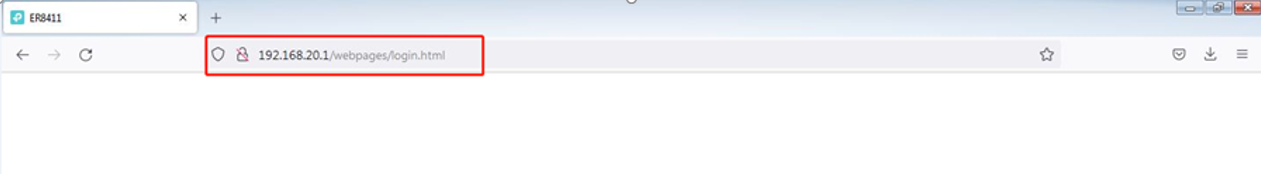

После успешного подключения сервер назначает VPN-клиенту IP-адрес 10.10.10.12. VPN-клиент может пропинговать устройство в VLAN 20 (192.168.20.100), но не может пропинговать устройство в VLAN 30 (192.168.30.100). В то же время к интерфейсу управления маршрутизатора можно получить доступ через 192.168.20.1.

Учетная запись 3: VPN-клиент и устройства за сервером могут взаимодействовать только через протокол ICMP.

После успешного подключения сервер назначает VPN-клиенту IP-адрес 10.10.10.13. VPN-клиент может пропинговать устройство в VLAN 20 (192.168.20.100) и устройство в VLAN 30 (192.168.30.100). Но к интерфейсу управления маршрутизатора нельзя получить доступ через 192.168.20.1.

Заключение

Теперь вы знаете об обновлениях на странице VPN. Вы можете создавать VPN по мере необходимости.

Чтобы узнать больше подробностей о каждой функции и настройке, перейдите в Центр загрузок и скачайте руководство для вашего продукта.