Содержание

Настройка с внешним RADIUS-сервером

Настройка со встроенным RADIUS-сервером контроллера Omada

Цель

В этой статье рассказывается, как настроить аутентификацию на основе MAC-адреса для беспроводных клиентов с использованием внешнего RADIUS-сервера или встроенного RADIUS-сервера контроллера Omada, гарантируя, что только клиенты с авторизованными MAC-адресами получат доступ к сети.

Требования

- Точка доступа Omada AP

- Контроллер Omada (программный контроллер / аппаратный контроллер (OC300 или OC400) / облачный контроллер)

- Внешний RADIUS-сервер

Введение

Аутентификация на основе MAC-адреса предназначена для управления доступом к сети на основе порта и MAC-адреса устройства. Чтобы пройти эту аутентификацию, MAC-адрес клиента должен быть предварительно зарегистрирован на RADIUS-сервере; дополнительное программное обеспечение на стороне клиента не требуется. Процесс аутентификации незаметен для пользователей, так как им не нужно вручную вводить имя пользователя и пароль, что значительно улучшает опыт доступа к беспроводной сети. С помощью этой функции вы можете контролировать, какие клиенты могут получить доступ к беспроводной сети, снижая риск вторжения в сеть и кражи данных.

В контроллере Omada эта функция применима только к беспроводным клиентам, поэтому её можно рассматривать как беспроводную MAC-аутентификацию. Когда клиент пытается подключиться к SSID, для которого настроена MAC-аутентификация, точка доступа (AP), выступая в роли RADIUS-клиента, преобразует MAC-адрес клиента в указанный формат и отправляет его в качестве имени пользователя и пароля на RADIUS-сервер. Если сервер распознает MAC-адрес как авторизованный, он сообщит об этом точке доступа, и клиенту будет предоставлен доступ к сетевым ресурсам.

Вы можете использовать либо встроенный RADIUS-сервер контроллера Omada, либо внешний RADIUS-сервер в соответствии с вашими потребностями. В этом руководстве в качестве примера для демонстрации настройки MAC-аутентификации обоими способами используются EAP772(US) v1.0 и аппаратный контроллер Omada OC400 v6.1.0.19. Для настройки через внешний RADIUS-сервер в качестве примера будет использоваться FreeRADIUS, установленный в системе CentOS.

- Контроллер Omada (программный контроллер / аппаратный контроллер (OC300 или OC400) / облачный контроллер)

- Внешний RADIUS-сервер

Примечание:

- При настройке MAC-аутентификации с выбором внешнего RADIUS-сервера на программном контроллере Omada v6.1 и выше вы можете добавить до 4 RADIUS-серверов для повышения отказоустойчивости. Когда один сервер становится недоступен, система может автоматически переключиться на другой сервер для завершения аутентификации. Убедитесь, что используемая вами точка доступа поддерживает эту функцию. Чтобы проверить это, обратитесь к примечаниям к выпуску (Release Note) обновления прошивки устройства на официальном сайте TP-Link.

- Облачный контроллер Omada (CBC) не поддерживает встроенный RADIUS-сервер. Встроенный RADIUS будет удален из модели OC200 v5.15, но продолжит работать на программном контроллере Omada и других аппаратных контроллерах.

- Поскольку MAC-адреса авторизованных клиентов должны быть зарегистрированы в RADIUS-сервере, управление MAC-аутентификацией немного сложнее. Когда администратор хочет добавить/заменить/удалить клиента, необходимо обновить список аутентификации, что снижает гибкость сети. Таким образом, вы можете комбинировать MAC-аутентификацию с другими методами, такими как WPA/WPA2/WPA3 и портальная аутентификация, для всесторонней сетевой безопасности.

Настройка с внешним RADIUS-сервером

Шаг 1. Добавьте несколько авторизованных клиентов в FreeRADIUS.

Откройте систему CentOS с установленным FreeRADIUS и перейдите в интерфейс командной строки (CLI), отредактируйте и сохраните файл users, чтобы добавить MAC-адреса авторизованных клиентов, как показано на следующем рисунке. Вы можете добавлять клиентов двумя способами: с помощью атрибута Cleartext-Password и атрибута Auth-Type. Однако не смешивайте две конфигурации.

- С помощью атрибута Cleartext-Password: Формат: MAC-адрес Cleartext-Password := "MAC-адрес"

- С помощью атрибута Auth-Type: Формат: MAC-адрес Auth-Type := Accept

Примечание: При добавлении клиентов с помощью атрибута Cleartext-Password не включайте опцию Пустой пароль на Шаге 7. Если вы это сделаете, клиенты не пройдут аутентификацию.

Шаг 2. Перезапустите FreeRADIUS.

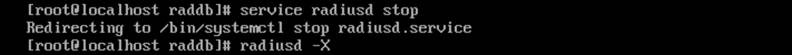

После редактирования и сохранения файла users выполните следующие две команды в командной строке (CLI), чтобы перезапустить FreeRADIUS и убедиться, что конфигурация вступила в силу:

service radiusd stop

radius –X

Примечание: Конкретные команды CLI, которые необходимо ввести на этом шаге, зависят от вашей системы Linux. Две приведенные выше команды применимы только к среде, описанной в этой статье.

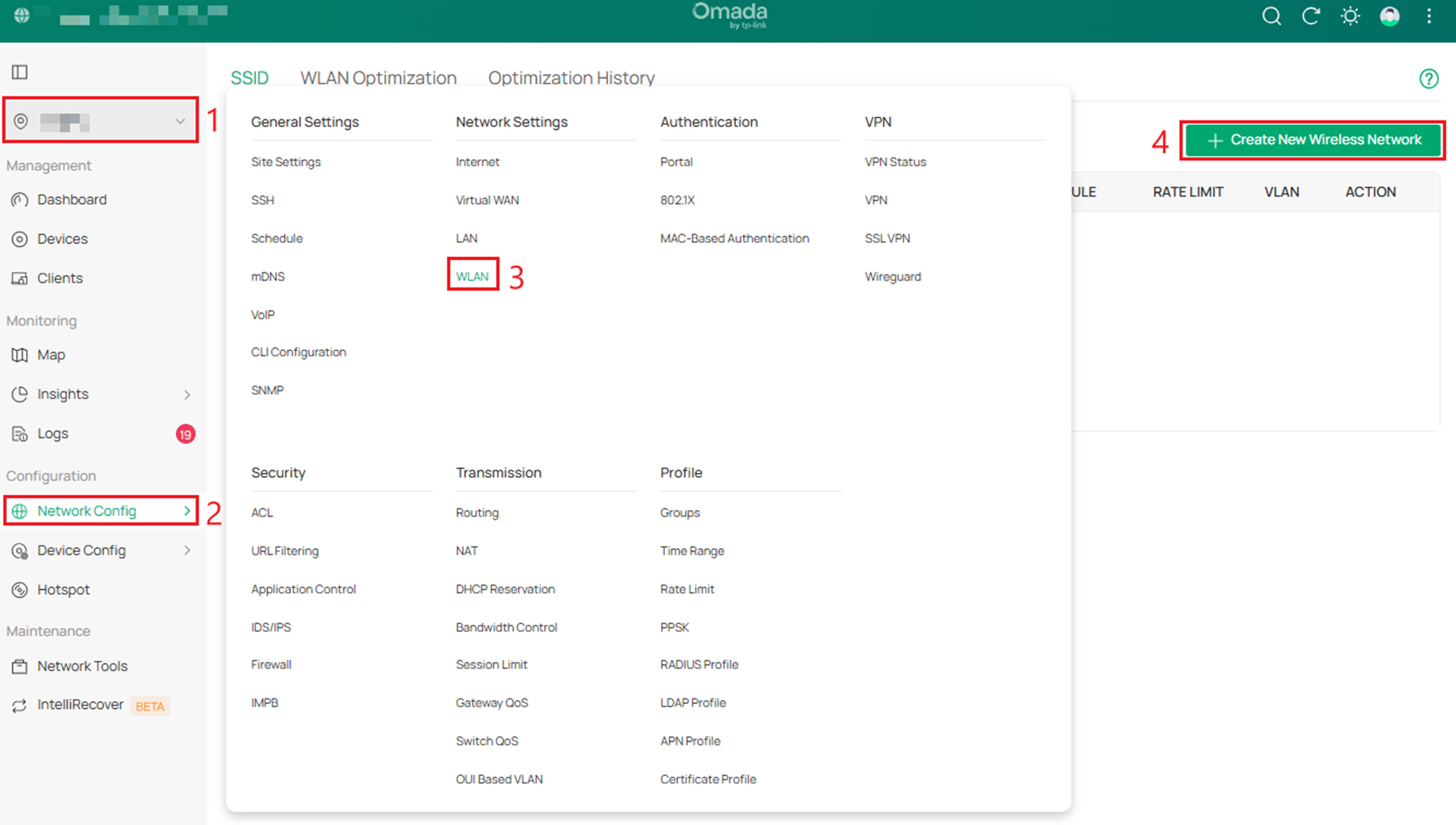

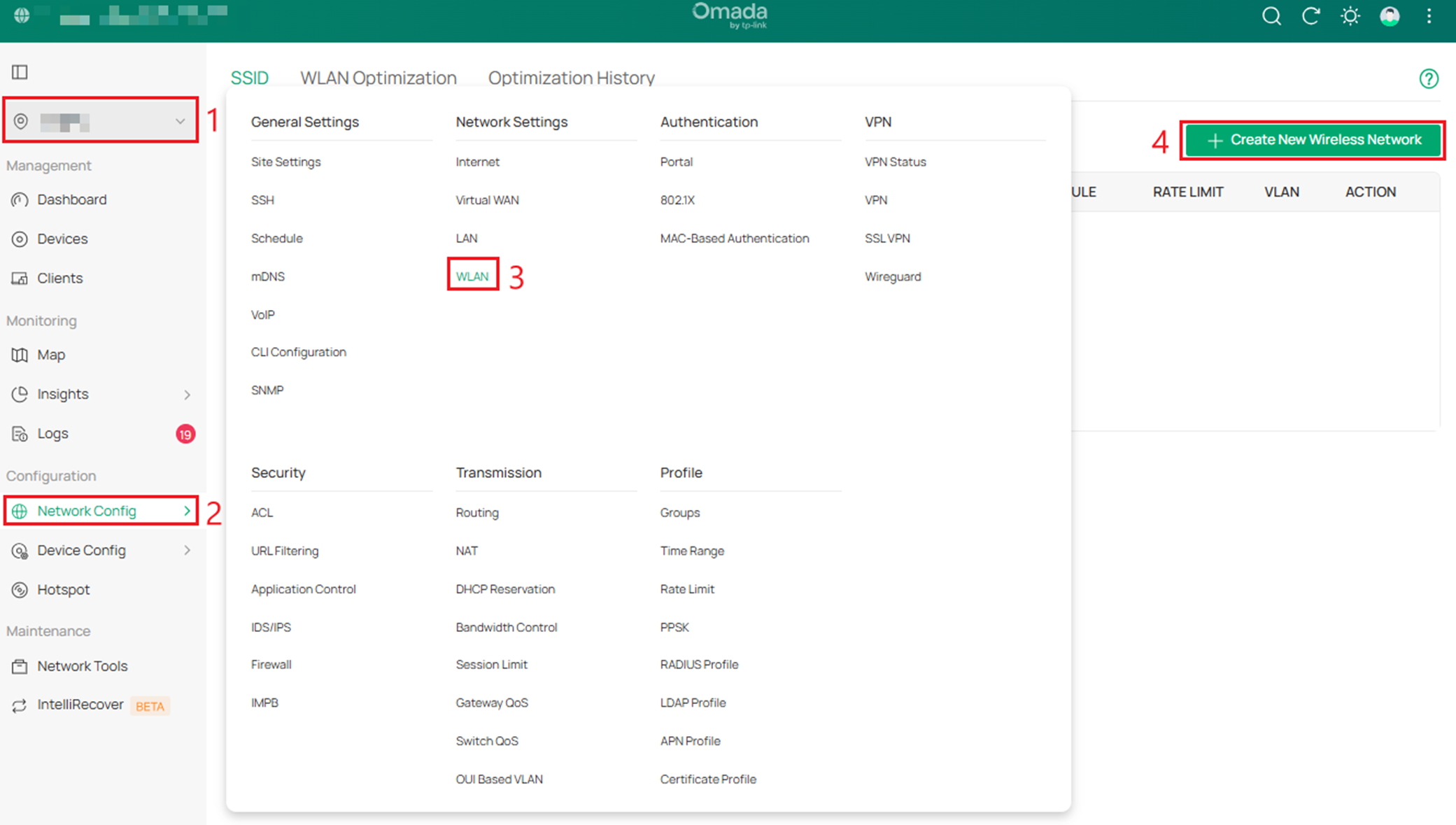

Шаг 3. Войдите в контроллер, перейдите в Просмотр сайта, Конфигурация сети > WLAN и нажмите Создать новую беспроводную сеть.

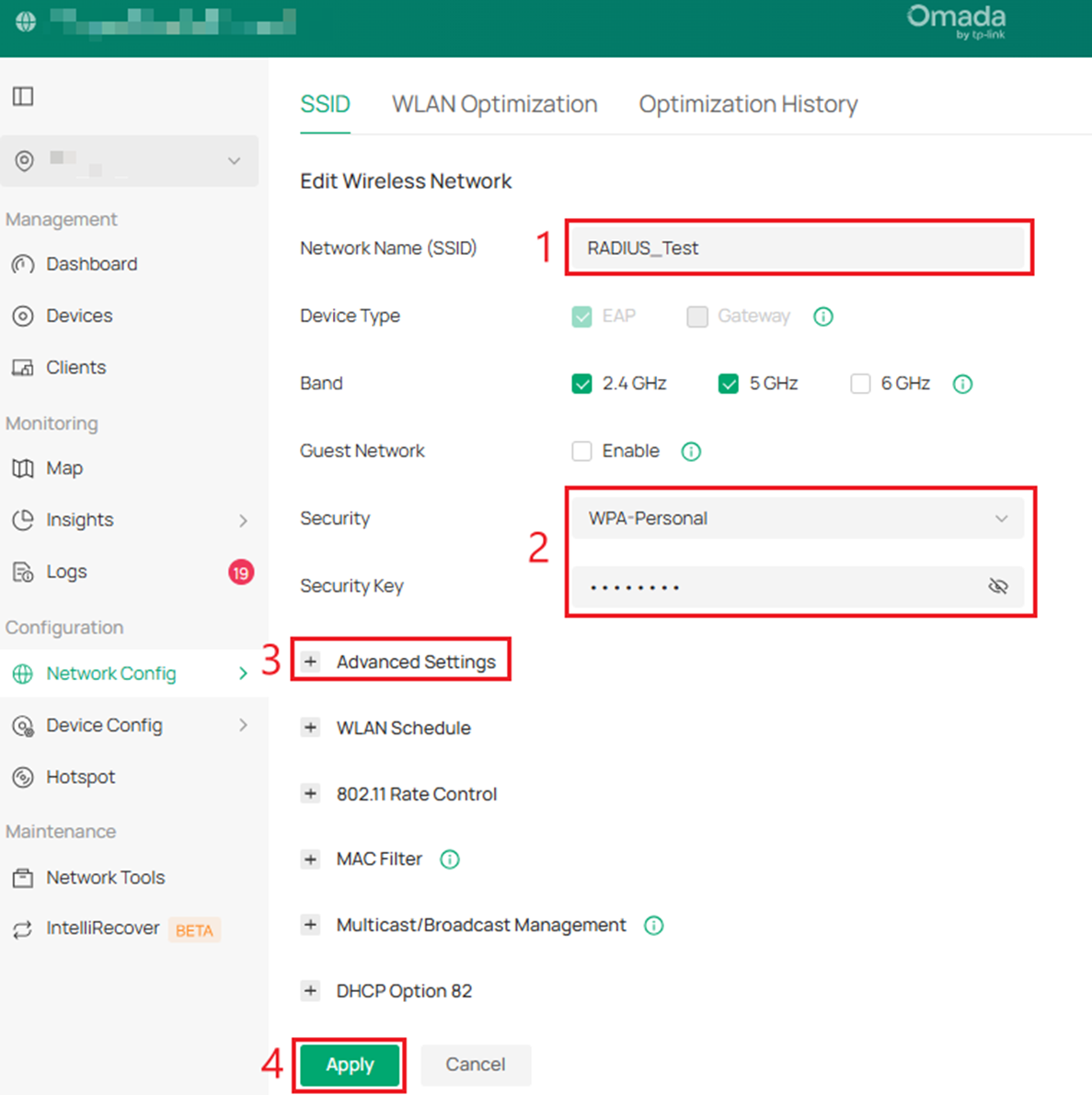

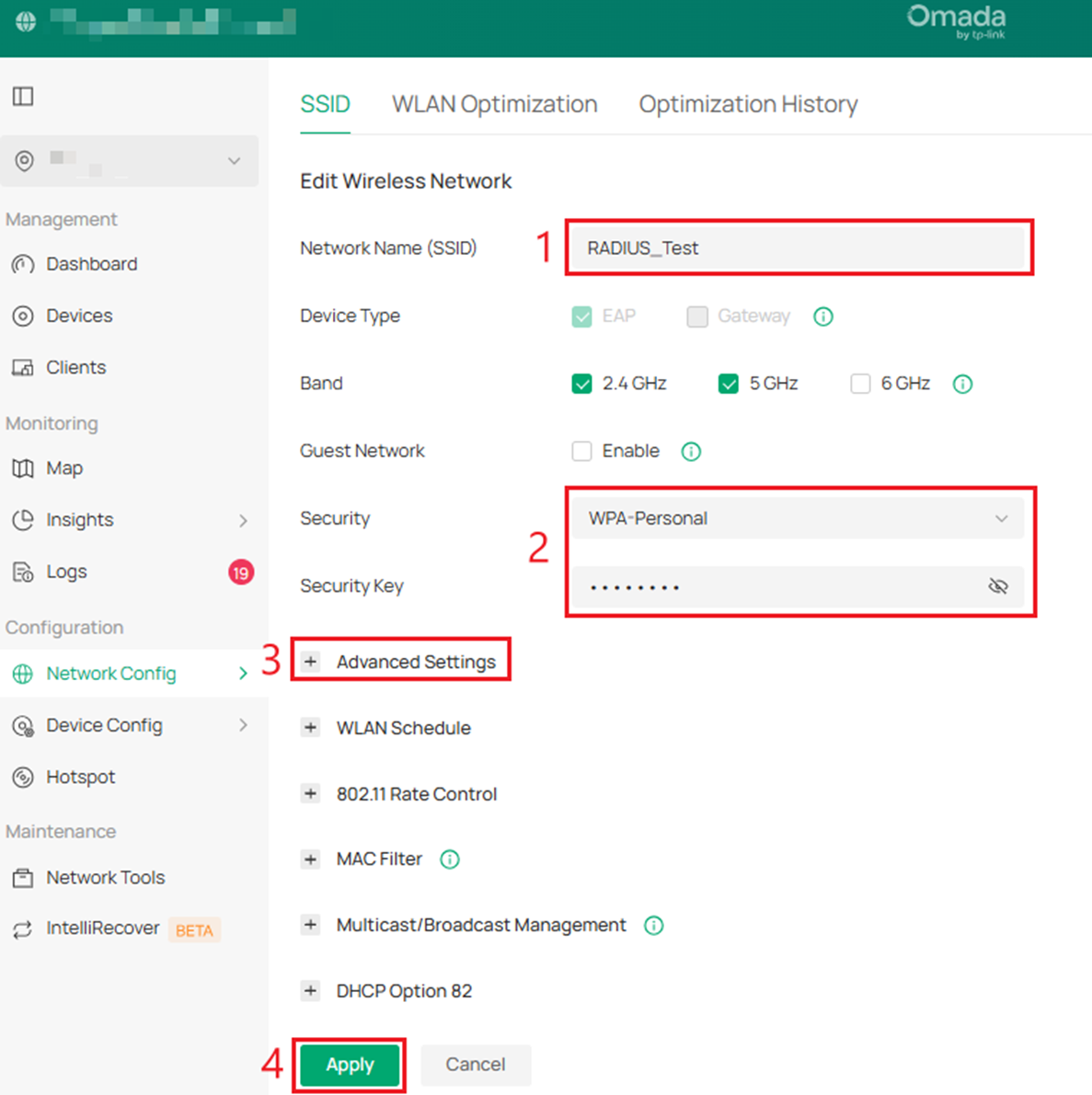

Шаг 4. Задайте такие параметры или опции, как Имя сети (SSID) / Диапазон / Безопасность. Вы можете нажать Расширенные настройки, чтобы настроить дополнительные параметры в соответствии с вашими потребностями, а затем нажать Применить.

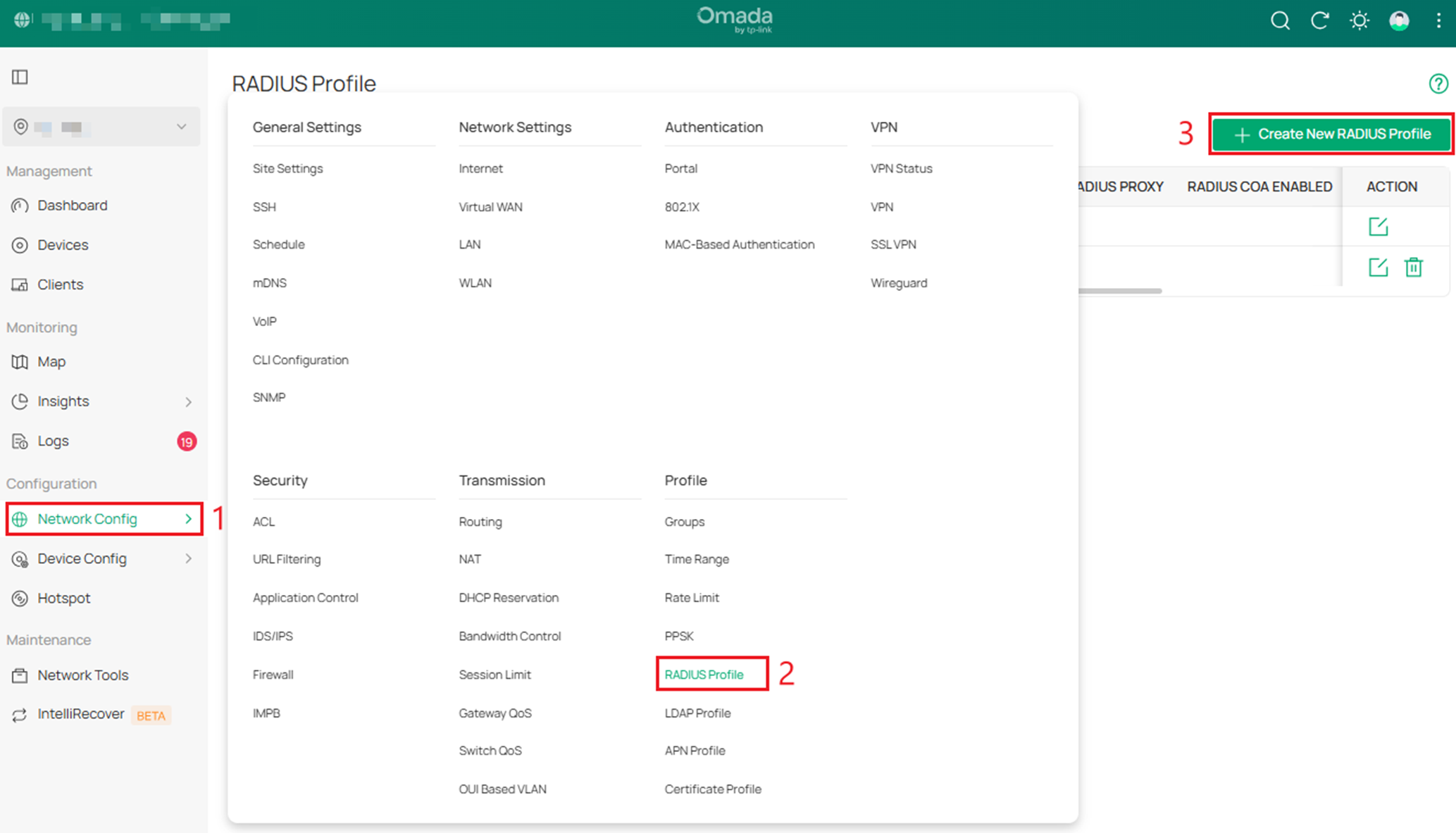

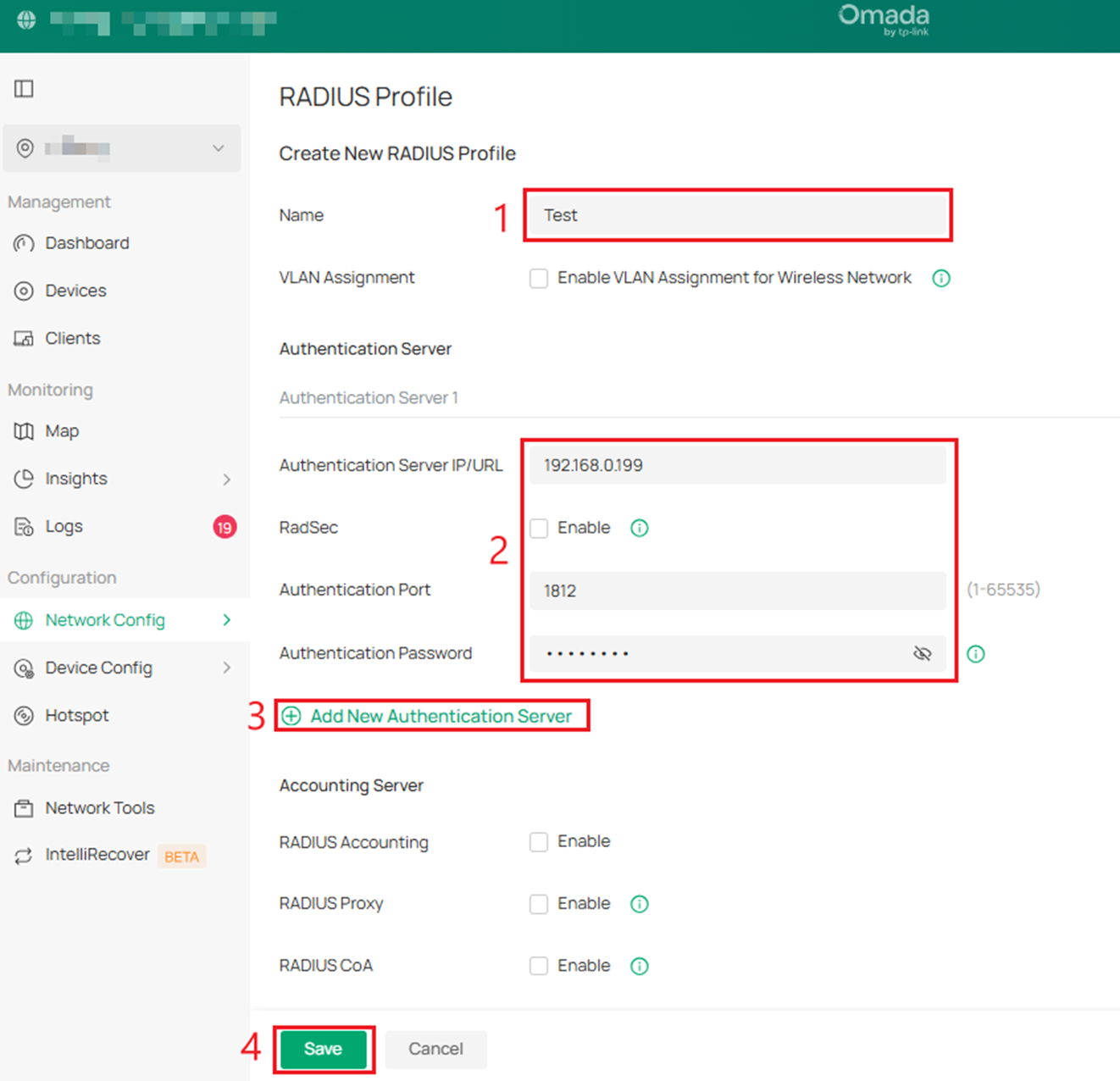

Шаг 5. Перейдите в Конфигурация сети > Профиль RADIUS и нажмите Создать новый профиль RADIUS.

Шаг 6. Введите Имя, IP-адрес/URL сервера аутентификации, Порт аутентификации и Пароль аутентификации. Кроме того, если ваша точка доступа поддерживает несколько RADIUS-серверов, вы можете нажать Добавить новый сервер аутентификации, чтобы заполнить настройки нескольких других RADIUS-серверов, затем нажмите Сохранить. Соответствующие параметры описаны ниже:

- IP-адрес/URL сервера аутентификации: IP-адрес или URL вашего RADIUS-сервера для аутентификации.

- Порт аутентификации: UDP-порт назначения на RADIUS-сервере для запросов аутентификации.

- Пароль аутентификации: Пароль, настроенный в файле clients.conf FreeRADIUS, который будет использоваться для проверки связи между точками доступа Omada и RADIUS-сервером.

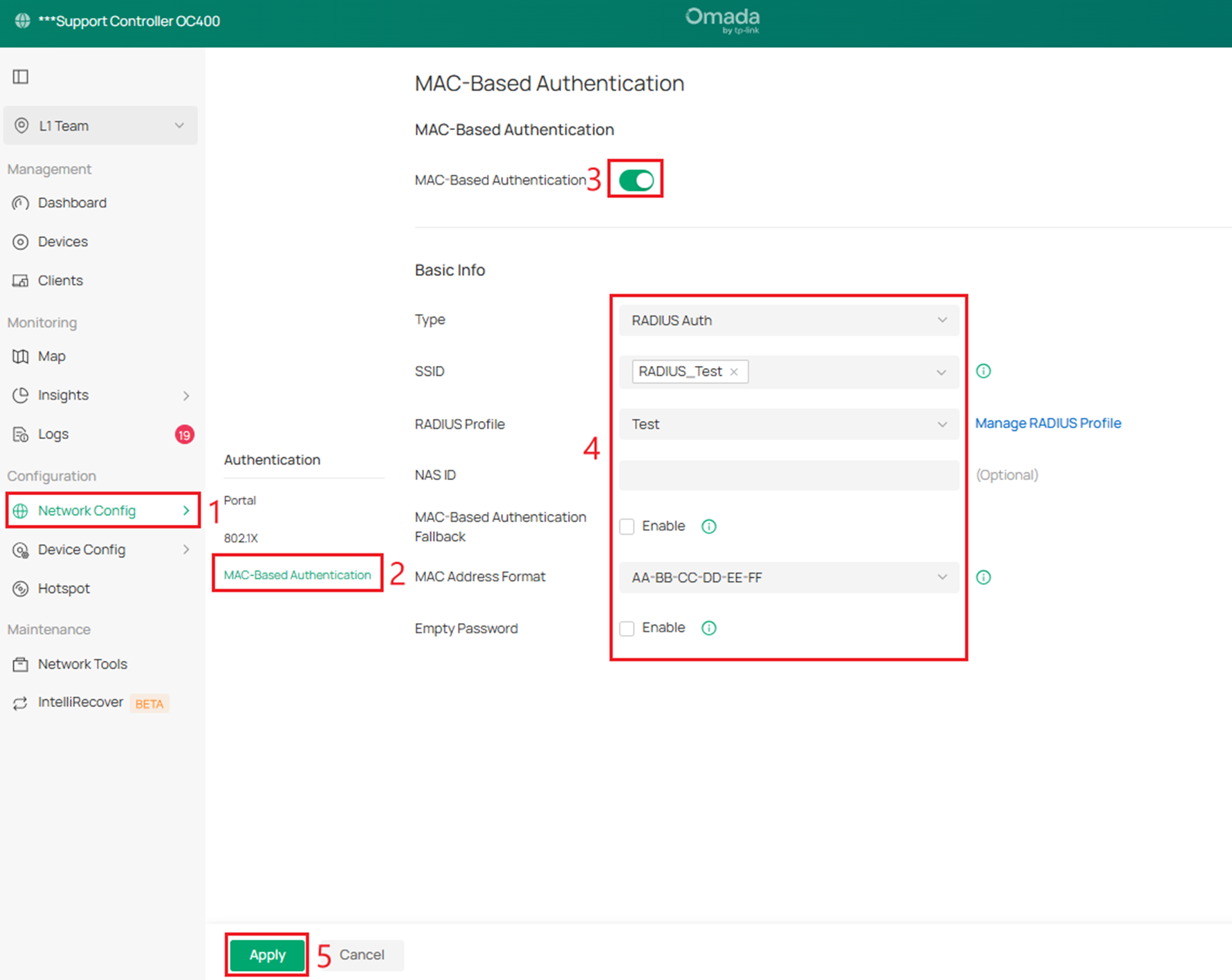

Шаг 7. Перейдите в Конфигурация сети > MAC-аутентификация, отметьте галочкой MAC-аутентификация и выберите целевой SSID и профиль RADIUS, созданный на предыдущих шагах. Установите остальные конфигурации (NAS ID / Резервная MAC-аутентификация / Пустой пароль) и выберите Формат MAC-адреса в соответствии с вашими потребностями, но он должен совпадать с форматом MAC-адреса, который вы ввели в RADIUS-сервере.

- NAS ID: Настройте идентификатор сервера доступа к сети (NAS ID) для аутентификации. Пакеты запросов аутентификации от точки доступа к RADIUS-серверу содержат NAS ID. RADIUS-сервер может классифицировать пользователей по разным группам на основе NAS ID, а затем выбирать разные политики для разных групп. Если оставить поле пустым, NAS ID по умолчанию будет иметь формат TP-Link_Модель_AP_MAC-адрес_AP_NAS, например TP-Link_EAP660 HD_xx-xx-xx-xx-xx-xx_NAS.

- Резервная MAC-аутентификация: Для беспроводных сетей, настроенных с использованием как MAC-аутентификации, так и портала, если вы включите эту функцию, беспроводному клиенту нужно будет пройти только одну аутентификацию. Клиент сначала пытается пройти MAC-аутентификацию, и если она не удалась, ему разрешается попробовать портальную аутентификацию. Если вы отключите эту функцию (по умолчанию), беспроводному клиенту необходимо будет пройти как MAC-аутентификацию, так и портальную аутентификацию для доступа в интернет, и ему будет отказано в доступе, если он не пройдет хотя бы одну из них.

- Пустой пароль: Если эта опция включена, пароль, используемый для аутентификации, будет пустым. В противном случае пароль будет совпадать с именем пользователя, которым является MAC-адрес клиента.

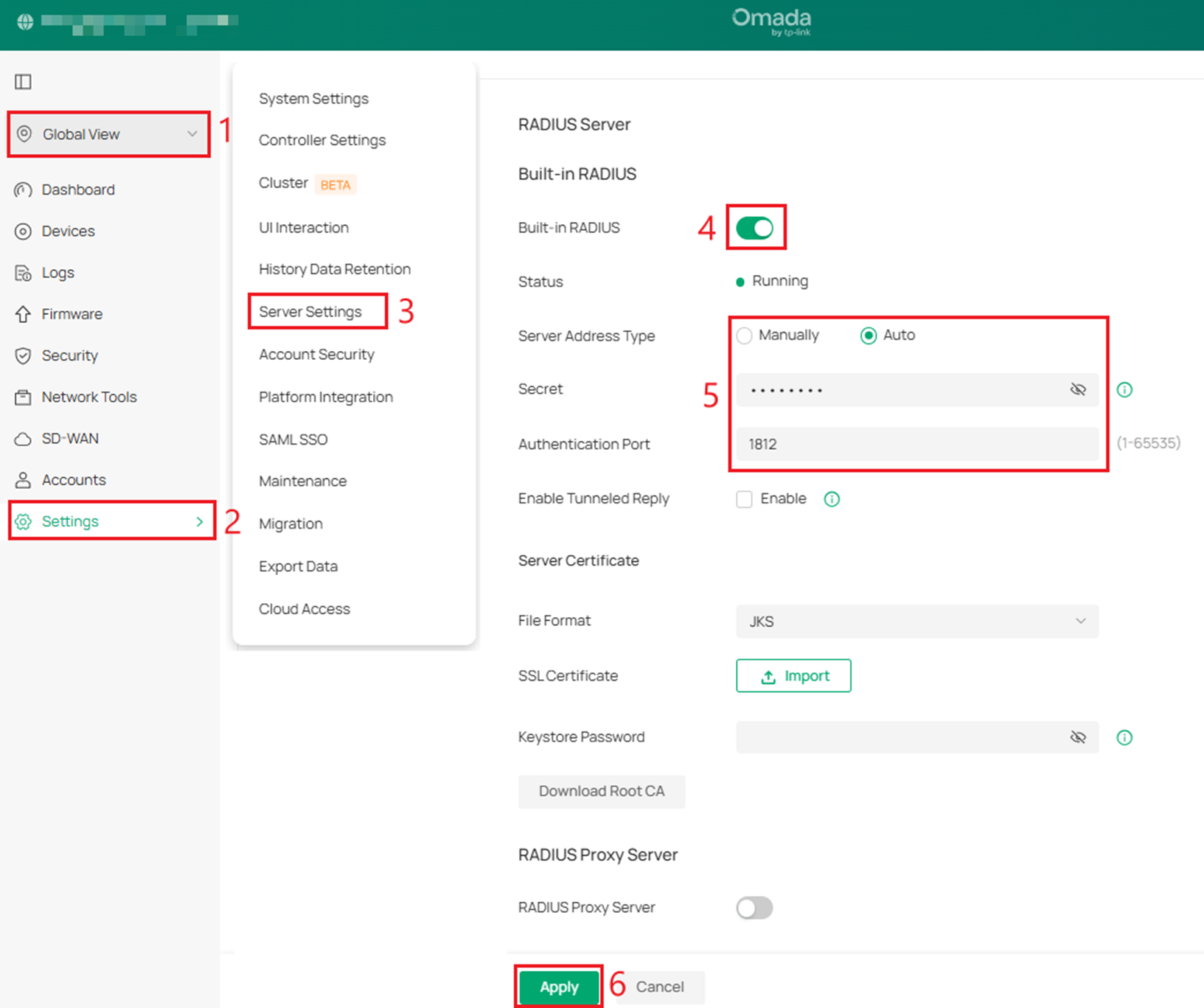

Настройка со встроенным RADIUS-сервером контроллера Omada

Шаг 1. Перейдите в Глобальный просмотр > Настройки > Настройки сервера, чтобы включить Встроенный RADIUS и правильно установить Тип адреса сервера, Секретный ключ и Порт аутентификации в соответствии с вашими потребностями. Затем вы увидите, что Статус изменится с Отключено на Работает.

- Тип адреса сервера: Если контроллер находится на компьютере с несколькими сетевыми адаптерами и тип настроен как «Авто», адрес сервера будет отправлен устройству в соответствии с портами, подключенными к устройству; если тип настроен как Вручную, пользователю необходимо вручную настроить IP-адрес сервера, который должен быть адресом, с которым устройство может взаимодействовать.

- Секретный ключ: Ключ RADIUS-сервера.

- Порт аутентификации: Порт аутентификации RADIUS-сервера.

Шаг 2. Перейдите в Просмотр сайта, затем Конфигурация сети > WLAN и нажмите Создать новую беспроводную сеть.

Шаг 3. Задайте такие параметры или опции, как Имя сети (SSID) / Диапазон / Безопасность. Вы можете нажать Расширенные настройки, чтобы настроить дополнительные параметры в соответствии с вашими потребностями, а затем нажать Применить.

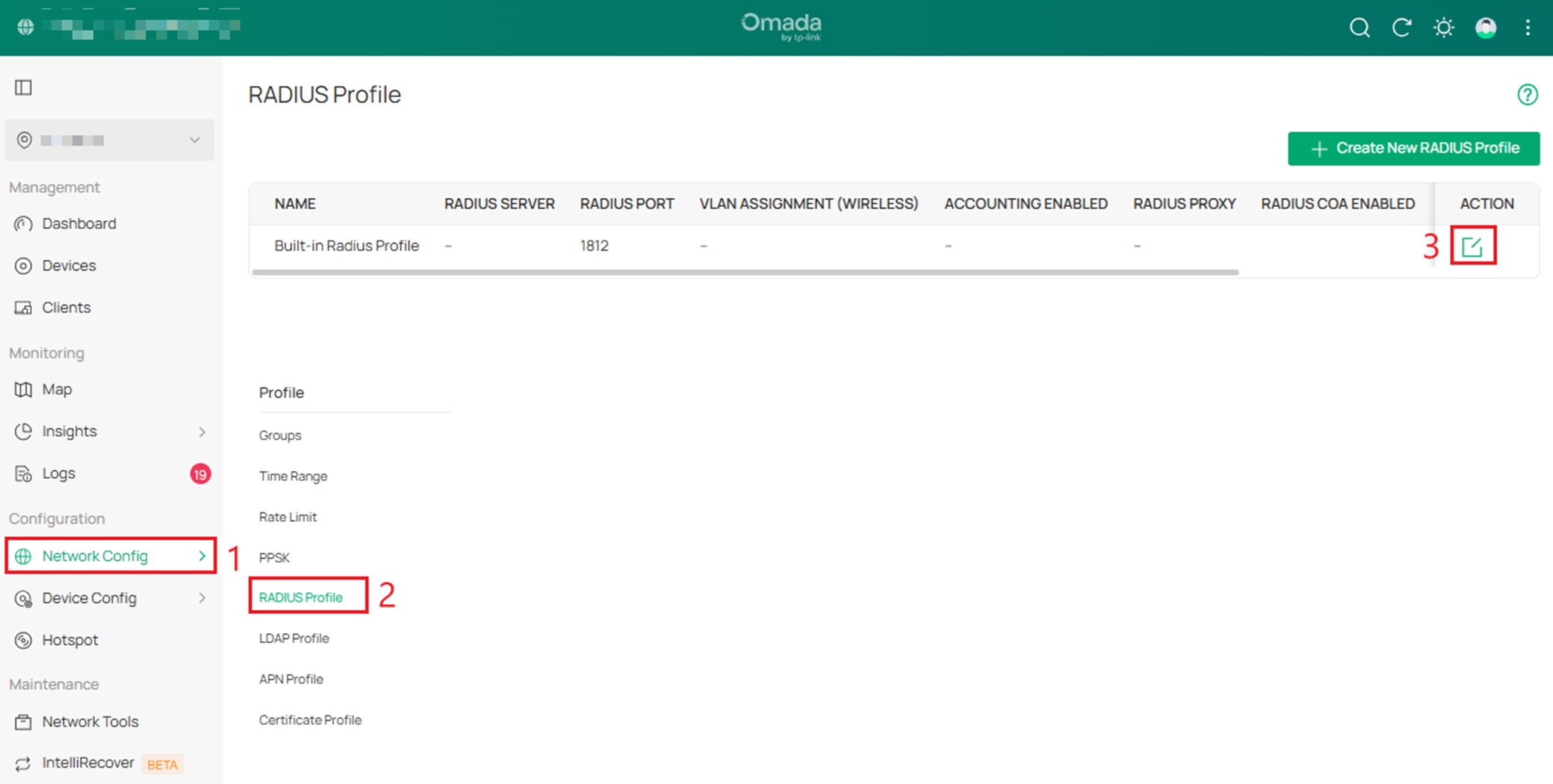

Шаг 4. Перейдите в Конфигурация сети > Профиль RADIUS и нажмите кнопку редактировать, чтобы отредактировать Встроенный профиль RADIUS.

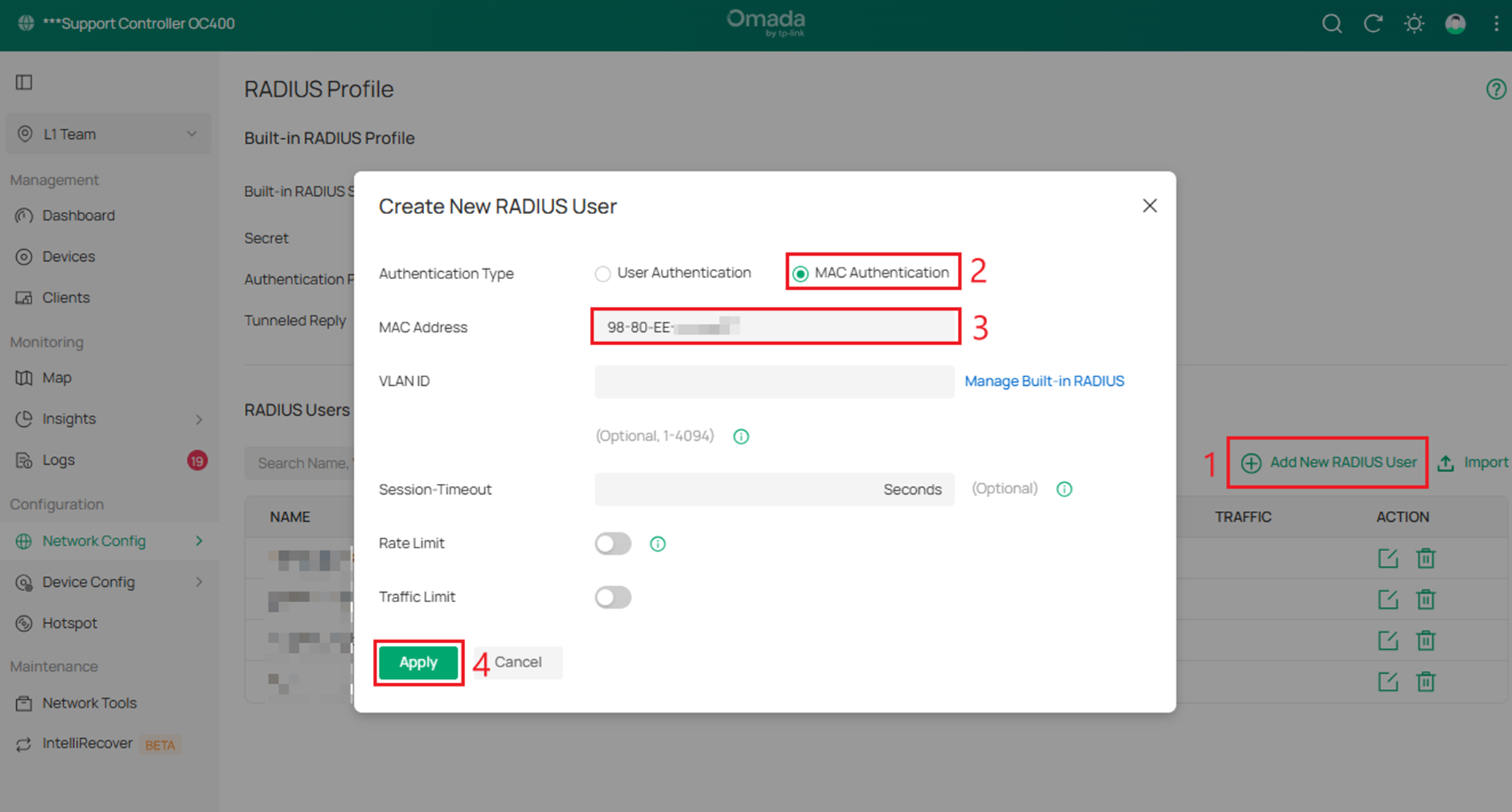

Шаг 5. Нажмите Добавить нового пользователя RADIUS, выберите Тип аутентификации как MAC-аутентификация, введите MAC-адрес клиента в соответствующем формате, а затем нажмите Применить.

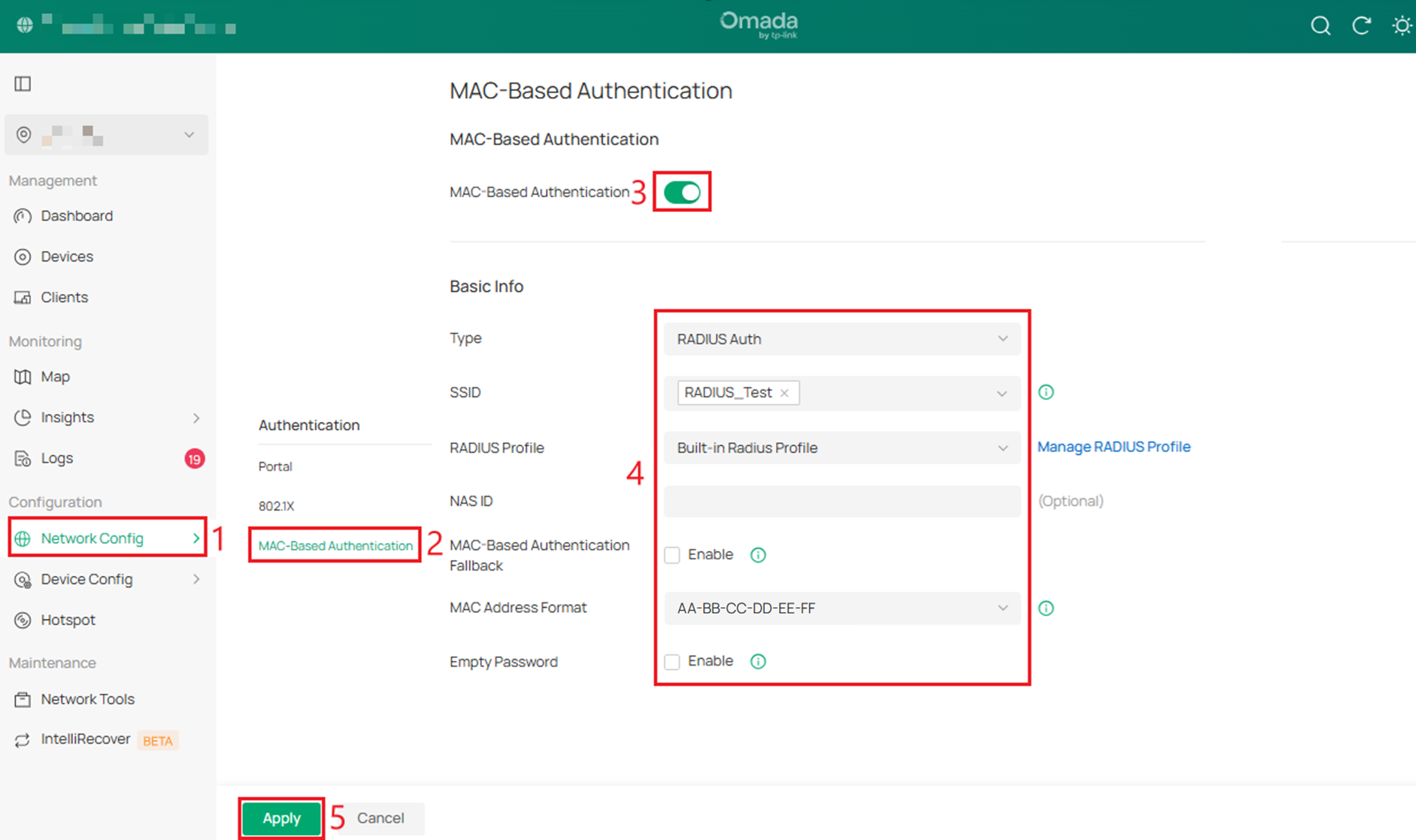

Шаг 6. Перейдите в Просмотр сайта, затем Конфигурация сети > MAC-аутентификация, отметьте галочкой MAC-аутентификация и выберите целевой SSID. Выберите Встроенный профиль RADIUS в качестве Профиля RADIUS. Установите остальные конфигурации (NAS ID / Резервная MAC-аутентификация / Пустой пароль) и выберите Формат MAC-адреса в соответствии с вашими потребностями, но обратите внимание, что он должен совпадать с форматом MAC-адреса, который вы ввели в Встроенном профиле RADIUS.

- NAS ID: Настройте идентификатор сервера доступа к сети (NAS ID) для аутентификации. Пакеты запросов аутентификации от точки доступа к RADIUS-серверу содержат NAS ID. RADIUS-сервер может классифицировать пользователей по разным группам на основе NAS ID, а затем выбирать разные политики для разных групп. Если оставить поле пустым, NAS ID по умолчанию будет иметь формат TP-Link_Модель_AP_MAC-адрес_AP_NAS, например TP-Link_EAP660 HD_xx-xx-xx-xx-xx-xx_NAS.

- Резервная MAC-аутентификация: Для беспроводной сети, настроенной с использованием как MAC-аутентификации, так и портала, если вы включите эту функцию, беспроводному клиенту нужно будет пройти только одну аутентификацию. Клиент сначала пытается пройти MAC-аутентификацию, и если она не удалась, ему разрешается попробовать портальную аутентификацию. Если вы отключите эту функцию (по умолчанию), беспроводному клиенту необходимо будет пройти как MAC-аутентификацию, так и портальную аутентификацию для доступа в интернет, и ему будет отказано в доступе, если он не пройдет хотя бы одну из них.

- Пустой пароль: Если эта опция включена, пароль, используемый для аутентификации, будет пустым. В противном случае пароль будет совпадать с именем пользователя, которым является MAC-адрес клиента.

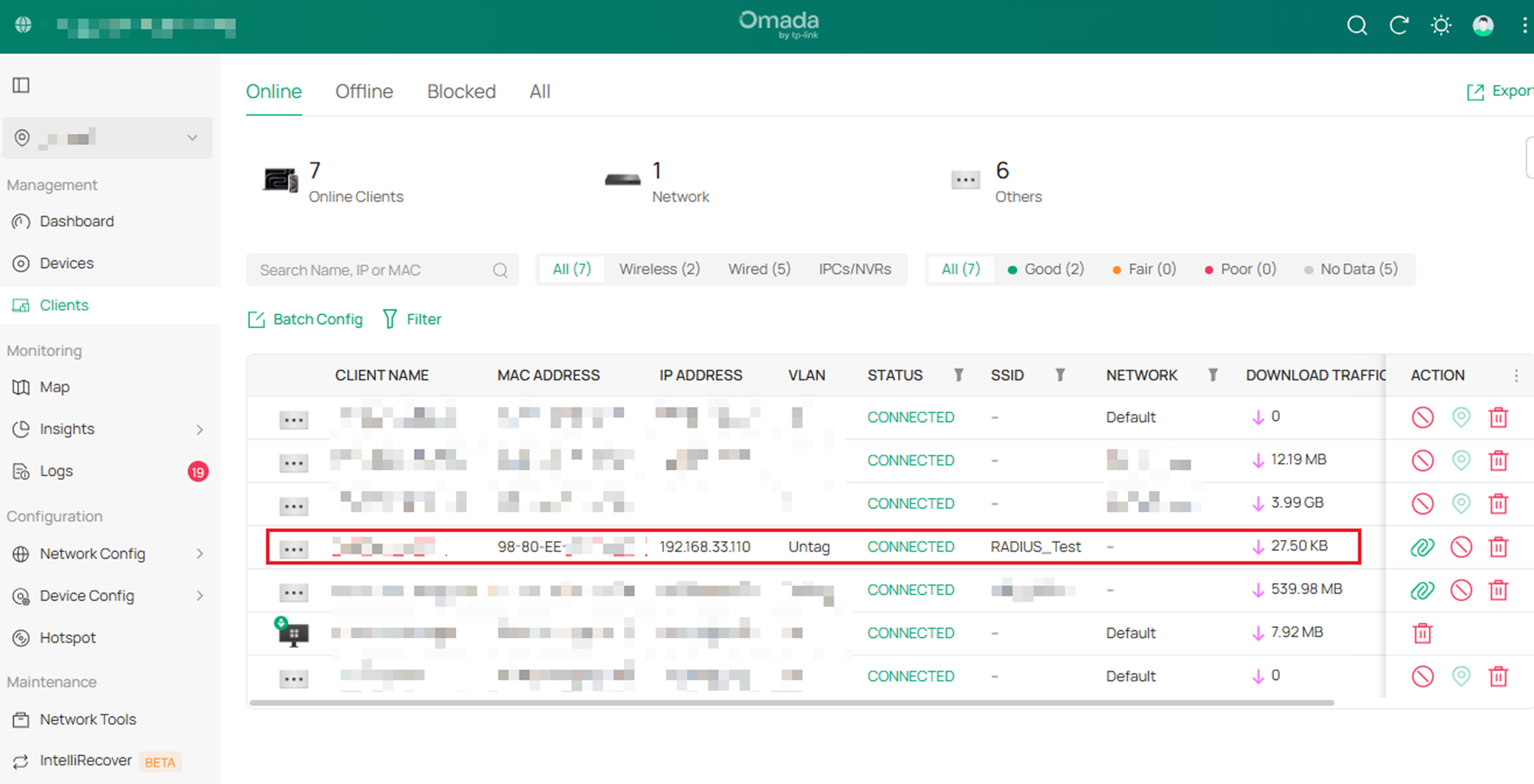

Проверка

Чтобы проверить конфигурацию, подключите клиента(ов), чьи MAC-адреса были зарегистрированы в RADIUS-сервере, к соответствующему SSID. Если клиент(ы) могут подключиться к SSID и выйти в интернет, а другие — нет, это указывает на успешную настройку.

Заключение

Теперь вы узнали, как настроить и проверить MAC-аутентификацию. Пожалуйста, выберите подходящий RADIUS-сервер в соответствии с вашей реальной ситуацией. Вы можете использовать другие методы аутентификации, такие как WPA/WPA2/WPA3 и портальная аутентификация, для комплексной сетевой безопасности.

Чтобы узнать больше деталей о каждой функции и настройке, перейдите в Центр загрузок, чтобы скачать руководство для вашего продукта.

Вопросы и ответы

В1: Каков приоритет аутентификации, когда включены WPA, MAC-аутентификация и портальная аутентификация?

О1: MAC-аутентификация > WPA-аутентификация > Портальная аутентификация.

В2: Каков приоритет аутентификации между MAC-аутентификацией и MAC-фильтром?

О2: MAC-фильтр имеет более высокий приоритет, чем MAC-аутентификация. То есть, если MAC-адрес клиента находится в списке запрещенных MAC-фильтра, он не сможет подключиться к SSID, даже если он зарегистрирован для MAC-аутентификации.

В3: Почему я не могу найти встроенный RADIUS-сервер для портальной аутентификации на моем OC200?

О3: OC200 под управлением контроллера Omada Controller v5.18 и выше не поддерживает эту функцию. Пожалуйста, проверьте версию контроллера, встроенную в ваш OC200.