Como configurar a autenticação baseada em MAC no controlador Omada

Conteúdo

Configuração com Servidor RADIUS Externo

Configuração com RADIUS Integrado do Omada Controller

Objetivo

Este artigo apresenta como configurar a Autenticação Baseada em MAC para clientes sem fio usando um servidor RADIUS externo ou o RADIUS Integrado do Omada Controller, garantindo que apenas clientes com endereços MAC autorizados tenham acesso à rede.

Requisitos

- Omada AP

- Controlador Omada (Controlador de Software / Controlador de Hardware (OC300 ou OC400) / Controlador baseado em Nuvem)

- Servidor RADIUS Externo

Introdução

A Autenticação Baseada em MAC foi projetada para controlar o acesso à rede com base na porta e no endereço MAC de um dispositivo. Para passar nesta autenticação, o endereço MAC do cliente deve ser registrado no Servidor RADIUS antecipadamente, sem a necessidade de software adicional no lado do cliente. O processo de autenticação é transparente para os usuários, pois eles não precisam inserir manualmente o nome de usuário e a senha, o que melhora significativamente a experiência de acesso à rede sem fio. Com esta função, você pode controlar quais clientes acessam a rede sem fio, podem retardar o risco de intrusão na rede e roubo de dados.

No Omada Controller, o recurso é aplicável apenas a clientes sem fio, portanto, pode ser considerado como Autenticação Baseada em MAC Sem Fio. Quando um cliente tenta se conectar a um SSID configurado com Autenticação Baseada em MAC, o ponto de acesso (AP), como um cliente RADIUS, converte o endereço MAC do cliente em um formato especificado e envia como nome de usuário e senha para o servidor RADIUS. Se o servidor considerar o endereço MAC como autorizado, ele informará ao AP e o cliente terá acesso aos recursos da rede.

Você pode usar o servidor RADIUS integrado do Omada Controller ou um servidor RADIUS externo de acordo com suas necessidades. Este guia usará o EAP772(US) v1.0 e o Omada Hardware Controller OC400 v6.1.0.19 para demonstrar como configurar a Autenticação Baseada em MAC usando ambos os métodos. Para a configuração através do servidor RADIUS externo, o FreeRADIUS instalado no sistema CentOS será usado como exemplo.

Nota:

- Ao configurar a Autenticação Baseada em MAC com um Servidor Radius Externo no Omada Software Controller v6.1 e superior, você pode adicionar até 4 servidores RADIUS para aumentar a tolerância a falhas. Quando um servidor fica indisponível, o sistema pode alternar automaticamente para outro servidor. -se de que esta função seja certifique-se de ser suportada pelo AP que você está usando. Para verificar, consulte as Notas de Lançamento do firmware do dispositivo no site oficial da TP-Link.

- O Omada Cloud-Based Controller (CBC) não suporta o servidor RADIUS integrado. O RADIUS integrado será removido do modelo OC200 v5.15, mas continuará disponível no Omada Software Controller e outros drivers de hardware.

- Como os endereços MAC dos clientes autorizados devem ser registrados no servidor RADIUS, a Autenticação Baseada em MAC é um pouco complexa de gerenciamento. Quando o administrador deseja adicionar/substituir/remover um cliente, a lista de autenticação deverá ser atualizada. Assim, você pode combinar a Autenticação Baseada em MAC com outros métodos, como WPA/WPA2/WPA3 e autenticação de portal para segurança total.

Configuração com Servidor RADIUS Externo

Passo 1. Adicione vários clientes autorizados no FreeRADIUS.

Abra o sistema CentOS com FreeRADIUS instalado e vá para a Interface de Linha de Comando (CLI), edite e salve o arquivo users para adicionar os endereços MAC dos clientes autorizados como mostrado na figura a seguir. Você pode adicionar clientes por dois métodos: através do atributo Cleartext-Password e do atributo Auth-Type . No entanto, não misture as duas configurações.

- Via atributo Cleartext-Password : O formato é endereço MAC Cleartext-Password := “endereço MAC”

- Via atributo Auth-Type : O formato é endereço MAC Auth-Type := Accept

Nota: Ao adicionar clientes via atributo Cleartext-Password , não habilite Empty Password no Passo 7. Se fizer isso, os clientes não passarão na autenticação.

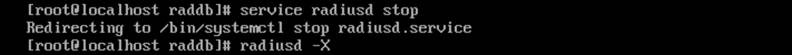

Passo 2. Reinicie o FreeRADIUS.

Após editar e salvar o arquivo user , execute os dois comandos a seguir na CLI para reiniciar o FreeRADIUS e garantir que a configuração entre em vigor:

raio de serviço d parada

raio –X

Nota: Os comandos CLI específicos variam com base no seu sistema Linux. Os dois comandos anteriores aplicam-se apenas ao ambiente deste artigo.

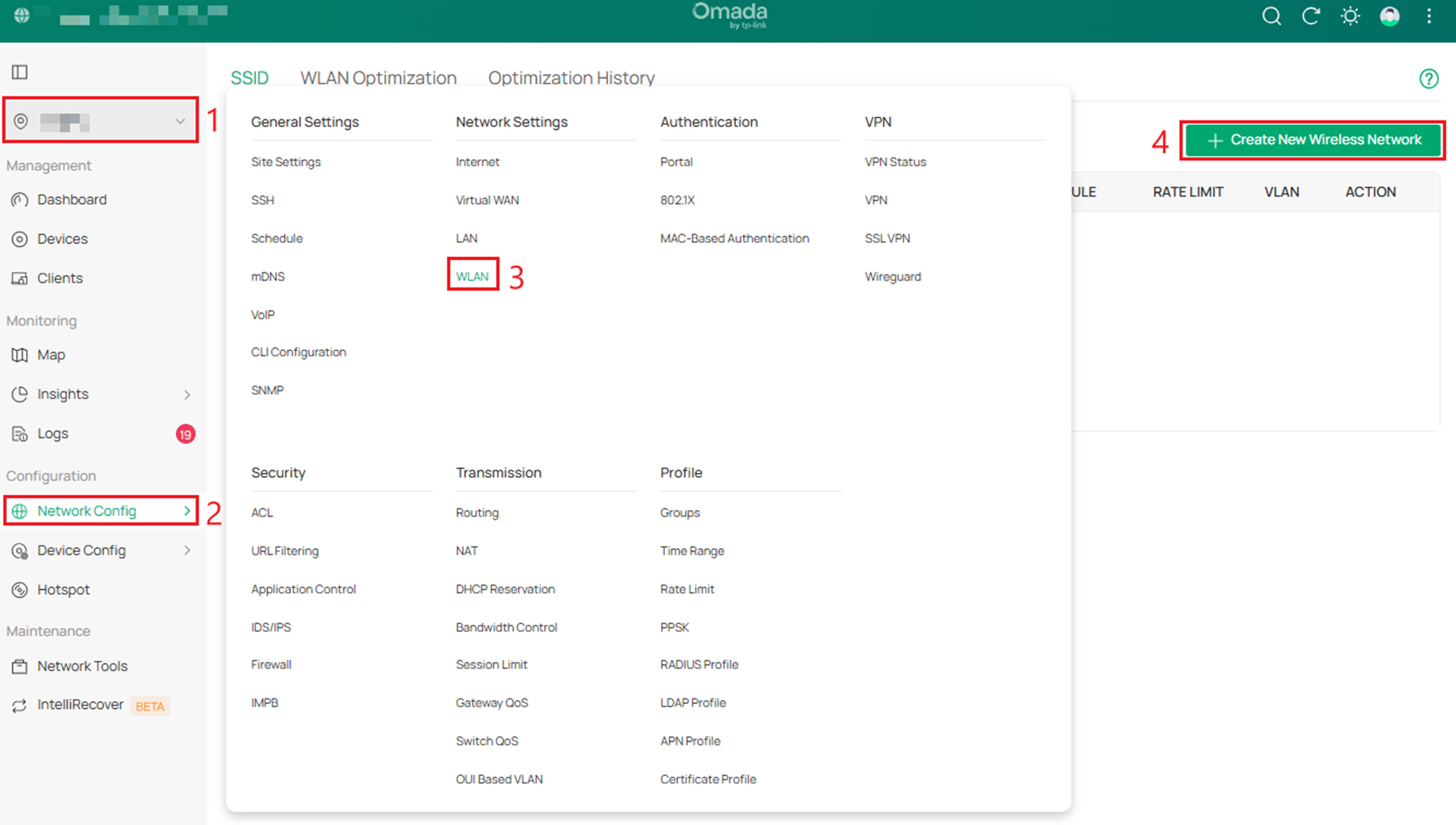

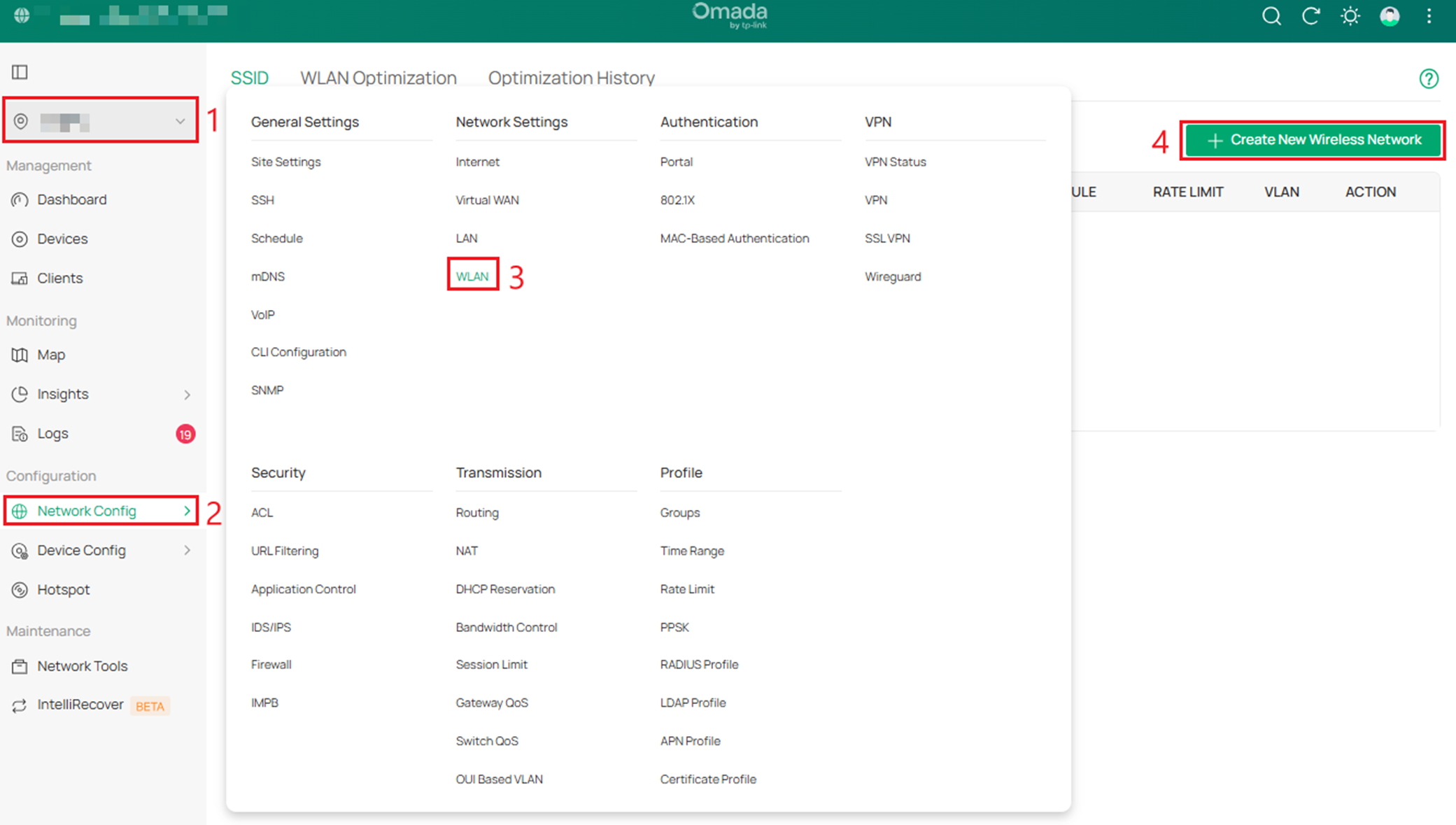

Passo 3 . Faça login no Controller, vá em Site View , Network Config > WLAN , e clique em Create New Wireless Network (Criar Nova Rede Sem Fio).

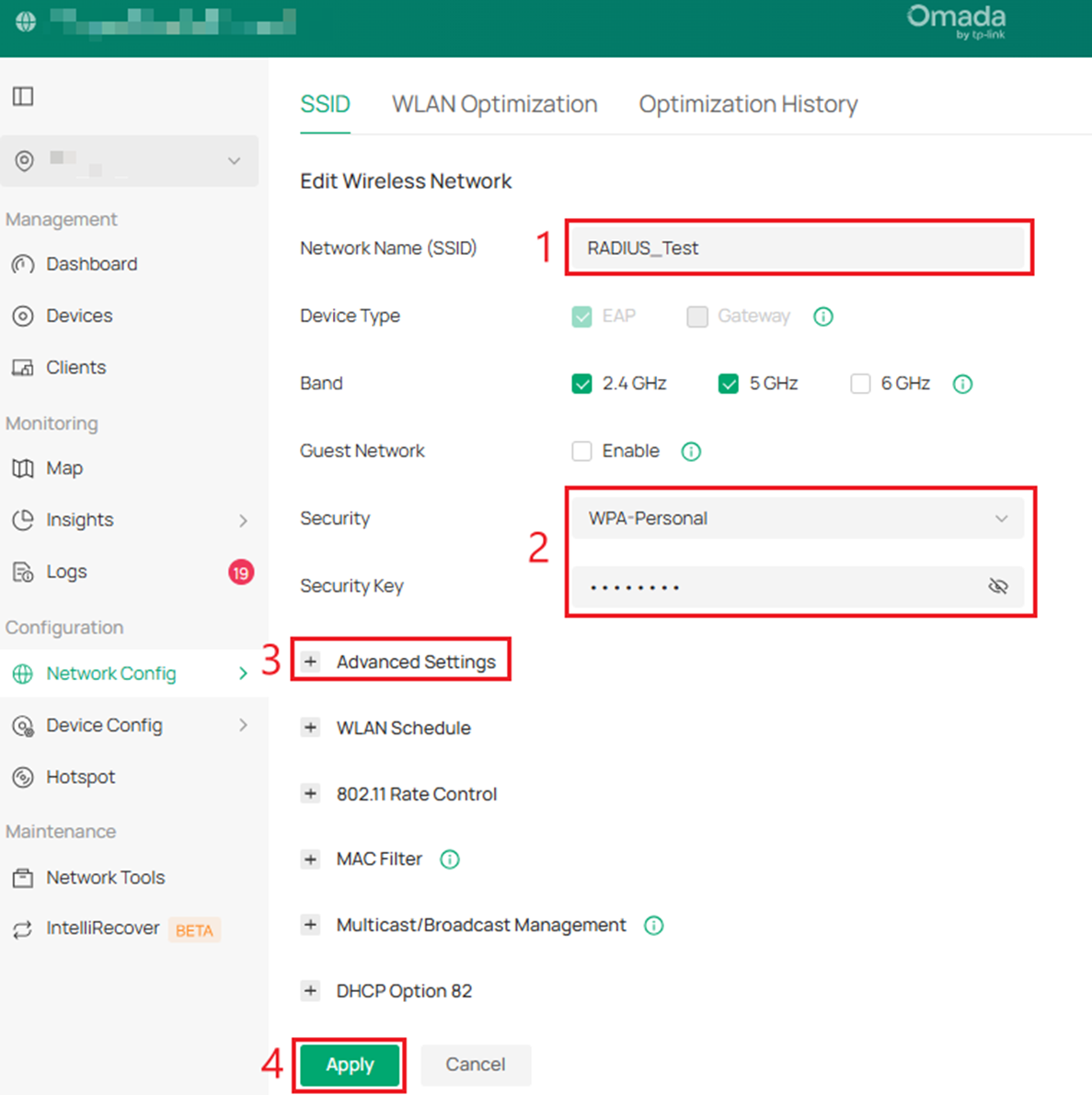

Passo 4. Defina as configurações como Network Name (SSID) / Band / Security . Você pode clicar em Configurações Avançadas para ajustar os itens de acordo com suas necessidades e clicar em Aplicar .

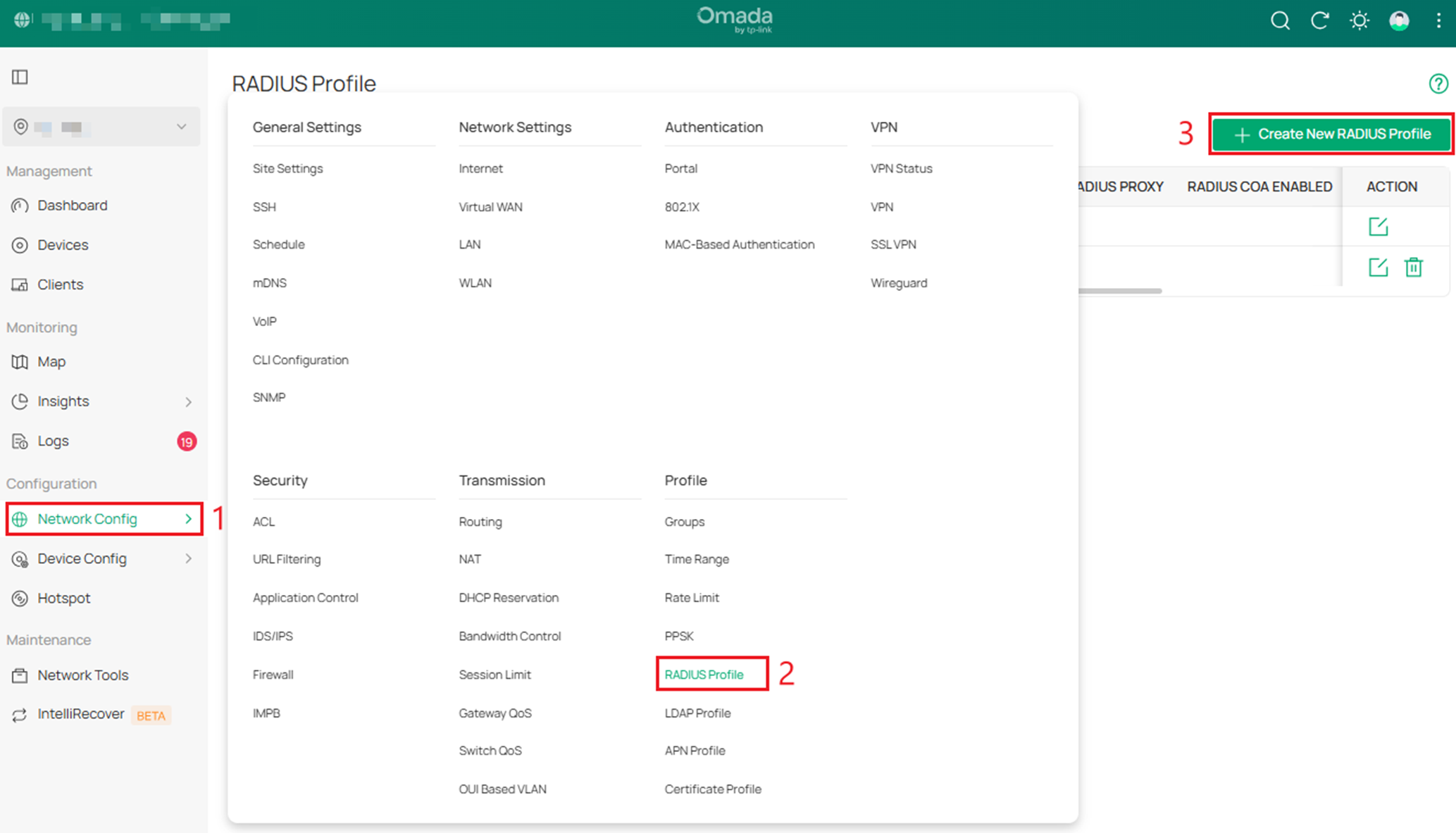

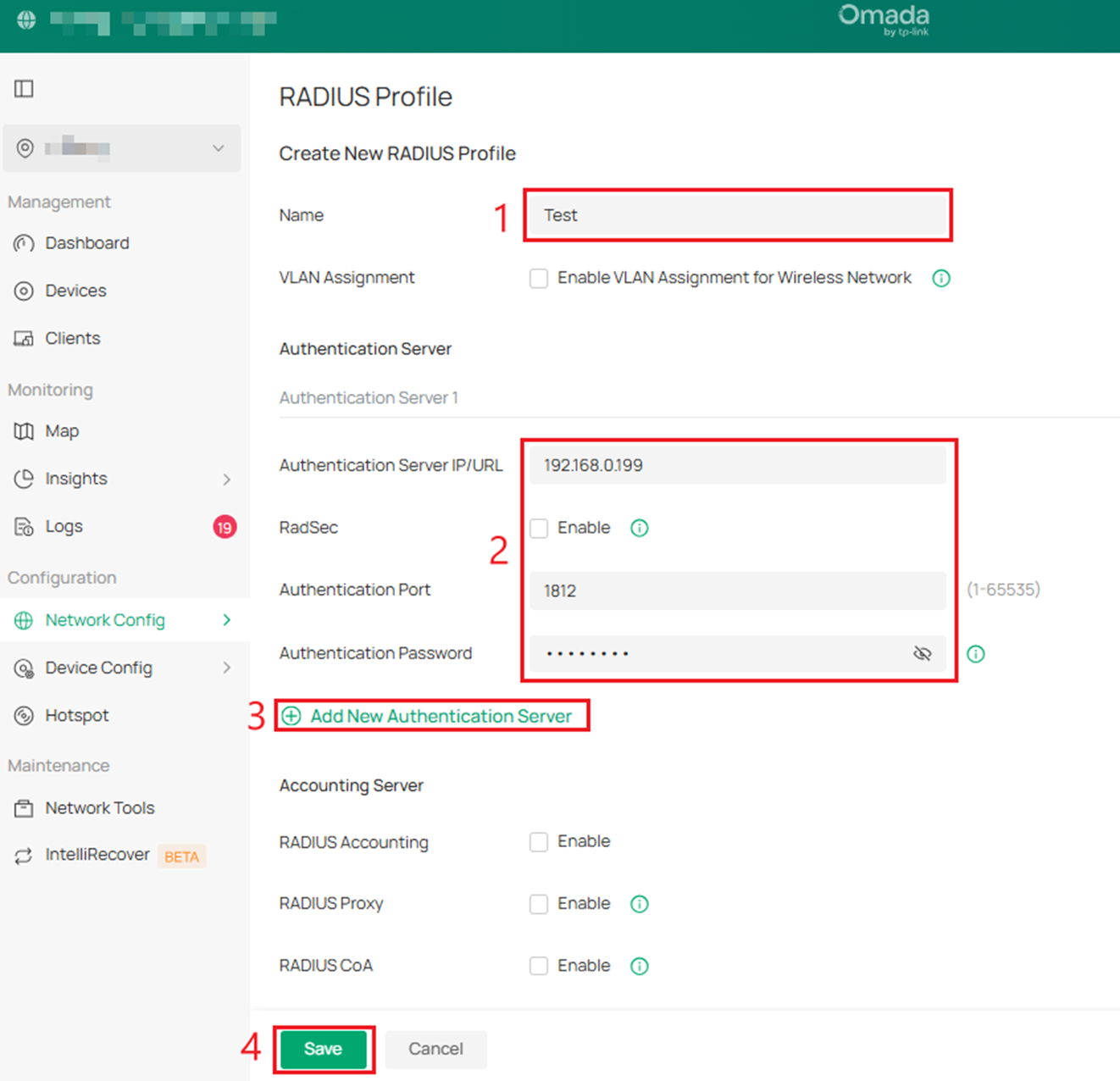

Passo 5. Vá em Network Config > RADIUS Profile e clique em Create New RADIUS Profile .

Passo 6. Insira o Nome, IP/URL do Servidor de Autenticação, Porta de Autenticação e Senha de Autenticação. Se seu AP suportar vários servidores Radius, você pode clicar em Adicionar novo servidor de autenticação para configurar os outros servidores e clicar em Salvar . Os parâmetros são descritos abaixo:

- IP/URL do servidor de autenticação: O endereço IP ou a URL do seu Servidor Radius para autenticação.

- Porta de Autenticação: Uma porta UDP no Servidor Radius para configurações de autenticação (padrão 1812).

- Senha de autenticação: Uma senha definida no arquivo clients.conf do FreeRADIUS para validar a comunicação.

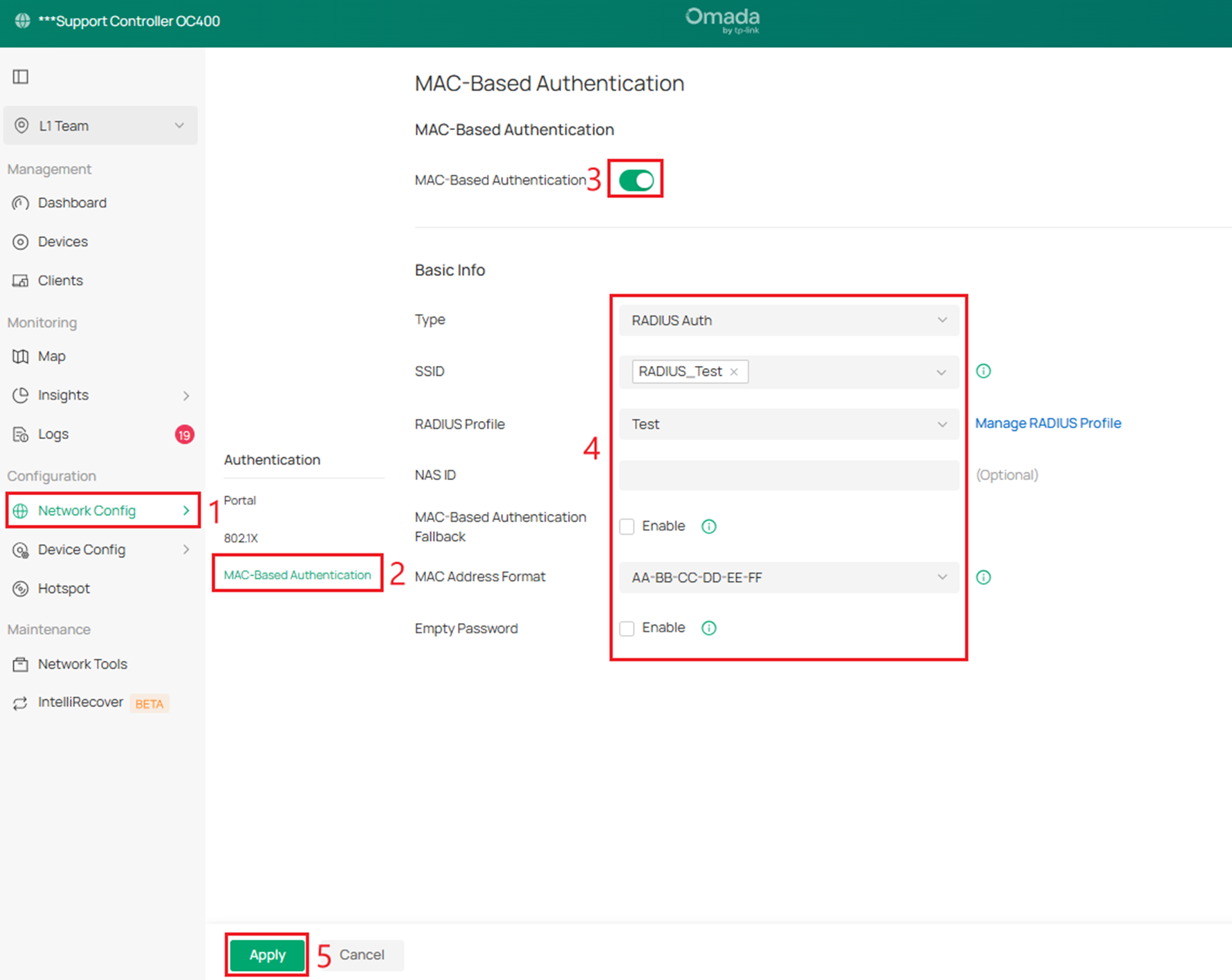

Passo 7. Vá em Network Config > MAC-Based Authentication , marque MAC-Based Authentication e selecione o alvo SSID e o perfil RADIUS criado. Defina as outras configurações ( NAS ID / MAC-Based Authentication Fallback / Empty Password ) e escolha o MAC Address Format consistente com o formato inserido no Servidor Radius.

- NAS ID: Identificador do Servidor de Acesso à Rede para autenticação. Os pacotes de solicitação do AP para o servidor RADIUS carregam o NAS ID.

- Fallback de autenticação baseada em MAC: Se habilitado, o cliente tenta primeiro a autenticação por MAC; se falhar, permita tentar a autenticação via Portal.

- Senha Vazia: Com esta opção ativada, a senha de login fica em branco. Caso contrário, a senha será igual ao nome de usuário (endereço MAC).

Configuração com RADIUS Integrado do Omada Controller

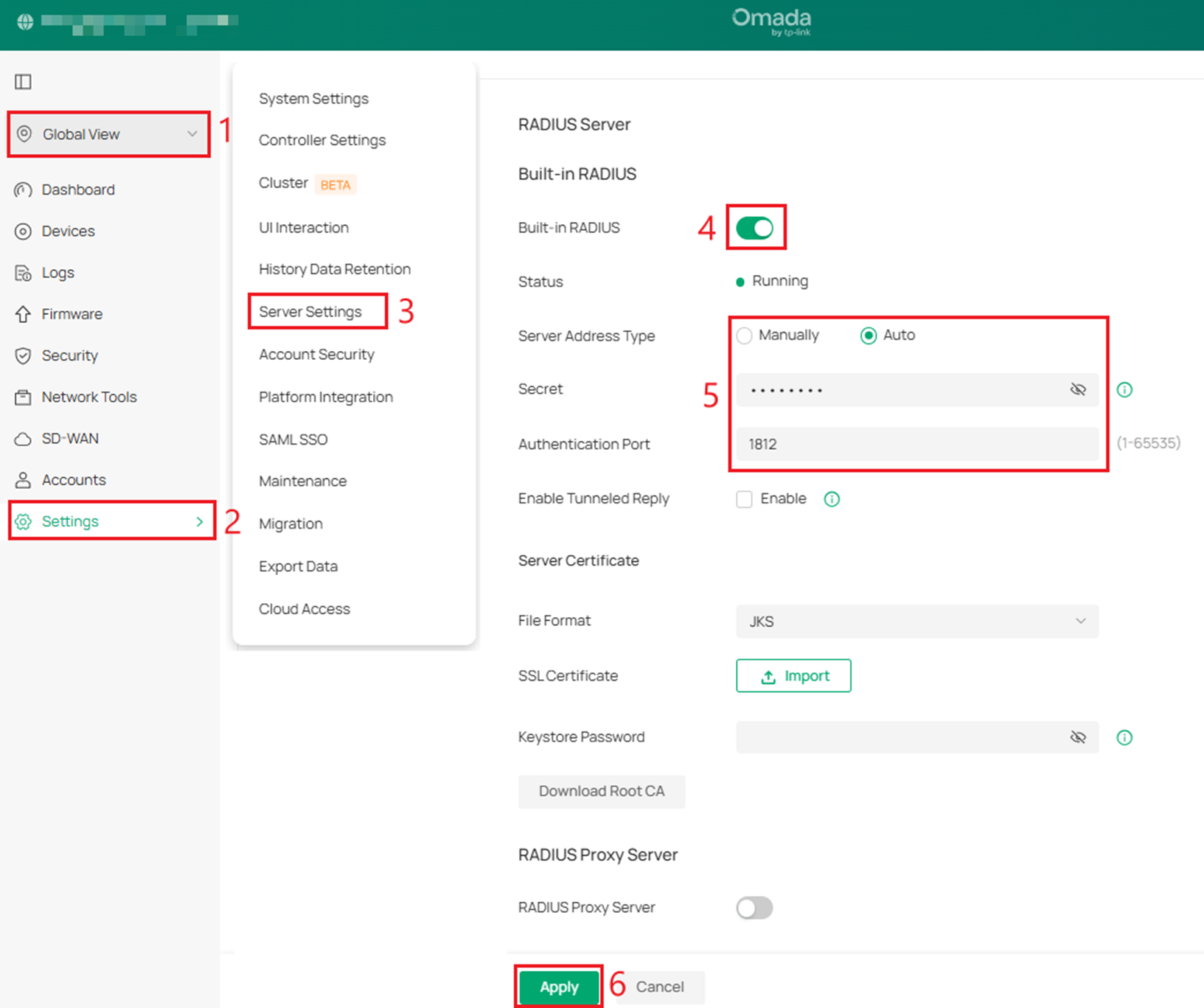

Passo 1. Vá em Global View > Settings > Server Settings para habilitar o Built-in RADIUS e definir o Server Address Type, Secret e Authentication Port . O Status mudará de Desativado para Corrida .

- Tipo de endereço do servidor: Se configurado como Manualmente , você deve inserir o IP do driver que os dispositivos conseguem alcançar.

- Segredo: Chave do servidor RADIUS.

- Porta de Autenticação: Porta de autenticação do servidor RADIUS.

Passo 2. Vá em Site View , depois Network Config > WLAN , e clique em Create New Wireless Network .

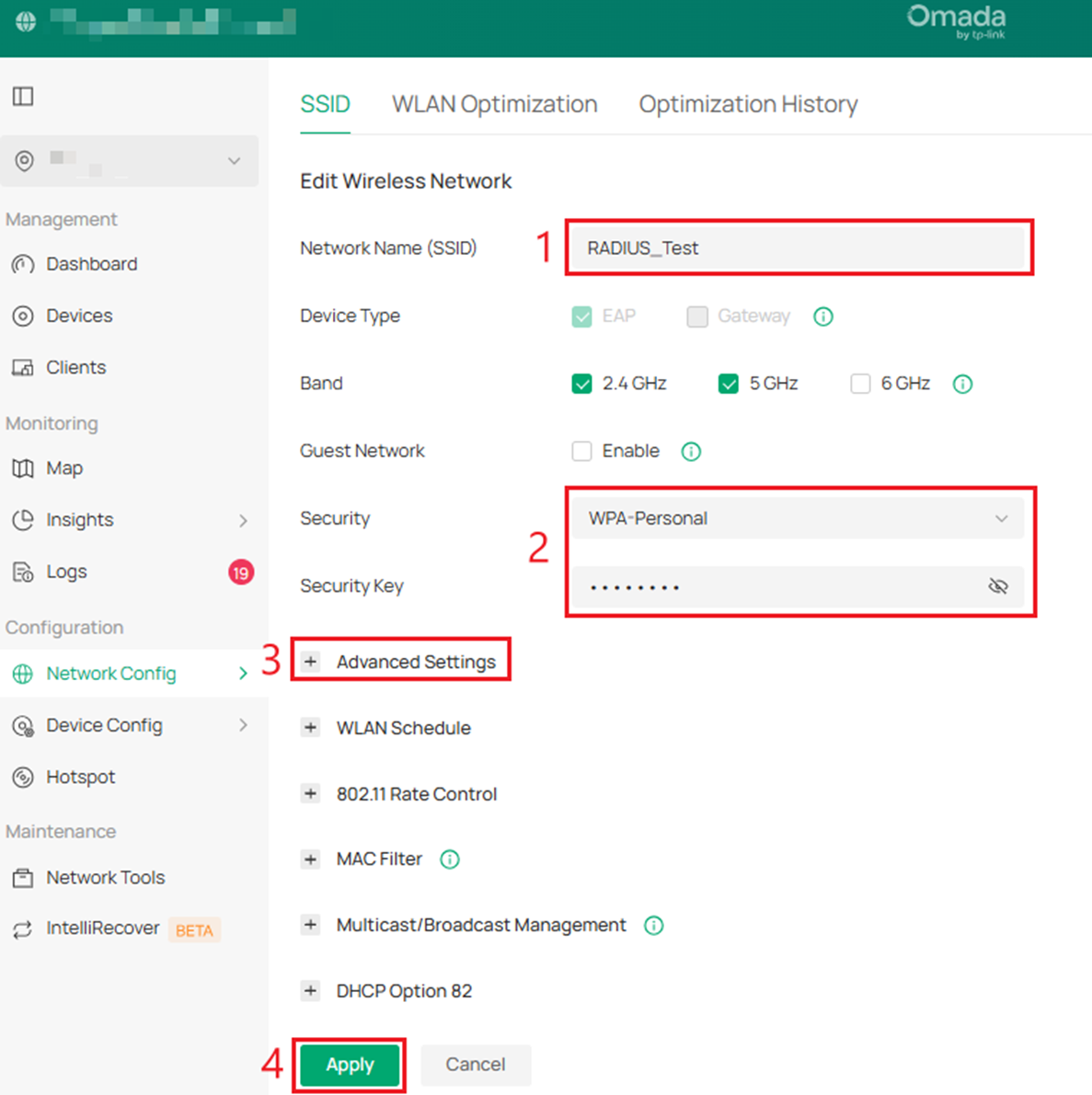

Passo 3. Defina as configurações como Network Name (SSID) / Band / Security e clique em Apply .

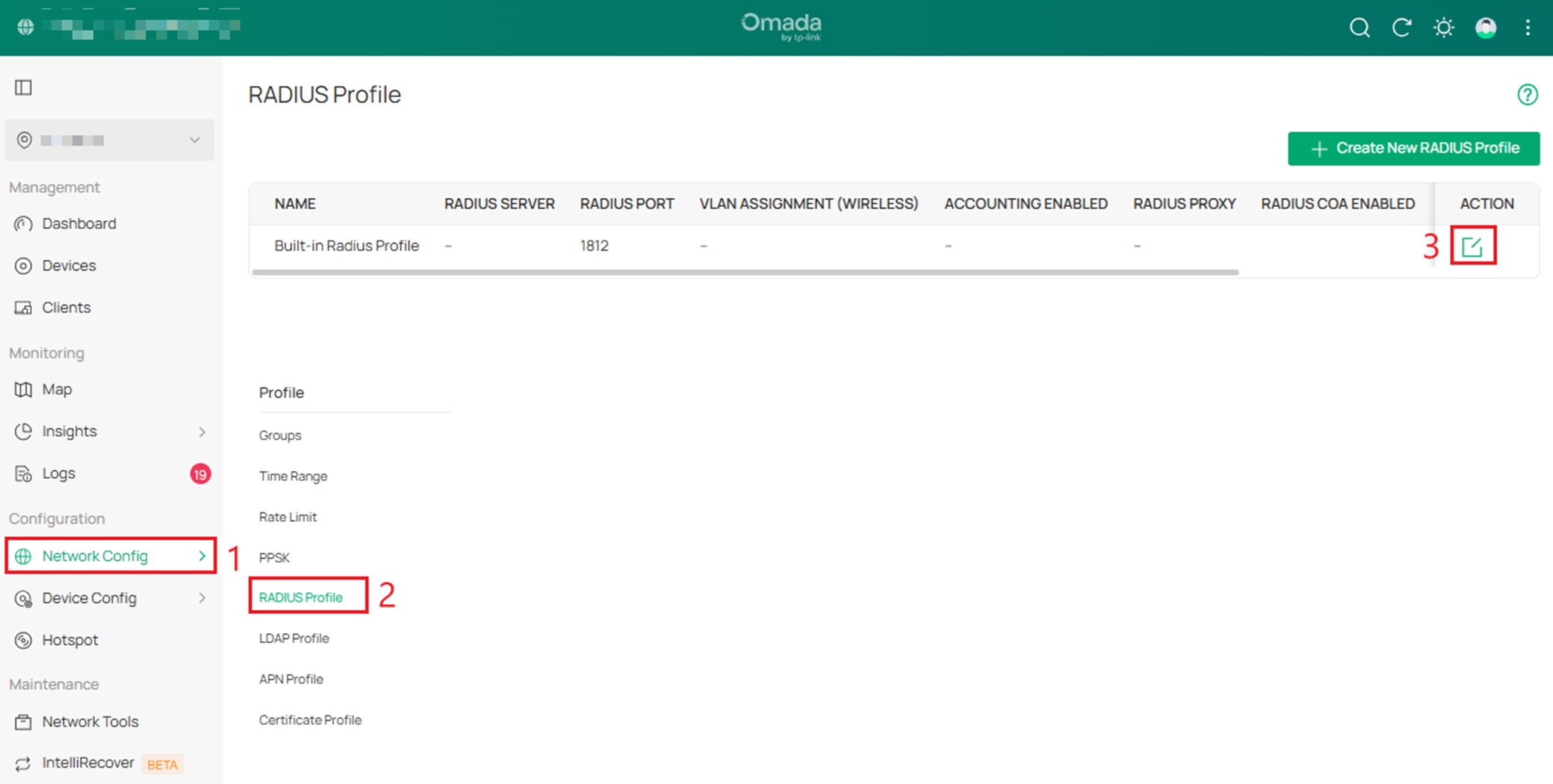

Passo 4 . Vá em Network Config > RADIUS Profile e clique no botão de editar para configurar o Built-in Radius Profile.

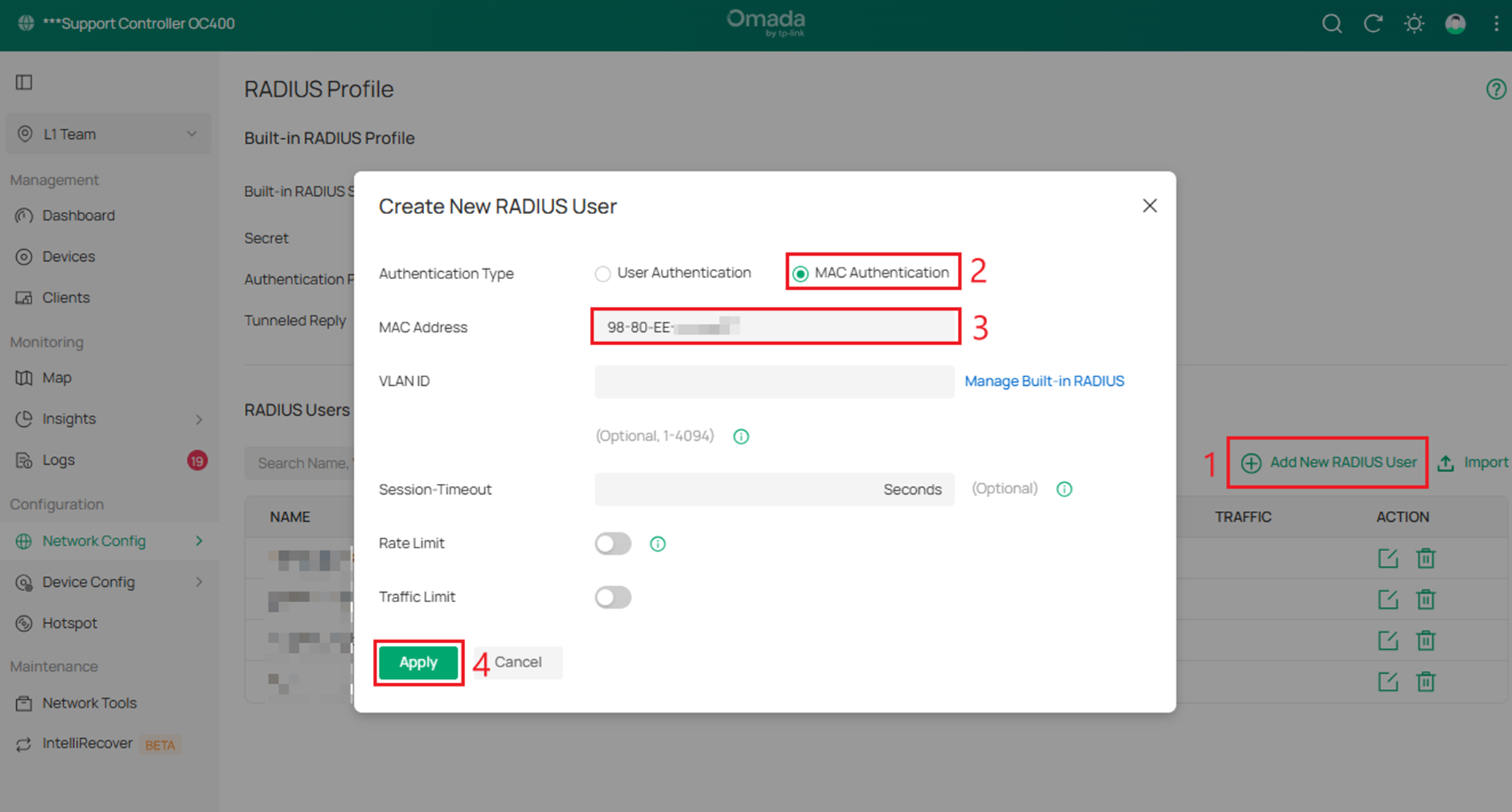

Passo 5. Clique em Add New RADIUS User , selecione Authentication Type como MAC Authentication , insira o endereço MAC do cliente e clique em Apply .

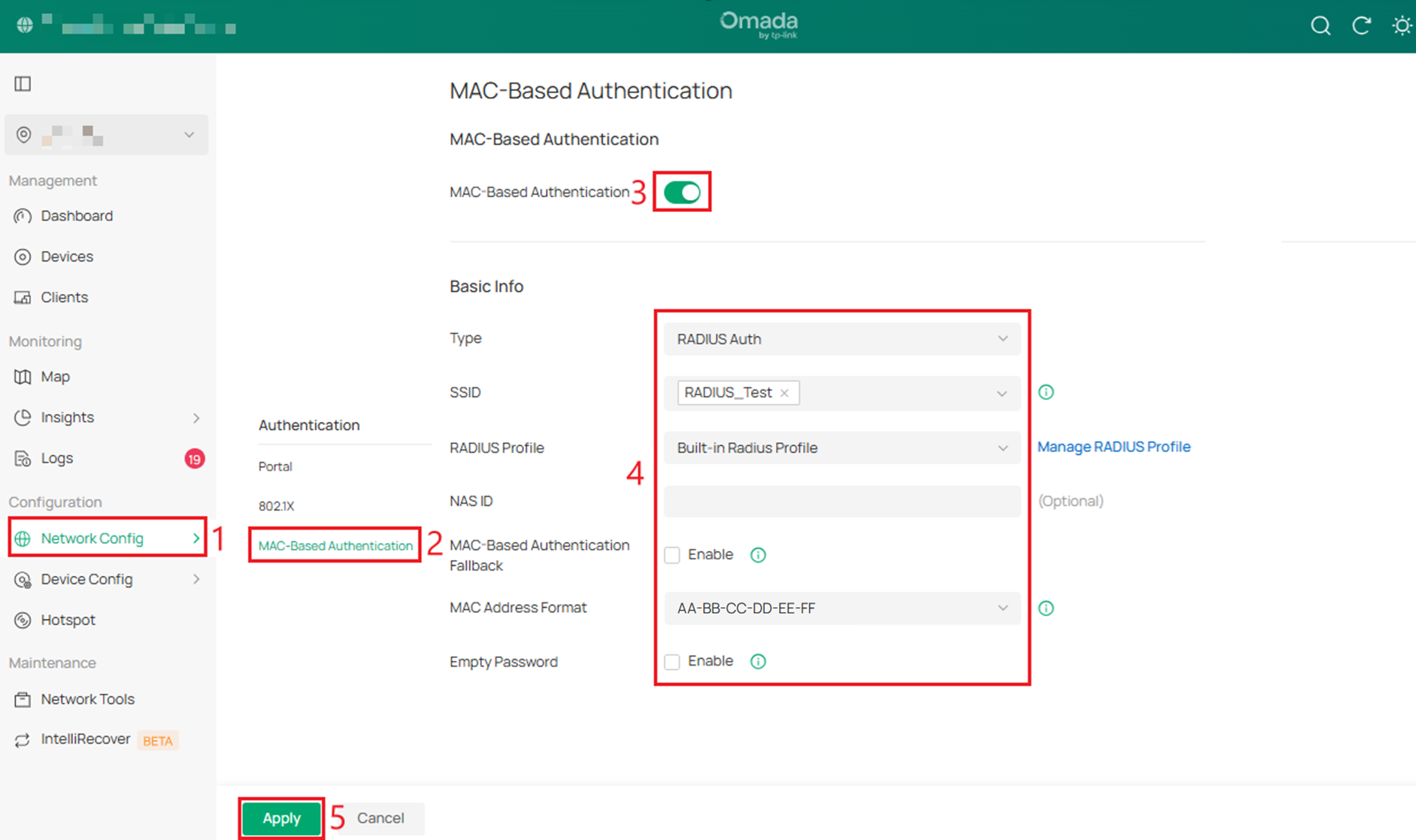

Passo 6 . Vá em Site View , depois Network Config > MAC-Based Authentication , marque MAC-Based Authentication e selecione o SSID. Escolha Built-in RADIUS Profile como o Perfil RADIUS e defina o formato do endereço MAC.

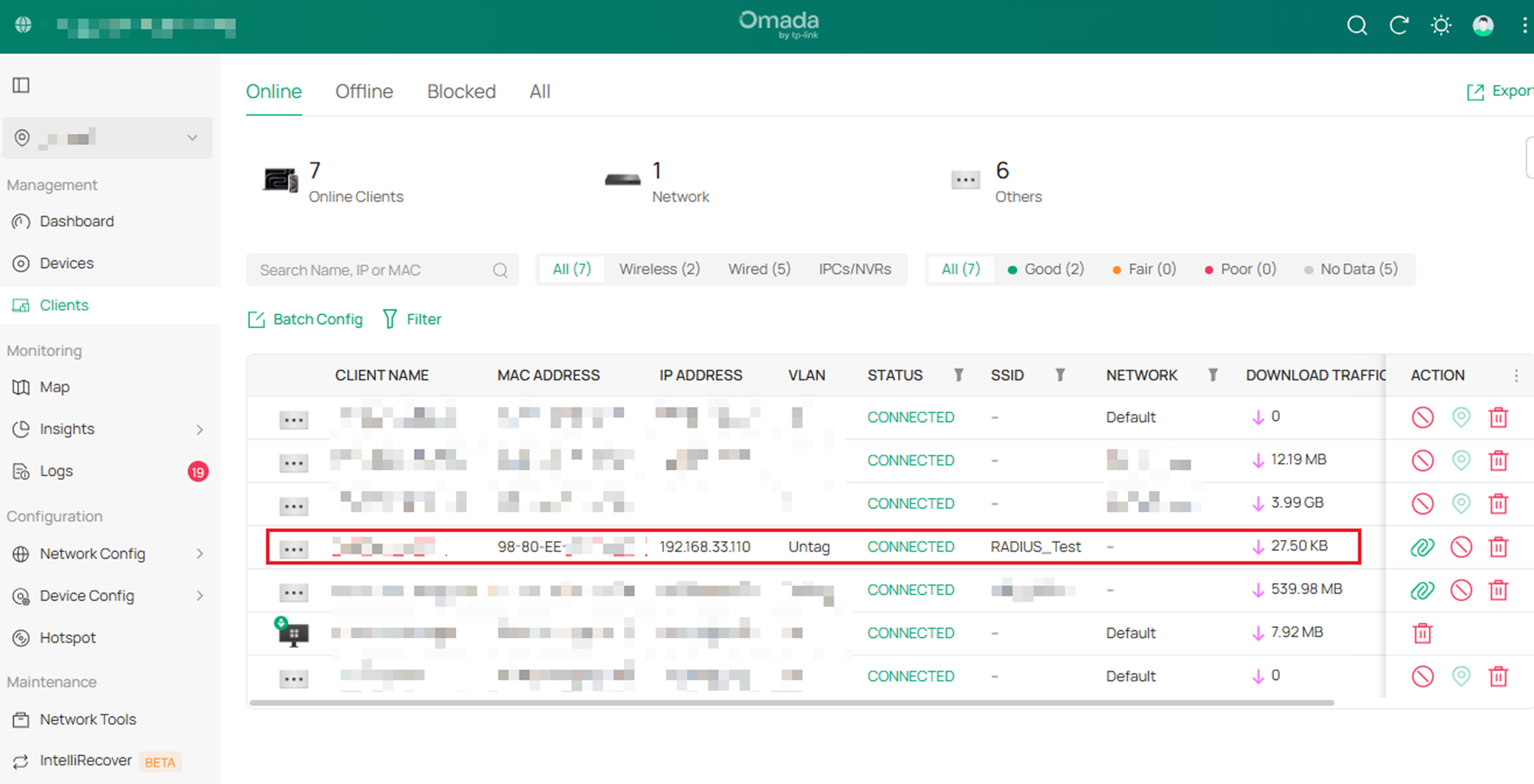

Verificação

Para verificar a configuração, conecte os clientes cujos endereços MAC foram registrados no SSID correspondente. Se os clientes conseguirem se conectar e acessar a internet enquanto outros não registrarem falhas, a configuração foi bem-sucedida.

Conclusão

Agora você aprendeu como configurar e verificar a autenticação baseada no MAC. Selecione o servidor RADIUS resolvido de acordo com sua situação real.

Para saber mais detalhes de cada função e configuração, visite o Centro de Download para baixar o manual do seu produto.

Perguntas e Respostas (QA)

P1: Qual é a prioridade de autenticação quando WPA, Autenticação por MAC e Portal estão habilitados?

R1: Autenticação MAC > Autenticação WPA > Autenticação Portal.

P2: Qual a prioridade entre Autenticação por MAC e Filtro MAC?

R2: O Filtro MAC tem prioridade maior. Se um MAC estiver na Deny List do Filtro, ele não se conectará mesmo se estiver registrado na Autenticação por MAC.

P3: Por que não encontro o servidor RADIUS integrado no meu OC200?

R3: O OC200 executando Omada Controller v5.18 ou superior não suporta este recurso. Verifique a versão do seu driver.