Como configurar o SSO SAML na controladora Omada

Conteúdo

Introdução

O SAML SSO é um padrão aberto baseado em XML para troca de dados de autenticação e autorização entre partes, especificamente entre um provedor de identidade (IdP) e um provedor de serviços (SP). Ele permite que os usuários façam login uma única vez e acessem vários sistemas sem a necessidade de logar novamente em cada um deles.

Este artigo explica como configurar o SAML SSO, utilizando o Microsoft Entra e o Omada Network System v6.1.0.100 como exemplo.

Requisitos

- Controlador padrão baseado em nuvem Omada / Controlador de software Omada / OC300 / OC400

- Microsoft Entra / Microsoft Azure

Configuração

As etapas a seguir cobrem a configuração do provedor de identidade.

Passo 1. Crie um novo aplicativo no Microsoft Entra.

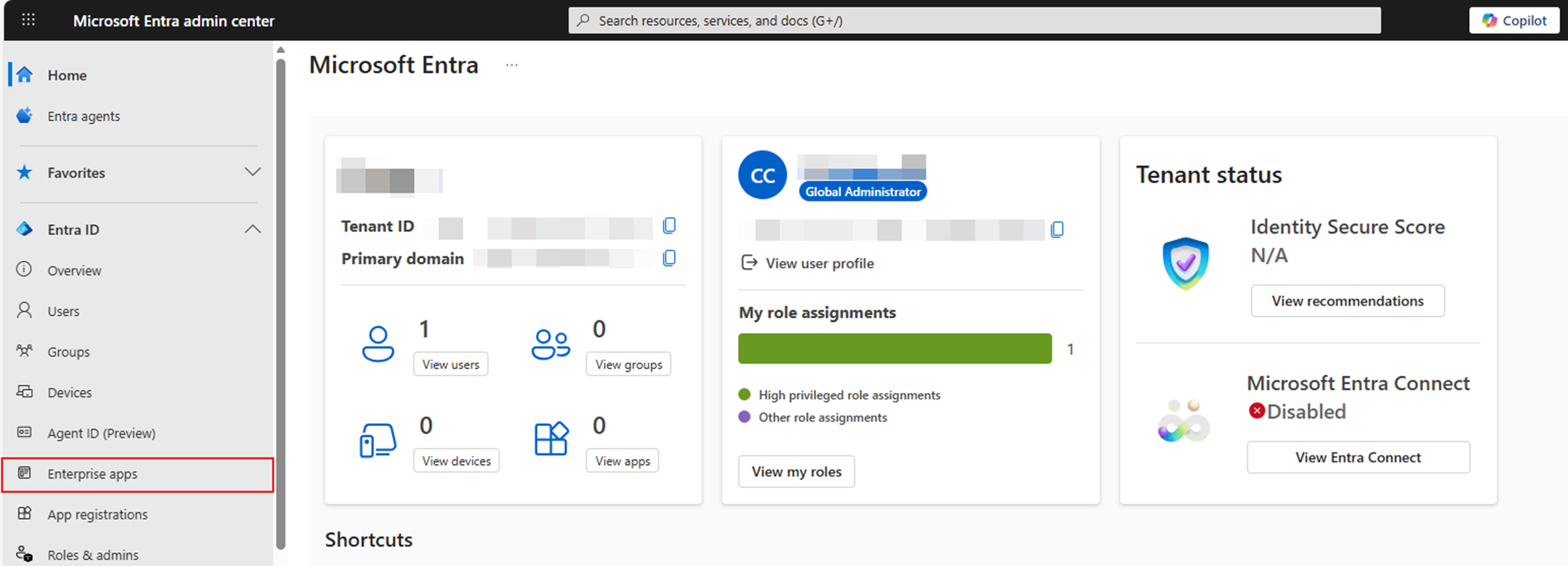

Acesse o Centro de Administração do Microsoft Entra: Centro de administração do Microsoft Entra . Clique em Aplicativos Empresariais.

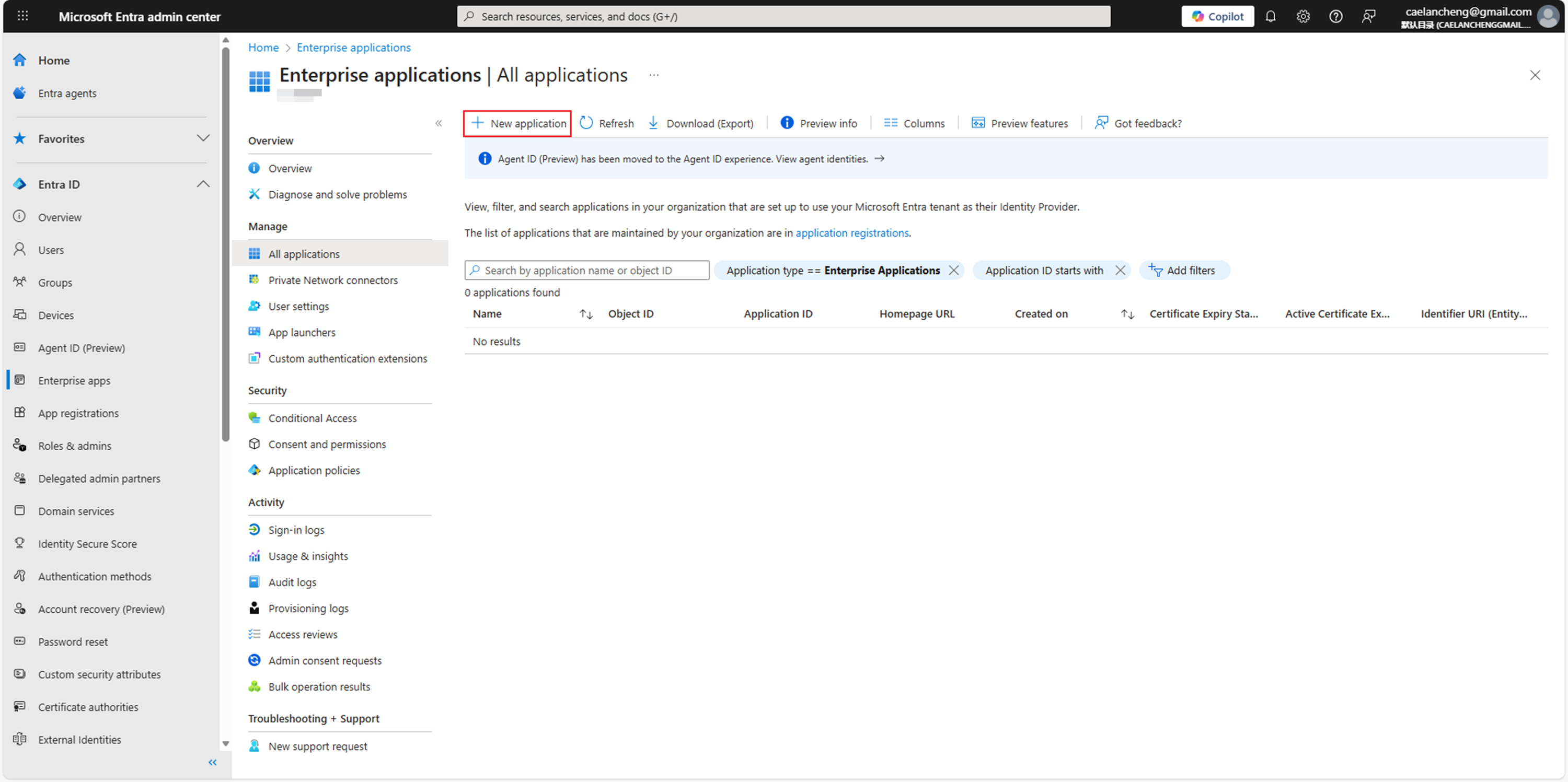

Clique em Novo aplicativo para navegar na Galeria de APPs do Microsoft Entra.

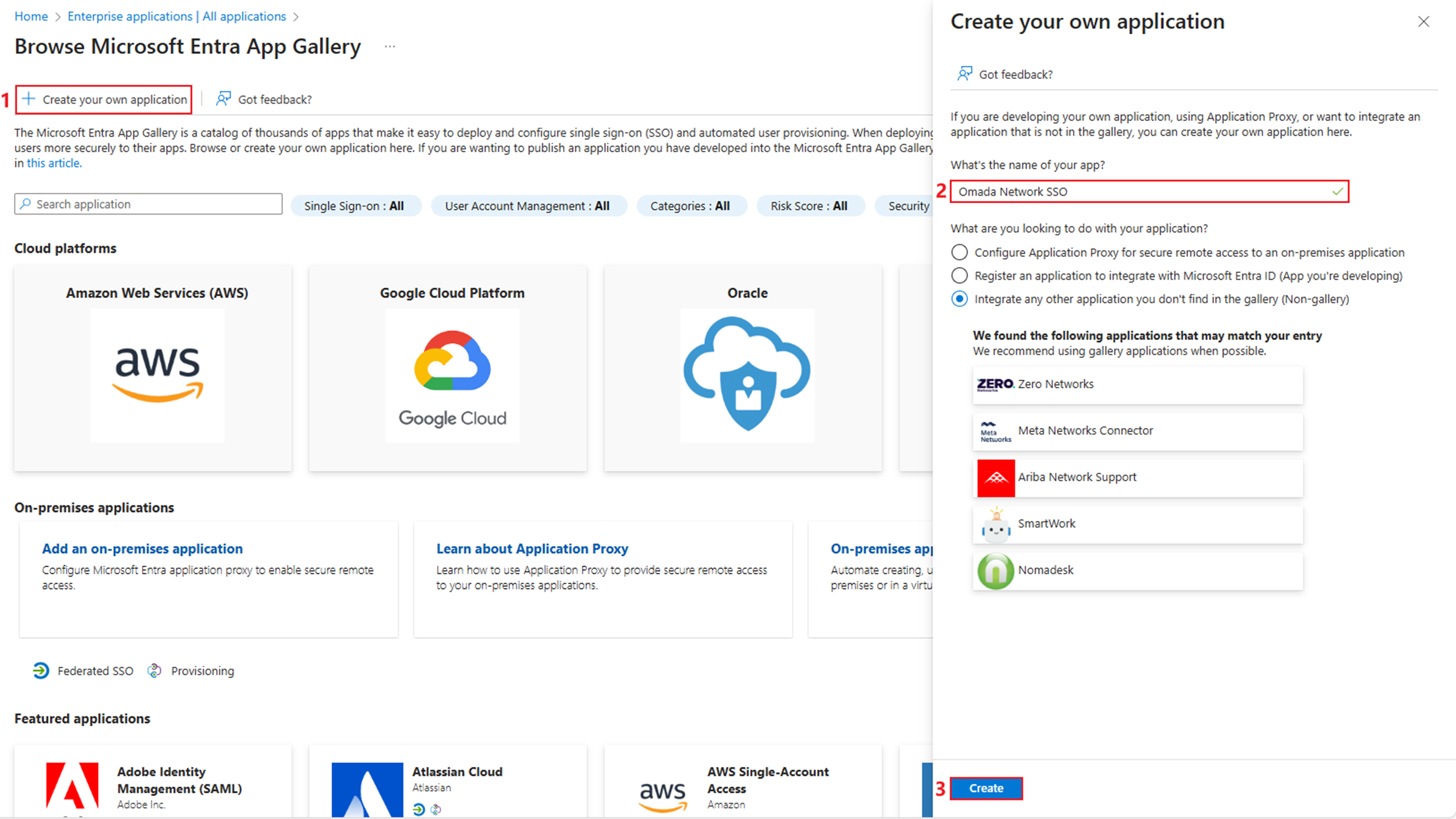

Clique em Crie seu próprio aplicativo. Digite o nome do aplicativo e clique em Criar .

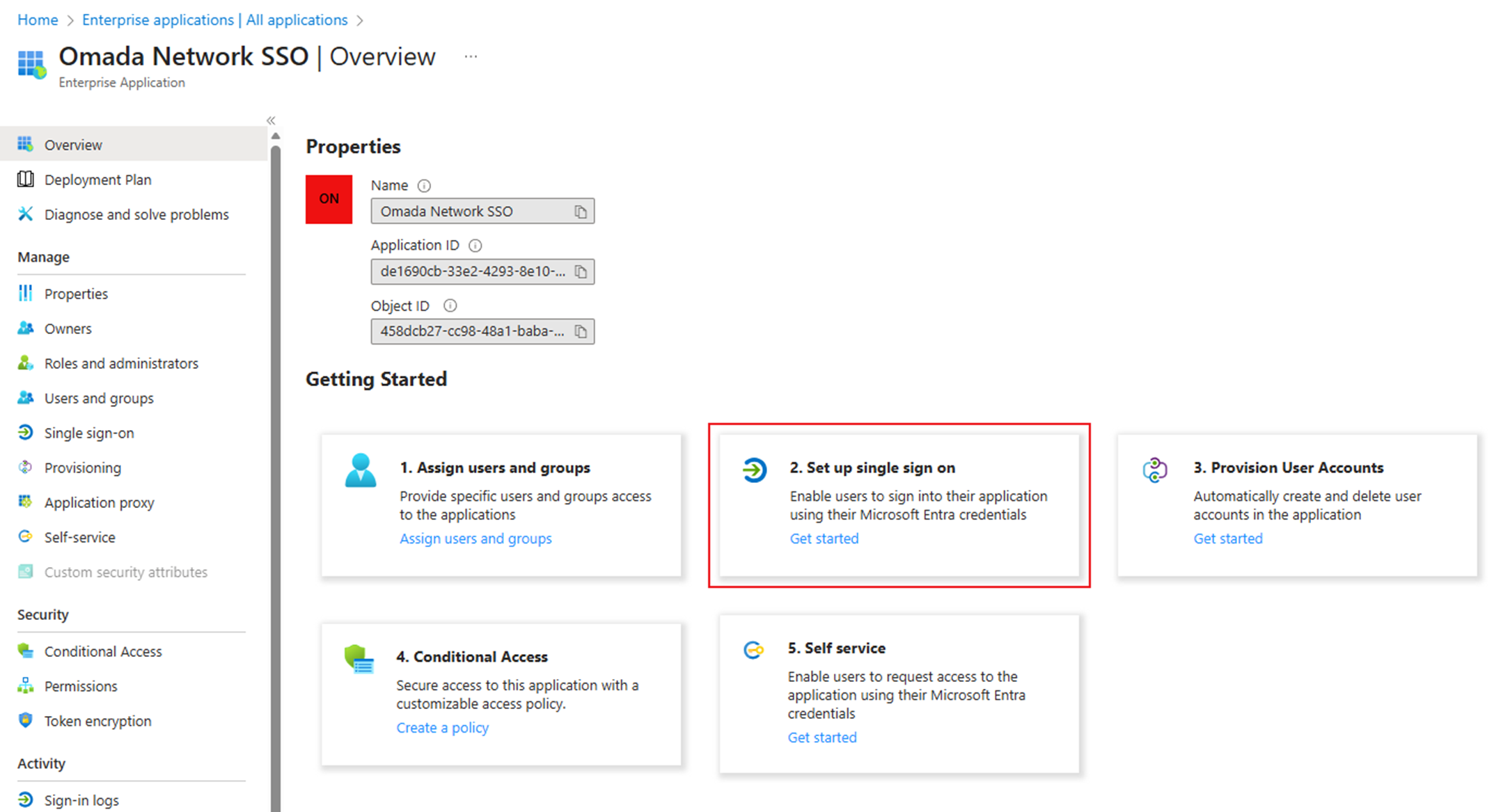

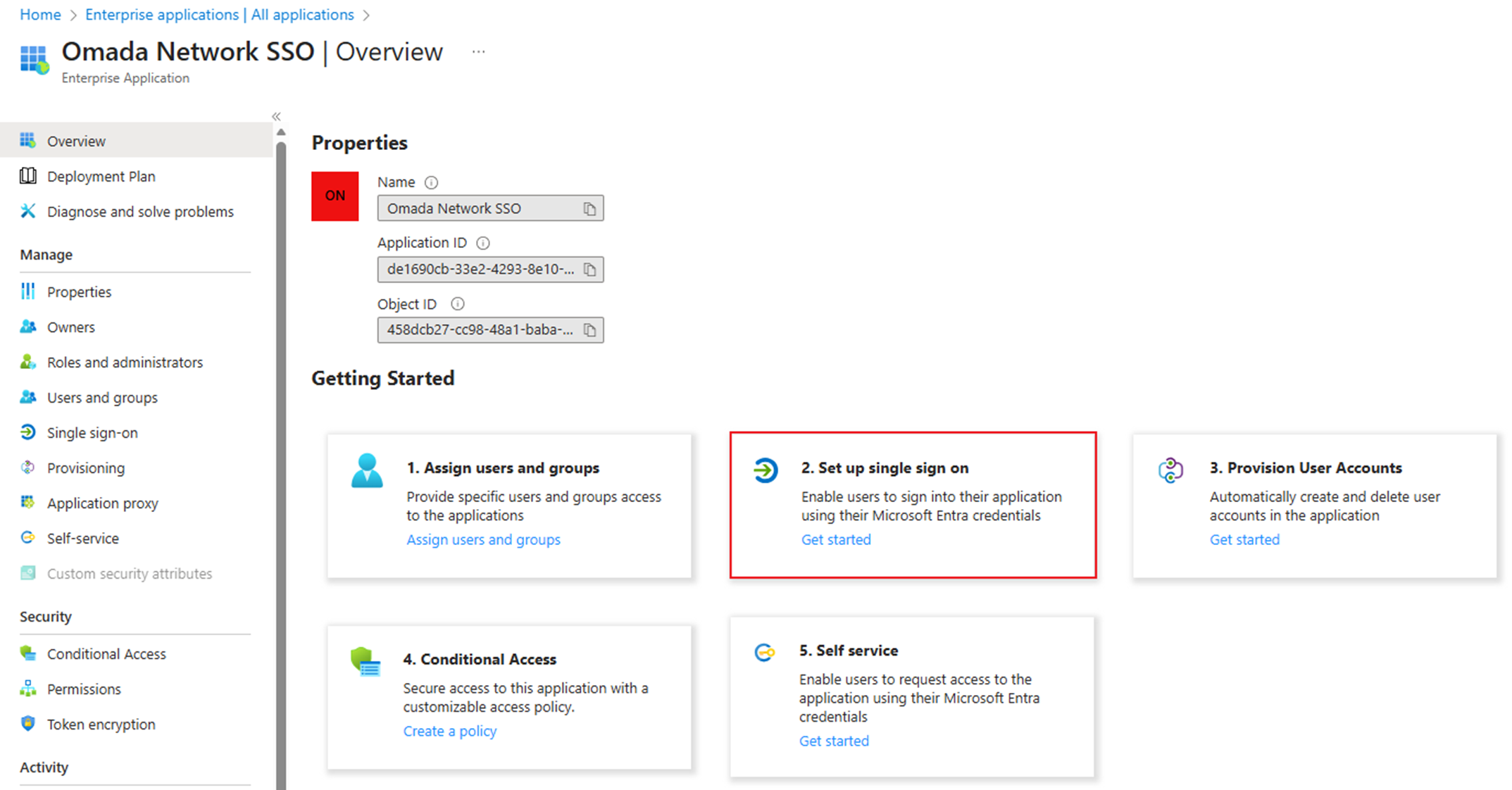

Passo 2. Inicialize o logon único (Single Sign-On) e obtenha o arquivo de metadados do provedor de identidade .

Escolha 2. Configurar logon único .

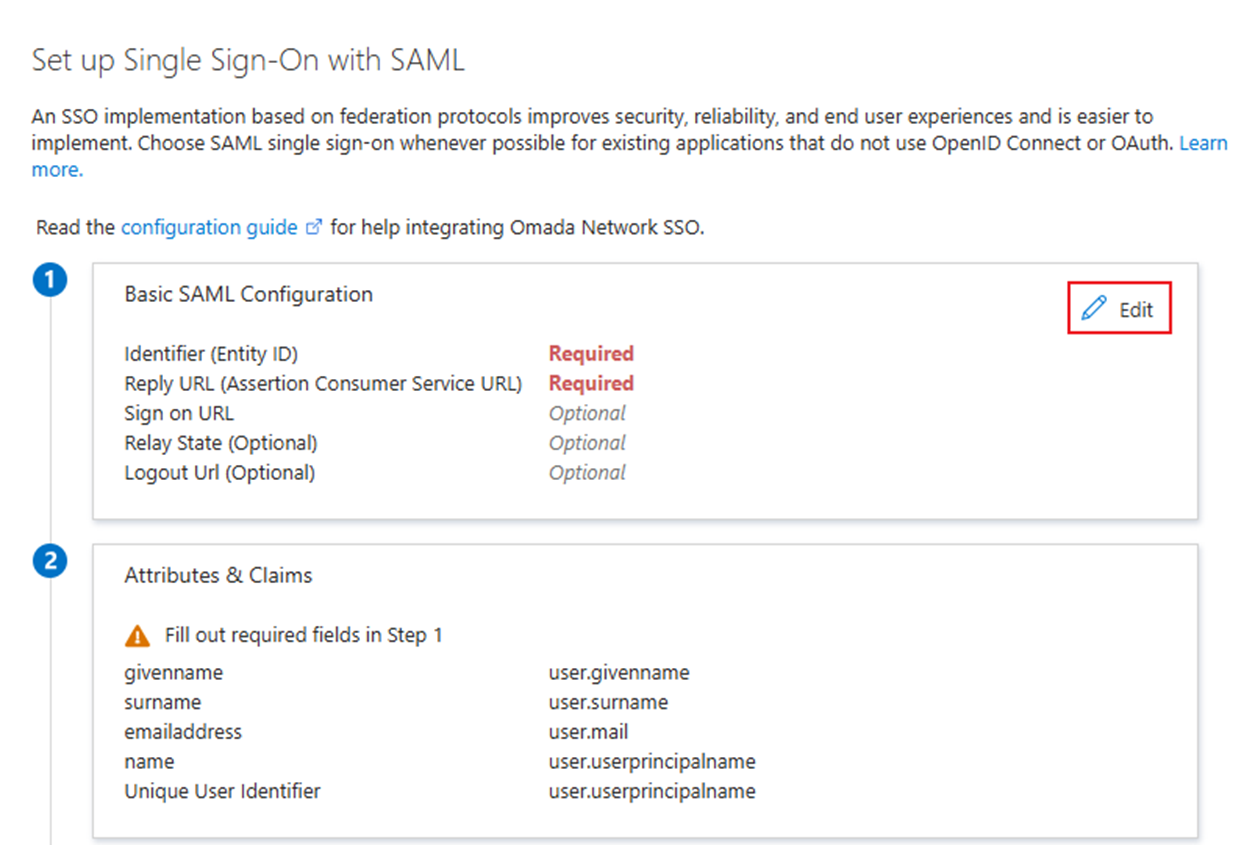

Clique em Editar na Configuração Básica de SAML para configurar o Identificador e a URL de Resposta .

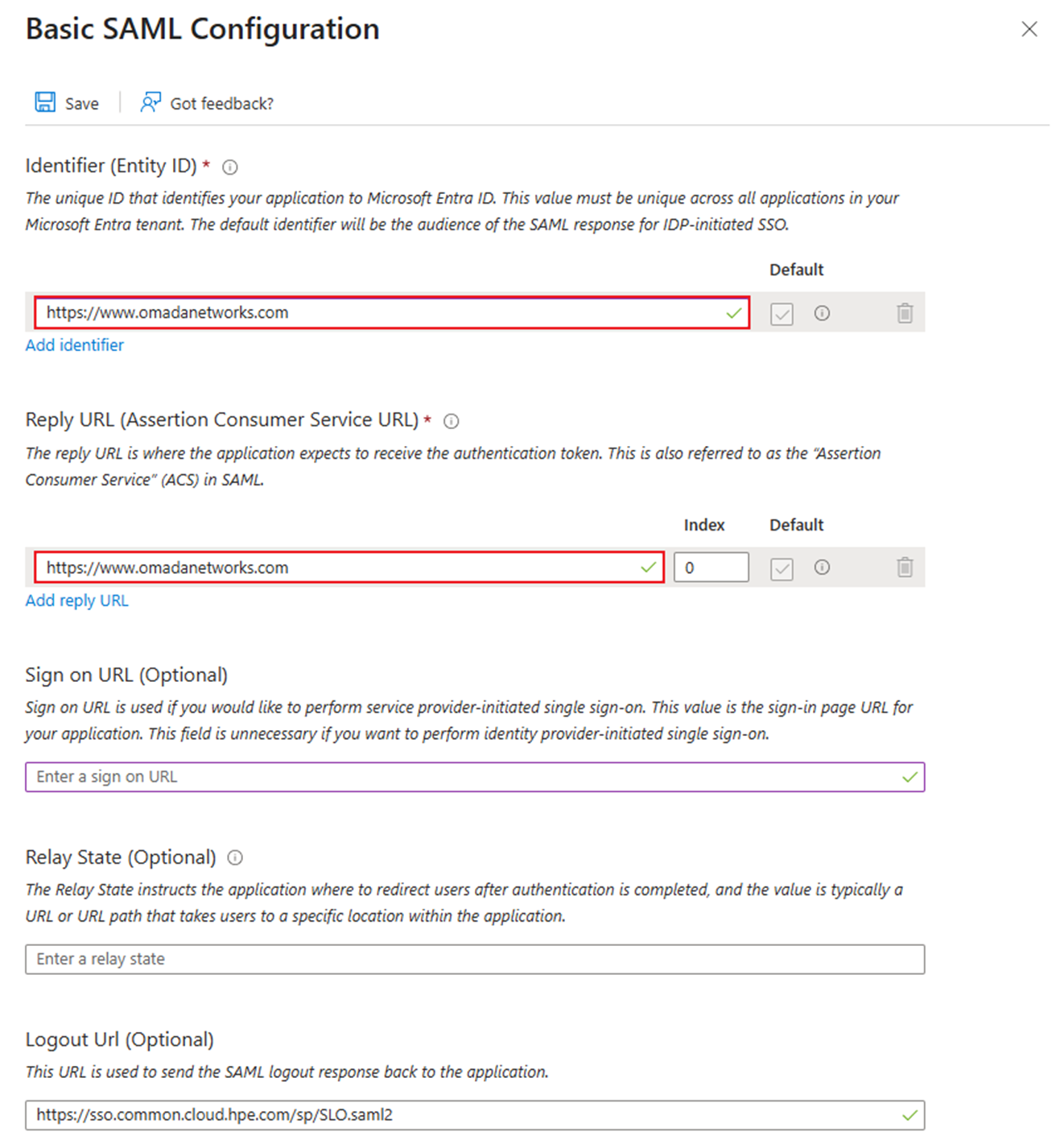

Aqui, inserimos https://www.omadanetworks.com como o valor tanto para o Identificador quanto para a URL de Resposta . Na verdade, podemos colocar temporariamente qualquer URL aqui, pois reconfiguraremos mais tarde.

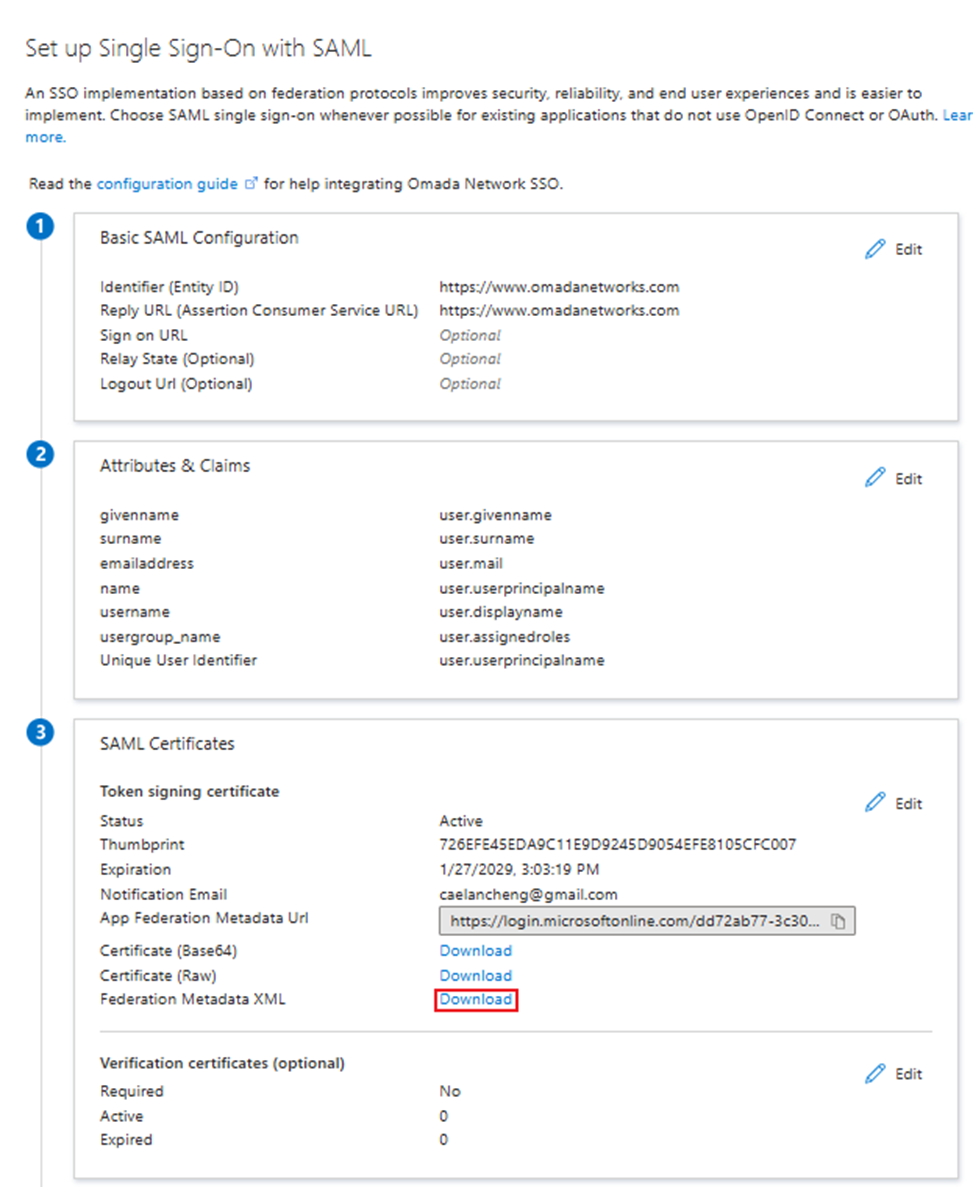

Vá para Certificado SAML > XML de Metadados de Federação e clique em Baixar para obter o arquivo de metadados do IdP.

Passo 3. Crie uma nova conexão SAML e um novo grupo de usuários SAML no Omada Controller .

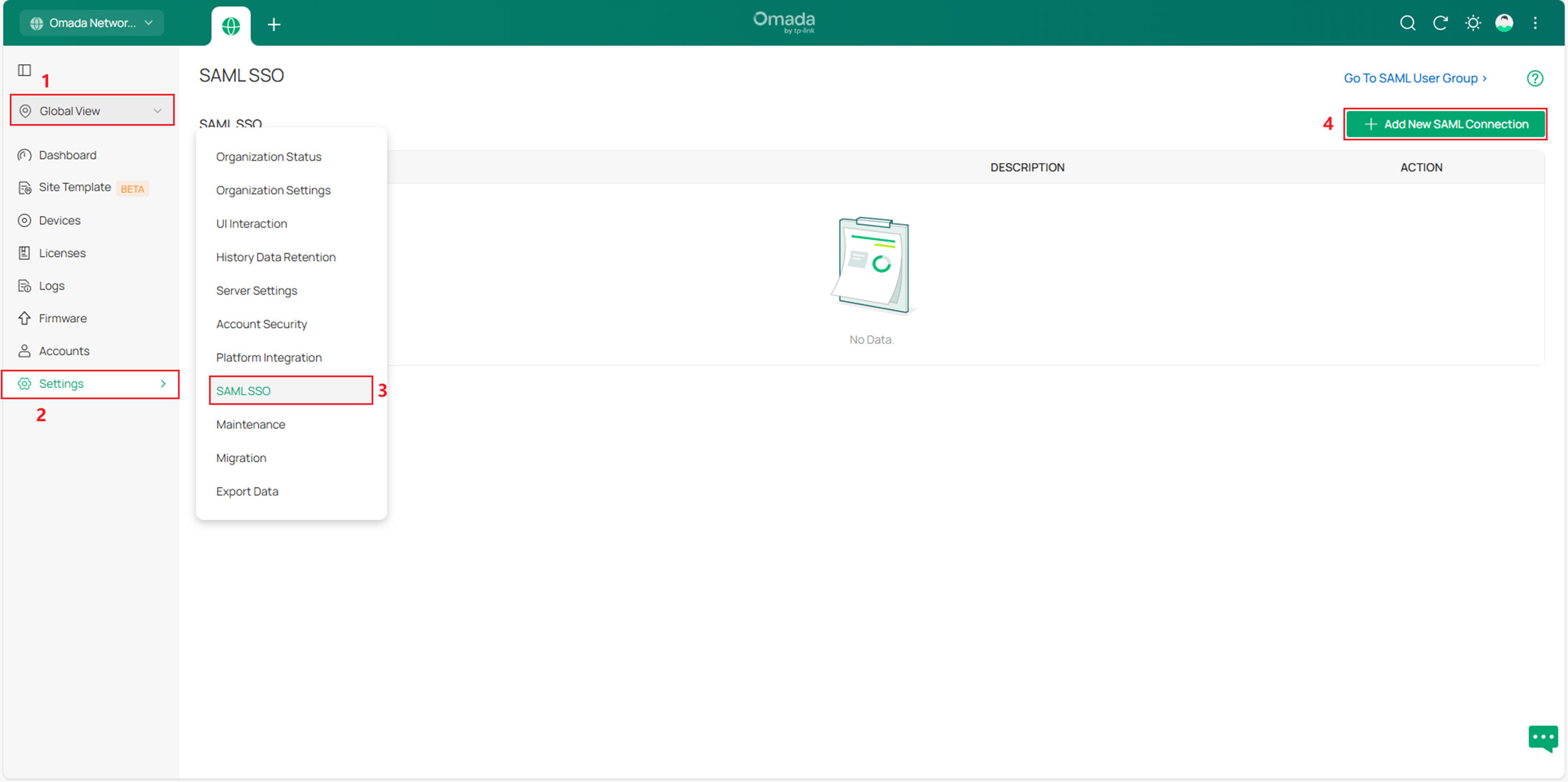

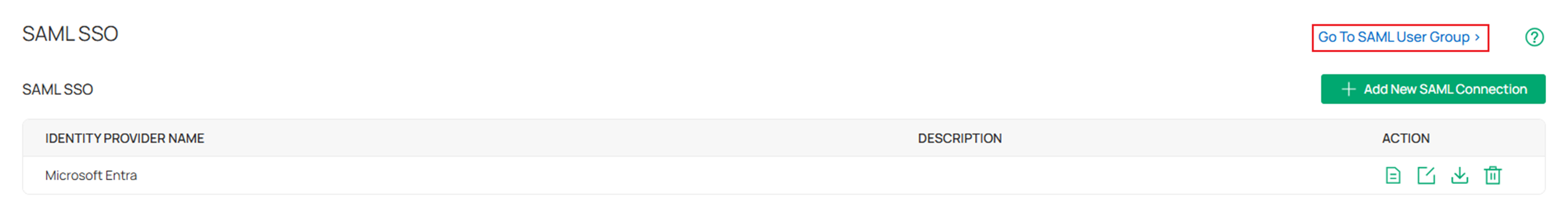

Vá ao Controller para configurar o sistema SP. Acesse Global View > Settings > SAML SSO e clique em Add New SAML Connection .

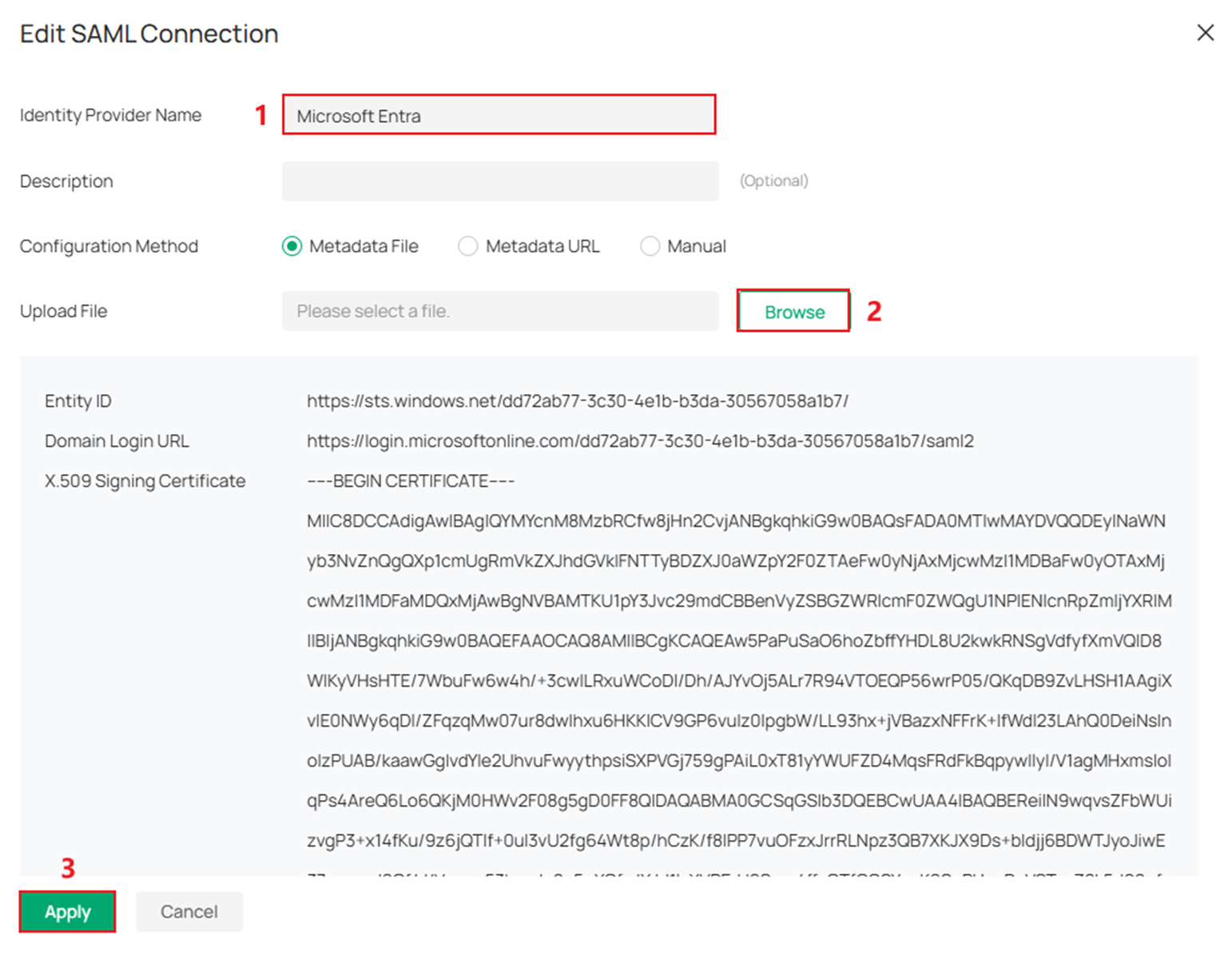

Insira um Identity Provider Name , faça o upload do arquivo Metadata.xml que acabamos de baixar e clique em Apply .

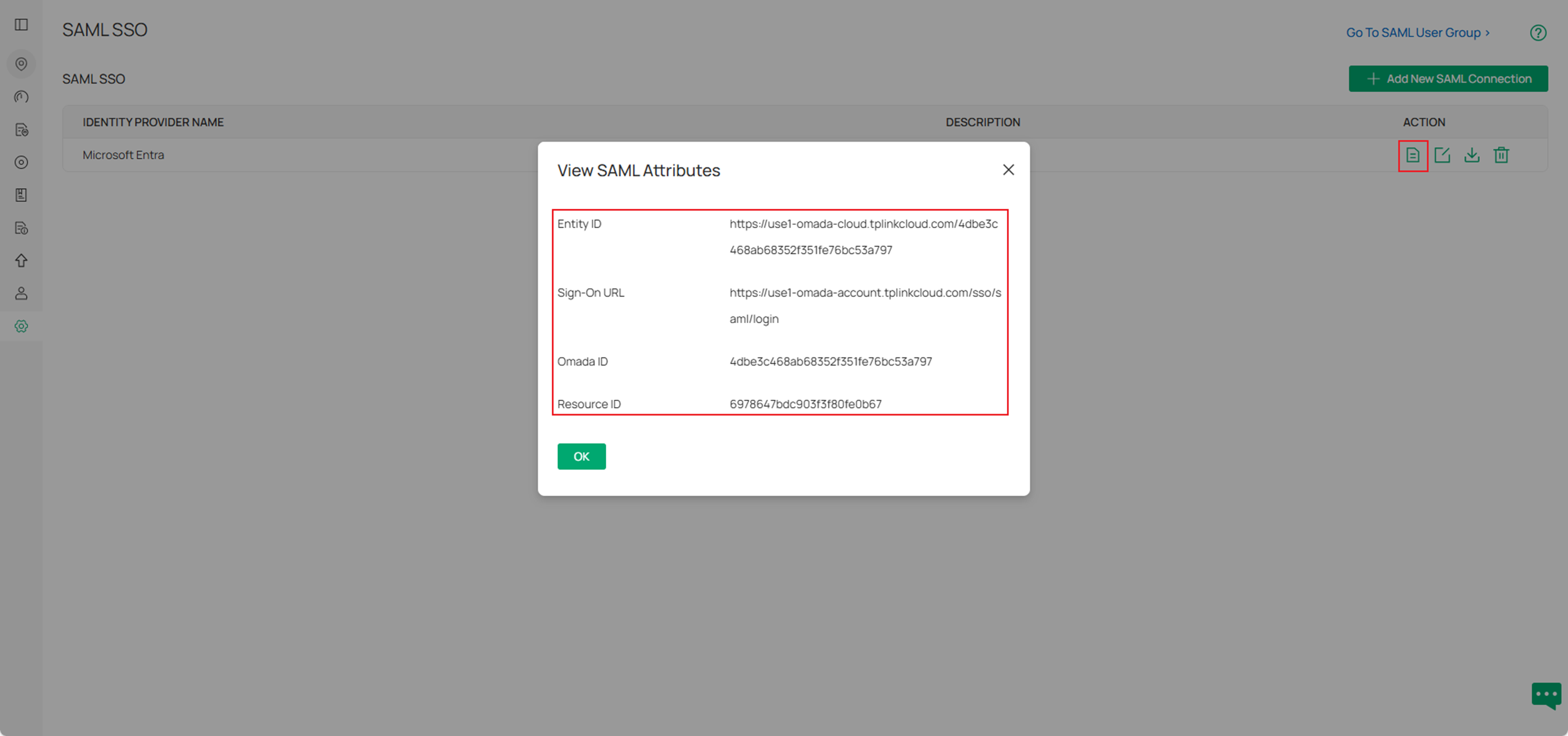

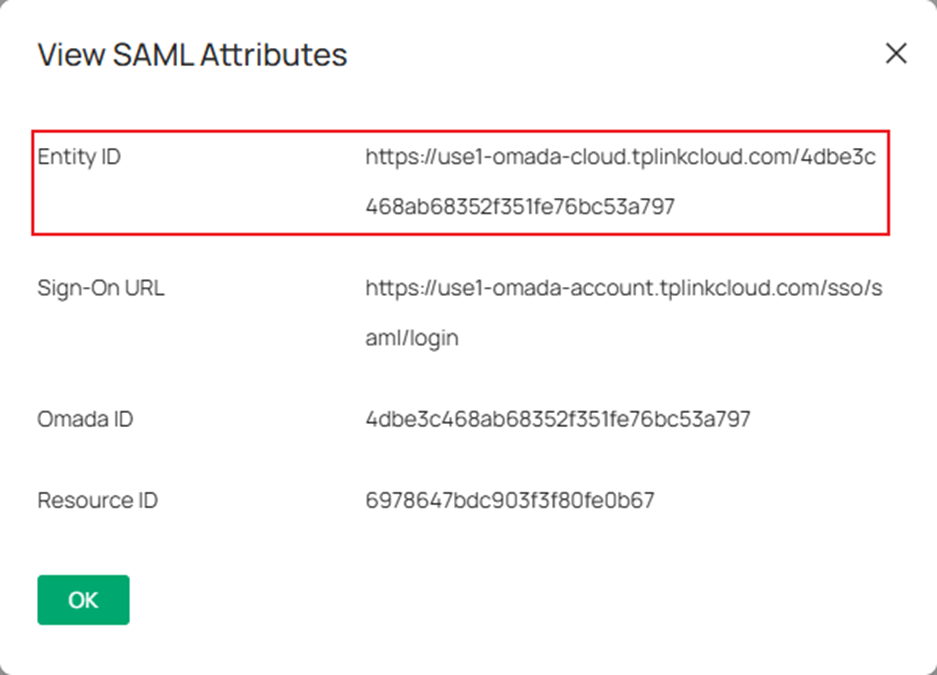

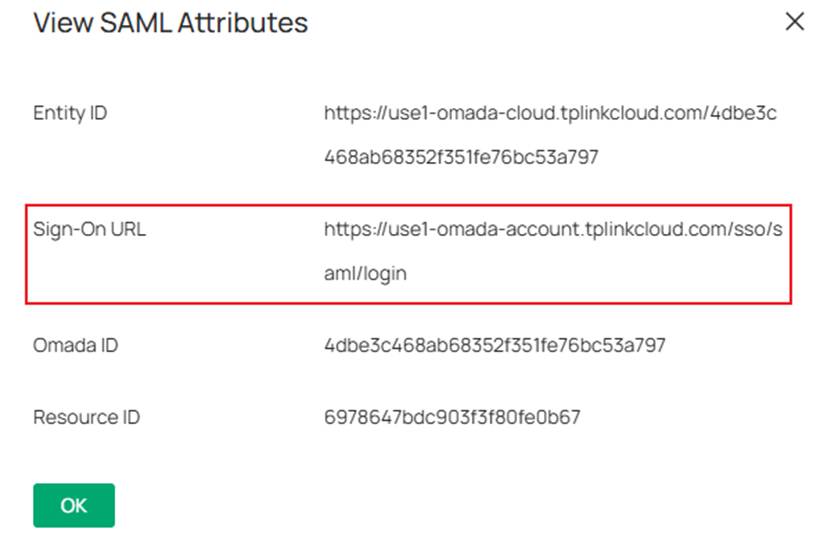

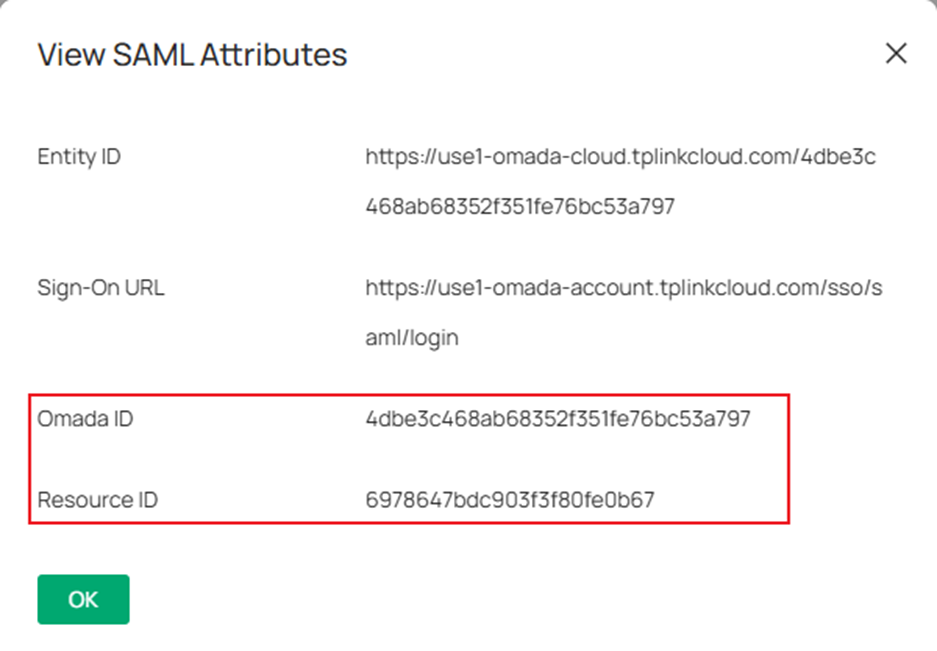

Verifique os detalhes da entrada criada. Aqui podemos ver o Entity ID , Sign-On URL , Omada ID e Resource ID .

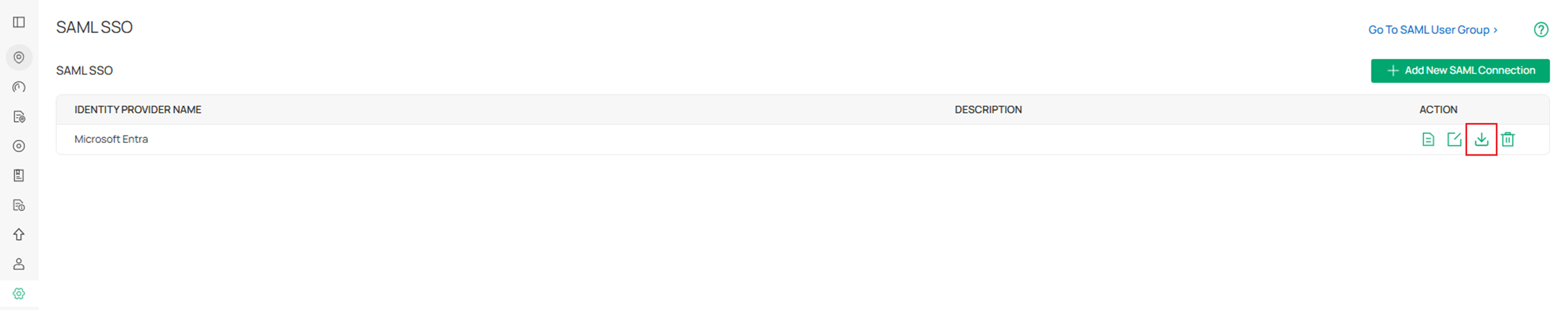

Clique no botão de download para obter o arquivo metadata.xml do Controller.

Clique em Ir para o grupo de usuários SAML .

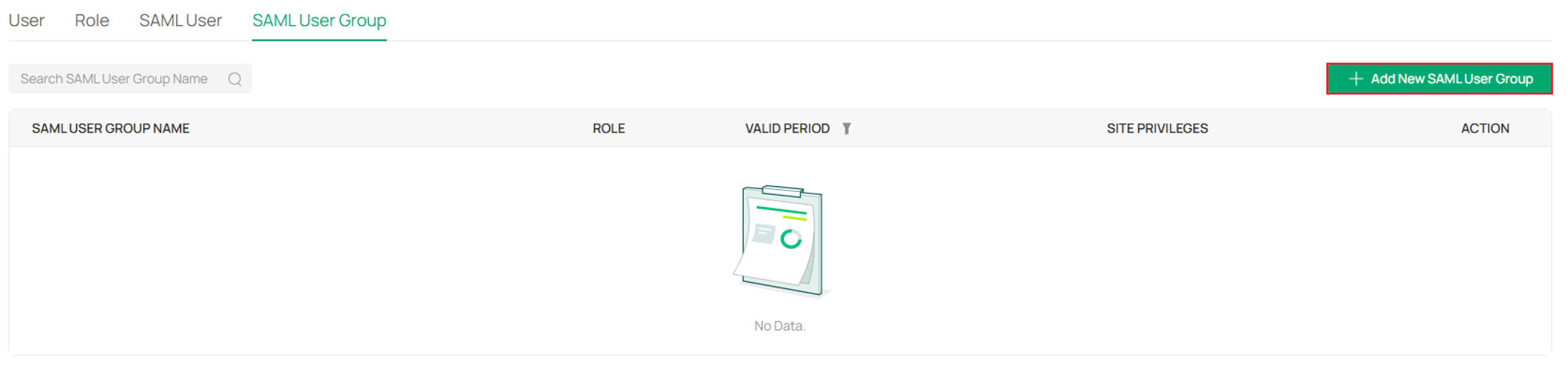

Clique em Adicionar novo grupo de usuários SAML .

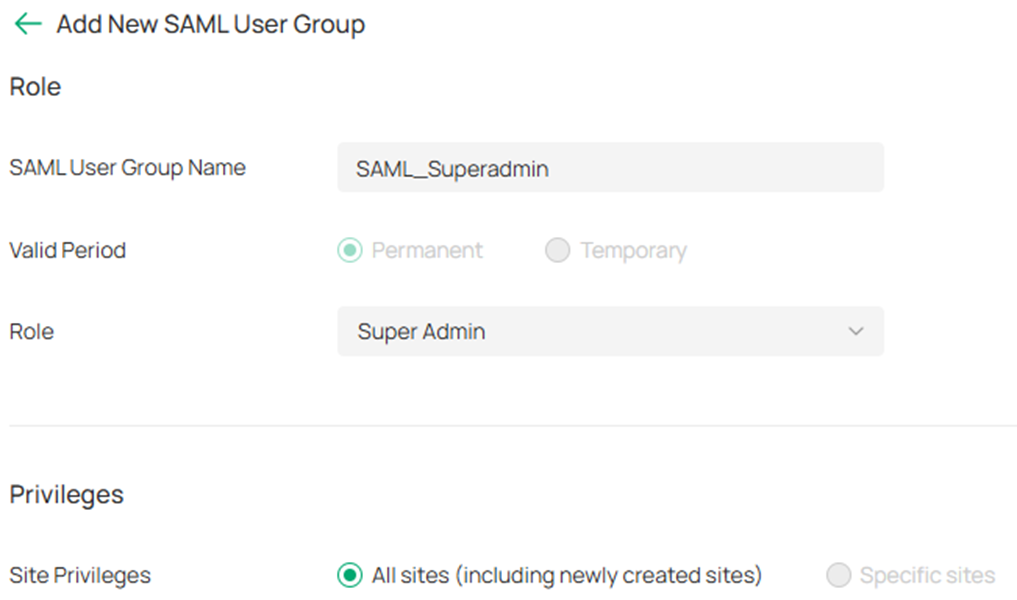

Defina o SAML User Group Name , a função e privilégios relacionados, então clique em Create .

Passo 4. Continue configurando ou logon exclusivo no Microsoft Entra .

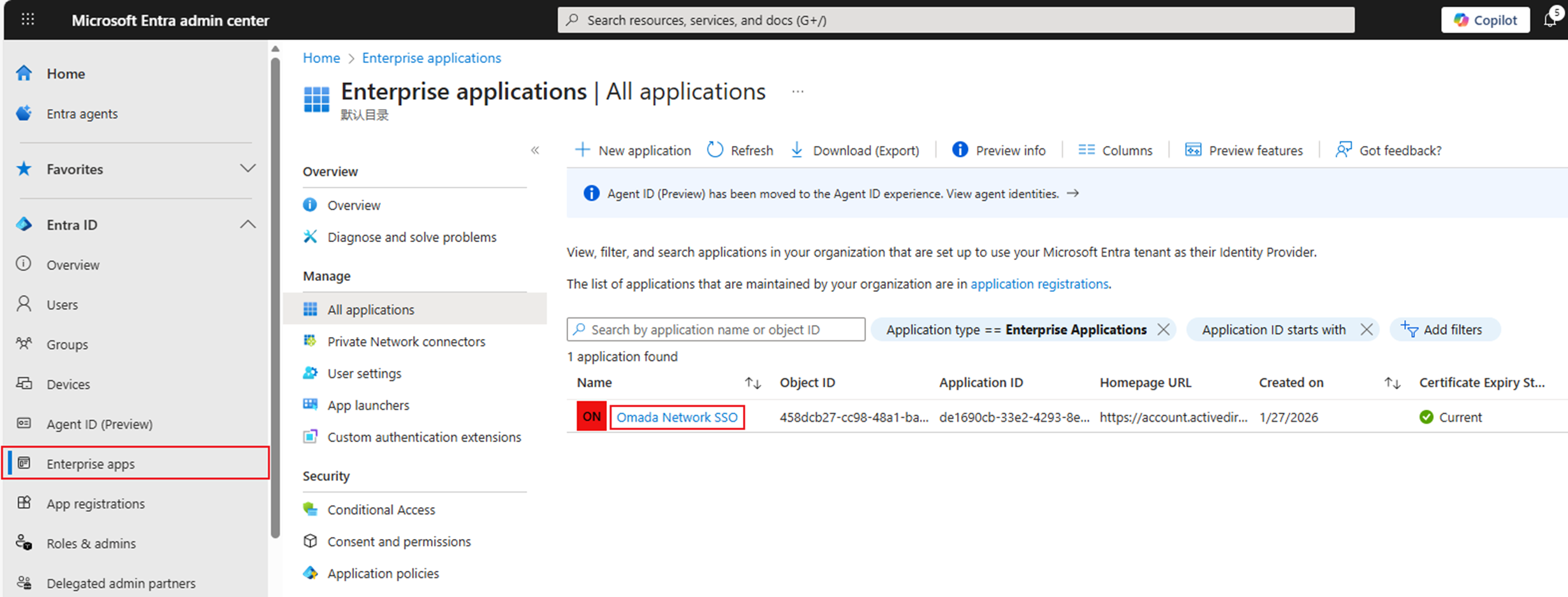

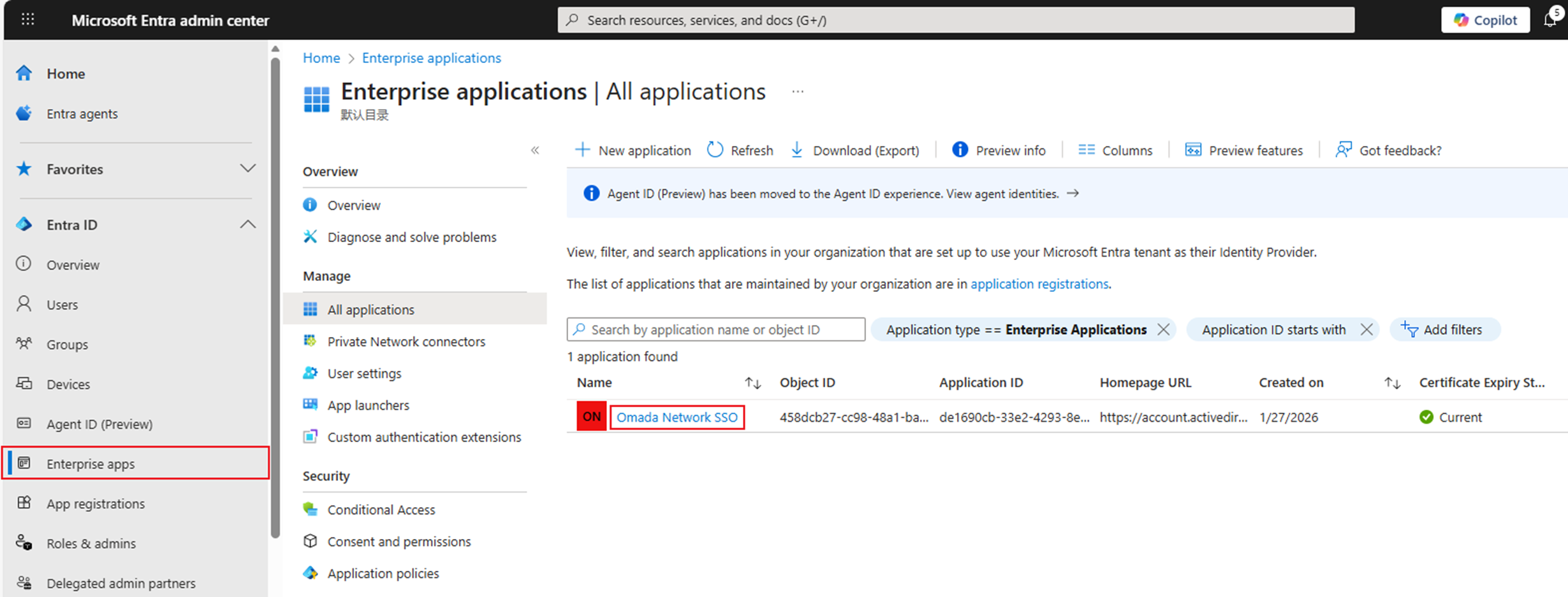

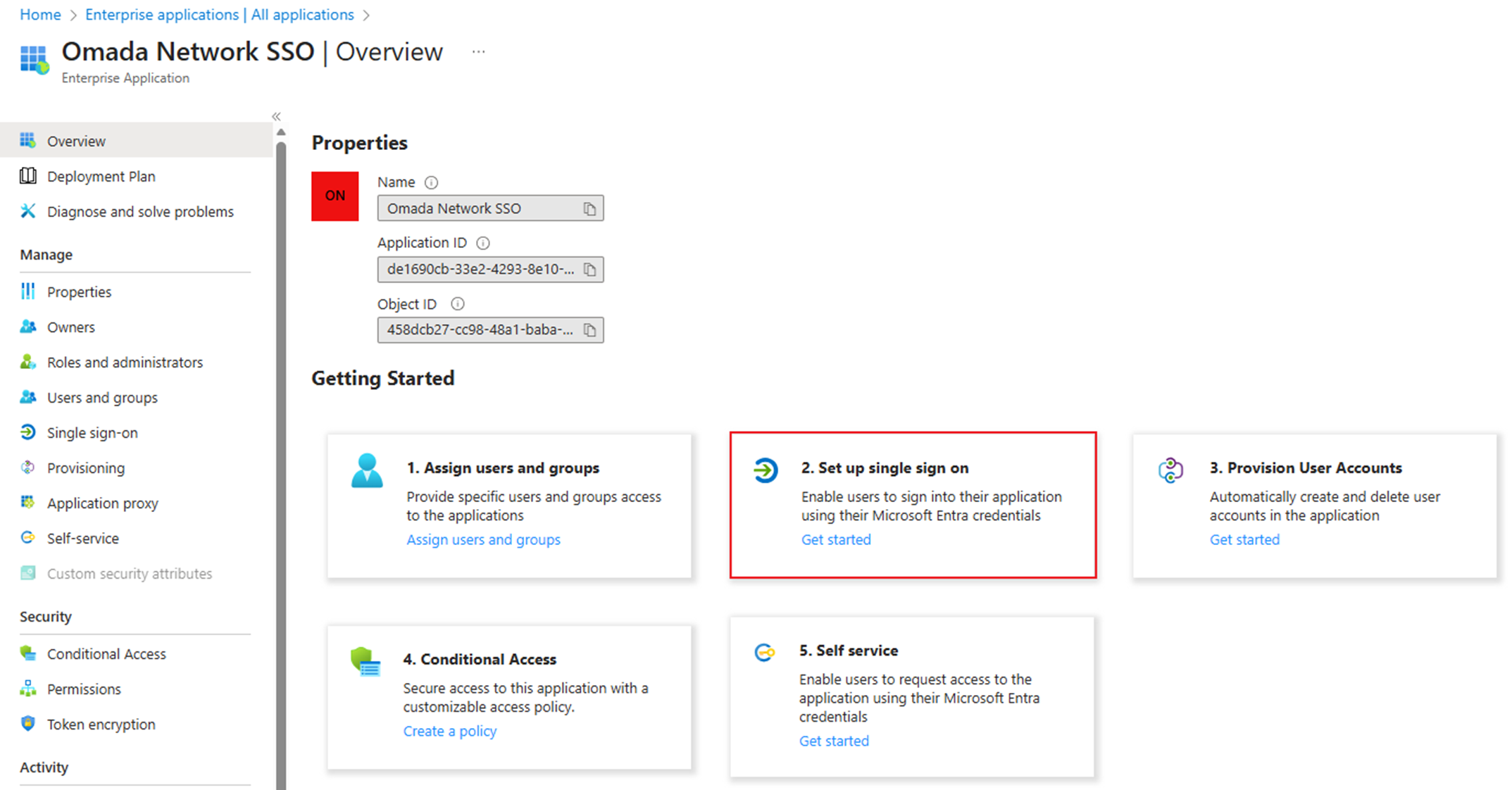

Na página inicial do Entra, clique em Aplicativos empresariais . Clique no aplicativo que criamos anteriormente.

Vá em 2. Configurar logon único .

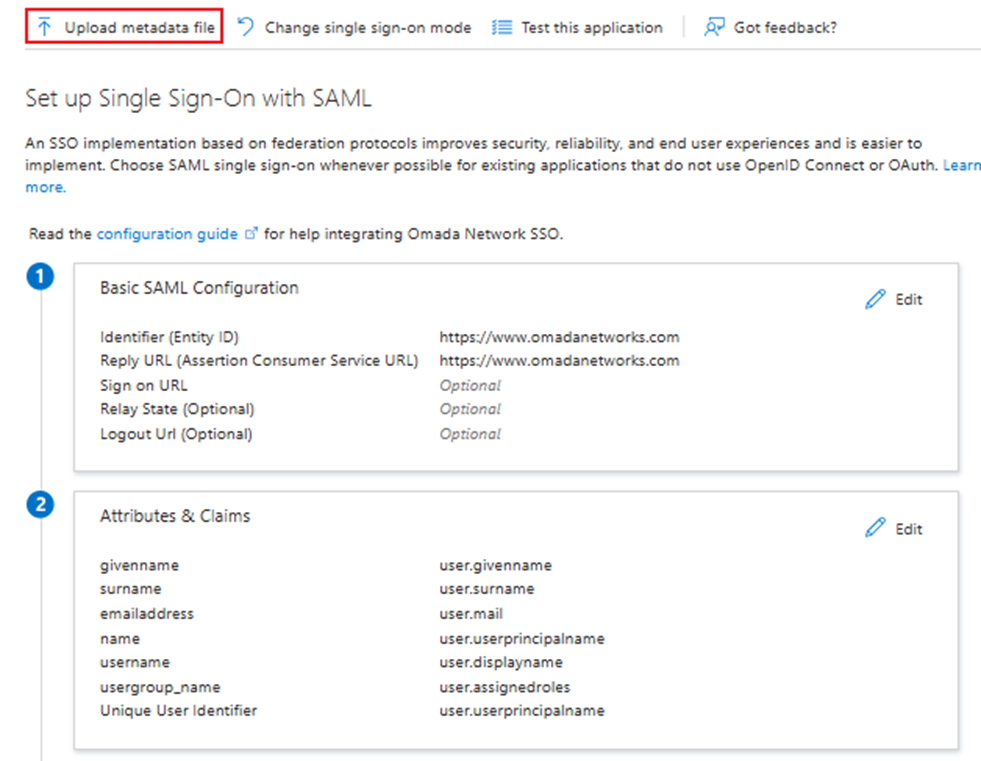

Clique em Carregar arquivo de metadados (Upload metadata file) para enviar o arquivo metadata.xml que obtivemos na etapa 3 .

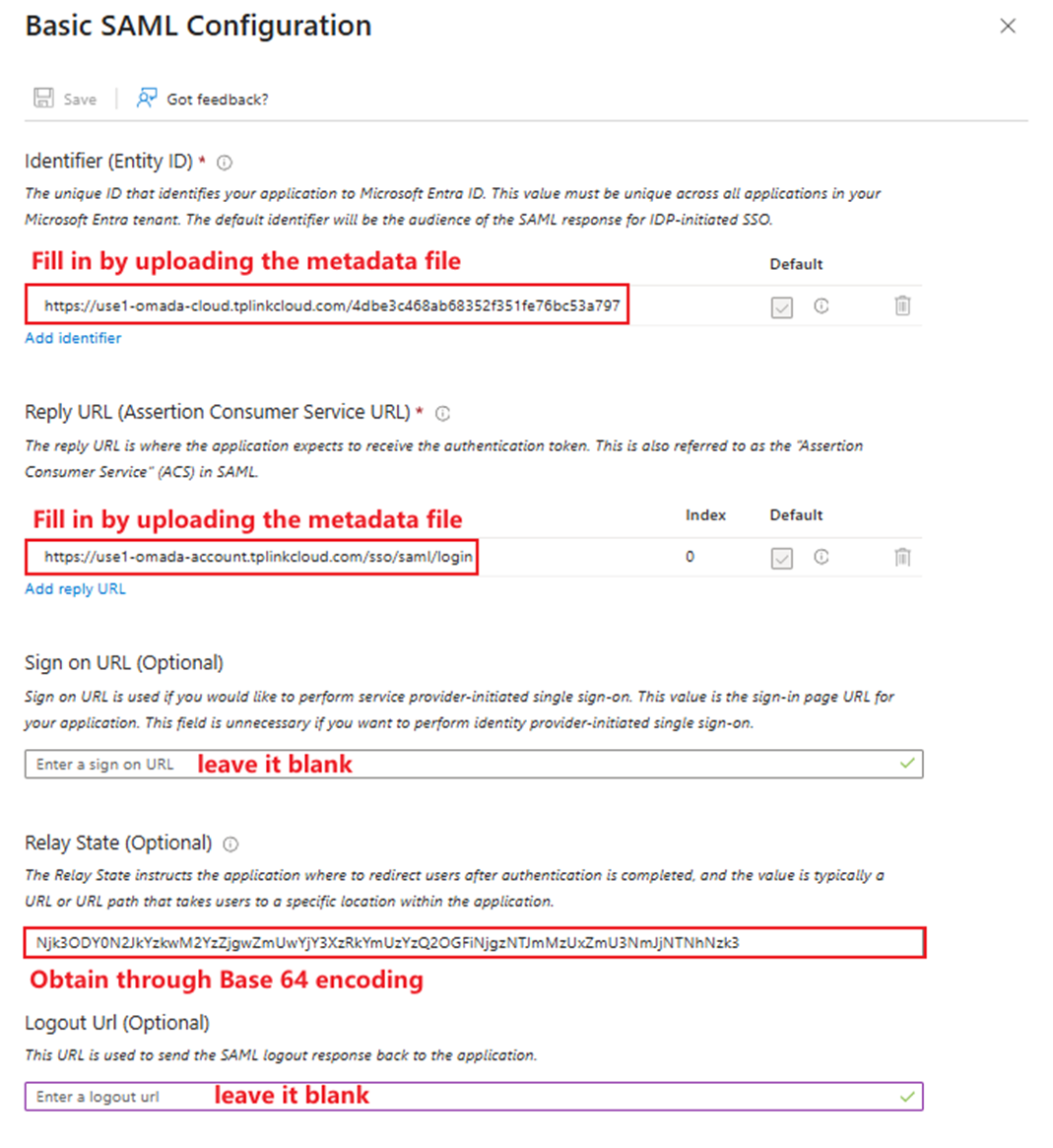

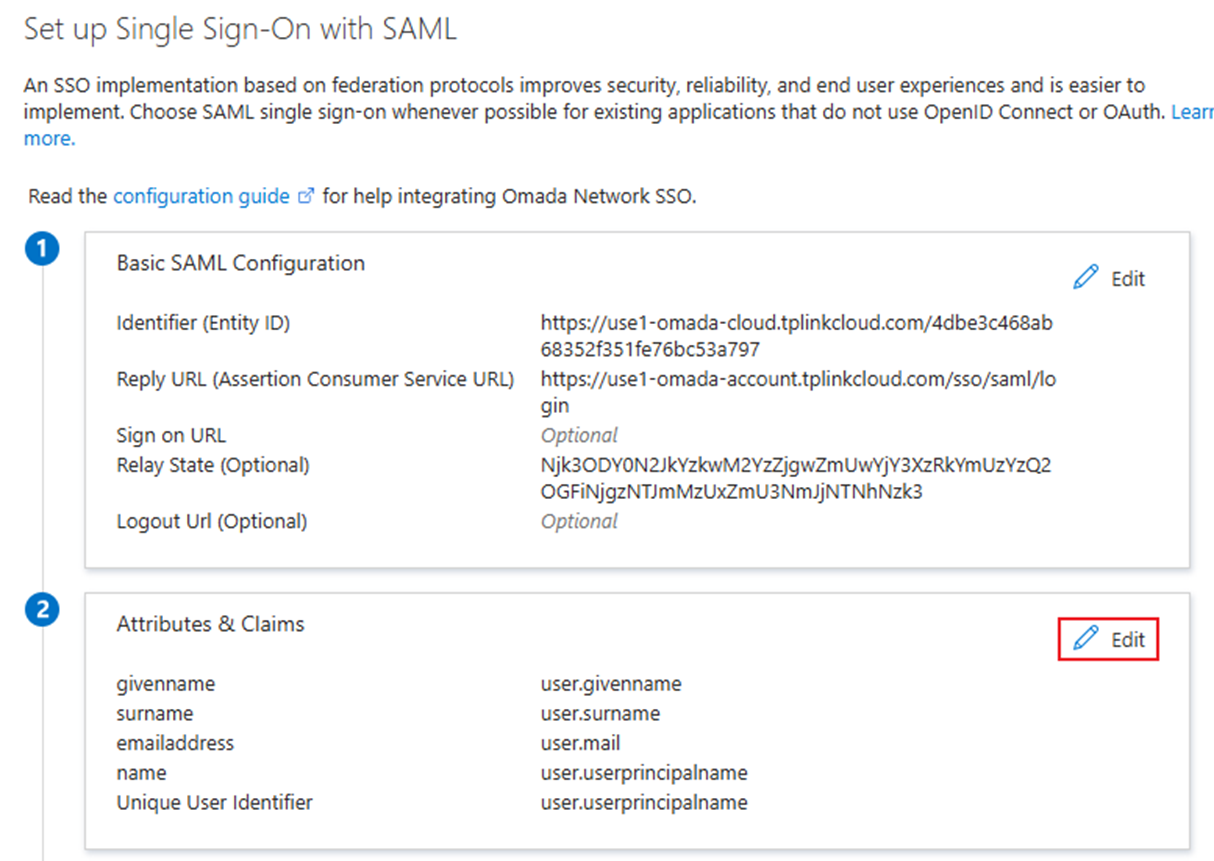

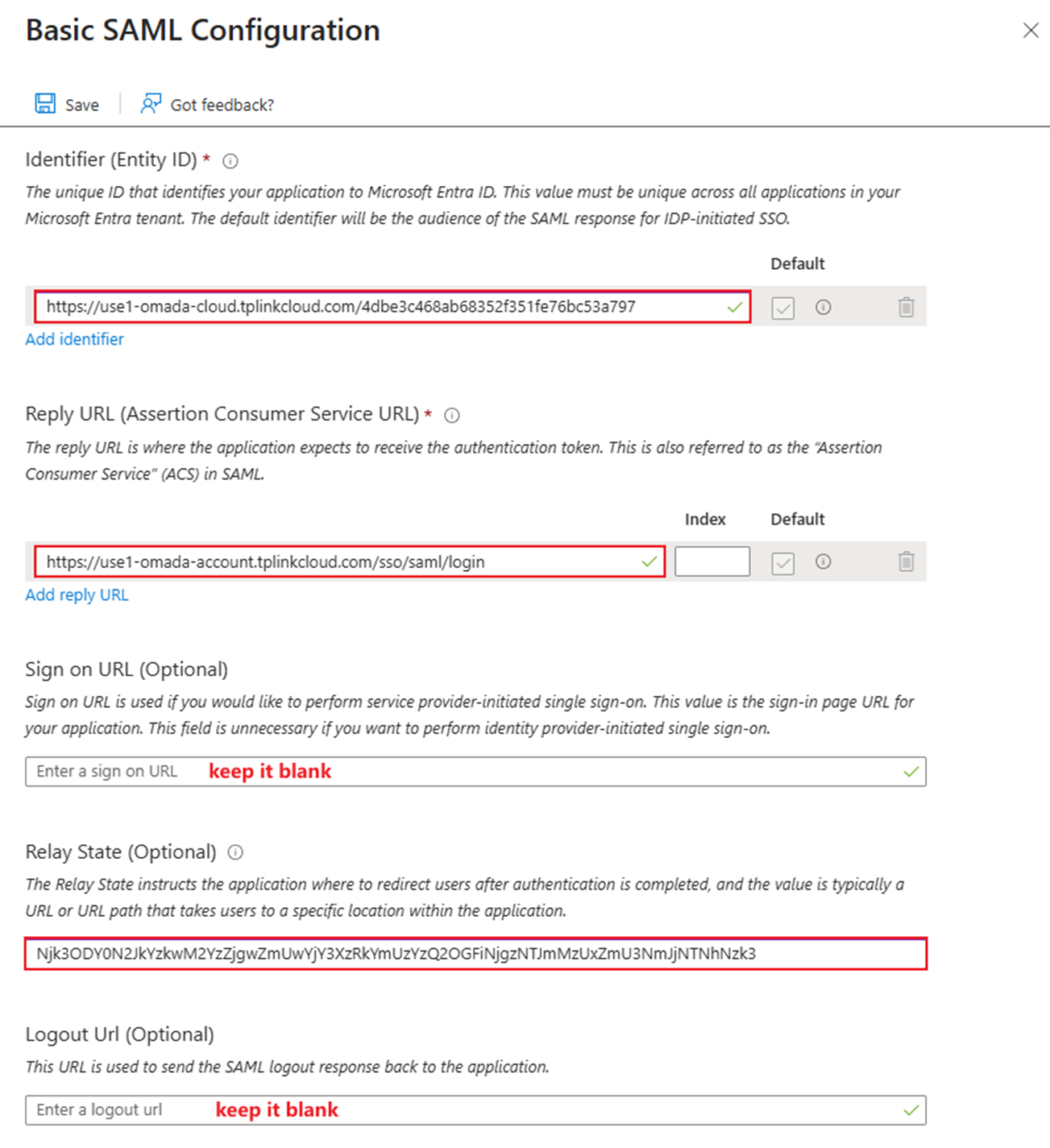

Consulte a imagem abaixo e preencha as outras configurações básicas do SAML.

- Identificador (ID da Entidade): Deve ser o mesmo ID da Entidade que vimos nos Atributos SAML do Controlador.

- URL de Resposta (URL do Serviço de Consumidor de Asserção): Deve ser a mesma URL de Sign-On que vimos nos Atributos SAML do Controlador.

- URL de Logon (Opcional) : Este campo deve ficar vazio . Não confunda com a URL de logon vista no Controller.

- Para o Estado de Retransmissão , devemos codificar a string "resourceId_omadaId" usando Base64. Você pode usar qualquer ferramenta online de criptografia Base64.

Exemplo:

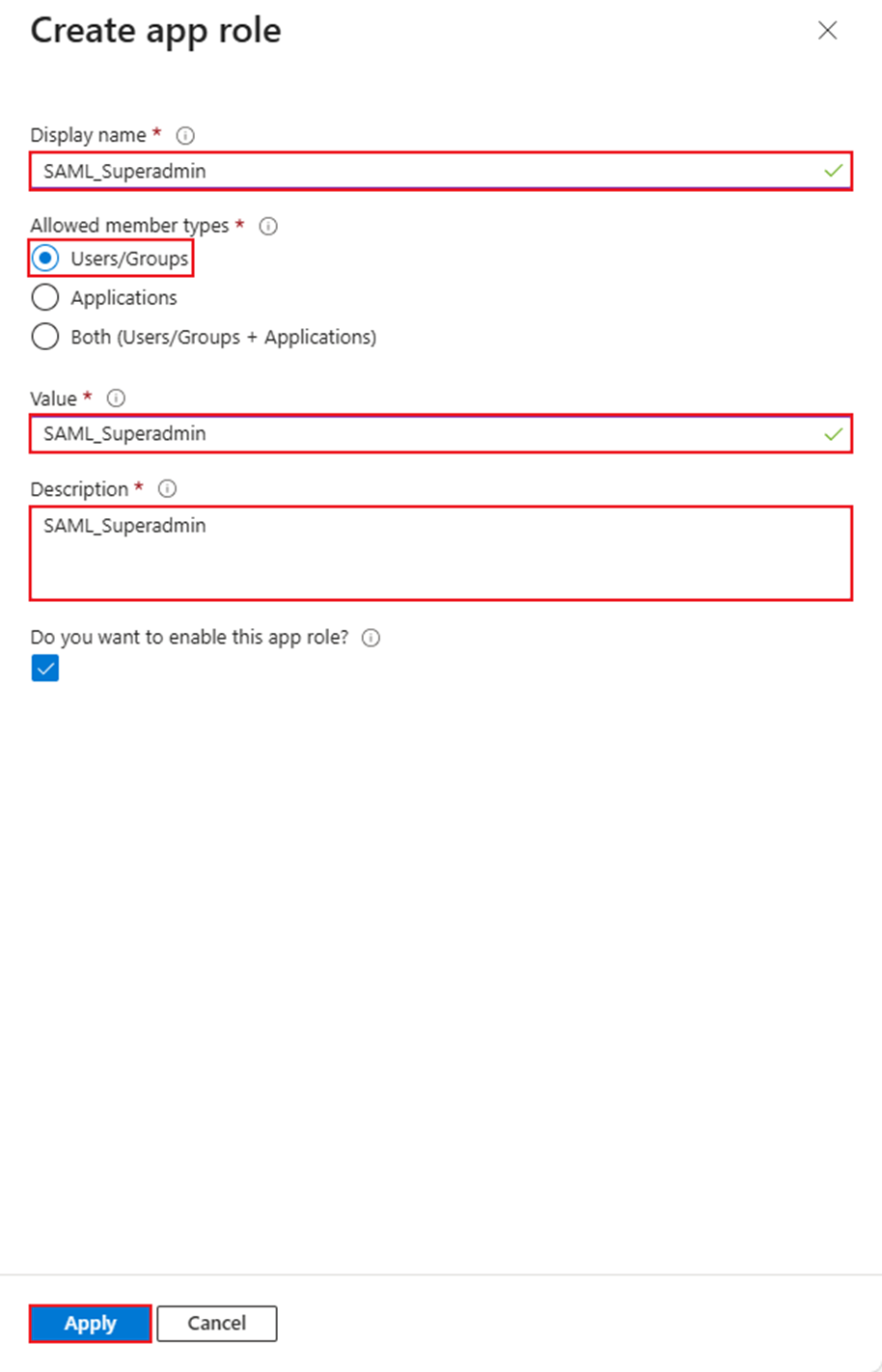

Passo 5. Crie uma nova função de aplicativo (App Role) .

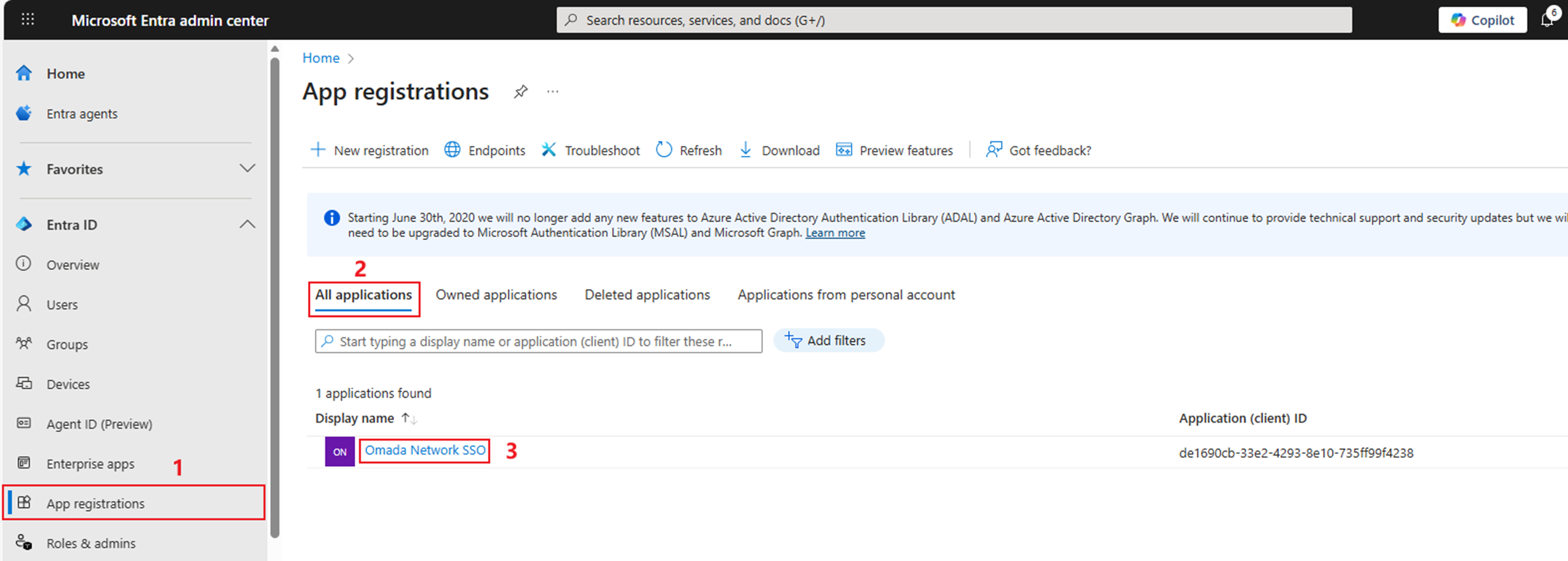

Volte para Registros de aplicativo > Todos os aplicativos e clique no aplicativo criado para continuar.

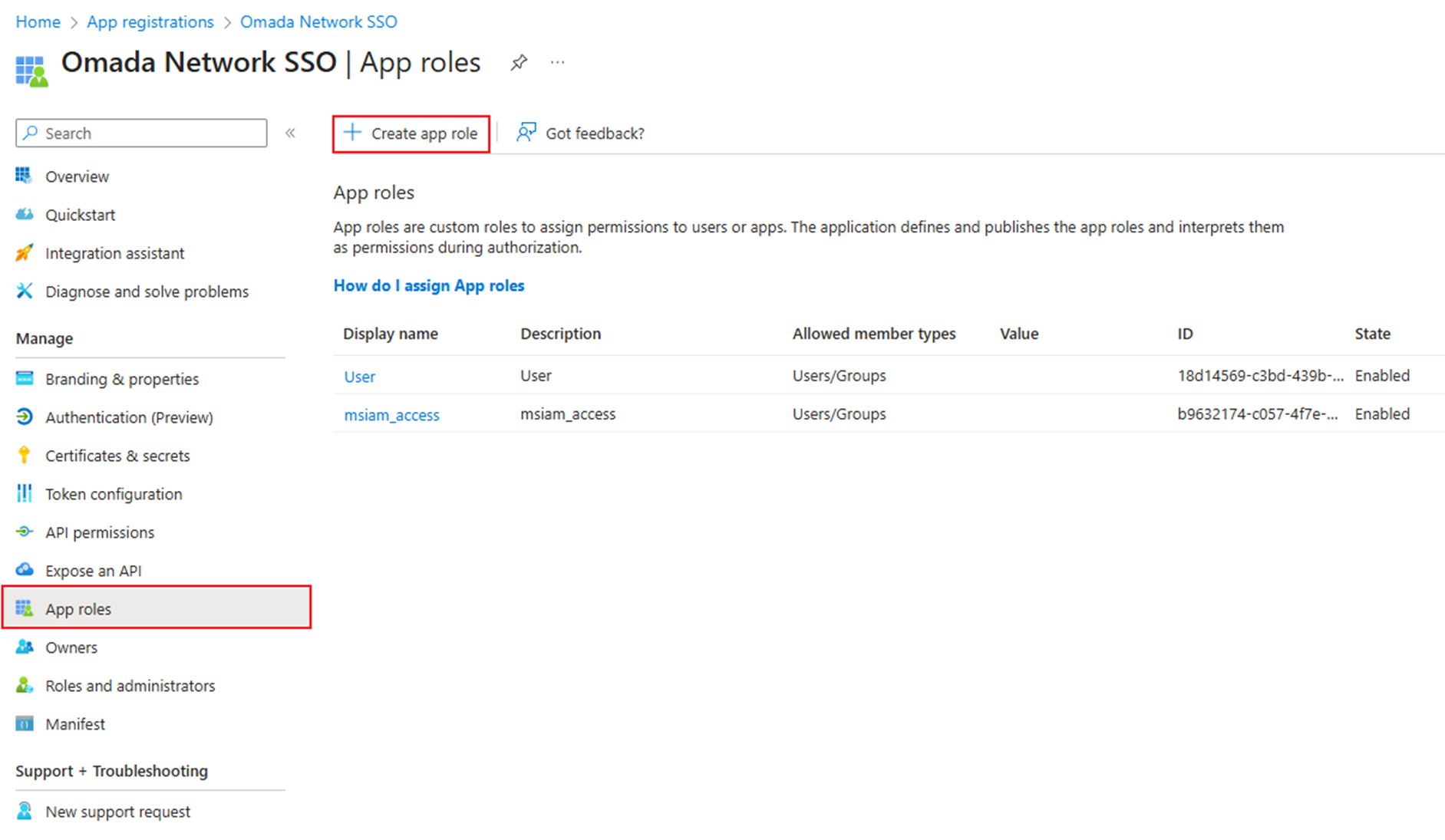

Vá para Funções de aplicativo (Funções de aplicativo) e clique em Criar função de aplicativo .

Configure tanto o Nome de exibição quanto o Valor para serem iguais ao SAML User Group Name configurado no Controller no Passo 3 . Selecione os tipos de usuários/grupos e insira as medidas regulamentares. Clique em Aplicar .

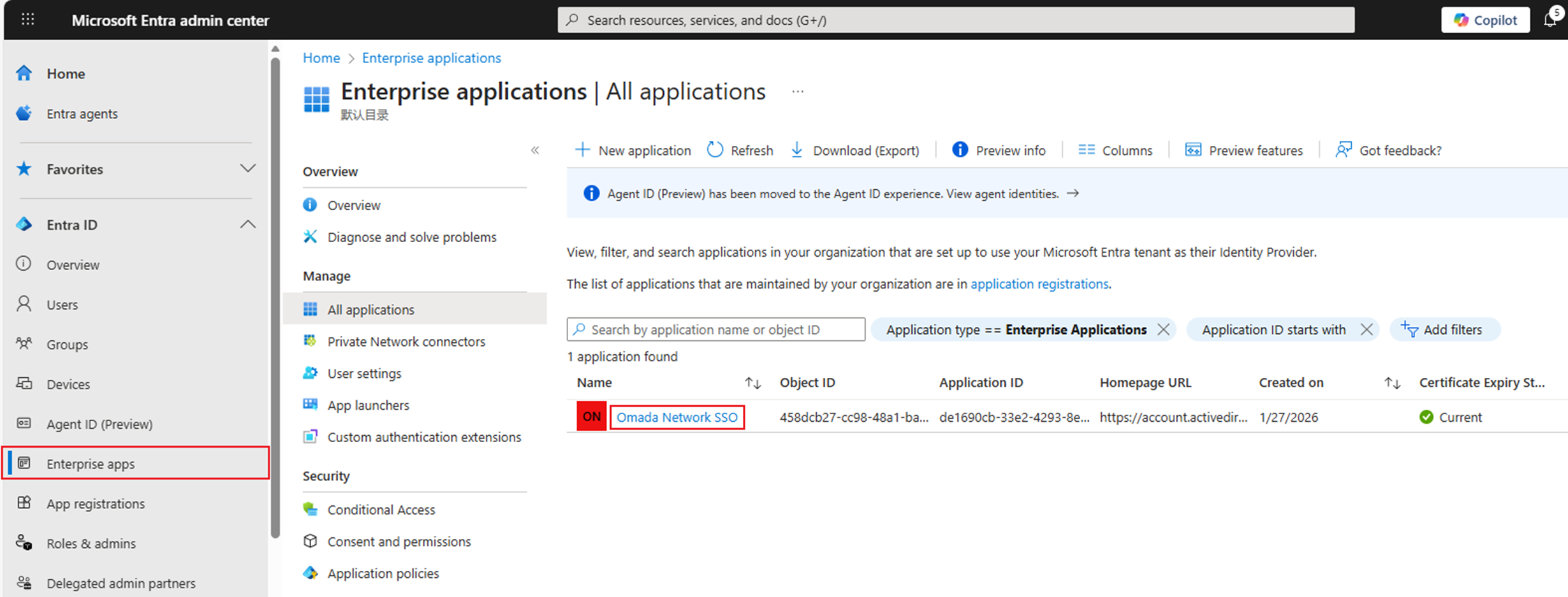

P asso 6. Atribuir a função a usuários específicos.

Volte para Aplicativos empresariais na página inicial do Entra e clique no aplicativo.

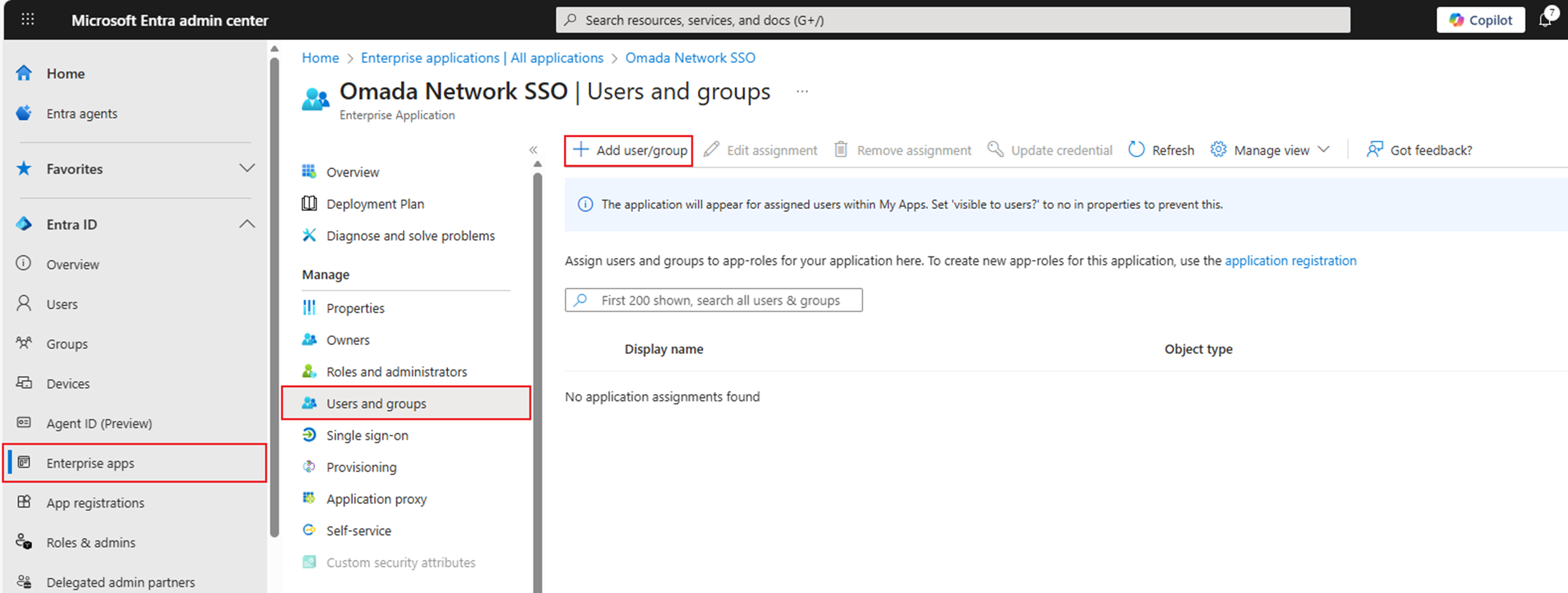

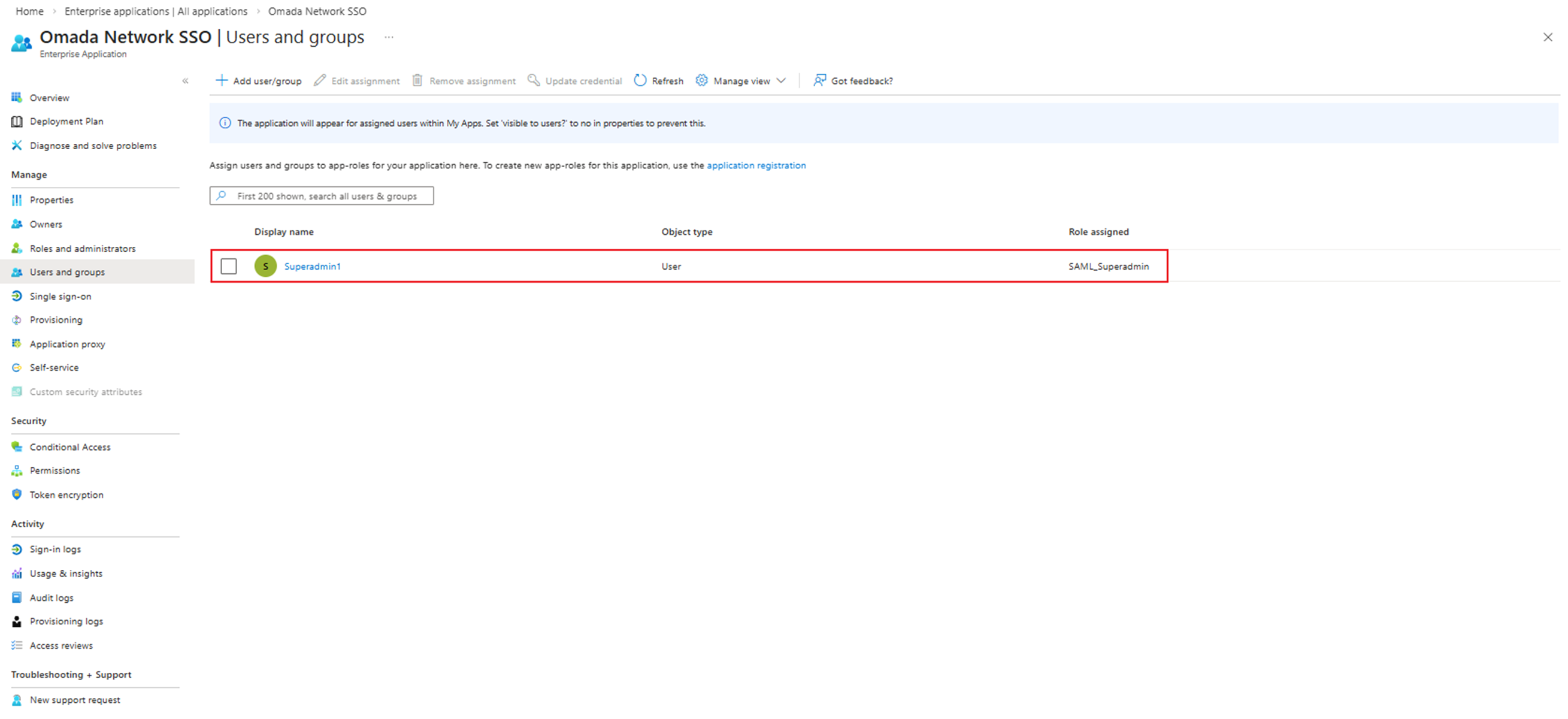

Vá em Usuários e Grupos e clique em Adicionar usuário/grupo .

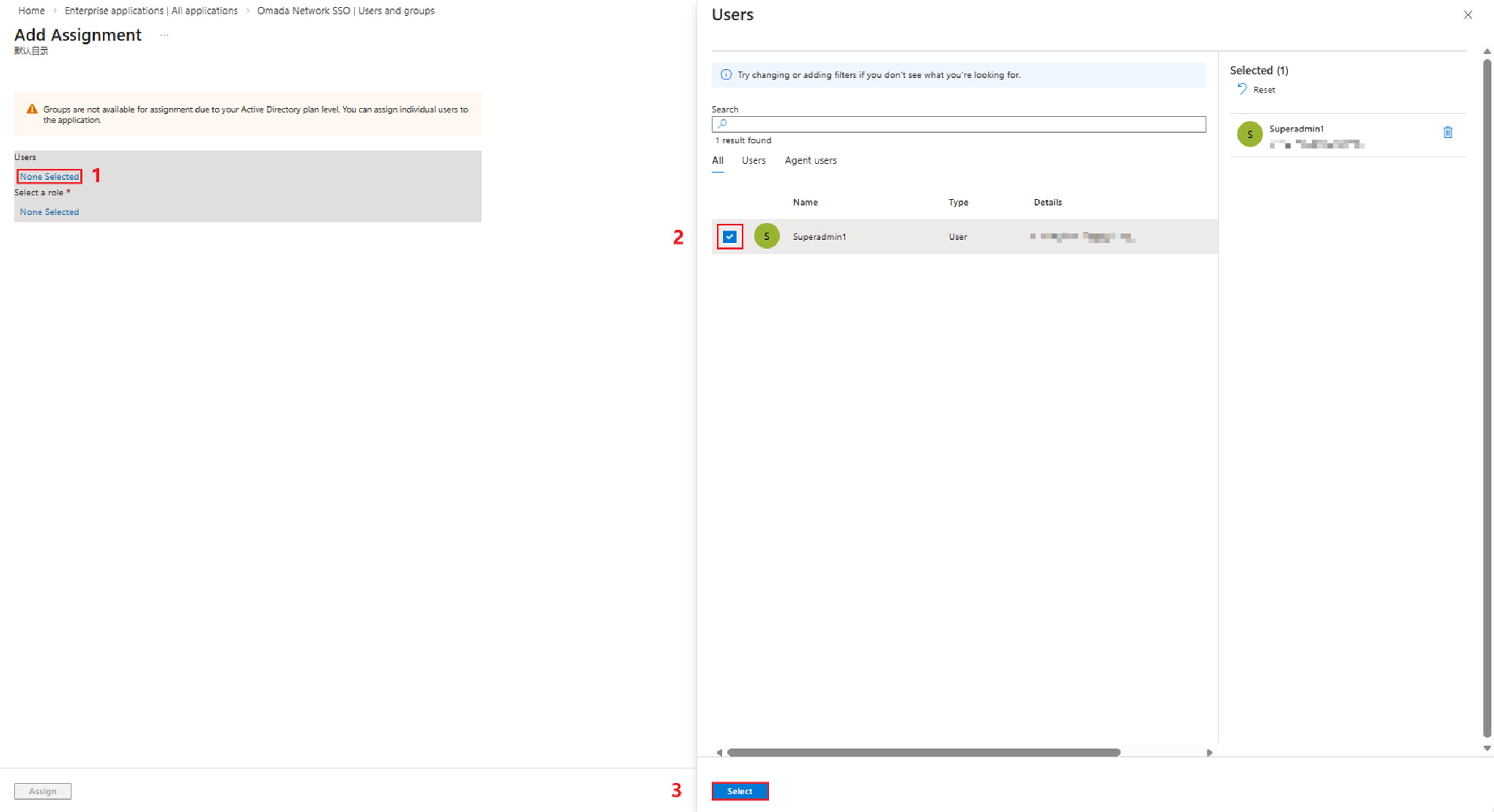

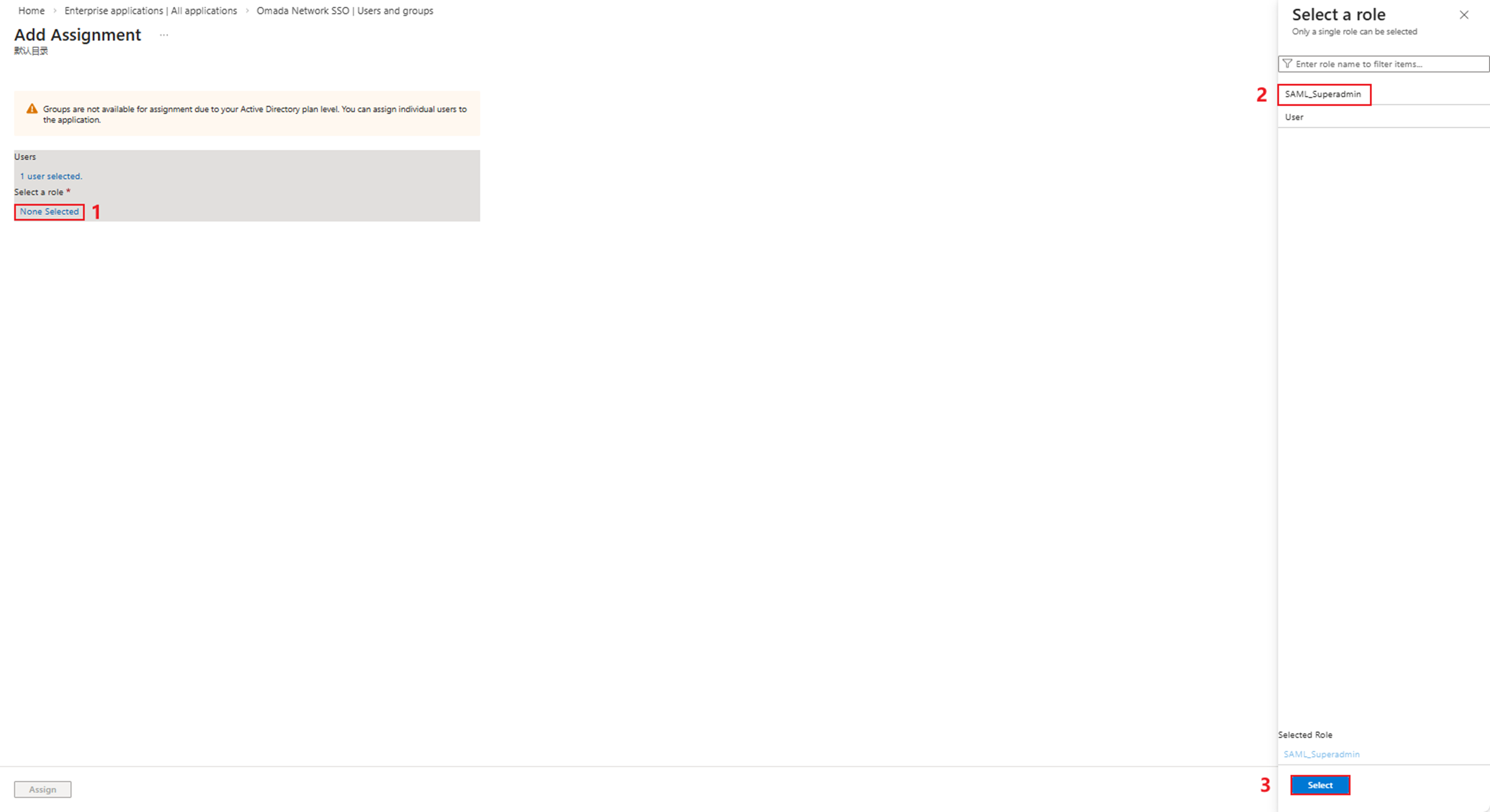

Clique no primeiro Nenhum Selecionado e escolha os usuários para os quais vão depender da função, então clique em Selecionar .

Clique no segundo Nenhum Selecionado e escolha a função criada anteriormente, depois clique em Selecionar .

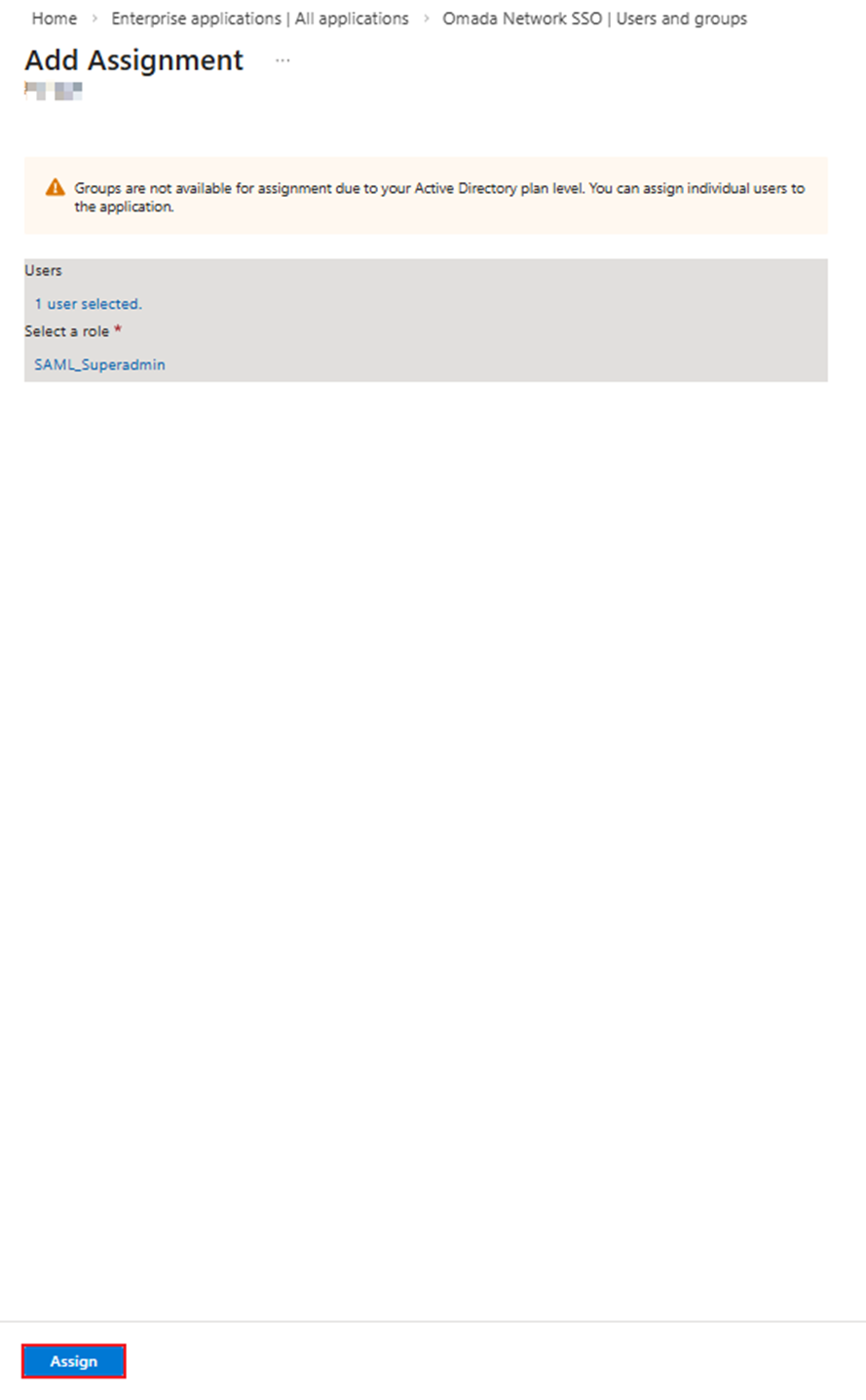

Em seguida, clique em Atribuir .

Atribuição de função foi concluída.

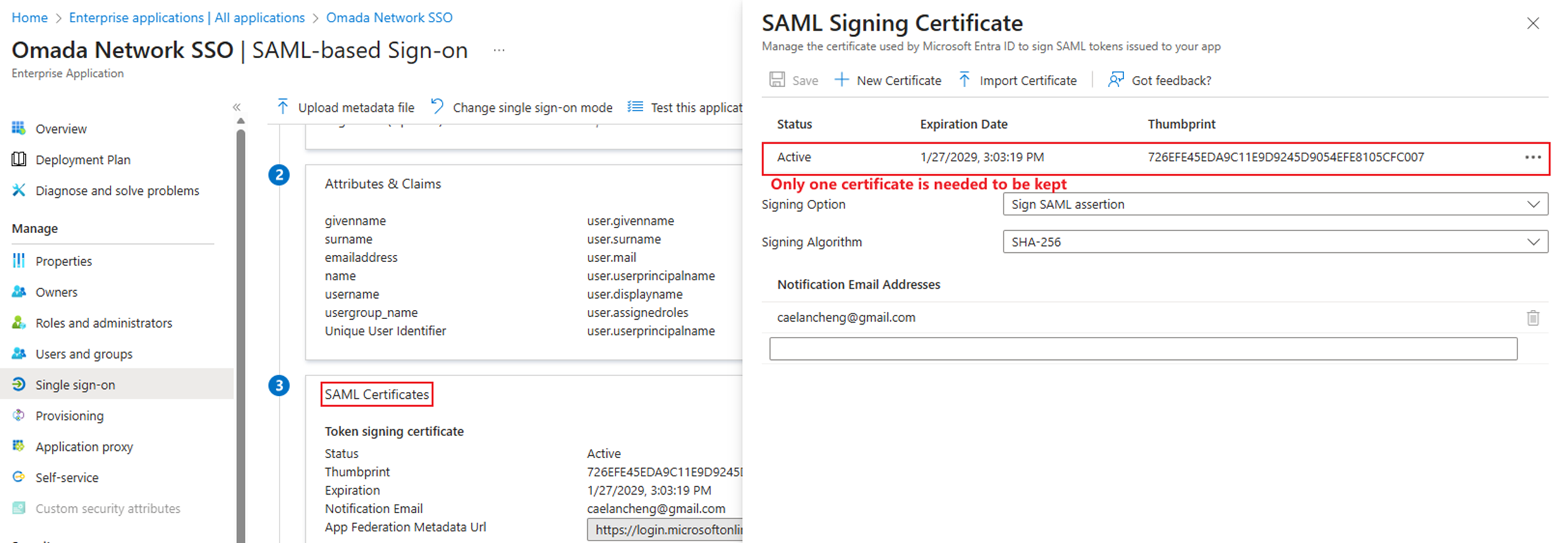

Passo 7. Finalizar a configuração de atributos na entrada.

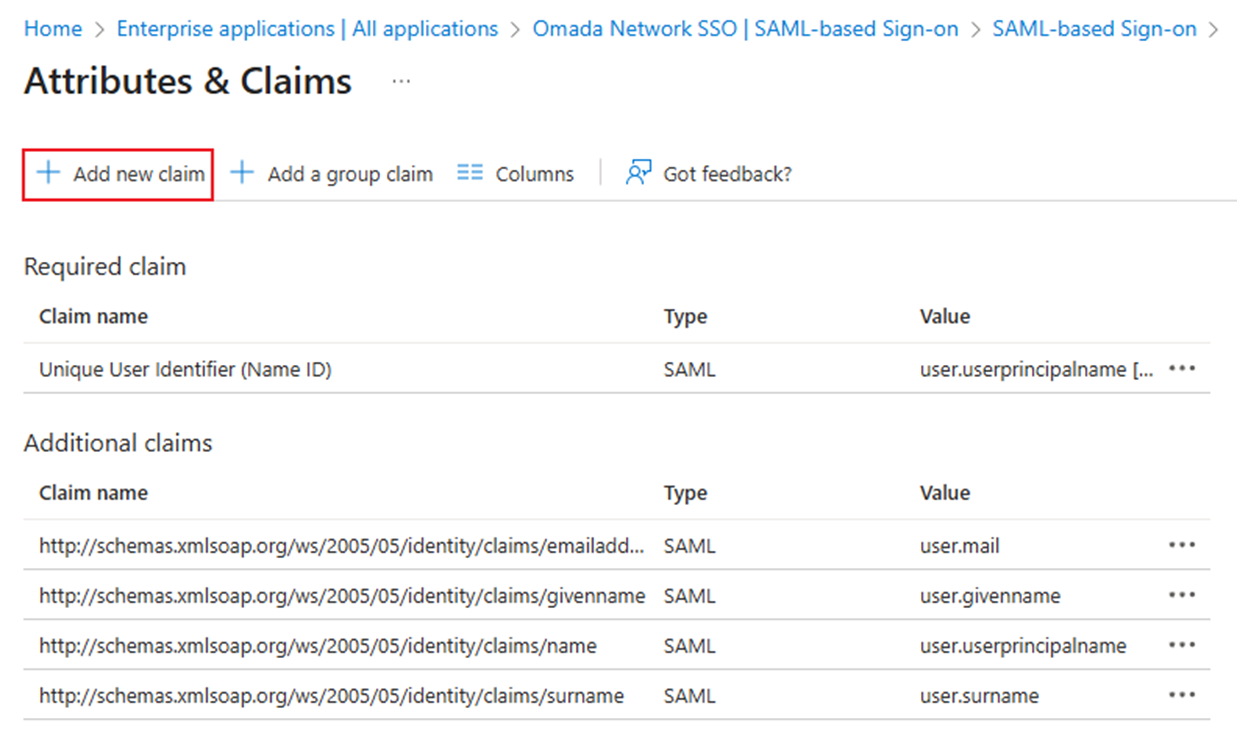

Volte para aplicativos empresariais e abra seu aplicativo.

Vá em 2. Configurar logon único .

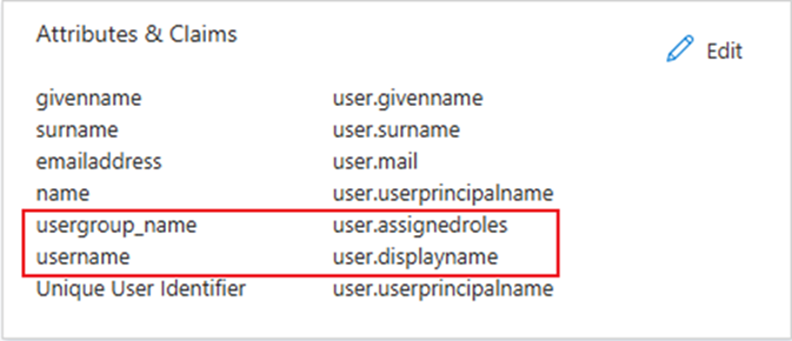

Clique em Editar na Parte 2 — Atributos e Declarações.

Clique em Adicionar nova declaração.

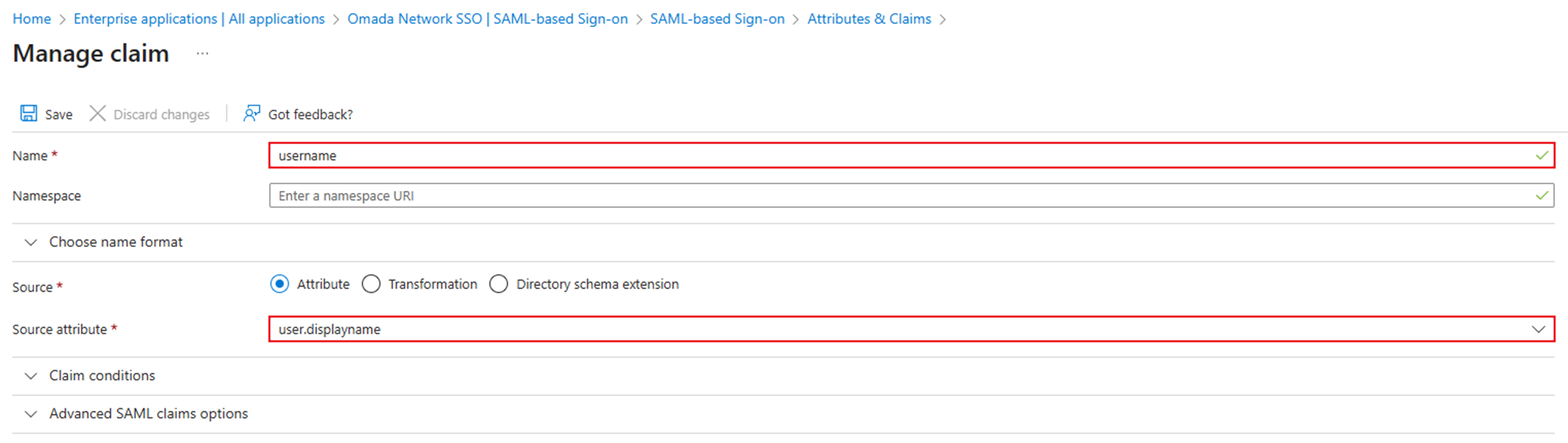

Adicione o parâmetro username . Defina o Nome como nome de usuário e o Atributo de Origem como user.displayname .

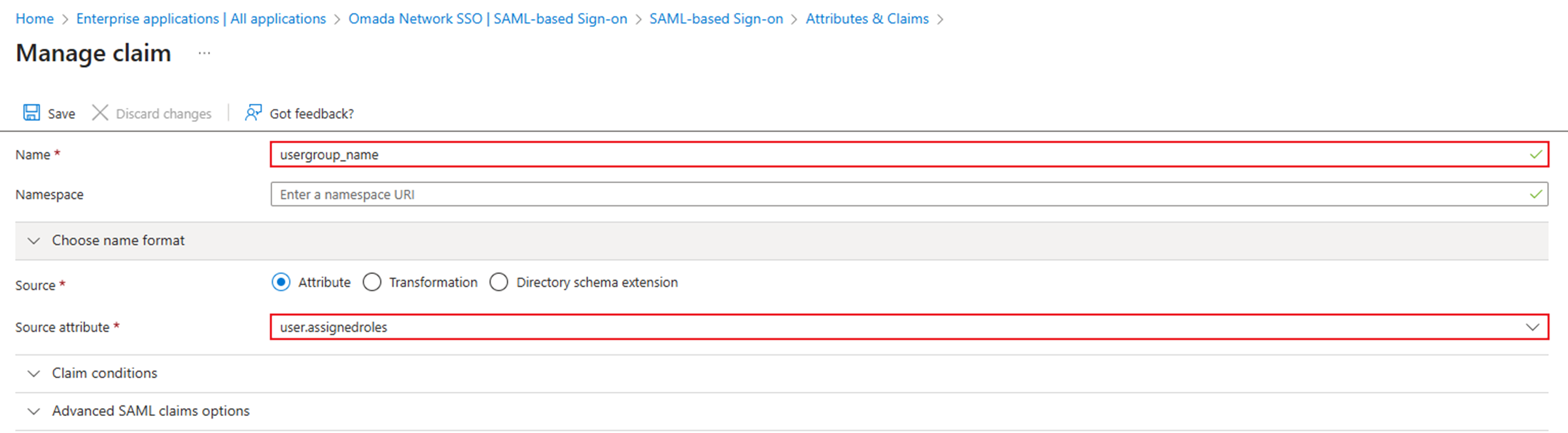

Adicione o parâmetro usergroup_name . Defina o Nome como usergroup_name e o Atributo de Origem como user.assignedroles .

Verificação

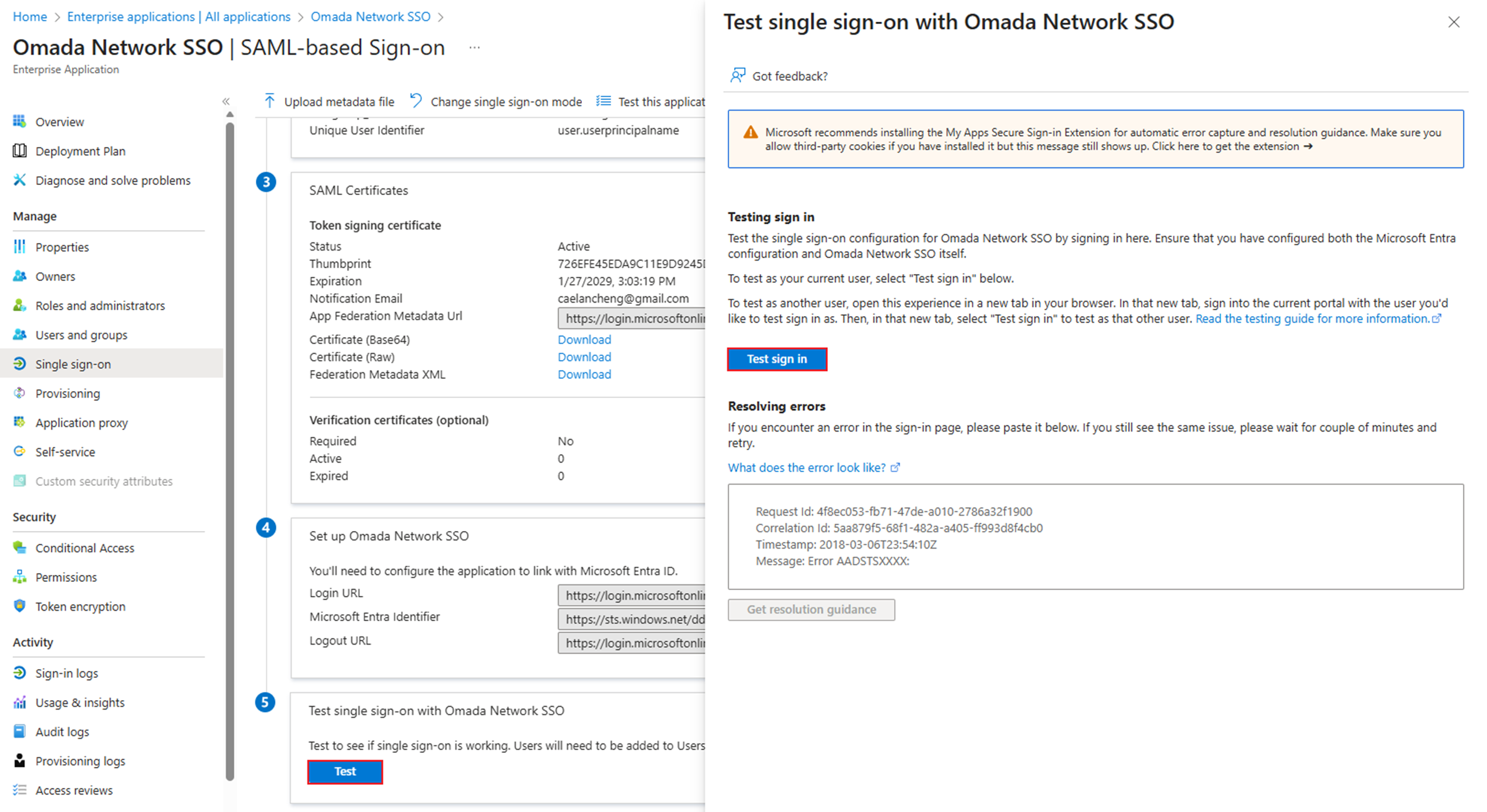

Método 1: Vá para a interface de configurações de Logon baseada em SAML e clique em Testar logon (Test sign in).

O navegador deve redirecioná-lo para o Omada Controller já logado.

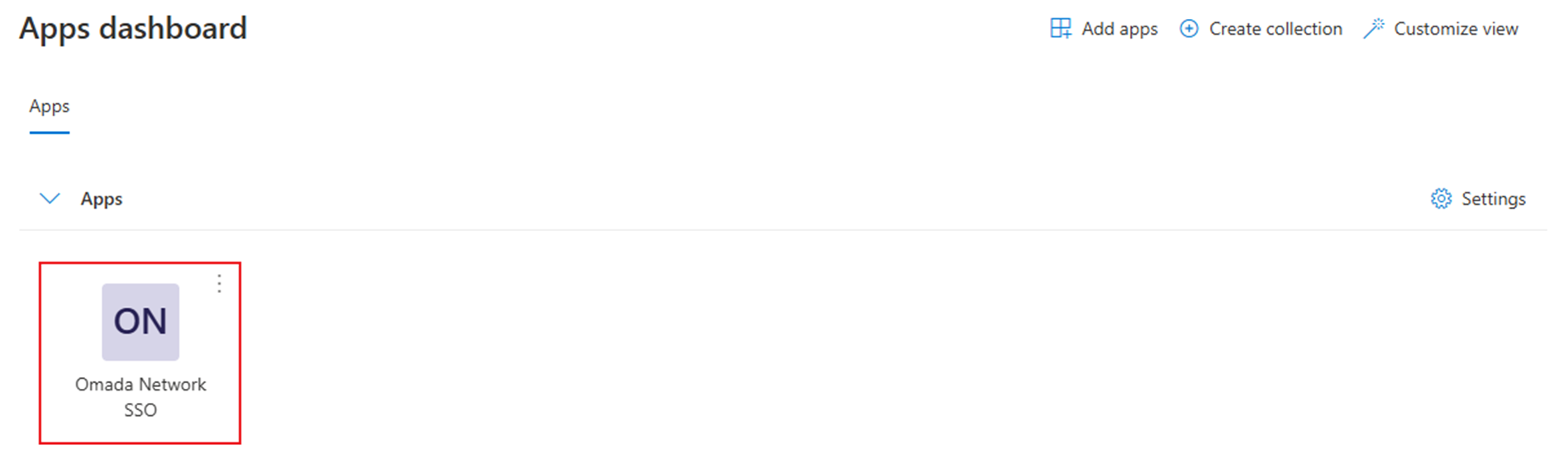

Método 2 : Acesse https://myapplications.microsoft.com . Após logar com seu ID Microsoft, clique no Aplicativo configurado para entrar no Omada Controller.

Conclusão

Configuramos com sucesso o SAML SSO do Omada Controller com o Microsoft Entra/Azure ID.

Para saber mais detalhes sobre cada função e configuração, visite o Centro de Download para baixar o manual do seu produto.

QA (Perguntas e Respostas)

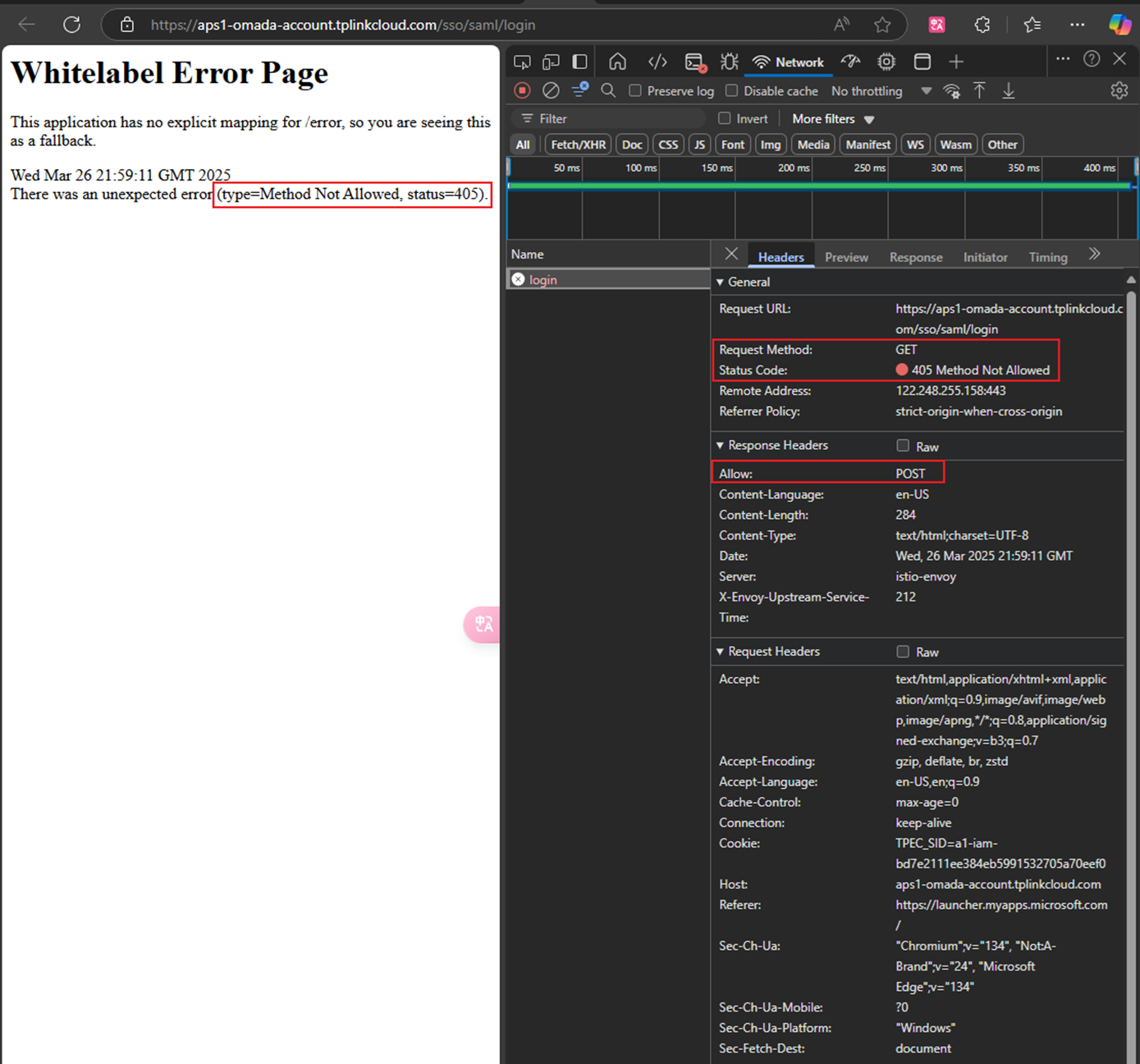

Q1: O que fazer se o navegador exibir uma "White Label Error Page" com o código de erro "405 Method Not Allowed"?

A1: Isso geralmente ocorre quando há uma incompatibilidade de métodos (POST vs GET). Volte à Configuração Básica de SAML do aplicativo na Entrada, clique em Editar e verifique novamente o Identificador , a URL de Resposta e o Estado de Retransmissão . -se de que a URL demonstra-se de Logon esteja em branco.

Q 2: O que fazer se aparecer o erro {"errorCode":-1001, "msg": "Parâmetros de solicitação inválidos."}?

A2: Volte para a interface de Atributos e Declarações (Attributes & Claims) e verifique se você definiu username e usergroup_name corretamente (letras minúsculas e sem espaços extras).

Q 3: O que fazer se aparecer o erro {"errorCode":-1, "msg": "Algo deu errado..."}?

A3: Verifique os Certificados SAML . Se houver mais de um certificado ativo, exclua os adicionados manualmente e mantenha apenas o padrão.