Comment configurer GRE VPN sur la passerelle Omada dans le Web autonome

Contenu

Introduction

Le protocole GRE (Generic Routing Encapsulation) est un protocole de tunnelisation de couche 3 conçu pour établir une connexion virtuelle point à point entre deux réseaux géographiquement distincts via un réseau public. Doté de capacités d'encapsulation robustes, il prend en charge de nombreux protocoles de couche réseau ainsi que le trafic multicast et broadcast, ce qui explique son utilisation fréquente pour l'exécution de protocoles de routage dynamique ou la connexion de réseaux hétérogènes. Cependant, comme GRE ne dispose pas de mécanismes de chiffrement et d'authentification intégrés, les données sont transmises en clair, ce qui représente un risque pour la sécurité. C'est pourquoi, en pratique, il est souvent combiné à IPsec (GRE sur IPsec), ce qui permet de conserver la faible surcharge et la grande flexibilité de GRE tout en tirant parti d'IPsec pour garantir la confidentialité et l'intégrité des données transmises.

Exigences

- 2 passerelles Omada

Configuration

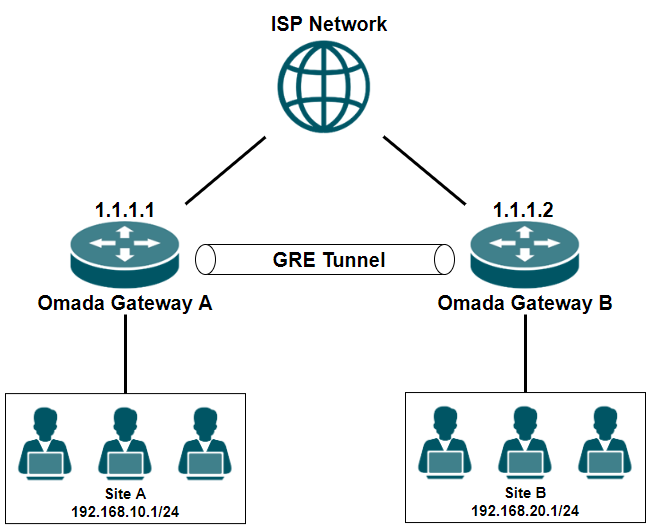

Dans les sections suivantes, nous vous guiderons dans la configuration d'une connexion VPN GRE entre deux sites, comme illustré dans la topologie ci-dessous.

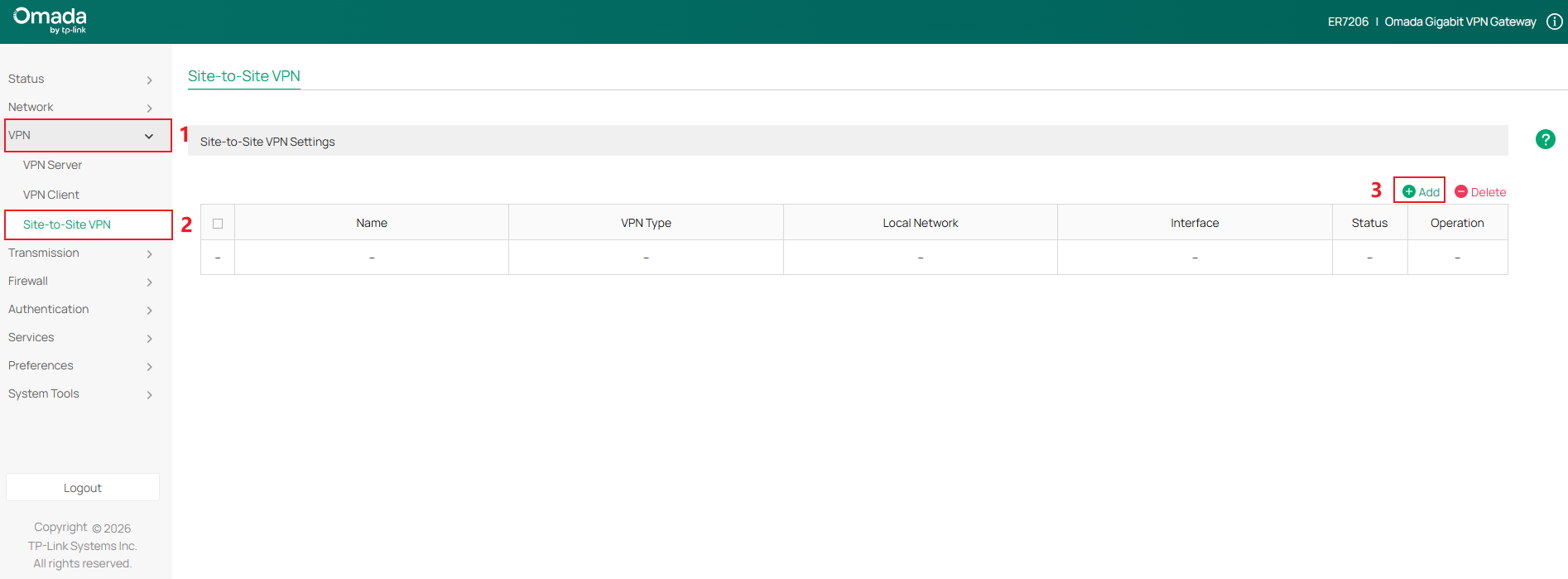

Étape 1. Configurez le VPN GRE sur la passerelle Omada A du site A.

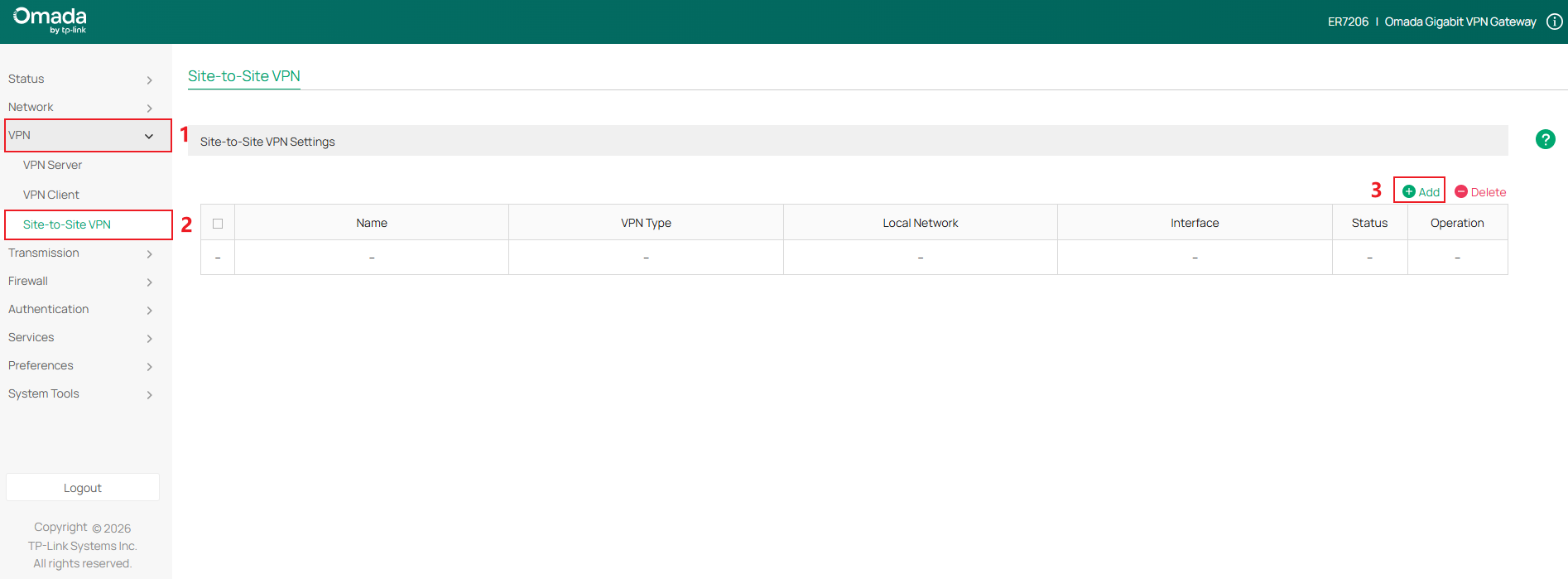

Accédez à VPN > VPN de site à site , puis cliquez sur Ajouter pour commencer la configuration d'une nouvelle stratégie VPN de site à site.

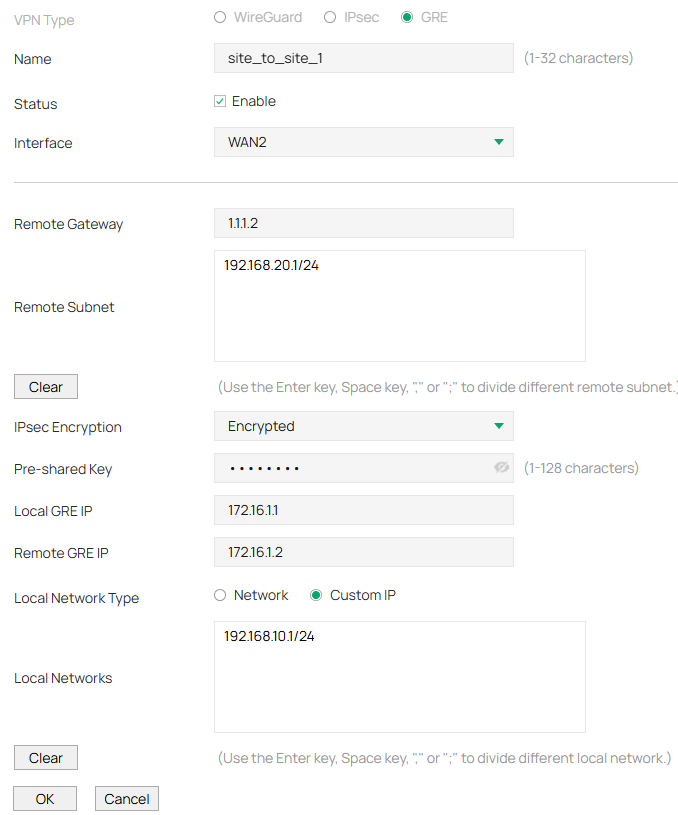

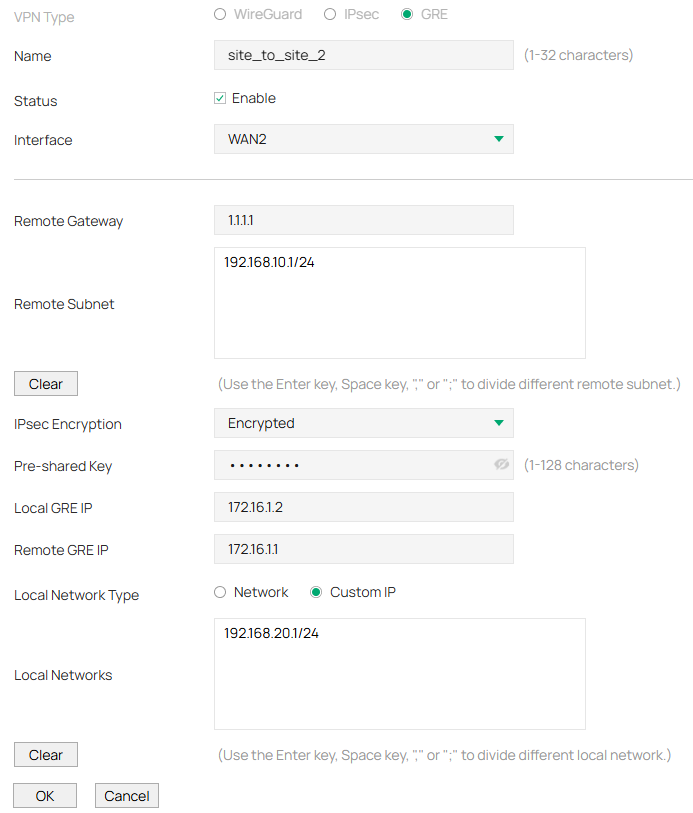

Sélectionnez GRE comme type de VPN . Consultez ensuite l'image ci-dessous pour les instructions de configuration.

- Nom : Saisissez un nom pour identifier la politique VPN.

- Statut : Cochez la case pour activer la politique VPN.

- Interface : Sélectionnez l'interface WAN sur laquelle vous souhaitez créer la stratégie VPN.

- Passerelle distante : Saisissez une adresse IP comme passerelle distante.

- Sous-réseau distant : spécifiez le réseau distant. Il s’agit toujours de la plage d’adresses IP du réseau local du nœud distant du tunnel VPN. Ce sous-réseau est composé de l’adresse IP et du masque de sous-réseau. Seul le trafic à destination de ce sous-réseau sera acheminé via le tunnel VPN.

- Chiffrement IPsec : Indiquez si le chiffrement du tunnel doit être activé. Si cette option est activée, le tunnel GRE sera chiffré par IPsec (GRE sur IPsec).

- Clé pré-partagée : lorsque le chiffrement IPsec est configuré comme « Chiffré » , spécifiez la clé pré-partagée pour l’authentification IKE.

- Interface : Spécifiez le port WAN sur lequel le tunnel GRE est établi.

- Adresse IP GRE locale : Spécifiez l’adresse IP virtuelle locale du VPN GRE. Cette adresse IP ne doit pas être identique à celle de la passerelle distante, ni appartenir au sous-réseau local ou distant.

- Adresse IP GRE distante : Spécifiez l’adresse IP virtuelle distante pour le VPN GRE. Cette adresse IP ne doit pas être identique à celle de la passerelle distante, ni appartenir au sous-réseau local ou au sous-réseau distant.

- Type de réseau local : sélectionnez le type de réseau local à configurer pour la stratégie VPN. Deux options sont disponibles : Réseau et IP personnalisée.

- Réseaux locaux : sélectionnez les réseaux locaux auxquels appliquer la politique VPN. Cette politique s’appliquera uniquement au réseau local sélectionné.

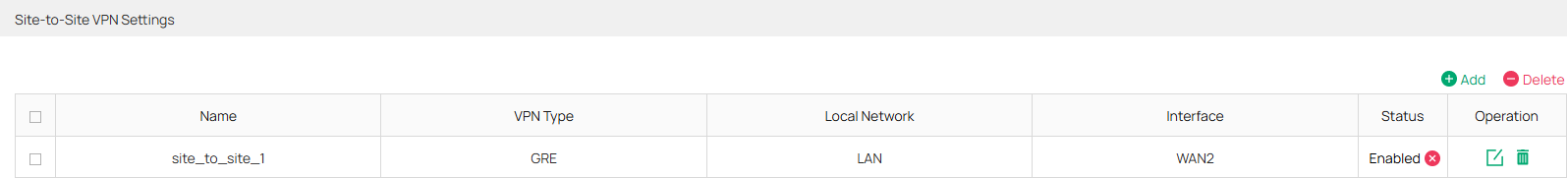

Cliquez sur OK pour appliquer la politique.

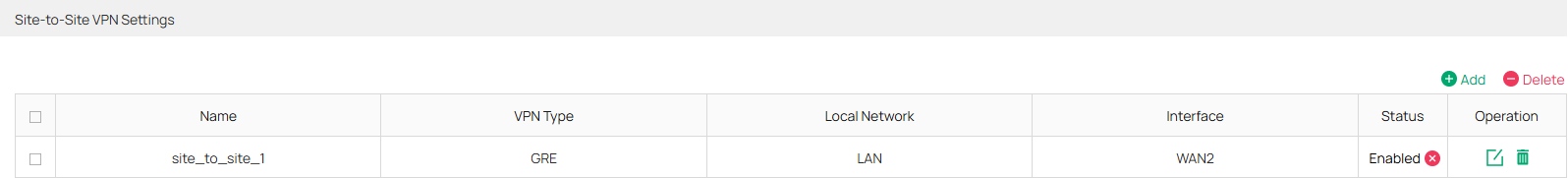

Étape 2. Configurez le VPN GRE sur la passerelle Omada B du site B.

Accédez à VPN > VPN de site à site , puis cliquez sur Ajouter pour commencer la configuration d'une nouvelle stratégie VPN de site à site.

Sélectionnez GRE comme type de VPN . Consultez ensuite l'image ci-dessous pour les instructions de configuration.

Cliquez sur OK pour appliquer la politique.

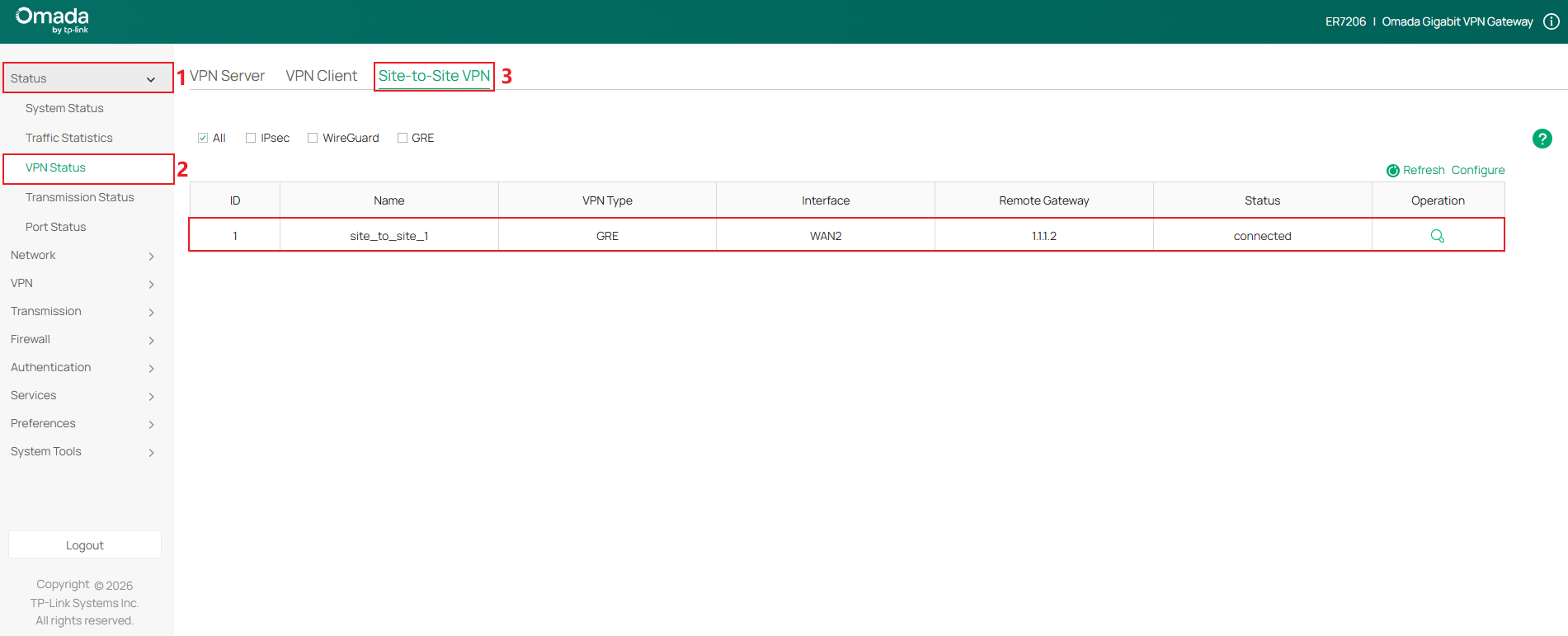

Étape 3. Accédez à État > État du VPN > VPN de site à site et vérifiez si le tunnel VPN a été établi avec succès.

Conclusion

Nous avons maintenant vu comment établir un tunnel VPN GRE entre deux sites.

Pour en savoir plus sur chaque fonction et configuration, veuillez vous rendre dans le Centre de téléchargement pour télécharger le manuel de votre produit.

Questions/Réponses

Q1 : Que dois-je faire si je ne parviens pas à établir le tunnel VPN ?

A1 :

Étape 1. Vérifiez si les ports WAN des deux sites sont en ligne.

Étape 2. Vérifiez si la connectivité réseau entre les deux sites est correcte.

Étape 3. Vérifiez les erreurs de configuration dans la politique VPN.