목차

2. Omada 컨트롤러의 내장 RADIUS 서버 설정

소개

이 가이드는 Omada 컨트롤러 내장 RADIUS 서버 및 기타 외부 RADIUS 서버(예: FreeRadius, Rgnet, RoamingIQ 및 ElevenOS)를 사용하여 PPSK를 설정하는 방법을 소개합니다.

PPSK

사전 공유 키(PPSK)는 동일한 SSID에서 단일 사용자를 위해 생성된 고유한 사전 공유 키입니다. 이러한 키는 동일한 SSID 내에서 서로 다른 비밀번호를 사용하지만 동일한 Wi-Fi 네트워크를 공유하는 소규모 네트워크에 사용할 수 있습니다. PPSK는 하나의 SSID에 대해 다중 비밀번호 접근을 지원하며, 각 사용자에게 독립적인 비밀번호가 할당됩니다. 일부 비밀번호가 유출된 경우 유출된 비밀번호만 변경하면 되므로 모든 사용자에게 미치는 영향을 피할 수 있어 위험에 더 강합니다. 동시에 액세스 포인트와 클라이언트 간의 인증 과정에는 4단계 핸드셰이크가 필요하여 비밀번호의 보안을 강화할 수 있습니다. PPSK는 PPSK with RADIUS와 PPSK without RADIUS로 분류됩니다. PPSK 기능은 Omada 컨트롤러에서 설정해야 합니다. 설정 전 EAP와 Omada 컨트롤러 모두 PPSK를 지원하는지 확인하십시오.

참고: 각 PPSK 항목은 VLAN과 함께 설정할 수 있으며, VLAN은 1부터 4094까지의 값을 가질 수 있습니다. 예를 들어, EAP가 1024개의 PPSK 항목을 지원하는 경우, 이는 EAP에 서로 다른 VLAN을 가진 1024개의 항목을 설정하는 것과 동일합니다.

1. 시나리오

가정용 시나리오에서는 각 SSID에 단일 사전 공유 키(PSK)를 설정하여 보안을 보장할 수 있지만, 엔터프라이즈 환경에서는 동일한 PSK 사용이 비밀번호 유출로 이어져 보안 위험을 초래할 수 있습니다. PPSK는 각 단말기 또는 사용자에게 고유한 PSK를 제공하므로 기존 PSK 방식에 비해 더 안전하고 확장 가능한 솔루션을 제공합니다. PPSK는 주로 두 가지 목적으로 사용됩니다:

1) 사용자가 필요에 따라 독립적인 Wi-Fi 비밀번호를 가질 수 있습니다.

2) 사용자 데이터를 VLAN 내에서 전송할 수 있어 호텔, 사무실, 학교, 기숙사 등 네트워크 시나리오에서 더 넓은 적용이 가능합니다.

다수의 사용자가 있는 시나리오(예: 공동 주택)에서 MSP는 외부 RADIUS 서버(예: FreeRadius, Rgnet, RoamingIQ, ElevenOS)를 사용하여 네트워크에 더 많은 PPSK를 구성할 수 있습니다.

2. PPSK VLAN

PPSK는 동적 VLAN을 지원하며, 각 PSK는 단일 VLAN에 바인딩되므로 클라이언트는 인증을 위해 PSK를 사용한 후 특정 VLAN에 할당됩니다. PPSK without RADIUS의 경우, SSID의 PPSK 프로필에서 VLAN 할당을 설정할 수 있습니다. PPSK with RADIUS의 경우, RADIUS 서버에서 VLAN을 할당할 수 있습니다. Omada 컨트롤러의 다른 VLAN 기능과 함께 사용하면 더 유연하고 강력한 네트워크 계획 및 관리가 가능합니다.

3. PPSK with RADIUS

PPSK with RADIUS는 WPA-Personal 암호화와 MAC 기반 인증을 기반으로 합니다. PPSK with RADIUS로 구성된 SSID에 연결하려면 사용자는 할당된 비밀번호만 입력하여 네트워크에 접근할 수 있습니다. PPSK with RADIUS의 경우 SSID의 암호는 Omada 컨트롤러에서 구성할 수 있습니다. 하나의 SSID에 여러 패스프레이즈(최대 128개 항목)를 설정할 수 있습니다. 패스프레이즈 설정 시 MAC 주소와 VLAN을 지정하여 2단계 인증 및 VLAN 할당을 구현할 수 있습니다.

요구 사항

-

Omada EAP

-

Omada Controller

- RADIUS 서버

설정

1. PPSK with RADIUS 설정 단계

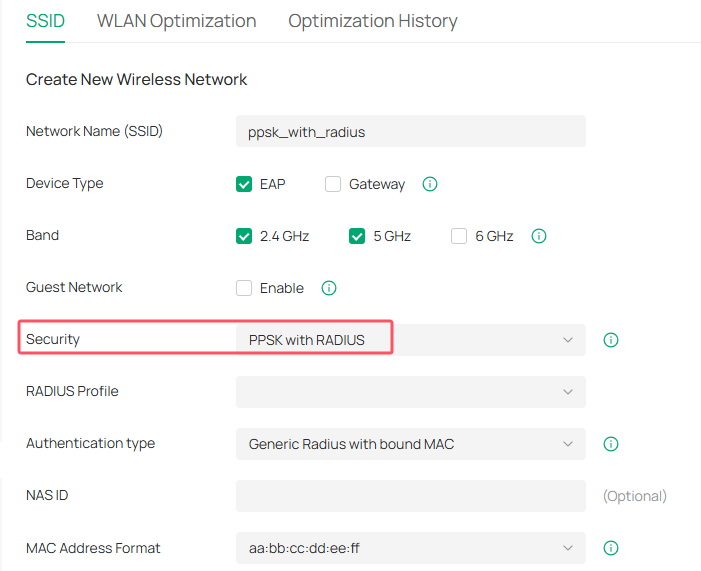

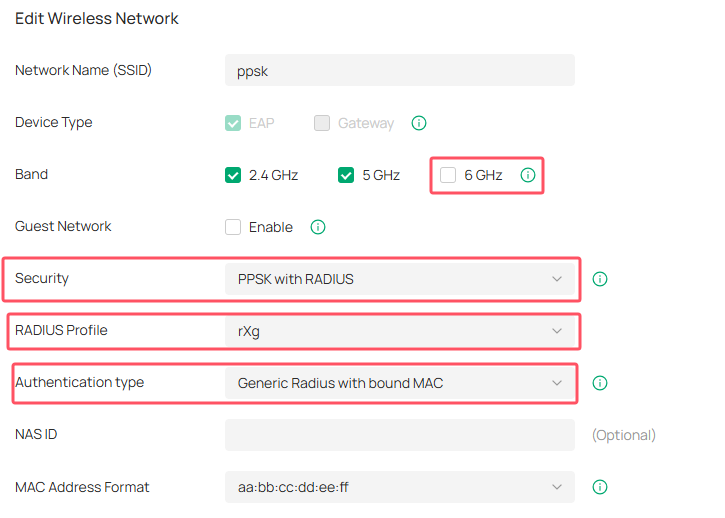

1단계. Omada Controller에서 새 무선 네트워크 생성 후 보안 유형으로 PPSK with RADIUS를 선택합니다.

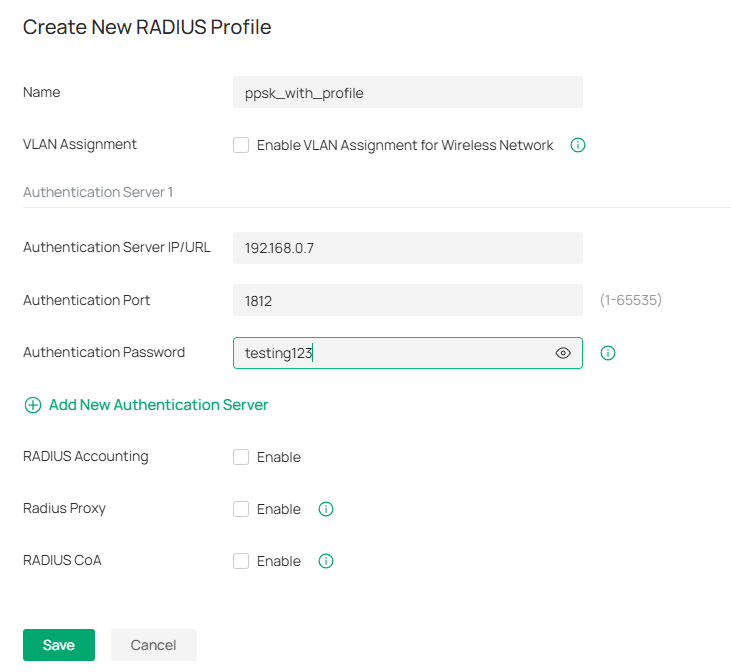

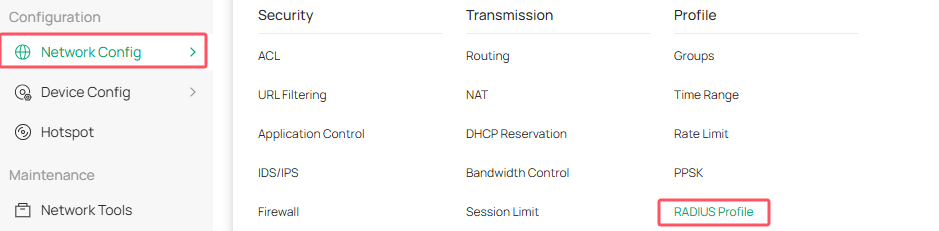

2단계. RADIUS 프로필 드롭다운 목록에서 새 RADIUS 프로필 생성을 클릭합니다.

매개변수 설명:

|

매개변수 |

설명 |

매개변수 요구 사항 |

|

이름 |

RADIUS 프로파일의 이름입니다. |

이름의 길이는 1~64자 사이여야 합니다. |

|

VLAN 할당 |

사용자가 제공한 암호에 따라 RADIUS 서버가 무선 사용자를 특정 VLAN에 할당할 수 있도록 하려면 확인란을 클릭하십시오. |

확인란을 클릭하십시오. |

|

인증 서버 IP/URL |

RADIUS 서버의 IP 주소/URL입니다. |

A/B/C 클래스의 유효한 IP 주소. |

|

인증 포트 |

RADIUS 서비스의 포트 번호입니다. |

1-65535 |

|

인증 암호 |

RADIUS 서버에 연결하는 데 사용되는 암호. |

ASCII 코드 (0-127) |

2. Omada 컨트롤러의 내장 RADIUS 서버 설정

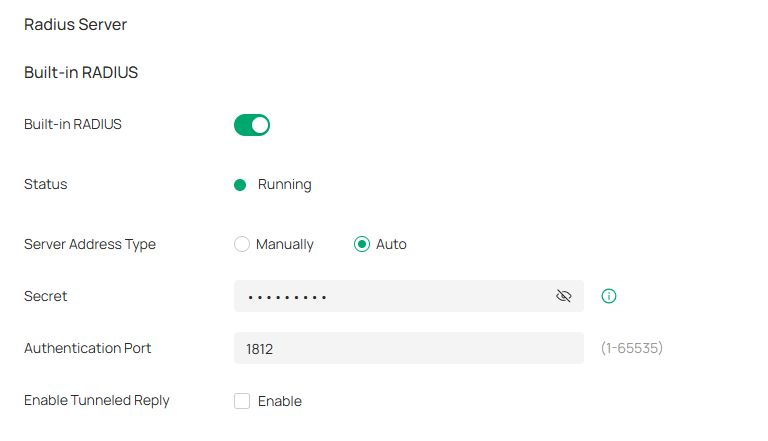

Omada 컨트롤러 및 Omada Pro 컨트롤러에는 바인딩된 MAC 인증을 지원하는 일반 RADIUS용 내장 RADIUS 서버가 있어 사용자가 외부 RADIUS 서버를 구축할 필요가 없습니다. 기본적으로 내장 서버의 IP 주소는 컨트롤러와 동일하며 인증 포트는 1812입니다. 내장 서버의 IP 주소와 인증 포트는 사용자 정의도 가능합니다. 인증 비밀번호 또는 시크릿은 사용자가 직접 설정합니다.

설정 단계:

1단계. 글로벌 > 설정 > 서버 설정으로 이동하여 내장 RADIUS 서버를 활성화합니다.

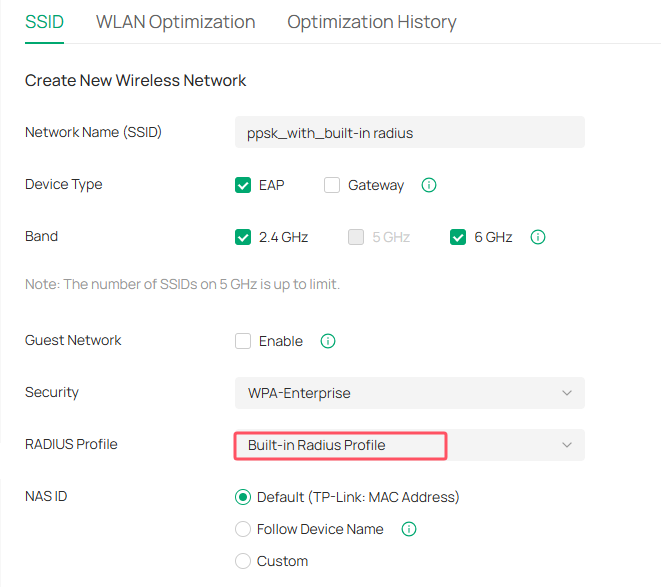

단계 2. RADIUS와 PPSK로 구성된 SSID를 생성하고 RADIUS 프로필로 내장 RADIUS 서버를 선택합니다.

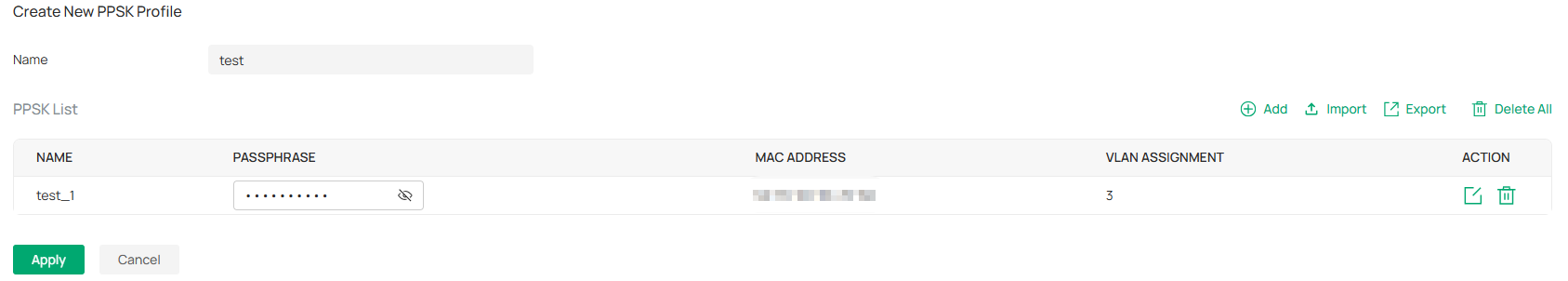

3단계. PPSK 프로필을 생성합니다. SSID 연결에 사용될 암호 문구를 설정하고 MAC 주소 및 VLAN을 지정합니다.

3. FreeRadius 설정 단계

3.1 Daloradius 웹 관리 설정

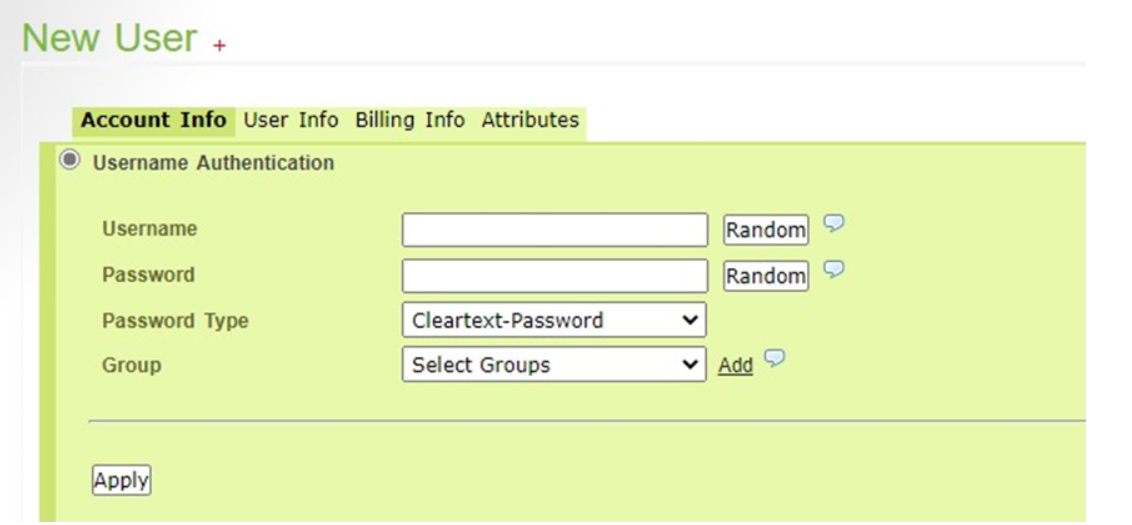

1단계. 관리 > 새 사용자로 이동합니다.

2단계. 계정 정보의 사용자 이름 인증 섹션에서 사용자 이름과 비밀번호를 입력합니다. 이 값은 장치의 MAC 주소입니다. MAC 주소 형식은 다음과 같아야 합니다.

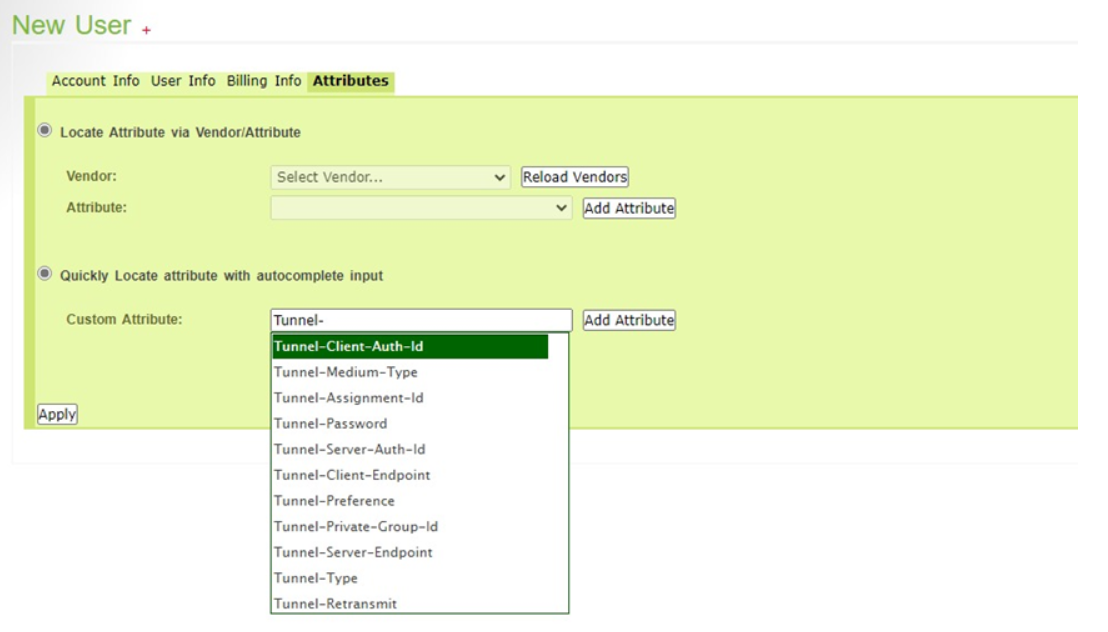

3단계. 속성으로 이동하여 자동 완성 입력을 통한 속성 빠른 찾기를 선택합니다.

단계 4. 드롭다운 목록에서 'Attribute'를 선택하고 'Add Attribute'를 클릭합니다.

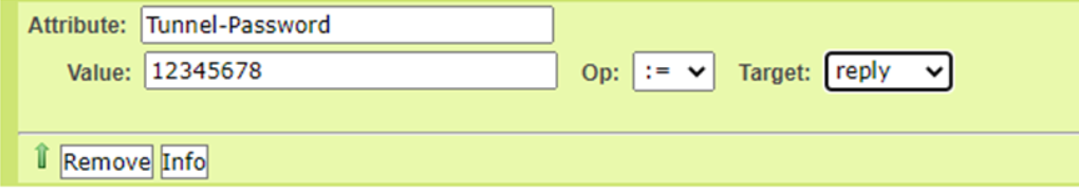

단계 5. Tunnel-Password 속성을 추가하고 SSID 연결용 암호 문구 값을 입력합니다.

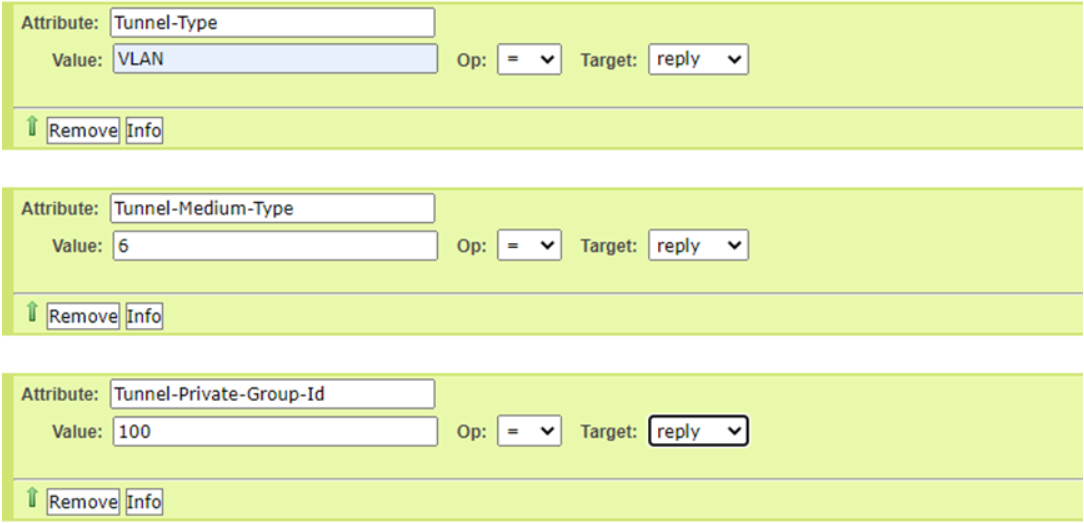

6단계. Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-Id 속성을 추가하고 각각 값을 입력하여 PPSK에 대한 VLAN 할당을 활성화합니다.

3.2 CLI 설정

users: 사용자 정보를 관리하고 인증하기 위해 설정할 수 있는 파일입니다.

cd /etc/raddb: 사용자 파일이 있는 대상 폴더로 들어가는 데 사용되는 명령어입니다.

vim users: 파일을 편집하는 데 사용되는 명령으로, 다음과 같이 사용합니다.

esc :wq: 설정을 저장하고 편집 모드를 종료하는 데 사용되는 명령입니다.

reboot: 설정을 적용하기 위해 FreeRadius 서버를 재시작하는 데 사용되는 명령어입니다.

DEFAULT Auth-Type = Accept 명령은 모든 MAC 주소를 가진 장치가 인증에 비밀번호를 사용할 수 있음을 나타냅니다.

FreeRadius 서버의 인증 포트와 비밀번호는 /etc/raddb/site-available/default 파일에서 사용자 정의할 수 있습니다. 명령어는 서버 재시작 후 적용됩니다. 서버 재시작을 위해 service radiusd stop 및 radiusd –X 명령어를 사용하십시오.

4. RgNet 서버 설정 단계

4.1 RgNet 서버 설치

RgNet 공식 웹사이트(https://www.rgnets.com)에 접속하여 무료 rXg 계정을 등록하십시오. 공식 가이드 Getting Started | RG Nets를 참조하여 서버 이미지 파일을 다운로드하고 초기 설정을 완료하십시오. 본 가이드에서 사용되는 rXg 서버는 VMware 가상 머신에 설치됩니다.

참고: rXg 서버 설치용 호스트는 고성능을 갖춰야 하며, 4개의 프로세서와 8GB 이상의 RAM을 갖춘 최소 2개의 가상 네트워크 어댑터를 보유할 것을 권장합니다.

4.2 rXg 서버 설정

가상 머신 설치 후 웹 브라우저 주소창에 192.168.5.1을 입력하여 초기 설정 웹 페이지를 불러옵니다. 설정 전 시스템은 라이선스가 없으며 회색 처리되어 사용 불가능한 상태입니다. 라이선스(License)로 이동하면 IUI가 생성됩니다. IUI는 호스트 정보를 기반으로 무료 rXg 시스템에서 생성되며 해당 호스트를 고유하게 식별합니다. 즉, 가상 머신 이미지를 다른 호스트로 마이그레이션할 경우 IUI가 변경되어 새 라이선스가 필요합니다. 이후 rXg 애셋 관리자(https://store.rgnets.com/asset_manager)로 이동하여 라이선스를 활성화하십시오. 활성화 코드를 얻기 위해 IUI를 입력하고, 해당 코드를 복사하여 Free rXg 시스템에 붙여넣어 활성화를 완료하십시오. 활성화 후 설정이 완료되며 Free rXg 시스템 설정을 시작할 수 있습니다.

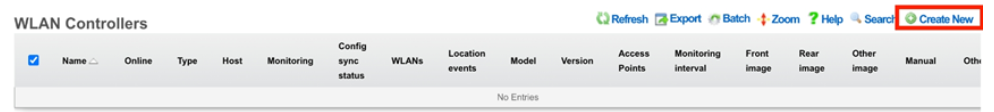

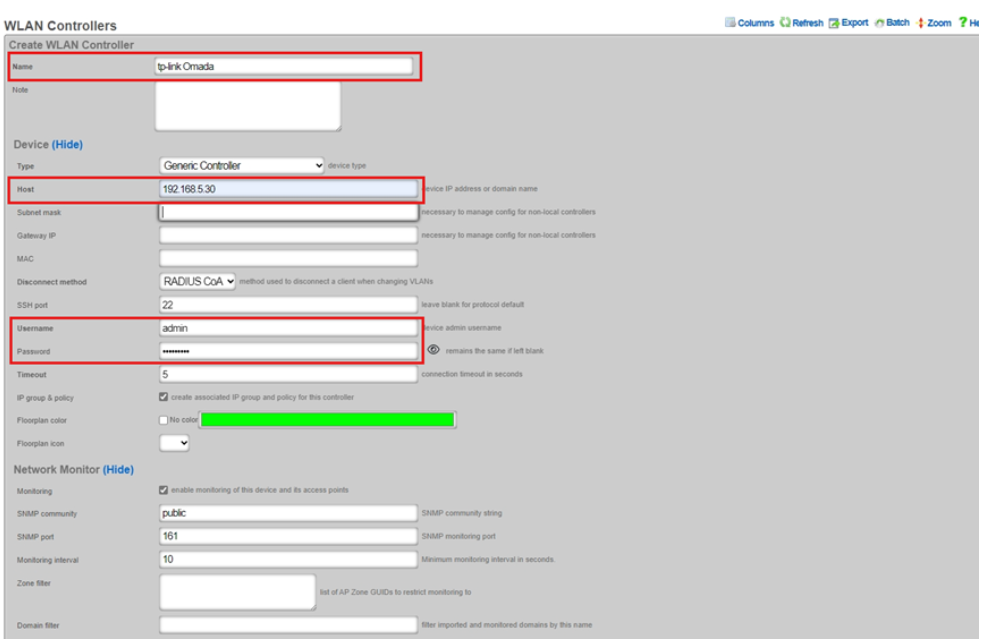

1단계. rXg 서버에서 새 WLAN 컨트롤러 항목 생성

rXg 서버에서 네트워크-무선-WLAN 컨트롤러로 이동하여 새로 만들기를 클릭하고 해당 정보를 입력한 후 만들기를 클릭합니다.

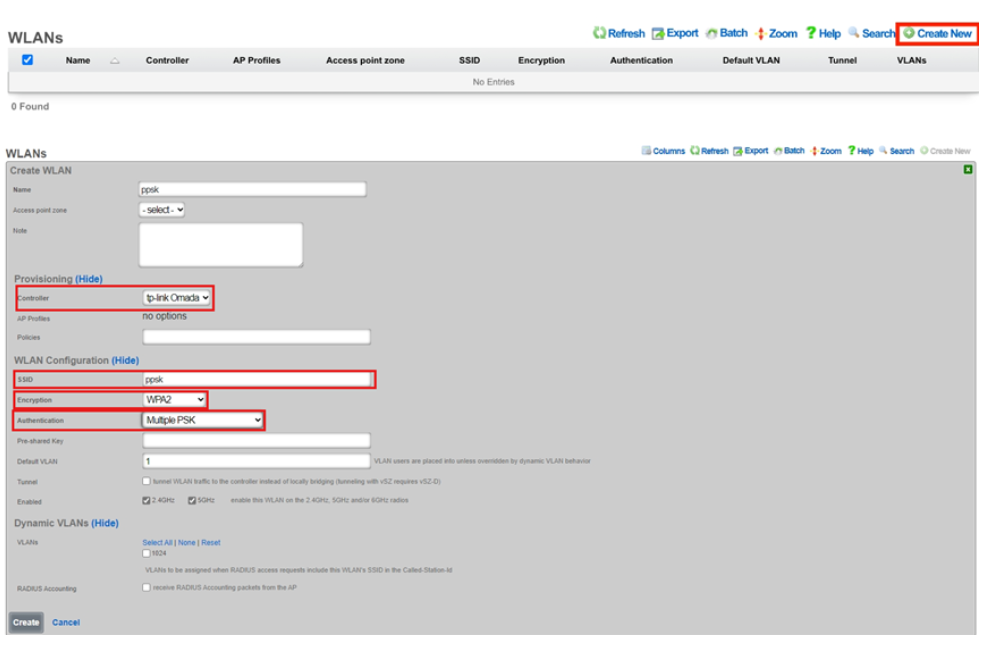

2단계. 새 SSID 생성

rXg 서버에서 네트워크-무선-WLANs로 이동하여 새로 만들기를 클릭하고 해당 정보를 입력한 후 만들기를 클릭합니다. 프로비저닝에서 컨트롤러는 1단계에서 생성한 것과 동일해야 합니다. WLAN 설정에서 SSID는 컨트롤러에 설정된 것과 일치해야 합니다. 암호화에는 WPA2를, 인증에는 다중 PSK를 선택합니다.

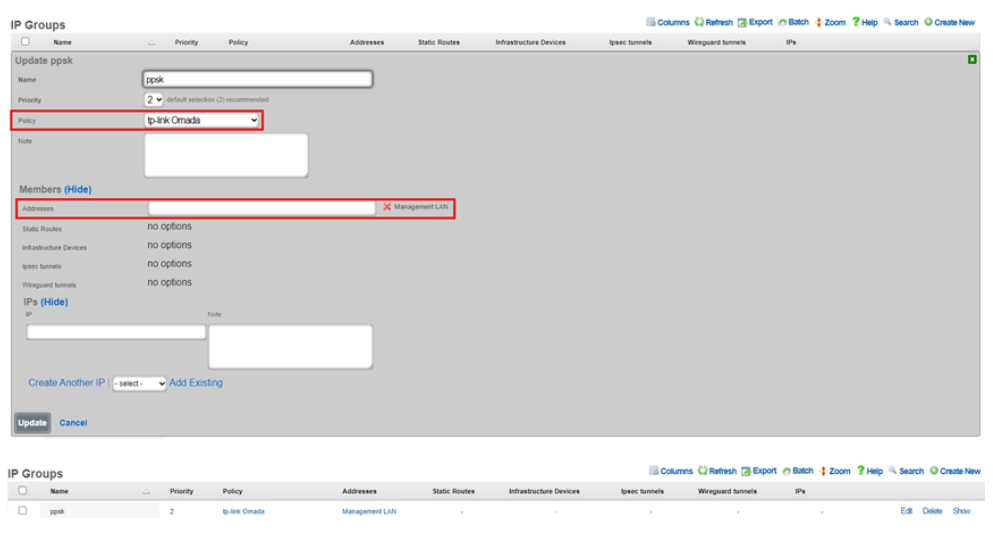

3단계. IP 그룹 편집

Identities->IP Groups로 이동하여 자동 생성된 IP 그룹 항목을 편집합니다. Members->Address에서 Management LAN (192.168.5.x/24)을 선택하고 설정을 저장합니다.

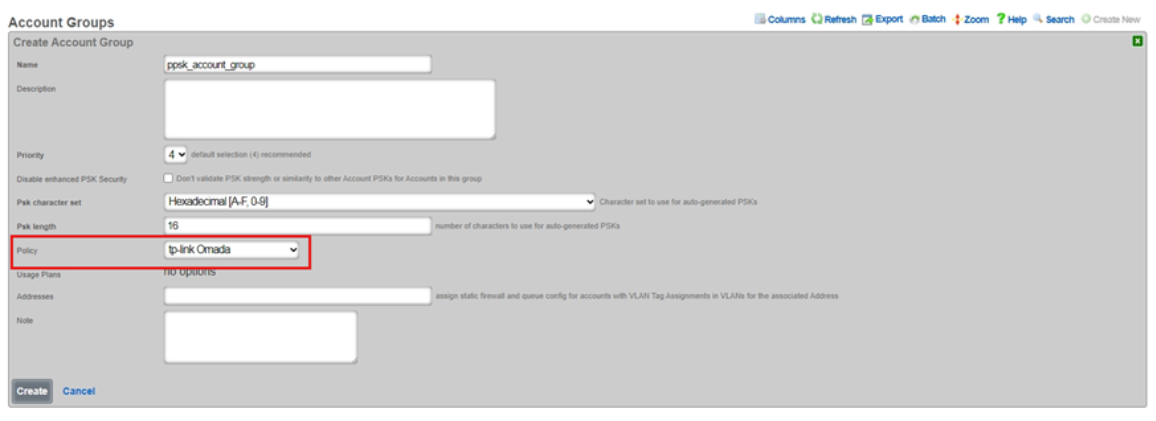

4단계. 계정 그룹 및 계정 생성

Identities -> Accounts로 이동하여 Create New를 클릭해 계정 그룹을 추가합니다. Disable enhanced PSK Security 체크박스를 선택하고 정책으로 방금 생성한 tp-link Omada 항목을 선택합니다.

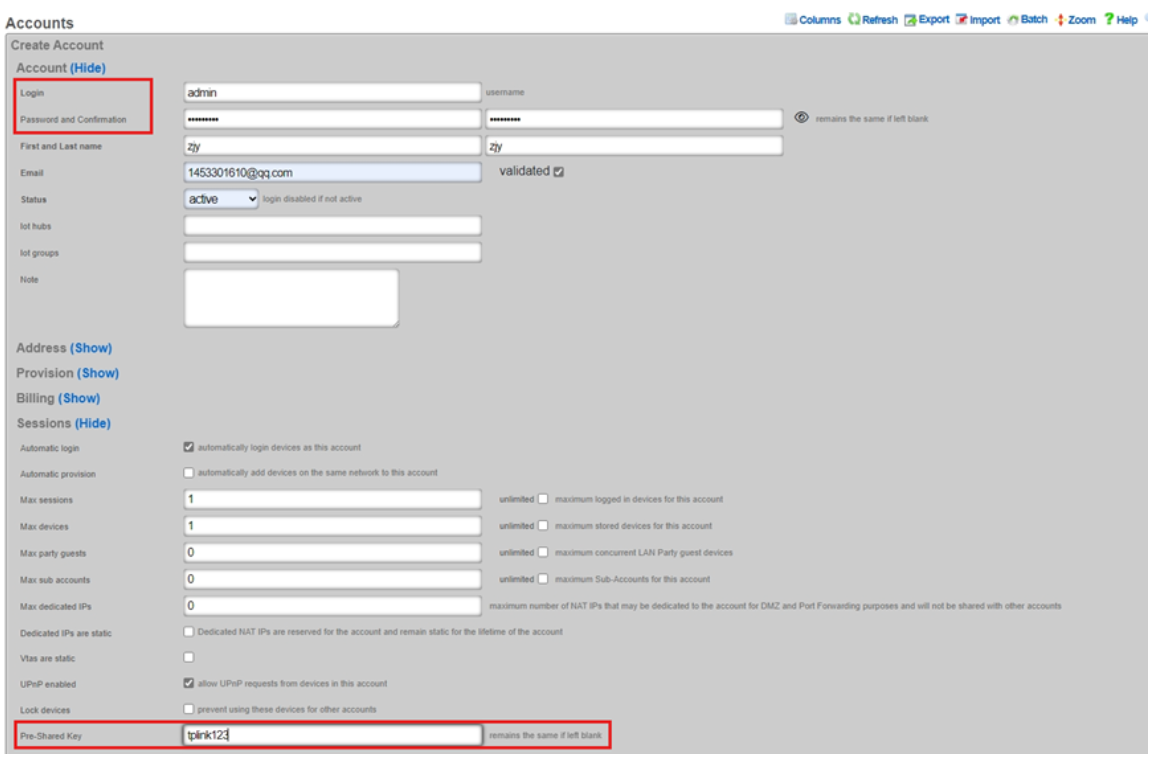

계정 생성을 클릭하고 로그인용 사용자 이름과 비밀번호, 이름과 성, 이메일을 입력합니다. 세션에서 자동 프로비저닝 체크박스와 최대 세션 및 장치 수에 대한 무제한 체크박스를 클릭하고 인증용 사전 공유 키를 입력합니다.

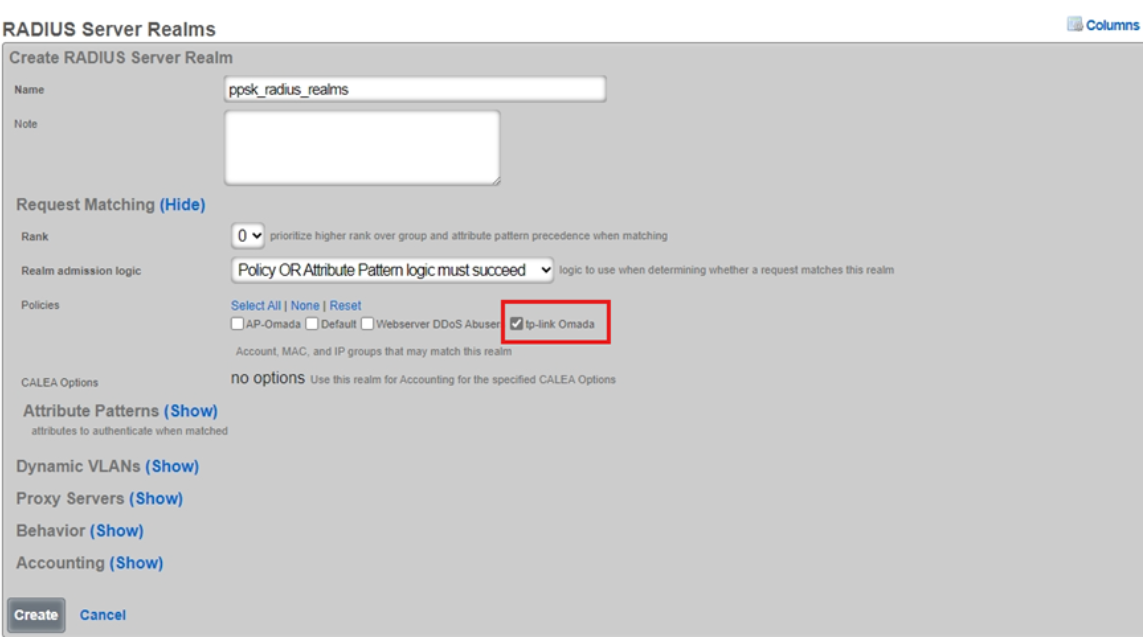

5단계. RADIUS 서버 영역 생성

서비스->Radius로 이동하여 RADIUS 서버 영역을 생성하고 방금 설정한 정책 항목을 선택합니다.

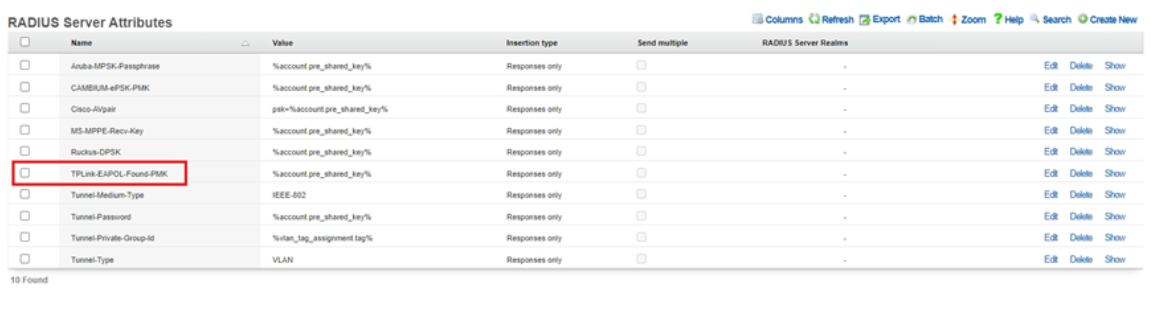

6단계. TPLink-EAPOL-Found-PMK 속성 편집

서비스->RADIUS로 이동합니다. RADIUS 서버 속성 목록에 TPLink-EAPOL-Found-PMK가 없는 경우, 아래 그림을 참고하여 속성을 추가합니다. RADIUS 서버 영역에서 해당 속성을 선택합니다.

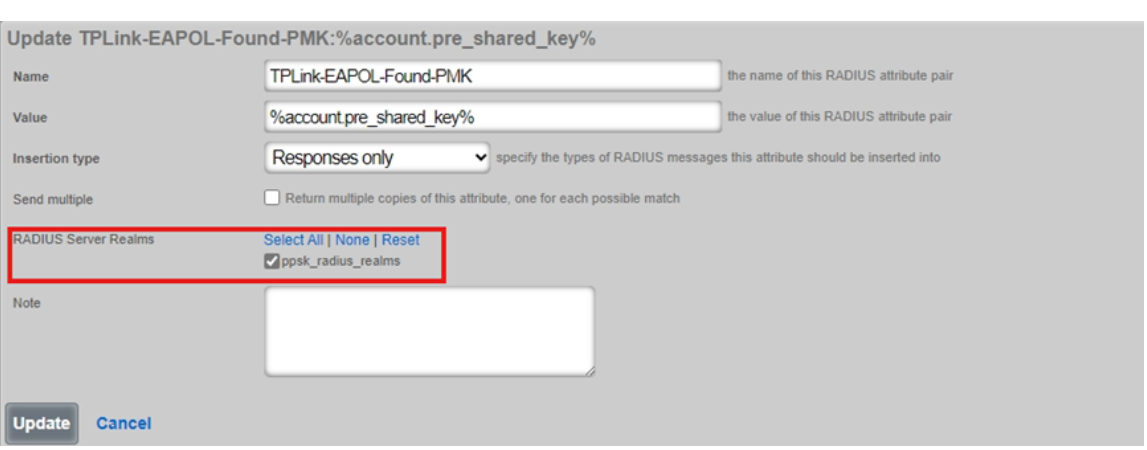

7단계. RADIUS 서버 옵션 생성

서비스->RADIUS로 이동하여 RADIUS 서버 옵션 항목을 생성하고 방금 설정한 정책 항목을 선택합니다.

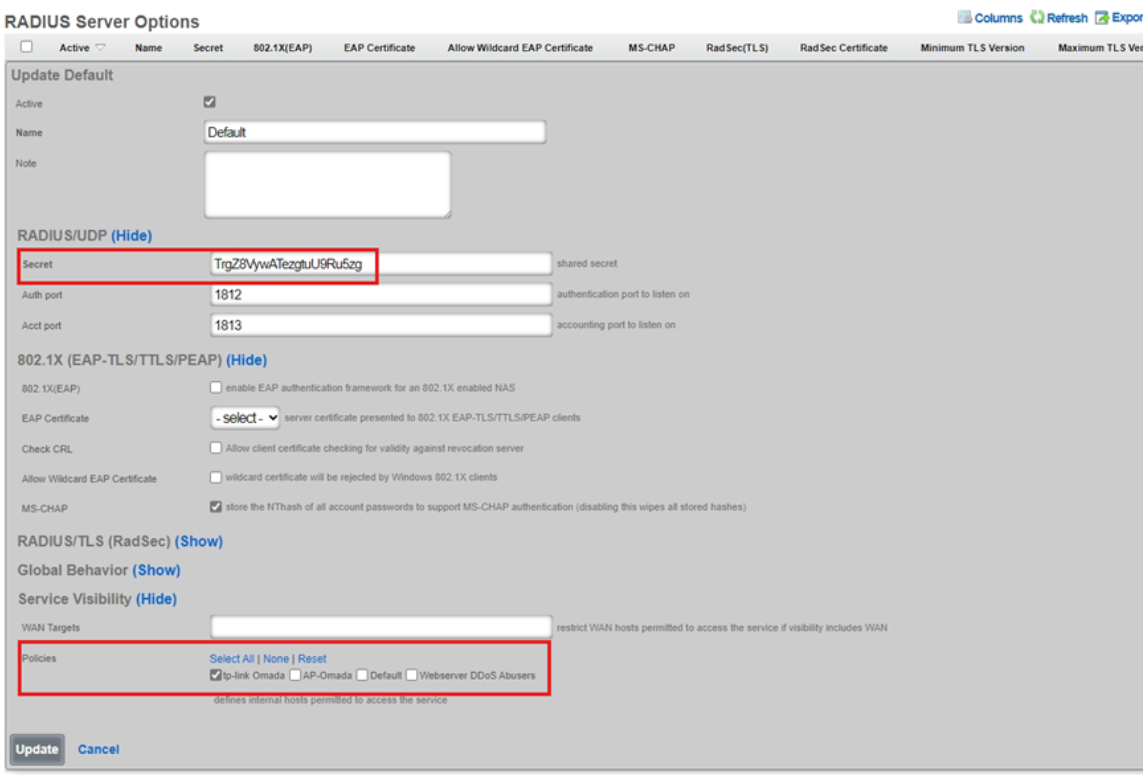

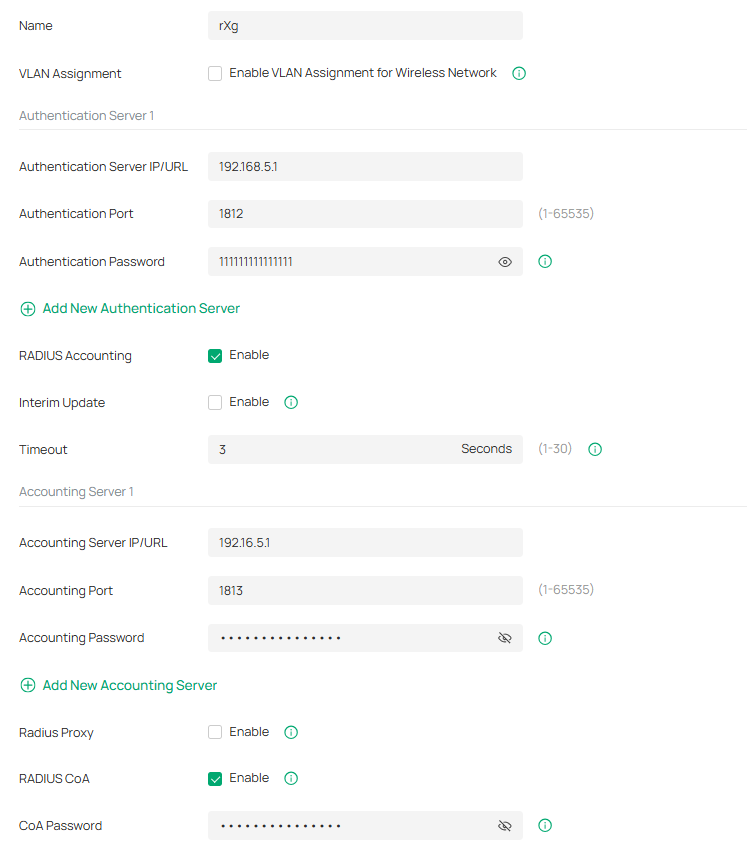

4.3 Omada 컨트롤러 설정

1단계. 새 RADIUS 프로필 생성

인증 서버 IP/URL 및 어카운팅 서버 IP/URL에 rXg 서버의 IP 주소(192.168.5.1)를 입력합니다. 인증 포트는 1812, 어카운팅 포트는 1813입니다. 인증/어카운팅/CoA 비밀번호가 rXg 서버의 RADIUS 서버 옵션 '비밀' 열에 설정된 값과 일치하는지 확인하십시오.

2단계. 새 SSID 생성

새 SSID를 생성하고 보안으로 PPSK with RADIUS를 선택하십시오. rXg 서버에서 생성한 RADIUS 프로파일을 선택하십시오. 6GHz 대역은 활성화하지 않아야 합니다.

5. RoamingIQ 서버 설정 단계

5.1 RoamingIQ 클라우드 서버 설정

1단계. 클라우드 서버에 로그인

https://tplink.wifikey.io/ 로 이동하여 클라우드 서버 웹 포털에 로그인하거나 로컬 테스트 관리자 계정을 사용하십시오.

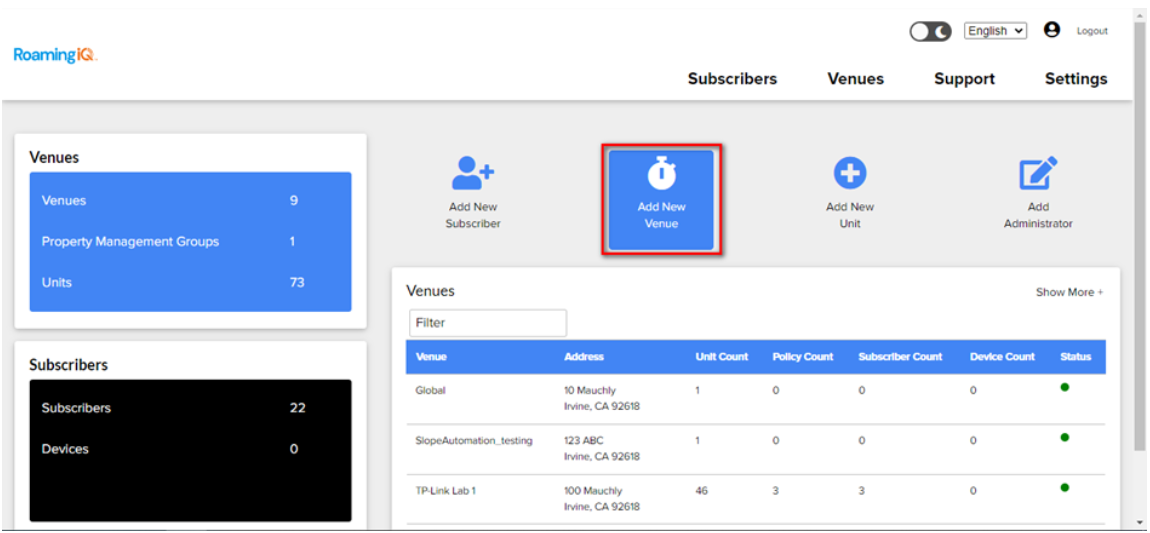

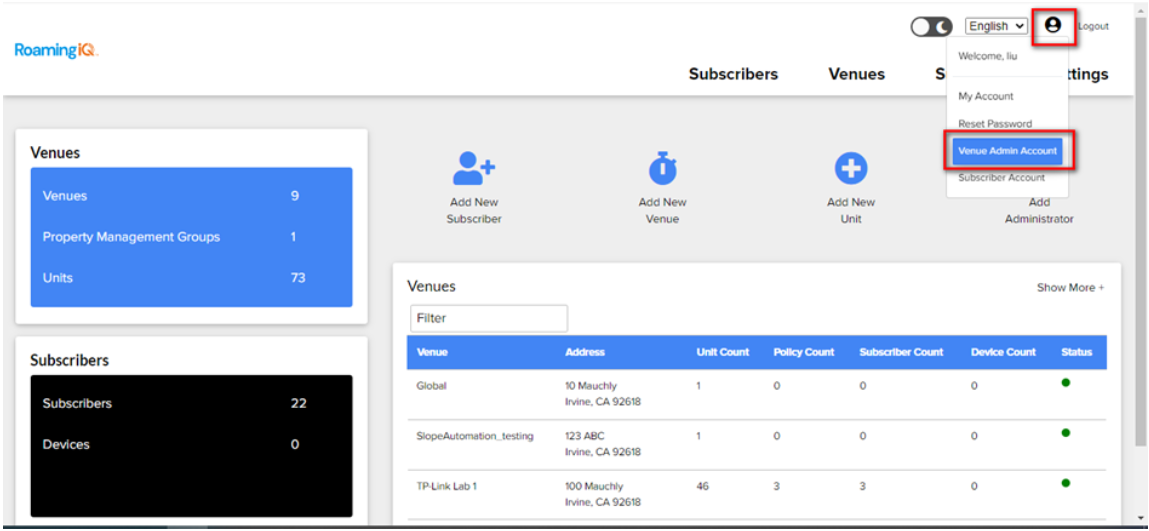

2단계. 홈페이지 접근

오른쪽 상단의 관리자 아이콘을 클릭하고 네트워크 관리자 계정을 선택하여 클라우드 서버의 설정 홈페이지로 들어갑니다.

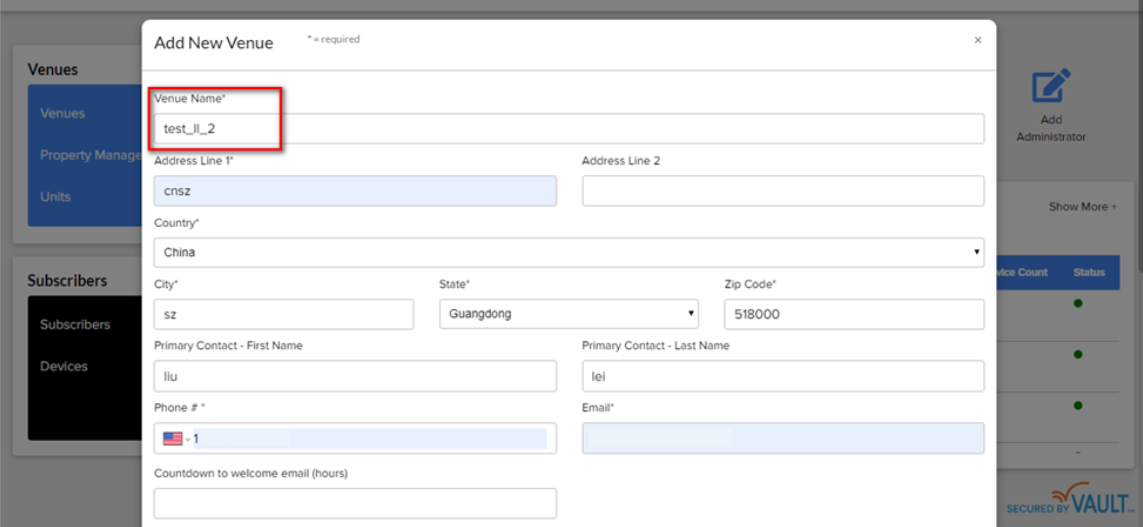

3단계. 장소 생성

새 장소 추가를 클릭합니다.

장소 정보를 입력합니다.

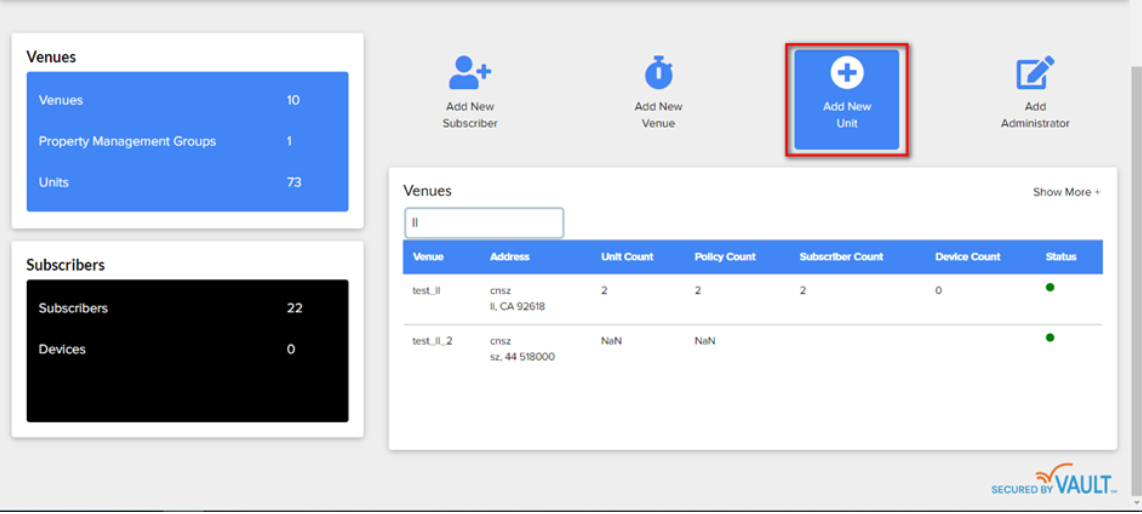

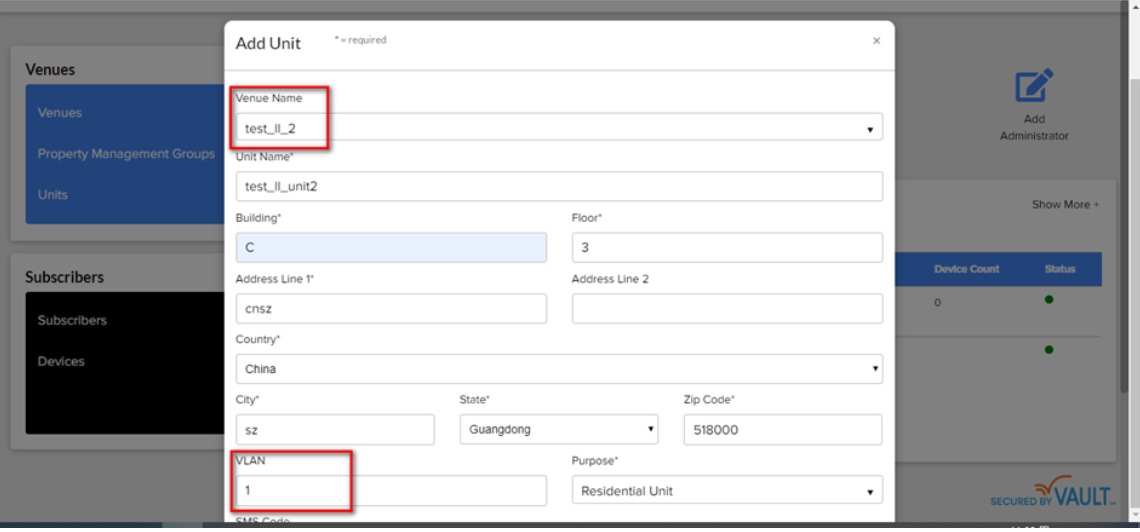

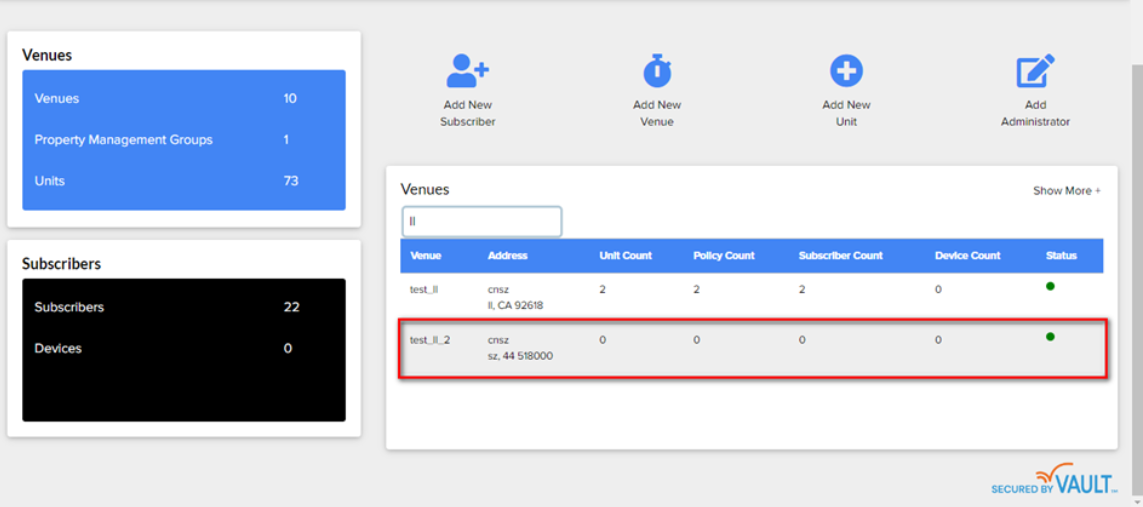

4단계. 유닛 생성

새 유닛 추가를 클릭합니다.

유닛 정보를 입력하세요. 방금 생성한 장소에 유닛을 추가하세요.

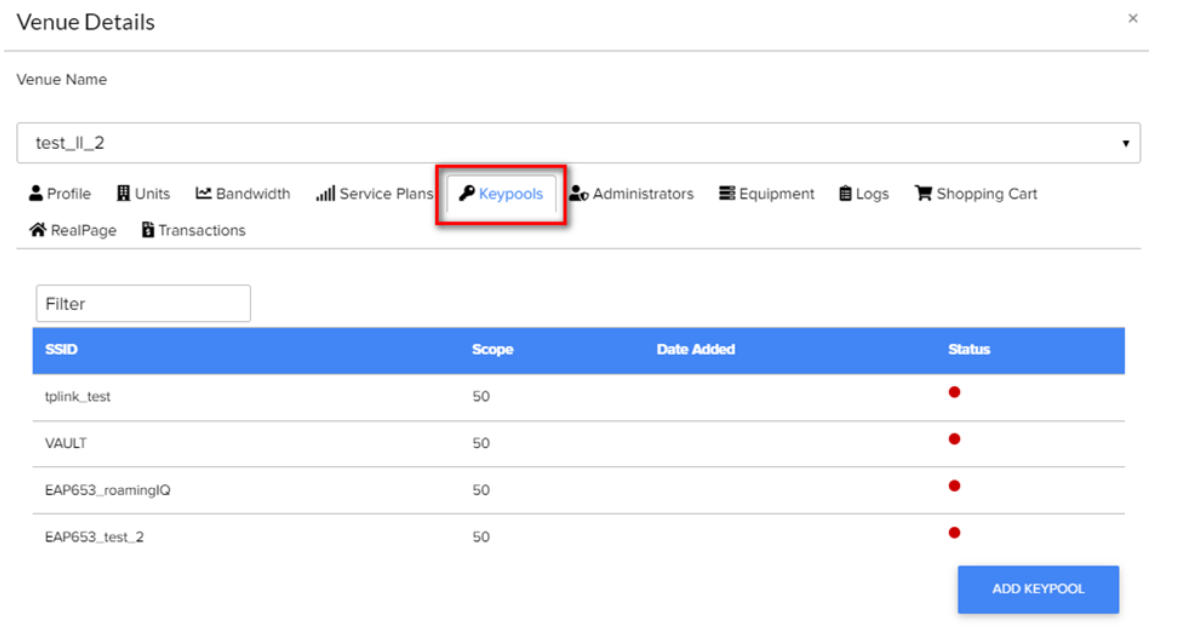

5단계. SSID 생성

홈페이지에서 방금 생성한 장소를 클릭하여 추가 설정을 진행하세요.

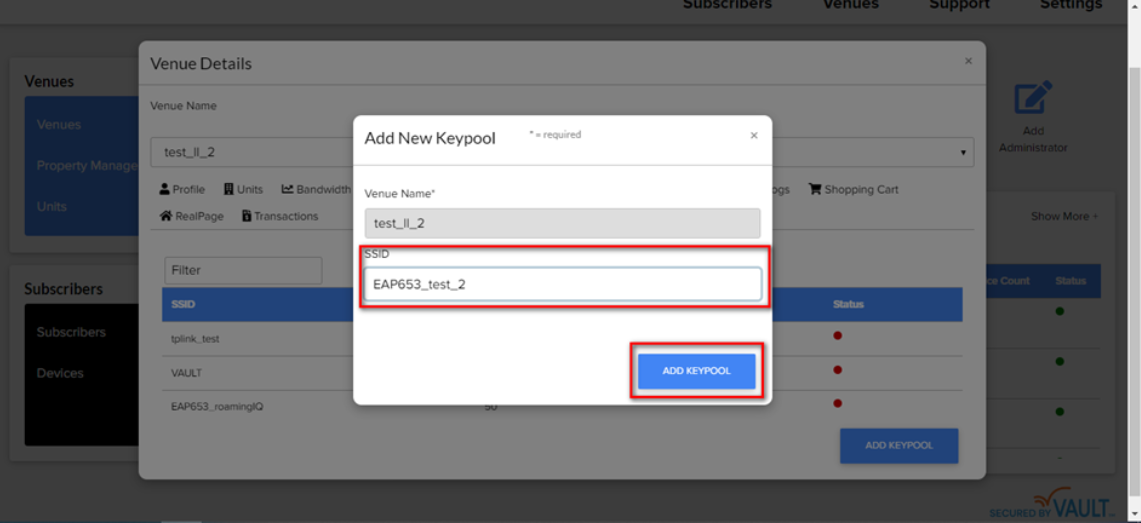

KEYPOOL로 이동합니다.

현재 장소에서 새 SSID를 생성하고 키풀 추가를 클릭하세요.

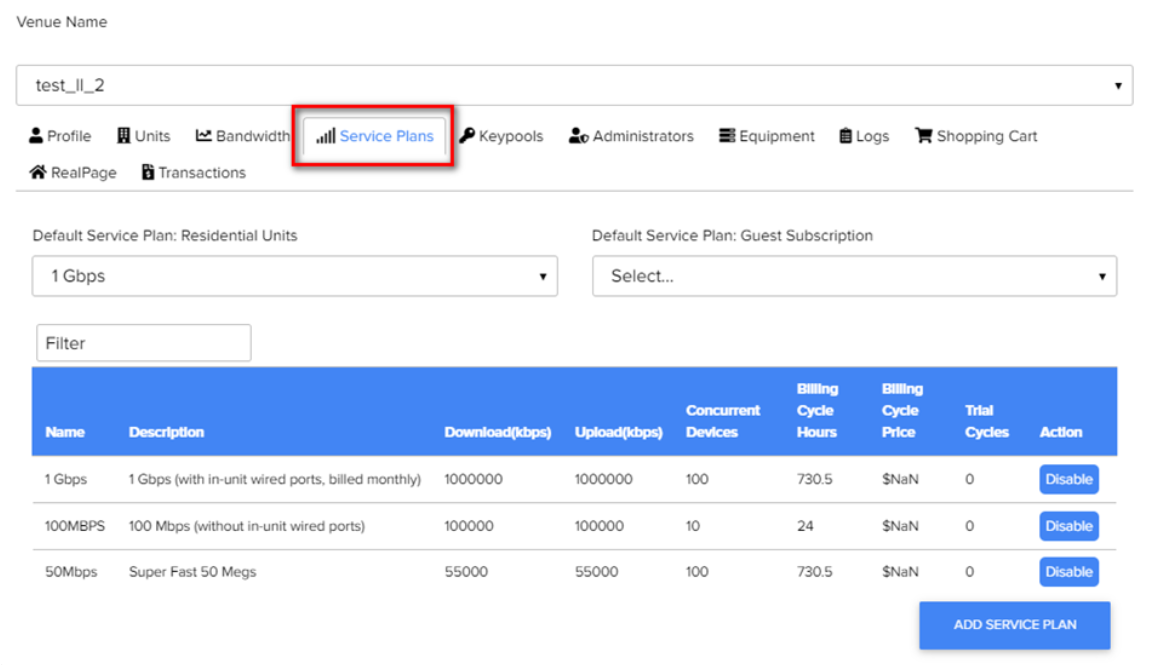

서비스 플랜으로 이동하여 필요한 서비스 플랜을 선택하세요.

6단계. 레지던트 생성

오른쪽 상단 모서리에 있는 관리자 아이콘을 클릭하고 장소 관리자 계정을 선택하여 장소 설정 페이지로 들어갑니다.

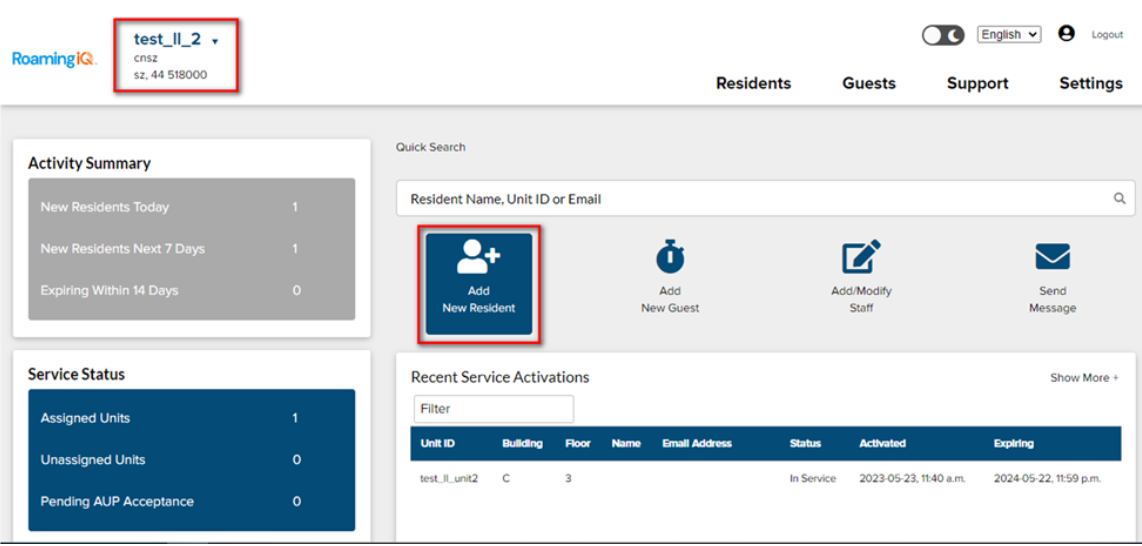

왼쪽 상단에서 방금 생성한 장소를 선택하고 장소로 들어갑니다.

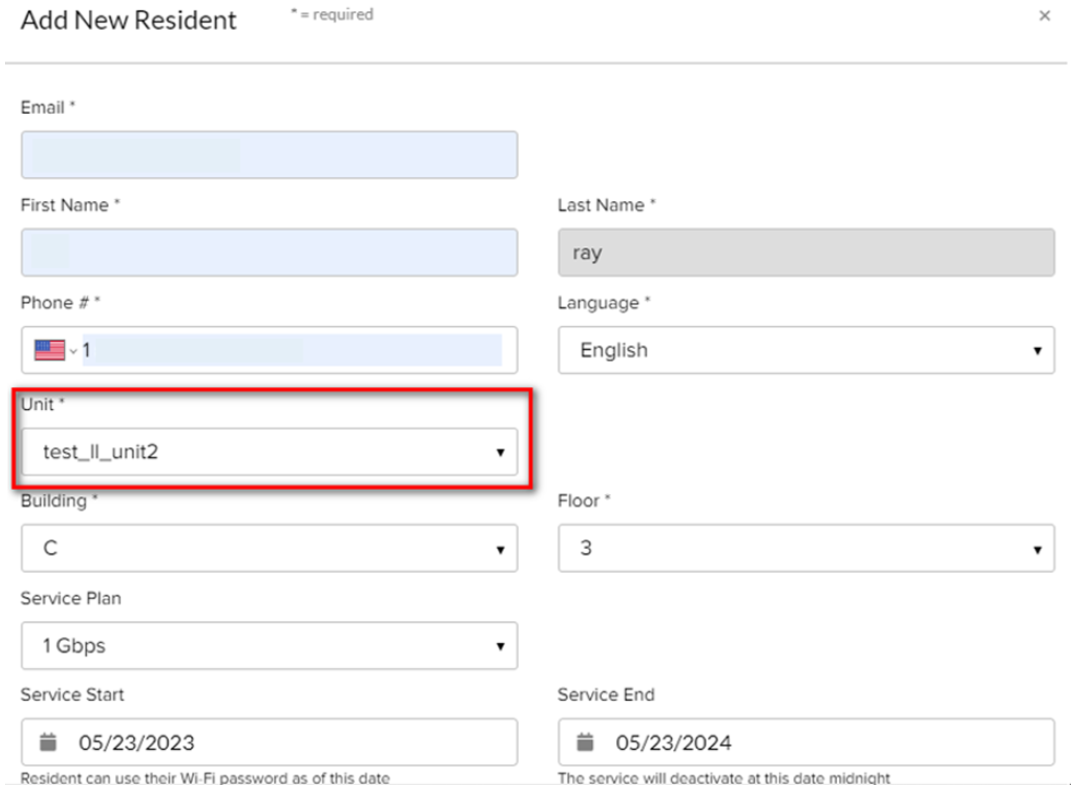

새 거주자 추가를 클릭하여 각 사용자의 비밀번호를 설정합니다.

거주자 정보를 입력하세요. PPSK 정보를 수신하려면 이메일 주소가 유효해야 합니다. 새 이메일 주소는 첫 사용 시 서버의 회신 이메일 내 링크를 따라 사용자 계정을 생성해야 합니다.

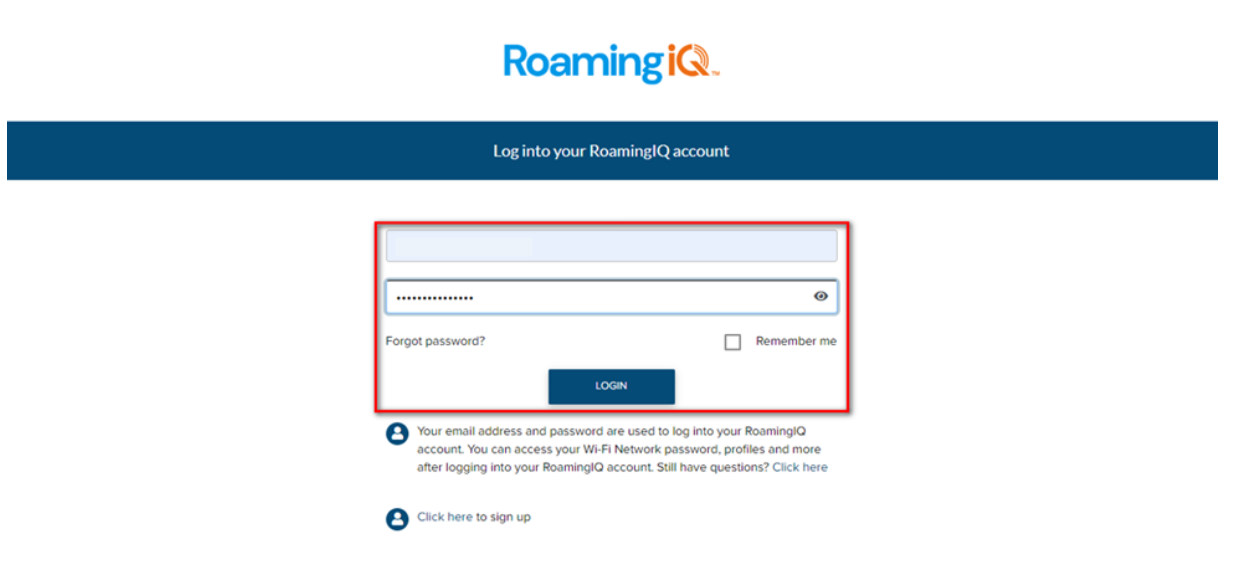

7단계. 사용자 계정에 로그인

https://tplink.wifikey.io/로 이동하여 클라우드 서버에 로그인합니다. 로그인 시 위에서 언급한 이메일 계정을 사용하십시오.

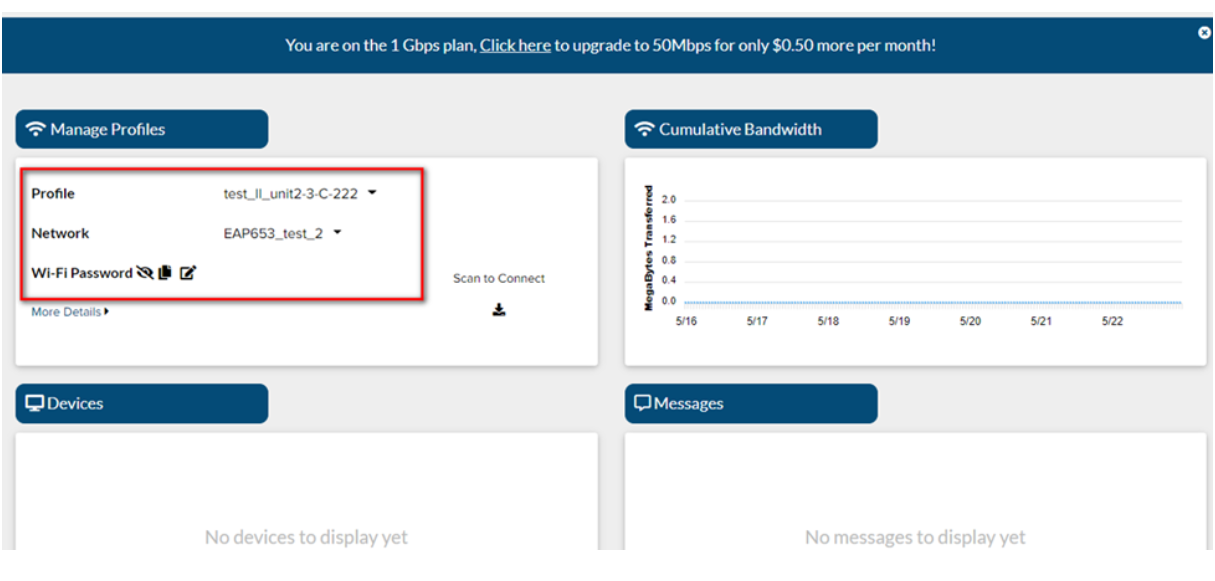

로그인 후 연결할 네트워크를 선택하려면 유닛(프로필)과 SSID(네트워크)를 선택하세요. Wi-Fi 비밀번호를 입력하거나 QR 코드를 스캔하여 무선 네트워크에 연결할 수 있습니다. 무선 네트워크에 연결된 다른 기기를 확인하고 실시간 데이터 사용량을 모니터링할 수도 있습니다.

5.2 Omada 컨트롤러 설정

1단계. Omada 컨트롤러에서 EAP 장치 연동

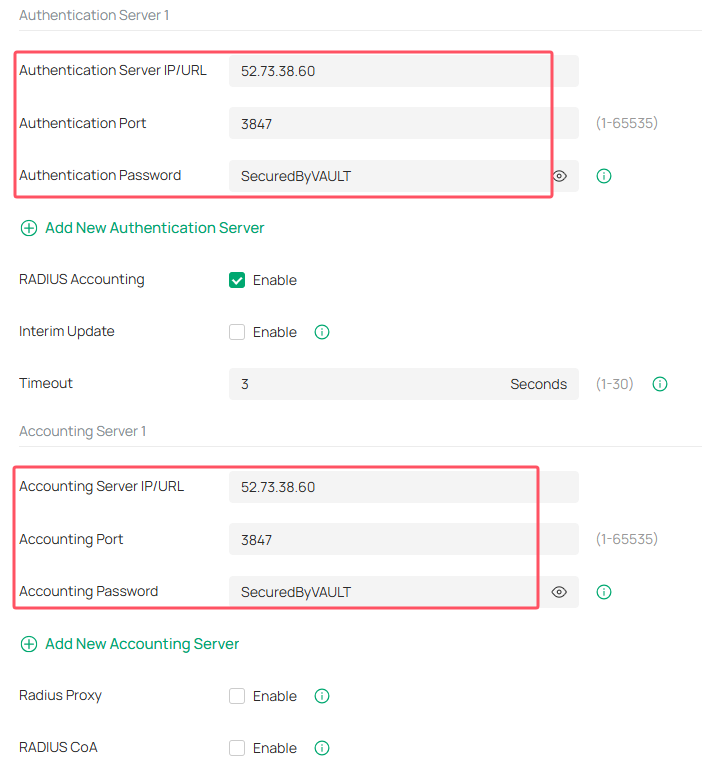

단계 2. 새 RADIUS 프로필 생성

클라우드 서버의 IP 주소, 인증 및 계정 포트, 비밀번호를 입력합니다. 무선 네트워크에 VLAN 할당을 활성화합니다. 클라우드 서버는 현재 CoA를 지원하지 않습니다.

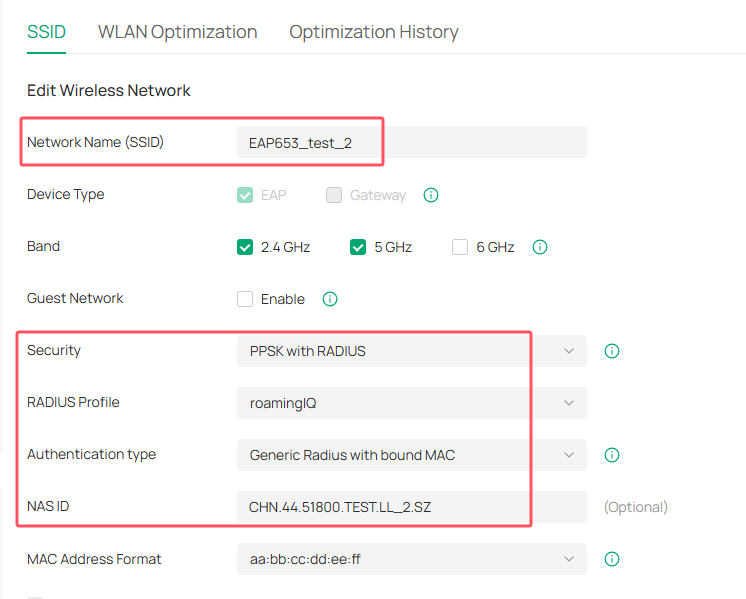

3단계. 새 SSID 생성

SSID는 클라우드 서버에서 설정한 것과 동일해야 합니다. 보안 유형으로 PPSK with Radius를 선택하고 방금 생성한 RADIUS 프로필을 선택합니다. 현재 인증 유형으로는 MAC 미연결 일반 RADIUS만 지원됩니다.  NAS ID도 지정해야 합니다. 클라우드 서버의 장소 세부정보 프로필에서 확인할 수 있습니다.

NAS ID도 지정해야 합니다. 클라우드 서버의 장소 세부정보 프로필에서 확인할 수 있습니다.

4단계. SSID 연결

Wi-Fi 비밀번호를 사용하거나 QR 코드를 스캔하여 무선 네트워크에 연결하십시오.

6. ElevenOS 서버 설정 단계

ElevenOS 서버 설정에는 Secure.11os.com과 app.wifiuseradmin.com 두 웹사이트가 필요합니다. 첫 번째 웹사이트는 서비스 활성화 및 거주자 정보 기록에 사용됩니다. 사용자는 ElevenOS를 구매하여 웹사이트 사용 계정을 획득해야 합니다. 두 번째 웹사이트는 사이트 관리자(Site Manager)로도 알려져 있으며, 사이트 및 사이트 내 네트워크 사용자 관리를 위해 사용됩니다. 두 번째 웹사이트의 계정은 이전에 구매한 계정의 초대를 통해 생성됩니다. 두 웹사이트는 사이트 관리자의 API를 통해 연결됩니다.

6.1 Secure.11os.com 설정

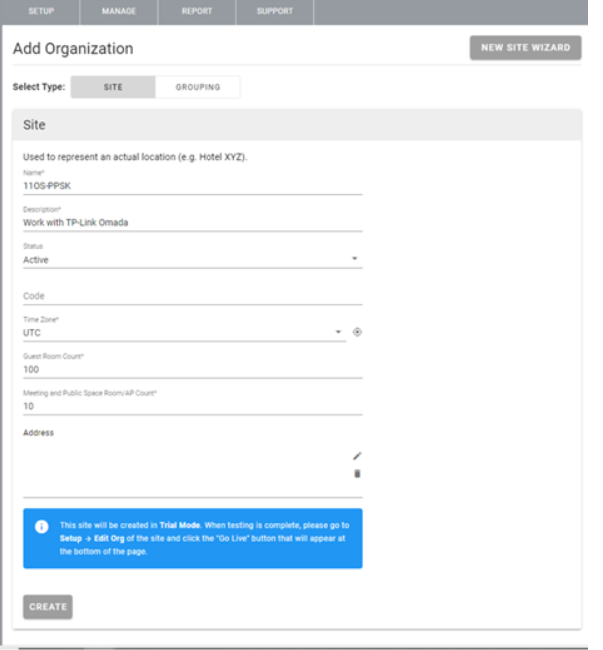

1단계. 새 사이트 생성

SETUP으로 이동하여 Add Org를 클릭합니다. 사이트의 기본 정보를 입력하고 Create를 클릭합니다.  Go Live를 클릭하여 사이트를 활성화합니다. 우측 상단의 숫자와 문자열(ORG ID)은 Omada Controller 설정에 필요한 NAS ID입니다.

Go Live를 클릭하여 사이트를 활성화합니다. 우측 상단의 숫자와 문자열(ORG ID)은 Omada Controller 설정에 필요한 NAS ID입니다.

2단계. 서비스 영역 생성

사이트의 설정(SETUP)으로 이동하여 조직 추가(Add Org) 를 선택하고 새 서비스 영역을 생성합니다.

3단계. 속성 설정

Attributes로 이동하여 Add Attributes를 클릭하고 각각 네 가지 다른 서비스를 나타내는 Juno, ResidentPan, ZoneType, KeyService의 속성을 설정합니다. June은 Portal Manager 활성화, ResidentPan은 PAN 매핑 서비스, ZoneType은 시나리오, KeyService는 계정 서비스 활성화를 의미합니다. 다른 속성에 대한 자세한 내용은 Understanding ElevenOS Custom Org Attributes – Eleven (elevensoftware.com)을 참조하십시오.

4단계. 포털 생성

SETUP으로 이동하여 포털을 선택합니다. 사용자가 ElevenOS 서버에서 생성된 비밀번호를 받기 위해 자신의 정보와 이메일을 제공할 수 있도록 포털 UI를 설정합니다.

5단계. PAN 매핑 설정

설정(SETUP)으로 이동하여 PAN 매핑(PAN Mapping)을 선택합니다. 장치에 해당하는 VLAN을 생성합니다. 여기서 VLAN 설정은 필수입니다.

6단계. 연결 프로필 설정

설정(SETUP)으로 이동하여 연결 프로필(Connection Profile)을 선택합니다. 개인 패스 키(Personal Pass Key)에 대해 중앙 집중식-ElevenOS(Centralized-ElevenOS)를 선택합니다. 컨트롤러에 구성된 SSID는 여기 네트워크 SSID와 동일해야 합니다. 키 설정(Key Settings)에서 키 패턴을 구성합니다. 숫자, 명사 및 형용사 패턴 또는 혼합 패턴을 선택할 수 있습니다. 사용자가 이메일을 통해 획득한 비밀번호는 예시 키(Example Key)와 유사합니다.

6.2 사이트 관리자 설정

1단계. 사이트 가져오기를 클릭하여 생성된 11OS 사이트를 가져옵니다. 가져온 사이트로 이동하여 새 거주자를 클릭해 이메일 주소, 유닛, VLAN 할당, 비밀번호 유효 기간 등 사용자 정보를 기록합니다.

단계 2. 11OS 서버는 SSID 이름 및 비밀번호와 같은 정보를 포함하는 이메일을 사용자에게 발송합니다. 사용자는 이 정보를 사용하여 SSID에 연결할 수 있습니다.

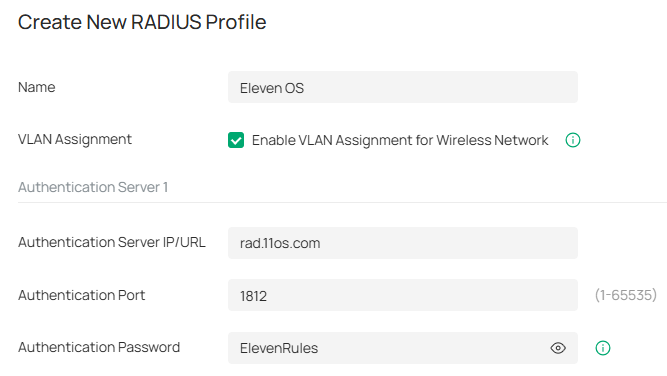

6.3 Omada 컨트롤러 설정

1단계. 새 RADIUS 프로필 생성. 해당 매개변수를 입력하면 EAP가 인증 및 네트워크 연결을 위해 Eleven OS 서버에 요청을 보냅니다.

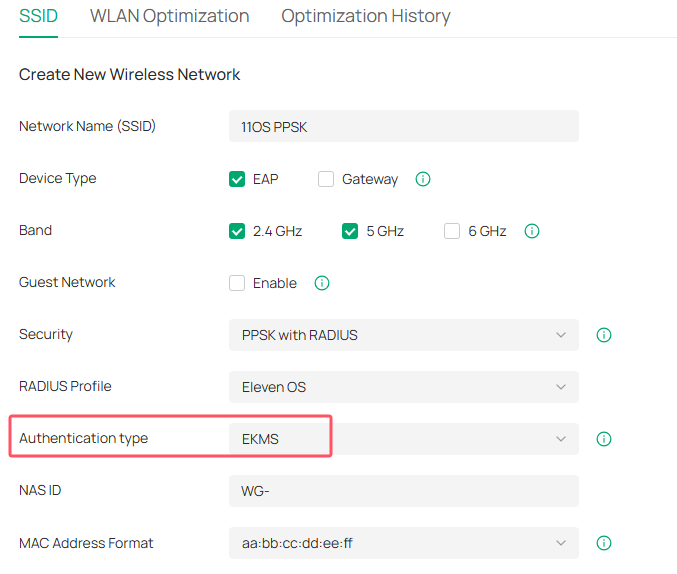

2단계. 새 SSID를 생성하고 인증 유형으로 EKMS를 선택합니다.

참고: EKMS는 Omada Pro Controller 및 Omada Software Controller(버전 5.14.0 이상)에서만 지원됩니다.

결론

위의 단계와 시나리오를 통해 네트워크 요구 사항에 맞게 Radius 인증을 올바르게 설정할 수 있습니다.

각 기능 및 설정에 대한 자세한 내용은 다운로드 센터에서 해당 제품 설명서를 다운로드하여 확인하십시오.

자주 묻는 질문

케이스 1: 서버 설정 과정에서 클라이언트-서버 인증 연결 또는 네트워크 연결 실패를 유발할 수 있는 다양한 원인이 존재합니다. 무선 클라이언트가 RADIUS 서버에 연결되지 않는 일반적인 원인 몇 가지를 아래에 제시합니다. 발생한 문제를 해결하려면 다음 문제 해결 단계를 따르십시오:

1. EAP WiFi 연결 불가 문제 해결 단계를 참조하십시오.

2. EAP 펌웨어 및 Omada Controller 버전을 확인하여 PPSK 기능을 지원하는지 확인하십시오.

3. RADIUS 서버 연결 상태를 확인하십시오. RADIUS 프로필 설정이 올바른지, RADIUS 서버가 온라인 상태인지, EAP 장치와 RADIUS 서버 간 연결이 가능한지 확인하십시오.

4. Omada Controller에서 PPSK를 활성화한 SSID가 RADIUS 서버에 설정된 SSID와 일치하는지 확인하십시오.

위의 단계로 문제가 해결되지 않으면 TP-Link 기술 지원팀에 문의하여 추가 지원을 받으십시오.

케이스 2: 클라이언트 연결이 실패할 경우 Omada 컨트롤러에서 어떤 설정을 확인해야 하나요?

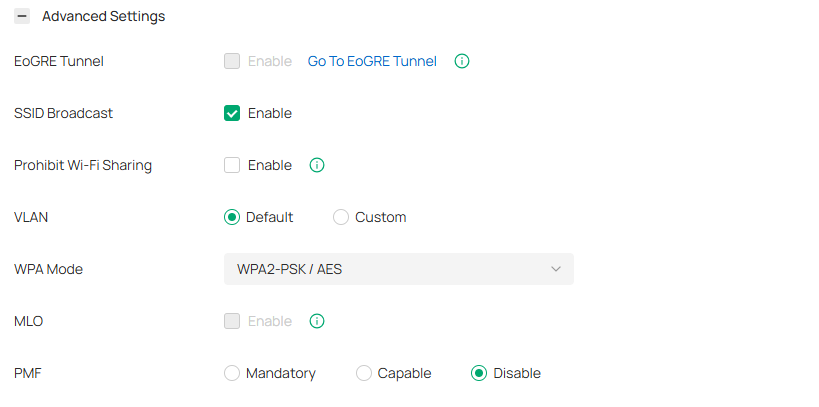

1. RADIUS 서버와의 호환성 문제가 있을 수 있습니다. PMF 설정을 "Capable" 또는 "Disable"로 변경한 후 재연결해 보십시오.

2. SSID 보안 유형이 RADIUS 기반 PPSK이고 인증 유형이 MAC 미연결 또는 EKMS 방식의 일반 RADIUS인 경우, PMF를 'Mandatory'로 설정하면 클라이언트 연결 실패가 발생할 수 있습니다. PMF 설정을 변경한 후 재연결하십시오.

이 문서에는 기계 번역이 적용되었으며, 정확한 내용을 확인하려면 원본 영문 문서를 참고하시기 바랍니다.