목차

Omada 컨트롤러의 내장 RADIUS 서버를 사용한 설정

목적

이 문서에서는 외부 RADIUS 서버 또는 Omada 컨트롤러의 내장 RADIUS 서버를 사용하여 무선 클라이언트에 대한 MAC 기반 인증을 설정하는 방법을 소개합니다. 이를 통해 승인된 MAC 주소를 가진 클라이언트만 네트워크 액세스를 허용받을 수 있도록 합니다.

요구 사항

- Omada AP

- Omada 컨트롤러 (소프트웨어 컨트롤러 / 하드웨어 컨트롤러(OC300 또는 OC400) / 클라우드 기반 컨트롤러)

- 외부 RADIUS 서버

소개

MAC 기반 인증은 장치의 포트와 MAC 주소를 기반으로 네트워크 접근을 제어하도록 설계되었습니다. 이 인증을 통과하려면 클라이언트의 MAC 주소가 사전에 RADIUS 서버에 등록되어야 하며, 클라이언트 측 추가 소프트웨어는 필요하지 않습니다. 사용자는 사용자 이름과 비밀번호를 수동으로 입력할 필요가 없어 인증 과정이 원활하게 진행되며, 이는 무선 네트워크 접속 경험을 크게 향상시킵니다. 이 기능을 통해 무선 네트워크에 접속할 수 있는 클라이언트를 제어할 수 있어 네트워크 침입 및 데이터 유출 위험을 줄일 수 있습니다.

Omada 컨트롤러에서 이 기능은 무선 클라이언트에만 적용되므로 무선 MAC 기반 인증으로 간주할 수 있습니다. 클라이언트가 MAC 기반 인증이 설정된 SSID에 연결을 시도하면, RADIUS 클라이언트 역할을 하는 액세스 포인트(AP)는 클라이언트의 MAC 주소를 지정된 형식으로 변환한 후 사용자 이름과 비밀번호로 RADIUS 서버에 전송합니다. 서버가 해당 MAC 주소를 승인된 것으로 인식하면 AP에 알리고, 클라이언트는 네트워크 리소스에 접근할 수 있게 됩니다.

필요에 따라 Omada 컨트롤러의 내장 RADIUS 서버나 외부 RADIUS 서버를 사용할 수 있습니다. 본 가이드에서는 EAP772(US) v1.0과 Omada 하드웨어 컨트롤러 OC400 v6.1.0.19를 사용하여 두 방법 모두로 MAC 기반 인증을 설정하는 방법을 시연합니다. 외부 RADIUS 서버를 통한 설정의 경우, CentOS 시스템에 설치된 FreeRADIUS를 예시로 사용합니다.

- Omada 컨트롤러 (소프트웨어 컨트롤러 / 하드웨어 컨트롤러(OC300 또는 OC400) / 클라우드 기반 컨트롤러)

- 외부 RADIUS 서버

참고:

- Omada 소프트웨어 컨트롤러 v6.1 이상에서 외부 RADIUS 서버를 선택하여 MAC 기반 인증을 설정할 때, 장애 허용도를 높이기 위해 최대 4개의 RADIUS 서버를 추가할 수 있습니다. 한 서버를 사용할 수 없게 되면 시스템이 자동으로 다른 서버로 전환하여 인증을 완료할 수 있습니다. 사용 중인 AP에서 이 기능이 지원되는지 확인하십시오. 이를 확인하려면 TP-Link 공식 웹사이트의 장치 펌웨어 업데이트 관련 릴리스 노트를 참조하십시오.

- Omada 클라우드 기반 컨트롤러(CBC)는 내장 RADIUS 서버를 지원하지 않습니다. 내장 RADIUS 서버는 OC200 v5.15 모델부터 제거되지만, Omada 소프트웨어 컨트롤러 및 기타 하드웨어 컨트롤러에서는 계속 사용할 수 있습니다.

- 승인된 클라이언트의 MAC 주소가 RADIUS 서버에 등록되어야 하므로 MAC 기반 인증은 관리가 다소 복잡합니다. 관리자가 클라이언트를 추가/교체/제거할 때 인증 목록을 업데이트해야 하므로 네트워크 유연성이 저하됩니다. 따라서 WPA/WPA2/WPA3 및 포털 인증과 같은 다른 방법과 MAC 기반 인증을 결합하여 포괄적인 네트워크 보안을 구현할 수 있습니다.

외부 RADIUS 서버를 사용한 설정

1단계. FreeRADIUS에 복수의 인증된 클라이언트 추가

FreeRADIUS가 설치된 CentOS 시스템을 열고 명령줄 인터페이스(CLI)로 이동한 후, 다음 그림과 같이 인증된 클라이언트의 MAC 주소를 추가하기 위해 users 파일을 편집하고 저장합니다. 클라이언트는 Cleartext-Password속성과 Auth-Type 속성 두 가지 방법으로 추가할 수 있습니다. 단, 두 설정을 혼용해서는 안 됩니다.

- Cleartext-Password 속성 사용: MAC 주소 Cleartext-Password := “MAC 주소” 형식 사용

- Auth-Type 속성 사용: MAC 주소 Auth-Type := Accept 형식 사용

참고: Cleartext-Password 속성을 통해 클라이언트를 추가할 경우, 7단계에서 빈 비밀번호를 활성화하지 마십시오 . 활성화하면 클라이언트가 인증을 통과하지 못합니다.

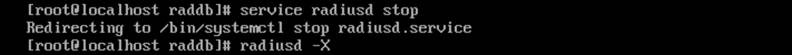

2단계. FreeRADIUS 재시작

user 파일을 편집하고 저장한 후, CLI에서 다음 두 명령어를 실행하여 FreeRADIUS를 재시작하고 설정이 적용되도록 합니다:

service radiusd stop

radius –X

참고: 이 단계에서 입력해야 하는 구체적인 CLI 명령어는 사용 중인 Linux 시스템에 따라 다릅니다. 앞서 제시된 두 명령어는 본 문서의 환경에만 적용됩니다.

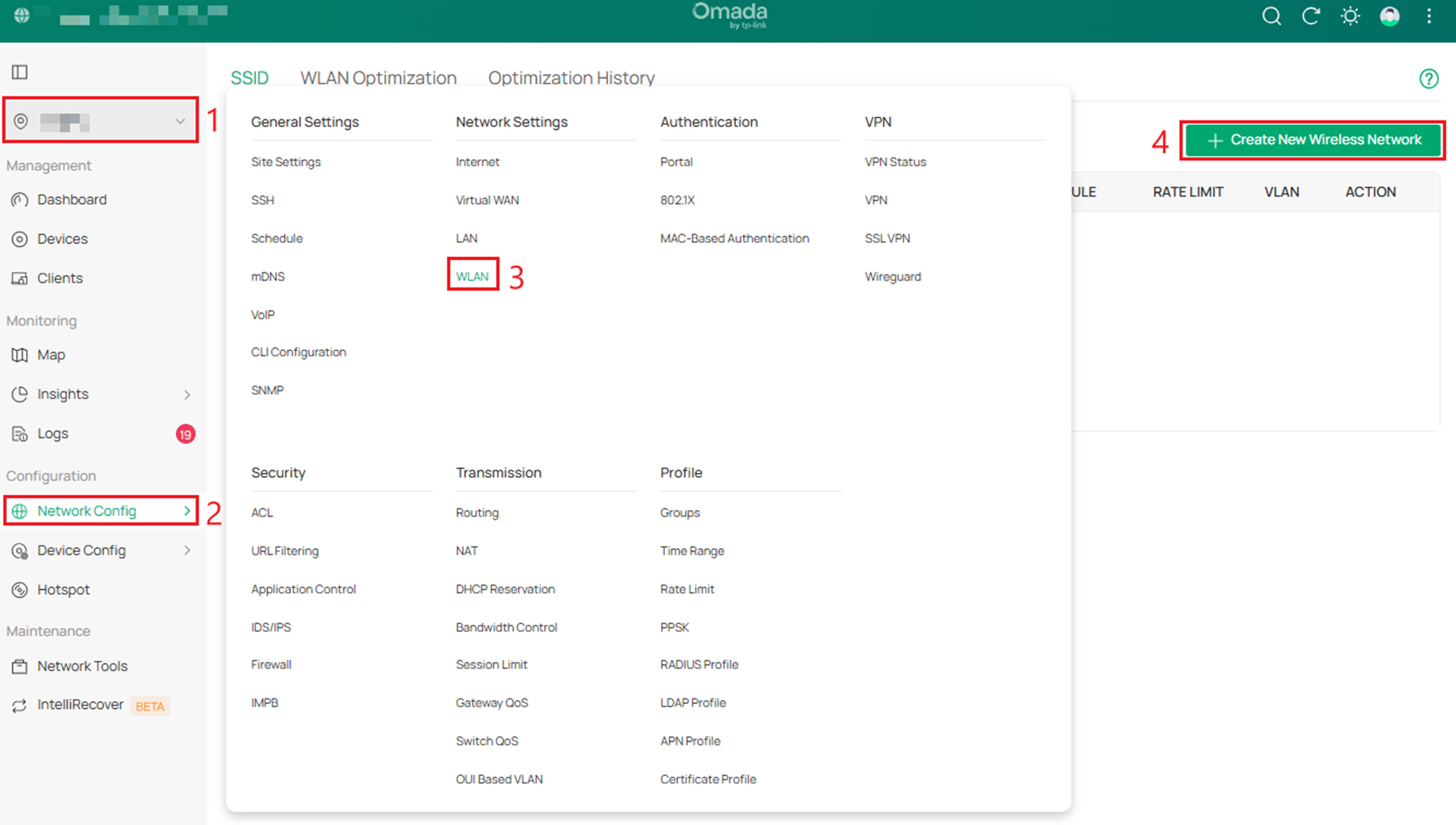

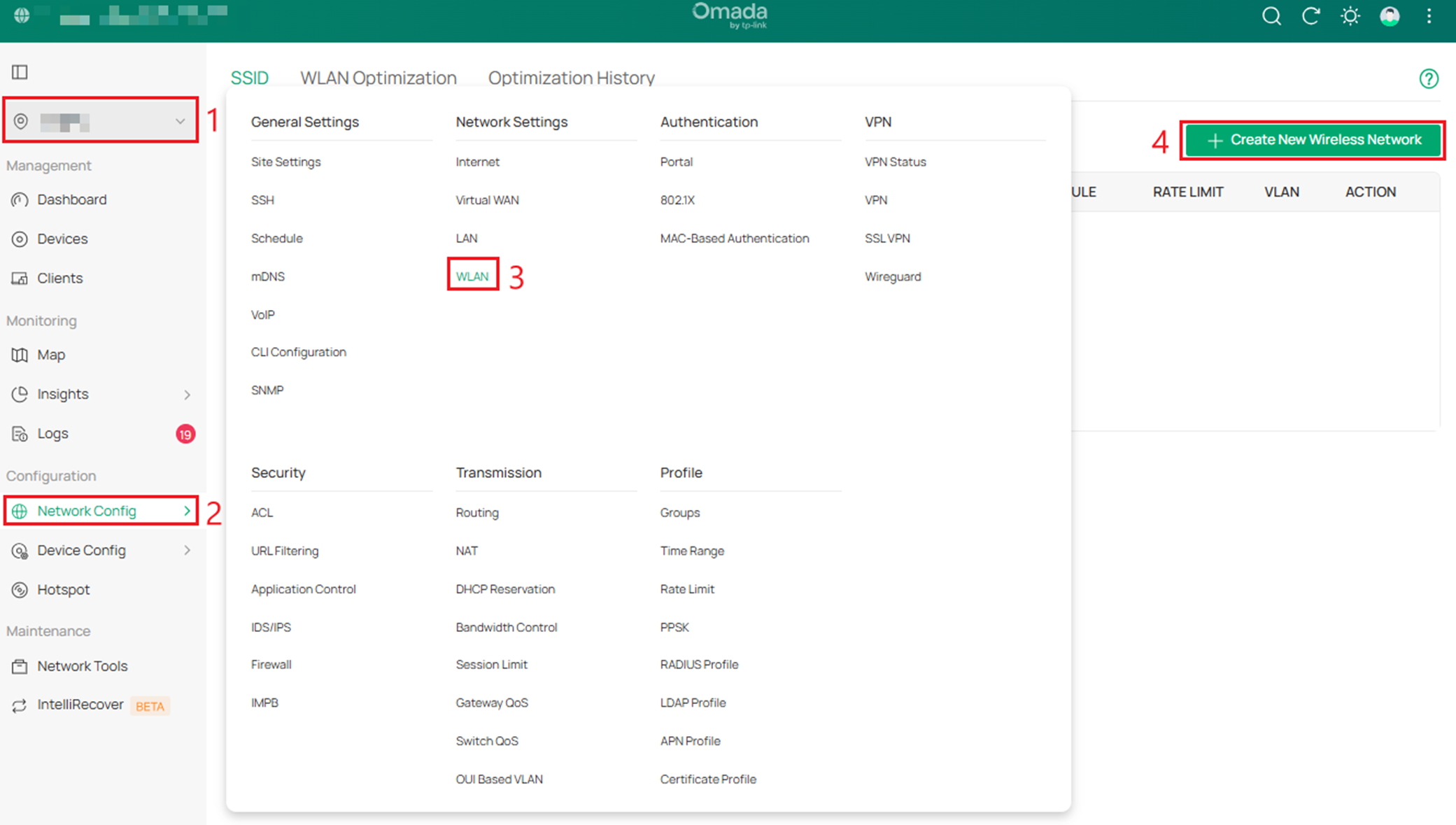

3단계. 컨트롤러에 로그인한 후 사이트 뷰 > 네트워크 설정 > WLAN으로 이동하여 새 무선 네트워크 생성을 클릭합니다.

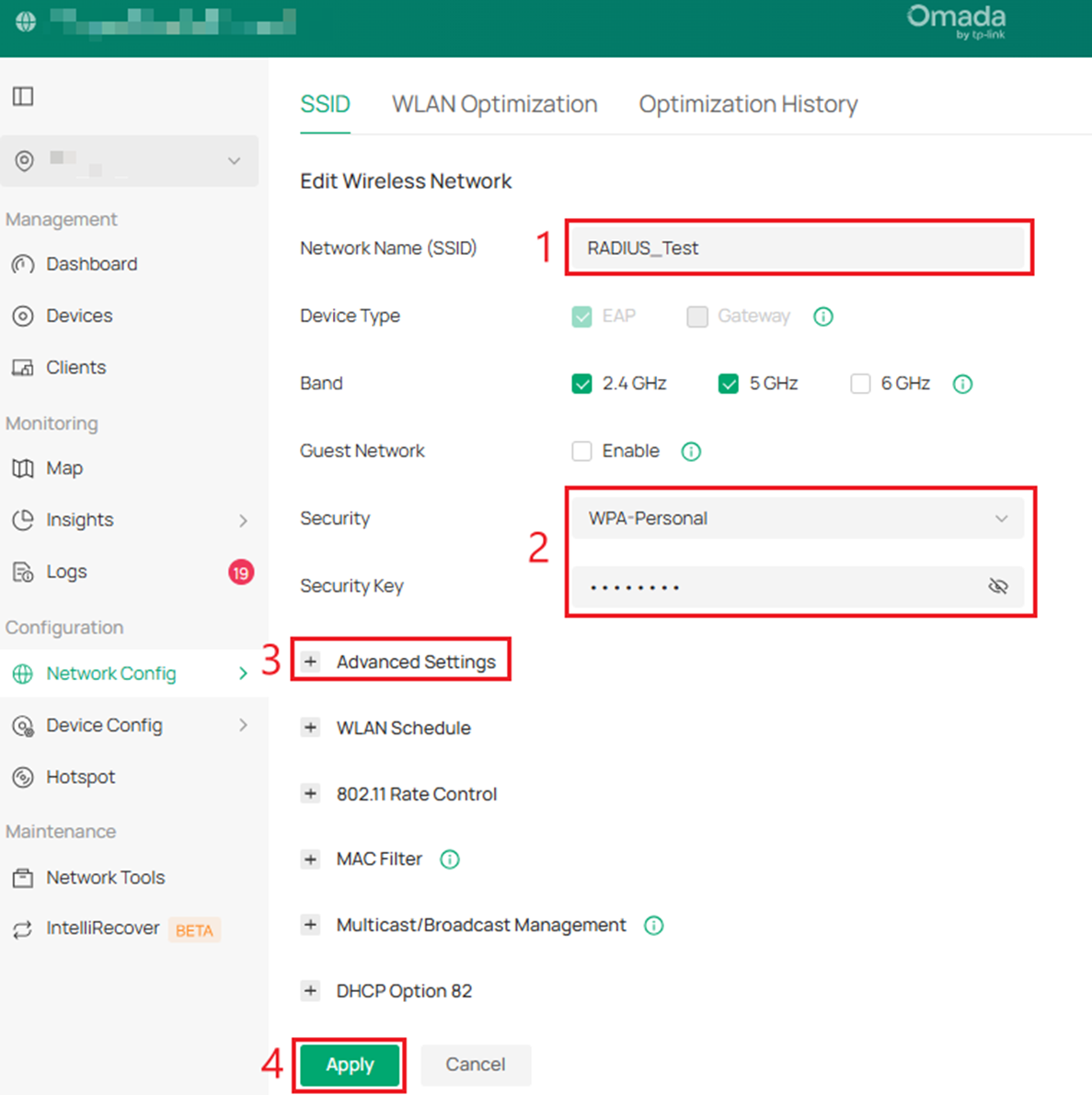

4단계. 네트워크 이름(SSID)/대역/보안 등의 매개변수 또는 옵션을 설정합니다. 필요에 따라 고급 설정을 클릭하여 더 세부적인 구성 항목을 조정한 후 적용을 클릭합니다.

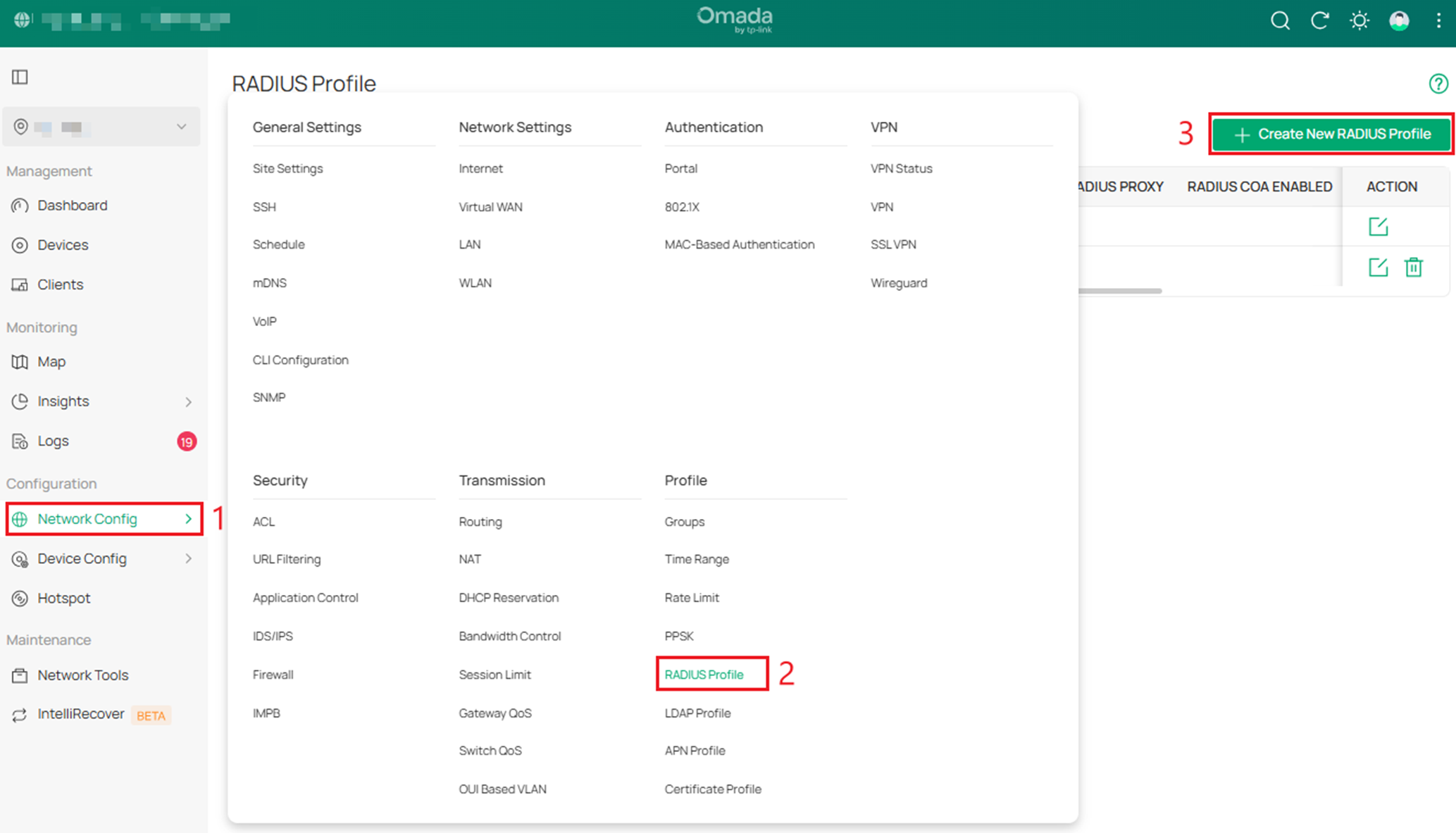

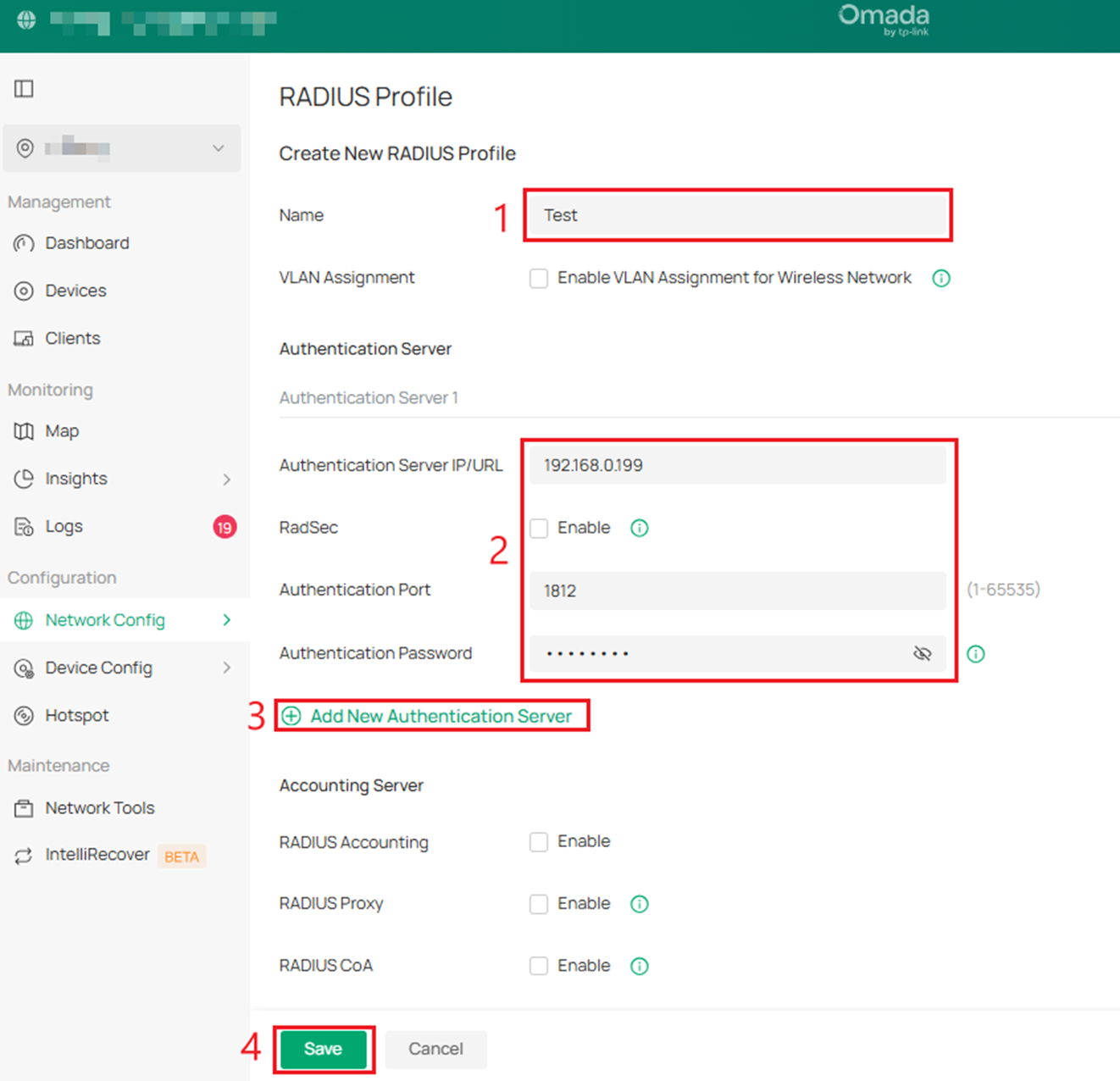

5단계. 네트워크 설정 > RADIUS 프로필로 이동하여 새 RADIUS 프로필 만들기를 클릭합니다.

6단계. 이름, 인증 서버 IP/URL, 인증 포트 및 인증 비밀번호를 입력합니다. 한편 AP가 여러 RADIUS 서버를 지원하는 경우 새 인증 서버 추가를 클릭하여 다른 RADIUS 서버 설정을 완료한 후 저장을 클릭합니다. 관련 매개변수는 다음과 같습니다:

- 인증 서버 IP/URL: 인증을 위한 RADIUS 서버의 IP 주소 또는 URL입니다.

- 인증 포트: 인증 요청을 위한 RADIUS 서버의 UDP 목적지 포트입니다.

- 인증 암호: Omada AP와 RADIUS 서버 간의 통신을 검증하는 데 사용될 FreeRADIUS의 clients.conf 파일에 구성된 암호입니다.

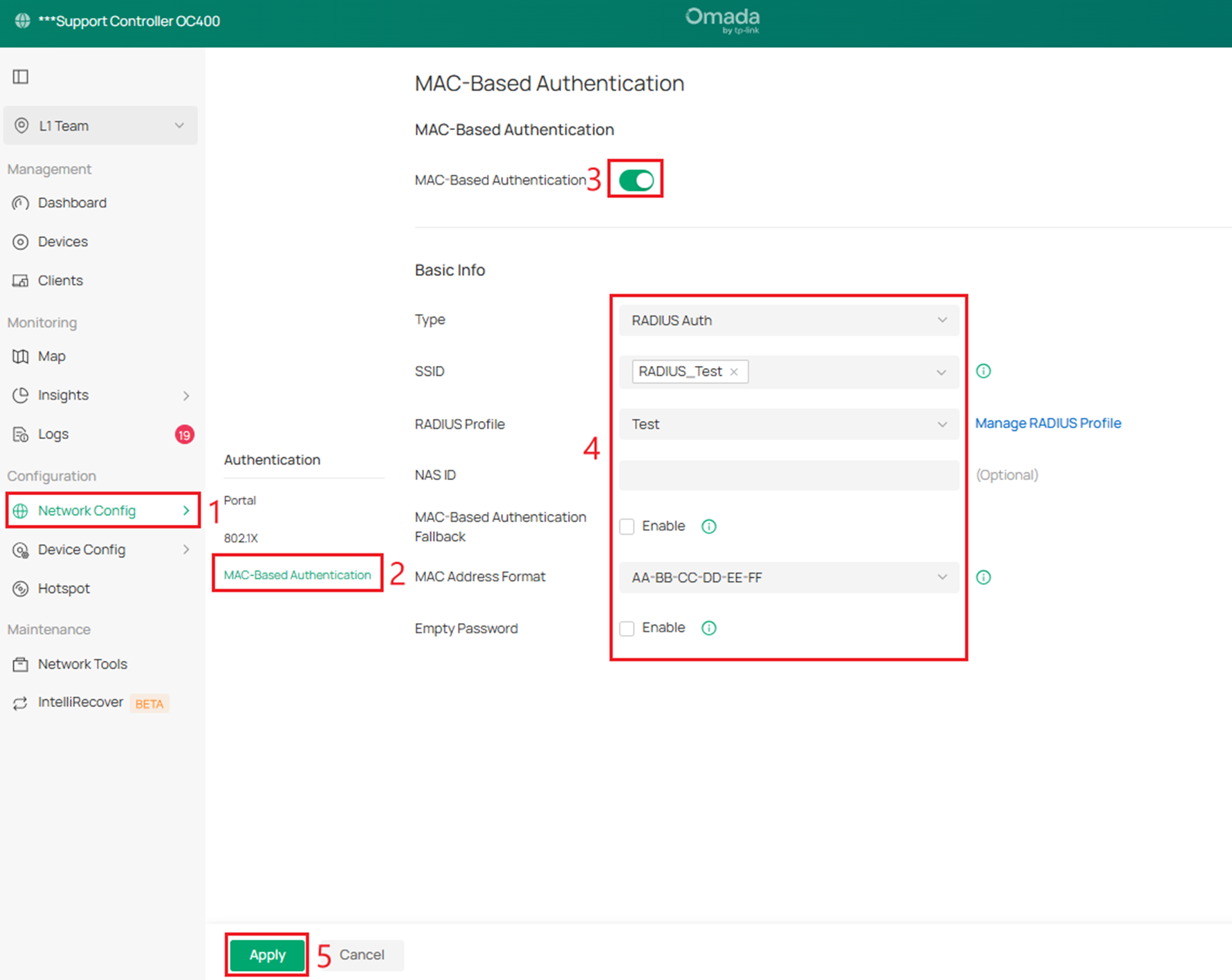

7단계. 네트워크 설정 > MAC 기반 인증으로 이동하여 MAC 기반 인증을 선택하고 대상 SSID 및 위 단계에서 생성한 RADIUS 프로필을 선택합니다. 기타 설정(NAS ID/MAC 기반 인증 폴백/빈 비밀번호)을 구성하고 필요에 따라 MAC 주소 형식을 선택하되, RADIUS 서버에 입력한 MAC 주소 형식과 반드시 일치해야 합니다.

- NAS ID: 인증을 위한 네트워크 액세스 서버 식별자(NAS ID)를 설정합니다. AP에서 RADIUS 서버로 전송되는 인증 요청 패킷에는 NAS ID가 포함됩니다. RADIUS 서버는 NAS ID를 기반으로 사용자를 서로 다른 그룹으로 분류할 수 있습니다. 그런 다음 서로 다른 그룹에 대해 서로 다른 정책을 선택할 수 있습니다. 비워두면 NAS ID는 기본적으로 TP-Link_AP 모델명_AP MAC 주소_NAS 형식입니다(예: TP-Link_EAP660 HD_xx-xx-xx-xx-xx-xx_NAS).

- MAC 기반 인증 폴백: MAC 기반 인증과 포털 인증이 모두 구성된 무선 네트워크에서 이 기능을 활성화하면 무선 클라이언트는 하나의 인증만 통과하면 됩니다. 클라이언트는 먼저 MAC 기반 인증을 시도하며, MAC 기반 인증에 실패한 경우에만 포털 인증을 시도할 수 있습니다. 기본적으로 이 기능을 비활성화하면 무선 클라이언트는 인터넷 접속을 위해 MAC 기반 인증과 포털 인증을 모두 통과해야 하며, 두 인증 중 하나라도 실패하면 접속이 거부됩니다.

- 빈 비밀번호: 이 옵션을 활성화하면 인증에 사용되는 암호가 비어 있게 됩니다. 비활성화하면 사용자 이름(= 클라이언트의 MAC 주소)과 동일하게 비밀번호가 설정됩니다.

Omada 컨트롤러 내장 RADIUS 서버를 사용한 설정

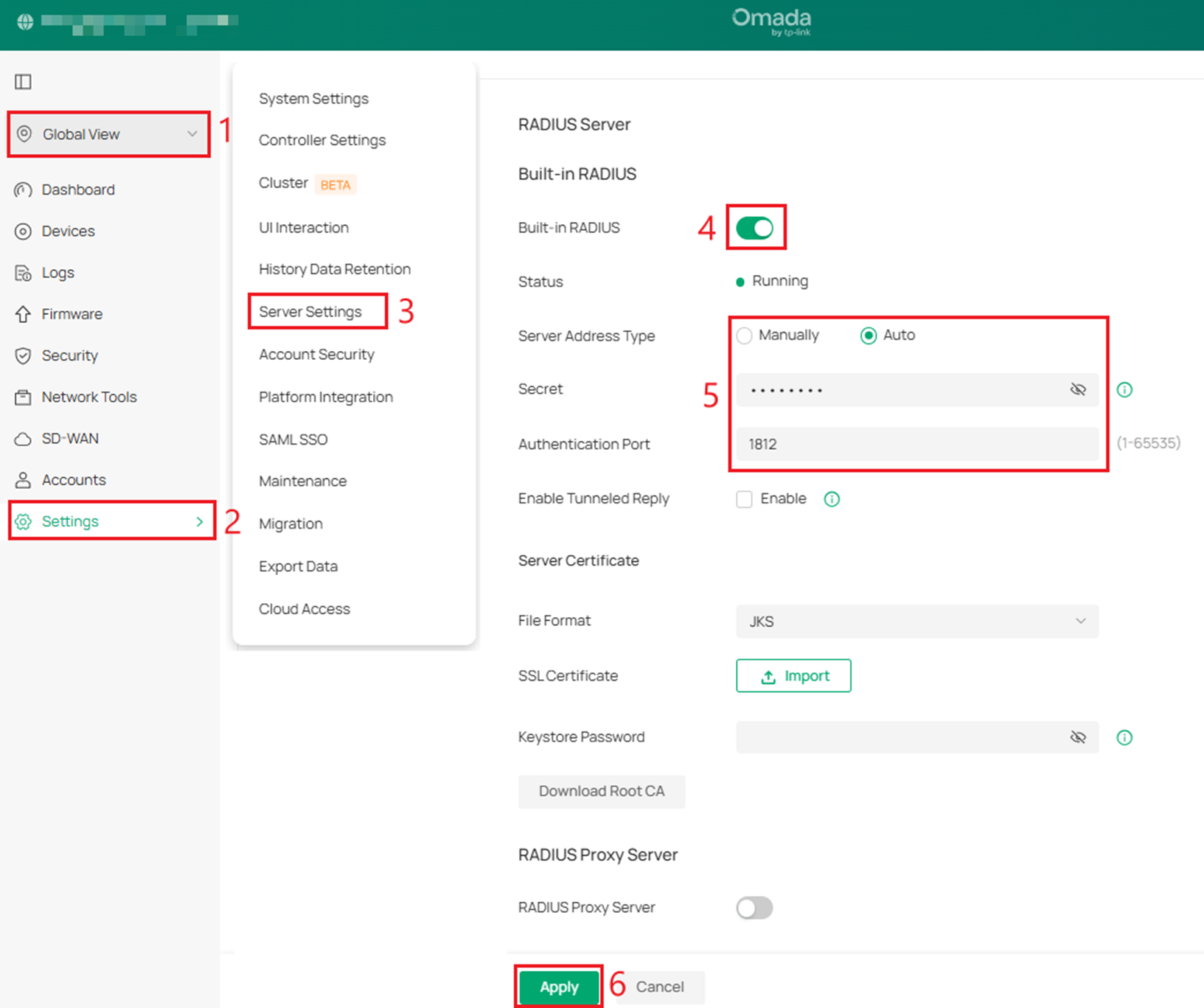

1단계. 글로벌 뷰 > 설정 > 서버 설정으로 이동하여 내장 RADIUS 서버를 활성화하고 서버 주소 유형, 비밀번호 및 인증 포트를 필요에 맞게 적절히 설정합니다. 그러면 상태가 비활성화됨에서 실행 중으로 변경되는 것을 확인할 수 있습니다.

- 서버 주소 유형: 컨트롤러가 여러 네트워크 어댑터가 있는 컴퓨터에 있고 유형이 자동으로 설정되면, 서버 주소는 장치에 연결된 포트에 따라 장치로 전송됩니다. 유형이 수동으로 설정되면 사용자는 서버의 IP 주소를 수동으로 설정해야 하며, 이 주소는 장치가 통신할 수 있는 주소여야 합니다.

- 비밀번호: RADIUS 서버 키입니다.

- 인증 포트: RADIUS 서버 인증 포트입니다.

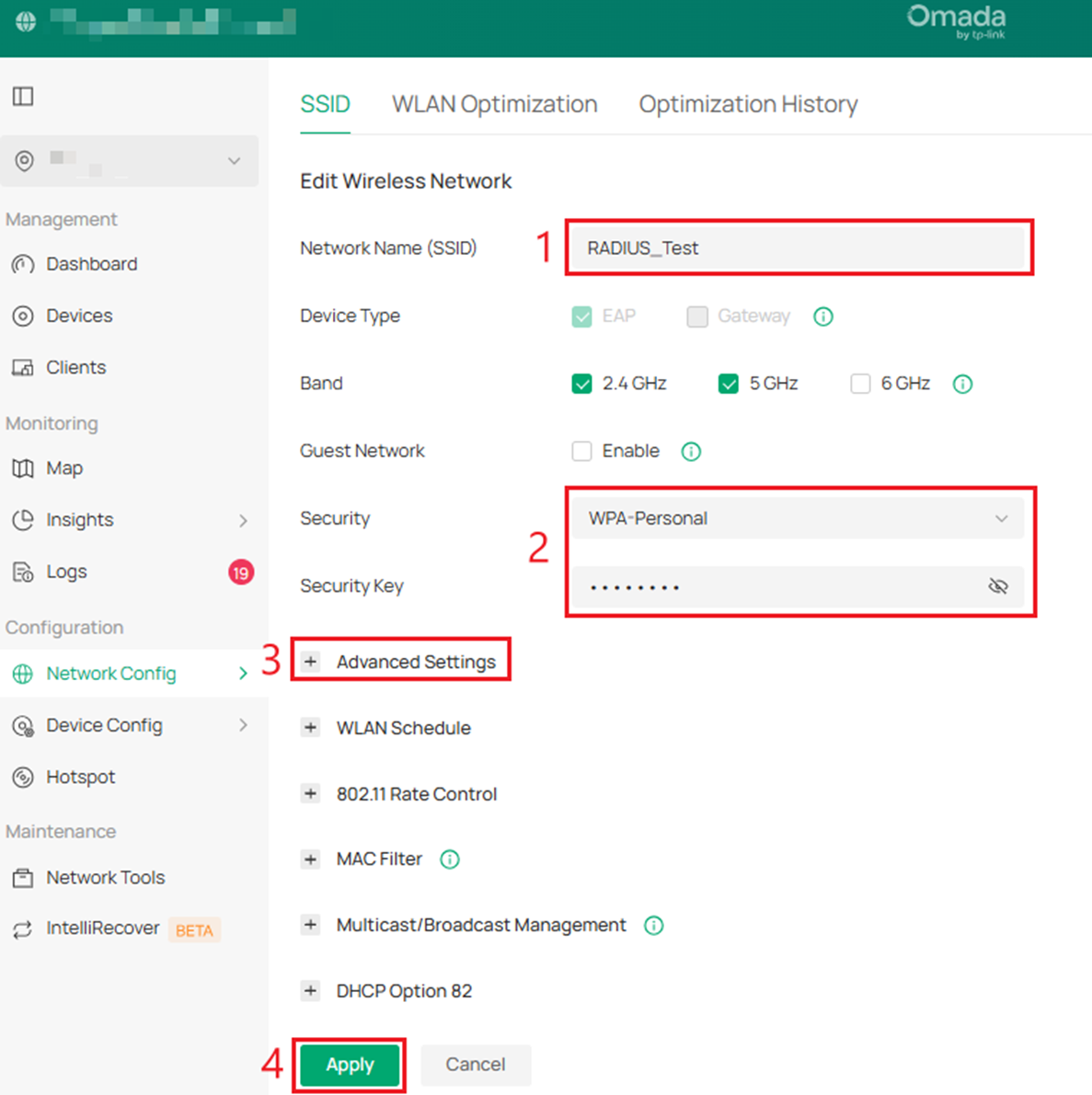

2단계. 사이트 뷰로 이동한 후 네트워크 설정 > WLAN을 선택하고 새 무선 네트워크 생성을 클릭합니다.

3단계. 네트워크 이름(SSID)/대역/보안 등의 매개변수나 옵션을 설정합니다. 필요에 따라 고급 설정을 클릭하여 더 세부적인 구성 항목을 조정한 후 적용을 클릭합니다.

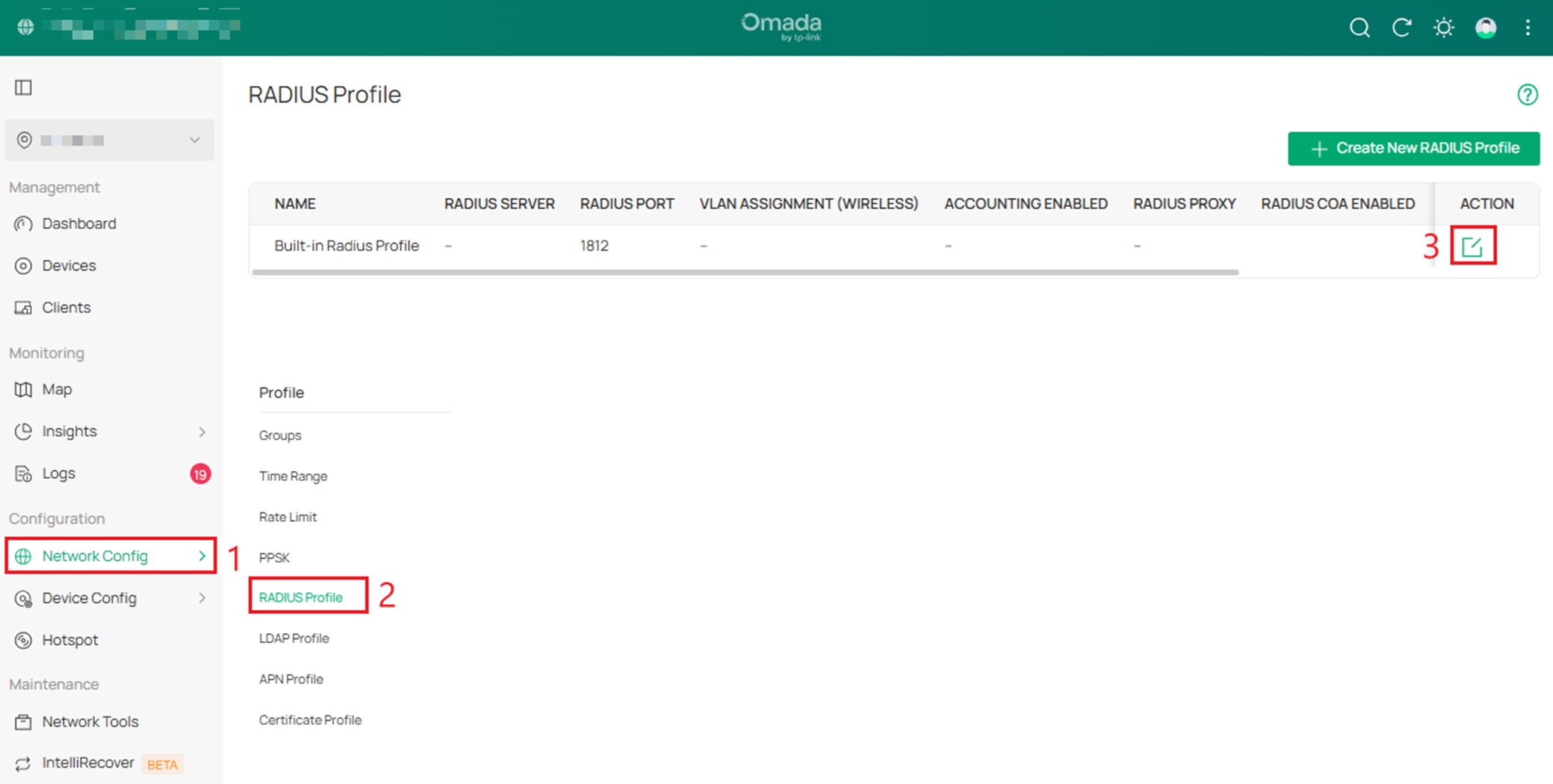

4단계. 네트워크 설정 > RADIUS 프로필로 이동하여 편집 버튼을 클릭하여 내장 RADIUS 서버 프로필을 편집합니다.

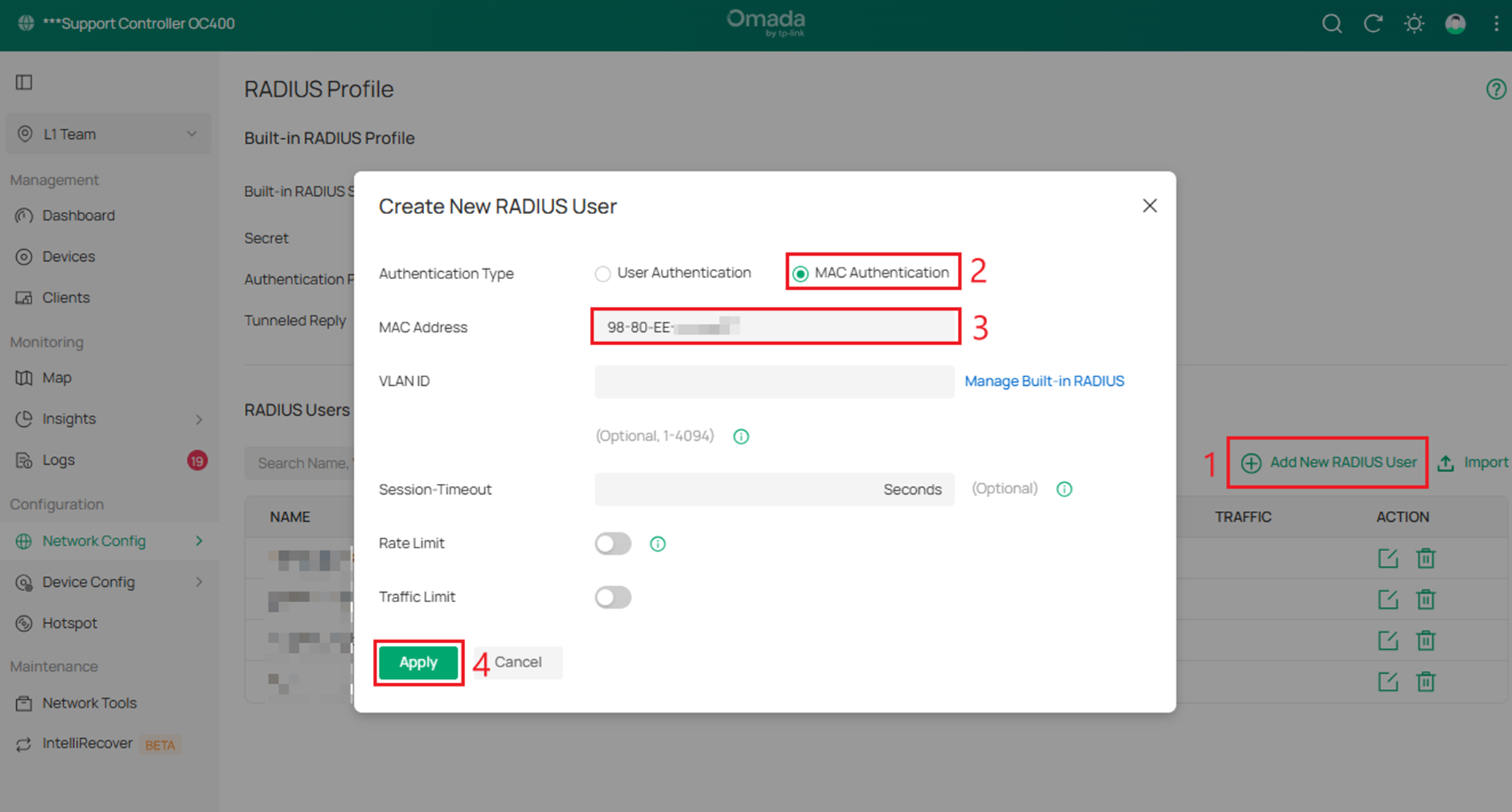

5단계. 새 RADIUS 사용자 추가를 클릭하고 인증 유형을 MAC 인증으로 선택한 후, 클라이언트의 MAC 주소를 적절한 형식으로 입력한 다음 적용을 클릭합니다.

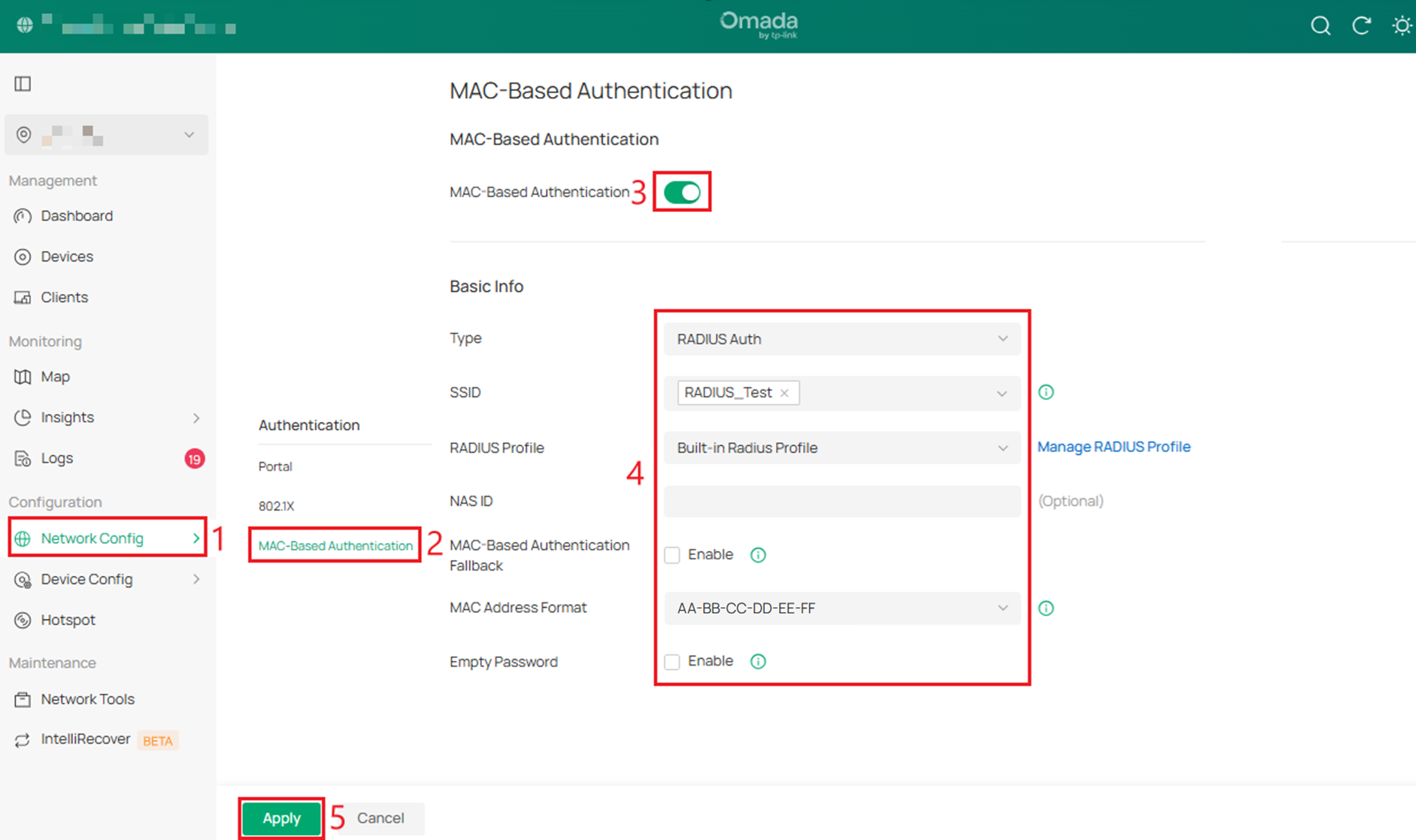

6단계. 사이트 뷰로 이동한 후 네트워크 설정 > MAC 기반 인증에서 MAC 기반 인증을 선택하고 대상 SSID를 지정합니다. RADIUS 프로필로 내장 RADIUS 서버를 선택합니다. 기타 설정(NAS ID/MAC 기반 인증 폴백/빈 비밀번호)을 구성하고 필요에 따라 MAC 주소 형식을 선택하십시오. 단, 이 형식은 내장 RADIUS 서버에 입력한 MAC 주소 형식과 반드시 일치해야 합니다.

- NAS ID: 인증을 위한 네트워크 액세스 서버 식별자(NAS ID)를 설정합니다. AP에서 RADIUS 서버로 전송되는 인증 요청 패킷에는 NAS ID가 포함됩니다. RADIUS 서버는 NAS ID를 기반으로 사용자를 서로 다른 그룹으로 분류한 후, 각 그룹에 대해 다른 정책을 선택할 수 있습니다. NAS ID가 비어 있을 경우 기본값은 TP-Link_AP 모델명_AP MAC 주소_NAS 형식입니다(예: TP-Link_EAP660 HD_xx-xx-xx-xx-xx-xx_NAS).

- MAC 기반 인증 폴백: MAC 기반 인증과 포털 인증이 모두 설정된 무선 네트워크에서 이 기능을 활성화하면 무선 클라이언트는 하나의 인증만 통과하면 됩니다. 클라이언트는 먼저 MAC 기반 인증을 시도하며, MAC 기반 인증에 실패한 경우에만 포털 인증을 시도할 수 있습니다. 기본적으로 이 기능을 비활성화하면 무선 클라이언트는 인터넷 접속을 위해 MAC 기반 인증과 포털 인증을 모두 통과해야 하며, 두 인증 중 하나라도 실패하면 접속이 거부됩니다.

- 빈 비밀번호: 이 옵션을 활성화하면 인증에 사용되는 암호가 비어 있게 됩니다. 그렇지 않으면 암호는 클라이언트의 MAC 주소인 사용자 이름과 동일하게 설정됩니다.

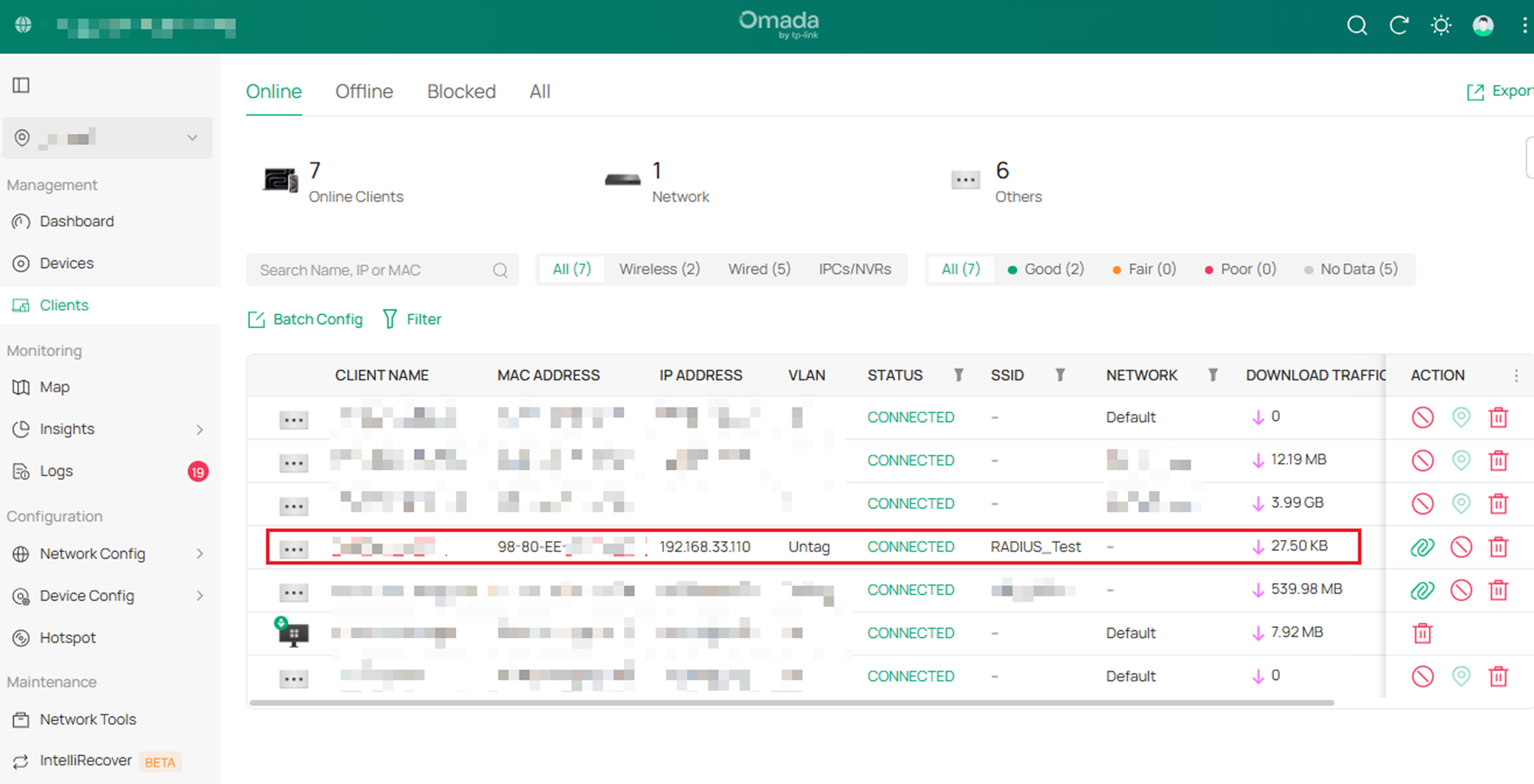

확인

설정을 등록하려면 RADIUS 서버에 MAC 주소가 등록된 클라이언트를 해당 SSID에 연결하십시오. 클라이언트가 SSID에 연결되어 인터넷에 접근할 수 있고 다른 클라이언트는 접근할 수 없다면 설정이 성공적으로 완료된 것입니다.

마무리

이제 MAC 기반 인증을 설정하고 검증하는 방법을 배웠습니다. 실제 상황에 맞게 적절한 RADIUS 서버를 선택하십시오. 포괄적인 네트워크 보안을 위해 WPA/WPA2/WPA3 및 포털 인증과 같은 다른 인증 방법을 사용할 수 있습니다.

각 기능 및 설정에 대한 자세한 내용은 다운로드 센터에서 해당 제품 설명서를 다운로드하여 알아보세요.

QA

Q1: WPA, MAC 기반 인증 및 포털 인증이 모두 활성화된 경우 인증 우선 순위는 어떻게 되나요?

A1: MAC 인증 > WPA 인증 > 포털 인증 순입니다.

Q2: MAC 기반 인증과 MAC 필터 간 인증 우선순위는 어떻게 되나요?

A2: MAC 필터가 MAC 기반 인증보다 우선순위가 높습니다. 즉, 클라이언트의 MAC 주소가 MAC 필터의 거부 목록에 포함된 경우, MAC 기반 인증에 등록되어 있더라도 SSID에 연결할 수 없습니다.

Q3: OC200에서 포털 인증용 내장 RADIUS 서버를 찾을 수 없는 이유는 무엇인가요?

A2: Omada 컨트롤러 v5.18 이상을 실행 중인 OC200은 이 기능을 지원하지 않습니다. OC200에 내장된 컨트롤러 버전을 확인해 주세요.

이 문서에는 기계 번역이 적용되었으며, 정확한 내용을 확인하려면 원본 영문 문서를 참고하시기 바랍니다.