목차

서론

SAML SSO는 당사자 간, 특히 ID 공급자(IdP)와 서비스 공급자(SP) 간에 인증 및 권한 부여 데이터를 교환하기 위한 XML 기반의 개방형 표준입니다. 이를 통해 사용자는 한 번 로그인하면 각 시스템에 다시 로그인할 필요 없이 여러 시스템에 액세스할 수 있습니다.

이 문서에서는 Microsoft Entra와 Omada Network System v6.1.0.100을 예로 들어 SAML SSO 설정을 구성하는 방법을 설명합니다.

요구 사항

- Omada Standard 클라우드 기반 컨트롤러/Omada 소프트웨어 컨트롤러/OC300/OC400

- Microsoft Entra/Microsoft Azure

설정

다음 단계에서는 신원 공급자의 설정을 다룹니다.

1단계. Microsoft Entra에서 새 애플리케이션 생성

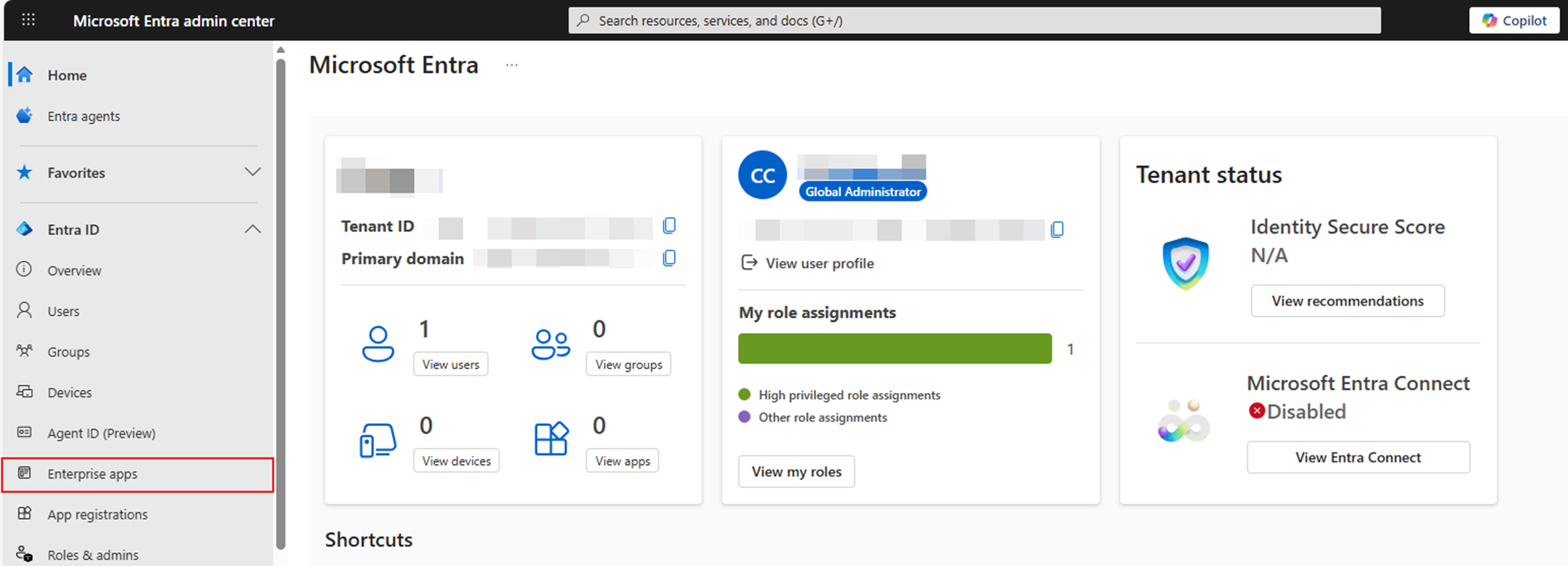

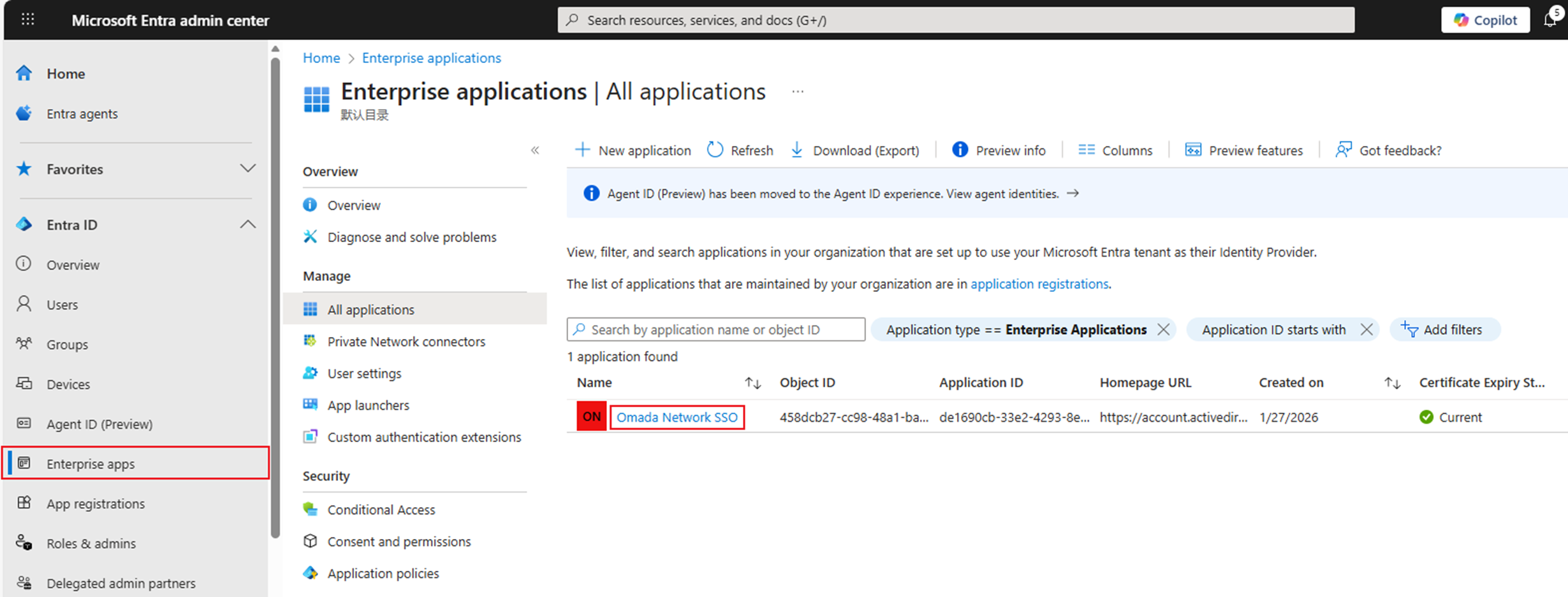

Microsoft Entra 관리 센터로 이동합니다: Microsoft Entra 관리 센터. 엔터프라이즈 앱을 클릭합니다.

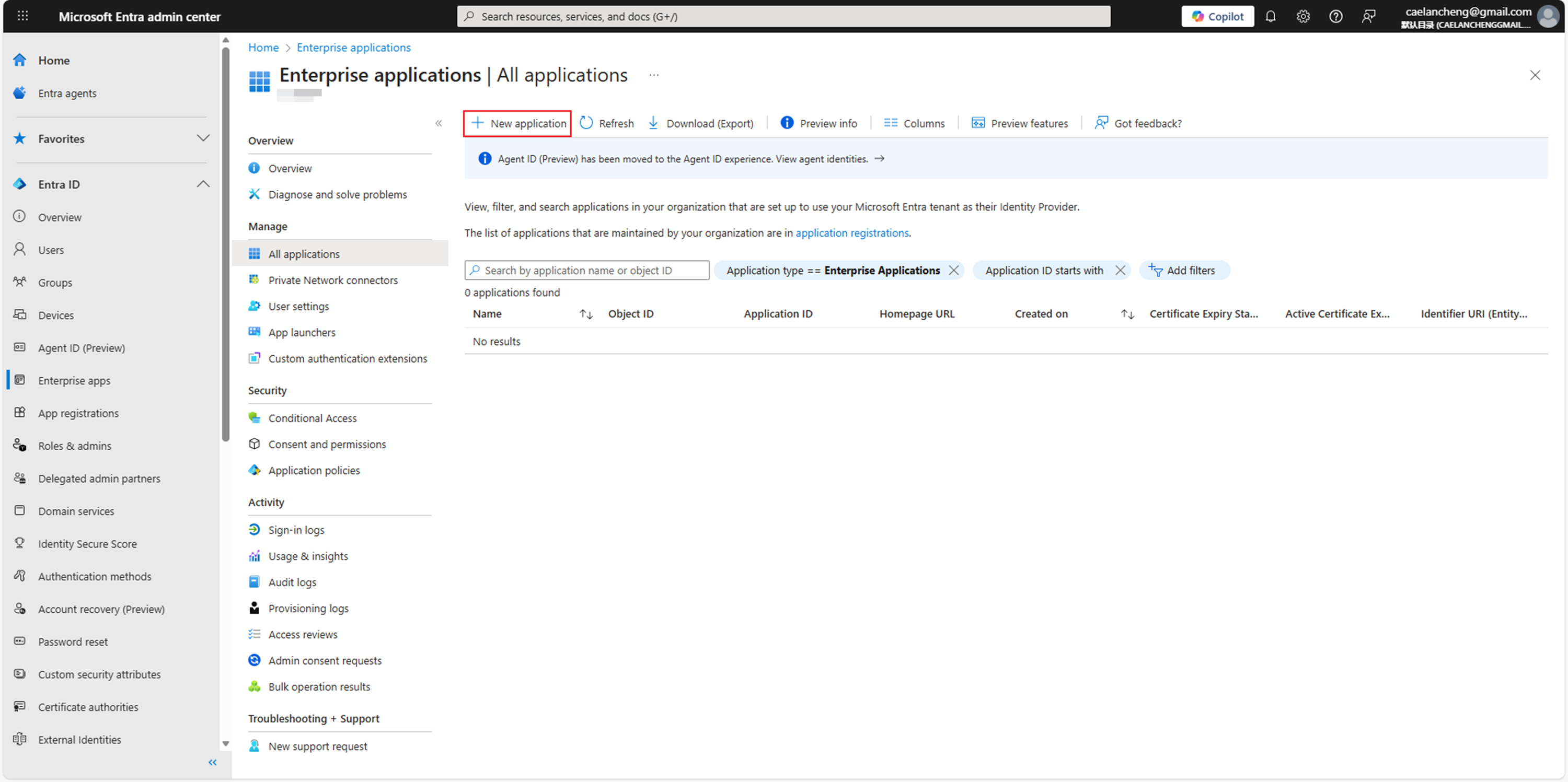

새 애플리케이션을 클릭하여 Microsoft Entra 앱 갤러리를 탐색합니다.

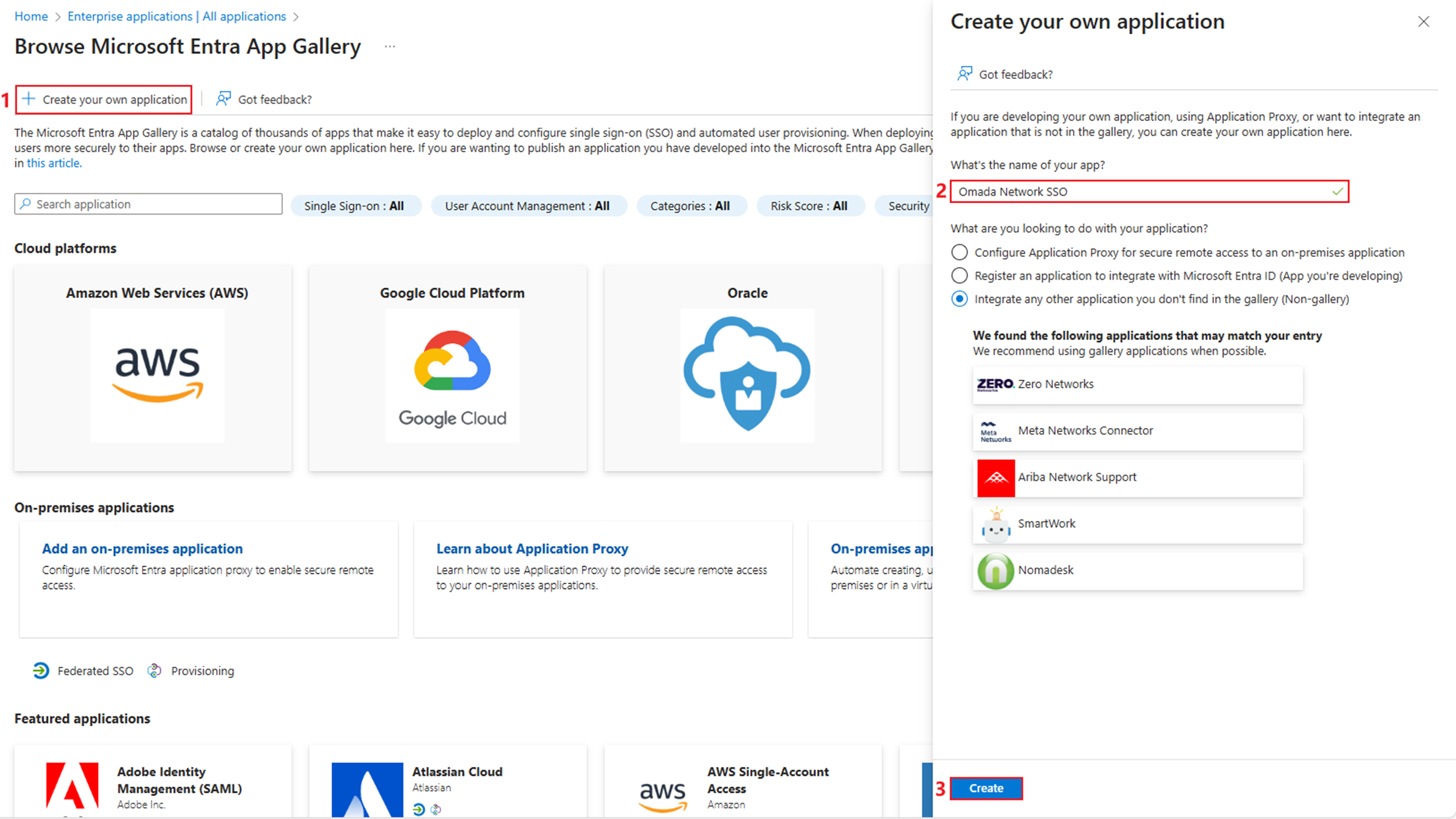

'사용자 지정 애플리케이션 만들기'를 클릭합니다. 애플리케이션 이름을 입력하고 '만들기'를 클릭합니다.

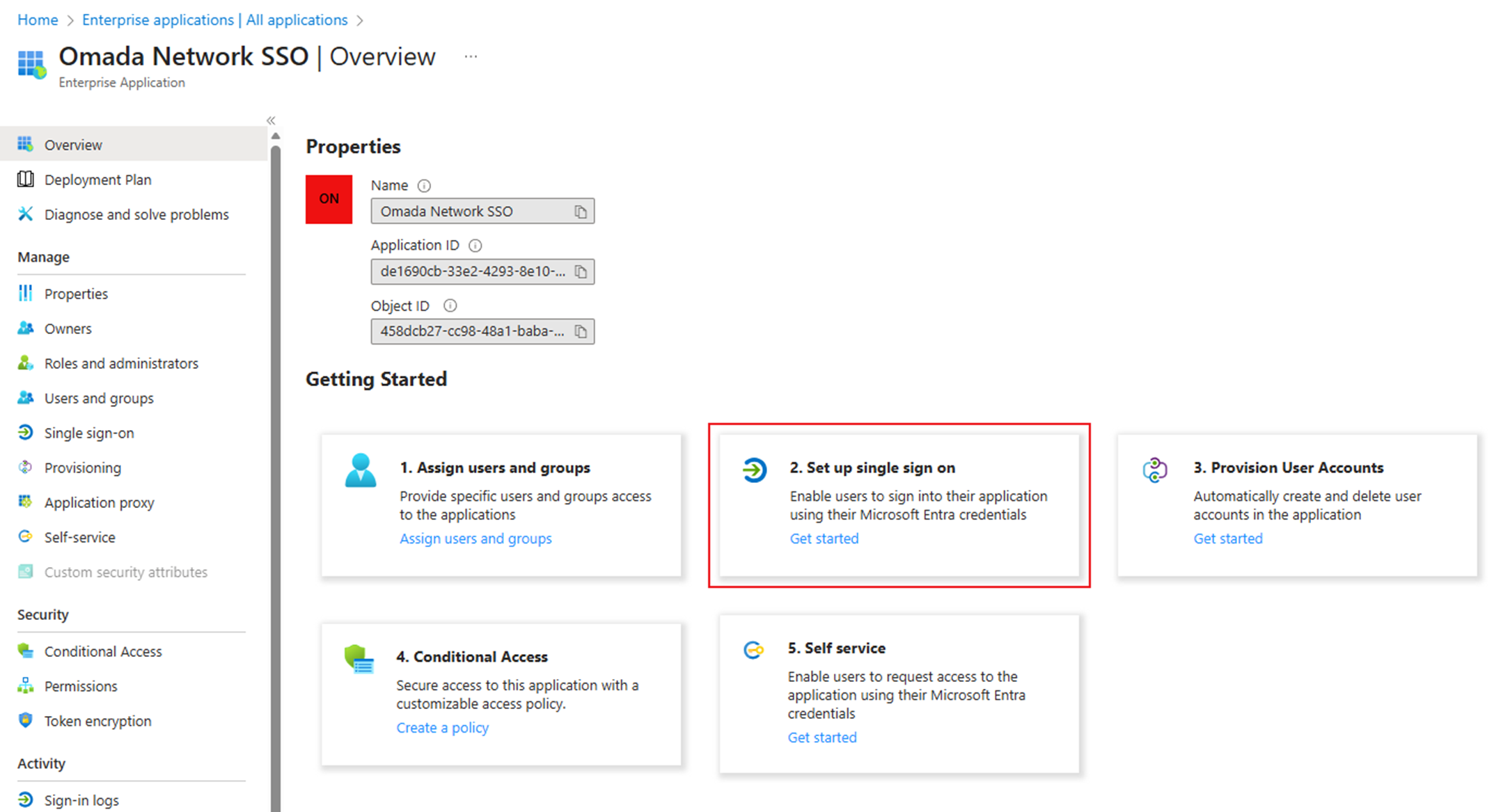

2단계. 싱글 사인온(SSO)을 초기화하고 ID 공급자 메타데이터 파일을 가져옵니다.

2. 싱글 사인온 설정을 선택하세요.

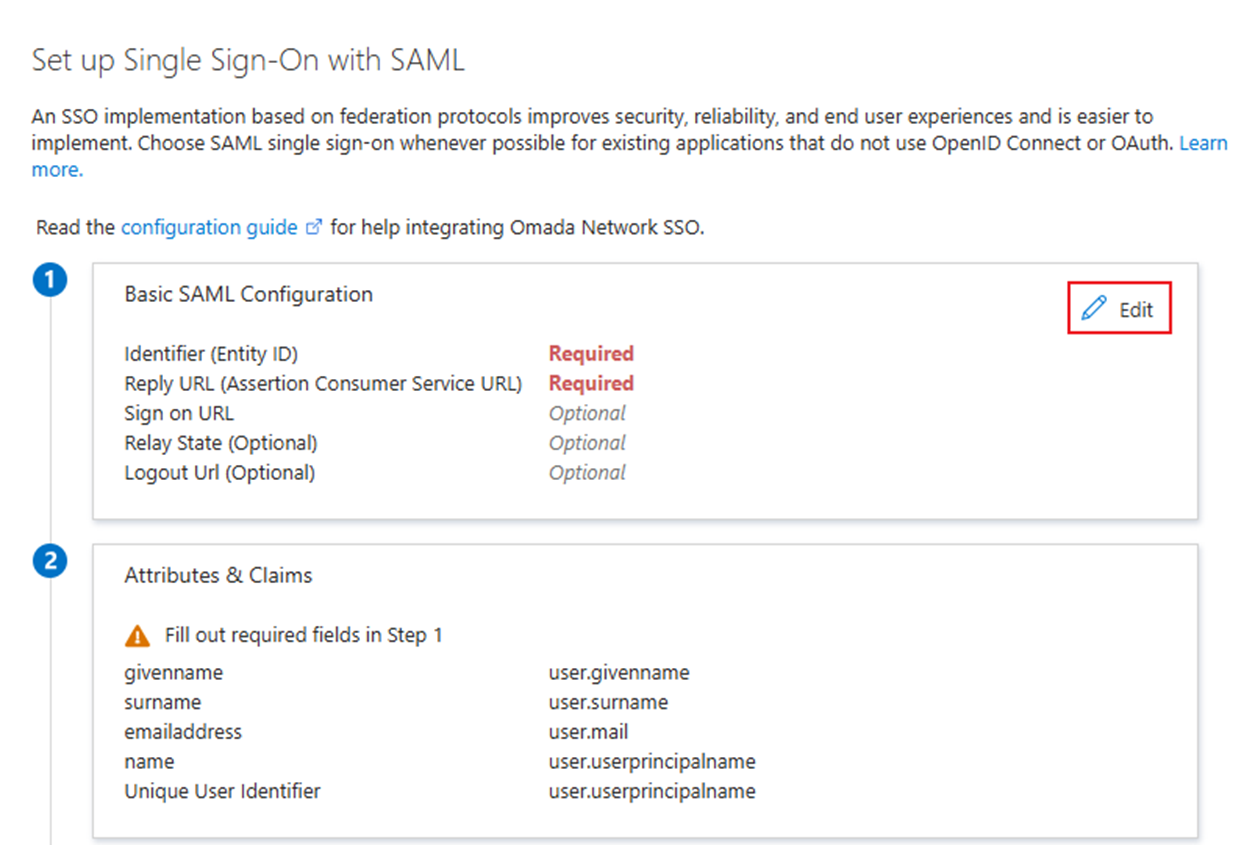

기본 SAML 설정에서 편집을 클릭하여 식별자 및 응답 URL을 설정합니다.

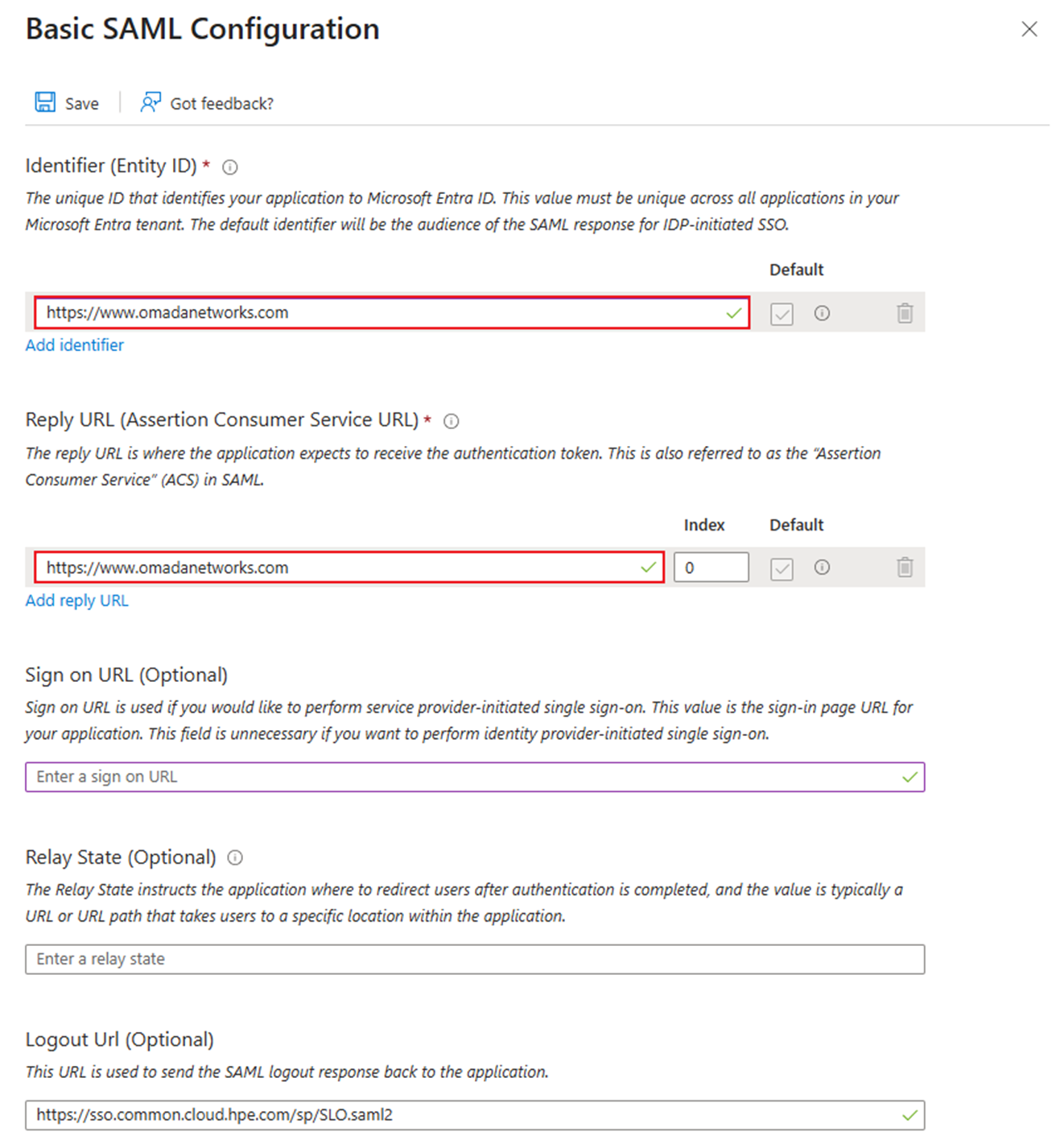

여기서 식별자(Identifier)와 응답 URL(Reply URL) 값 모두에 https://www.omadanetworks.com을 입력합니다. 실제로 나중에 재구성할 예정이므로 여기에는 원하는 URL을 임시로 입력해도 됩니다.

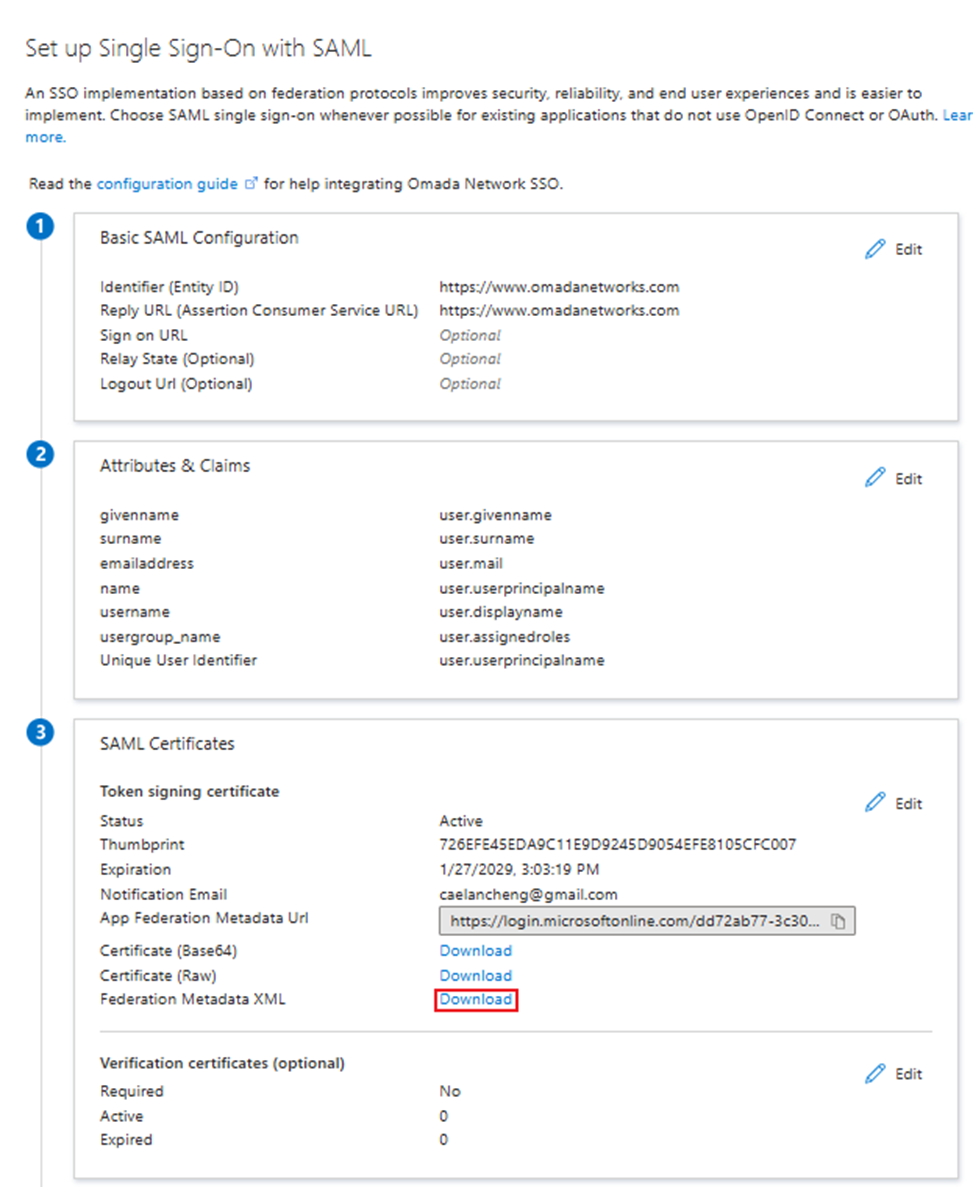

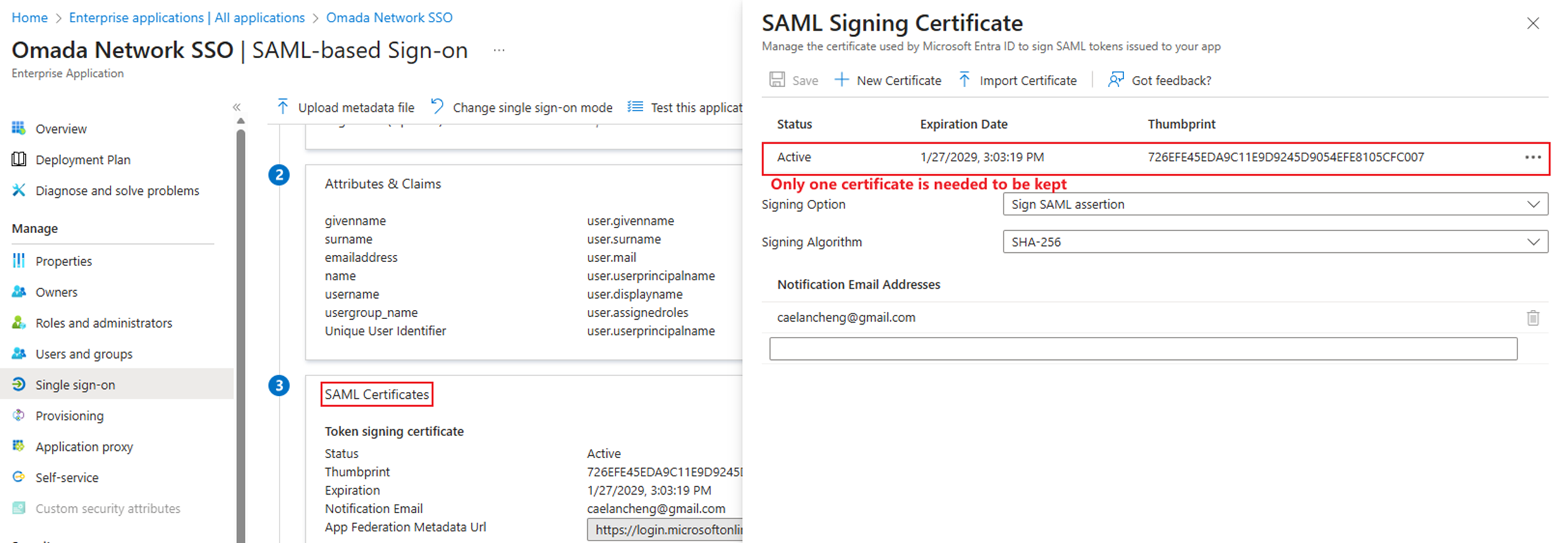

SAML 인증서 > 연합 메타데이터 XML로 이동하여 다운로드를 클릭하여 IdP 메타데이터 파일을 다운로드합니다.

3단계. Omada 컨트롤러에서 새 SAML 연결 및 새 SAML 사용자 그룹 생성

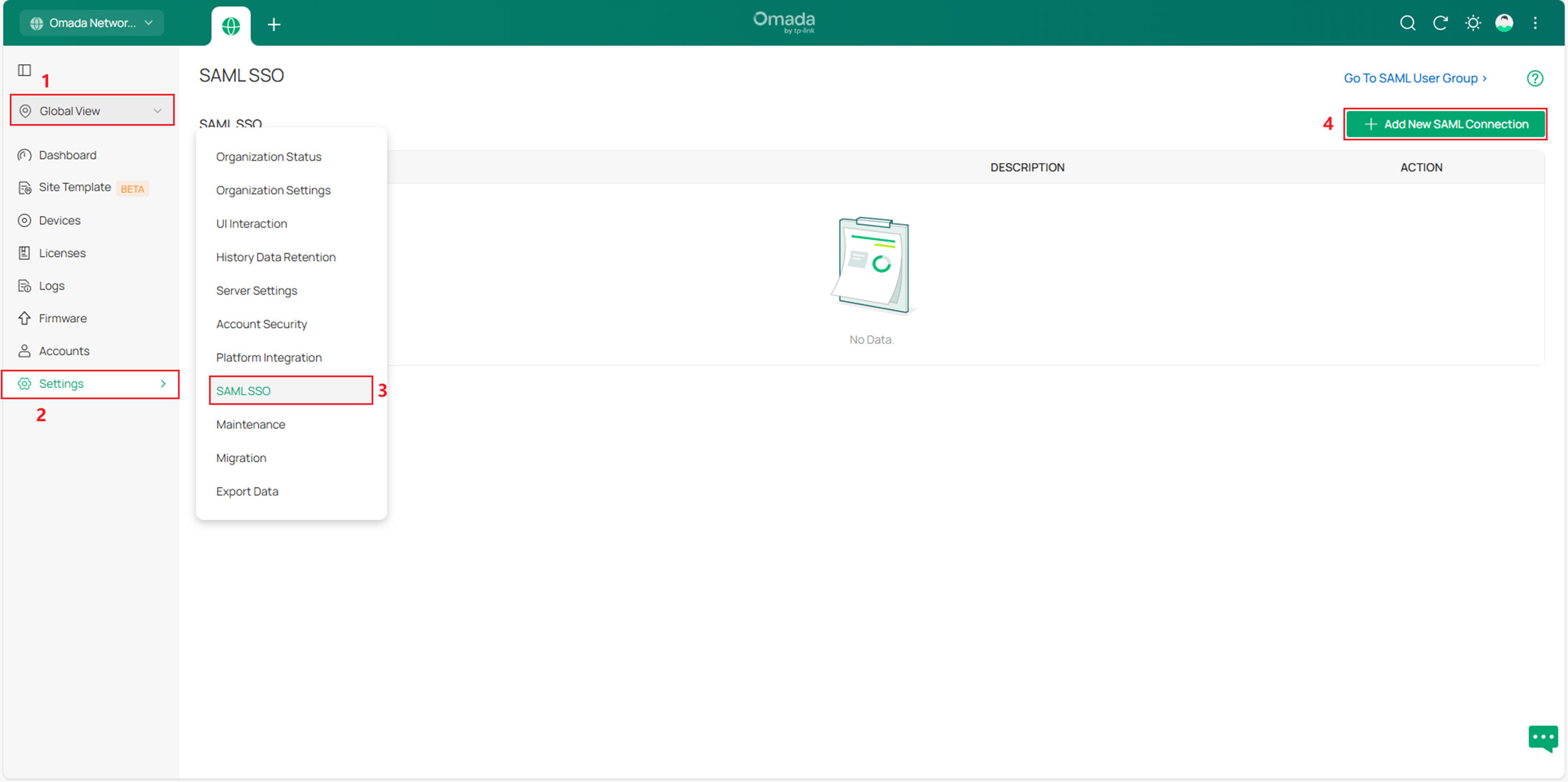

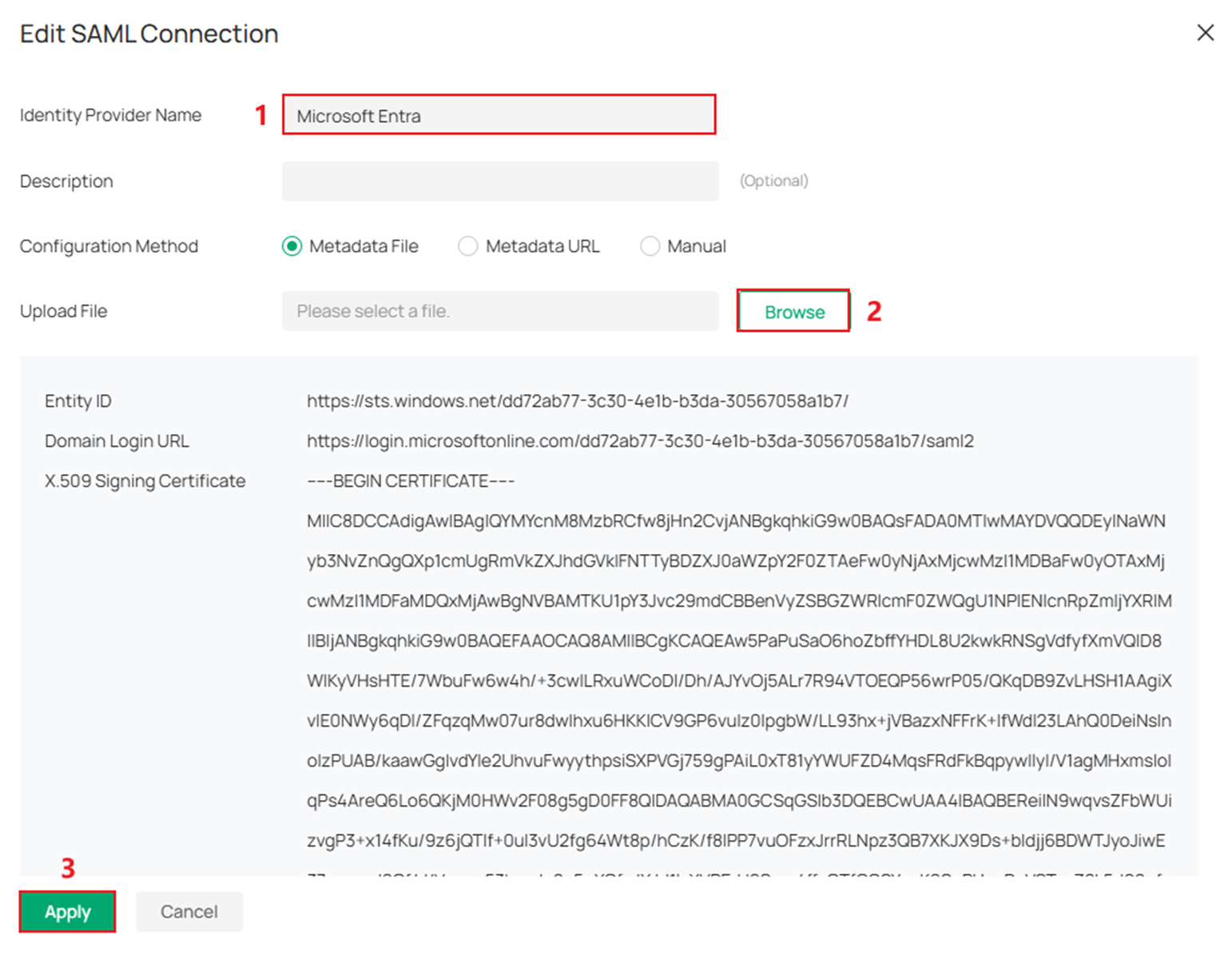

컨트롤러로 이동하여 SP 시스템을 설정합니다. 글로벌 뷰 > 설정 > SAML SSO로 이동한 후 새 SAML 연결 추가를 클릭합니다.

ID 제공자 이름을 입력하고 방금 다운로드한 Metadata.xml 파일을 업로드한 후 적용을 클릭합니다.

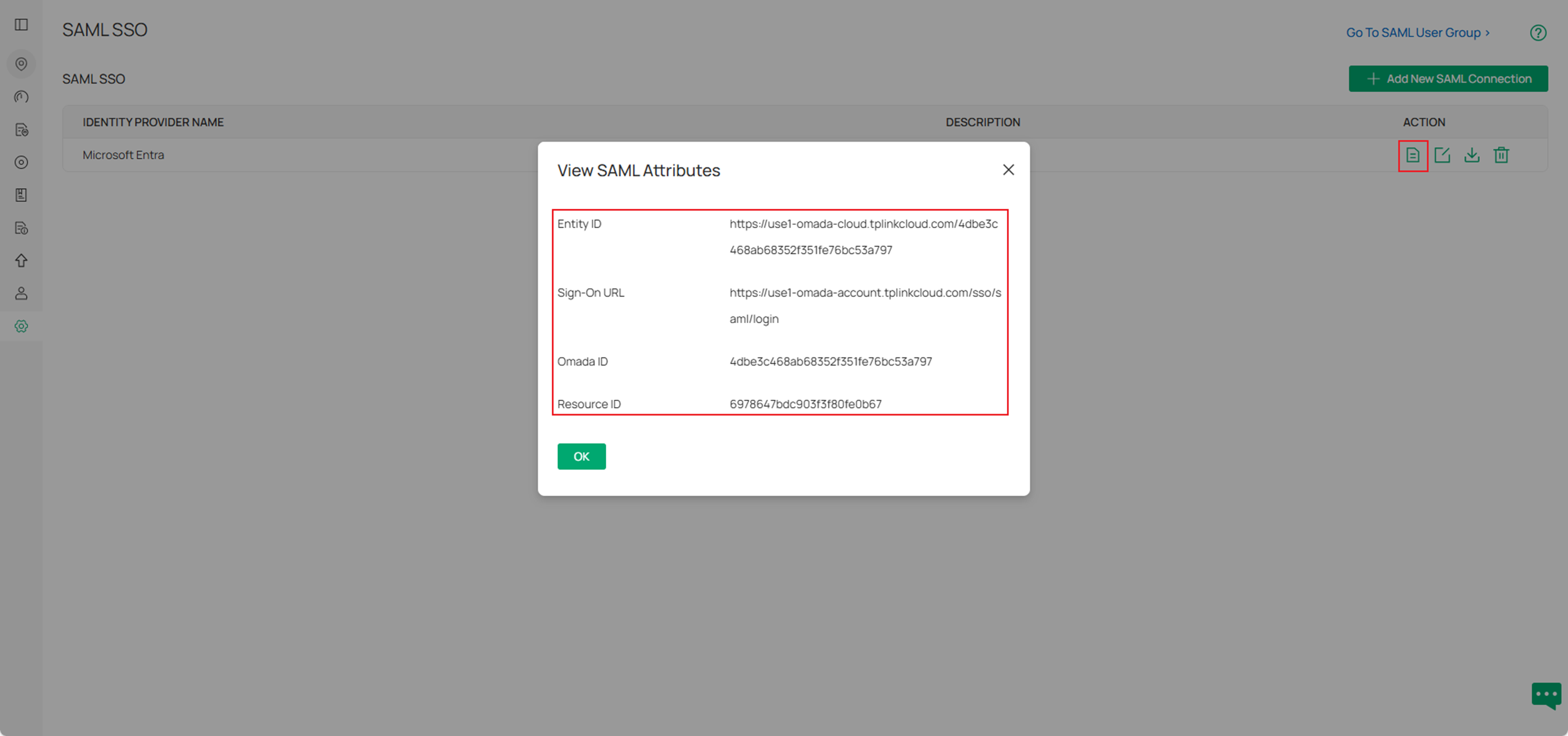

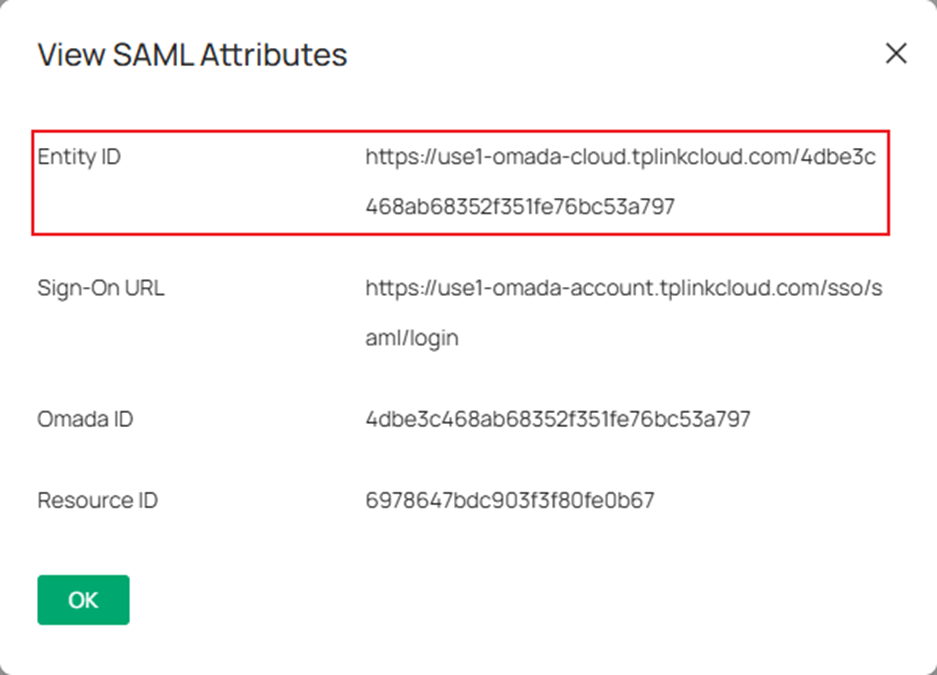

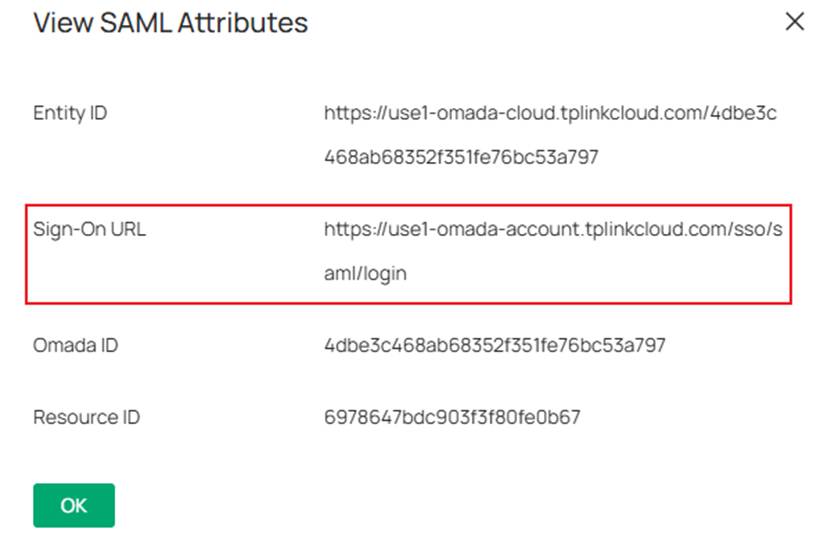

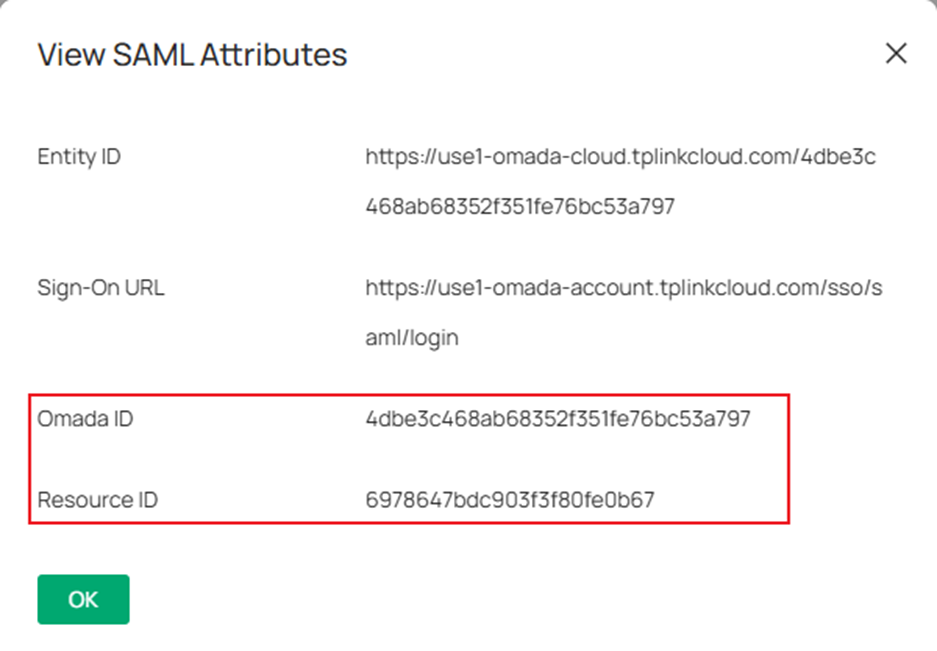

방금 생성한 항목의 세부 정보를 확인합니다. 여기에서 Entity ID, 로그인 URL, Omada ID 및 리소스 ID를 확인할 수 있습니다.

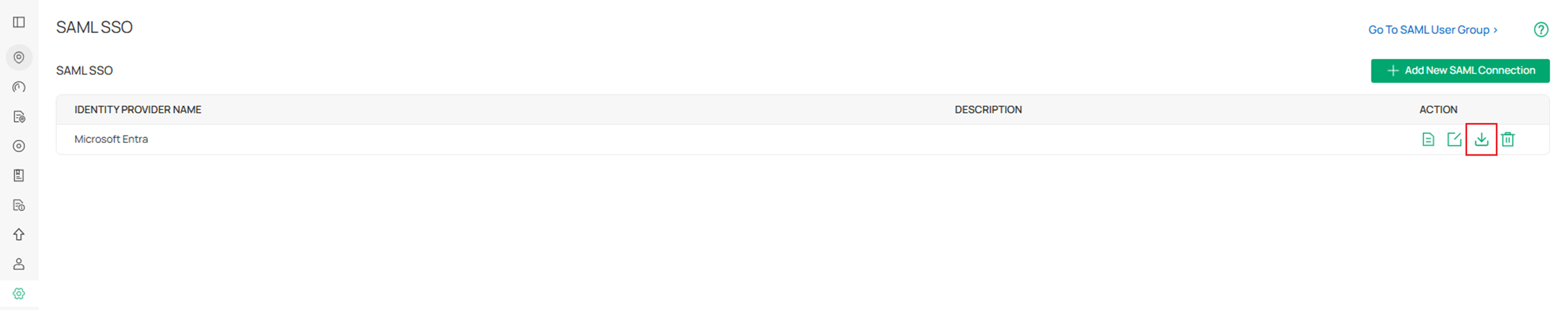

메타데이터.xml 파일을 받으려면 다운로드 버튼을 클릭하세요.

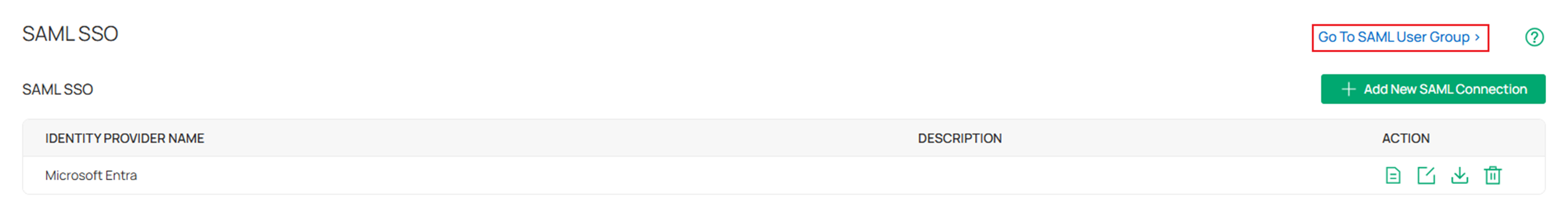

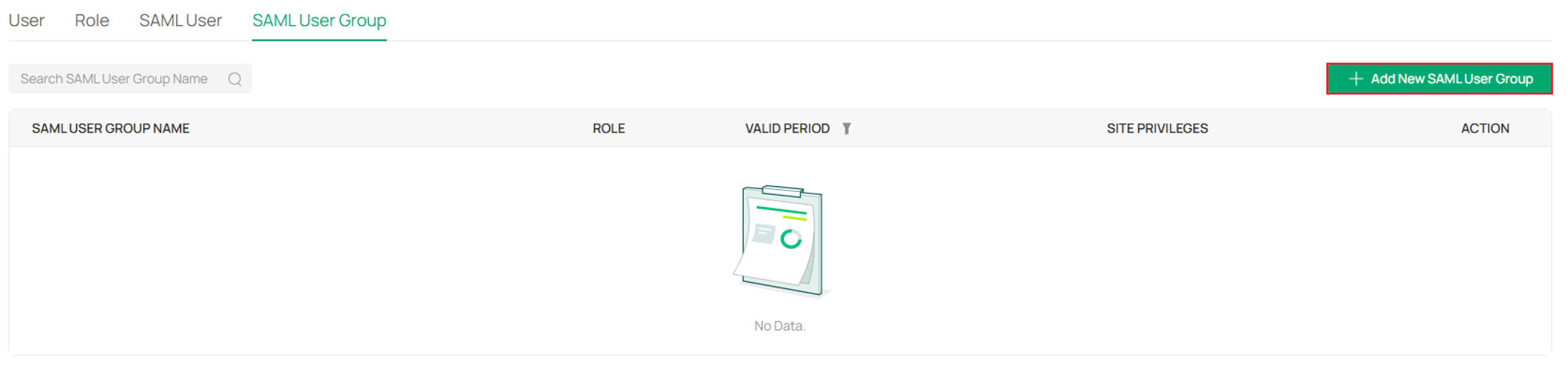

SAML 사용자 그룹으로 이동을 클릭합니다.

새 SAML 사용자 그룹 추가를 클릭합니다.

SAML 사용자 그룹 이름, 관련 역할 및 권한을 설정한 후 '생성'을 클릭합니다.

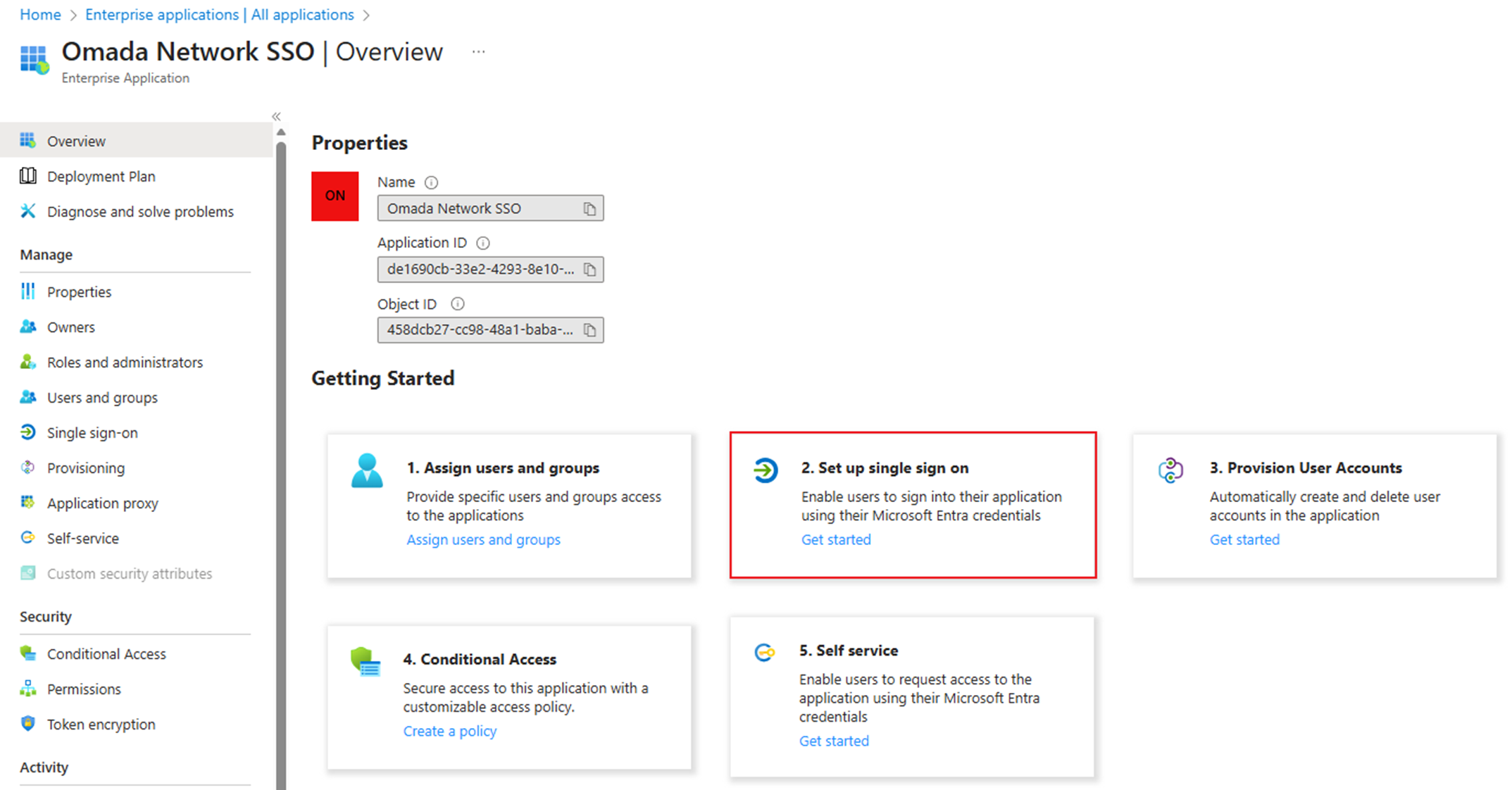

4단계. Microsoft Entra에서 싱글 사인온(SSO) 설정을 계속합니다.

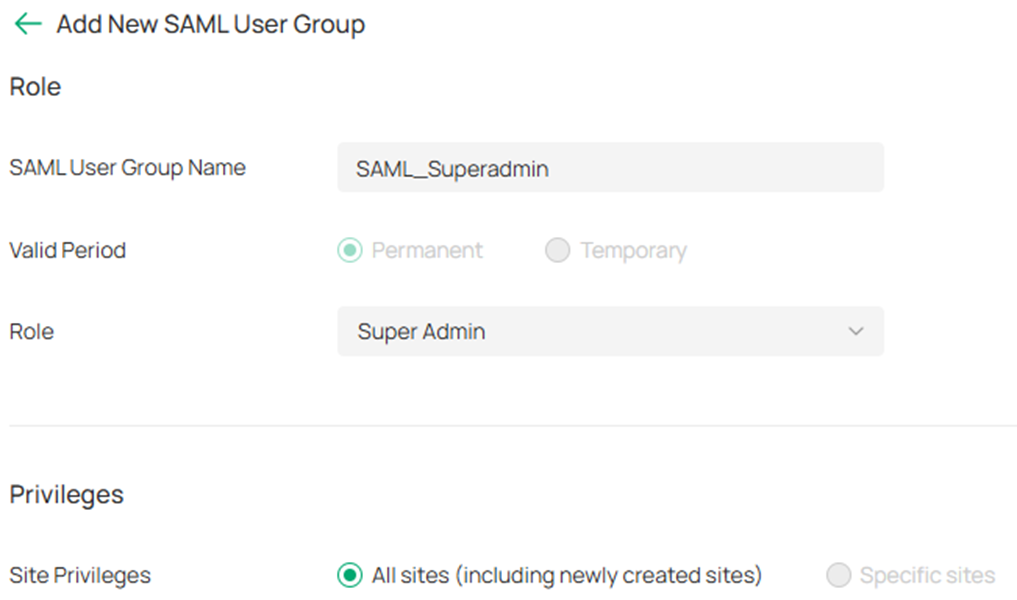

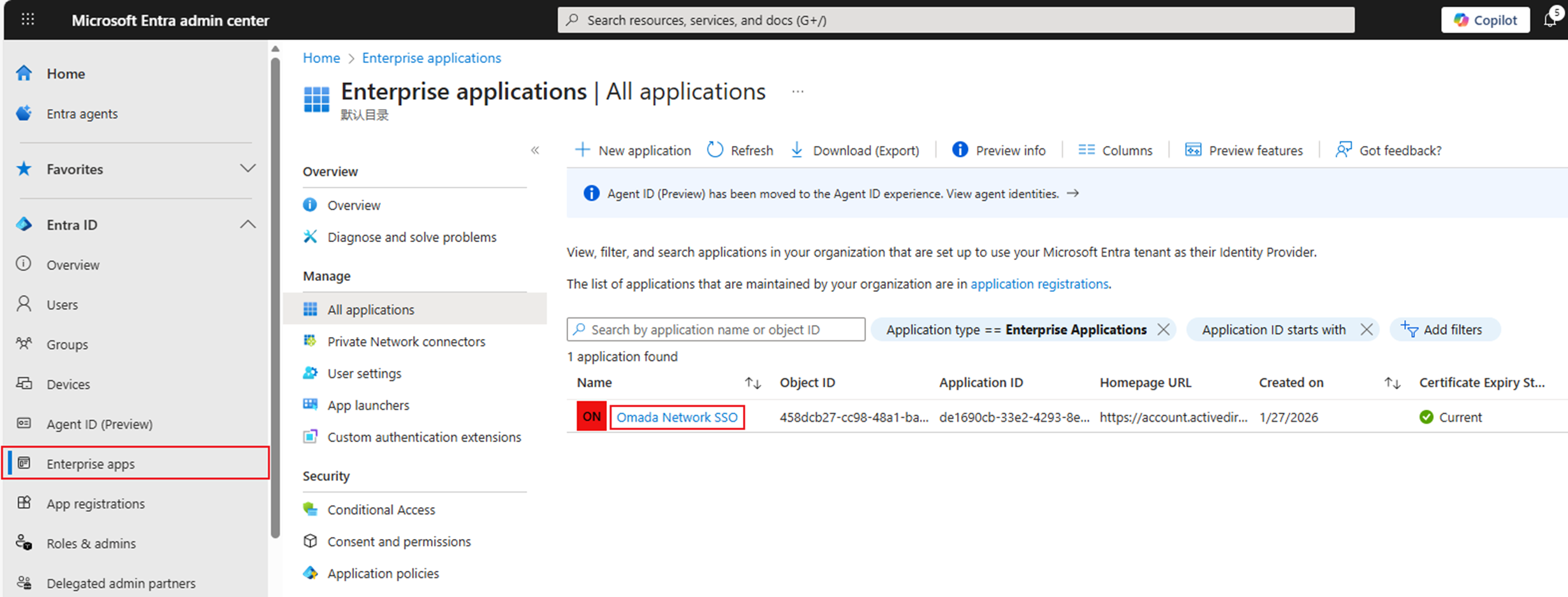

Entra 홈페이지에서 엔터프라이즈 앱을 클릭합니다. 이전에 생성한 애플리케이션을 클릭합니다.

그런 다음 2. 싱글 사인온 설정으로 이동합니다.

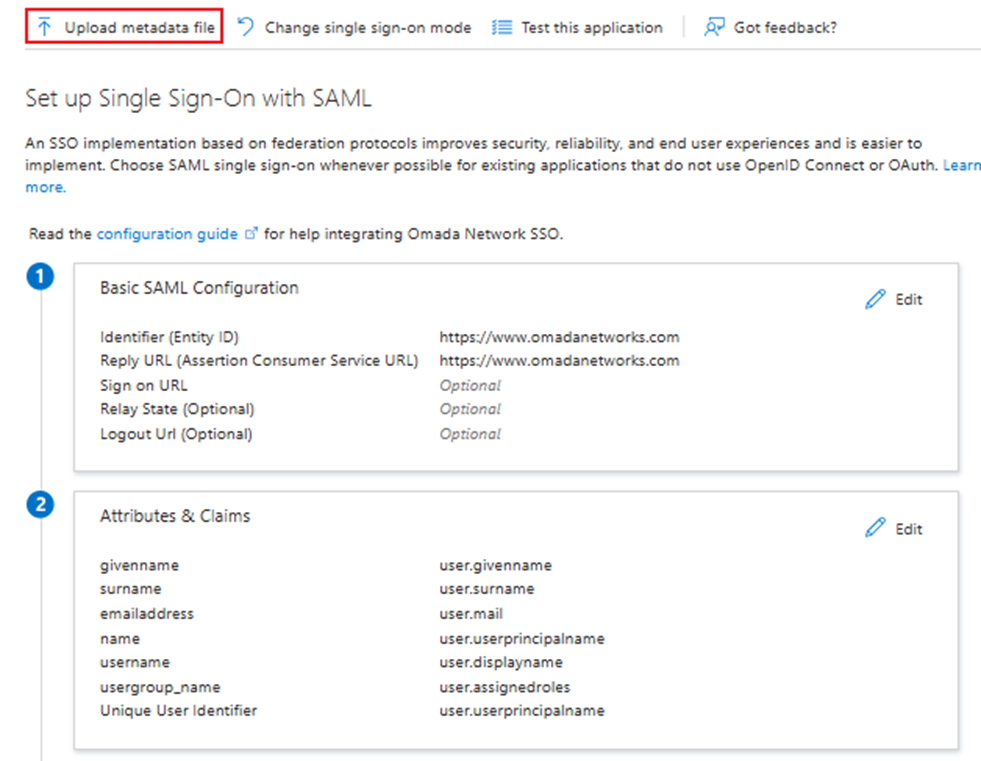

'메타데이터 파일 업로드'를 클릭하여 3단계에서 받은 metadata.xml 파일을 업로드합니다.

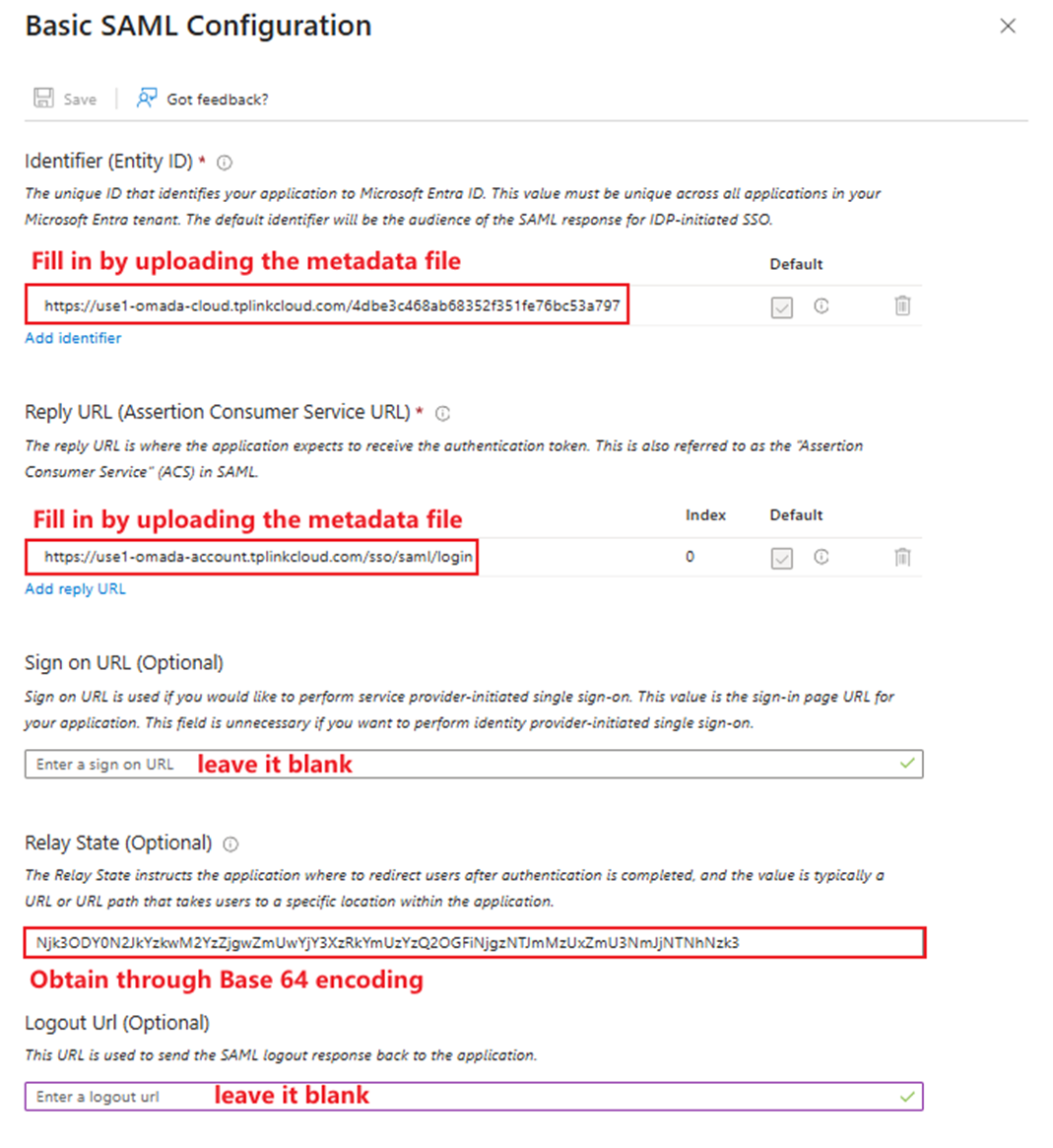

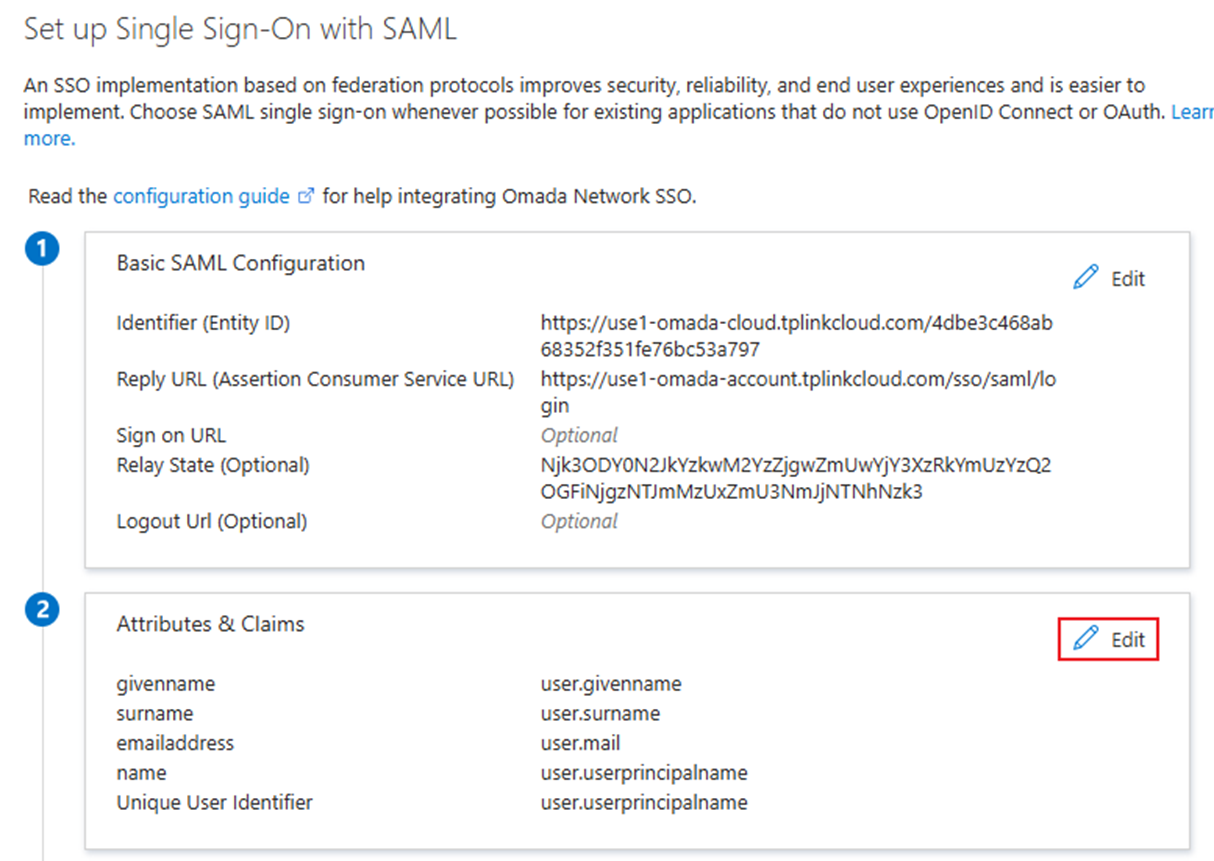

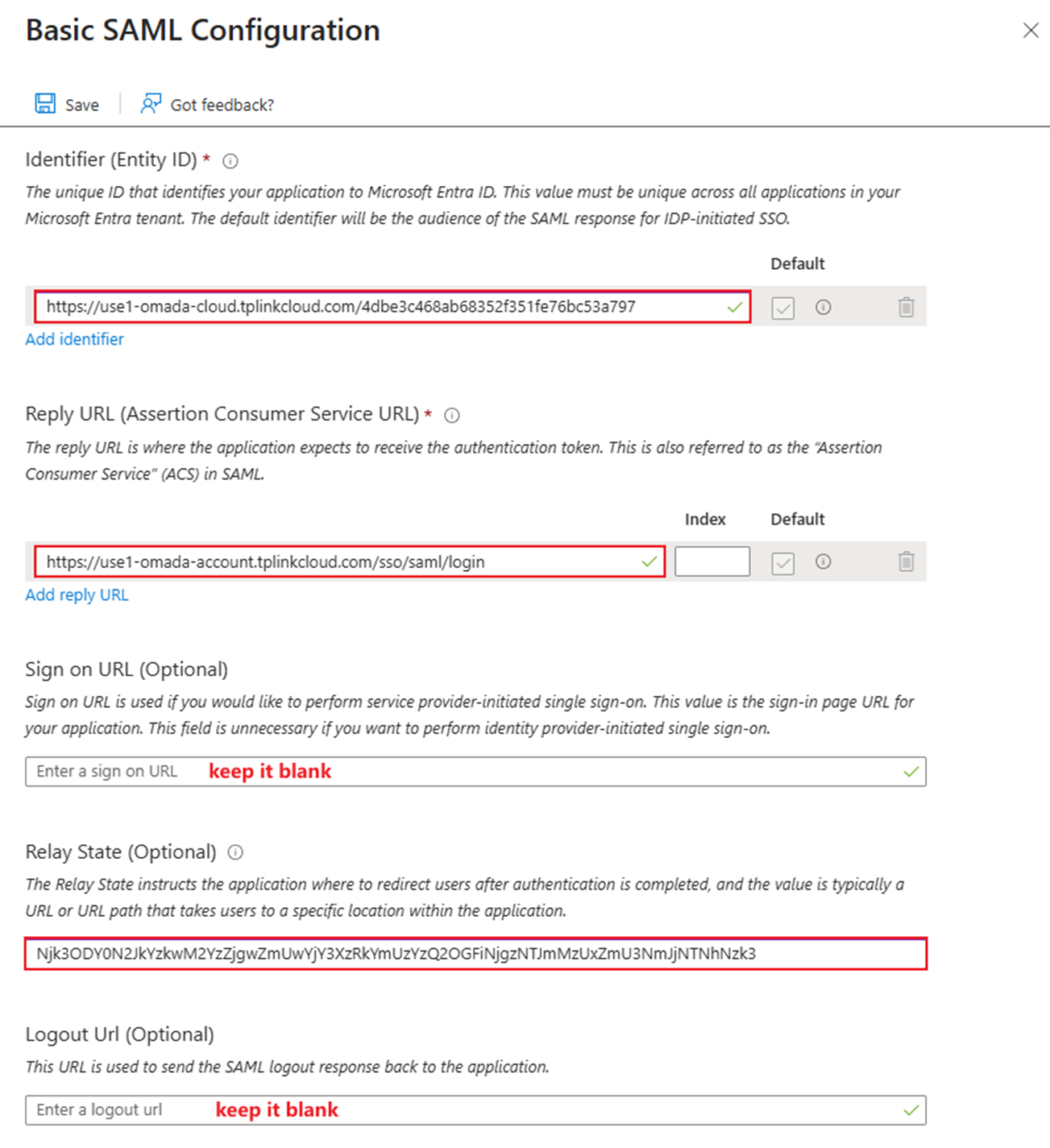

아래 그림을 참고하여 다른 기본 SAML 설정을 입력하세요.

- 식별자 (Entity ID): 컨트롤러의 SAML 속성에서 확인한 엔터티 ID와 동일합니다.

- 응답 URL(Assertion Consumer Service URL): 컨트롤러의 SAML 속성에서 확인한 Sign-On URL과 동일합니다.

- Sign On URL(선택 사항): 이 텍스트 바는 비워 두어야 합니다. 컨트롤러의 SAML 속성에서 확인한 Sign-On URL과 혼동하지 마십시오.

- 릴레이 상태의 경우, 문자열 "resourceId_omadaId"를 Base64로 인코딩해야 합니다. 이 스크립트에 대해 어떤 오픈소스 Base64 암호화 도구든 사용할 수 있습니다.

예를 들어:

5단계. 새 앱 역할 생성.

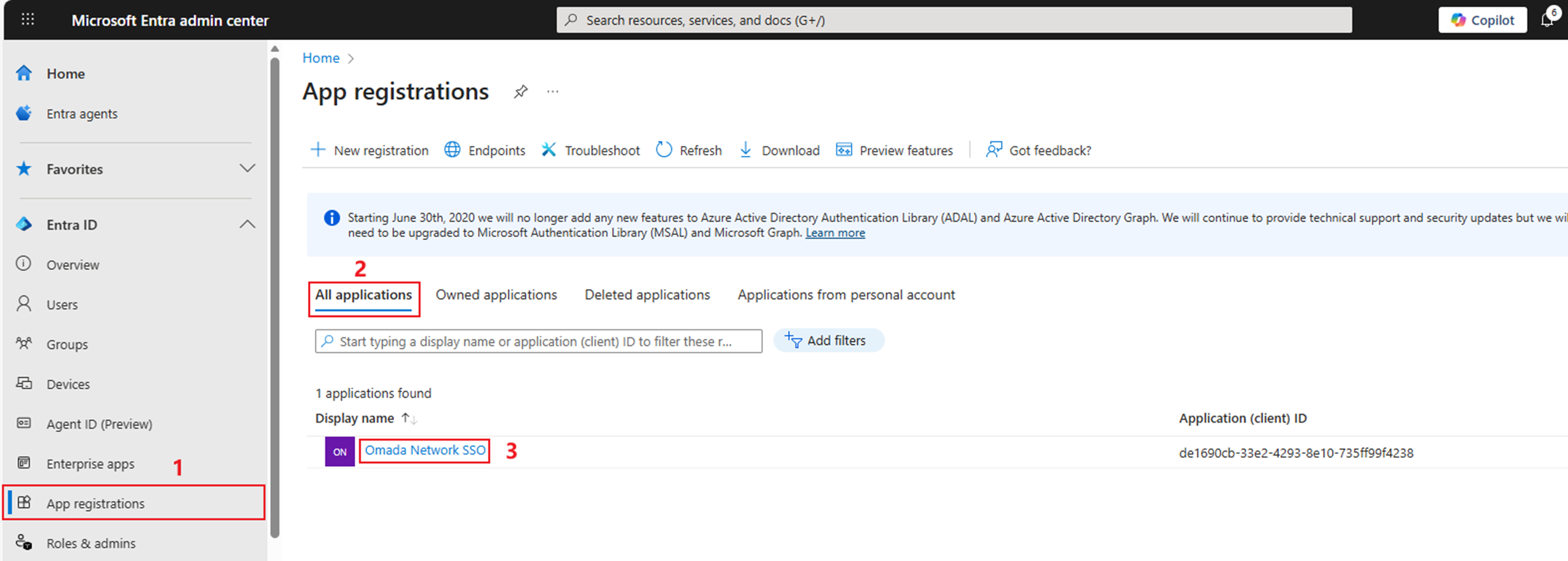

앱 등록 > 모든 애플리케이션으로 돌아가서 이전에 생성한 애플리케이션을 클릭하여 설정을 계속합니다.

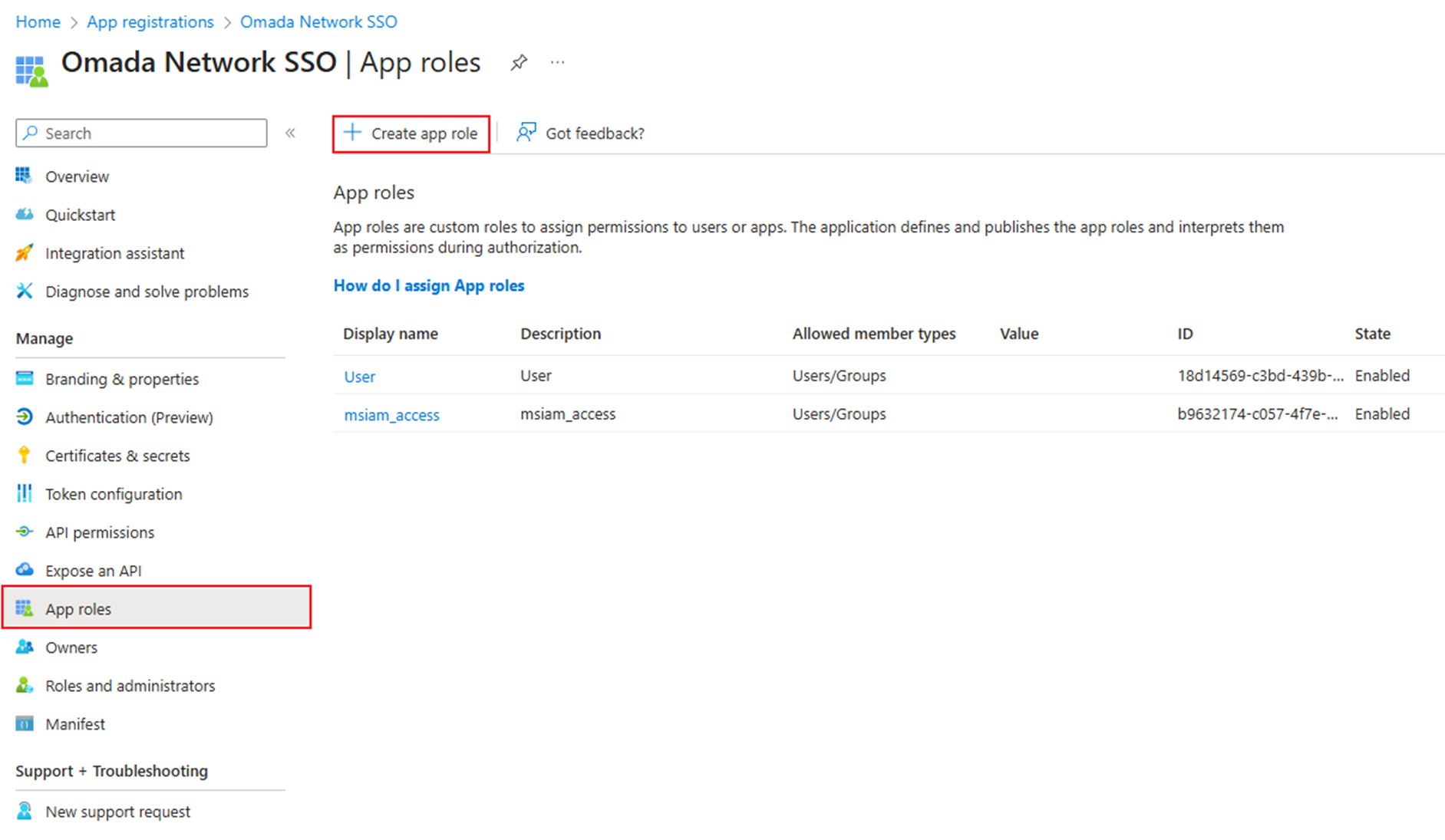

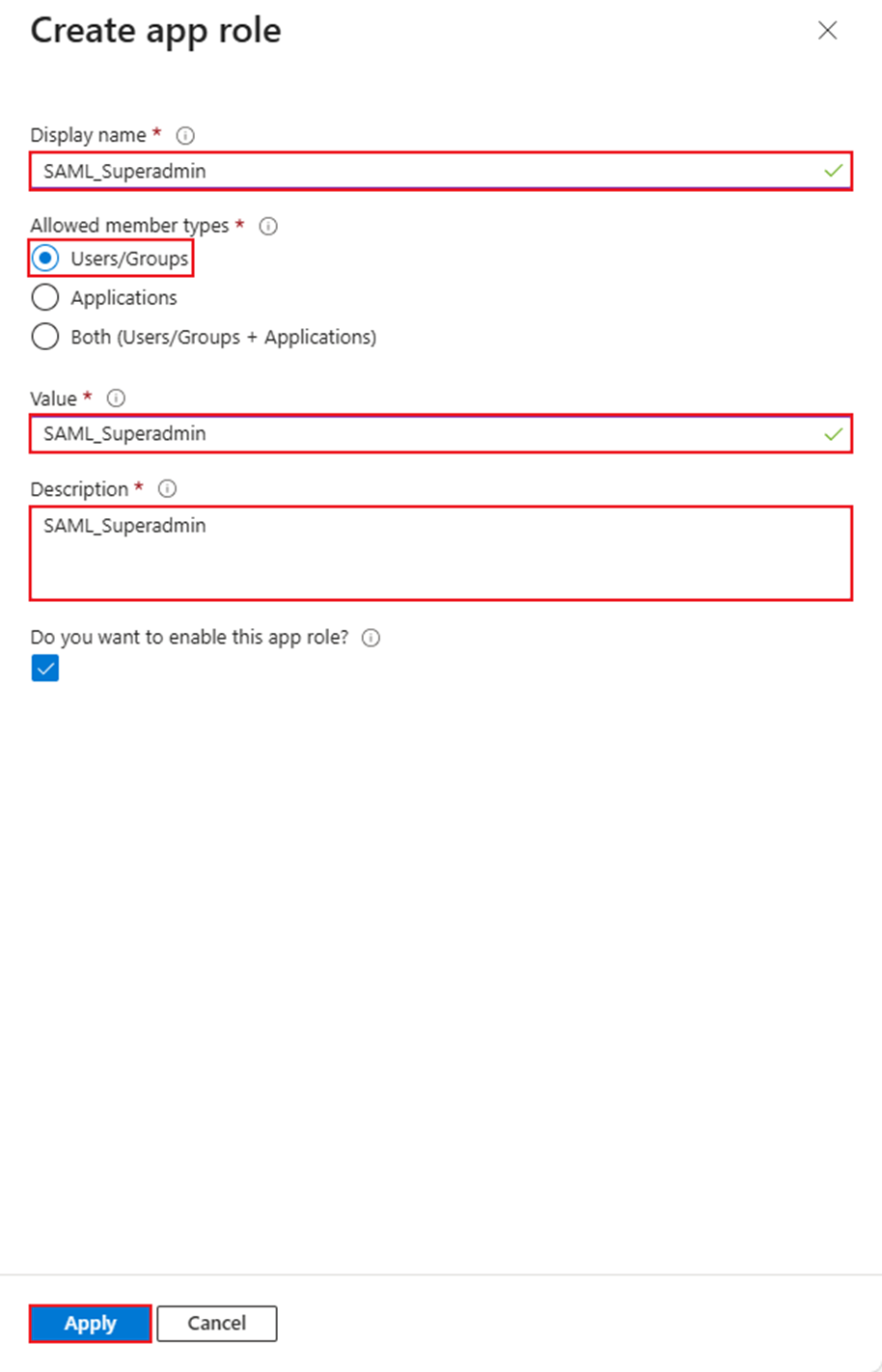

앱 역할로 이동하여 앱 역할 생성을 클릭합니다.

표시 이름과 값을 모두 3단계에서 컨트롤러에 구성한 SAML 사용자 그룹 이름과 동일하게 설정합니다. 유형을 사용자/그룹으로 선택하고 필요한 설명을 입력합니다. 그런 다음 적용을 클릭합니다.

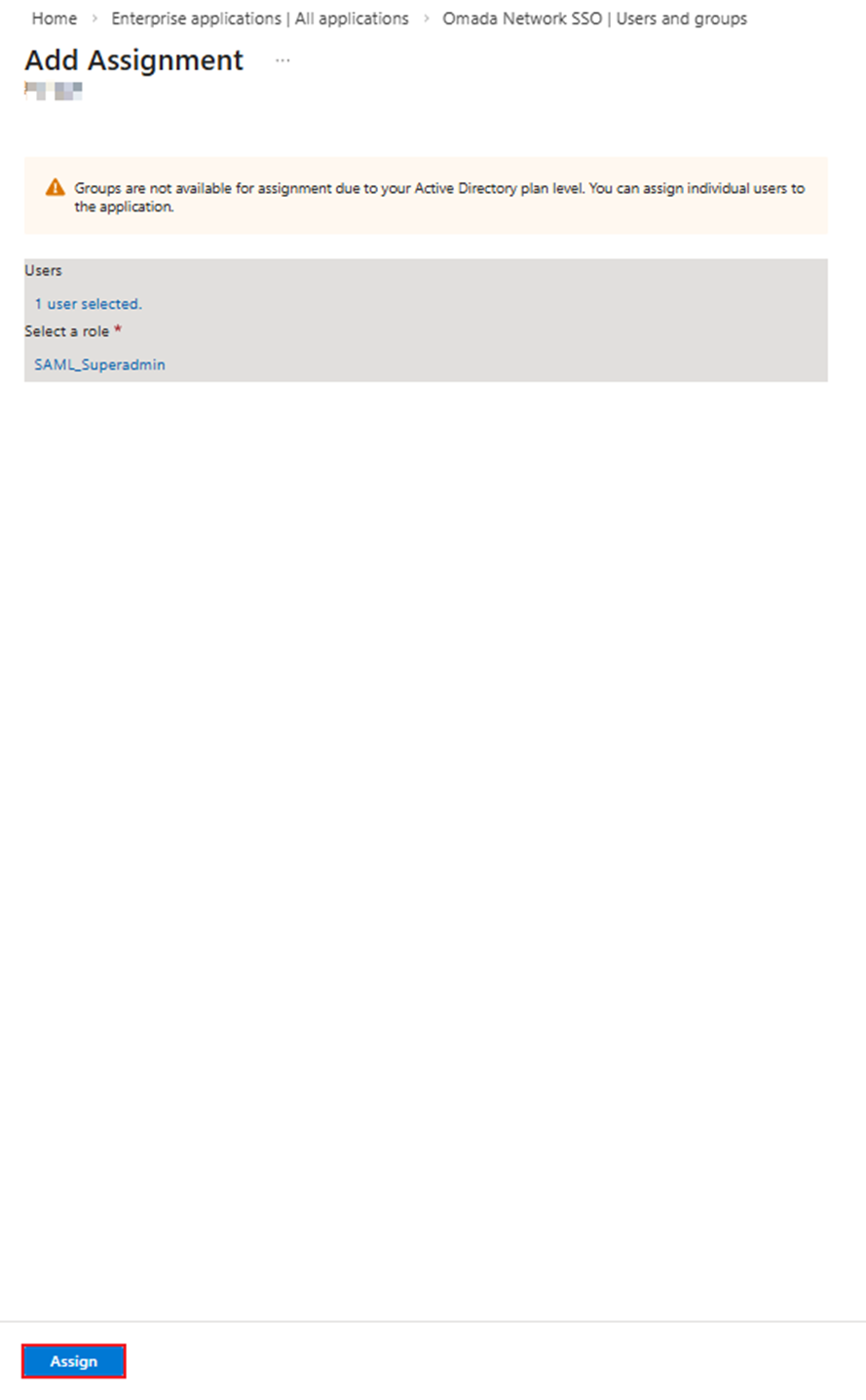

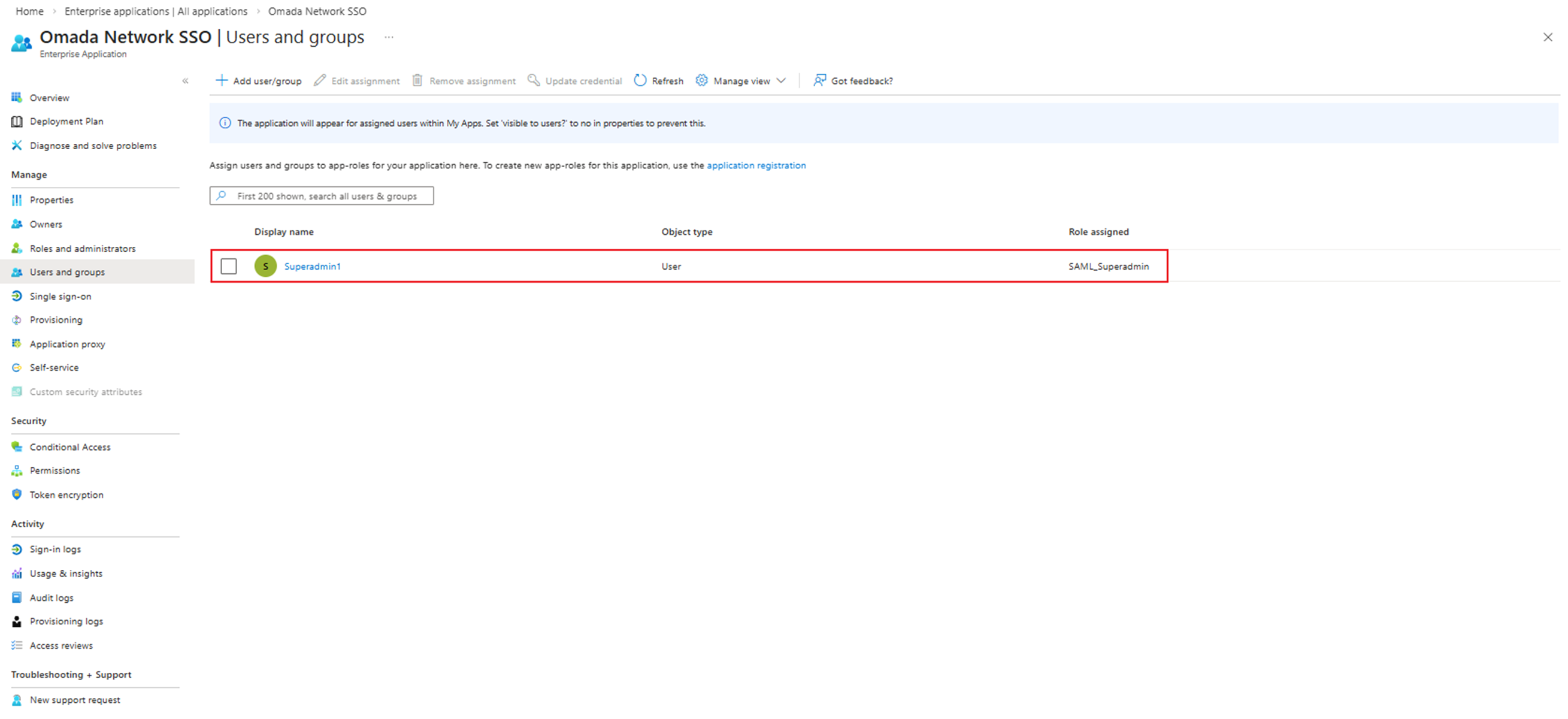

6단계. 특정 사용자에게 역할 할당하기.

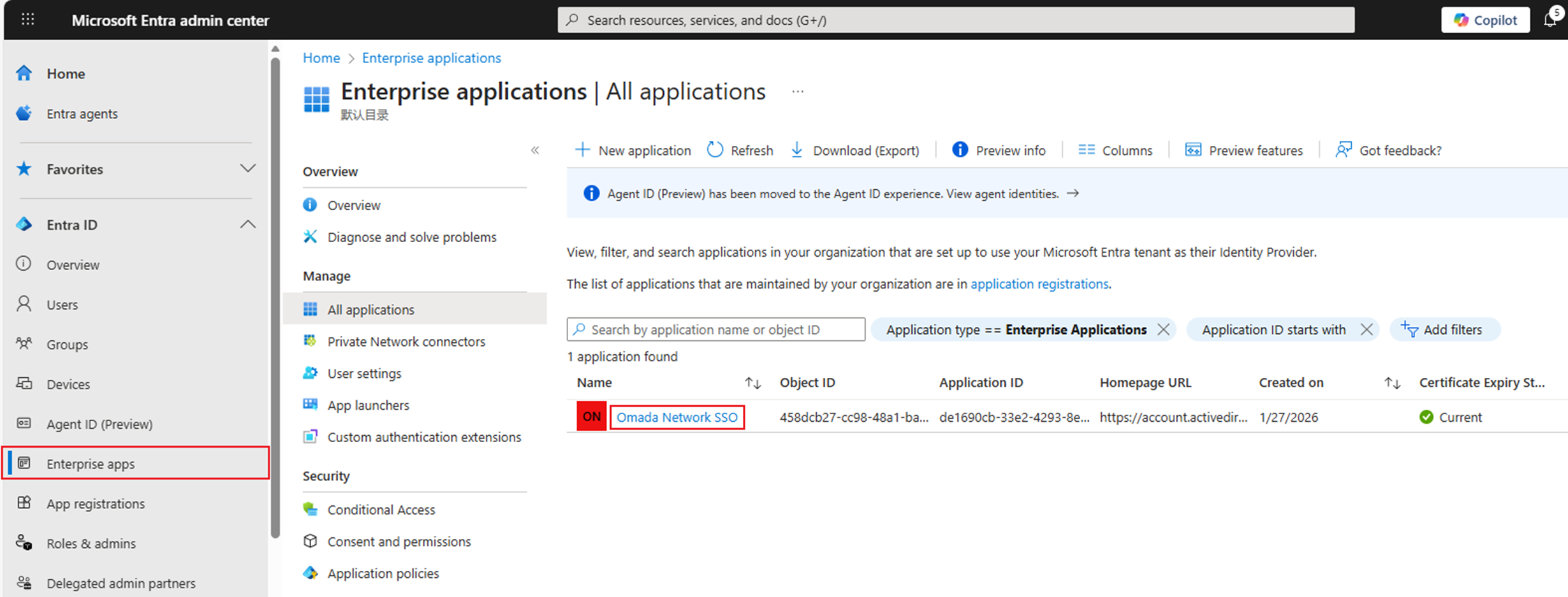

Entra 홈페이지의 엔터프라이즈 앱으로 돌아가서, 이전에 생성한 애플리케이션을 클릭합니다.

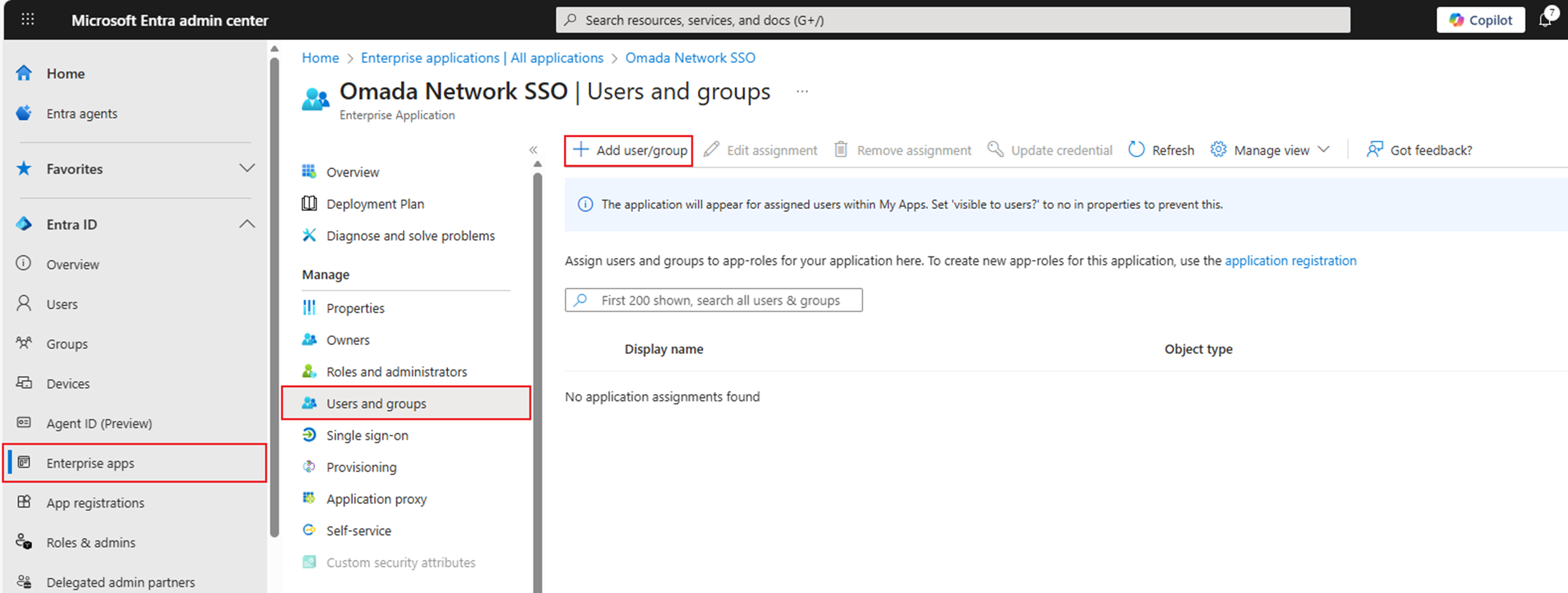

사용자 및 그룹으로 이동하여 사용자/그룹 추가를 클릭합니다.

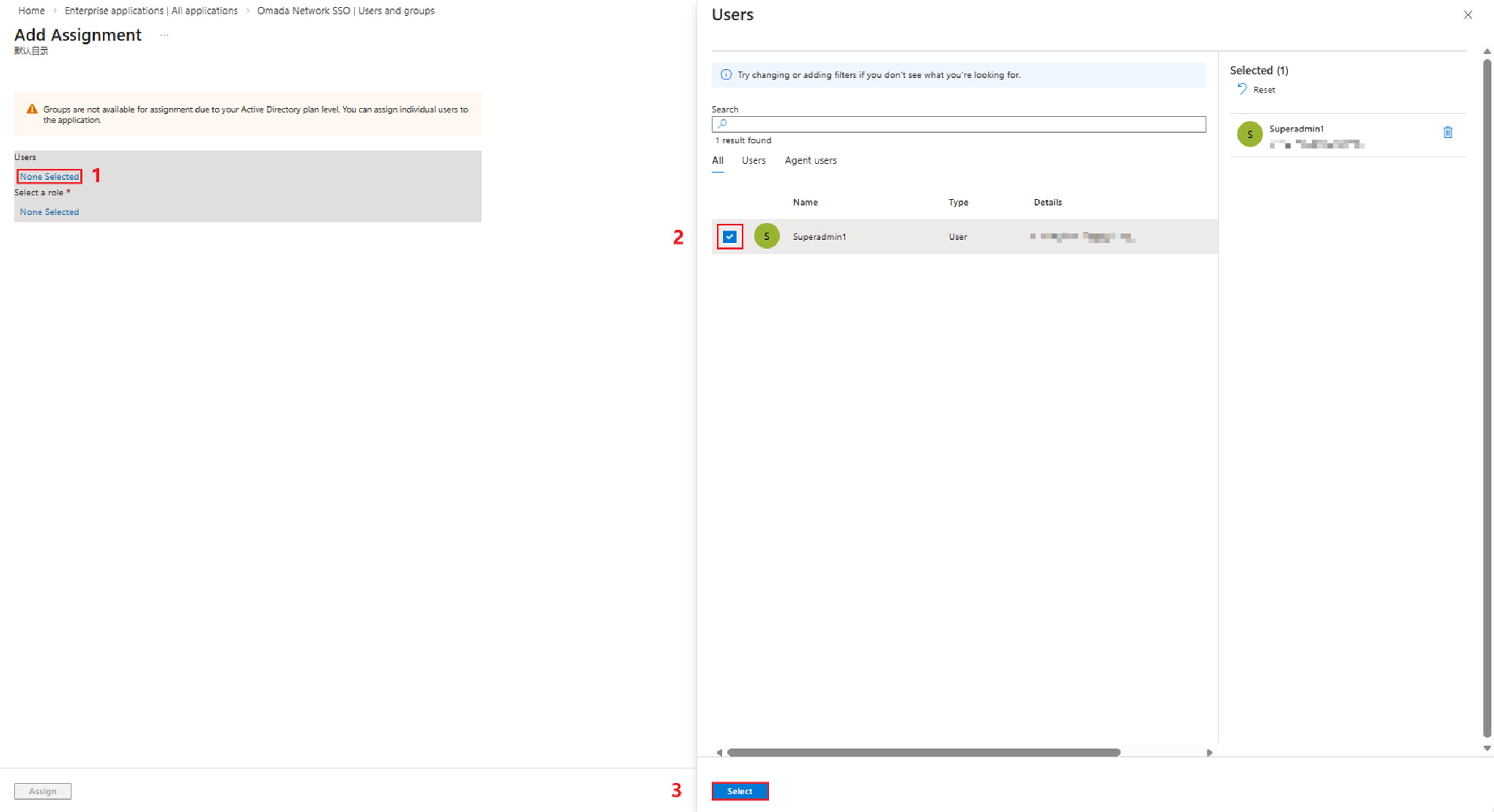

첫 번째 '선택된 항목 없음'을 클릭하고 역할을 할당할 사용자를 선택한 후 '선택'을 클릭합니다.

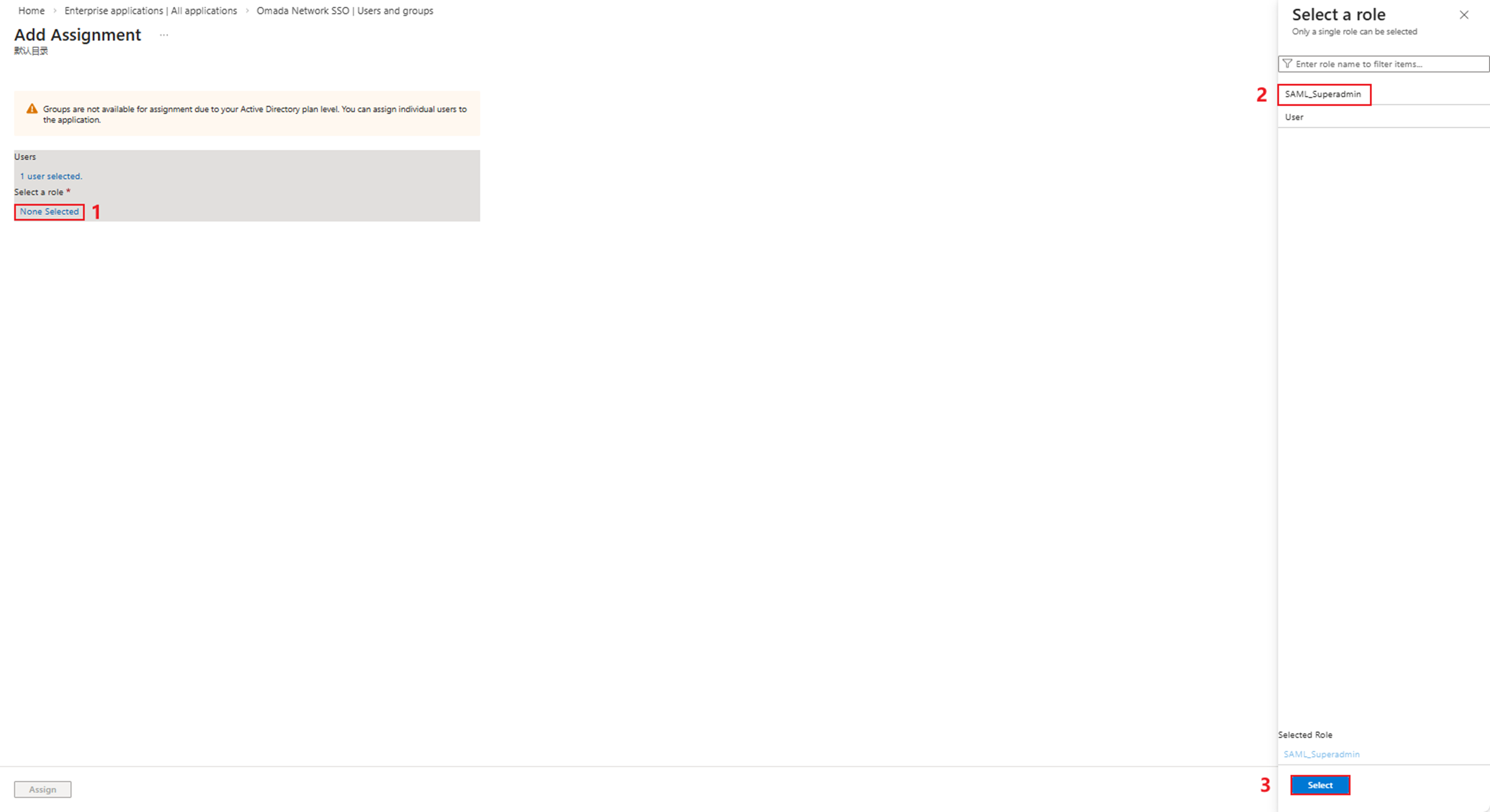

두 번째 '선택된 항목 없음'을 클릭하고 이전에 생성한 역할을 선택한 후 '선택'을 클릭합니다.

그런 다음 할당을 클릭합니다.

이제 역할 할당이 완료되었습니다.

7단계. Entra에서 싱글 사인온(SSO) 설정을 계속합니다.

Entra 홈페이지의 엔터프라이즈 앱으로 돌아가서, 이전에 생성한 애플리케이션을 클릭하세요.

2. 싱글 사인온 설정으로 이동합니다.

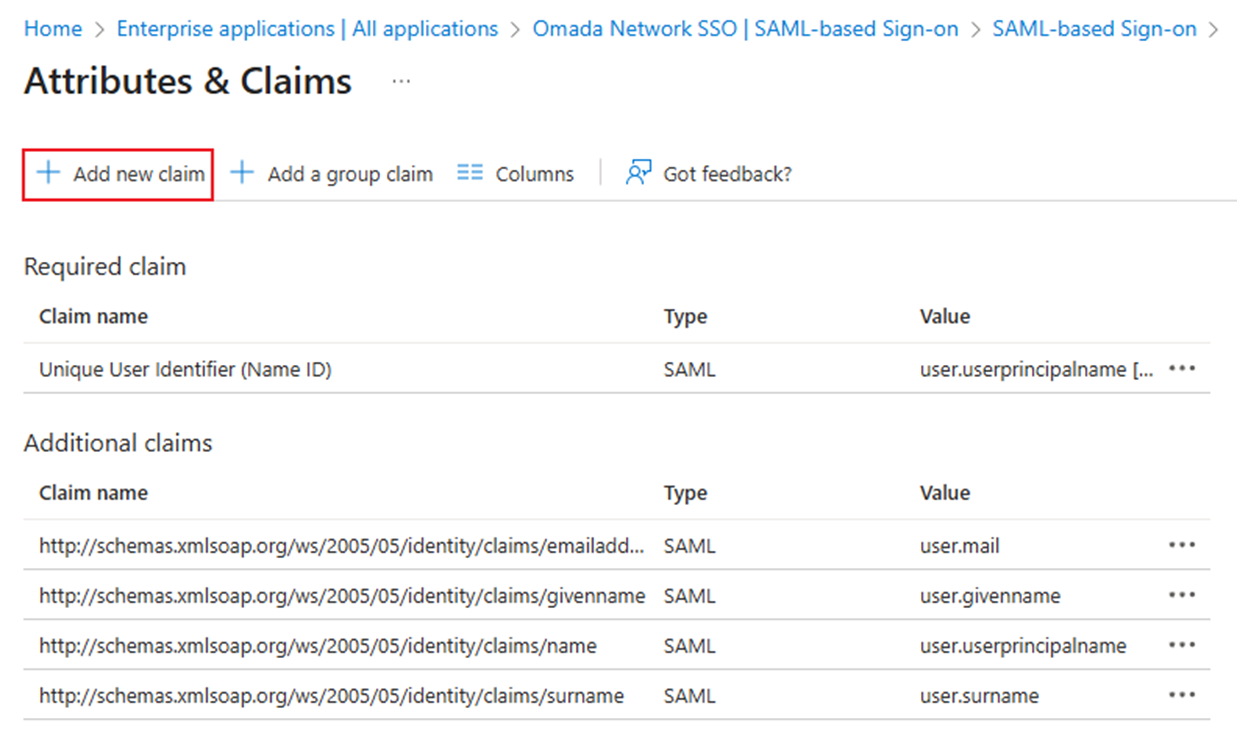

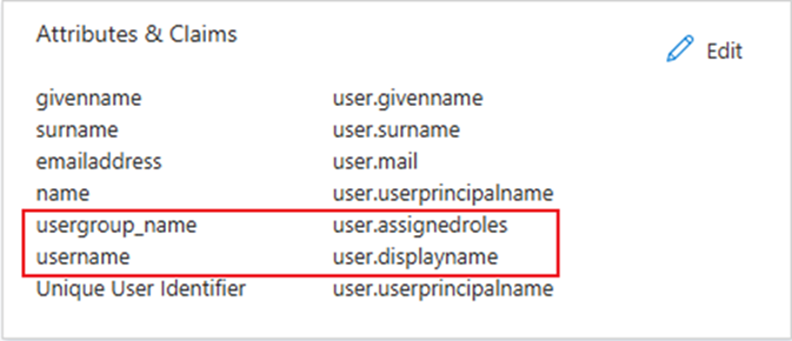

속성 편집을 위해 '파트 2 — 속성 및 클레임'에서 '편집'을 클릭합니다.

새 클레임 추가를 클릭합니다.

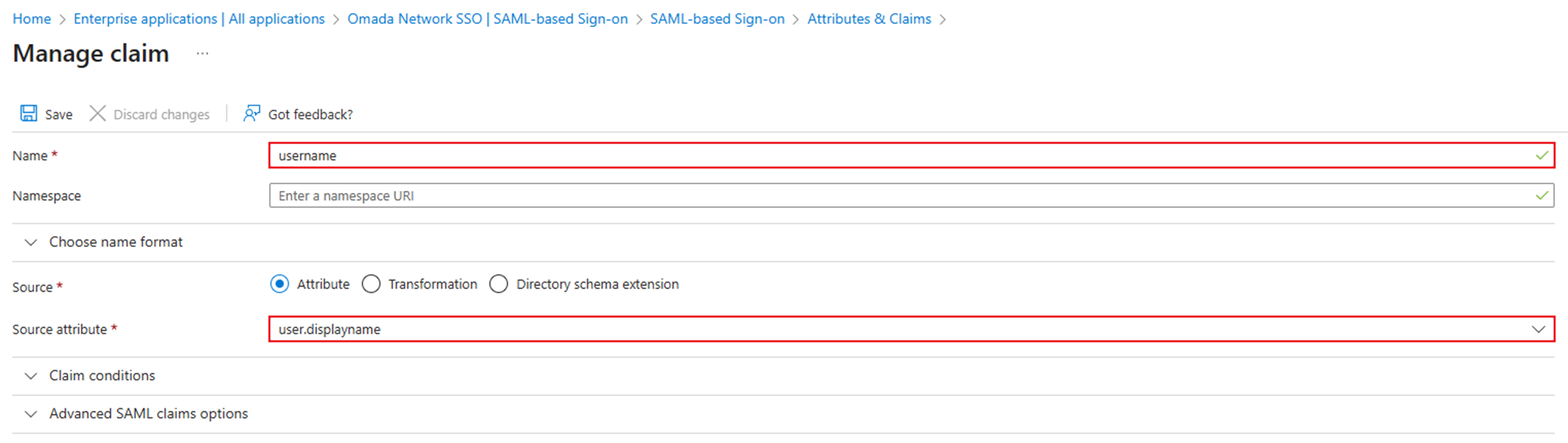

사용자 이름을 매개변수로 추가합니다. 이름을 '사용자 이름'으로 설정하고 소스 속성을 'user.displayname'으로 설정합니다.

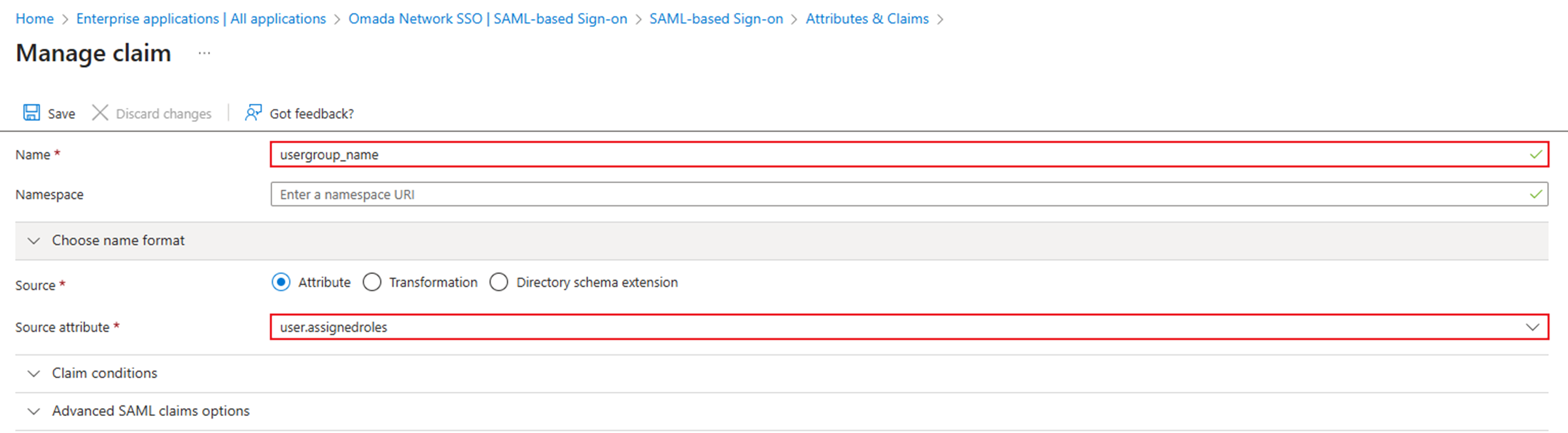

usergroup_name을 매개변수로 추가합니다. 이름을 usergroup_name으로 설정하고 소스 속성을 user.assignedroles로 설정합니다.

검증

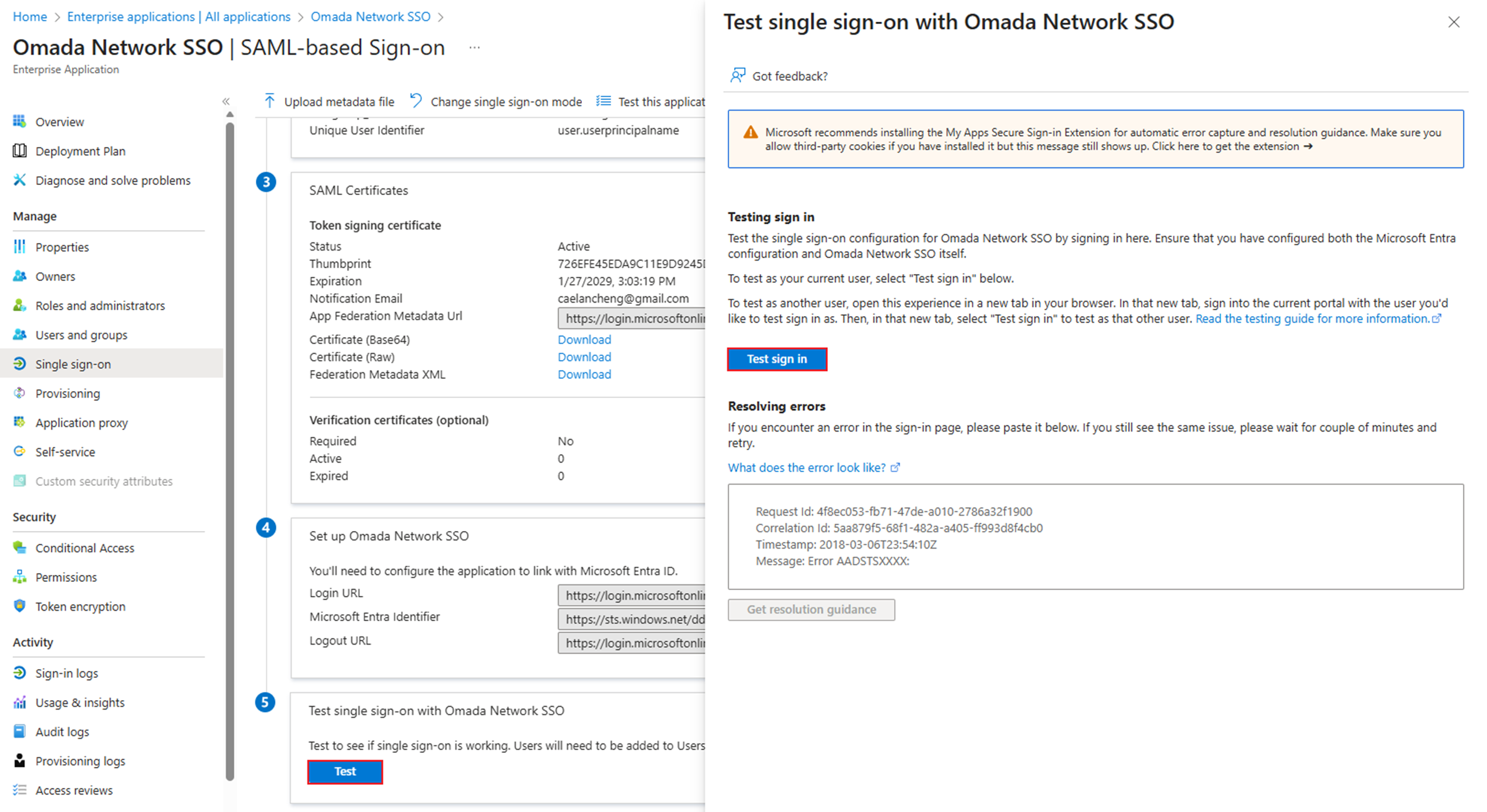

방법 1: SAML 기반 로그인 설정 인터페이스로 이동하여 테스트 로그인을 클릭하여 테스트합니다.

그러면 브라우저가 Omada 컨트롤러로 리디렉션되어 로그인됩니다.

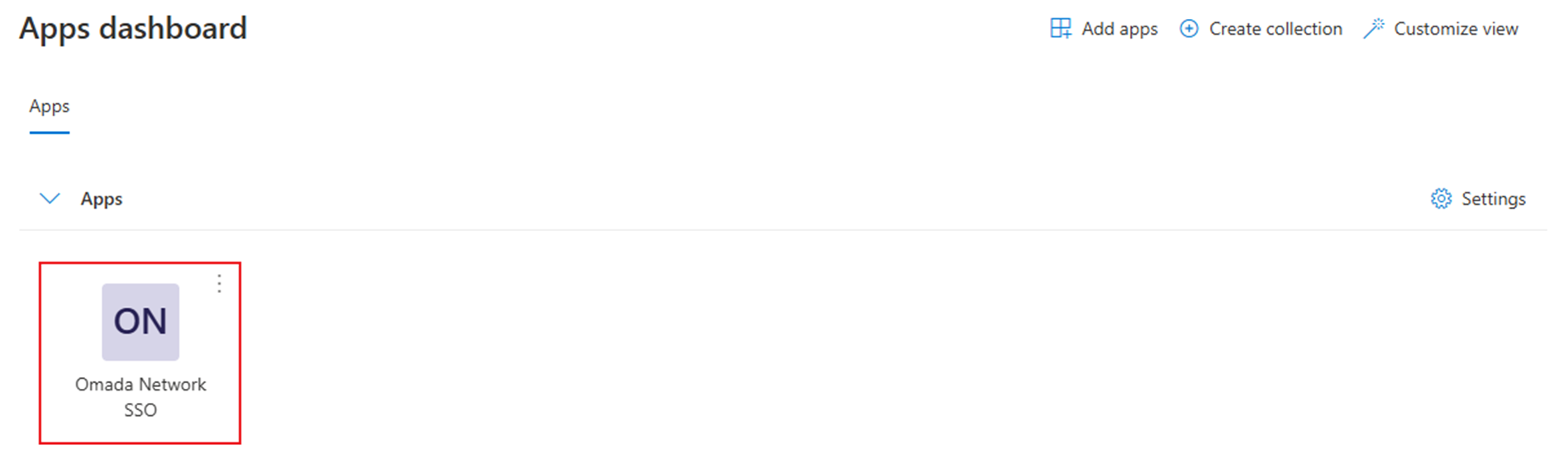

방법 2: https://myapplications.microsoft.com로 이동합니다. Microsoft ID로 로그인한 후, 방금 설정한 애플리케이션을 클릭하여 Omada 컨트롤러에 로그인합니다.

그러면 브라우저가 Omada 컨트롤러로 리디렉션됩니다.

결론

Microsoft Entra/Azure ID를 사용하여 Omada Controller의 SAML SSO를 성공적으로 설정했습니다.

각 기능 및 설정에 대한 자세한 내용은 다운로드 센터에서 해당 제품 설명서를 다운로드하여 확인하시기 바랍니다.

QA

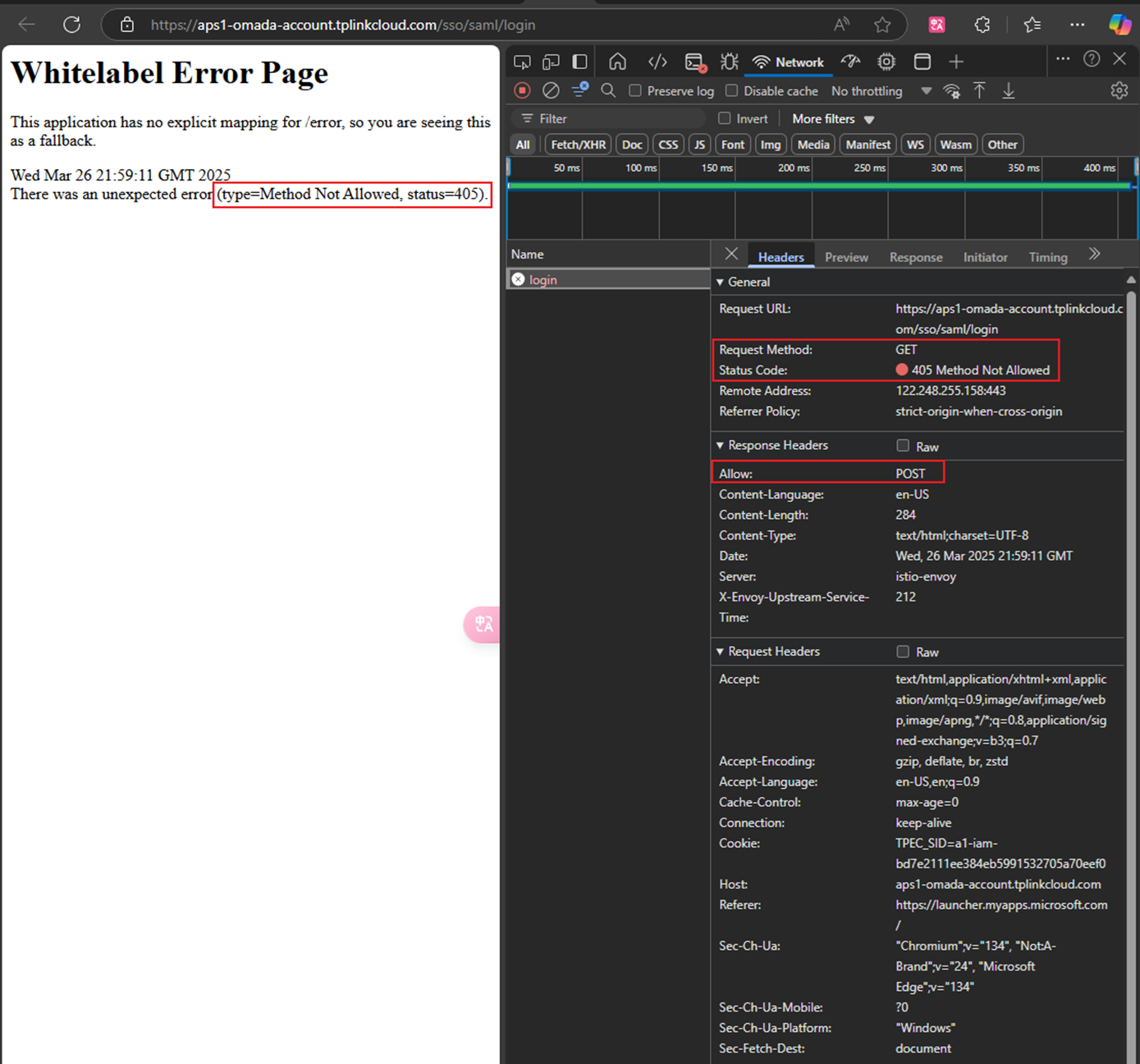

Q1: 브라우저에 화이트 라벨 오류 페이지가 표시되면 어떻게 해야 합니까? 개발자 도구 창을 확인한 결과 "405 Method Not Allowed" 오류 코드도 있습니다.

A1: 개발자 도구에서 응답 헤더의 허용 메서드가 POST로 표시되지만 일반적으로 요청 메서드는 GET입니다. 기술이 일치하지 않습니다.

애플리케이션의 기본 SAML 설정으로 돌아가 편집을 선택하여 설정을 설정하고, 식별자(Identifier), 응답 URL( Reply URL), 릴레이 상태( Relay State)를 다시 확인하세요. 로그인 URL(Sign On URL )은 반드시 비워 두어야 합니다.

Q2: 오류 코드 {"errorCode":-1001, "msg": "Invalid request parameters."}가 발생하면 어떻게 해야 합니까?

A2: 속성 및 클레임 인터페이스로 돌아가 사용자 이름과 사용자 그룹 이름이 올바르게 설정되었는지 확인하십시오.

Q3: 오류 코드 {"errorCode":-1, "msg": "문제가 발생했습니다. 나중에 다시 시도하거나 기술 지원팀에 문의하십시오."}가 발생하면 어떻게 해야 합니까?

A3: SAML 인증서로 돌아가십시오. 여러 개의 인증서가 있는 경우 수동으로 추가한 인증서를 삭제하십시오.

이 문서에는 기계 번역이 적용되었으며, 정확한 내용을 확인하려면 원본 영문 문서를 참고하시기 바랍니다.