Visão geral da VPN do Controller v6.2

Conteúdo

Configuração para Servidor VPN

Configuração para VPN Site-to-Site

Introdução

As interfaces de VPN anteriores eram um tanto dispersas. Para simplificar a complexidade da configuração de VPN, a lógica da interface foi redesenhada a partir da versão 6.2 do Controlador. Este documento fornecerá uma introdução passo a passo.

Antes da configuração, observe as alterações nas páginas de VPN:

1. Alterações na Página de Configuração de VPN:

- Navegue até Configuração de Rede > VPN > página VPN. A página de configuração de VPN está dividida em três guias: Servidor VPN, Cliente VPN e VPN Site-to-Site. As páginas de VPN foram reorganizadas com base em cenários e tipos de VPN.

- A SSL VPN dentro do Servidor VPN foi migrada e ajustada da página VPN > SSL VPN, enquanto a página do Servidor Wireguard foi adicionada recentemente.

- Além disso, a página do Cliente WireGuard foi adicionada à página Cliente VPN.

- O Auto WireGuard foi adicionado à seção VPN Site-to-Site, enquanto o WireGuard Manual foi realocado da página VPN > WireGuard.

- As informações do usuário VPN podem ser visualizadas na página do Servidor VPN quando existem entradas de servidor.

- O failover IPsec foi mesclado na página de Configuração de VPN.

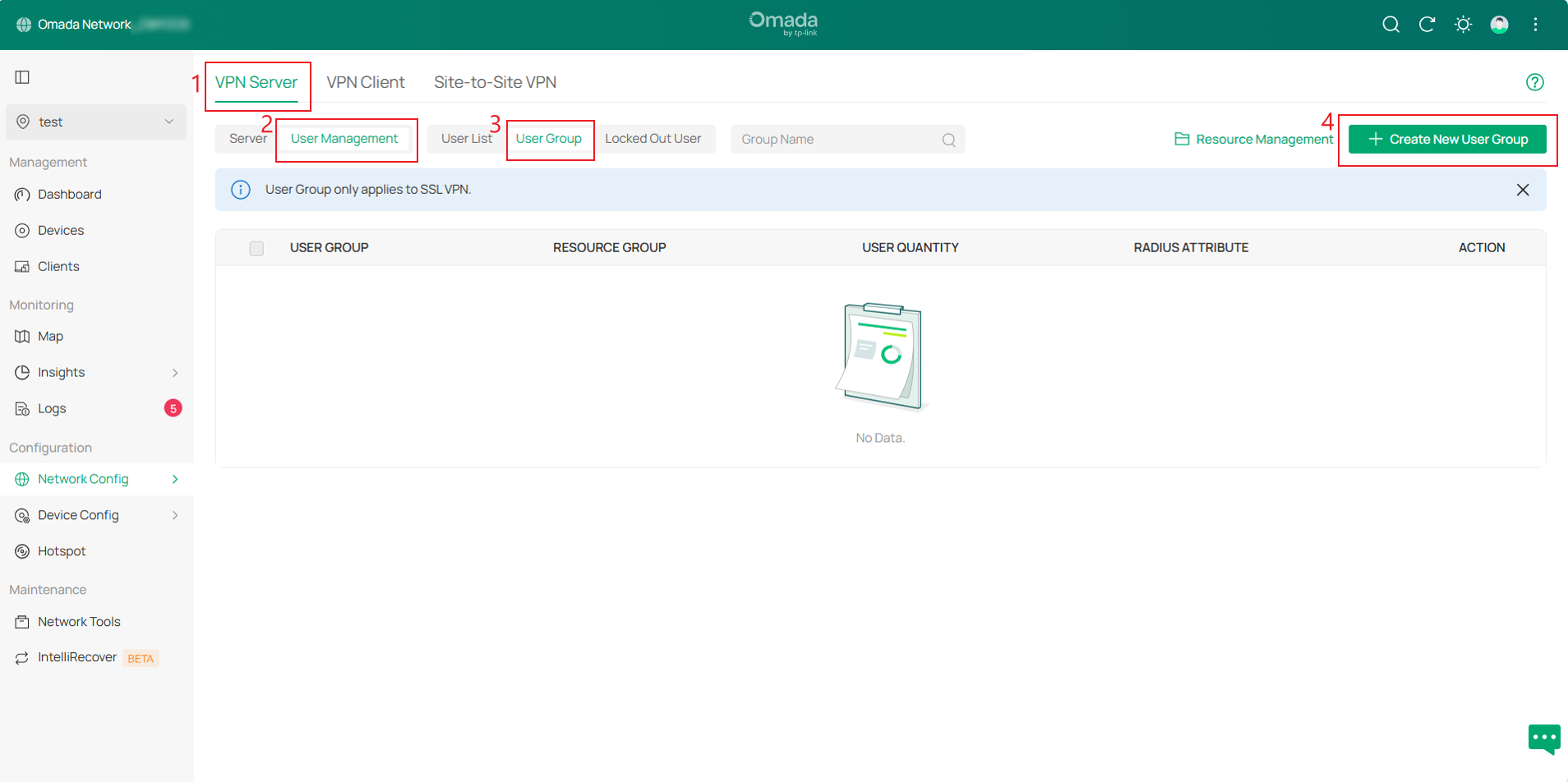

- O Gerenciamento de Recursos, Grupo de Usuários, etc., da SSL VPN estão agora localizados na página Gerenciamento de Usuários.

2. Alterações na Página de Status da VPN:

Navegue até Configuração de Rede > Status da VPN, onde três páginas em guias serão exibidas: Servidor VPN, Cliente VPN e VPN Site-to-Site.

Requisitos

- Controlador Omada v6.2 e superior

- Gateway Omada

Configuração

Configuração para Servidor VPN

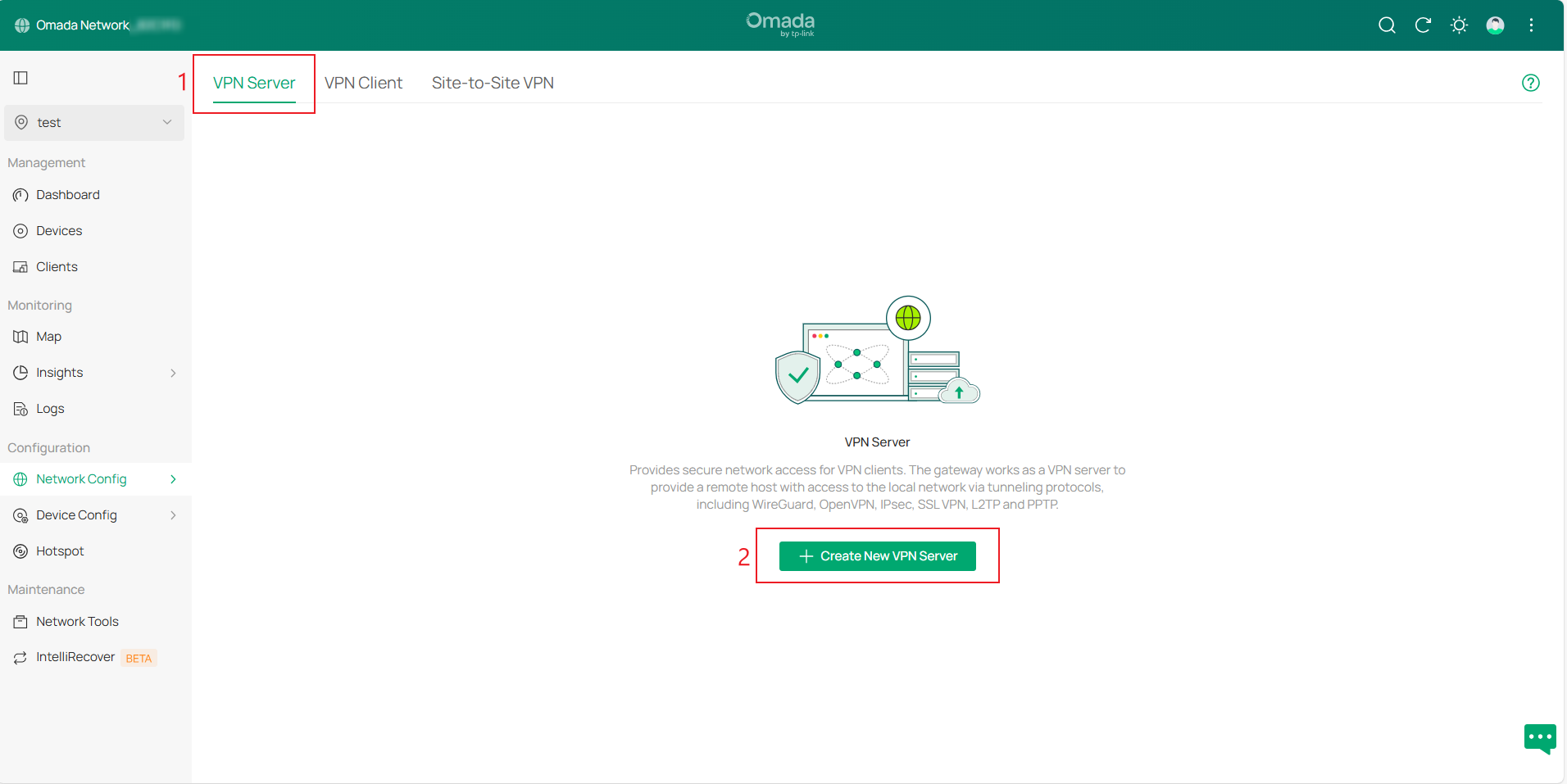

Passo 1. Faça login no controlador, navegue até Visão do Site > Configuração de Rede > VPN > página Configuração de VPN. A página de Configuração de VPN está dividida em três guias: Servidor VPN, Cliente VPN e VPN Site-to-Site. Vá para a página Servidor VPN e clique em Criar Novo Servidor VPN.

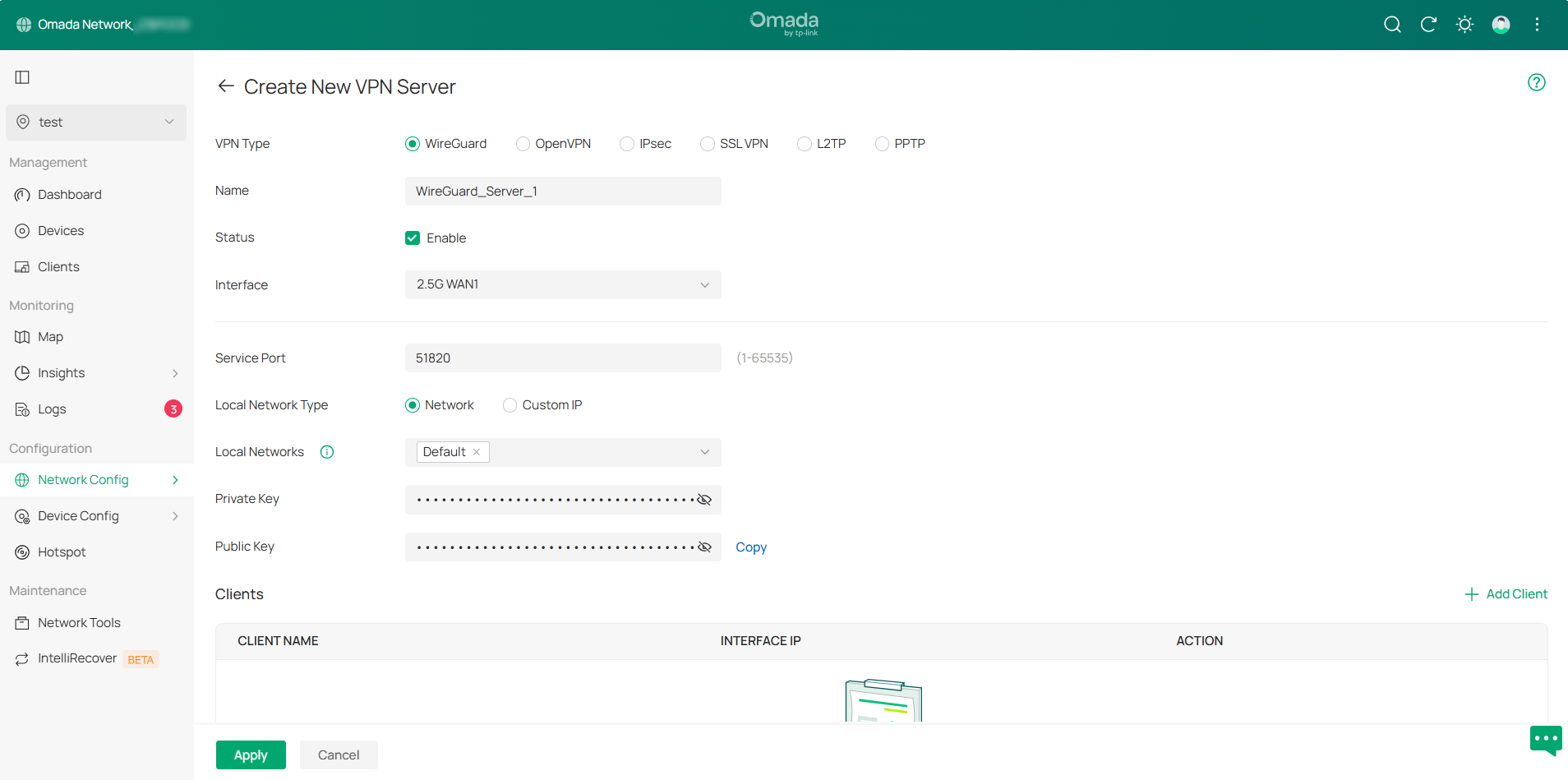

Os tipos de VPN disponíveis incluem WireGuard, OpenVPN, IPsec, SSL VPN, L2TP e PPTP. Selecione o tipo de VPN que você precisa configurar. Algumas informações serão preenchidas automaticamente; modifique e complemente conforme necessário e, em seguida, clique em Aplicar para criar a entrada.

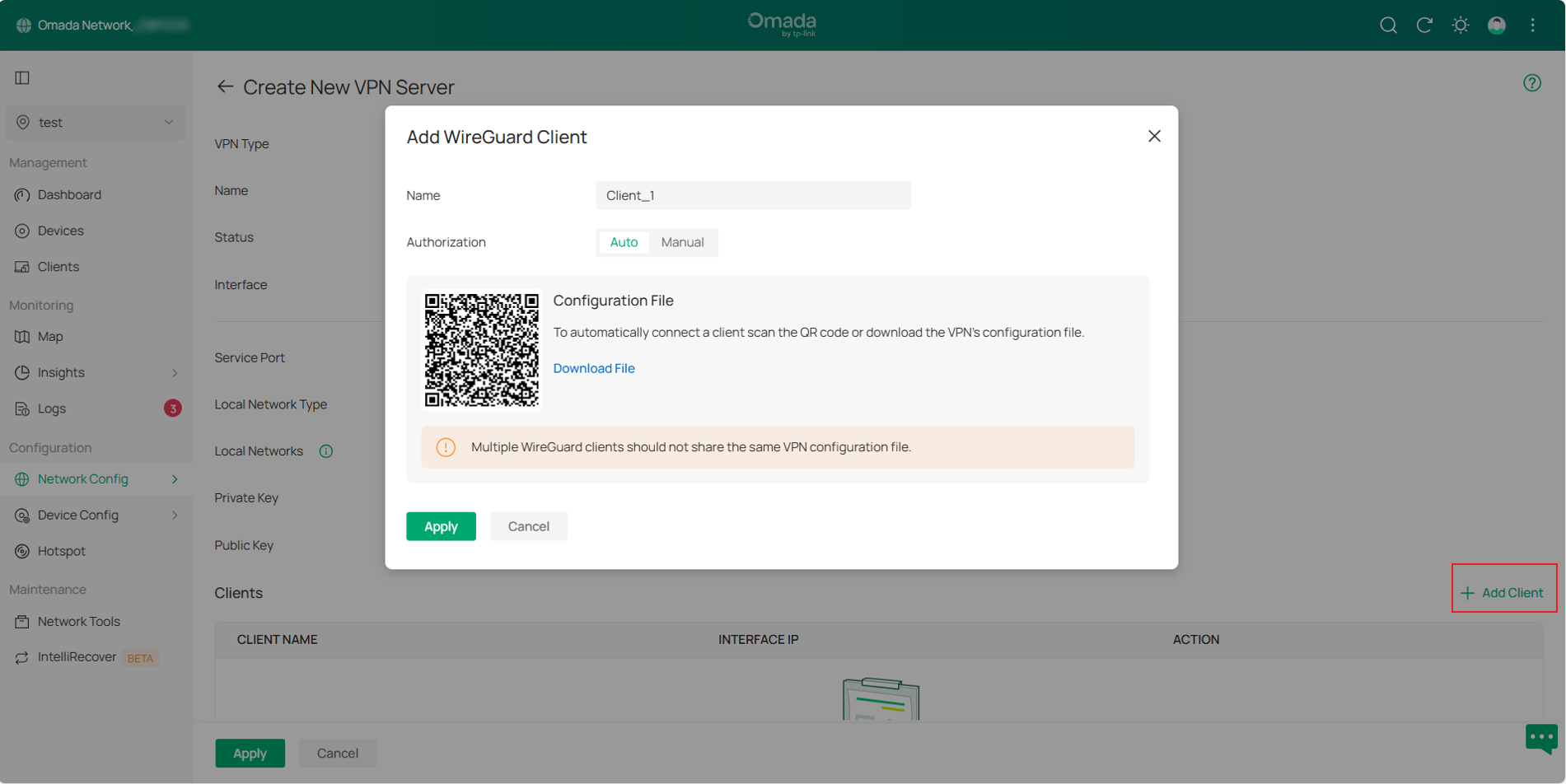

Existem dois métodos para adicionar clientes a um servidor WireGuard: Auto e Manual. Você pode obter a configuração do cliente VPN digitalizando o código QR ou baixando o arquivo.

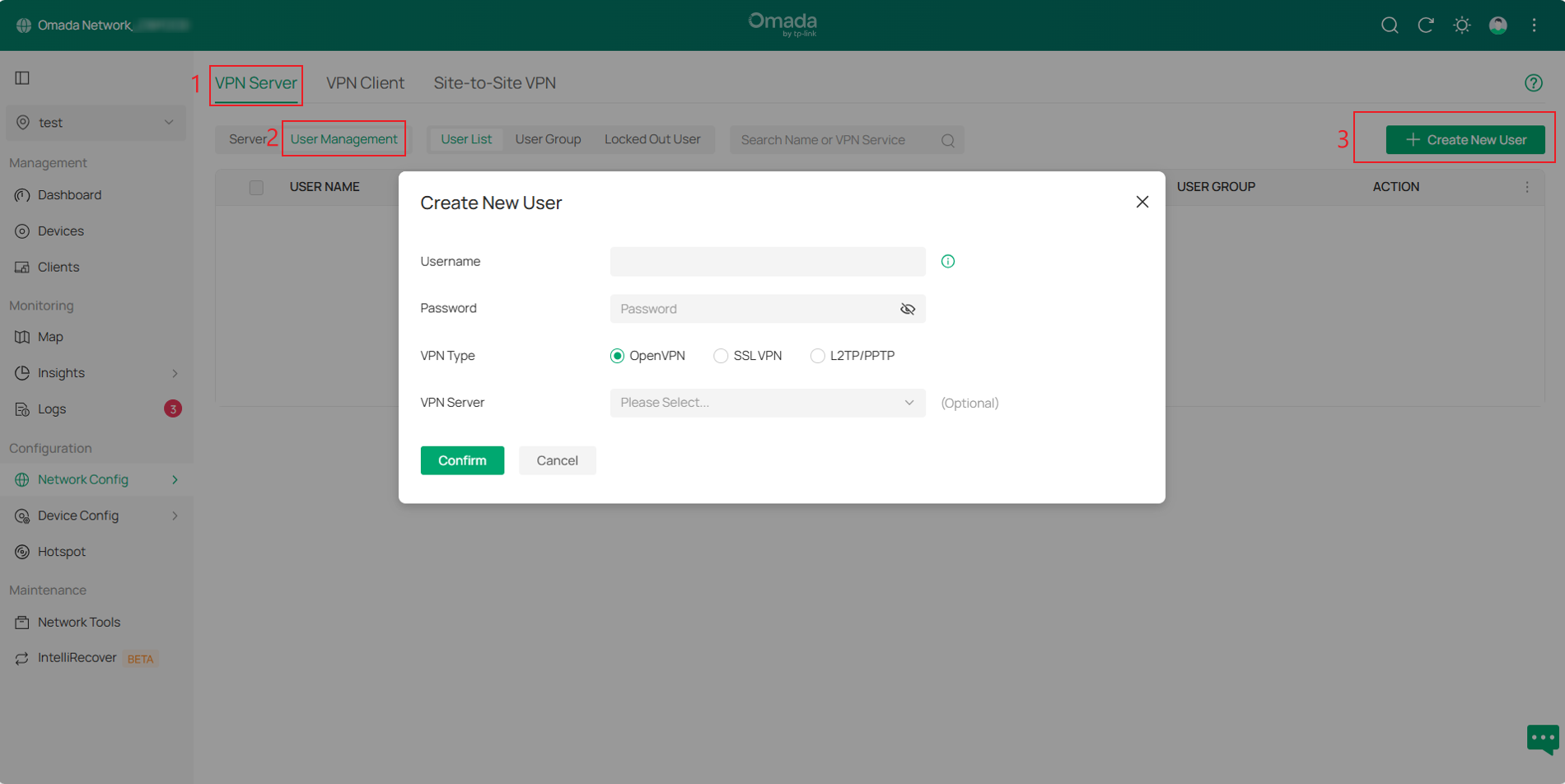

Passo 2. Para OpenVPN, L2TP ou PPTP usando autenticação local, você precisa configurar um usuário VPN. Navegue até a página Servidor VPN > Gerenciamento de Usuários e clique em Criar Novo Usuário.

Em seguida, crie um Nome de usuário e uma Senha. Selecione o Tipo de VPN desejado, escolha o Servidor VPN correspondente e clique em Confirmar para criar um usuário VPN.

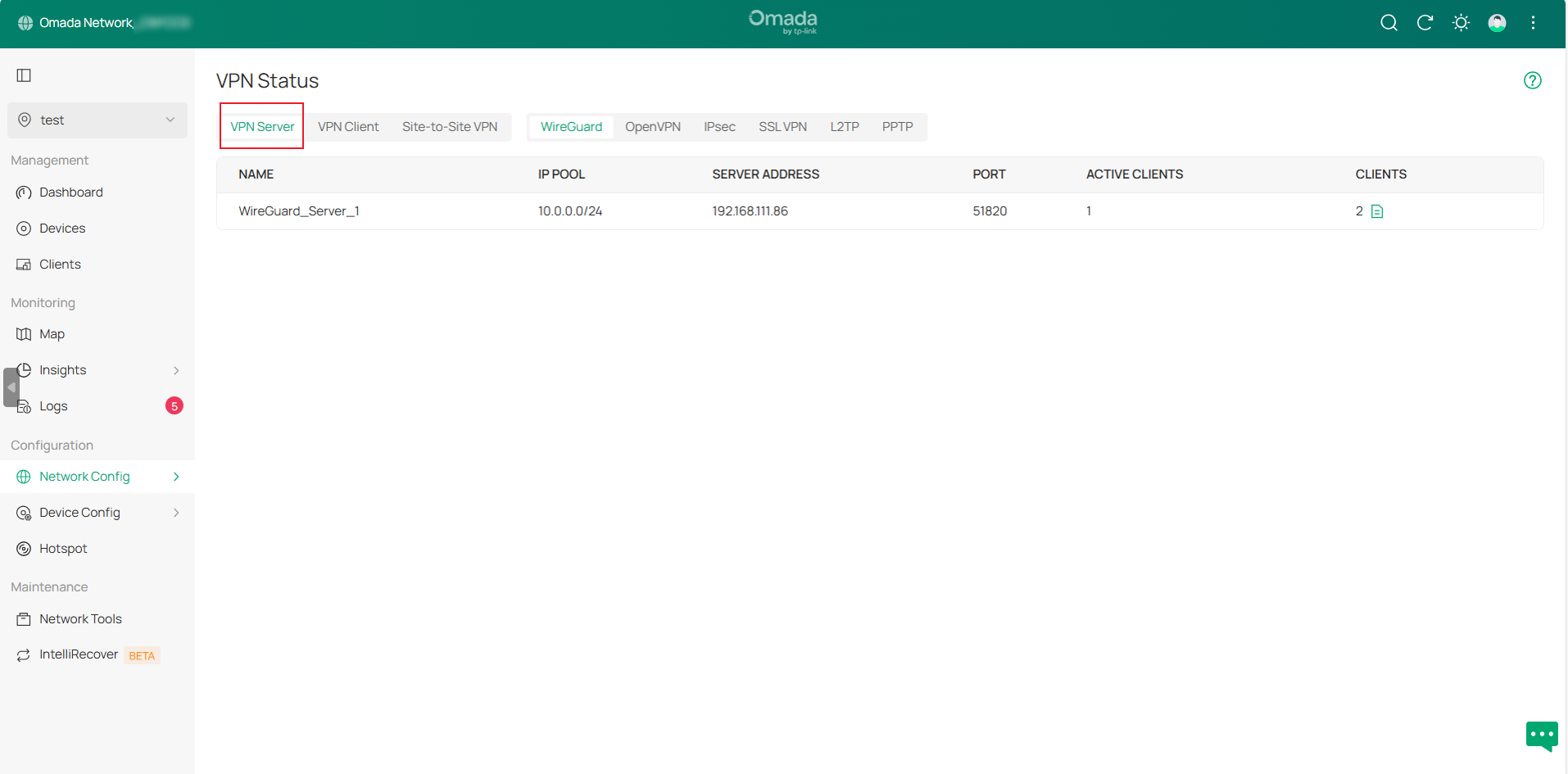

Passo 3. Após a configuração, você pode selecionar o tipo de VPN desejado na página Configuração de Rede > VPN > Status da VPN > Servidor VPN para visualizar o status do túnel VPN.

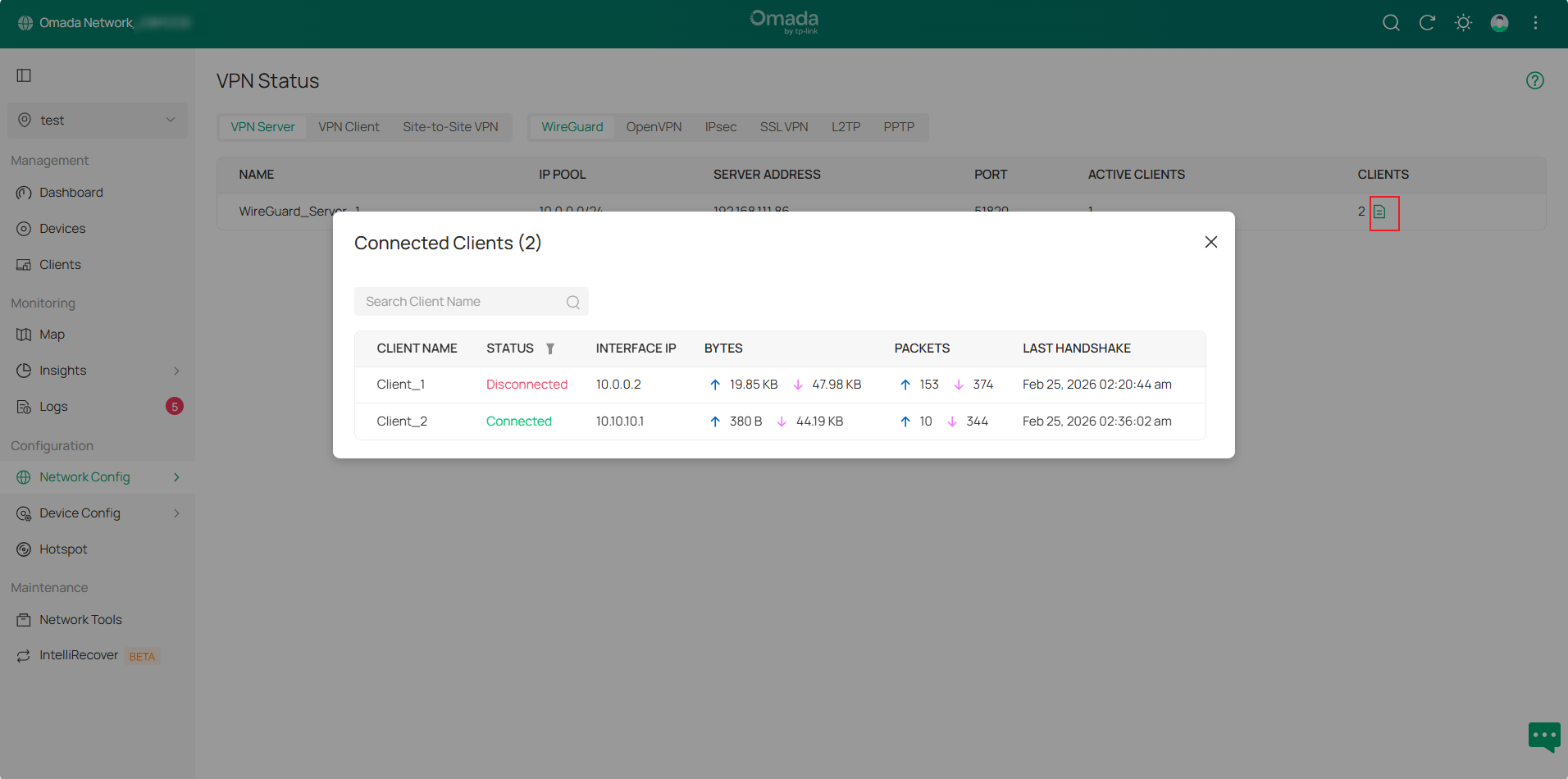

Na entrada do túnel do Servidor VPN WireGuard, clique no botão Detalhes na coluna CLIENTES para visualizar informações detalhadas.

Configuração para Cliente VPN

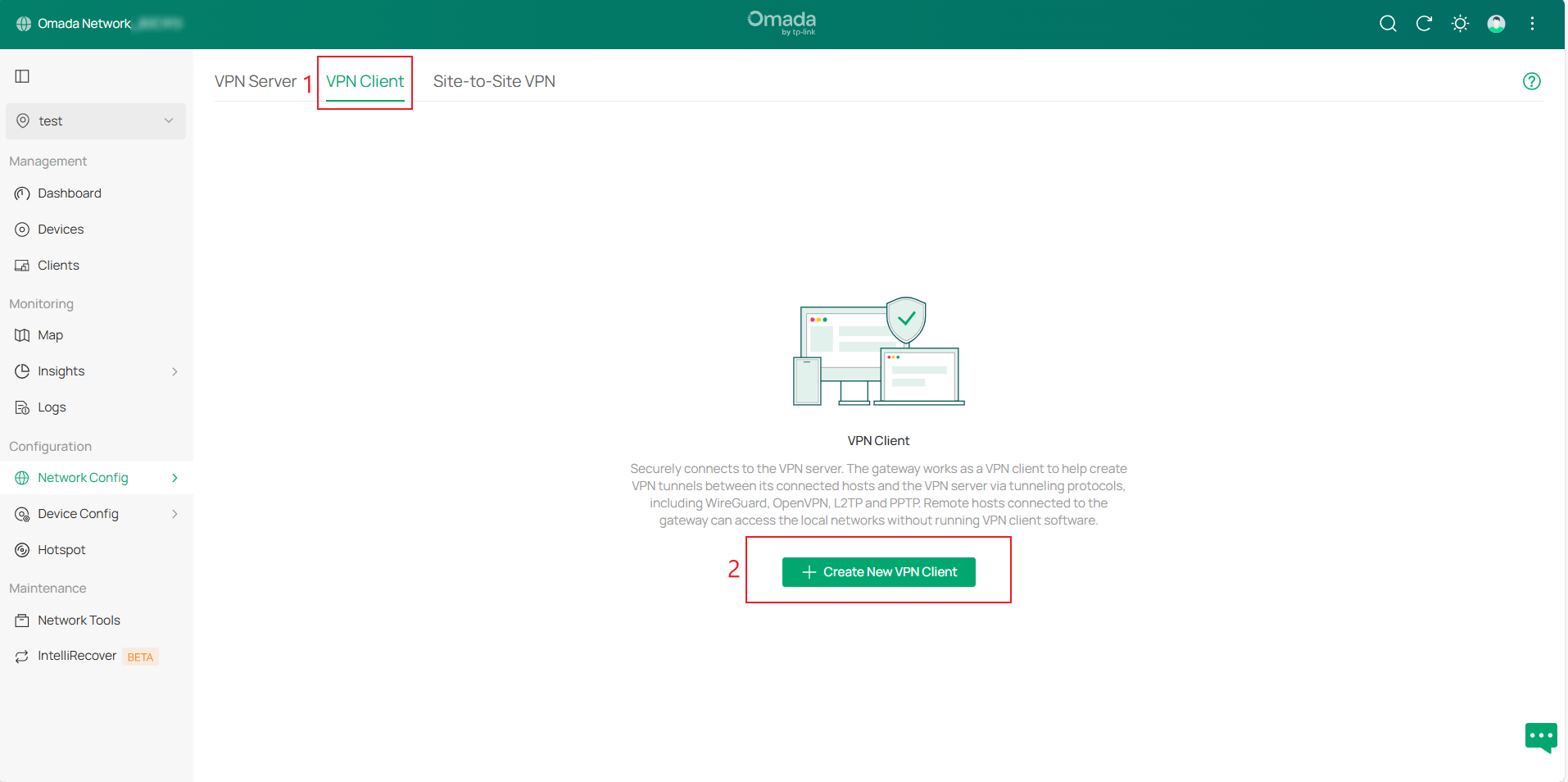

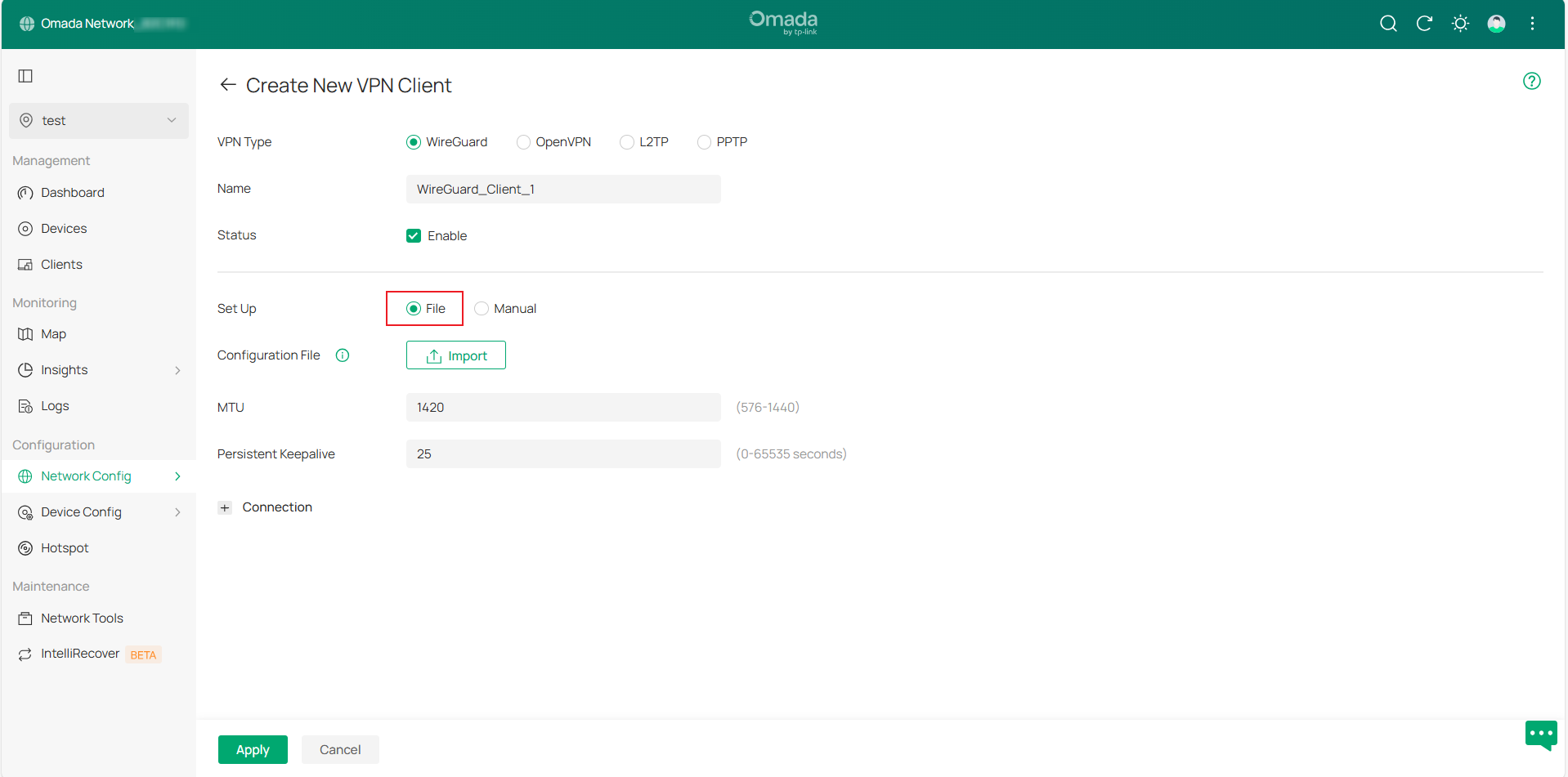

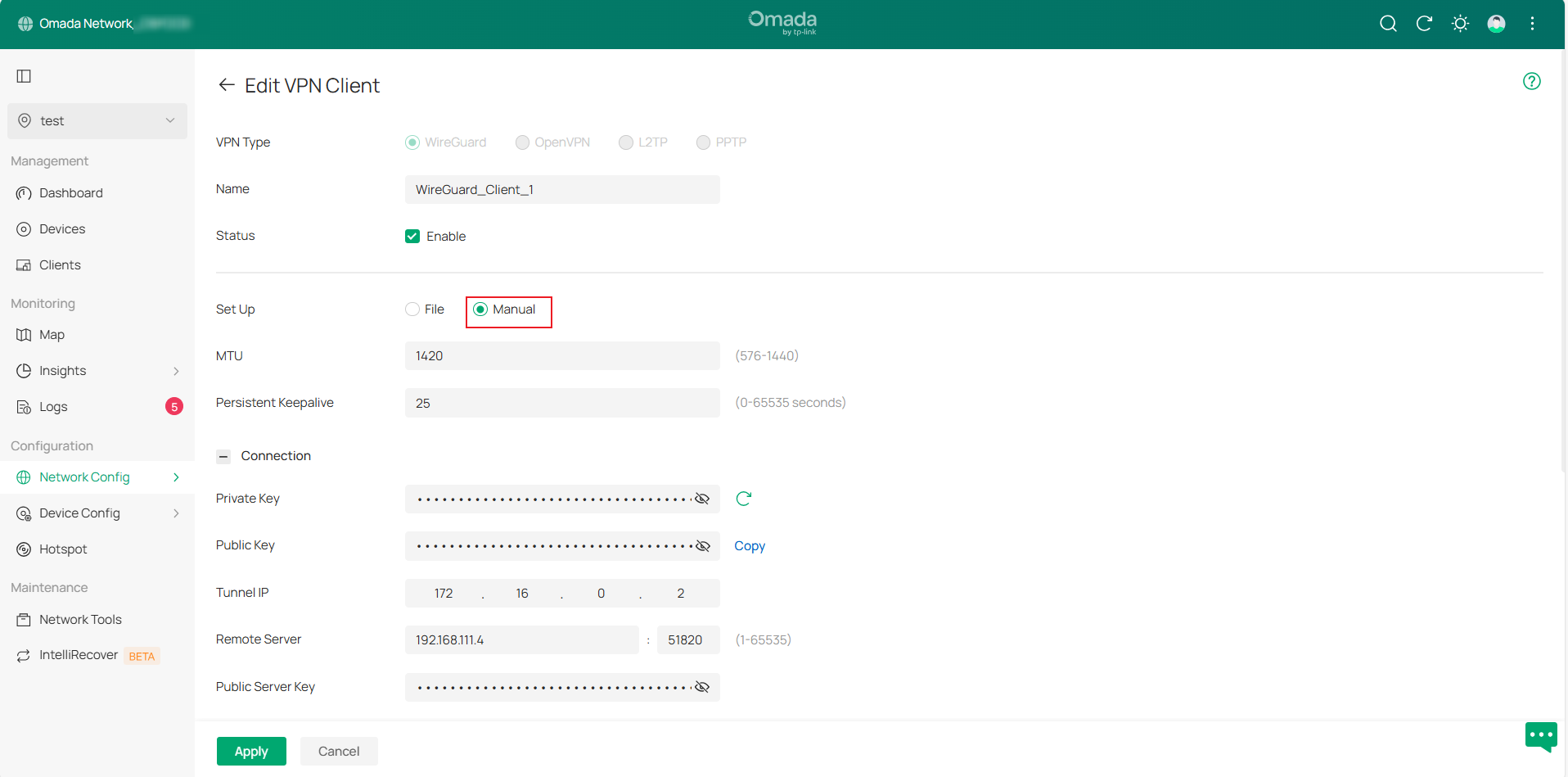

Passo 1. Vá para a página Configuração de Rede > VPN > Cliente VPN e clique em Criar Novo Cliente VPN, em seguida, selecione o Tipo de VPN para criar uma entrada.

Os tipos de VPN disponíveis incluem WireGuard, OpenVPN, L2TP e PPTP. A configuração do Cliente VPN WireGuard pode ser concluída enviando um arquivo de configuração ou configurando as definições manualmente.

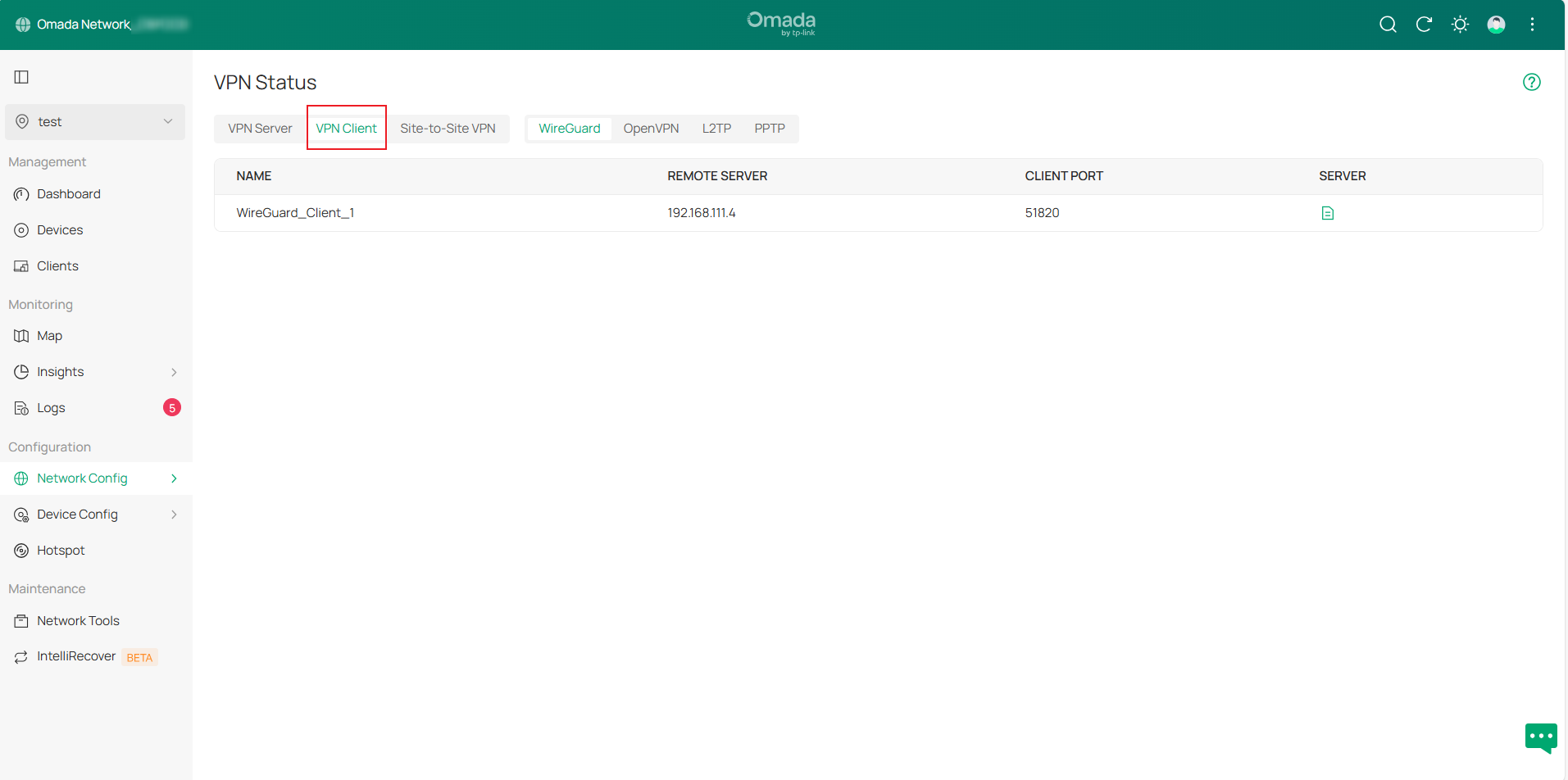

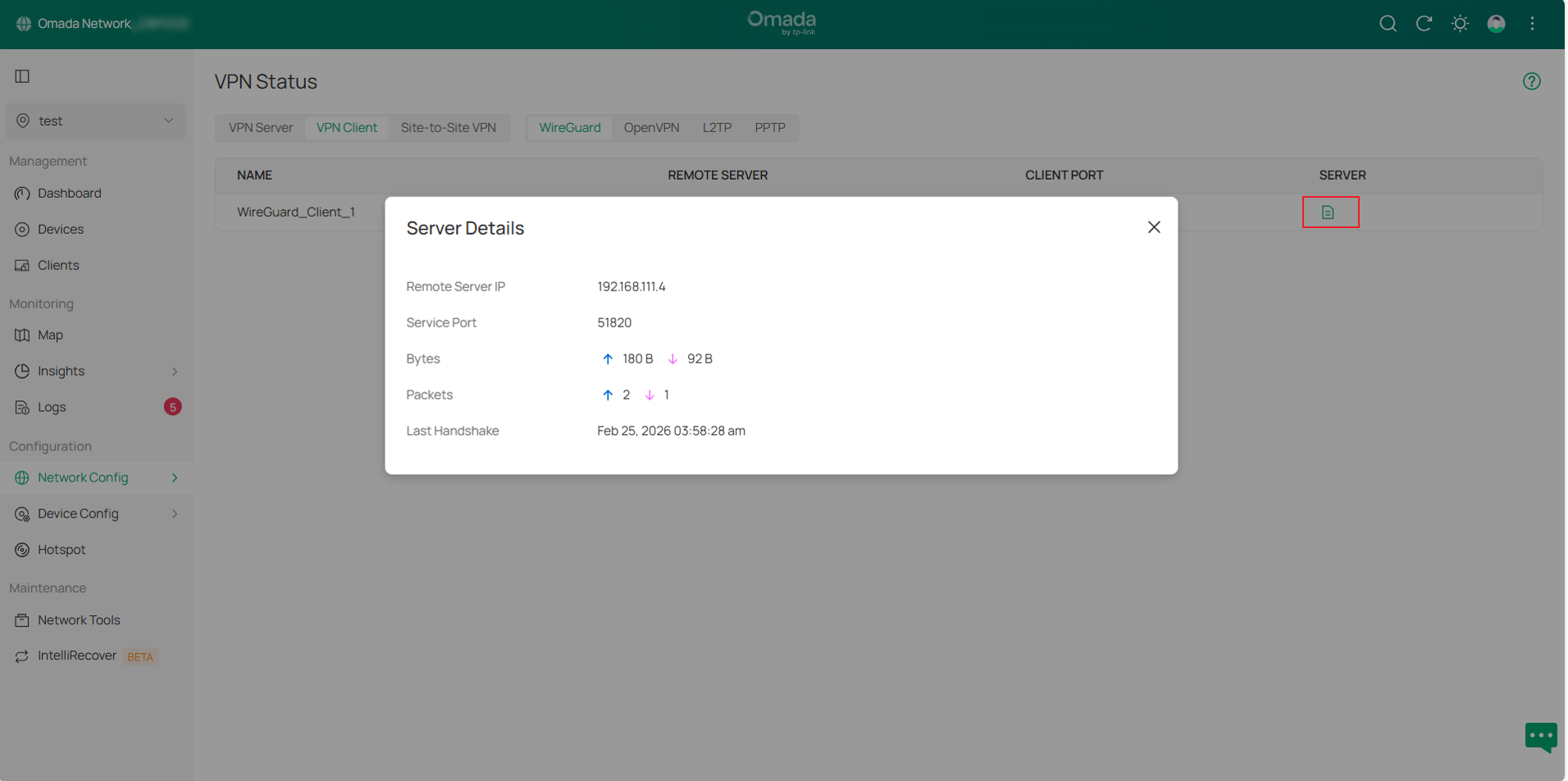

Passo 2. Após a configuração, vá para VPN > Status da VPN > Cliente VPN e selecione o tipo de VPN correspondente para visualizar o status do túnel VPN.

Na entrada do túnel do Cliente VPN WireGuard, clique no botão Detalhes na coluna SERVIDOR para expandir as informações detalhadas.

Configuração para VPN Site-to-Site

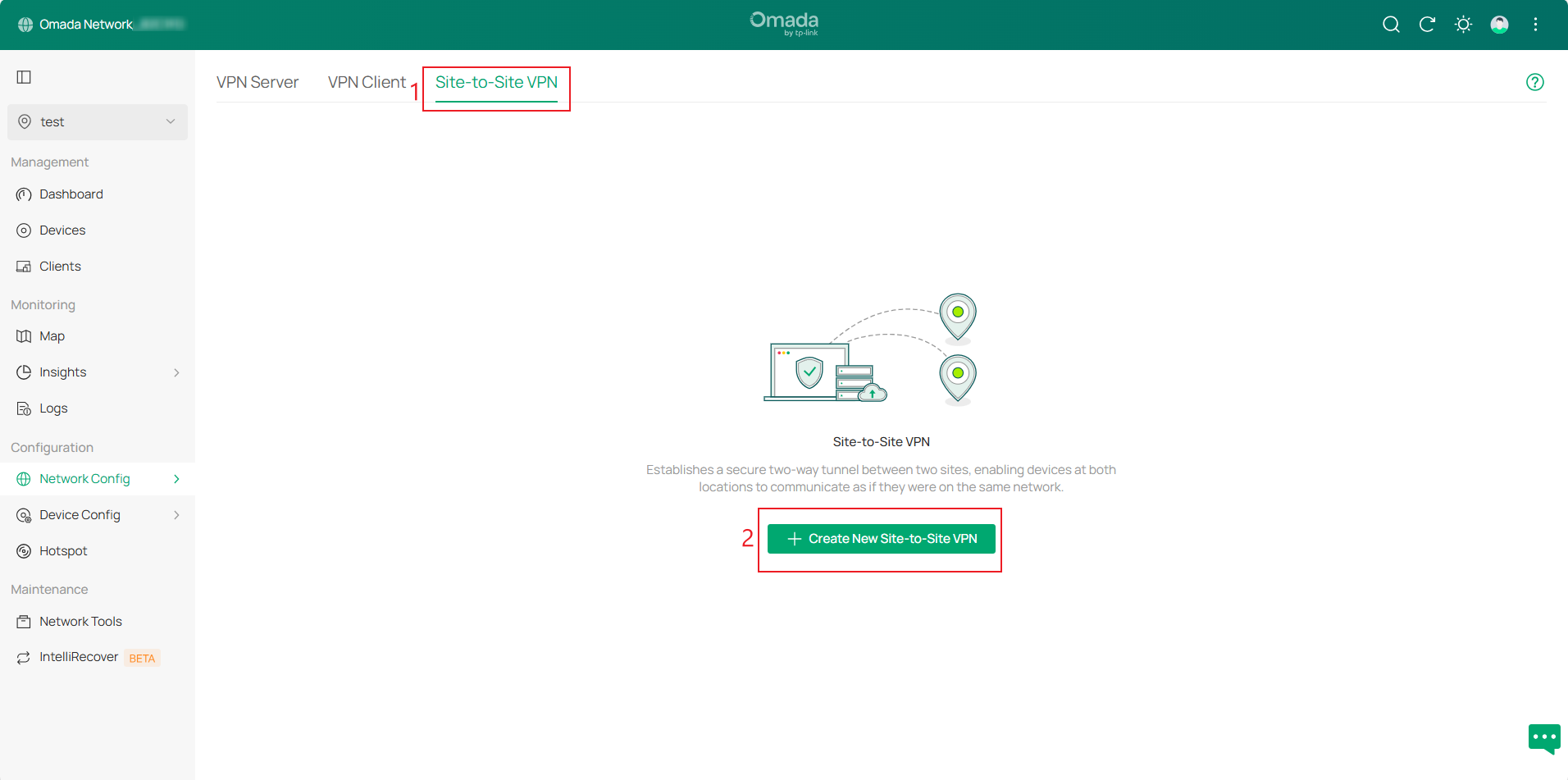

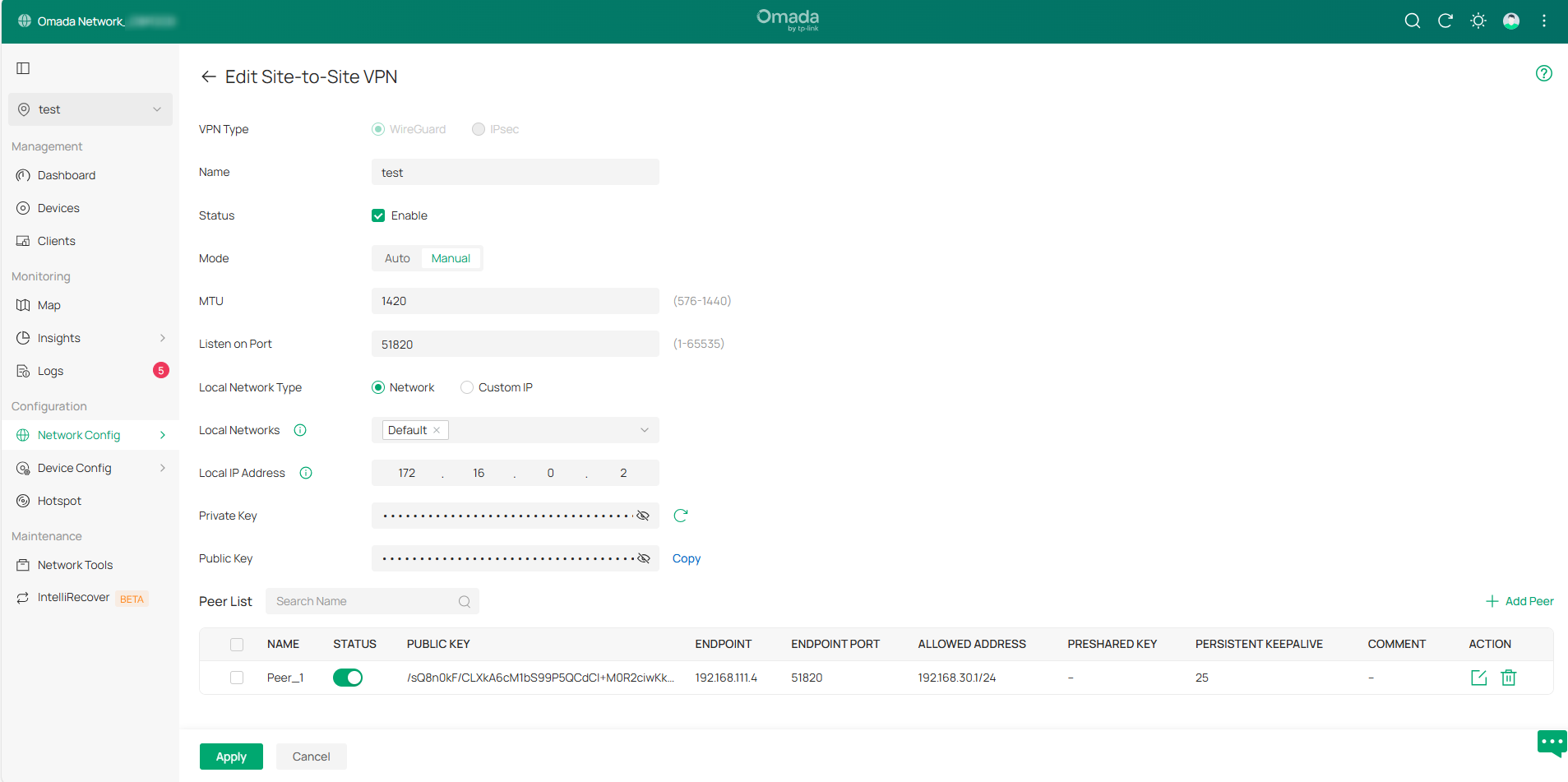

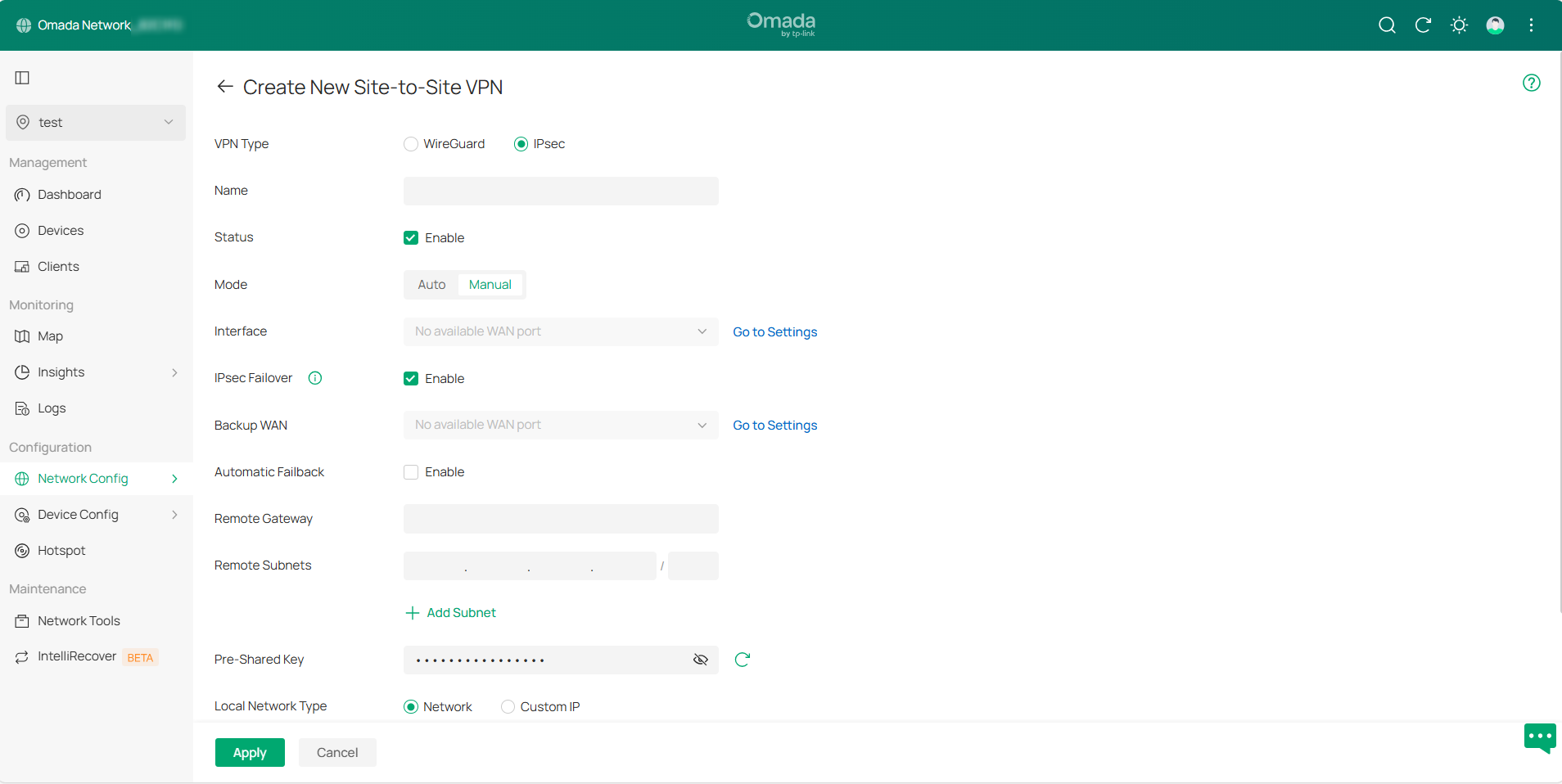

Passo 1. Vá para a página Configuração de Rede > VPN > VPN Site-to-Site e clique em Criar Nova VPN Site-to-Site, em seguida, selecione o Tipo de VPN para criar uma entrada.

Os tipos de VPN disponíveis incluem WireGuard e IPsec. Existem dois modos de configuração: Auto e Manual.

O Controlador v6.2 integra a configuração de Failover IPsec no modo Manual IPsec e simplifica o processo de configuração. O WAN de Backup refere-se à interface WAN da entrada VPN Secundária. O interruptor de Failover IPsec corresponde ao status da entrada VPN Secundária. O Fallback Automático corresponde à configuração de failover.

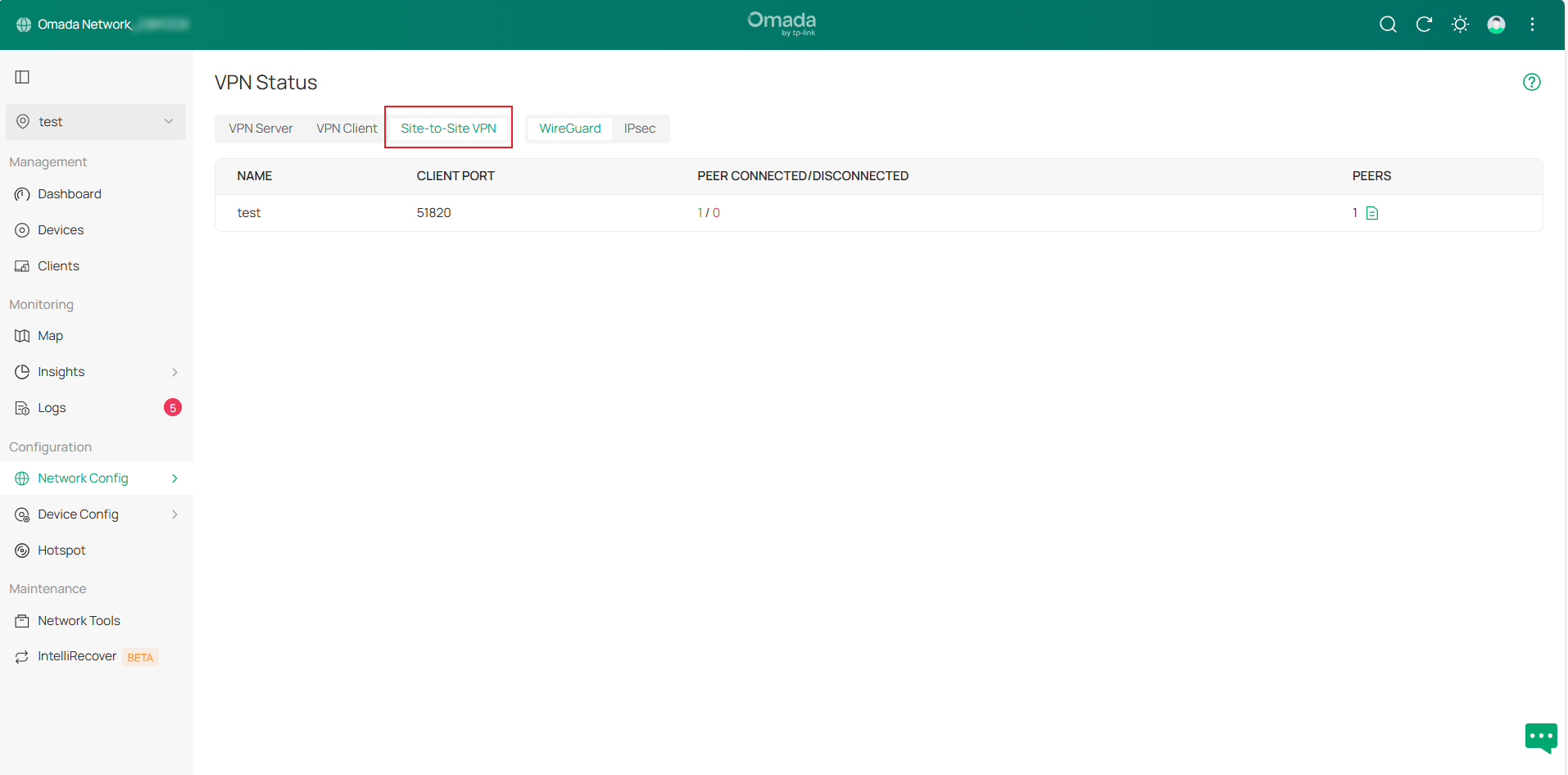

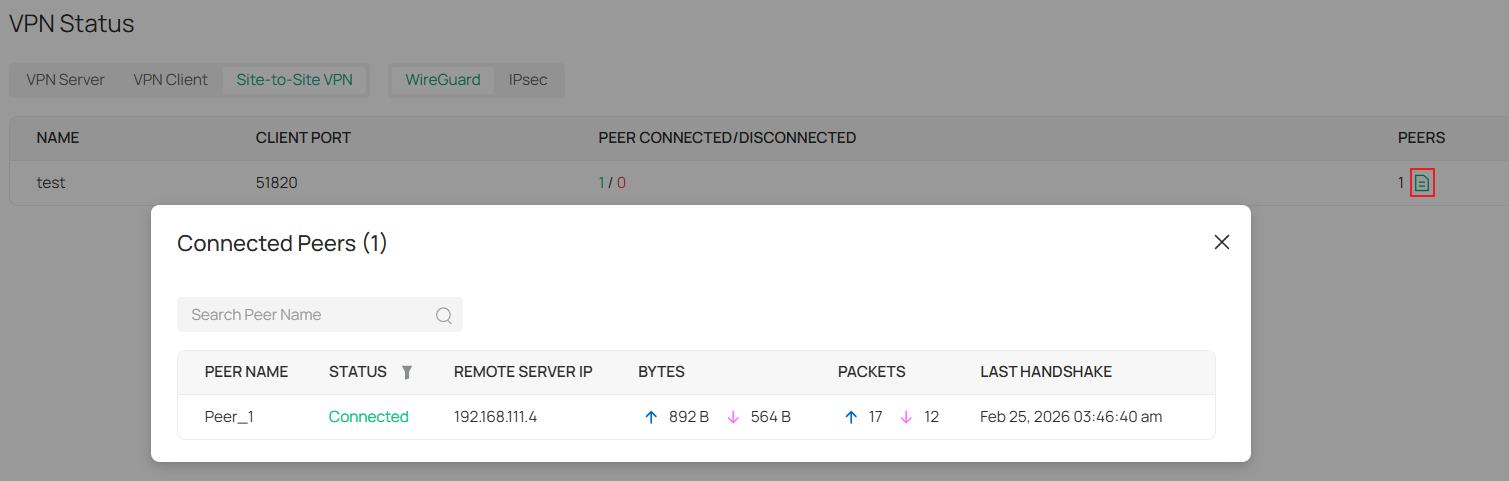

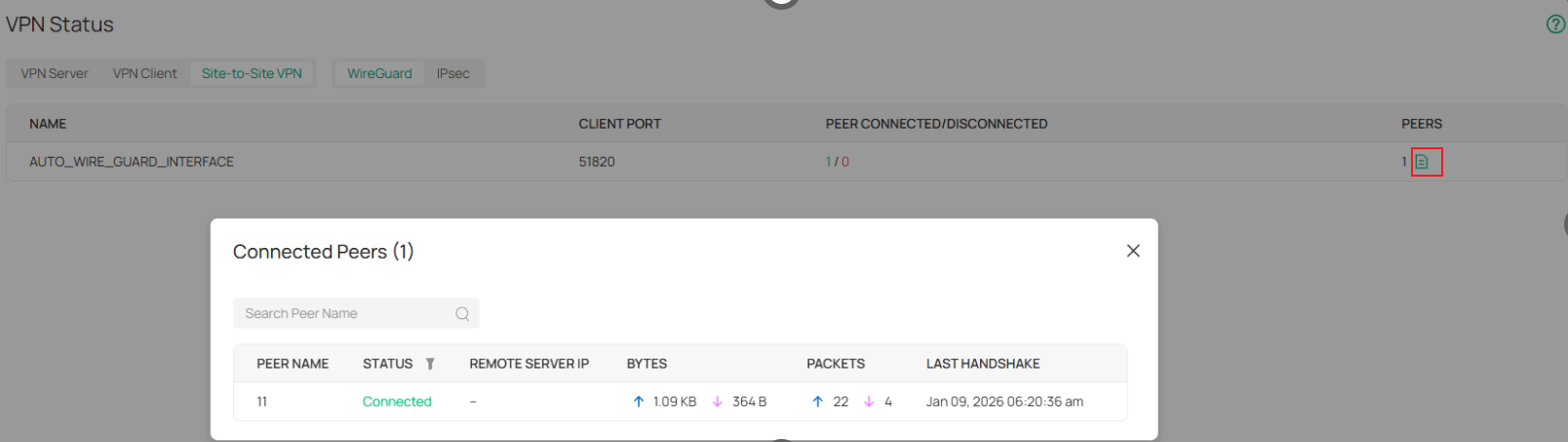

Passo 2. Após a configuração, vá para VPN > Status da VPN > VPN Site-to-Site e selecione o tipo de VPN correspondente para visualizar o status do túnel VPN.

No modo manual, a VPN WireGuard exibe informações do túnel como entradas de interface. Para o modo Auto, os detalhes do túnel aparecem em “AUTO_WIRE_GUARD_INTERFACE”. Clique no botão Detalhes na coluna PEERS para expandir as informações.

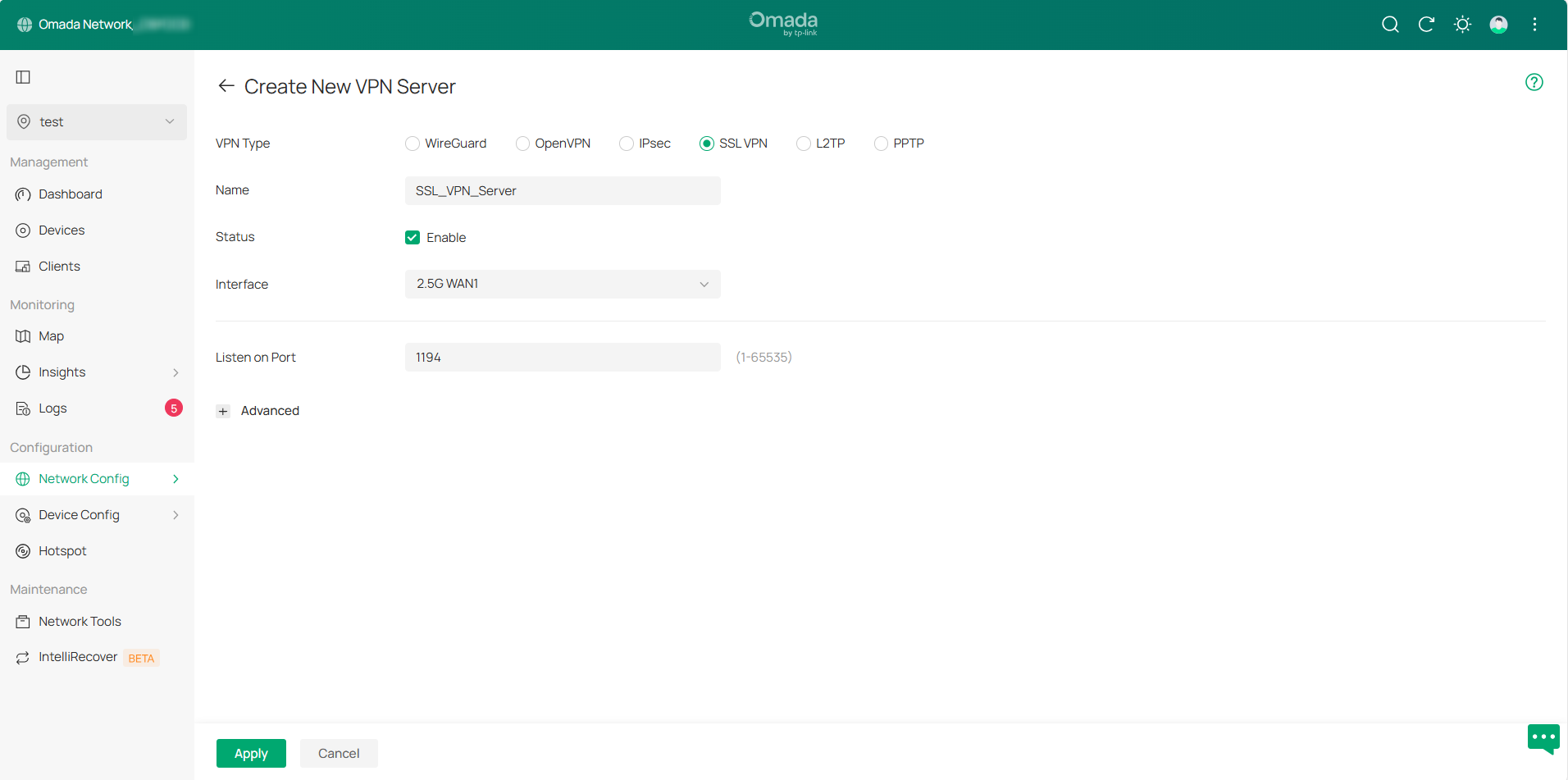

Configuração para SSL VPN

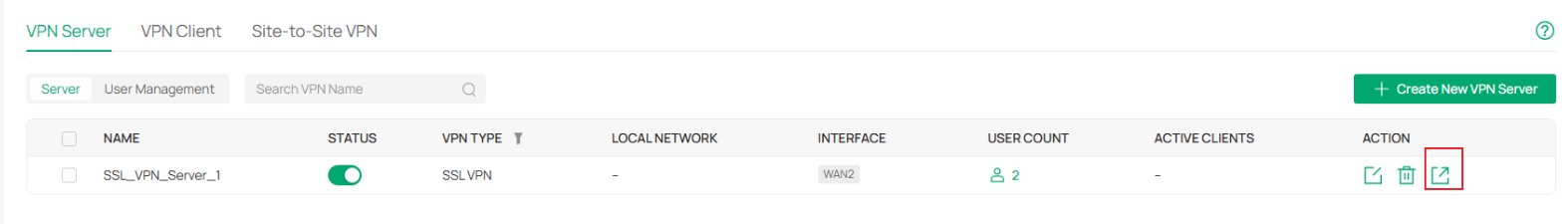

Passo 1. Vá para a página Servidor VPN e clique em Criar Novo Servidor VPN, selecione SSL VPN como o Tipo de VPN. A página preencherá automaticamente as informações de configuração padrão. Você pode selecionar a Interface e modificar as configurações relevantes, depois clique em Aplicar para salvar a configuração.

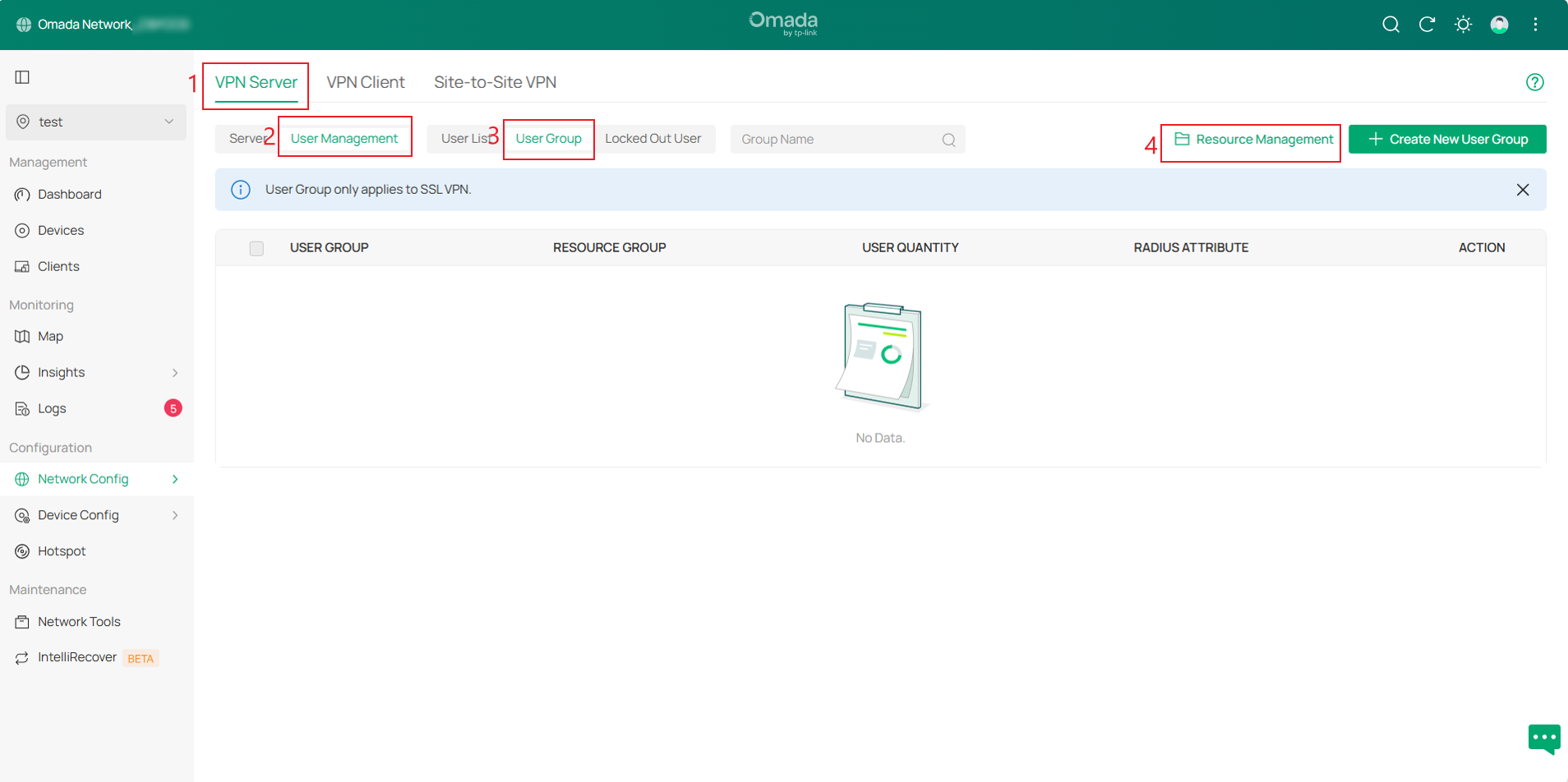

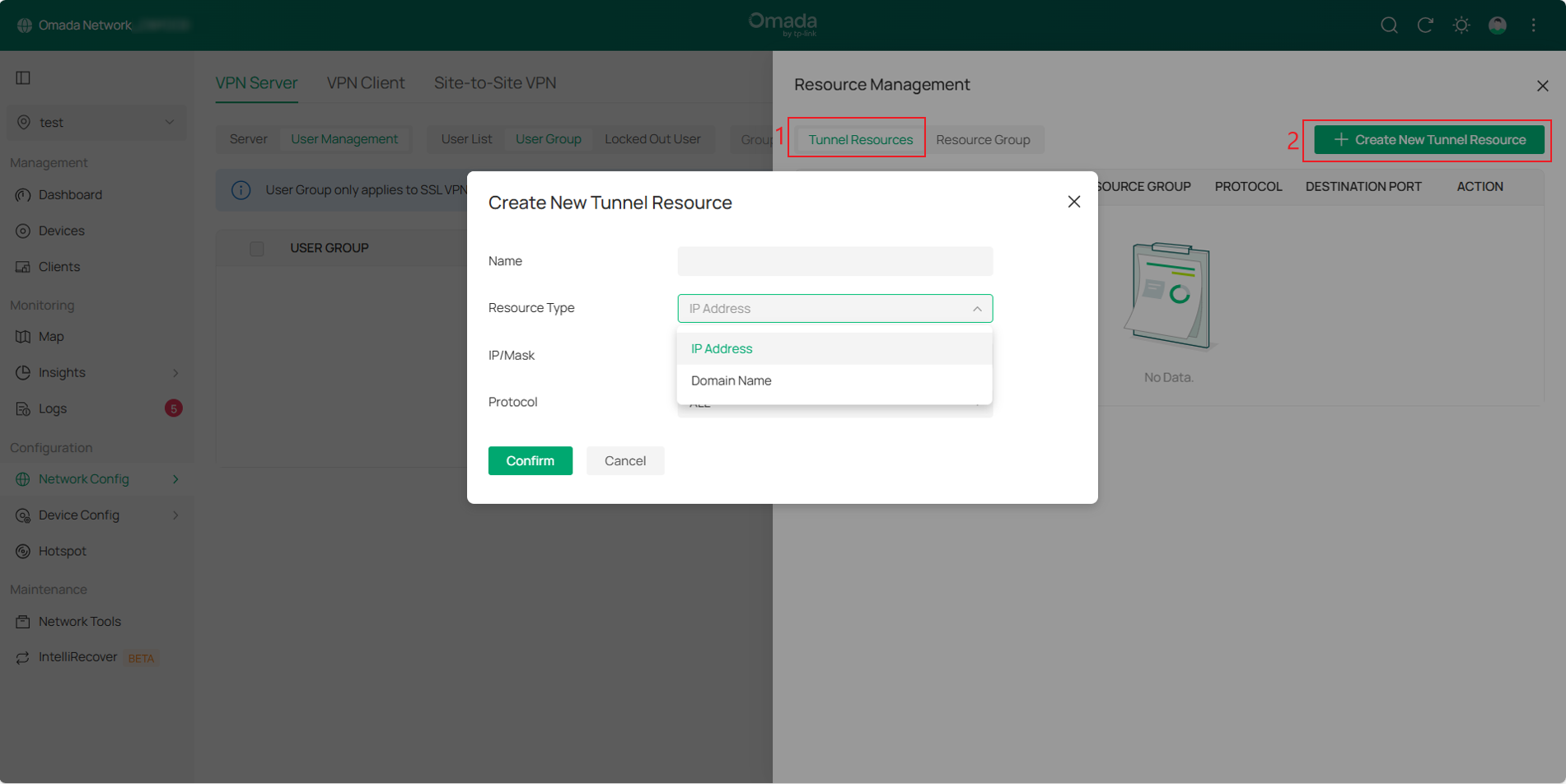

Passo 2. Em seguida, vá para a página Servidor VPN > Gerenciamento de Usuários > Grupo de Usuários, clique em Gerenciamento de Recursos no canto superior direito para criar um Recurso de Túnel.

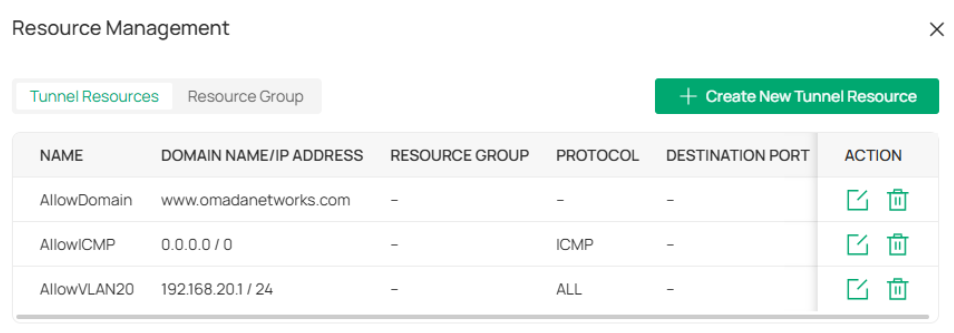

Na página Gerenciamento de Recursos, clique em Criar Novo Recurso de Túnel. Nesta página, você pode restringir recursos por endereços IP e protocolos, ou por nomes de domínio.

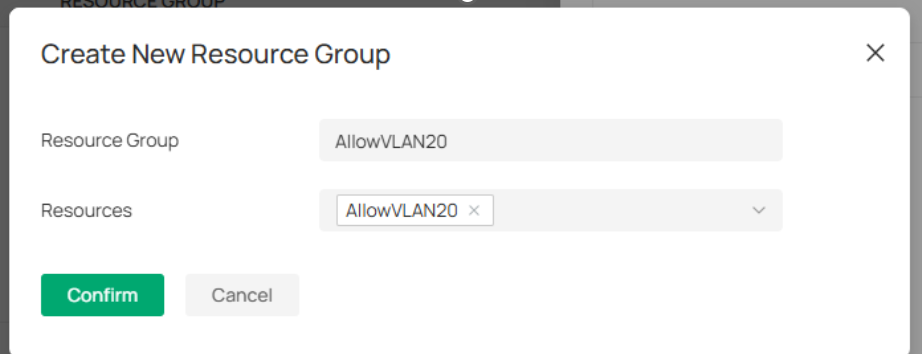

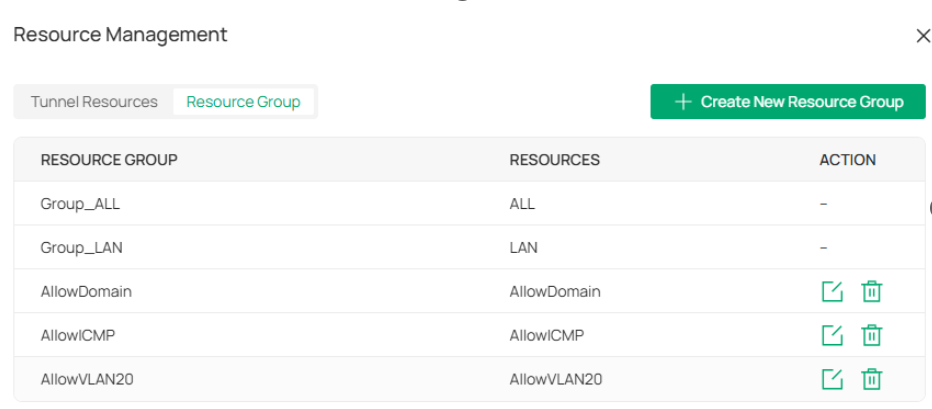

Em seguida, clique na guia Grupo de Recursos ao lado de Recurso de Túnel, clique em Criar Novo Grupo de Recursos e aplique os recursos de túnel criados a diferentes grupos de recursos.

Nota: Existem dois grupos de recursos padrão: Group_LAN e Group_ALL. Group_LAN refere-se a todos os dispositivos atrás do Servidor, e Group_ALL também inclui recursos para acessar a Internet.

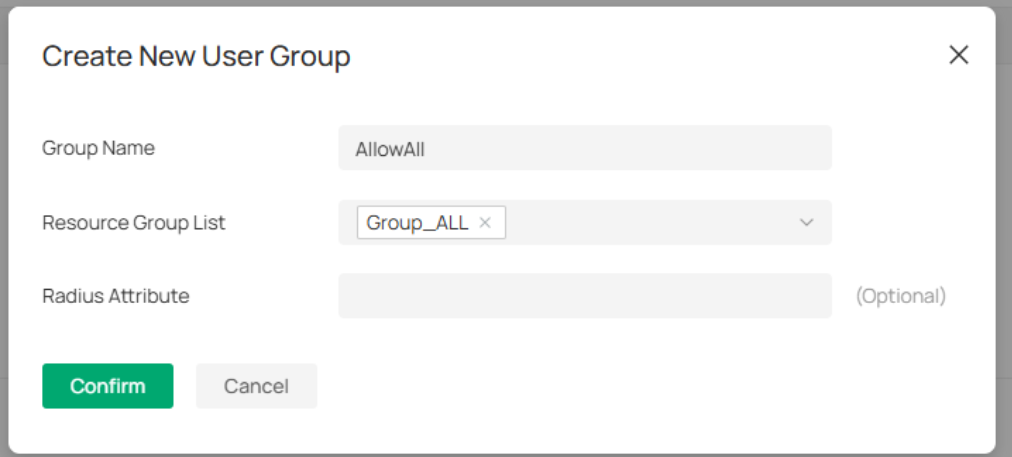

Passo 3. Navegue até a página Servidor VPN > Gerenciamento de Usuários > Grupo de Usuários, depois clique em Criar Novo Grupo de Usuários no canto superior direito.

Após a configuração, clique em Confirmar para salvar as configurações. O Atributo Radius é eficaz apenas no modo de autenticação Radius. Ele mapeia o grupo de usuários com as informações de agrupamento radius (que são transportadas pelo atributo CLASS 25).

Nota: Se você deseja implementar o acesso à Internet por proxy para clientes, selecione Group_ALL para o grupo de recursos.

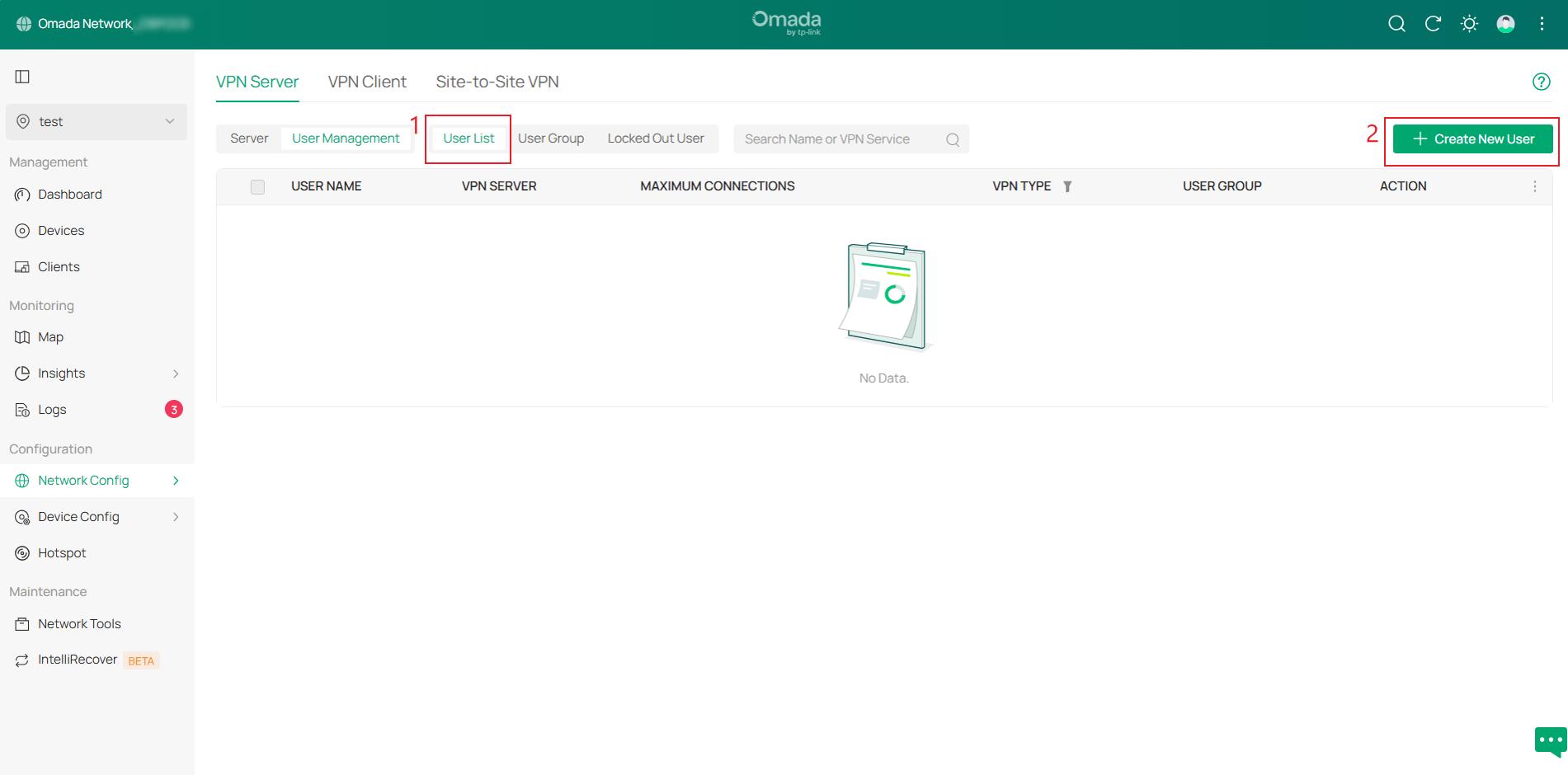

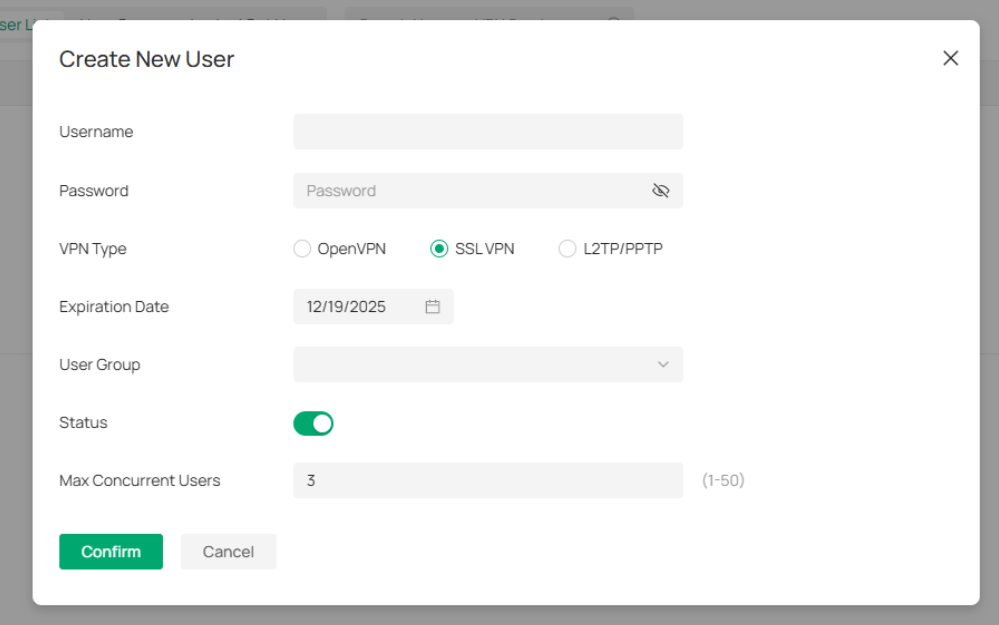

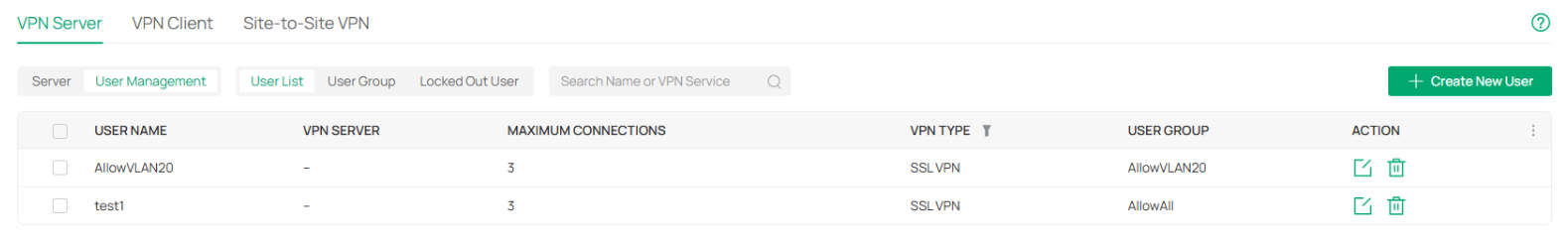

Passo 4. Mude para a página Lista de Usuários e clique em Criar Novo Usuário no canto superior direito. Em seguida, configure o Nome de usuário e a Senha, selecione SSL VPN como o Tipo de VPN, defina a Data de Expiração do usuário e escolha o Grupo de Usuários criado.

Após a criação, você pode visualizar a lista de Usuários e repetir os passos anteriores para criar várias entradas de Usuário.

Passo 5. Navegue até a página Servidor VPN > Servidor e clique no botão Exportar à direita da entrada do Servidor SSL VPN. Após a exportação, os clientes podem usar este arquivo de certificado para se conectar ao servidor.

O Controlador v6.2 remove o prompt pop-up para verificar o IP ou nome de domínio necessário para conectar ao servidor no certificado.

Se “Servidor Personalizado” for selecionado, a configuração usará o endereço de servidor personalizado inserido. Se não for selecionado, o IP WAN selecionado na entrada será usado. Se a interface WAN não tiver um endereço IP, usará 0.0.0.0.

Ao usar o OpenVPN sem selecionar “Servidor Personalizado” e sem endereço IP WAN, o certificado exportado não incluirá o endereço IP ou nome de domínio do servidor.

Para outras configurações de VPN no modo controlador, consulte o seguinte:

Como configurar VPN Wireguard no Gateway Omada | TP-Link

Como configurar OpenVPN no Gateway Omada via Controlador Omada | TP-Link

Como configurar o Servidor VPN PPTP & L2TP com Gateway Omada no Modo Controlador | TP-Link

Como configurar o cliente VPN PPTP & L2TP com Gateway Omada no modo controlador | TP-Link

Verificação SSL VPN

Use a interface OpenVPN GUI no cliente para importar o arquivo de configuração, insira o nome de usuário e senha correspondentes para conectar.

Conta 1: Cliente VPN implementa acesso à Internet por proxy através do Servidor VPN.

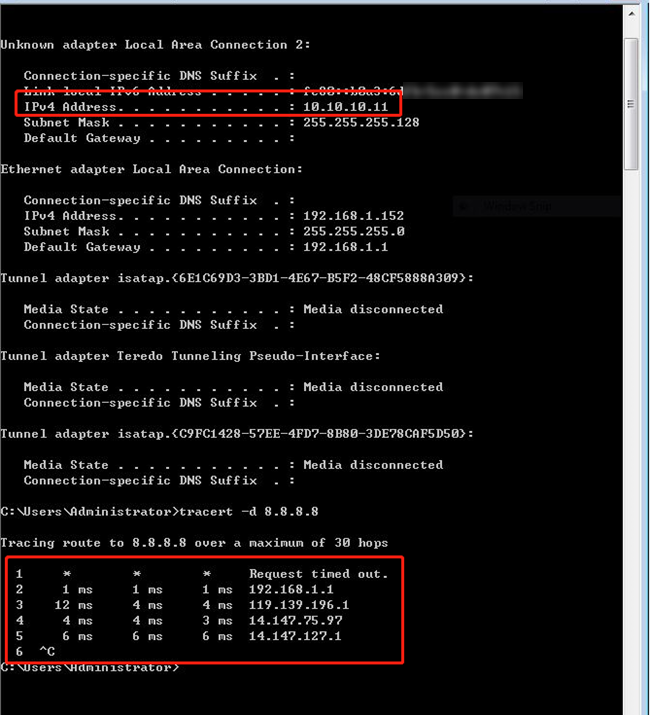

Após uma conexão bem-sucedida, o servidor atribui ao cliente VPN um endereço IP 10.10.10.11. Quando o cliente acessa 8.8.8.8, o primeiro salto é o Túnel VPN. Como os dados são criptografados, o endereço IP correspondente não pode ser resolvido. O segundo salto é o gateway padrão do Servidor VPN, e todos os dados do cliente passam pelo Túnel VPN para realizar o acesso à Internet por proxy.

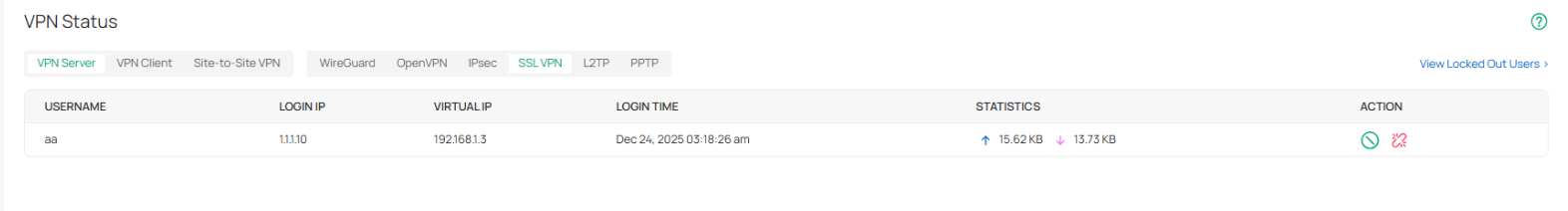

Navegue até a página Configuração de Rede > VPN > Status da VPN > Servidor VPN e clique em SSL VPN, as informações de conexão do cliente também serão exibidas aqui.

Conta 2: O Cliente VPN pode acessar apenas a VLAN 20, mas não pode acessar a VLAN 30.

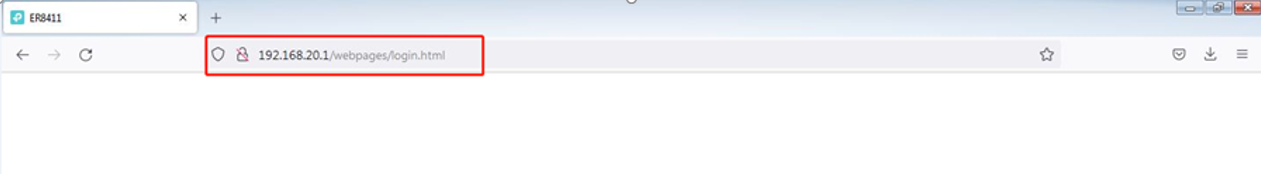

Após uma conexão bem-sucedida, o servidor atribui ao cliente VPN um endereço IP 10.10.10.12. O cliente VPN pode pingar o dispositivo na VLAN 20 (192.168.20.100), mas não pode pingar o dispositivo na VLAN 30 (192.168.30.100). Ao mesmo tempo, a interface de gerenciamento do roteador pode ser acessada através de 192.168.20.1.

Conta 3: O Cliente VPN e os dispositivos atrás do Servidor só podem interagir através do protocolo ICMP.

Após uma conexão bem-sucedida, o servidor atribui ao cliente VPN um endereço IP 10.10.10.13. O cliente VPN pode pingar o dispositivo na VLAN 20 (192.168.20.100) e o dispositivo na VLAN 30 (192.168.30.100). Mas a interface de gerenciamento do roteador não pode ser acessada através de 192.168.20.1.

Conclusão

Agora você conhece as atualizações na página de VPN. Você pode criar VPN conforme necessário.

Para saber mais detalhes de cada função e configuração, acesse a Central de Download para baixar o manual do seu produto.