Como configurar uma VPN IPSec LAN para LAN para várias sub-redes usando a nova interface gráfica do usuário (GUI).

Este artigo apresenta principalmente como configurar a VPN IPSec LAN para LAN para múltiplas sub-redes. Se você tiver qualquer outro problema sobre como configurar conexões VPN, consulte o Guia de Configuração para VPN.

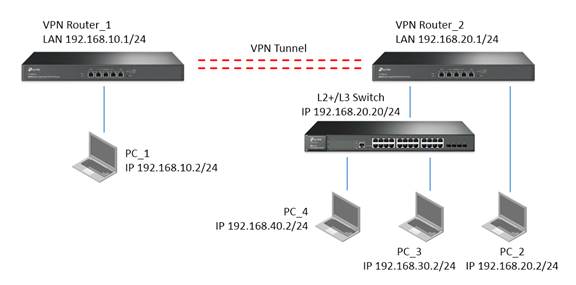

Topologia e requisitos

- O VPN Router_1 e o VPN Router_2 se conectam via VPN IPSec.

- O PC_1 na sub-rede remota 192.168.10.0/24 pode acessar o PC_2 na sub-rede local 192.168.20.0/24

- O PC_1 na sub-rede remota 192.168.10.0/24 pode acessar o PC_3 na sub-rede local 192.168.30.0/24

- O PC_1 na sub-rede remota 192.168.10.0/24 pode acessar o PC_4 na sub-rede local 192.168.40.0/24

Além de configurar as conexões VPN nos roteadores VPN, também devemos configurar o Roteamento Estático (Static Routing) e o NAT Multi-Nets no roteador VPN que contém múltiplas sub-redes (neste exemplo, o VPN Router_2).

1. Configurar a conexão VPN IPSec nos dois roteadores VPN

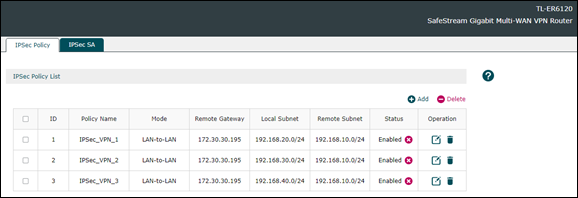

Devemos configurar um Túnel VPN IPSec para cada sub-rede para que os pacotes nessas sub-redes possam passar pela conexão VPN. Neste exemplo, configuramos três Túneis VPN IPSec em VPN > IPSec > IPSec Policy da seguinte forma:

Quando o Túnel VPN IPSec estiver conectado, você poderá ver as entradas em VPN > IPSec > IPSec SA como mostrado abaixo:

2. Configurar Rota Estática no VPN Router_2

A Rota Estática é necessária para garantir que os pacotes enviados da sub-rede remota 192.168.10.0/24 possam ser encaminhados para as diferentes sub-redes. Aqui devemos configurar o endereço IP do switch como o Próximo Salto (Next Hop) para os pacotes enviados para cada sub-rede diferente da LAN do VPN Router_2 em Transmission > Routing > Static Route como segue:

3. Configurar NAT Multi-Nets no VPN Router_2 (Opcional)

O NAT Multi-Nets é configurado para permitir o acesso à Internet de diferentes sub-redes. Se você não configurá-lo, sua conexão VPN para as diferentes sub-redes não será afetada; portanto, você pode configurá-lo de acordo com sua necessidade real. Neste exemplo, podemos configurá-lo em Transmission > NAT > Multi-Nets NAT da seguinte forma:

No Switch L2+/L3, devemos configurar o Roteamento Estático e a Interface para que os pacotes em diferentes sub-redes possam ser transmitidos entre este Switch L2+/L3 e o VPN Router_2.

1. Configurar Interface para diferentes sub-redes no Switch L2+/L3

Precisamos configurar uma Interface para cada sub-rede para que os pacotes possam ser encaminhados entre essa sub-rede e o Switch L2+/L3. Vá para L3 FEATURES > Interface > Interface Config > Edit IPv4 para configurá-lo da seguinte forma:

2. Configurar Roteamento Estático no Switch L2+/L3

Aqui, a entrada de Roteamento Estático funciona como o gateway padrão. Ela enviará todos os pacotes para o VPN Router_2 para serem encaminhados ao site remoto do Túnel VPN ou para acessar a Internet. Vá para L3 FEATURES > Static Routing > IPv4 Static Routing para configurar como segue:

Finalmente, após configurar a Interface e o Roteamento Estático, podemos ver a tabela de roteamento em L3 FEATURES > Routing Tables > IPv4 Routing Table conforme abaixo: