목차

소개

이 문서에서는 Omada 관리형 스위치 및 AP를 위한 별도의 관리 VLAN과 VLAN 1 이외의 클라이언트 VLAN을 설정하고, 연결된 클라이언트와 함께 이를 분리하는 방법을 소개합니다.

네트워크를 구성할 때, 많은 고객은 컨트롤러, 라우터, AP 및 스위치의 관리 VLAN을 변경한 다음 클라이언트용으로 다른 VLAN을 설정하기를 원합니다. 이렇게 하면 서로 다른 종류의 장치를 서로 다른 VLAN에서 관리할 수 있고, 연결된 클라이언트는 해당 장치에 액세스할 수 없게 되어 네트워크 보안이 강화됩니다.

이 가이드는 SOHO 환경용 완전히 새로운 네트워크 설정을 위한 것으로, 이전에 관리 VLAN과 같은 설정이 전혀 없었고 네트워크 규모도 단순하며 일반적인 경우에 적합합니다. 프로페셔널 비즈니스 네트워크를 설정하려는 경우나 이미 네트워크 구성이 되어 있어 Omada 장치를 네트워크에 통합하려는 경우에는 'Omada 스위치 및 AP용 관리 VLAN 설정 방법(비즈니스 환경용)'을 참조하십시오.

일반적으로 토폴로지는 다음과 같으며, 컨트롤러를 라우터에 직접 연결합니다:

토폴로지에서 볼 수 있듯이, 최종 목표는 네트워크에서 VLAN 1을 비활성화하고, 클라이언트 사용을 위해 VLAN 20을 설정하여 연결된 모든 클라이언트가 192.168.20.x/24 범위의 IP 주소를 할당받게 하며, 스위치 관리를 위해 VLAN 30을 설정하여 스위치가 192.168.30.x/24 범위의 관리 IP를 사용하게 하고, VLAN 40은 AP 관리를 위해 할당되며, AP들은 192.168.40.x/24 범위의 관리 IP를 사용하게 됩니다. 라우터와 컨트롤러의 경우 VLAN은 여전히 기본값으로 유지되지만 다른 VLAN ID로 변경할 수 있으며, 해당 IP 주소도 변경할 수 있습니다.

위 토폴로지에 표시된 예시를 바탕으로 한 자세한 설정 단계는 다음 단락에서 소개하겠습니다.

필수 사항

- Omada 컨트롤러(소프트웨어 컨트롤러 / 하드웨어 컨트롤러 / 클라우드 기반 컨트롤러, V6.0 이상)

- Omada 스마트, L2+, L3 스위치

- Omada AP

- Omada 라우터

설정

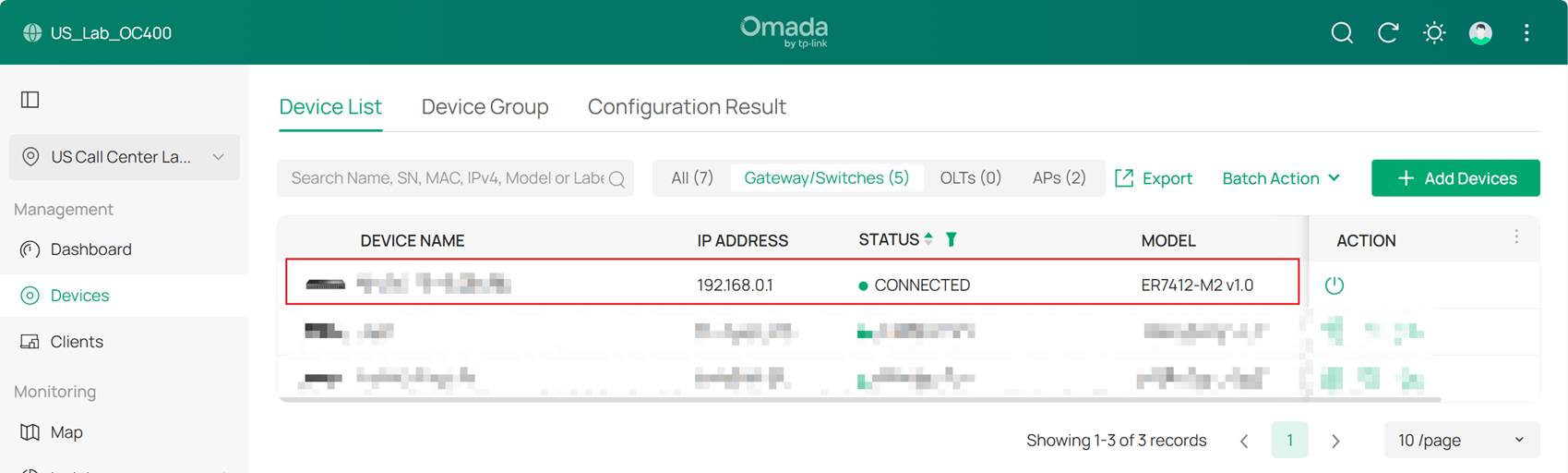

1단계. 라우터를 기본 VLAN에 연동합니다.

2단계. 필요한 네트워크를 생성합니다.

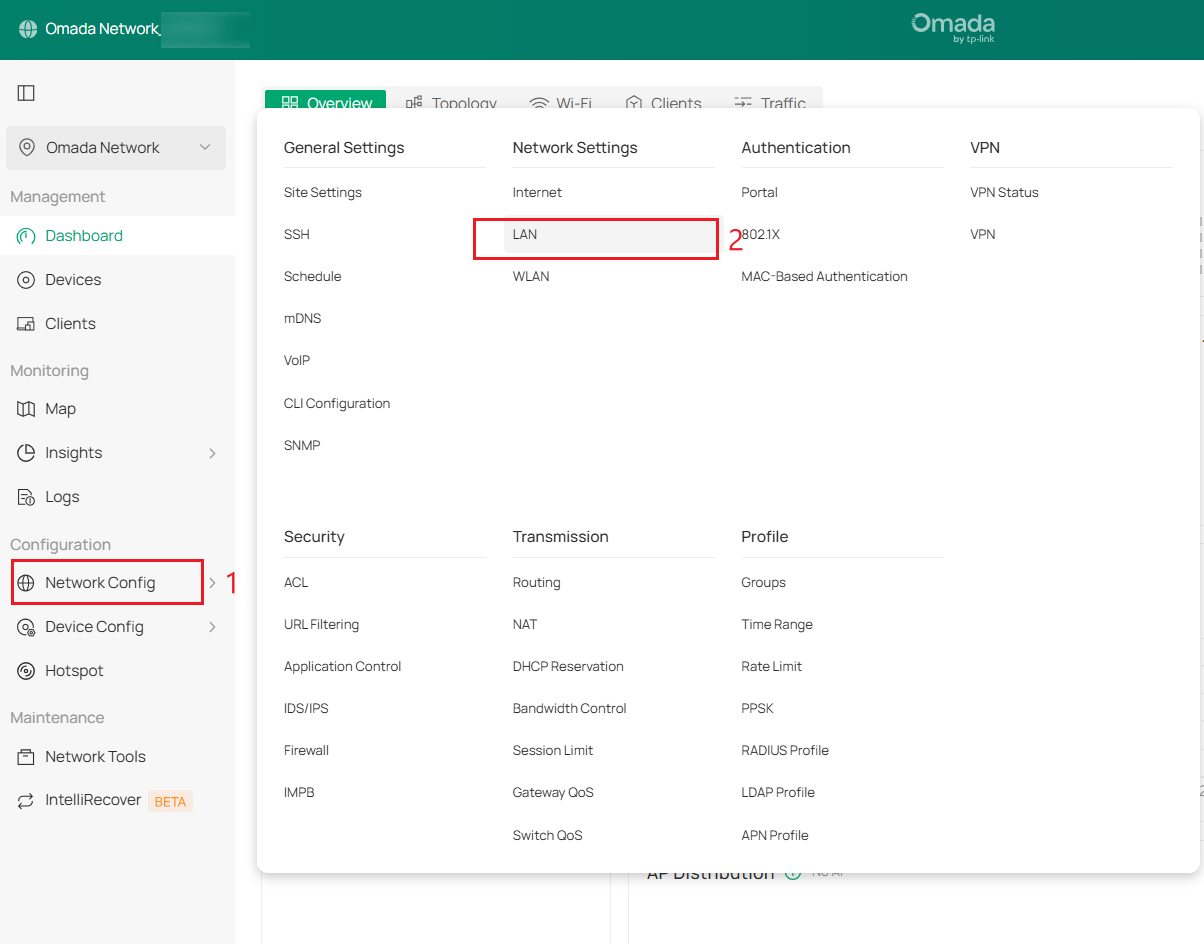

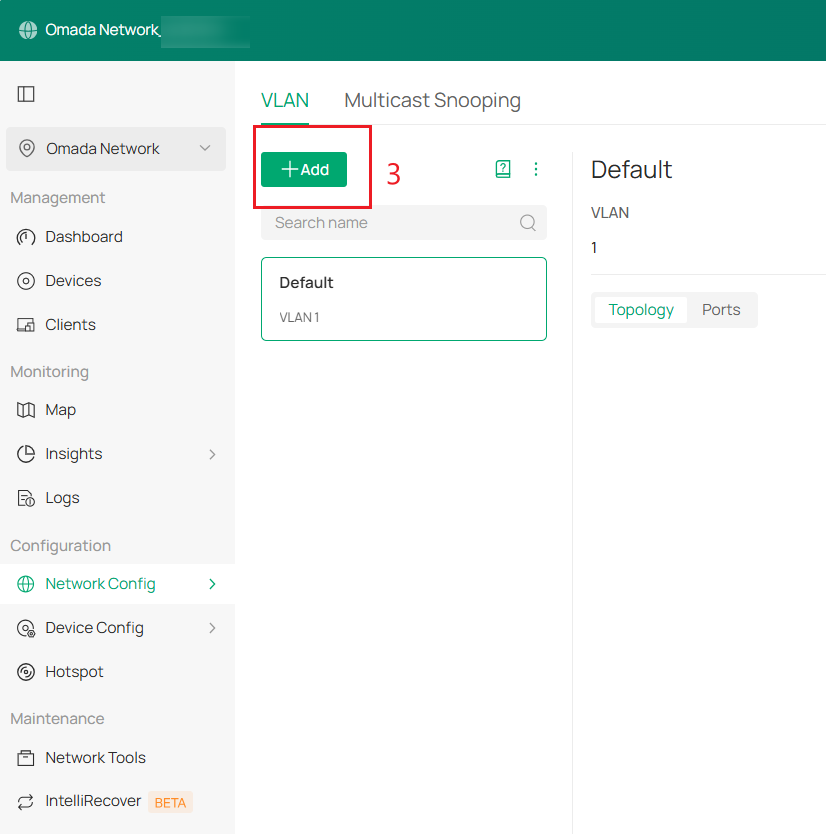

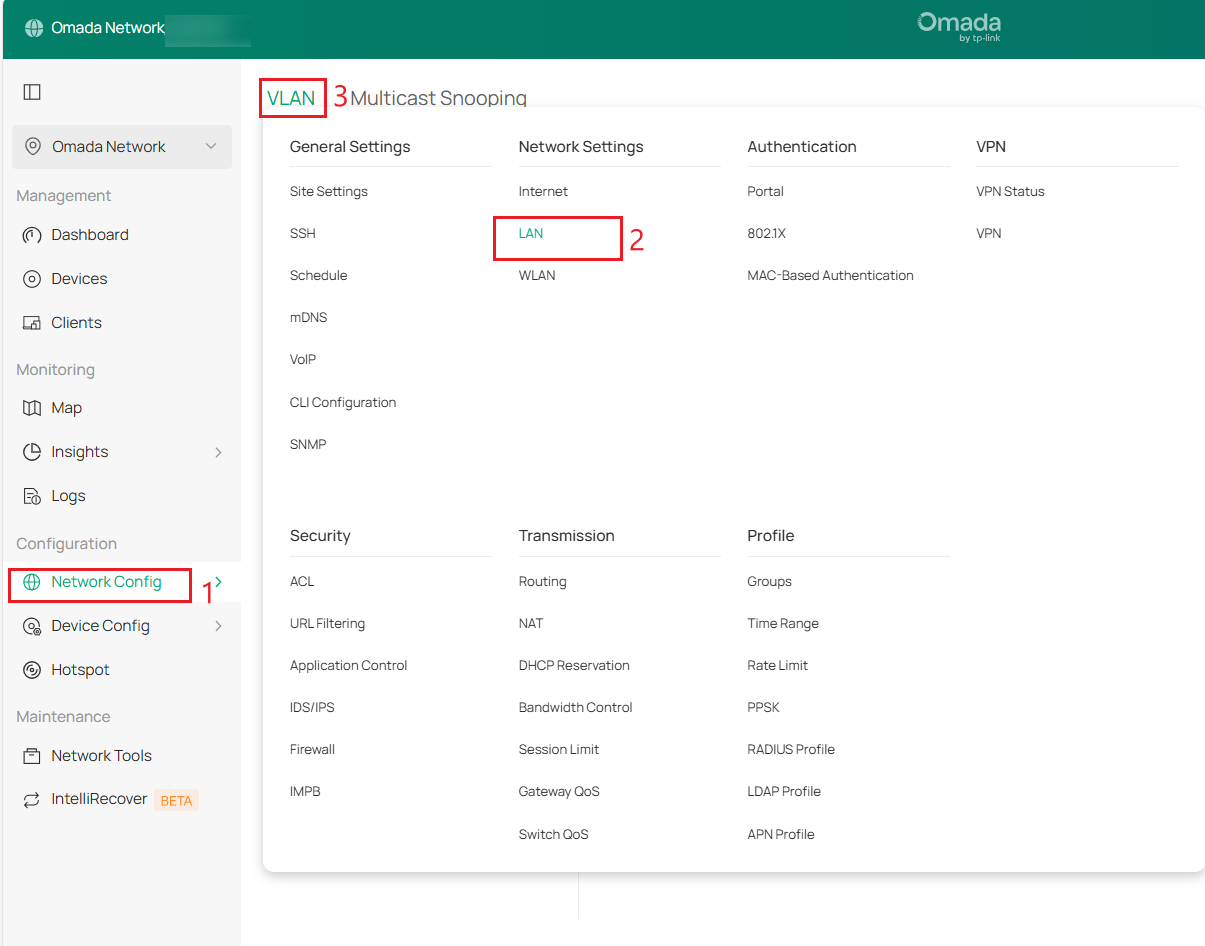

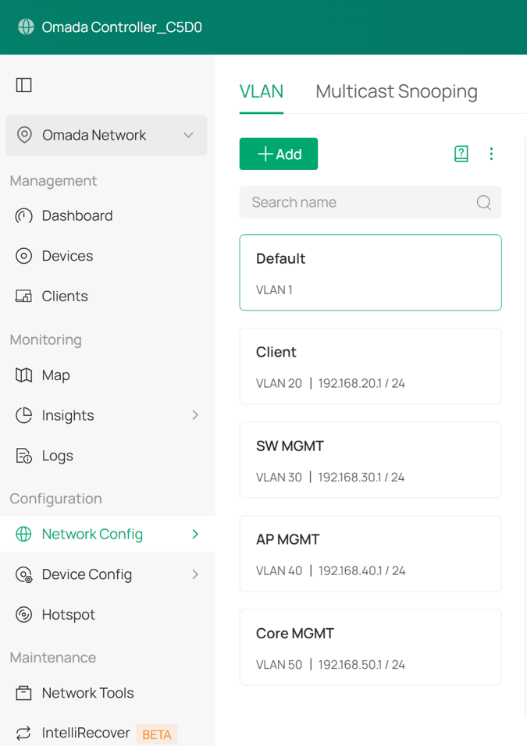

먼저 Client 네트워크(VLAN 20), SW MGMT 네트워크(VLAN 30), AP MGMT 네트워크(VLAN 40)를 생성합니다. 네트워크 설정 > 네트워크 설정 > LAN > VLAN으로 이동하여 +추가를 클릭해 새 LAN 네트워크를 생성합니다.

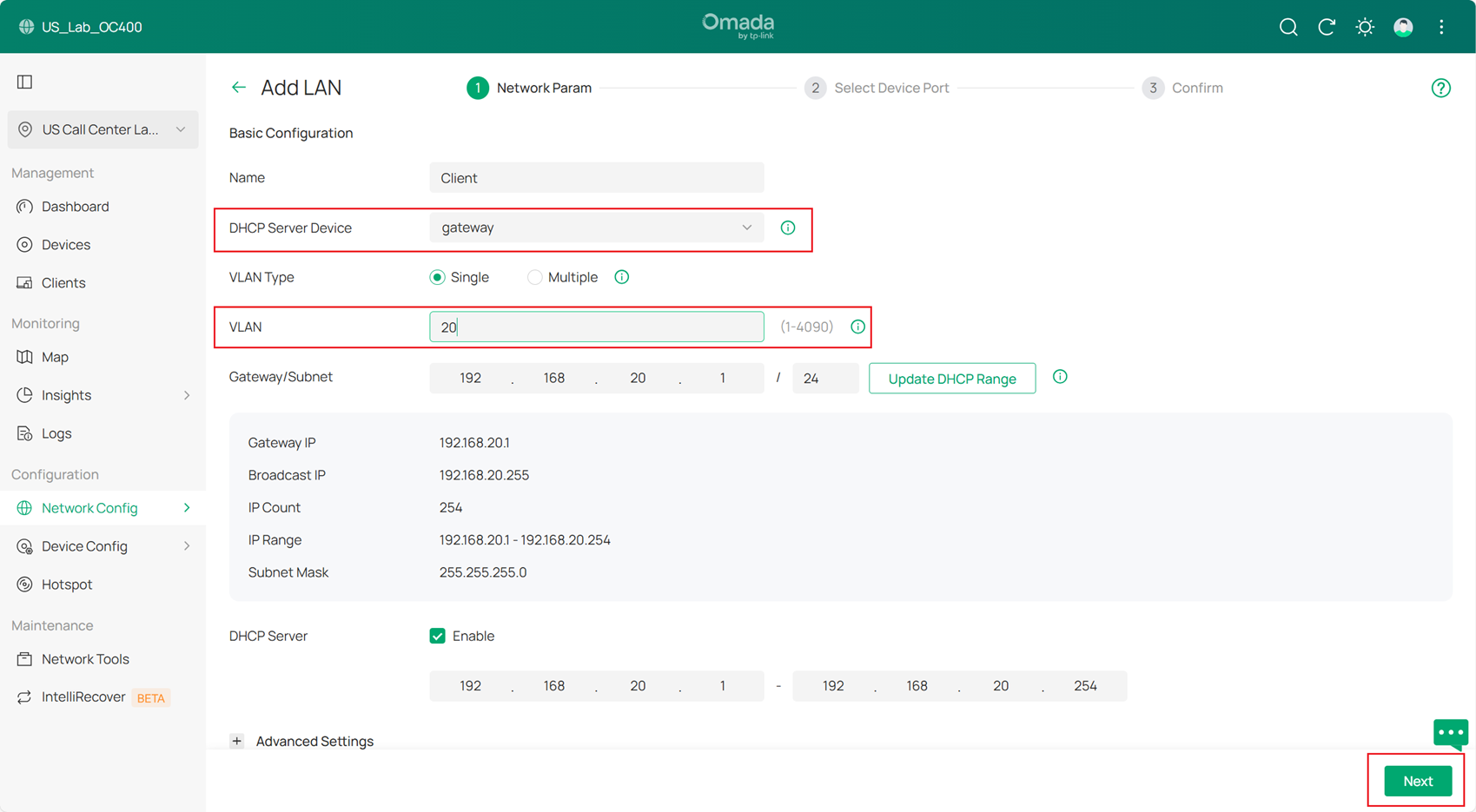

아래는 클라이언트 네트워크(VLAN 20)의 예시입니다. DHCP 서버 장치를 라우터 및 VLAN으로 설정한 후 라우터 주소/서브넷을 설정합니다. 다음을 클릭하여 장치 포트를 선택하고, 넘어가기를 클릭한 후 적용을 클릭하여 설정을 적용합니다.

그런 다음 동일한 방법으로 SW MGMT 네트워크, AP MGMT 네트워크, Core MGMT 네트워크를 생성합니다.

3단계. 기본 VLAN을 설정합니다.

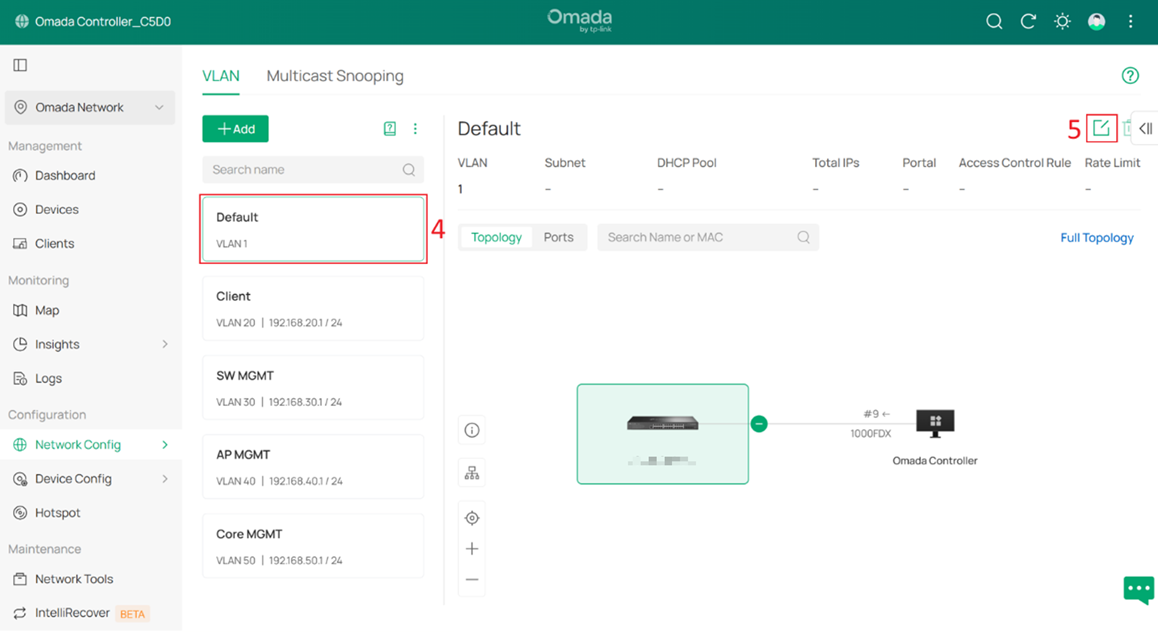

네트워크 설정 > 네트워크 설정 > LAN > VLAN으로 이동하여 기본값을 선택하고 편집을 클릭합니다.

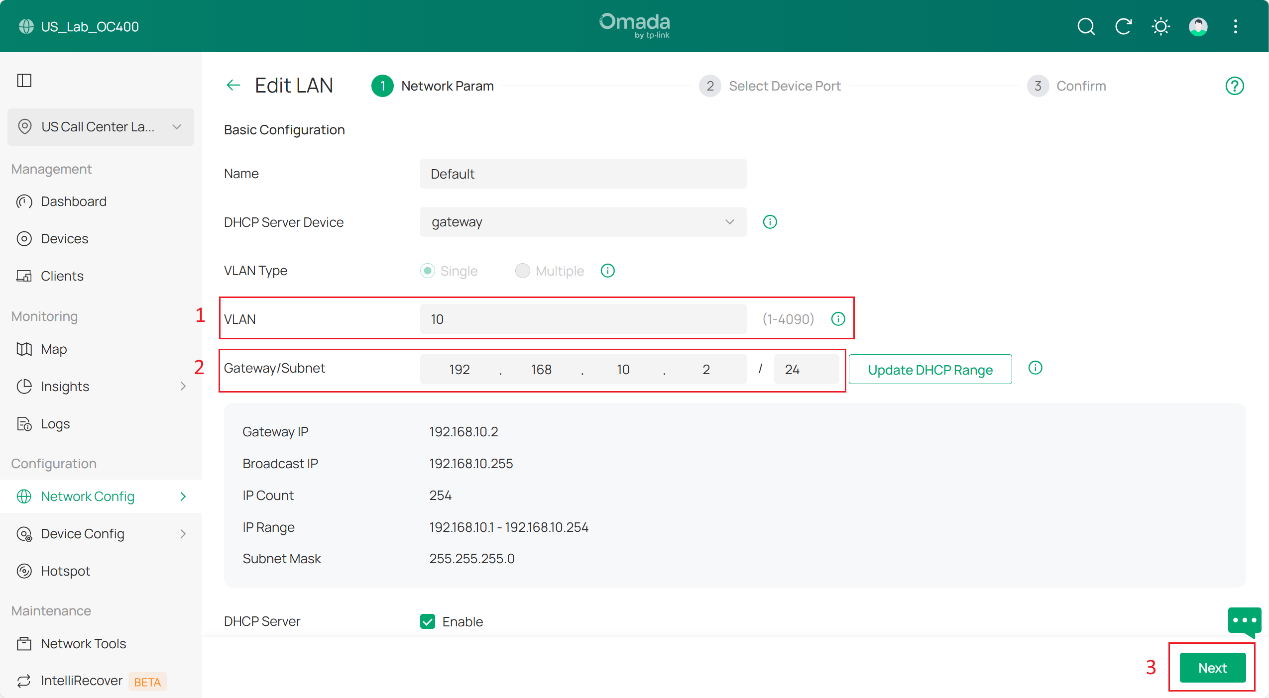

기본 네트워크가 더 이상 VLAN 1을 사용하지 않도록 VLAN ID와 서브넷 IP 주소를 변경합니다. 이 예에서는 VLAN 10으로 변경합니다. 라우터/서브넷은 192.168.10.x/24로 설정합니다. 이 예에서는 라우터 IP 주소인 192.168.10.2로 설정합니다.

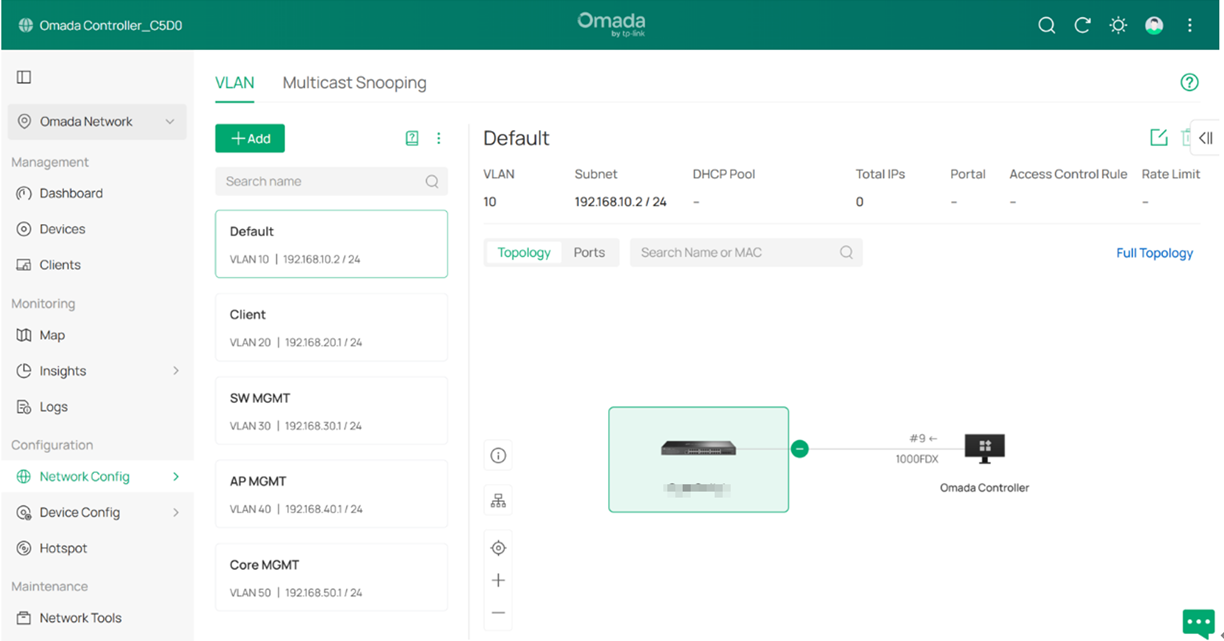

결과는 아래와 같이 표시됩니다:

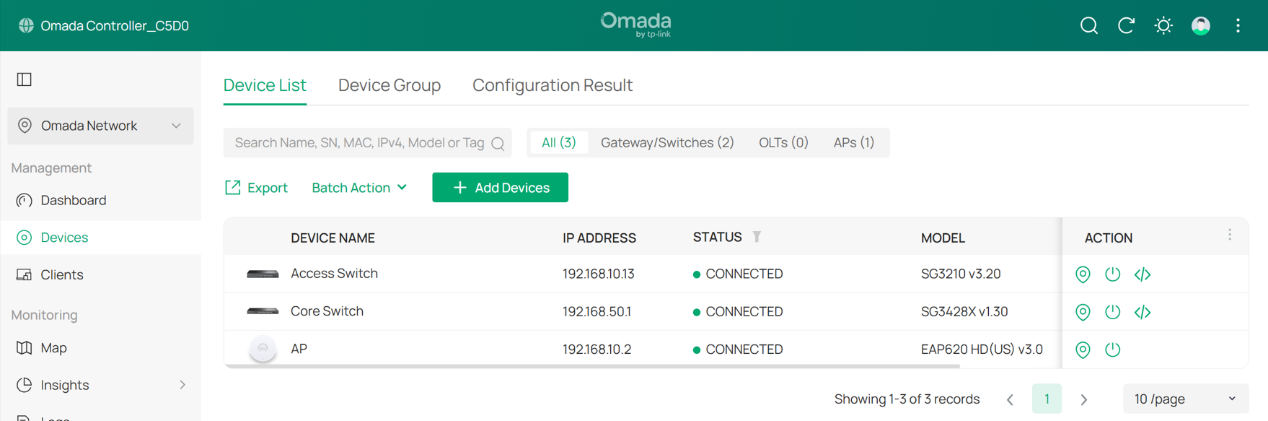

4단계. 모든 스위치와 AP를 연결하고 연동합니다.

스위치와 AP가 연결되면 기본 네트워크(서브넷 192.168.10.0/24)에서 IP 주소를 할당받아야 합니다.

5단계. 스위치의 관리 VLAN을 설정합니다.

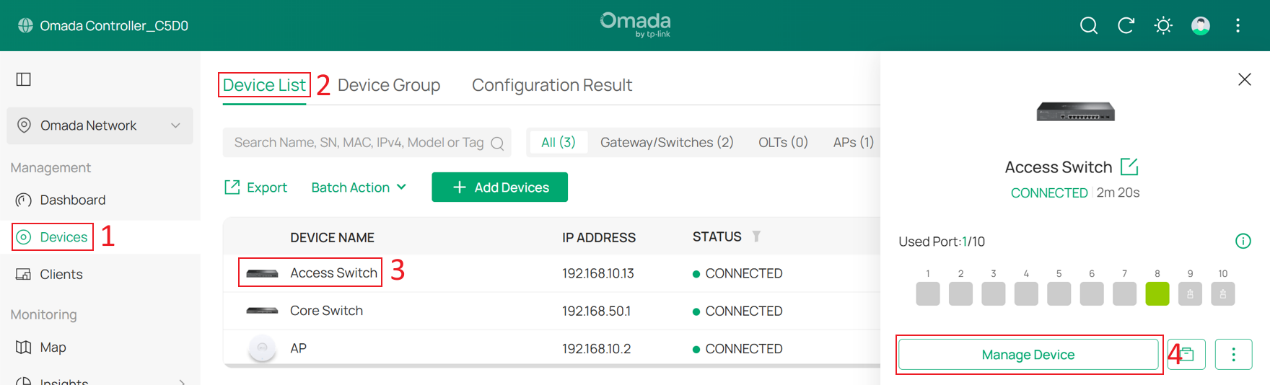

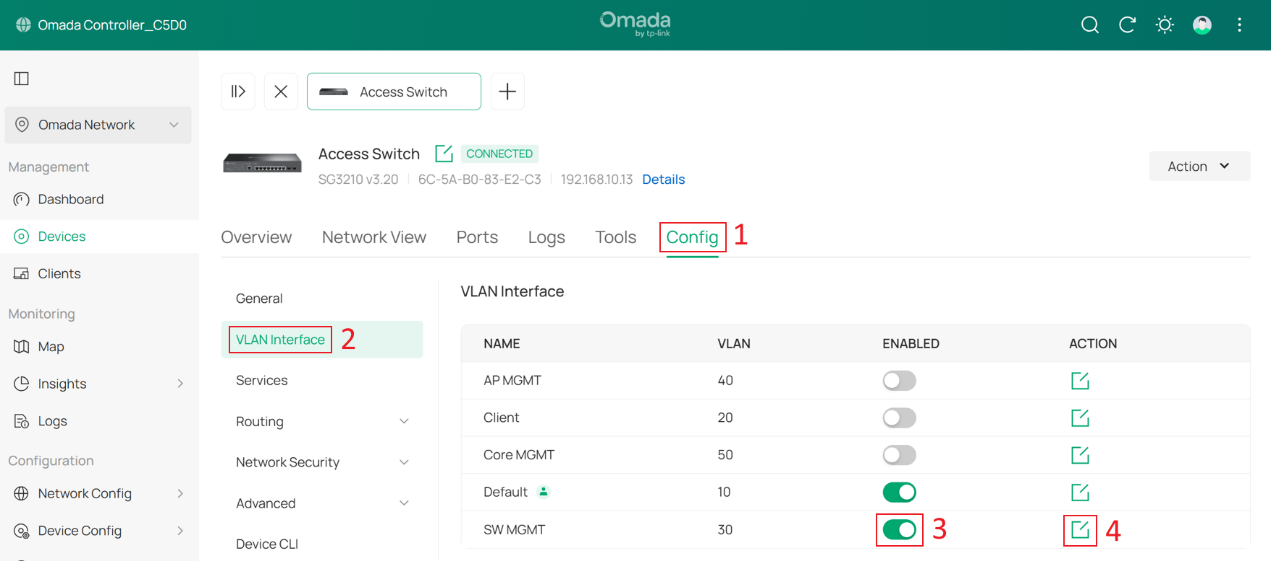

장치 > 장치 목록으로 이동하여 스위치를 클릭하고 장치 관리를 클릭해 해당 스위치의 전용 설정 페이지로 들어갑니다. 그런 다음 구성 > VLAN 인터페이스로 이동하여 스위치 관리를 활성화하고 편집을 클릭합니다.

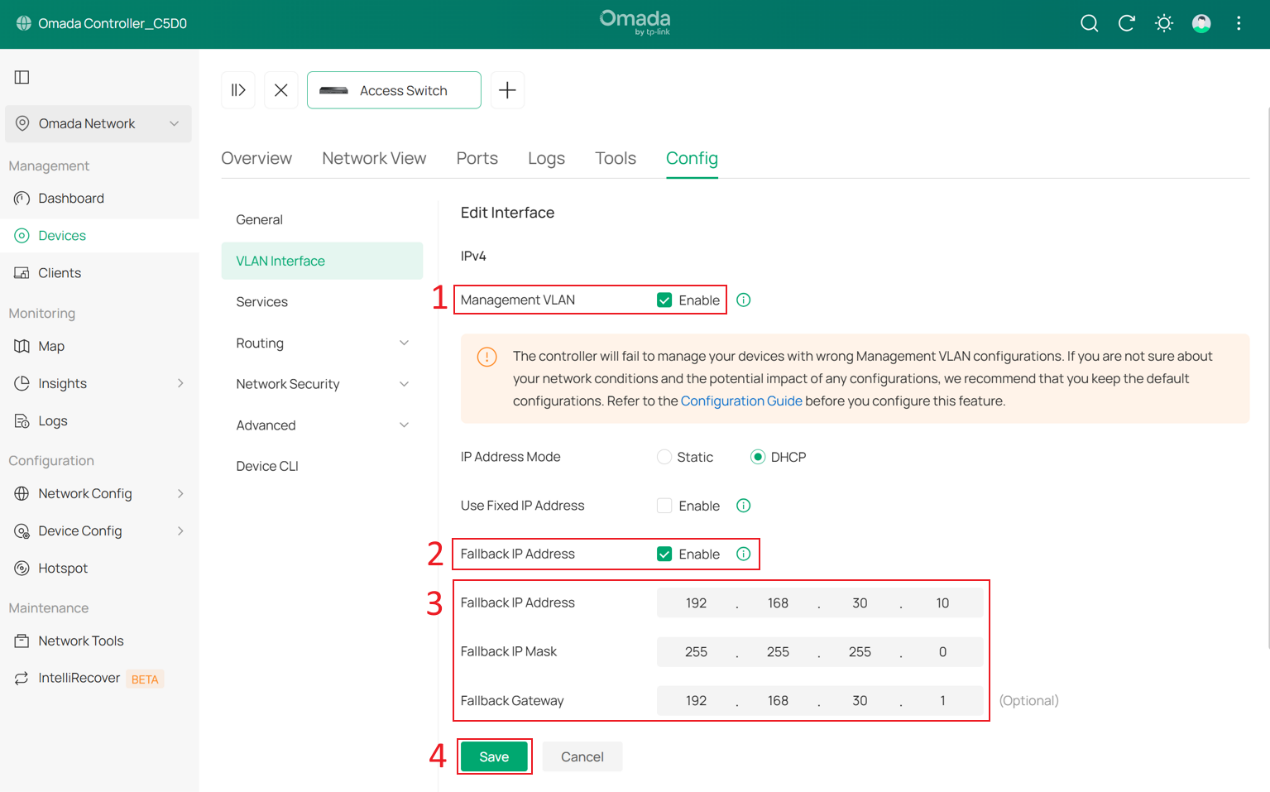

'활성화' 상자를 선택하여 이 VLAN 인터페이스를 관리 VLAN로 설정합니다. 선택적으로 대체 IP, 대체 IP 마스크 및 대체 게이트웨이를 설정할 수 있습니다. 이러한 설정은 장치가 DHCP를 통해 IP 주소를 획득하지 못할 때 사용되며, 지속적인 관리 액세스를 보장합니다.

이 예시에서는 192.168.30.10, 255.255.255.0 및 192.168.30.1로 설정되어 있습니다. '저장'을 클릭합니다.

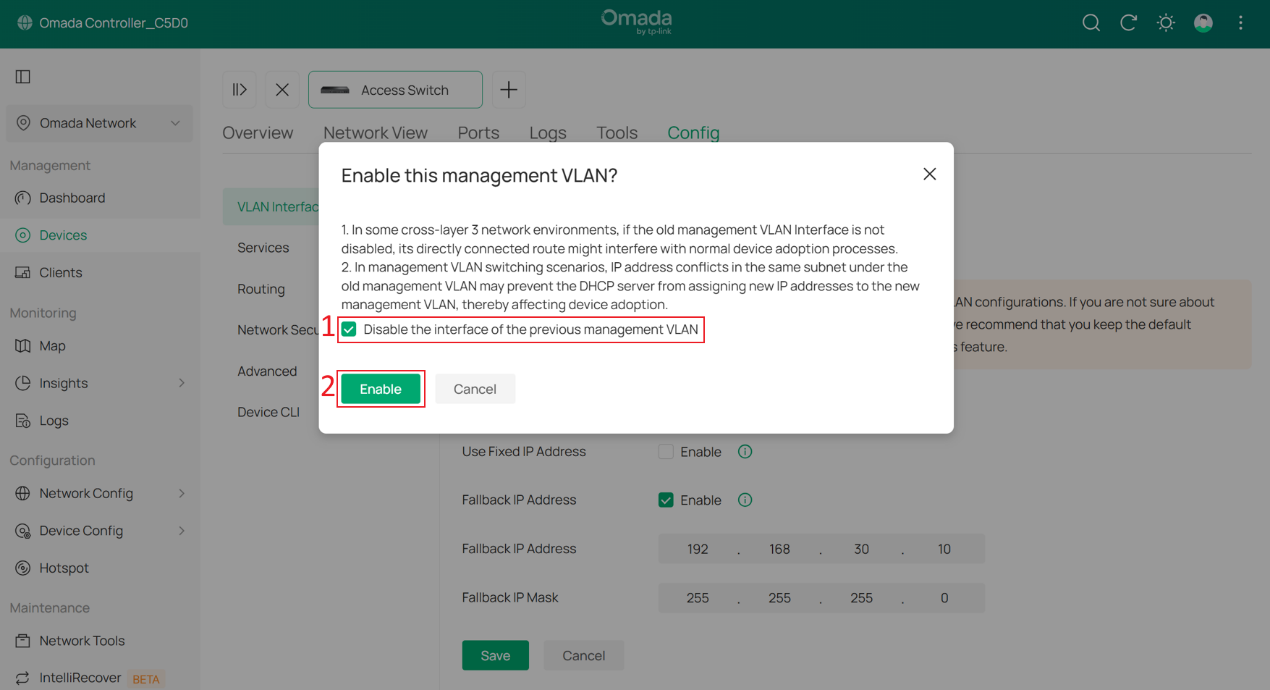

팝업 창에서 "이전 관리 VLAN의 인터페이스를 비활성화합니다."를 선택합니다.

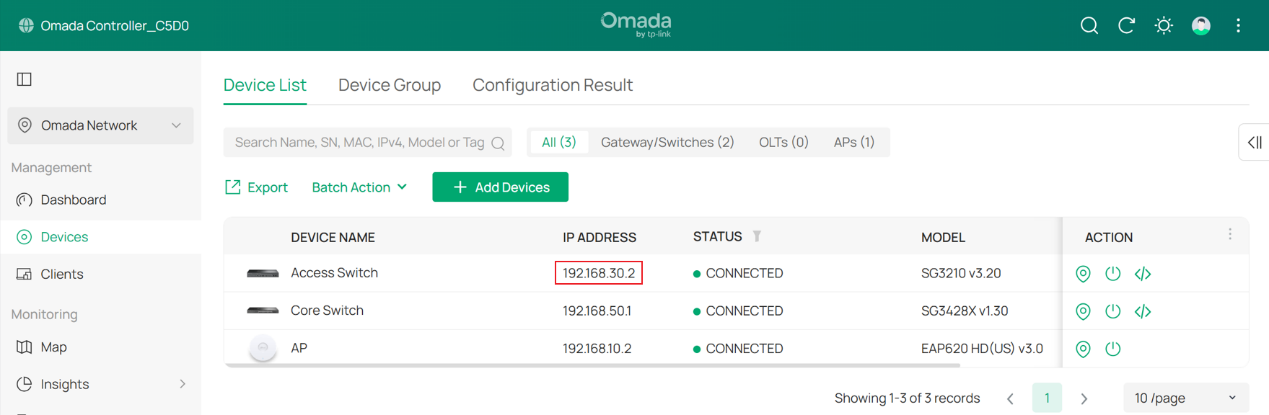

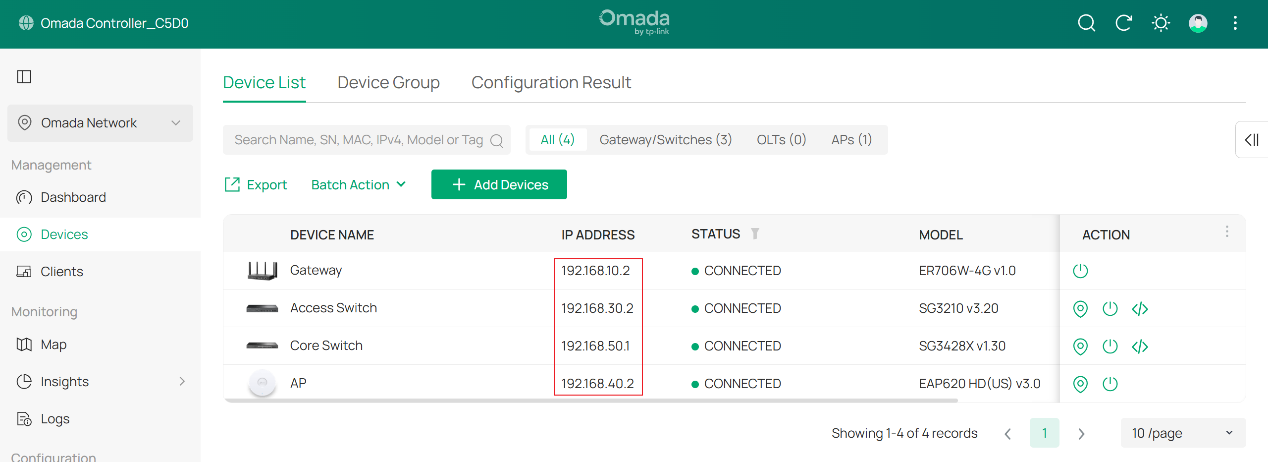

설정이 적용될 때까지 잠시 기다리십시오. 이 과정에서 스위치가 재프로비저닝될 수 있습니다. 관리 VLAN 설정이 완료되면 스위치의 IP 주소가 스위치 관리 서브넷으로 변경된 것을 확인할 수 있습니다.

6단계. AP에 대한 관리 VLAN을 설정합니다.

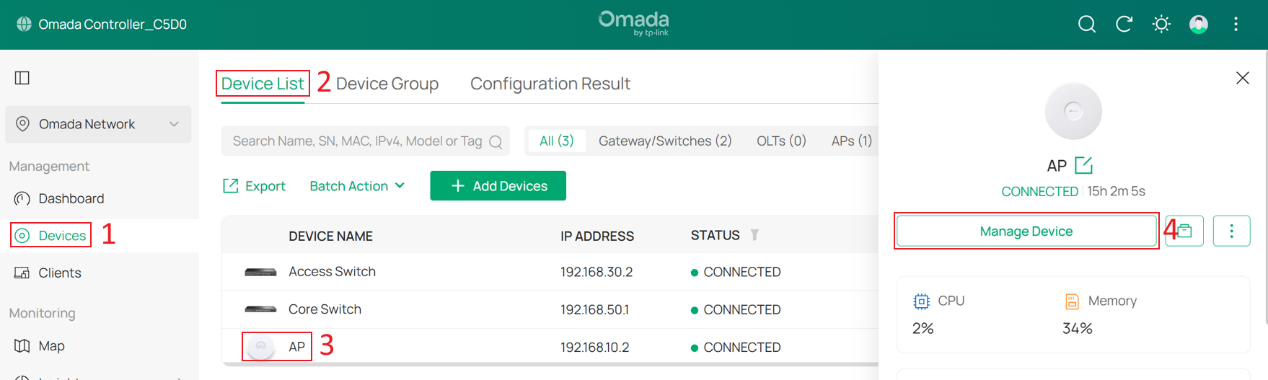

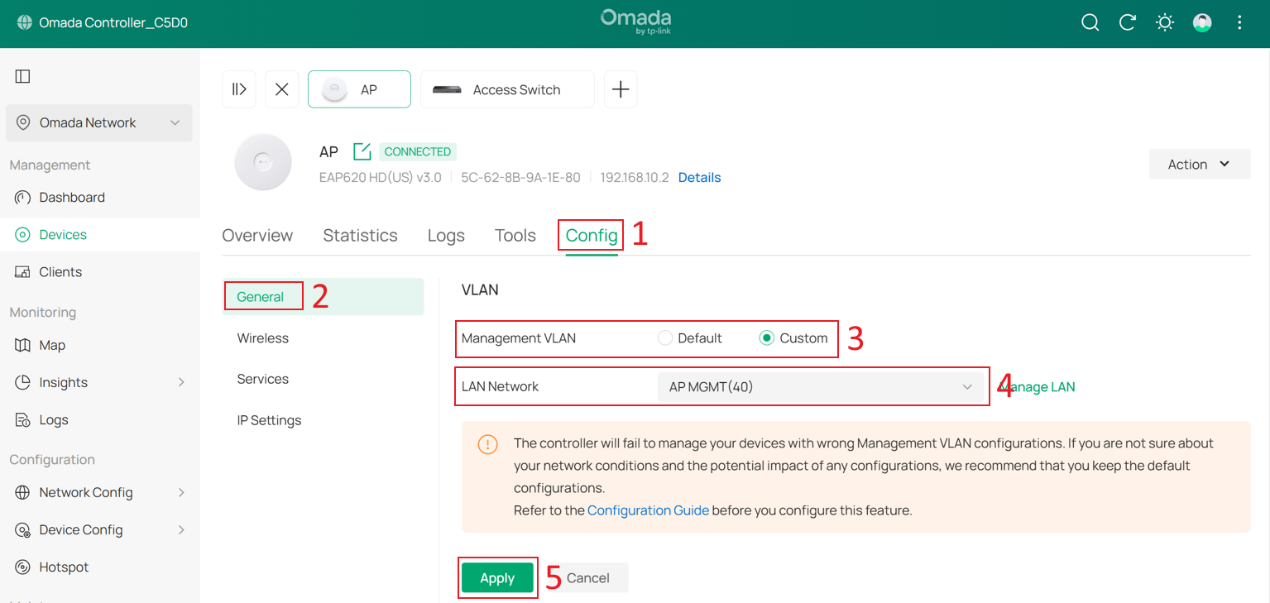

장치 > 장치 목록으로 이동하여 AP를 클릭하고 장치 관리를 클릭해 해당 AP의 전용 설정 페이지로 진입한 후, 구성 > 일반으로 이동합니다.

관리 VLAN을 사용자 지정으로 변경하고, LAN 네트워크를 AP MGMT 로 설정합니다.

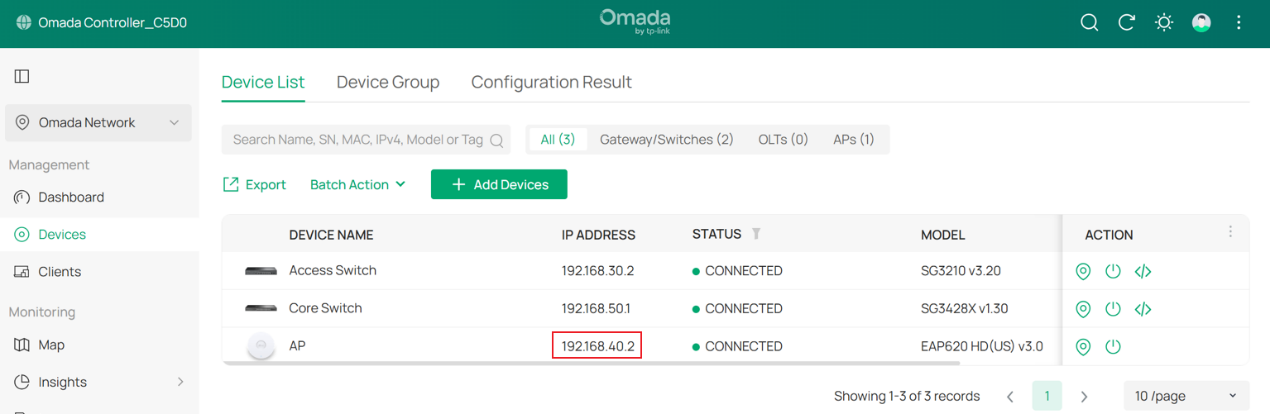

설정이 적용될 때까지 잠시 기다립니다. 완료되면 AP의 IP 주소가 변경된 것을 확인할 수 있습니다.

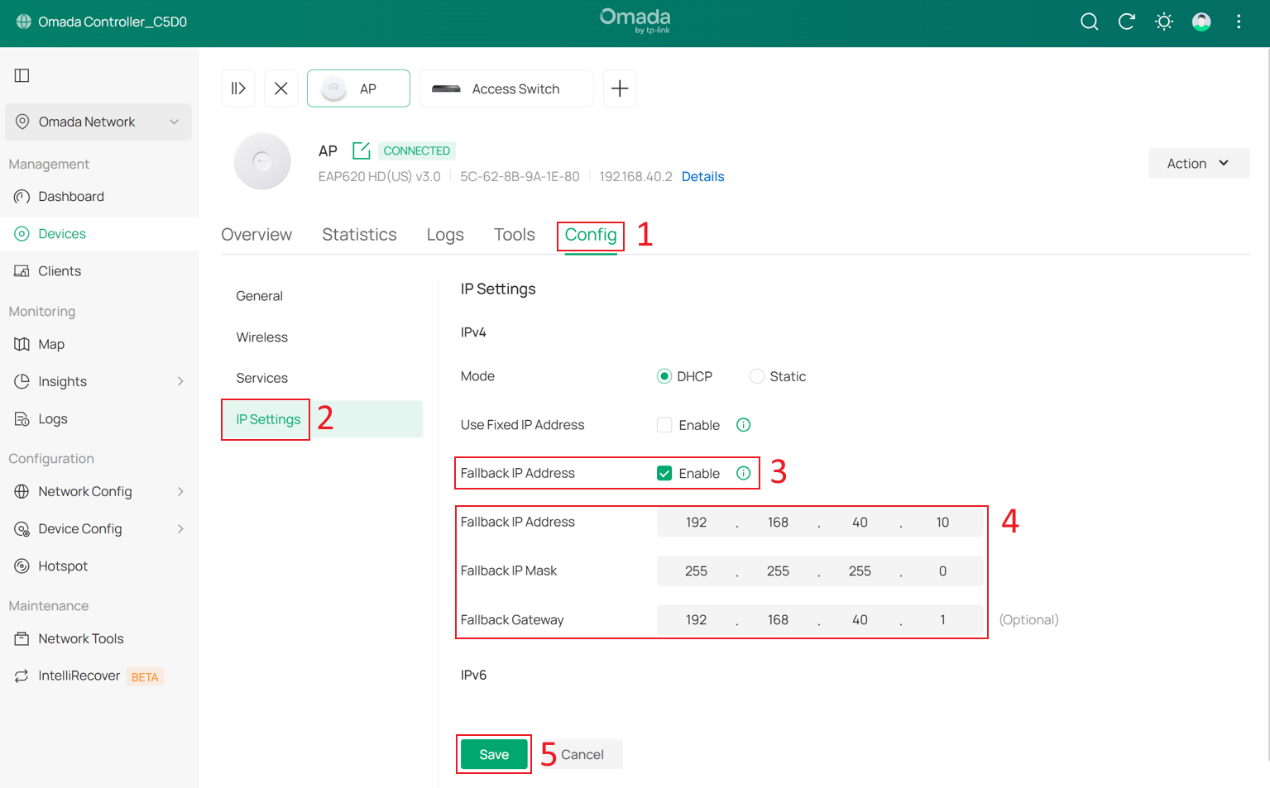

선택 사항으로 구성 > IP 설정으로 이동하여 대체 IP, 대체 IP 마스크 및 대체 라우터를 설정할 수 있습니다. 이 예시에서는 이 값들이 192.168.40.10, 255.255.255.0 및 192.168.40.1로 설정되어 있습니다.

7단계. 클라이언트 네트워크에 대한 스위치 포트 VLAN 설정을 합니다.

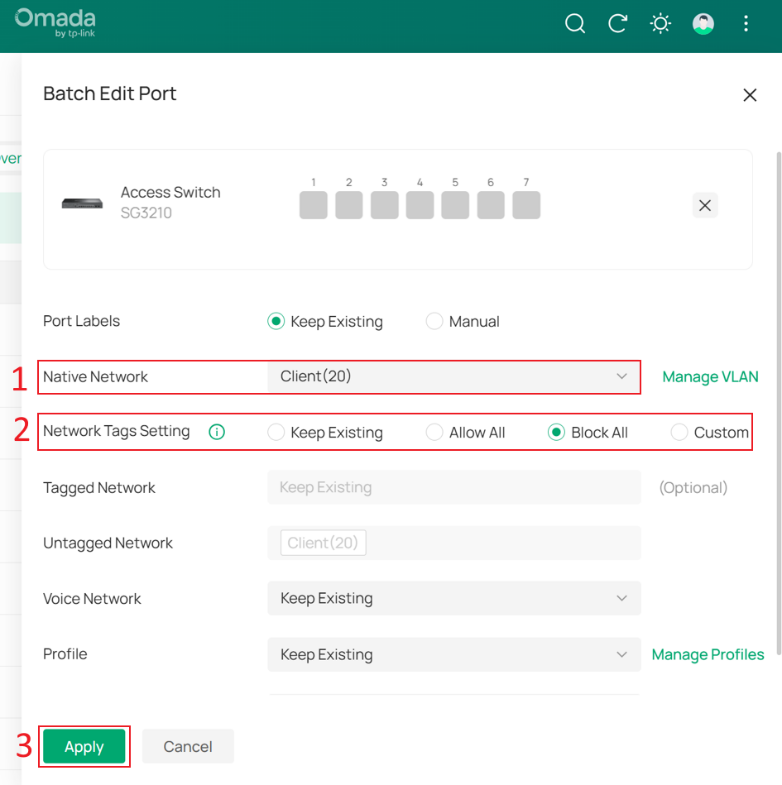

모든 유선 클라이언트가 클라이언트 네트워크에서 IP 주소를 할당받을 수 있도록 하려면, 최종 장치에 직접 연결된 스위치의 모든 다운링크 포트에 대한 포트 VLAN 설정을 변경해야 합니다.

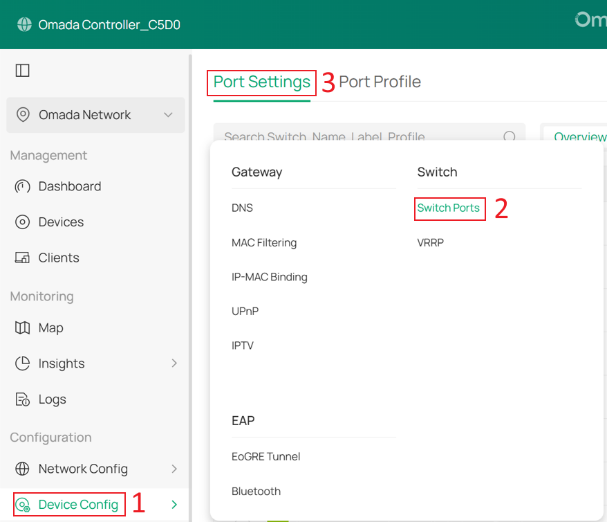

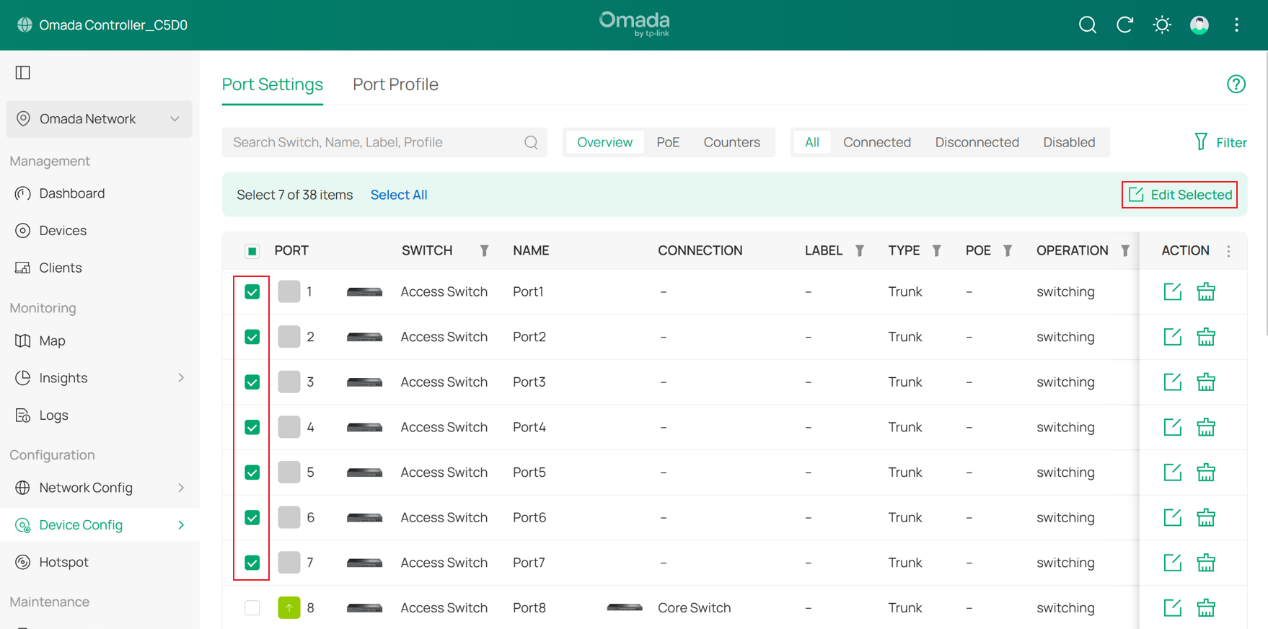

장치 설정 > 스위치 > 스위치 포트로 이동하여 클라이언트 장치에 직접 연결된 다운링크 포트를 선택한 다음, 선택 수정을 클릭하여 포트 프로필을 일괄 수정합니다.

이 포트의 Native 네트워크를 Client로 변경하고, 네트워크 태그 설정을 모두 차단으로 설정한 다음 적용을 클릭하여 설정을 저장합니다.

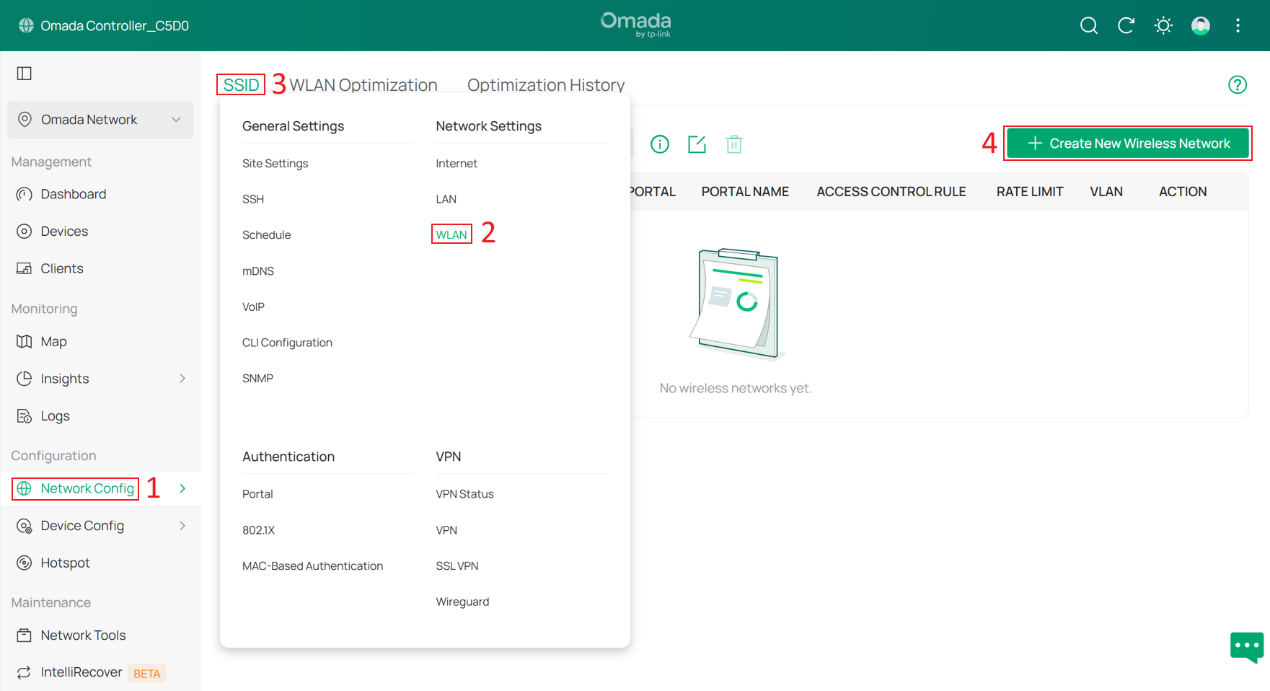

8단계. 무선 클라이언트용 SSID를 설정합니다.

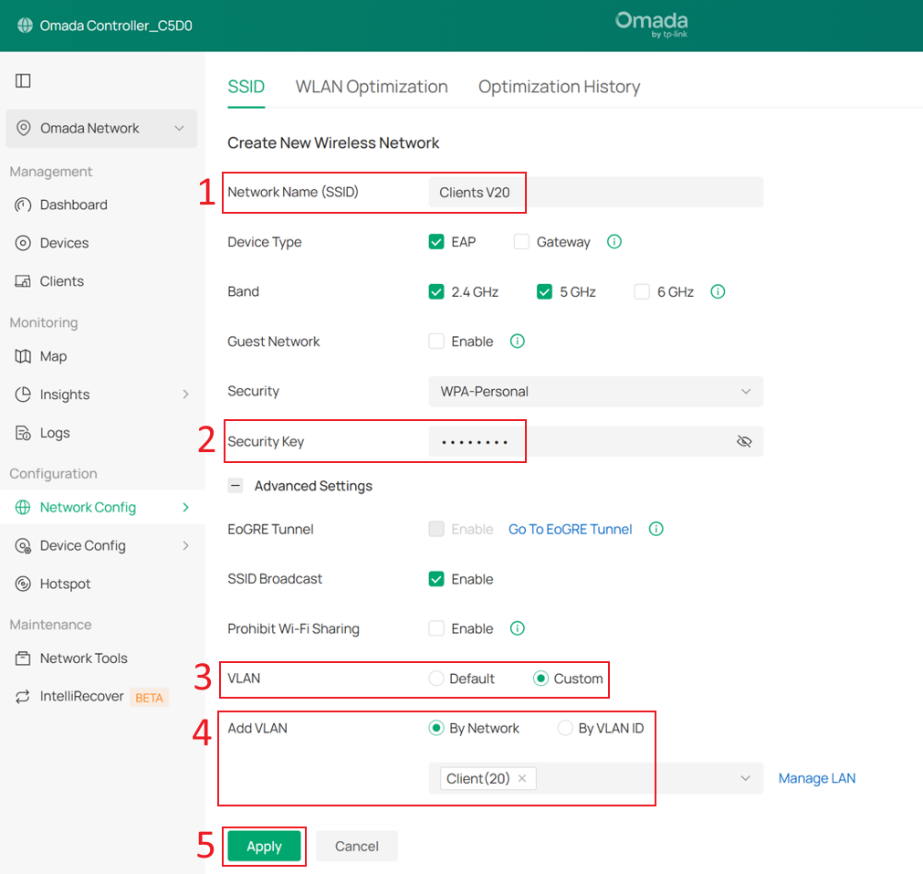

네트워크 설정 > 네트워크 설정 > WLAN > SSID로 이동하여 '+새 무선 네트워크 생성'을 클릭합니다.

SSID 이름과 암호를 설정한 다음, '고급 설정'을 확장합니다. VLAN을 '사용자 지정'으로 설정하고, 'VLAN 추가'에서 '네트워크별'을 선택한 후 앞서 생성한 Client 네트워크를 선택합니다.

'적용'을 클릭하여 설정을 저장합니다.

SSID VLAN이 설정되면 해당 SSID 하위의 클라이언트가 전송하는 모든 패킷에는 해당 VLAN 태그가 포함됩니다. 마찬가지로, 해당 SSID VLAN에 해당하는 VLAN 태그가 있는 패킷만 해당 SSID 하위의 클라이언트로 전달될 수 있습니다.

동일한 SSID에 SSID VLAN과 동적 VLAN이 모두 설정된 경우, 동적 VLAN이 우선순위가 더 높습니다.

9단계. 클라이언트가 컨트롤러 및 기타 Omada 장치에 액세스하지 못하도록 IP 그룹과 ACL 규칙을 생성합니다.

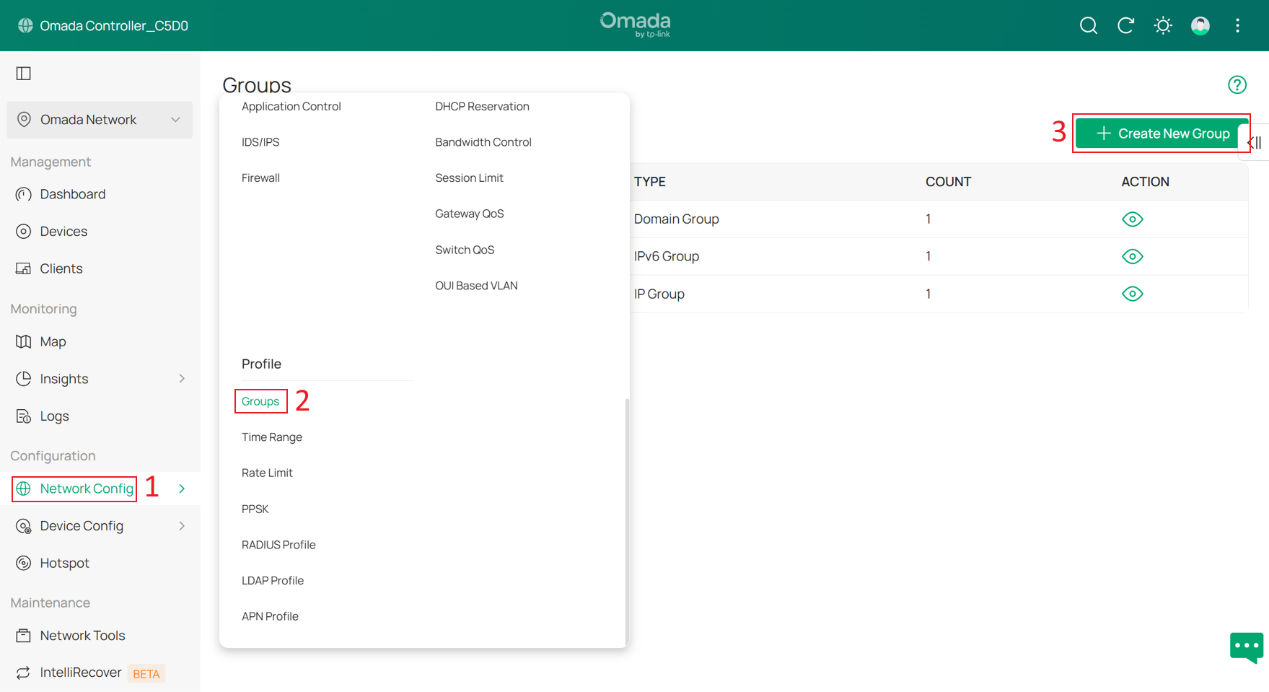

현재 일부 네트워크에서는 코어 스위치를 DHCP 서버로 사용하므로, 스위치 ACL 규칙에서 네트워크로 선택할 수 없습니다. 따라서 먼저 IP 그룹을 생성한 다음, 이 IP 그룹을 기반으로 ACL 규칙을 생성해야 합니다.

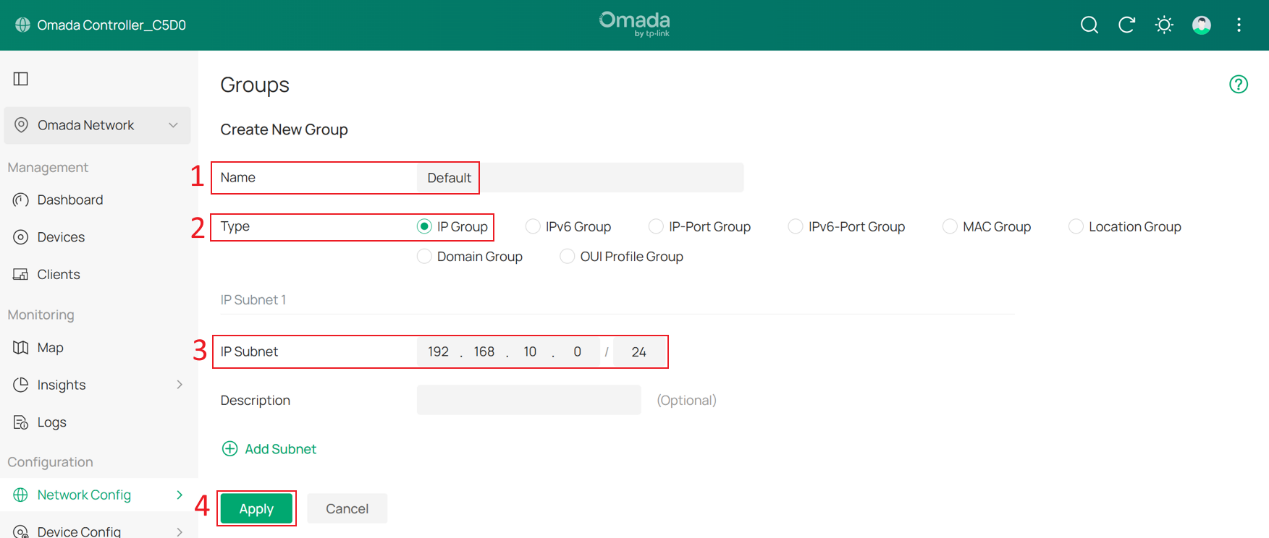

네트워크 설정 > 프로필 > 그룹으로 이동하여 +새 그룹 만들기를 클릭합니다.

서브넷마다 하나의 IP 그룹을 생성합니다. 이 예시에는 Default, Client, SW MGMT, AP MGMT, Core MGMT 등 5개의 서브넷이 있습니다.

그룹 이름을 입력하고, 유형을 IP 그룹으로 설정한 후, IP 서브넷에 각 서브넷의 네트워크 주소를 입력합니다. 예를 들어, Default 그룹의 IP 서브넷은 192.168.10.0/24입니다. 적용을 클릭하여 설정을 저장합니다.

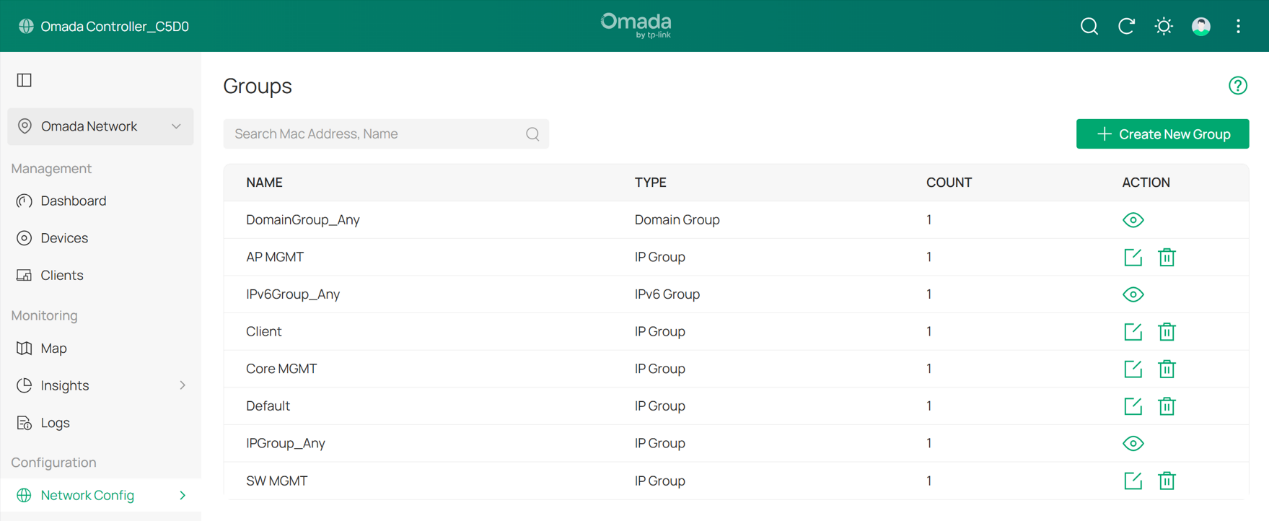

결과는 아래와 같이 표시됩니다:

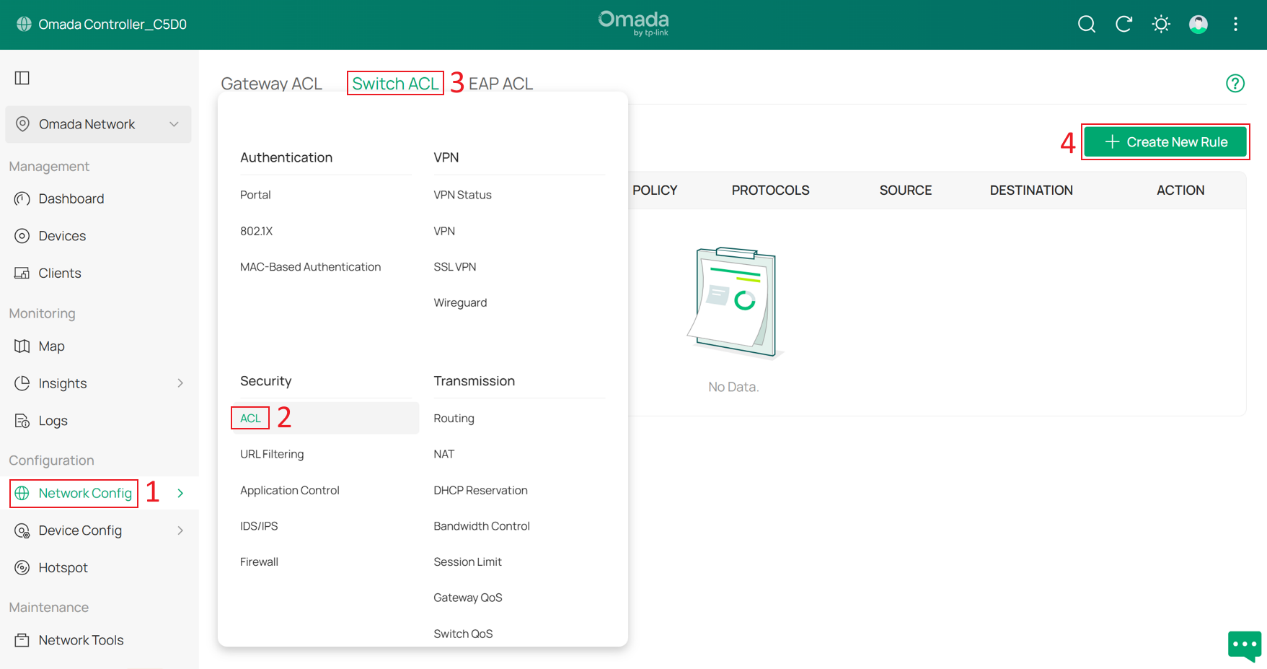

다음으로, 네트워크 설정 > 보안 > ACL > 스위치 ACL로 이동하여 +새 규칙 만들기를 클릭하여 새로운 ACL 규칙을 생성합니다.

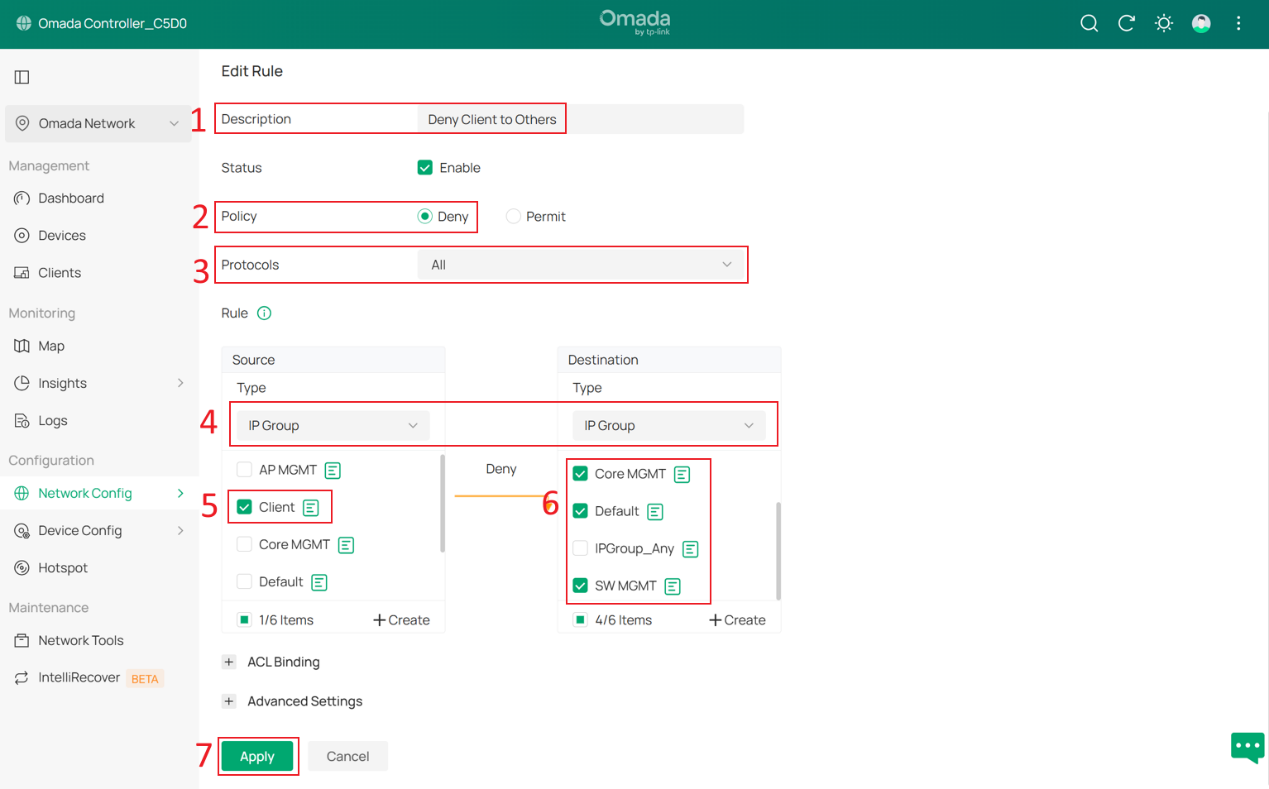

설명란에 규칙 이름을 입력하고, 정책에서 거부를 선택한 다음, 프로토콜에서 전체(All)를 선택합니다. 소스(Source, 출발지)와 목적지 모두 유형을 IP 그룹으로 설정합니다. 출발지로 Client 그룹을 선택하고, 목적지로 다른 모든 관리 그룹을 선택합니다. 생성을 클릭하여 규칙을 적용합니다.

이 ACL 규칙이 적용되면, 클라이언트 장치가 192.168.20.0/24 서브넷에 연결하여 IP 주소를 할당받더라도 Omada 컨트롤러나 다른 Omada 장치에 액세스할 수 없게 되어 전반적인 네트워크 보안이 강화됩니다.

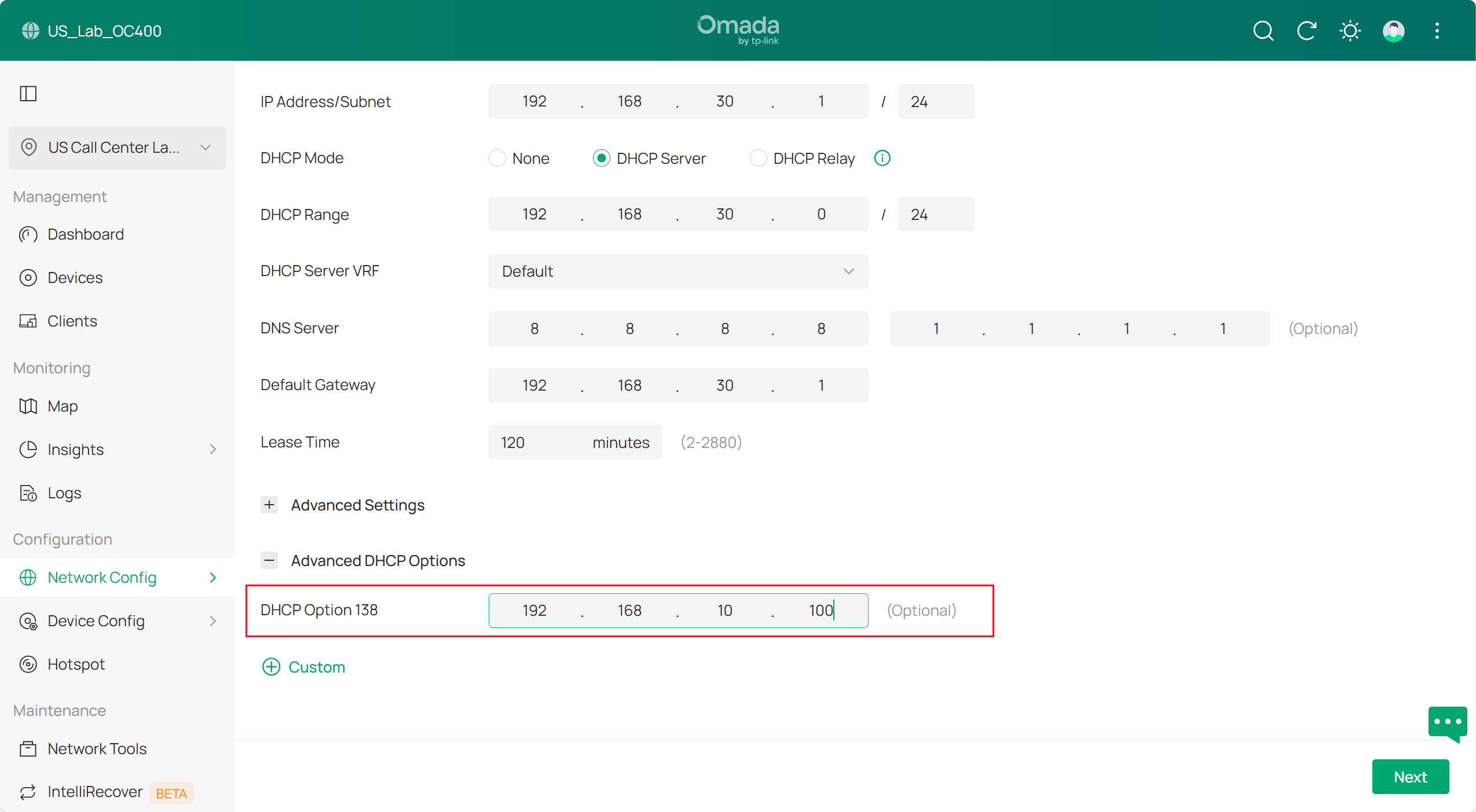

10단계. 모든 DHCP 서버에서 DHCP 옵션 138을 설정합니다.

DHCP 옵션 138은 DHCP 프로세스 중에 장치에 컨트롤러의 IP 주소를 알리는 데 사용됩니다. 결국 모든 네트워크 장치가 동일한 VLAN에 속하지 않게 되므로, 이 설정이 필요합니다. 장치는 컨트롤러를 검색하고 연동하기 위해 DHCP 옵션 138이 필요합니다.

이 예시에서는 DHCP 옵션 138을 192.168.10.100으로 설정하며, 이후 단계에서 컨트롤러에 이 IP 주소가 할당됩니다.

최종 결과는 다음과 같아야 합니다:

확인

이 설정을 완료하면 라우터, 스위치, AP가 서로 다른 관리 네트워크에 위치하게 됩니다.

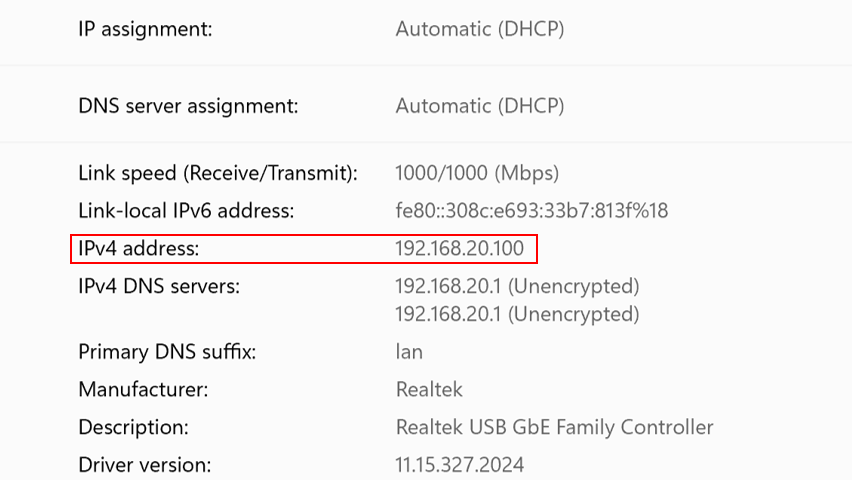

스위치에 유선으로 연결된 PC는 클라이언트 VLAN 192.168.20.0/24에서 IP 주소를 할당받고 있습니다:

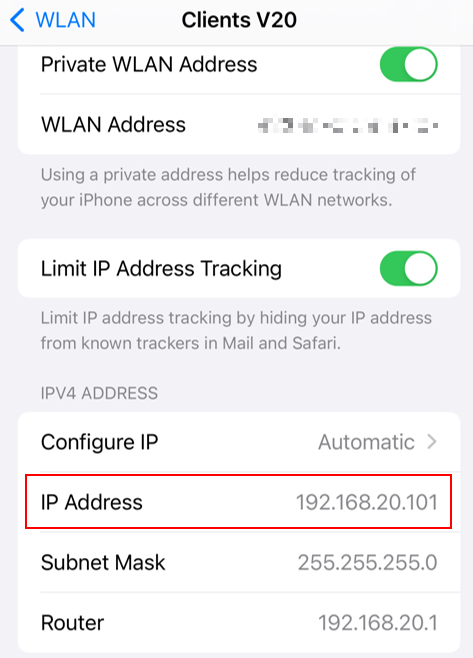

무선으로 연결된 전화기는 클라이언트 VLAN 192.168.20.0/24에서 IP 주소를 할당받고 있습니다:

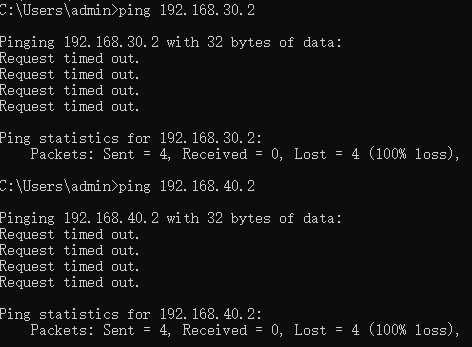

클라이언트는 관리 네트워크 장치에 액세스할 수 없습니다:

결론

지금까지 새로운 네트워크를 설정하고, 서로 다른 VLAN 네트워크를 사용하여 라우터, 스위치, AP를 관리한 다음, 클라이언트를 특정 VLAN에 연결하고 네트워크 장치와 격리하는 방법을 소개했습니다.

각 기능 및 설정에 대한 자세한 내용은 다운로드 센터에서 해당 제품 설명서를 다운로드하여 확인하시기 바랍니다.

이 문서에는 기계 번역이 적용되었으며, 정확한 내용을 확인하려면 원본 영문 문서를 참고하시기 바랍니다.