Содержание

Настройка для устройств Windows

Настройка для устройств Android

Введение

OpenVPN — это программное обеспечение с открытым исходным кодом для виртуальных частных сетей (VPN), использующее протоколы SSL/TLS для зашифрованной связи. Оно обеспечивает безопасный удаленный доступ и соединения «сайт-сайт» и широко используется для защиты сетевых коммуникаций и реализации контроля доступа. Шлюз Omada может выступать в качестве OpenVPN-сервера, позволяя клиентам безопасно получать доступ к интранету или интернету.

Требования

- Шлюз Omada

- Сетевая система Omada версии 6.1 и выше

- Устройства Android / iOS / Windows / Linux / MacOS

Настройка

В следующих разделах мы покажем, как настроить подключения OpenVPN с устройств Android, iOS, Windows, Linux и macOS к шлюзу Omada в соответствии с топологией ниже.

Прежде чем приступить к этому, давайте сначала настроим OpenVPN-сервер на шлюзе Omada, добавленном в контроллер Omada.

Настройка OpenVPN-сервера

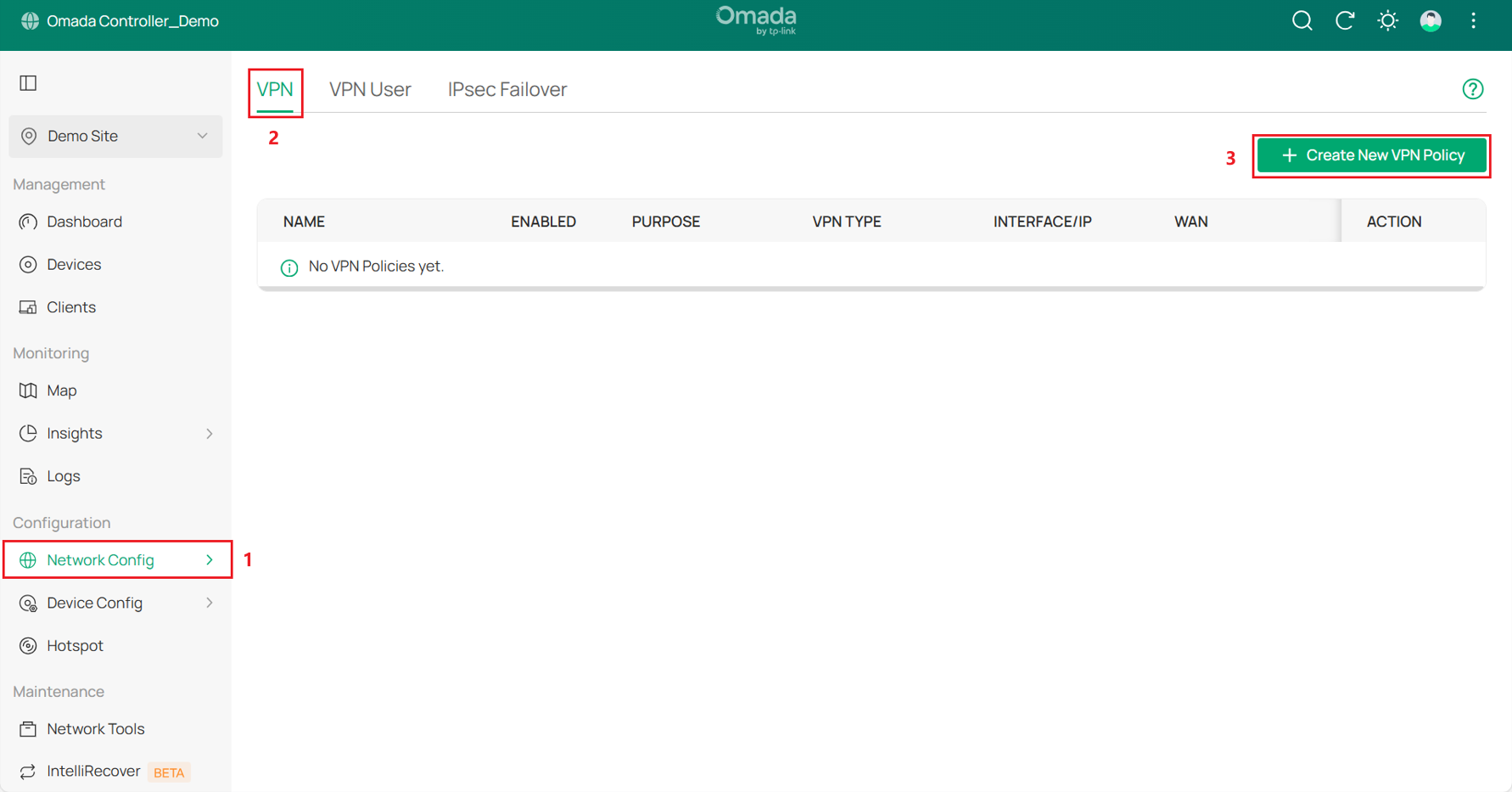

Шаг 1. Создайте новую политику OpenVPN.

Перейдите в раздел Network (Сеть) > VPN, нажмите Create New VPN Policy (Создать новую VPN-политику).

Выберите Purpose (Цель) как Client-to-Site VPN, а VPN type (Тип VPN) как VPN Server-OpenVPN.

Настройте остальное содержимое по мере необходимости, затем нажмите Create (Создать). В качестве примера мы используем сплит-режим и выбираем локальную сеть как Default (По умолчанию) LAN (192.168.0.1/24).

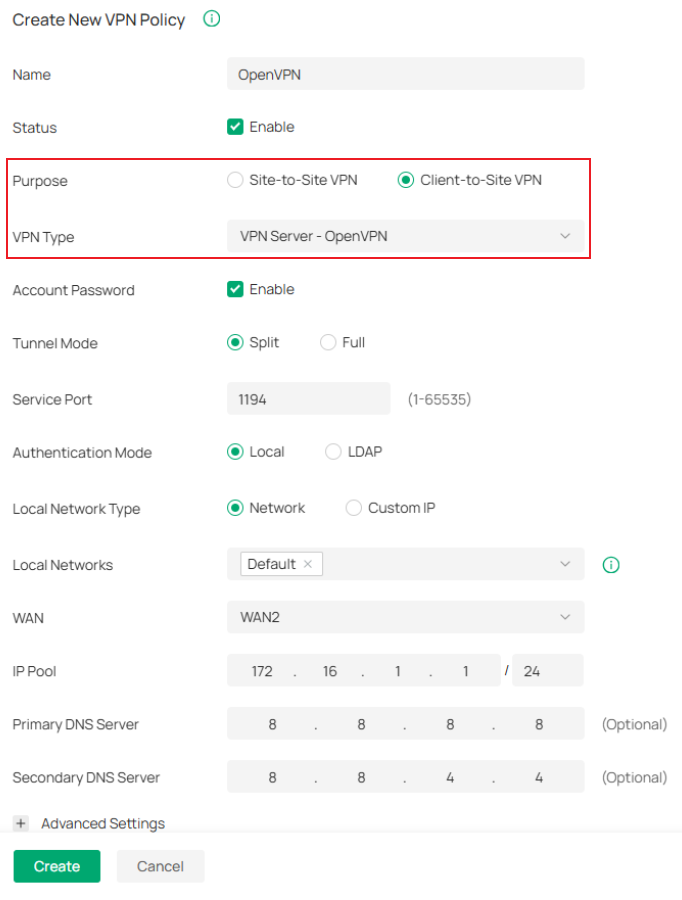

Шаг 2. Загрузите файл .ovpn.

Нажмите кнопку экспорта, чтобы загрузить файл .ovpn.

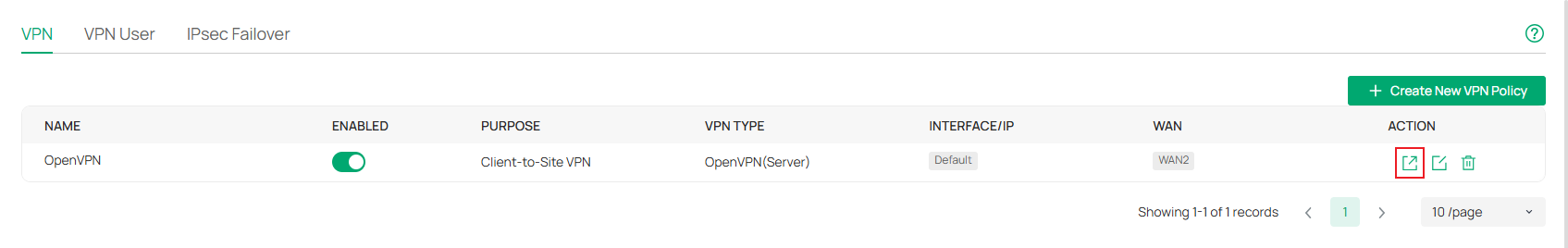

Шаг 3. Настройте пользователей OpenVPN.

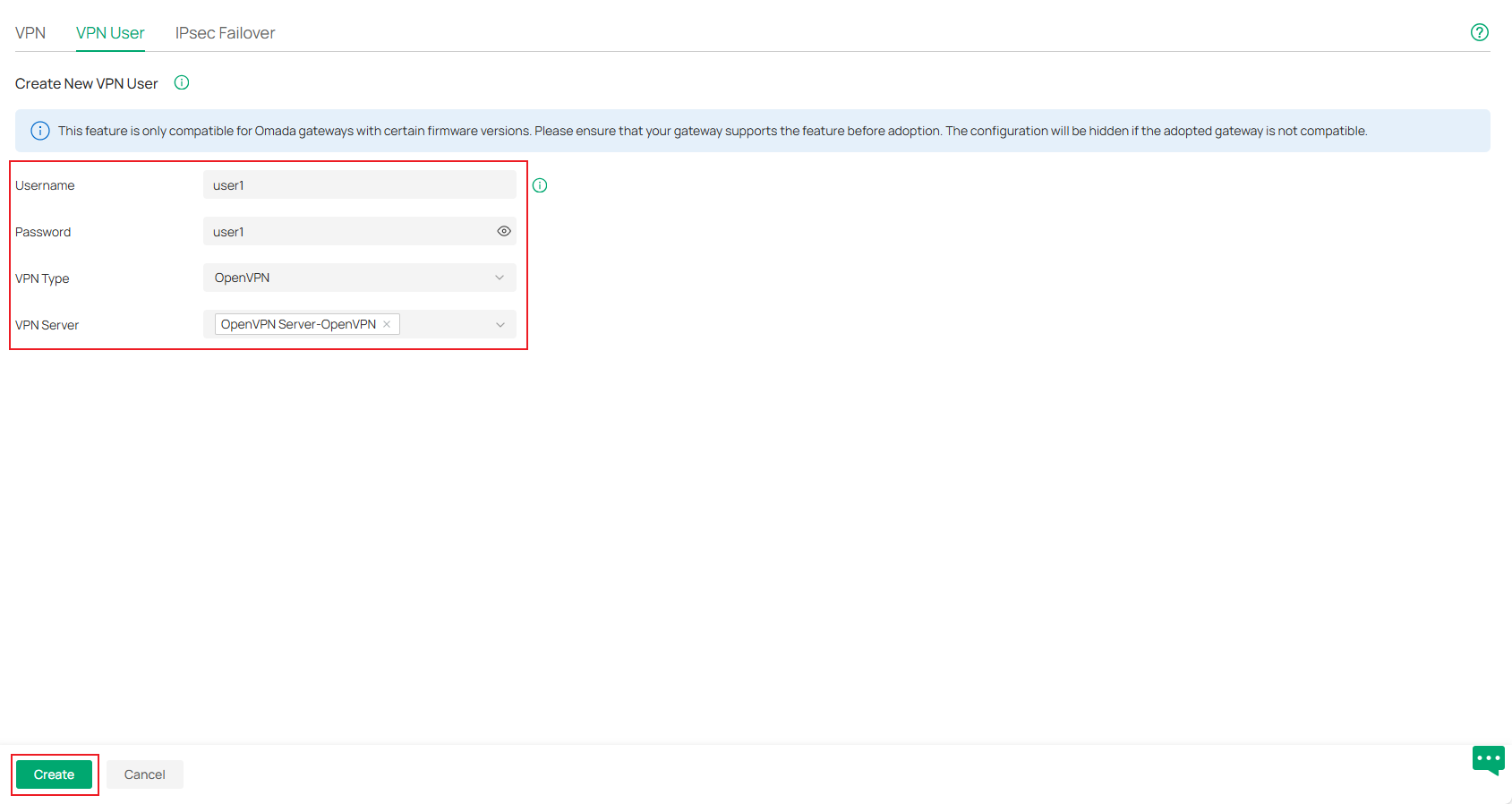

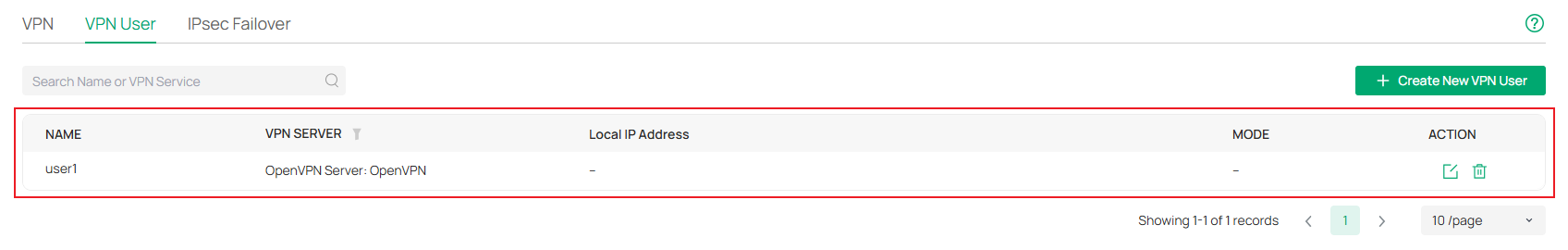

Перейдите в раздел VPN User (Пользователь VPN), нажмите Create New VPN User (Создать нового пользователя VPN).

Выберите VPN type (Тип VPN) как OpenVPN и выберите VPN Server (VPN-сервер) как OpenVPN-сервер, который мы создали ранее. Затем нажмите Create (Создать).

Теперь мы завершили настройку OpenVPN-сервера и настроили пользователя OpenVPN.

Настройка для устройств Windows

Шаг 1. Перейдите на сайт https://openvpn.net, загрузите и установите OpenVPN Connect.

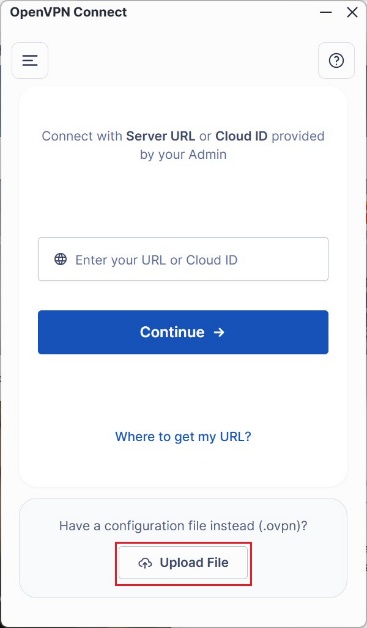

Шаг 2. Запустите OpenVPN Connect, нажмите Upload File (Загрузить файл), чтобы загрузить файл .ovpn, который мы скачали из контроллера Omada.

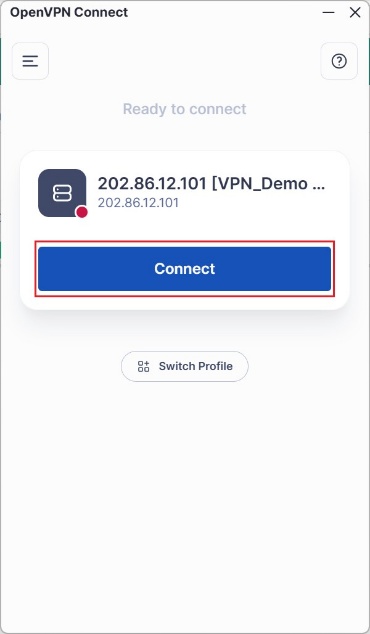

Шаг 3. Нажмите Connect (Подключиться).

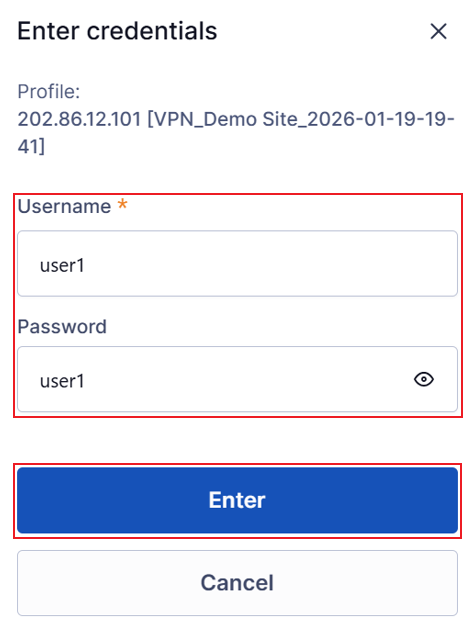

Шаг 4. Введите Имя пользователя (Username) и Пароль (Password) пользователя OpenVPN. Затем нажмите Enter (Ввод).

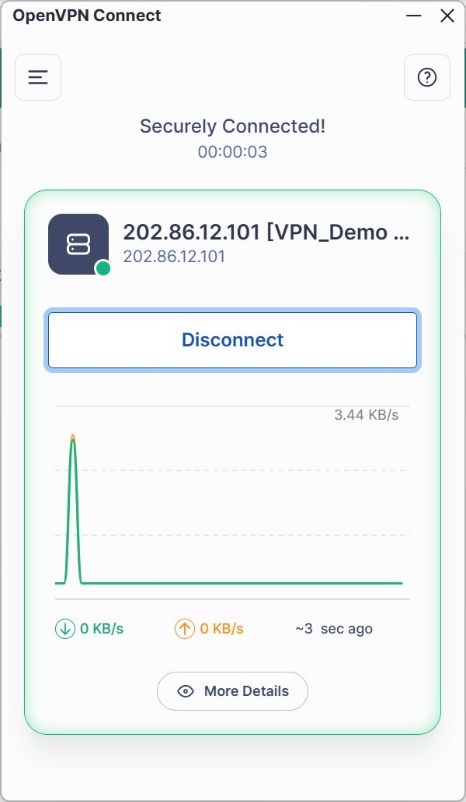

Наконец, мы подключились к OpenVPN-серверу.

Настройка для устройств Linux

Шаг 1. Используйте следующие команды для установки OpenVPN.

#sudo apt update

#sudo apt install openvpn -y

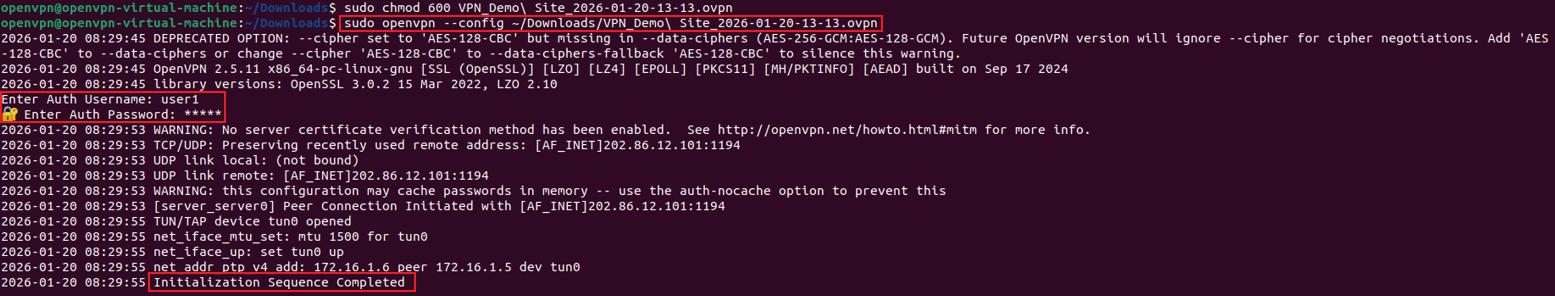

Шаг 2. Используйте следующую команду, чтобы установить для файла .ovpn права на чтение и запись только для пользователя root, предотвращая утечку сертификата. (Файл .ovpn, экспортированный из контроллера Omada, по умолчанию сохраняется в папке Download.)

#sudo chmod 600 ~/Downloads/VPN_Demo\ Site_2026-01-20-13-13.ovpn

Шаг 3. Используйте следующую команду для запуска файла .ovpn и введите имя пользователя и пароль пользователя OpenVPN. Если соединение установлено успешно, в терминале отобразится строка «Initialization Sequence Completed».

#sudo openvpn --config ~/Downloads/VPN_Demo\ Site_2026-01-20-13-13.ovpn

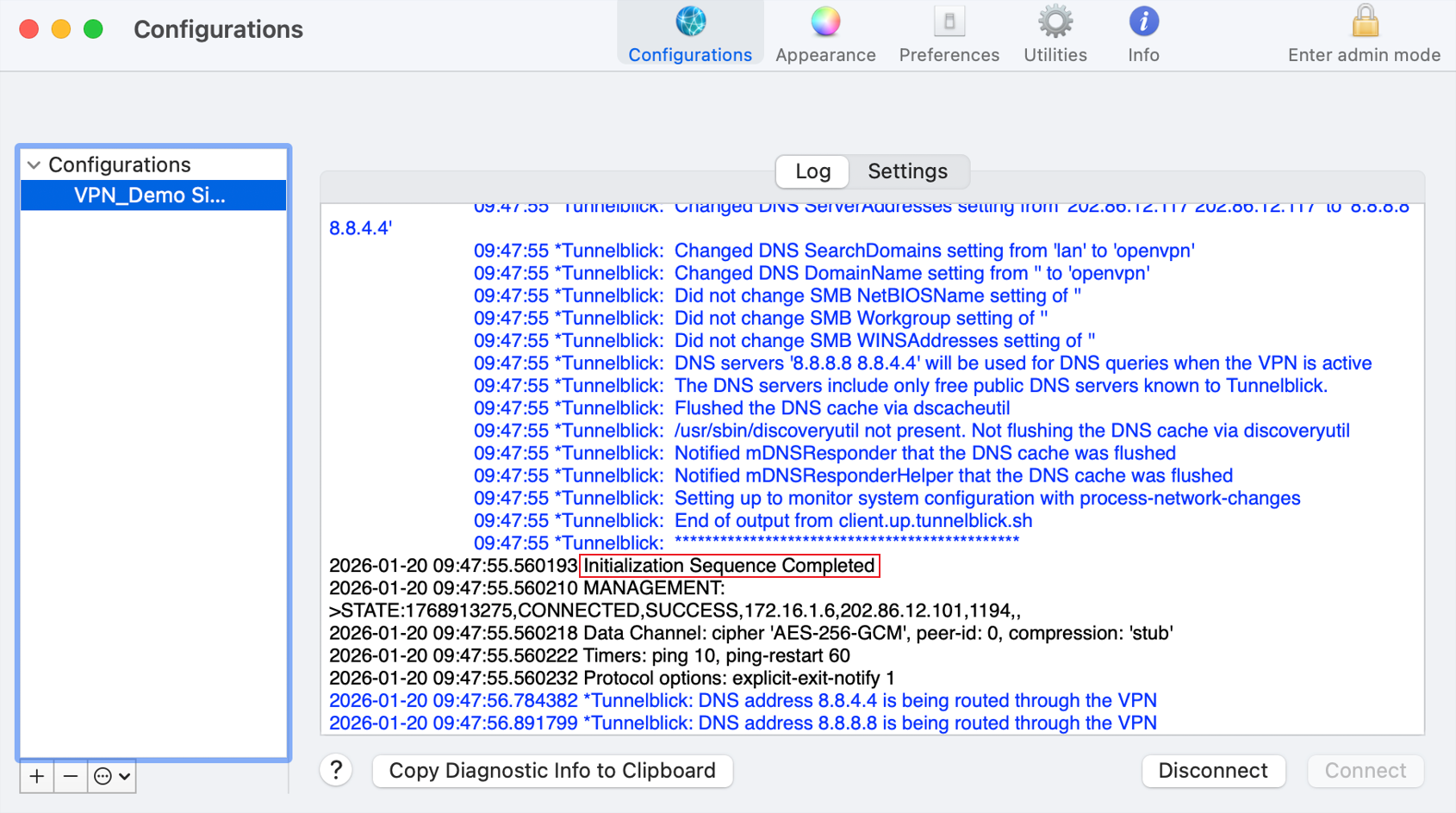

Настройка для устройств MacOS

Шаг 1. Перейдите на сайт https://tunnelblick.net/, загрузите и установите Tunnelblick.

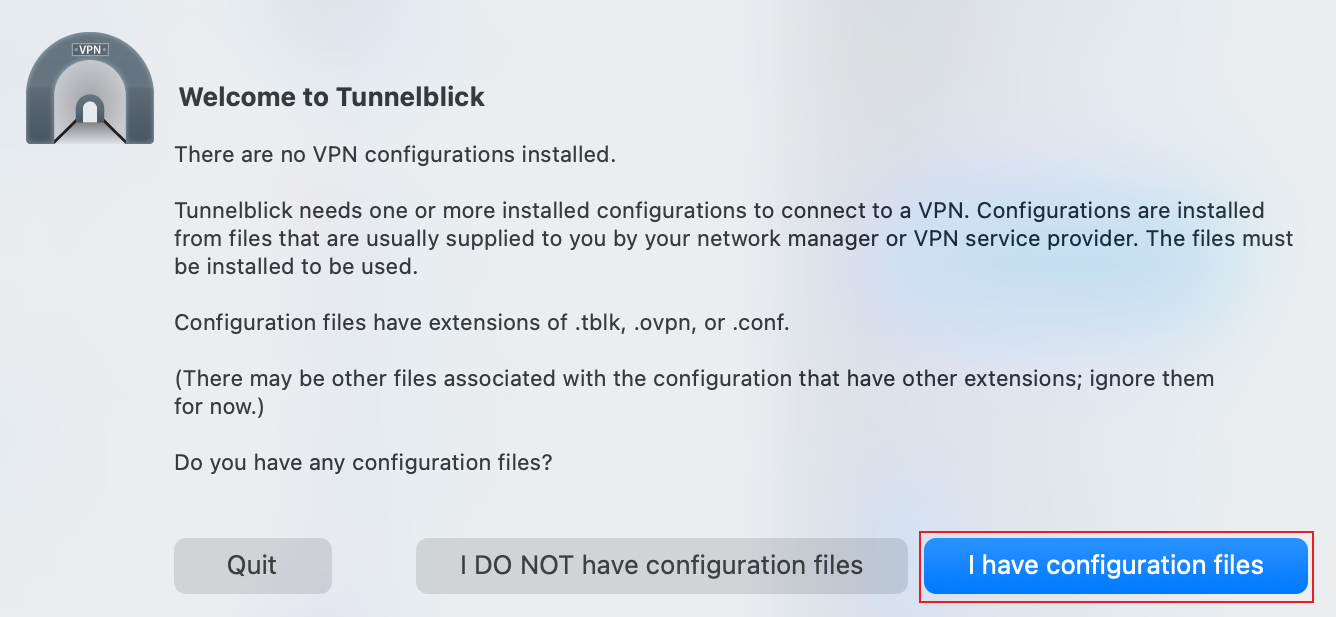

Шаг 2. Запустите Tunnelblick, нажмите I have configuration files (У меня есть файлы конфигурации).

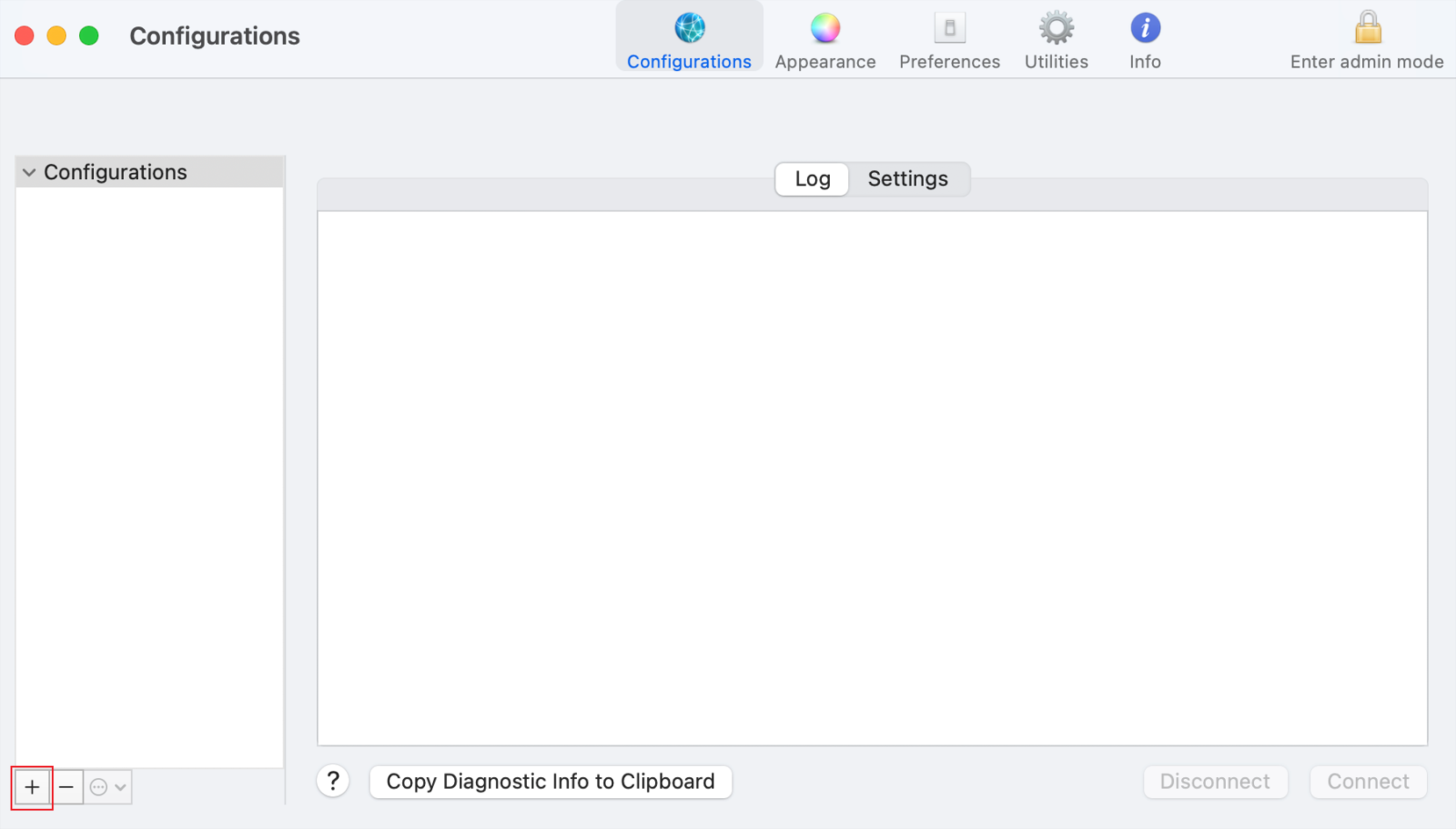

Шаг 3. Нажмите «+» в левом нижнем углу, чтобы импортировать файл .ovpn, который мы экспортировали из контроллера Omada.

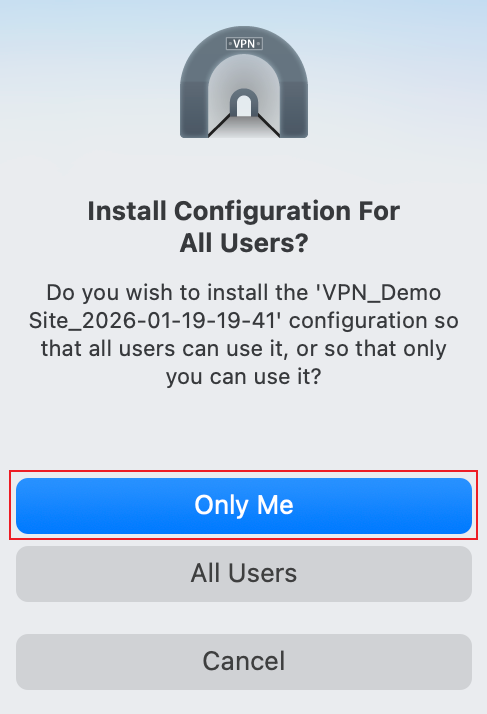

Шаг 4. Нажмите Only Me (Только я).

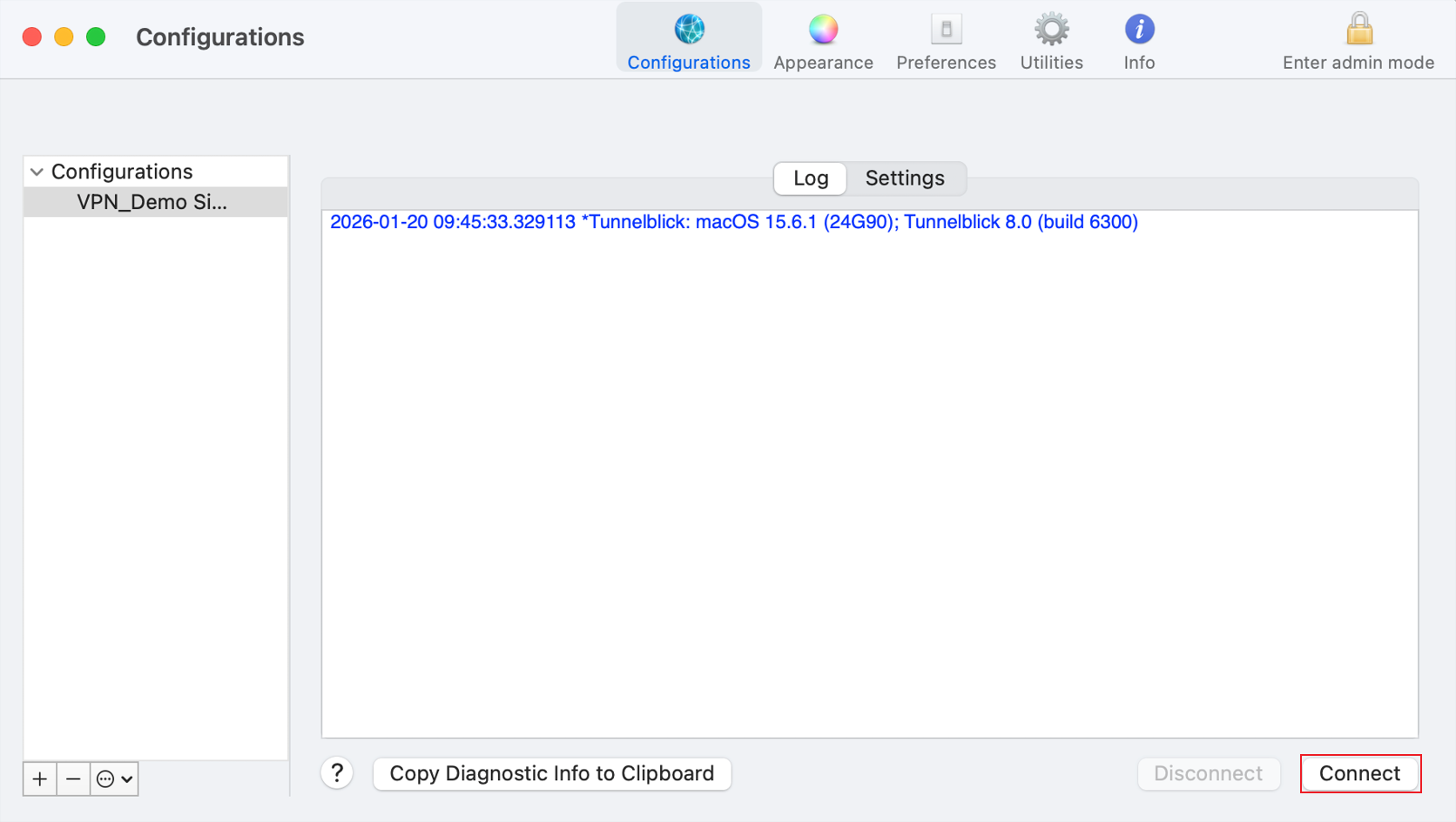

Шаг 5. Выберите импортированный файл конфигурации и нажмите Connect (Подключиться).

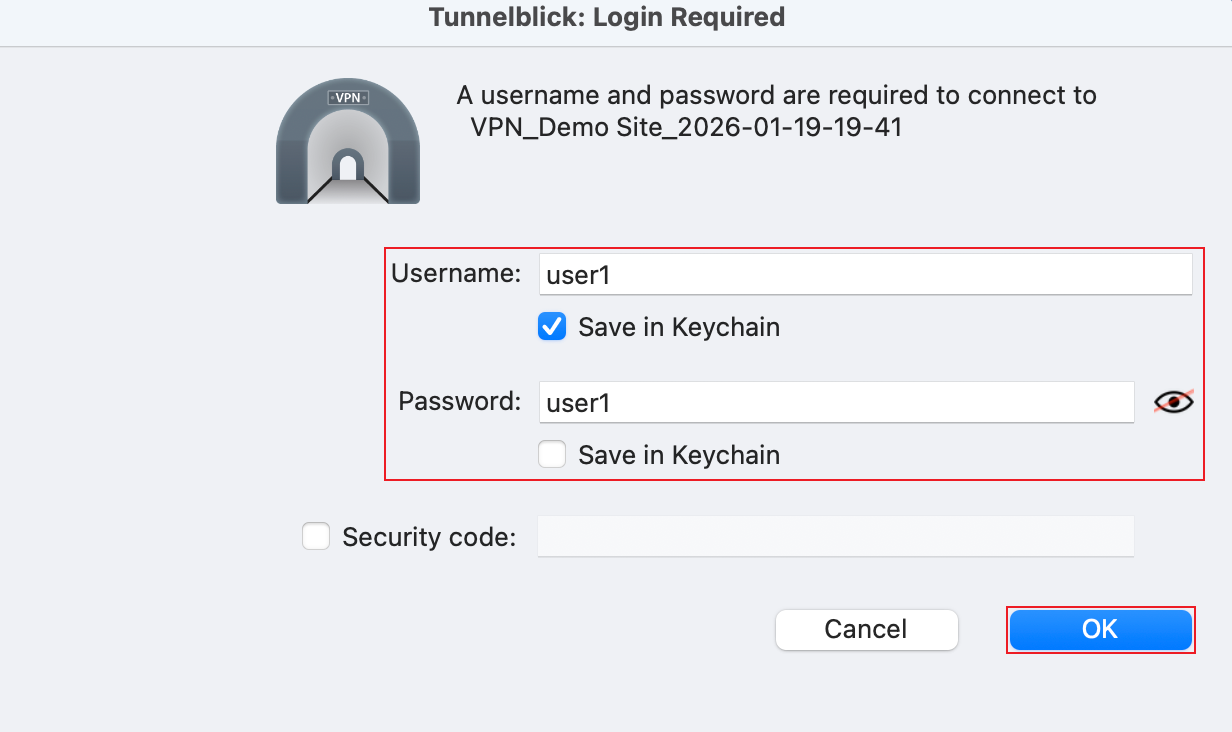

Шаг 6. Введите Имя пользователя (Username) и Пароль (Password) пользователя OpenVPN. Затем нажмите OK.

Если соединение установлено успешно, отобразится строка «Initialization Sequence Completed».

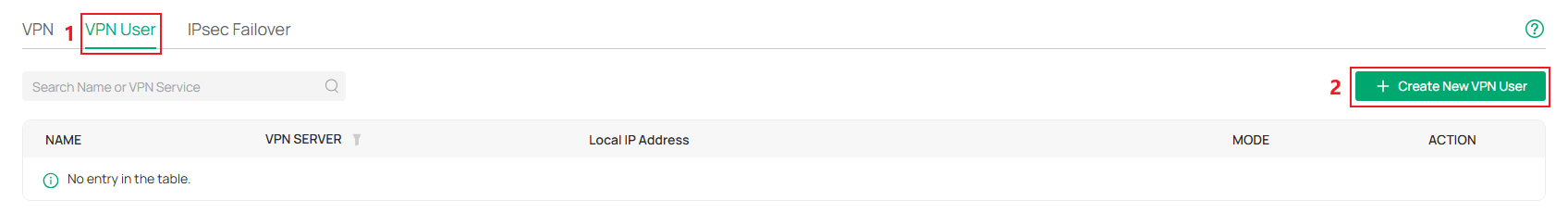

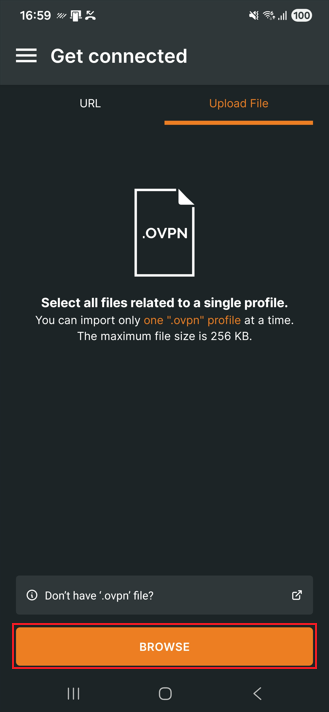

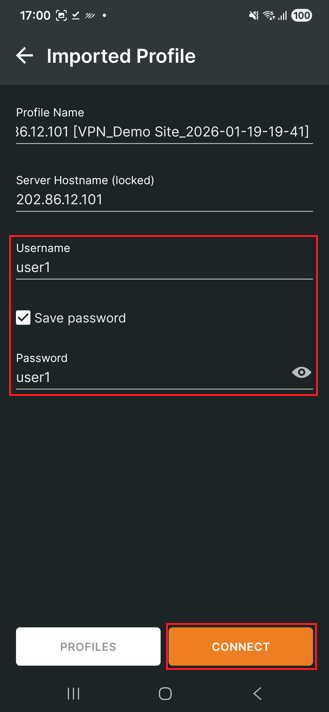

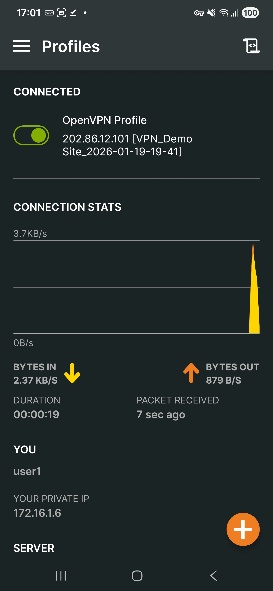

Настройка для устройств Android

Шаг 1. Загрузите и установите OpenVPN Connect через Google Play.

Шаг 2. Запустите OpenVPN Connect, нажмите Upload File (Загрузить файл), чтобы загрузить файл .ovpn, который мы скачали из контроллера Omada.

Шаг 3. Введите Имя пользователя (Username) и Пароль (Password) пользователя OpenVPN. Затем нажмите Connect (Подключиться).

Шаг 4. Наконец, мы подключились к OpenVPN-серверу.

Настройка для устройств iOS

Шаг 1. Загрузите и установите OpenVPN Connect через App Store.

Шаг 2. Перейдите в Файлы (Files), найдите файл .ovpn, который мы экспортировали из контроллера Omada, и выберите приложение OpenVPN Connect для открытия этого файла.

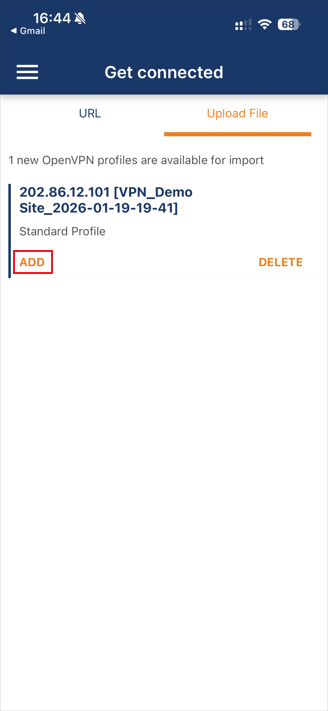

Шаг 3. Нажмите ADD (Добавить).

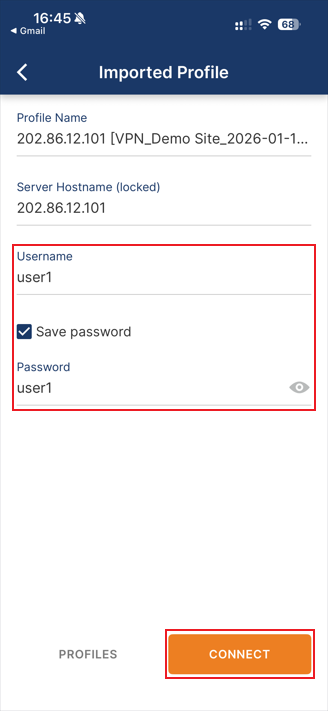

Шаг 4. Введите Имя пользователя (Username) и Пароль (Password) пользователя OpenVPN. Затем нажмите Connect (Подключиться).

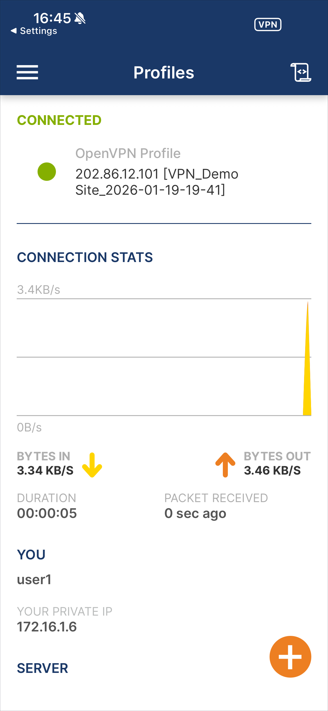

Шаг 5. Наконец, мы подключились к OpenVPN-серверу.

Проверка

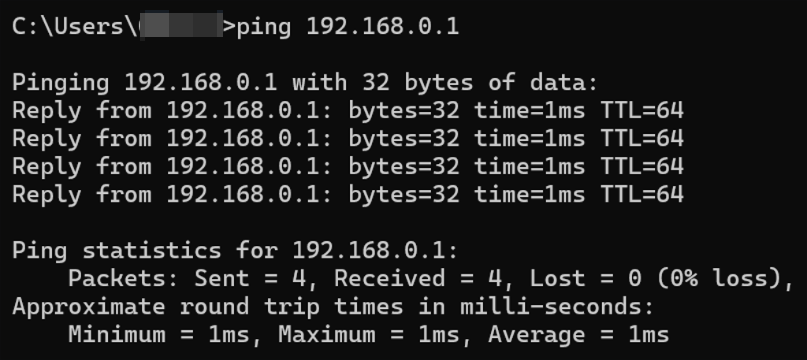

Используйте любой инструмент ping для проверки связи между клиентским устройством и сетью, разрешенной OpenVPN-сервером. Здесь мы используем встроенный инструмент ping Windows для проверки связи между клиентом Windows и сетью Default (По умолчанию) LAN (192.168.0.1/24) в качестве примера.

Заключение

Теперь мы рассмотрели, как подключаться к OpenVPN-серверу на шлюзе Omada с помощью клиентских устройств под управлением Windows, Linux, macOS, Android и iOS.

Чтобы узнать больше подробностей о каждой функции и настройке, перейдите в Центр загрузок и скачайте руководство для вашего продукта.

Вопросы и ответы

В1: Что делать, если не удается подключиться к OpenVPN-серверу?

О1:

Шаг 1. Проверьте связность и доступность порта OpenVPN-сервера (порт по умолчанию — 1194).

Шаг 2. Проверьте, не были ли использованы неверные имя пользователя или пароль.