介紹

DHCP Snooping和Dynamic ARP Inspection (DAI)為強化網路防禦的 Layer 2 安全功能,在交換器上,兩項功能都屬於IP-MAC-Port Binding (IMPB)的一部分。

DHCP Snooping功能透過偵聽合法的DHCP交互過程,動態建立和維護IP-MAC-Port binding列表,該表紀錄用戶的 IP、MAC、連接埠、VLAN,和租約時間之間的關聯。

啟用DHCP Snooping的埠上,系統會記錄DHCP用戶端資訊,並丟棄由連接在此埠用戶端所發送的DHCP server 回應封包。

DAI可防範 ARP spoofing,攻擊者透過發送偽造的ARP訊息,將自己的MAC和另一個主機IP關聯。當在交換器埠啟用DAI,該埠會檢查每一個ARP封包,確認MAC和IP是否相符。驗證的依據為上述提及的IMPB。

網路環境使用DHCP配發,通常會搭配DHCP Snooping功能動態偵聽並建立綁定清單。

網路環境使用靜態IP,建議停用「讓 DHCP Snooping 項目對 DAI 驗證生效」 之功能, 手動新增綁定項目並使用DAI運作。

在啟用DAI的埠上,若封包無法和任何項目相符,將被辨識為非法流量並丟棄。

需求

- Omada Access, Access Plus, Access Pro, Access Max 和Aggregation交換器(最新韌體版本)

- Omada控制器 V6.1以上

設定DHCP Snooping

步驟 1、 前往 網路設定 -> 安全性 -> IMPB

前往 DHCP Snooping,勾選DHCP Snooping

步驟 2、 啟用DHCP Snooping後點擊「新增」

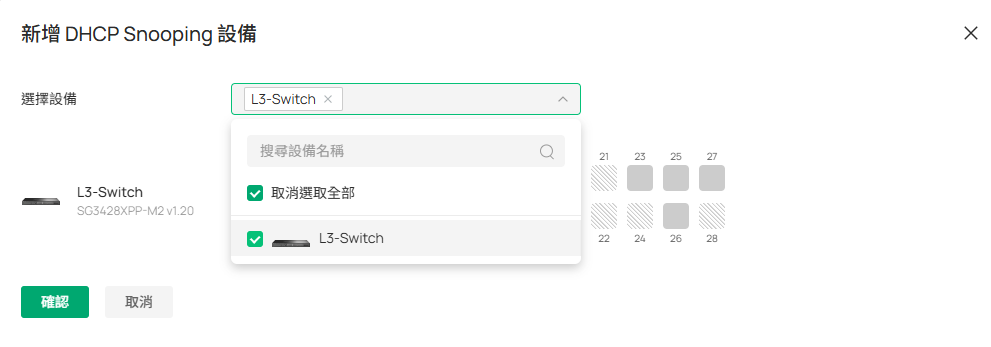

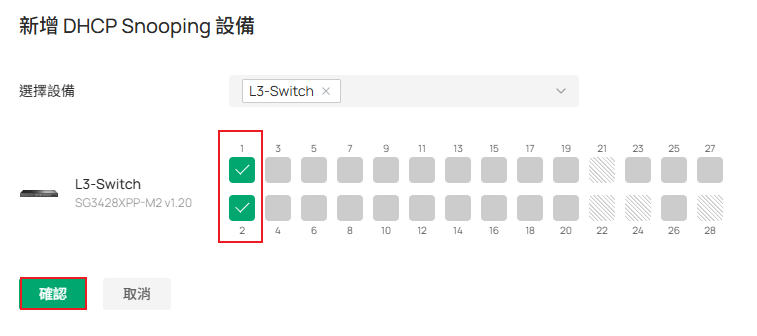

在 新增 DHCP Snooping 設備 頁面選擇要設定 DHCP Snooping的交換器

選擇要啟用DHCP Snooping的埠,系統將會偵聽該埠的DHCP封包以形成IMPB項目,從連接的用戶端發出的DHCP伺服器回應封包將會被丟棄。 為確保交換器自身能透過DHCP取得IP,uplink port不能選擇,點擊確認。

完成設定後,可於功能表中檢視和編輯DHCP Snooping的設定。

設定 DAI

步驟 1. 前往 網路設定 -> 安全性 -> IMPB

前往 DAI,勾選DAI

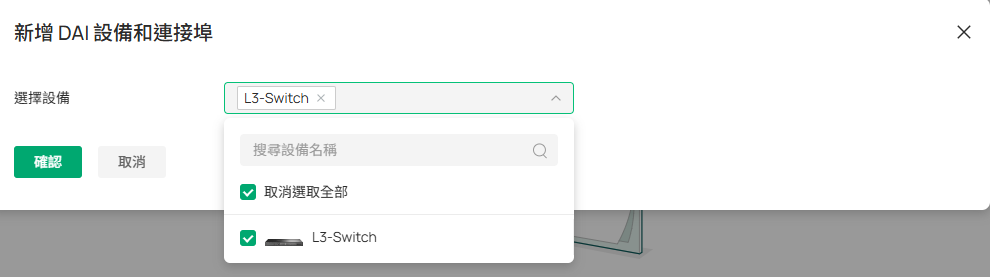

步驟 2、啟用 DAI 後,點擊新增

在新增DAI設備 & 連接埠視窗的選擇設備下拉式選單,選擇要啟用DAI 的交換器。

選擇要啟用 DAI 的連接埠,如果已於同一台交換器的某些連接埠上啟用DHCP Snooping,可勾選選擇所有Snooping埠選擇相同範圍的連接埠來啟用 DAI(在DHCP網路中,DHCP Snooping和DAI通常都是一起設定),後續點擊確認完成設定。

步驟3、 DAI的驗證來源來自DHCP Snooping動態建立的項目,或手動建立的靜態項目。

Snooping 項目生效 功能預設為啟用,意旨DHCP Snooping已建立的項目將用於 DAI 驗證。如果網路環境使用DHCP配發, 須於連接埠上同時啟用DHCP Snooping和DAI,並保持開啟Snooping items項目生效,以利DHCP 的裝置端能正常存取網際網路。如果環境未使用 DHCP,建議停用此選項,以確保非法動態IP的裝置無法存取網路。

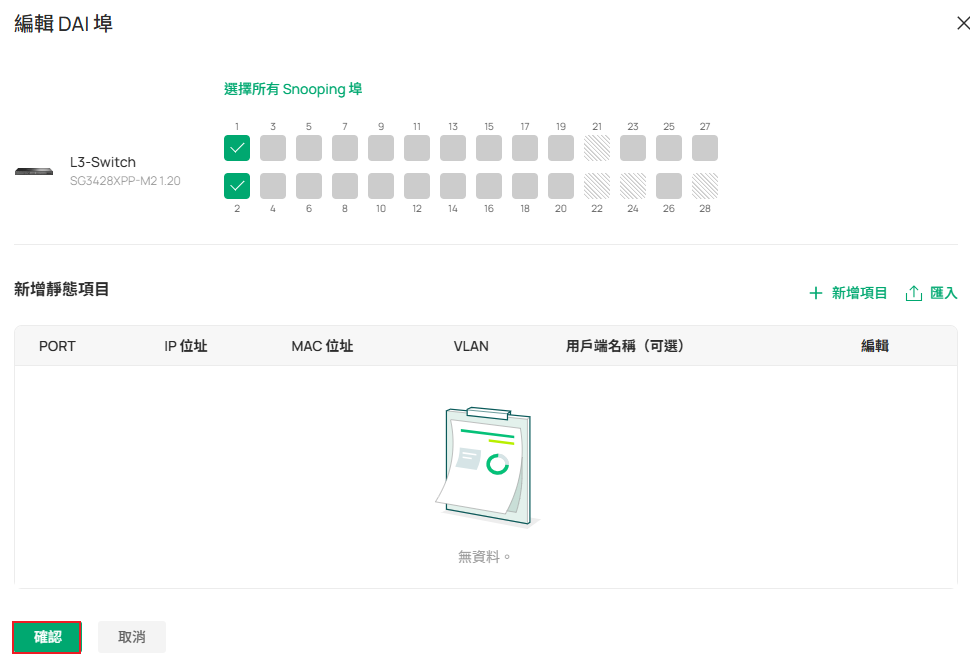

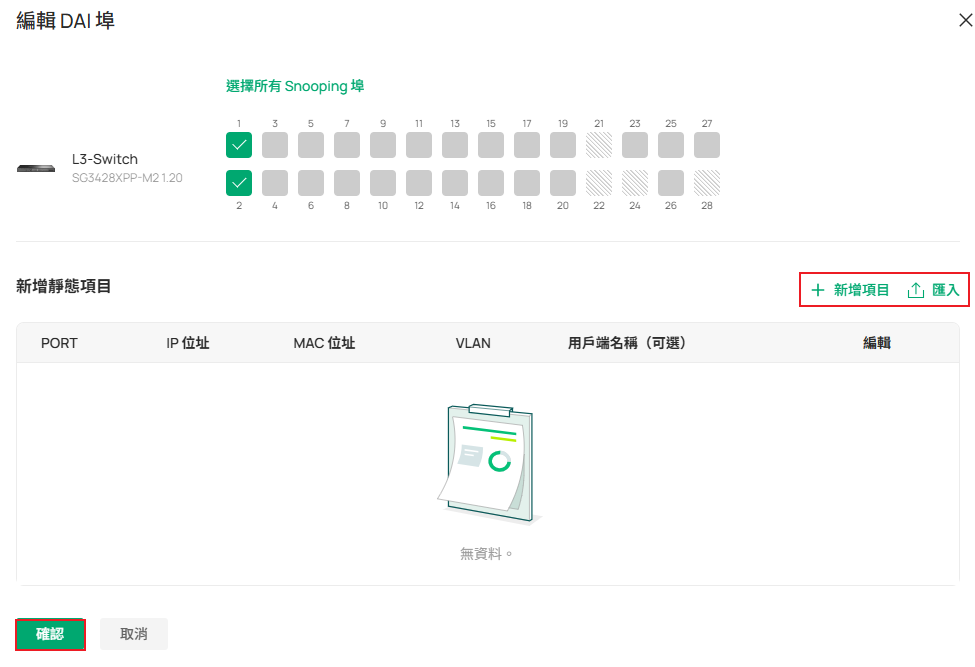

步驟 4、 手動建立靜態項目,點擊編輯。

在編輯DAI連接埠頁面,點擊新增項目以手動輸入綁定項目,或點擊匯入 透過範本表格進行批次匯入。完成編輯後,點擊確認。

QA

Q: 是否有方法只在連接埠上偵聽 DHCP封包,但同時不丟棄任何非法的DHCP封包?

A: 無法,一旦DHCP Snooping選項中勾選了其一連接埠,在進行偵聽並形成綁定項目同時,也會丟棄非法的DHCP封包以防止非法的DHCP伺服器,這兩個功能無法分開運作。