目錄

目標

這篇文章示範了如何在 Local 控制器上設定 Google 認證,包括逐步設定 Google Cloud OAuth API 和整合 Google 認證的過程。

要求

- Omada 軟體控制器

- Google OAuth API

介紹

Omada Google Portal 認證將 Google OAuth API 整合到 Omada 網路管理系統的門戶驗證中,用戶端能夠方便且安全地使用 Google 帳號完成網路認證服務。

先決條件

- Google 認證功能是依據 Google OAuth API。為了符合 Google OAuth API 的要求,當在 Local 控制器上使用 Google 認證時,您需要擁有一個網域名稱以及該網域的受信任證書。此外,請確保 DNS 設定能夠將來自網頁客戶端對該網域的請求解析到 Local 控制器的 IP 位址。有關網域名稱的具體要求,請參考 Google 的文件:https://developers.google.cn/identity/protocols/oauth2/web-server#uri-validation

設定

設定 Google OAuth API

Google 認證需要 Google OAuth API。如果您還沒有建立,請依照以下步驟來建立並設定。

步驟 1. 請前往 https://console.cloud.google.com/ 來建立您的 Google 認證專案。

步驟 2. 完成專案建立後,通過快速訪問或側邊欄存取 API 和服務 區域。

步驟 3. 輸入並設定 OAuth 同意畫面。

點擊 開始。

請填寫必要欄位:應用程式名稱、使用者支援電子郵件,然後點擊「下一步」。

將目標類型選擇為「外部」,然後點擊「下一步」。

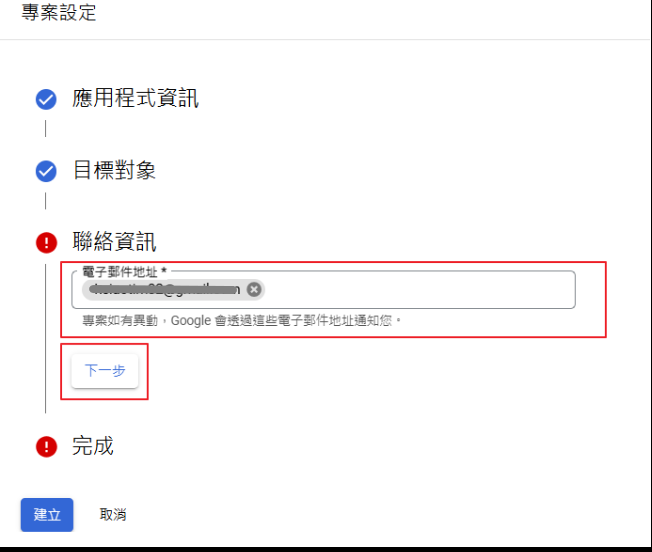

完成聯絡資訊後,點擊「下一步」。

選擇「我同意 Google API 服務:使用者資料政策」,然後點擊「建立」。

步驟 4. 前往資料存取權頁面並點擊 新增或移除範圍。

範圍是指用戶授權控制器存取其帳號資訊和操作的程度。需要新增的範圍為 openid 和 user info.email。這兩個範圍是非敏感的,用於 Google 認證來查詢用戶的唯一識別碼和電子郵件。控制器不會保留上述用戶的個人資訊。完成後,點擊「更新」來保存設定(在頁面底部)。

更新範圍後,別記得保存設定。

步驟 5. 建立 OAuth 用戶端 ID。在側邊欄中,選擇「API 和服務 > 憑證」,然後在建立憑證時選擇 OAuth 用戶端 ID。

將應用程式類型選擇為 網頁應用程式。

填寫名稱,然後在「已授權的重新導向 URI」欄位中輸入以下 URI:https://{Your domain name}:8843/portal/sociallogin/auth。網頁用戶端在 Google 完成登入後,會透過此 URI 重新導向回控制器,以完成後續的身份驗證流程。

點擊 建立 後,用戶端 ID 和用戶端密鑰將會顯示在彈出視窗中。

你也可以稍後在用戶端清單中點擊對應的項目來查看。用戶端 ID 和用戶端密鑰是你新建立的 Google OAuth API 憑證,控制器將使用它們來透過你的 API 執行 Google 認證。

步驟 7. 前往 OAuth 同意畫面 > 目標對象,然後點擊 PUBLISH APP。

在控制器中設定 Google 認證

步驟 1. 在門戶設定頁面上,從驗證類型選擇下拉框中選擇 Google。接著,在下方的 Google 認證設定區域中,填入你的 Google OAuth API 的 用戶端 ID 和 用戶端密鑰。

步驟 2. 設定 HTTPS 憑證。你可以通過以下連結來設定 HTTPS 憑證: How to Configure HTTPS Certificate to Avoid “Untrusted Certificate” Error - Business Community.

在此流程中像前述 Google 「已授權的重新導向 URI」部分所說,我們需要將控制器增加網域瀏覽的形式 https://{Your domain name}:8xxx

控制器的存取設定請依照實際的網域方式建立以及修改。

步驟 3. 登入測試和新增例外位址。一旦完成 Google 認證設定,請使用終端裝置存取門戶驗證頁面並測試認證流程是否正常運作。

在登入測試時,可能會遇到無法存取門戶驗證頁面的問題。請記得將控制器的對外網域網址新增為例外清單,終端用戶端嘗試想要透過門戶驗證時才能存取驗證頁面進行下一步動作。

在新增認證例外位址後,請再次進行登入測試,以確認登入流程能夠正常進行。

結論

上述是 Google 認證的完整介紹與設定,請依照您的需求進行配置。

了解每個功能和設定的更多詳細資訊,請前往 檔案下載 下載您的產品手冊。