Guia de configuração da função PPSK com diferentes servidores RADIUS

Conteúdo

1. Etapas de configuração do PPSK com RADIUS

2. Configuração do servidor RADIUS integrado no controlador Omada

3. Etapas de configuração do FreeRadius

4. Etapas de configuração do servidor RgNet

5. Etapas de configuração do servidor RoamingIQ

6. Etapas de configuração do servidor ElevenOS

Introdução

Este guia apresentará como configurar o PPSK usando o servidor RADIUS integrado no controlador Omada e outros servidores RADIUS externos (por exemplo, FreeRadius, Rgnet, RoamingIQ e ElevenOS).

PPSK

A Chave Privada Pré-Compartilhada (PPSK) é uma chave pré-compartilhada exclusiva criada para um único usuário na mesma SSID. Essas chaves podem ser usadas para redes menores dentro da mesma SSID, cada uma com uma senha diferente, mas compartilhando a mesma rede Wi-Fi. A PPSK suporta acesso com múltiplas senhas para uma mesma SSID, com cada usuário recebendo uma senha independente. Se algumas senhas forem divulgadas, apenas as senhas vazadas precisam ser alteradas, evitando o impacto em todos os usuários e, portanto, tornando o sistema mais resistente a riscos. Além disso, o processo de autenticação entre o ponto de acesso e o cliente requer um handshake de quatro vias, o que pode aumentar a segurança das senhas. A PPSK é classificada em PPSK sem RADIUS e PPSK com RADIUS. A função PPSK precisa ser configurada no Controlador Omada. Antes da configuração, certifique-se de que tanto o EAP quanto o Controlador Omada sejam compatíveis com PPSK.

Nota: Cada entrada PPSK pode ser configurada com uma VLAN, e a VLAN pode ter qualquer valor de 1 a 4094. Por exemplo, um EAP suporta 1024 entradas PPSK, o que é equivalente a configurar 1024 entradas com diferentes VLANs no EAP.

1. Cenários

Para uso doméstico, configurar uma única chave pré-compartilhada (PSK) para cada SSID pode garantir a segurança, enquanto para empresas, usar a mesma PSK pode facilmente levar ao vazamento de senhas, causando riscos de segurança. A PPSK pode fornecer uma PSK exclusiva para cada terminal ou usuário e, portanto, oferecer uma solução mais segura e expansível em comparação com a PSK tradicional. A PPSK é usada principalmente para dois propósitos:

1) Os usuários podem ter senhas de Wi-Fi independentes, conforme necessário.

2) Os dados do usuário podem ser transmitidos dentro de VLANs, permitindo uma aplicação mais ampla em cenários de rede como hotéis, escritórios, escolas e dormitórios.

Em cenários com um grande número de usuários (por exemplo, MDUs), o MSP pode usar servidores RADIUS externos (por exemplo, FreeRadius, Rgnet, RoamingIQ e ElevenOS) para configurar mais PPSKs para a rede.

2. VLAN PPSK

O PPSK suporta VLANs dinâmicas, com cada PSK vinculada a uma única VLAN. Assim, o cliente será atribuído à VLAN específica após usar a PSK para autenticação. Para PPSK sem RADIUS, a atribuição de VLAN pode ser configurada no perfil PPSK para SSIDs. Para PPSK com RADIUS, a VLAN pode ser atribuída no servidor RADIUS. Juntamente com outros recursos de VLAN no controlador Omada, isso possibilita um planejamento e gerenciamento de rede mais flexíveis e poderosos.

3. PPSK com RAIO

O PPSK com RADIUS é baseado em criptografia WPA-Personal e autenticação baseada em MAC. Para se conectar ao SSID configurado com PPSK com RADIUS, o usuário precisa apenas inserir a senha atribuída para acessar a rede. Para PPSK com RADIUS, as senhas do SSID podem ser configuradas no Controlador Omada. Um SSID pode ser configurado com várias senhas (até 128 entradas). Ao configurar as senhas, os endereços MAC e as VLANs também podem ser especificados para implementar autenticação de dois fatores e atribuição de VLANs.

Requisitos

-

Tenha um Plano de Assistência ao Empregado (PAE).

-

Controlador Omada

- Servidor RADIUS

Configuração

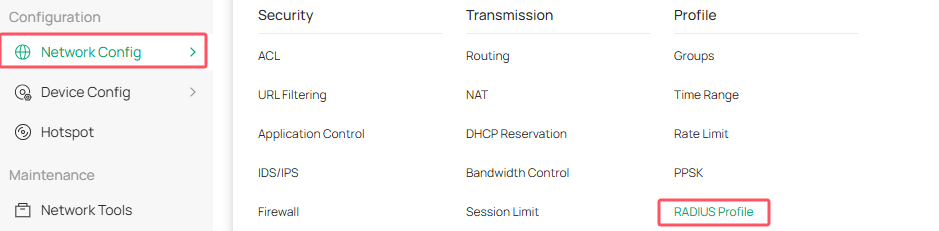

1. Etapas de configuração do PPSK com RADIUS

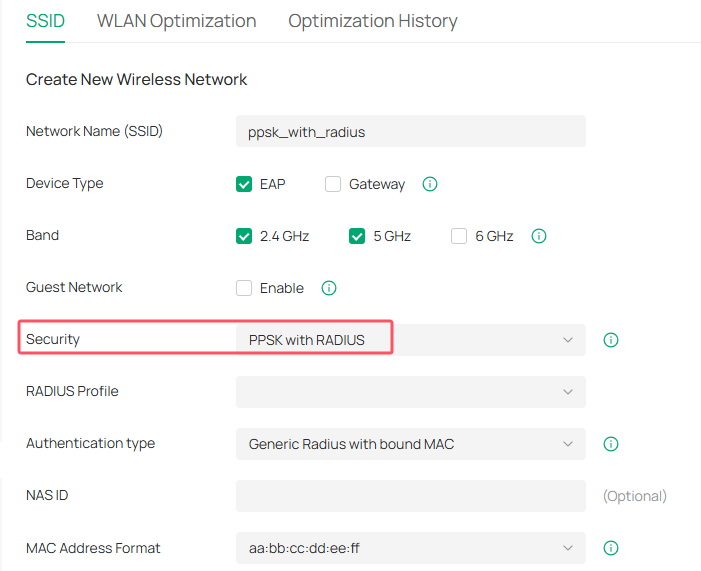

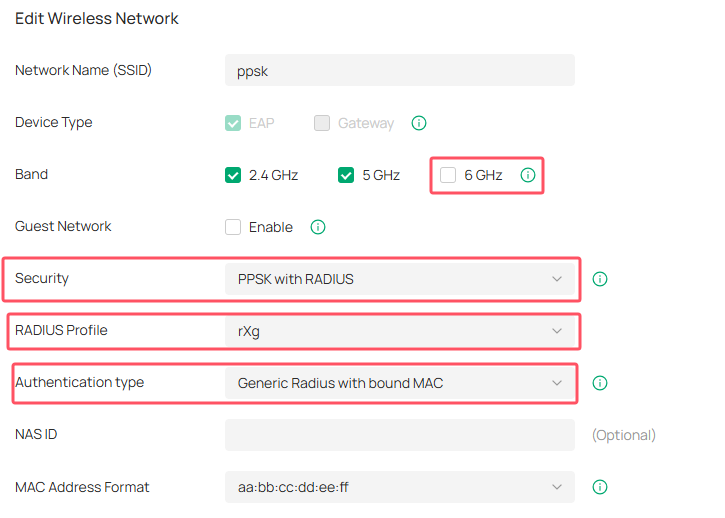

Passo 1. Crie uma nova rede sem fio no controlador Omada e escolha PPSK com RADIUS como segurança.

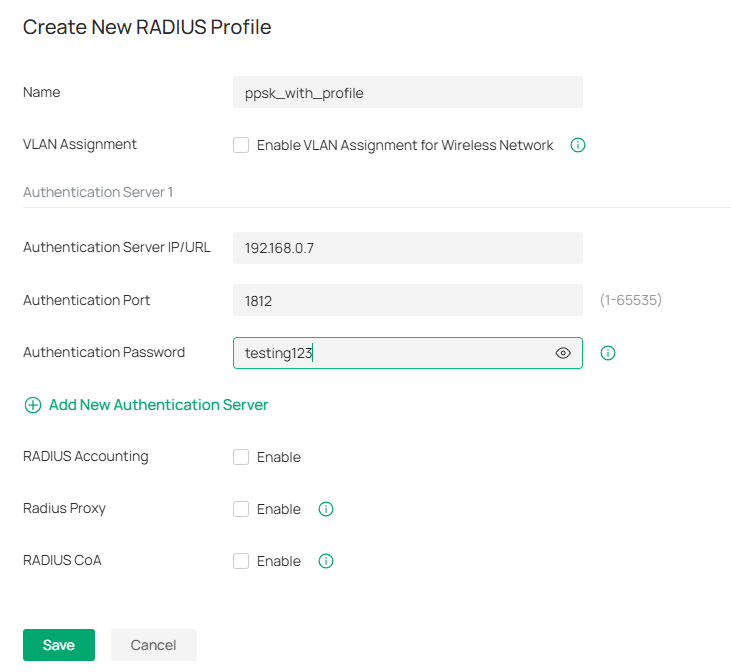

Passo 2. Clique em Criar novo perfil RADIUS na lista suspensa de perfis RADIUS.

Explicação dos parâmetros:

|

Parâmetro |

Explicação |

Requisito de parâmetro |

|

Nome |

O nome do perfil RADIUS. |

O nome deve ter entre 1 e 64 caracteres. |

|

Atribuição de VLAN |

Marque a caixa de seleção para permitir que o servidor RADIUS atribua um usuário sem fio a uma VLAN específica com base na senha fornecida pelo usuário. |

Clique na caixa de seleção. |

|

Endereço IP/URL do servidor de autenticação |

O endereço IP/URL do servidor RADIUS. |

Endereços IP legais de classe A/B/C. |

|

Porta de autenticação |

O número da porta do serviço RADIUS. |

1-65535 |

|

Senha de autenticação |

A senha usada para conectar-se ao servidor RADIUS. |

Código ASCII (0-127) |

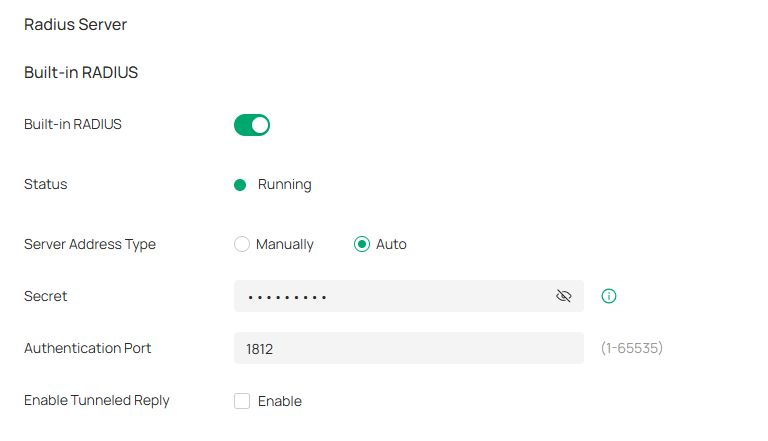

2. Configuração do servidor RADIUS integrado no controlador Omada

Tanto no Omada Controller quanto no Omada Pro Controller, existe um servidor RADIUS integrado para RADIUS genérico com autenticação MAC vinculada, dispensando os usuários da necessidade de configurar um servidor RADIUS externo. Por padrão, o endereço IP do servidor integrado é o mesmo do Controller e a porta de autenticação é a 1812. O endereço IP do servidor integrado e a porta de autenticação também podem ser personalizados. A senha ou segredo de autenticação é definido pelo usuário.

Etapas de configuração:

Passo 1. Acesse Global > Configurações > Configurações do servidor e habilite o RADIUS integrado.

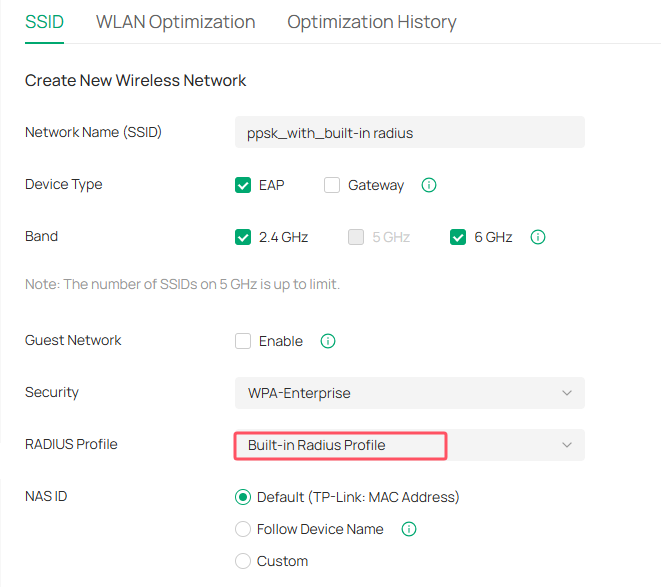

Passo 2. Crie um SSID configurado com PPSK com RADIUS e escolha o Perfil RADIUS integrado como Perfil RADIUS.

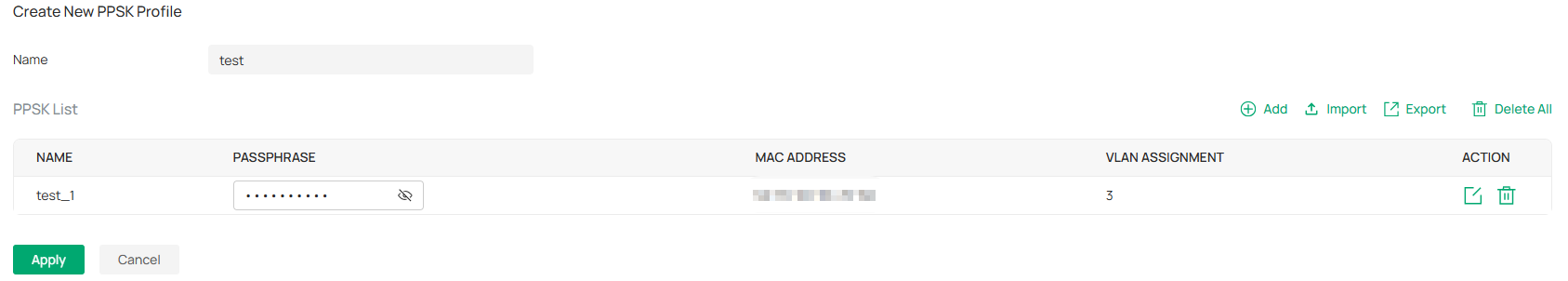

Etapa 3. Crie um perfil PPSK. Defina as senhas usadas para a conexão SSID e especifique os endereços MAC e as VLANs.

3. Etapas de configuração do FreeRadius

3.1 Configuração do gerenciamento web do Daloradius

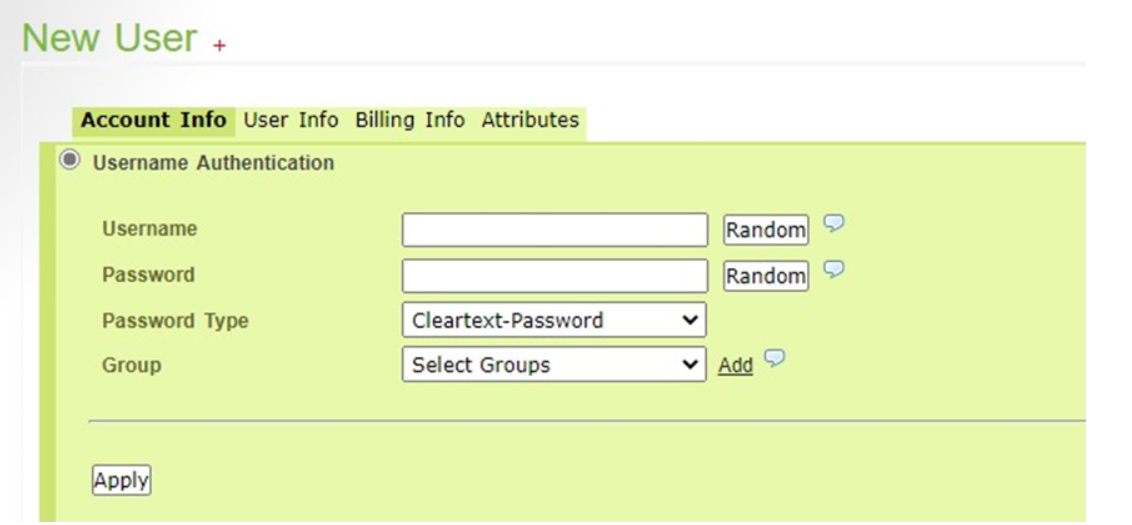

Passo 1. Acesse Gerenciamento > Novo Usuário.

Passo 2. Na seção Autenticação de Nome de Usuário das Informações da Conta, insira o nome de usuário e a senha, que são o endereço MAC do dispositivo. O formato do endereço MAC deve ser o mesmo que o seguinte.

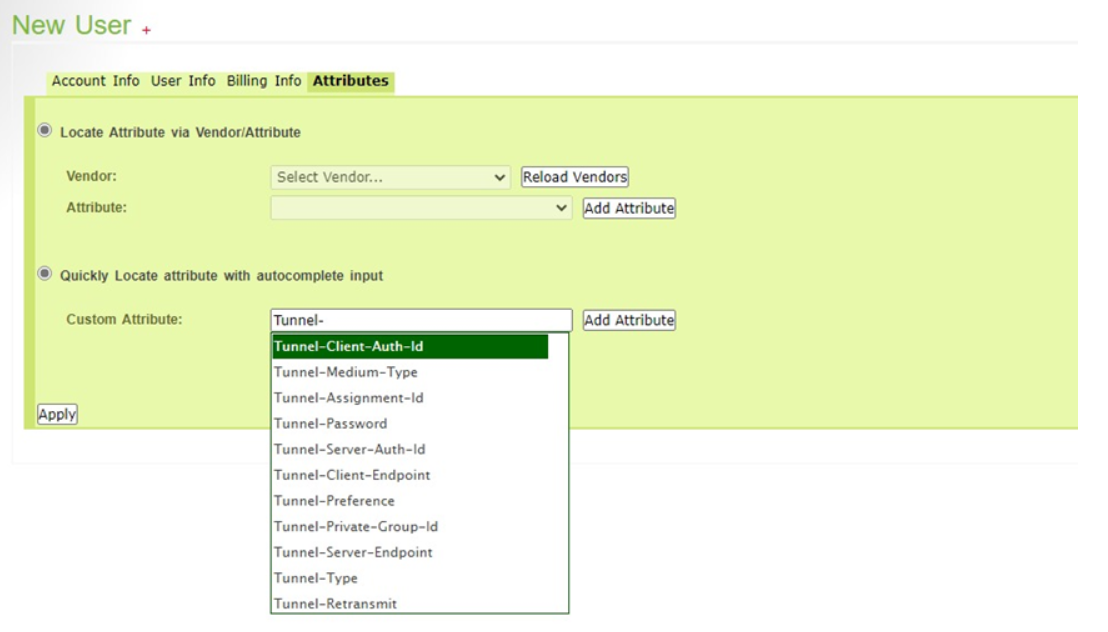

Passo 3. Vá para Atributos e selecione Localizar Atributo Rapidamente com Preenchimento Automático.

Passo 4. Selecione o atributo na lista suspensa e clique em Adicionar Atributo.

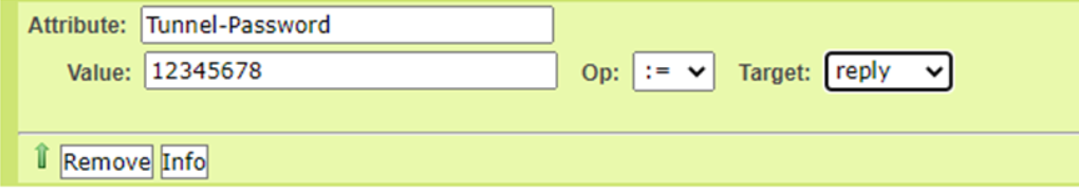

Passo 5. Adicione o atributo Tunnel-Password e insira o valor que será a senha para a conexão SSID.

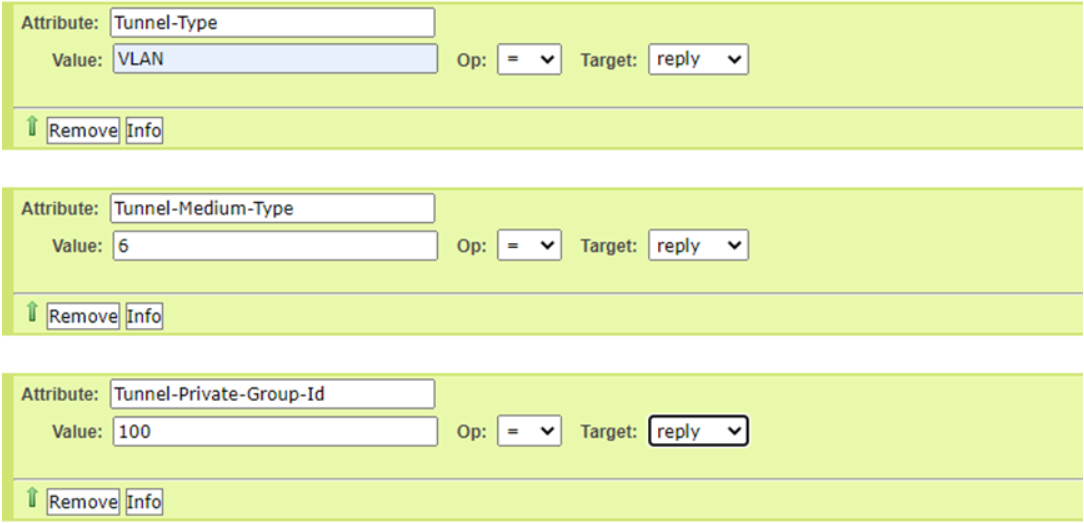

Etapa 6. Adicione os atributos Tunnel-Type, Tunnel-Medium-Type e Tunnel-Private-Group-Id e insira os valores respectivos para habilitar a atribuição de VLAN para PPSK.

3.2 Configuração da CLI

usuários: um arquivo que pode ser configurado para gerenciar e autorizar informações do usuário.

cd /etc/raddb: um comando usado para entrar na pasta de destino que contém o arquivo de usuários.

Usuários do Vim: um comando usado para editar o arquivo da seguinte forma.

esc :wq: um comando usado para salvar a configuração e sair do modo de edição.

reboot: comando usado para reiniciar o servidor FreeRadius e colocar a configuração em vigor.

O comando DEFAULT Auth-Type = Accept indica que dispositivos com qualquer endereço MAC podem usar a senha para autenticação.

A porta de autenticação e a senha do servidor FreeRadius podem ser personalizadas no arquivo /etc/raddb/site-available/default. O comando entrará em vigor após a reinicialização do servidor. Use os comandos `service radiusd stop` e `radiusd -X` para reiniciar o servidor.

4. Etapas de configuração do servidor RgNet

4.1 Instalando o servidor RgNet

Acesse o site oficial da RgNet ( https://www.rgnets.com ) e registre-se para obter uma conta rXg gratuita. Consulte o guia oficial " Getting Started | RG Nets" para baixar o arquivo de imagem do servidor e concluir a configuração inicial. O servidor rXg usado neste guia está instalado em uma máquina virtual VMware.

Nota: O host para instalação do servidor rXg precisa ter alto desempenho, sendo recomendado um computador com 4 processadores e pelo menos 2 adaptadores de rede virtuais com 8 GB ou mais de RAM.

4.2 Configuração do servidor rXg

Após instalar a máquina virtual, digite 192.168.5.1 na barra de endereços do navegador para carregar a página de configuração inicial. Antes da configuração, o sistema não possui licença e está em um estado acinzentado e inutilizável. Acesse a seção Licença e um IUI (Identificador de Usuário Inicial) será criado. O IUI é criado pelo sistema Free rXg com base nas informações do host e identifica exclusivamente esse host específico. Isso significa que o IUI será alterado e uma nova licença será necessária se a imagem da máquina virtual for migrada para outro host. Em seguida, acesse o rXg Asset Manager ( https://store.rgnets.com/asset_manager ) para ativar a licença. Insira o IUI para obter o código de ativação e copie e cole o código no sistema Free rXg para concluir a ativação. Após a ativação, a configuração estará concluída e você poderá começar a configurar o sistema Free rXg.

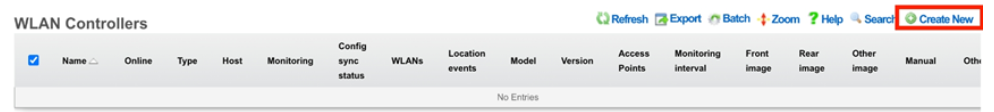

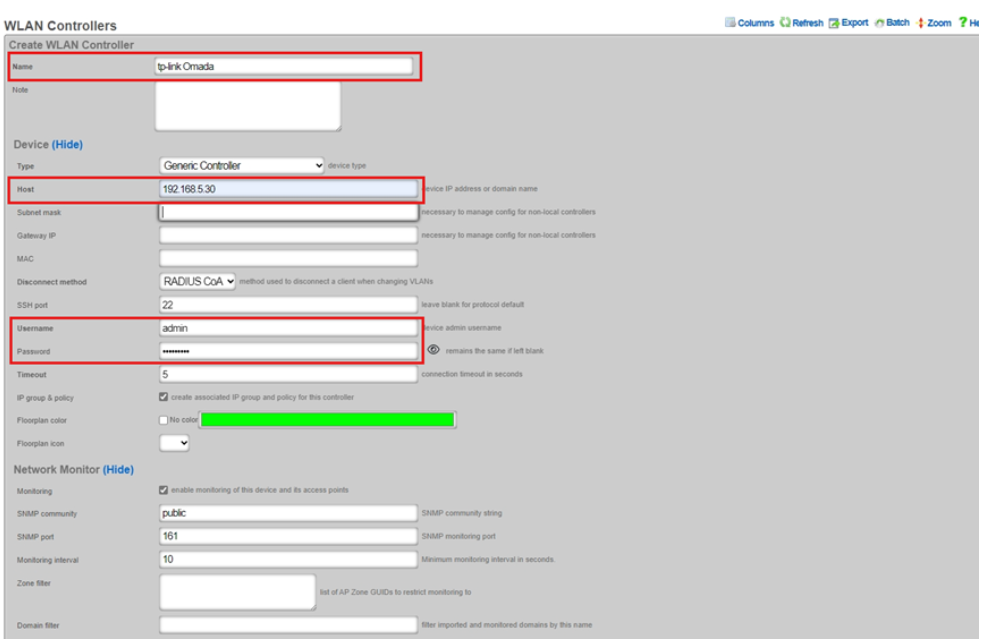

Passo 1. Crie uma nova entrada de controlador WLAN no servidor rXg.

No servidor rXg, acesse Rede-Sem Fio-Controlador WLAN , clique em Criar Novo para inserir as informações correspondentes e clique em Criar.

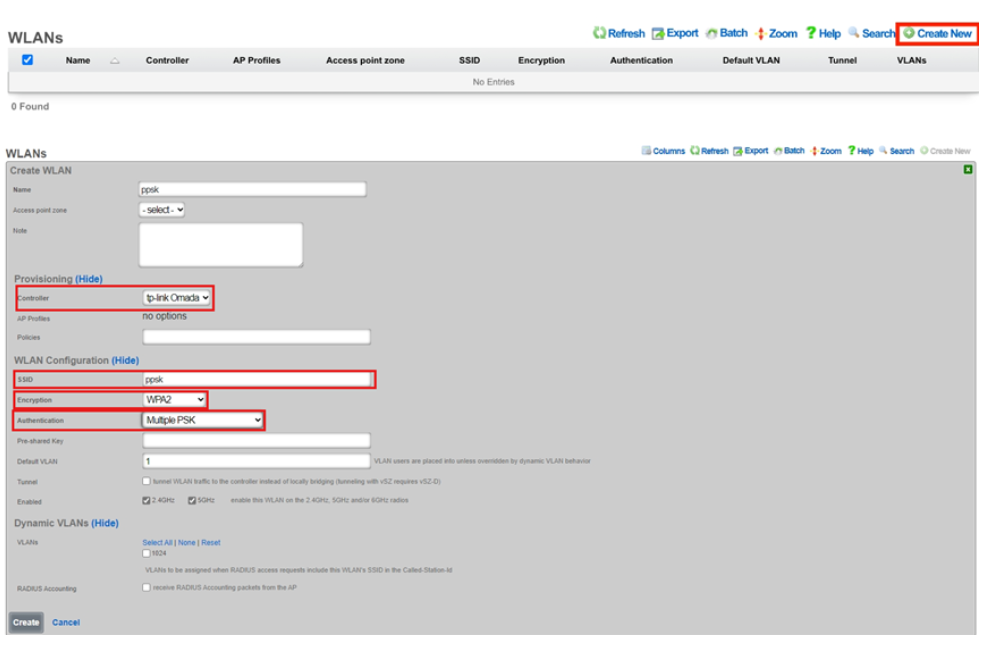

Passo 2. Criar um novo SSID

No servidor rXg, acesse Rede > Sem fio > WLANs , clique em Criar novo para inserir as informações correspondentes e clique em Criar. Em Provisionamento, o Controlador deve ser o mesmo criado na Etapa 1. Em Configuração de WLAN, o SSID deve corresponder ao definido no Controlador. Selecione WPA2 para Criptografia e Multi-PSK para Autenticação.

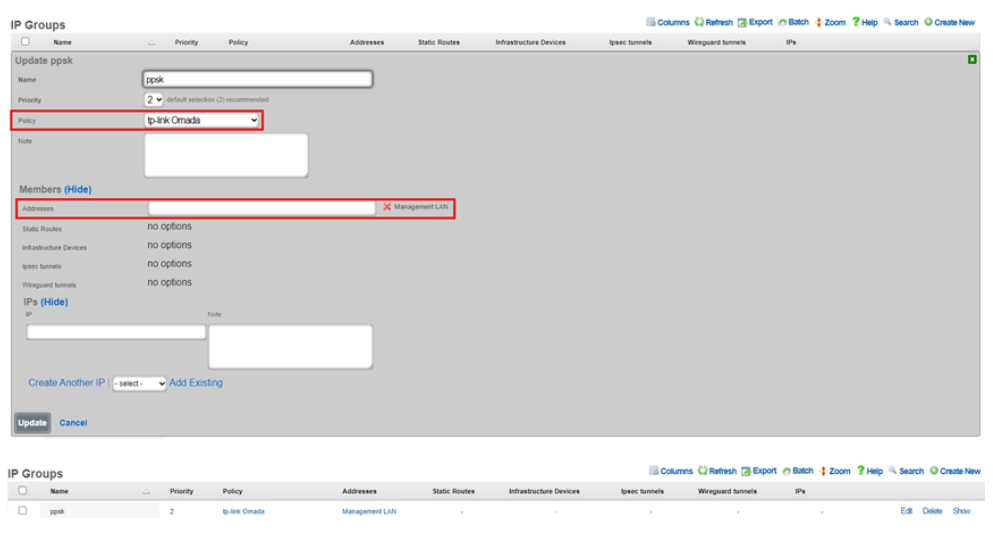

Etapa 3. Editar Grupo de IP

Acesse Identidades -> Grupos de IP para editar a entrada de Grupos de IP criada automaticamente. Em Membros -> Endereço , selecione Rede de Gerenciamento (192.168.5.x/24) e salve as configurações.

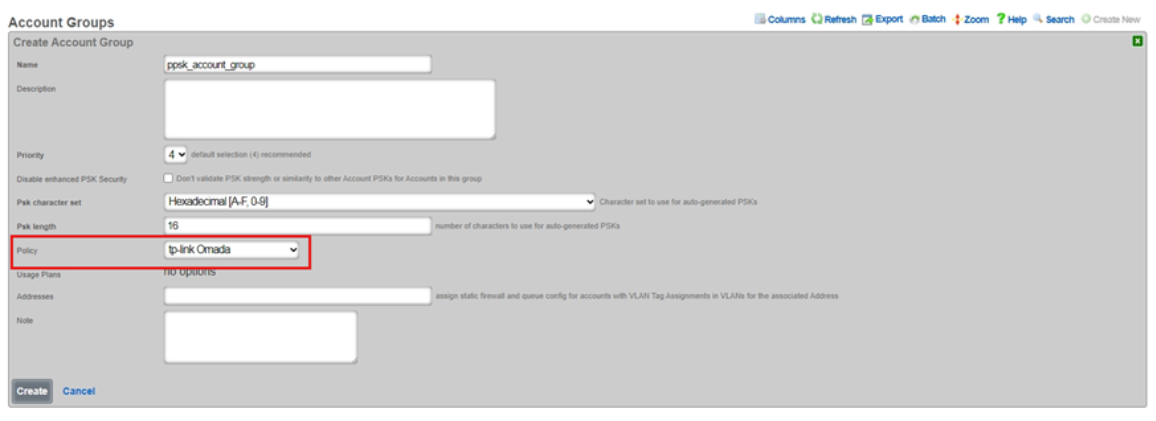

Etapa 4. Criar grupo de contas e conta

Acesse Identidades -> Contas , clique em Criar novo para adicionar um Grupo de contas, marque a caixa de seleção Desativar segurança PSK aprimorada e escolha a entrada tp-link Omada que você acabou de criar para Política.

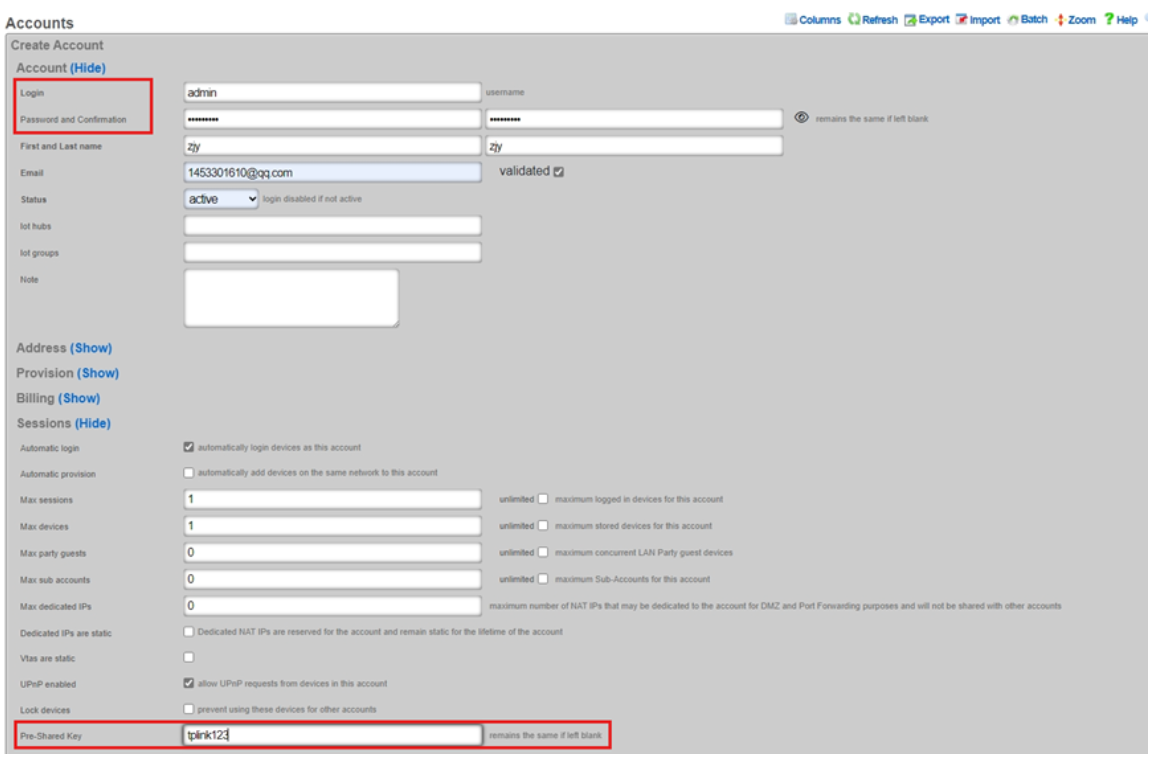

Acesse Criar conta e insira o nome de usuário e a senha para login, o nome e sobrenome e o endereço de e-mail. Em Sessões, marque a caixa de seleção Provisionamento automático e a caixa de seleção Ilimitado para Sessões e dispositivos máximos e insira a chave pré-compartilhada para autenticação.

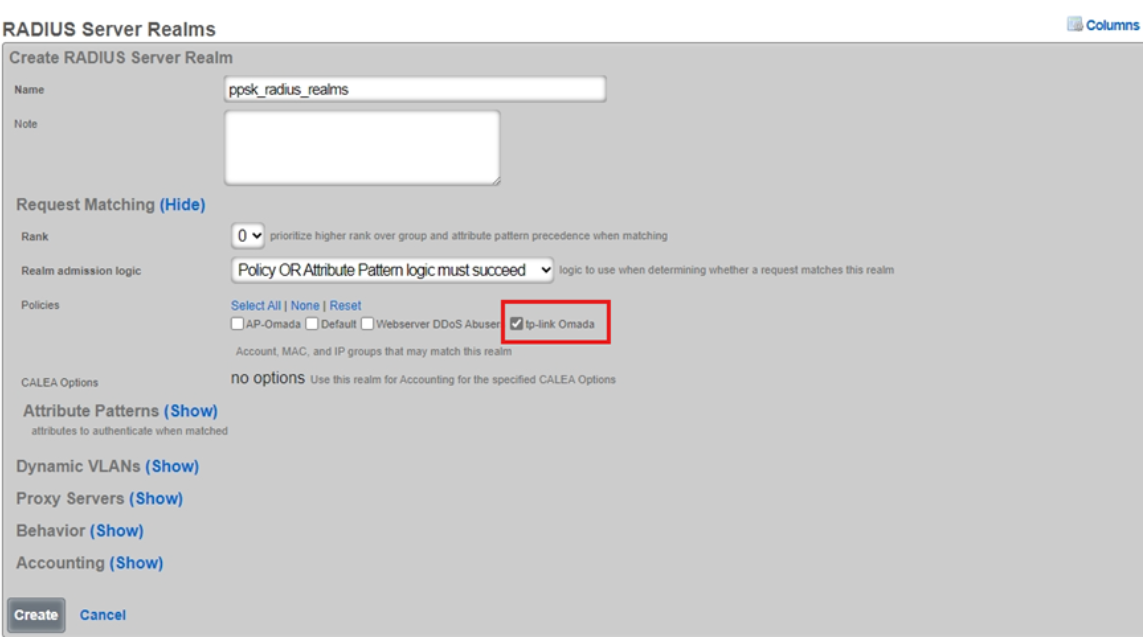

Etapa 5. Criar Domínios de Servidor Radius

Acesse Serviços -> Radius , crie um domínio de servidor Radius e selecione a entrada de política que você acabou de configurar.

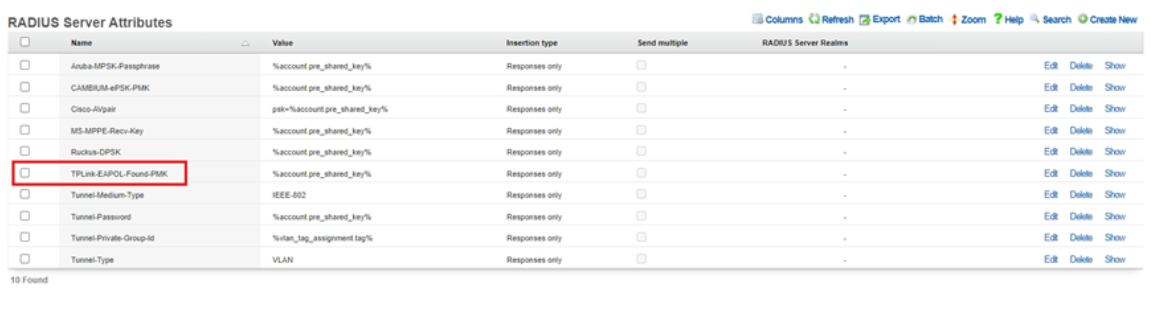

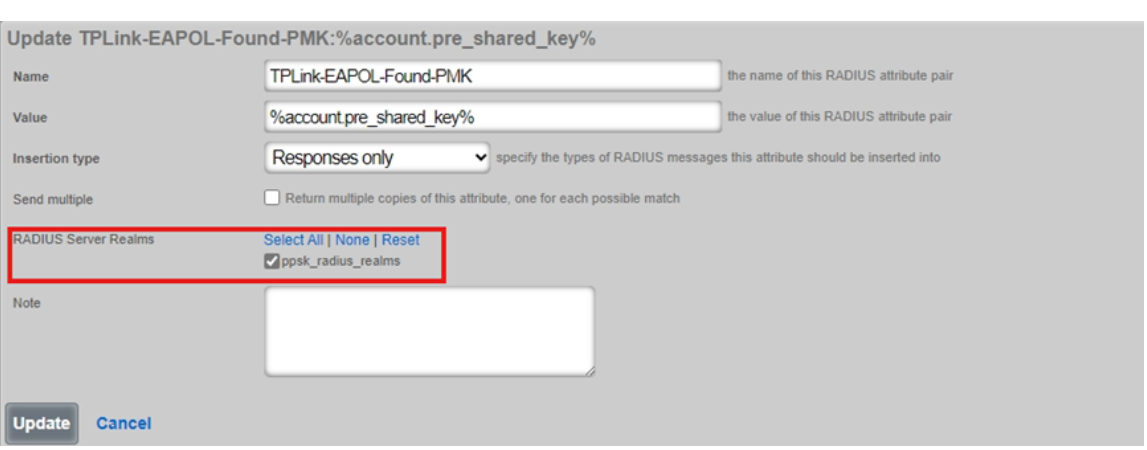

Etapa 6. Editar o atributo TPLink-EAPOL-Found-PMK

Acesse Serviços -> RADIUS . Se TPLink-EAPOL-Found-PMK não estiver na lista de Atributos do Servidor RADIUS, consulte as imagens a seguir para adicionar o atributo. Selecione o atributo em Domínios do Servidor RADIUS.

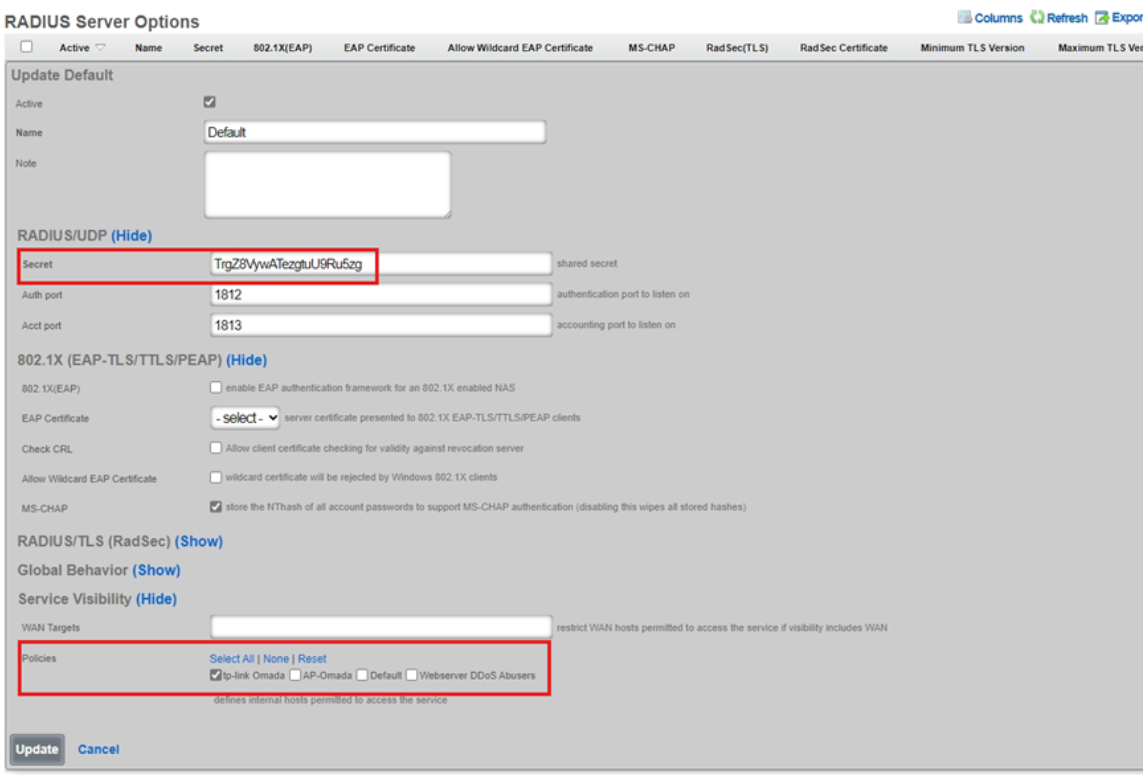

Etapa 7. Criar opções do servidor Radius

Acesse Serviços -> RADIUS , crie uma entrada de Opção de Servidor RADIUS e escolha a entrada de política que você acabou de configurar.

4.3 Configuração do Controlador Omada

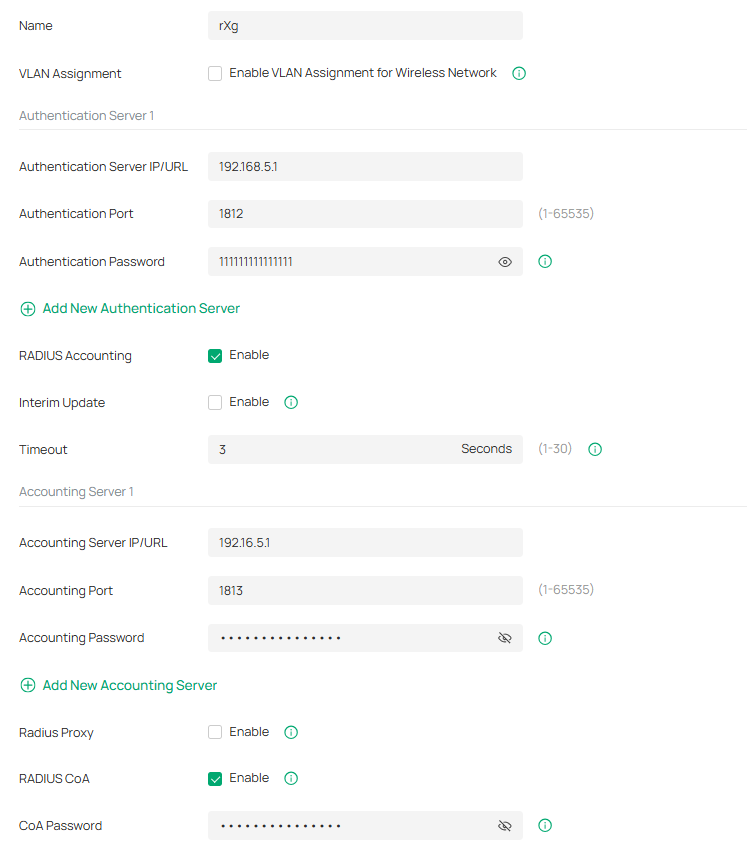

Passo 1. Criar um novo perfil RADIUS

Insira o endereço IP do servidor rXg (192.168.5.1) nos campos IP/URL do Servidor de Autenticação e IP/URL do Servidor de Contabilização. A porta de autenticação é 1812 e a porta de contabilização é 1813. Certifique-se de que as senhas de autenticação/contabilização/CoA correspondam às senhas definidas na coluna "Segredo" das Opções do Servidor RADIUS no servidor rXg.

Passo 2. Criar um novo SSID

Crie um novo SSID e escolha PPSK com RADIUS como segurança. Selecione o perfil RADIUS criado no servidor rXg. Observe que a banda de 6 GHz não deve ser ativada.

5. Etapas de configuração do servidor RoamingIQ

5.1 Configurando o servidor RoamingIQ Cloud

Passo 1. Faça login no servidor em nuvem.

Acesse https://tplink.wifikey.io/ e faça login no portal web do servidor em nuvem ou use a conta de administrador de teste local.

Passo 2. Acesse a página inicial.

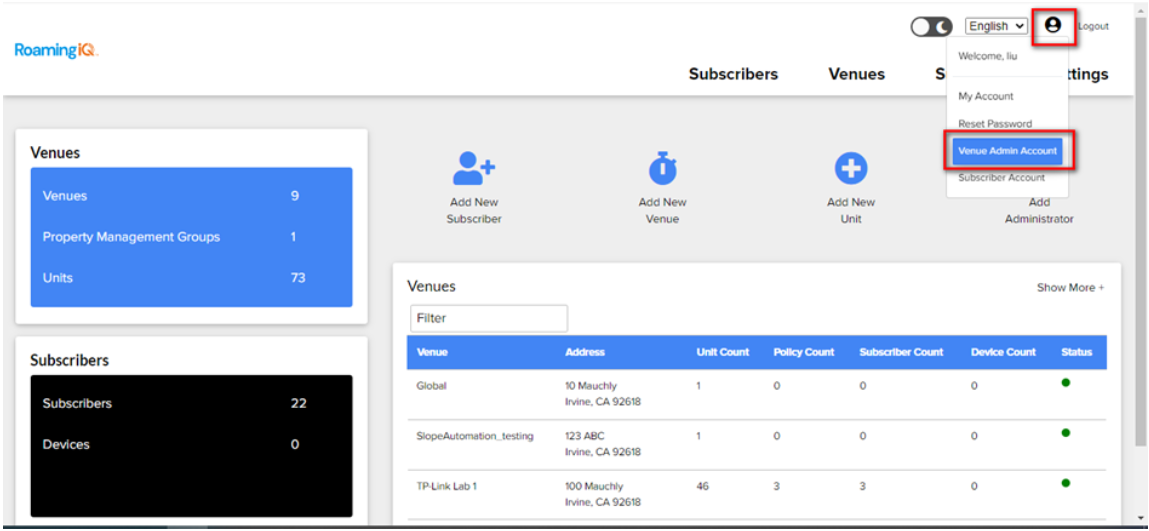

Clique no ícone de administrador no canto superior direito e selecione Conta de administrador de rede para acessar a página inicial de configuração do servidor em nuvem.

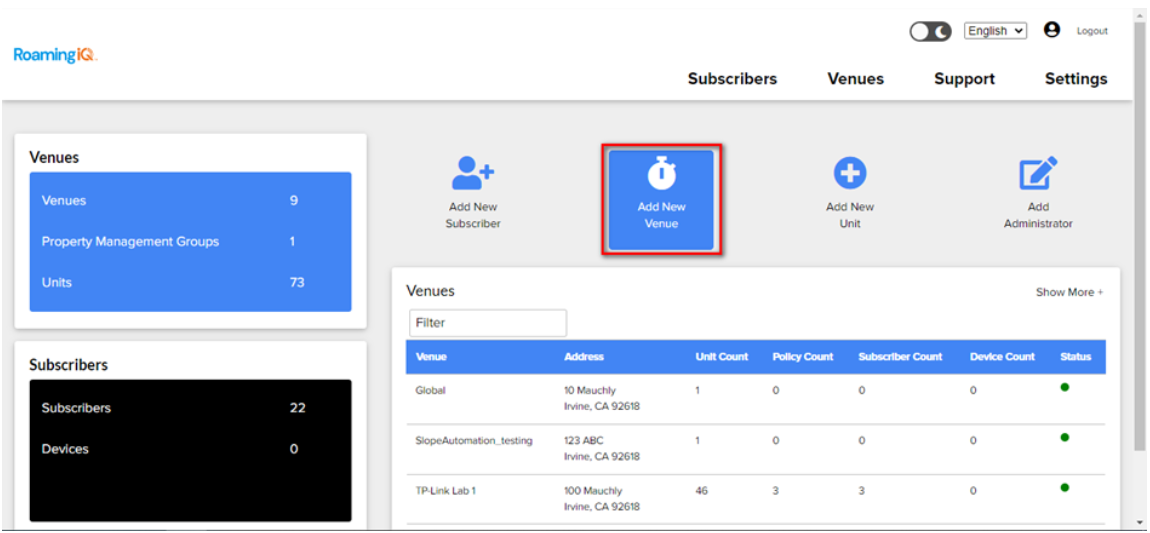

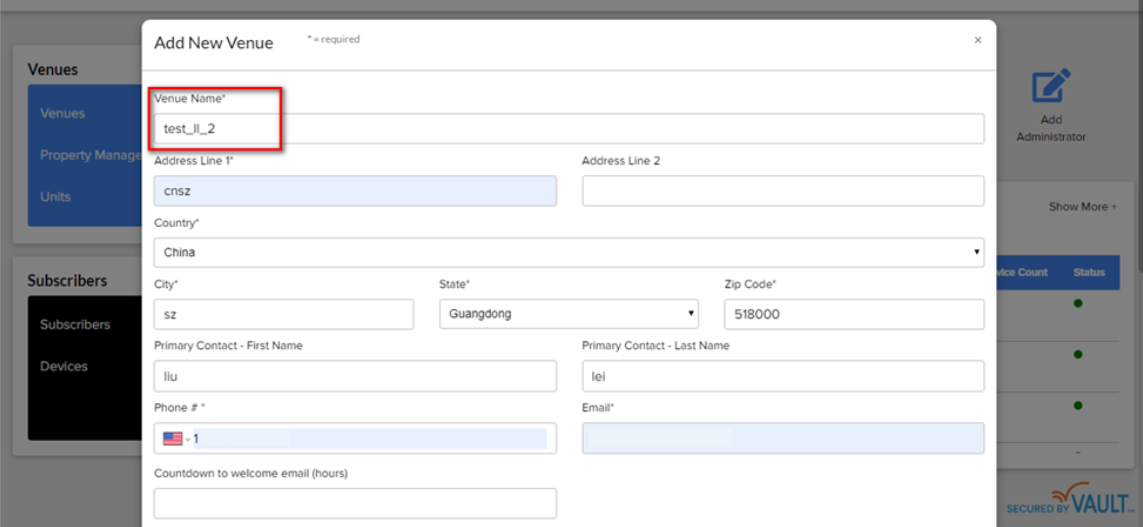

Etapa 3. Criar local

Clique em Adicionar novo local .

Insira as informações do local.

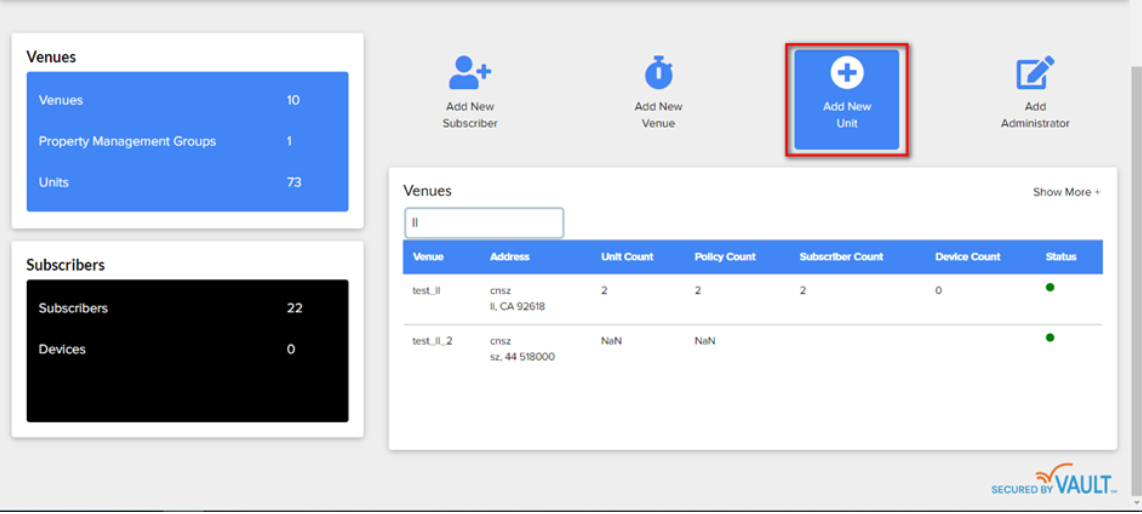

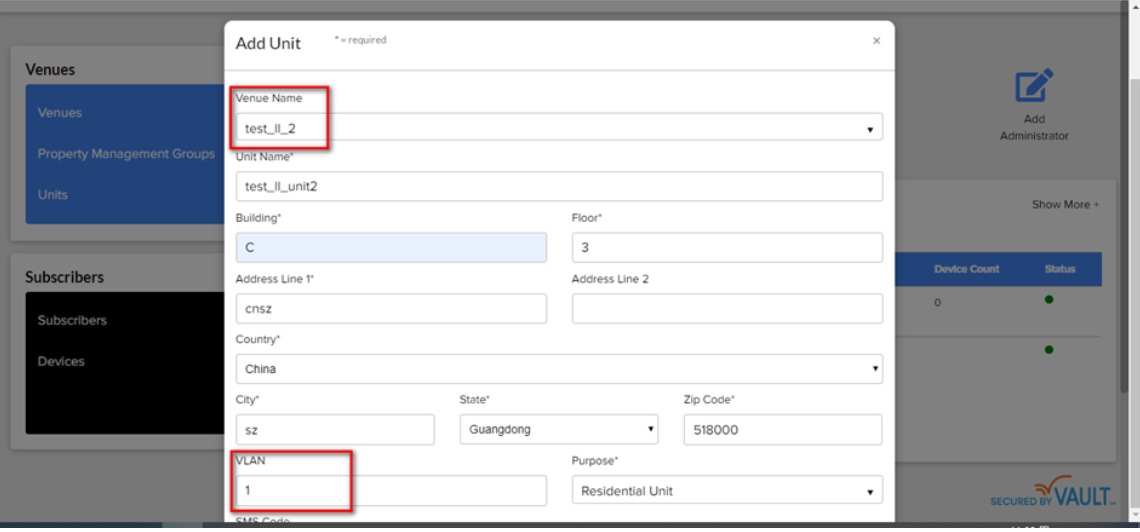

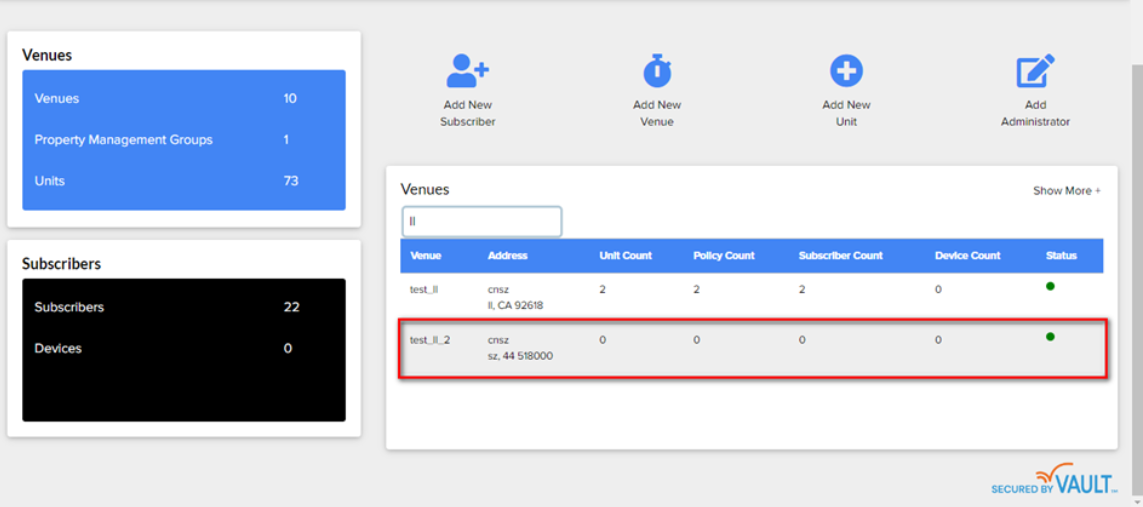

Etapa 4. Criar unidade

Clique em Adicionar nova unidade.

Insira as informações da unidade. Adicione a unidade ao local que você acabou de criar.

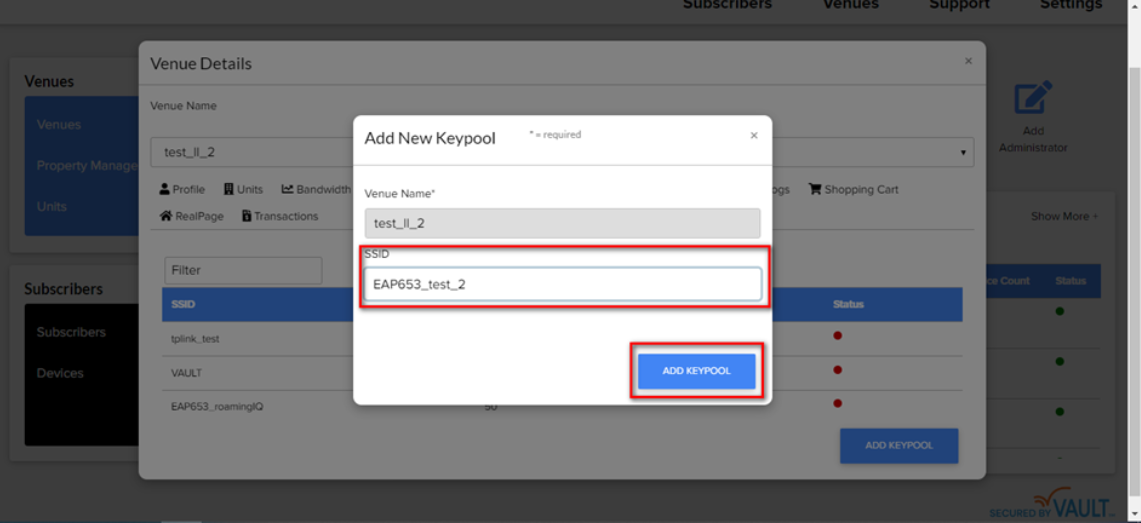

Passo 5. Criar SSID

Clique no local que você acabou de criar na página inicial para realizar mais configurações.

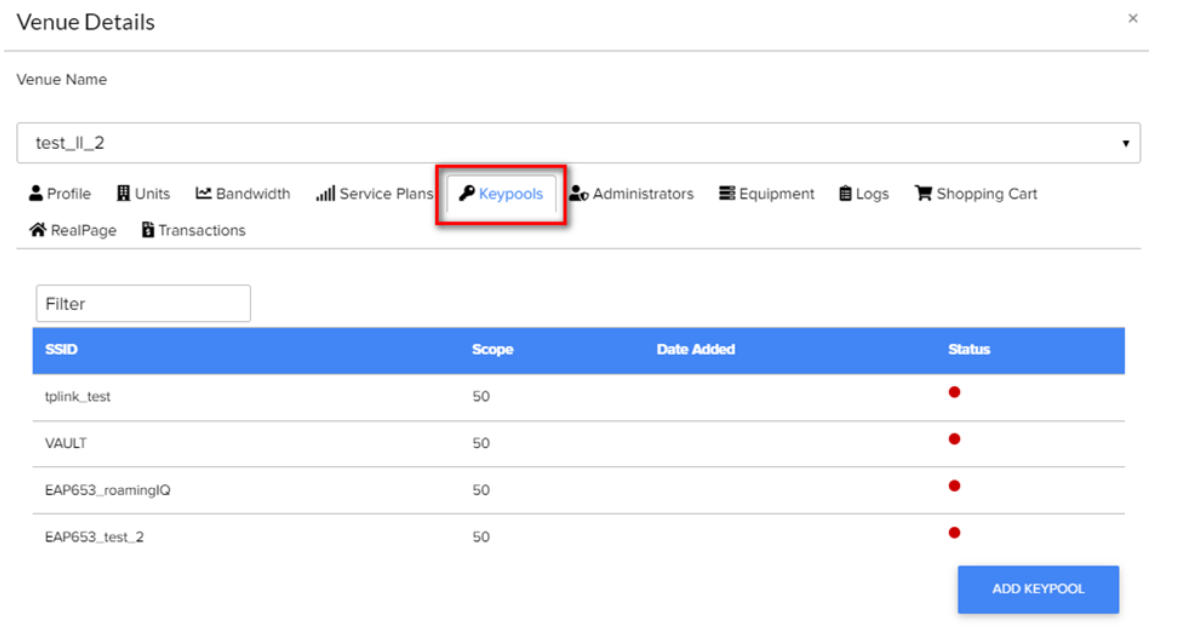

Acesse o KEYPOOL

Crie um novo SSID no local atual e clique em Adicionar conjunto de chaves.

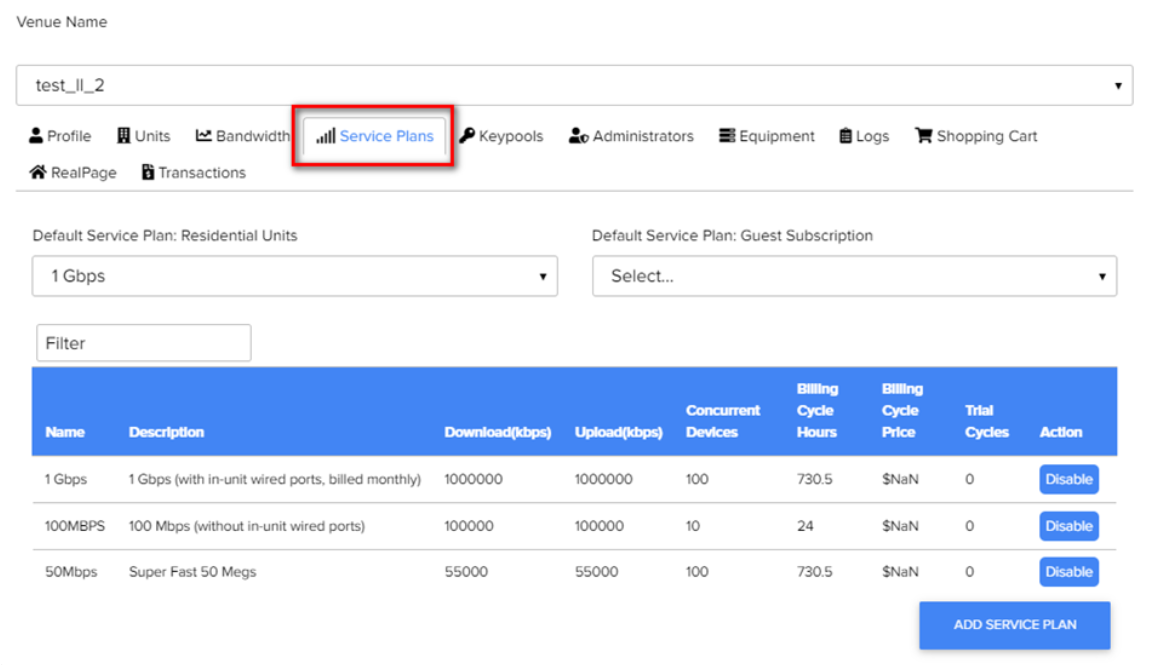

Acesse o Plano de Serviço e escolha o plano de serviço desejado.

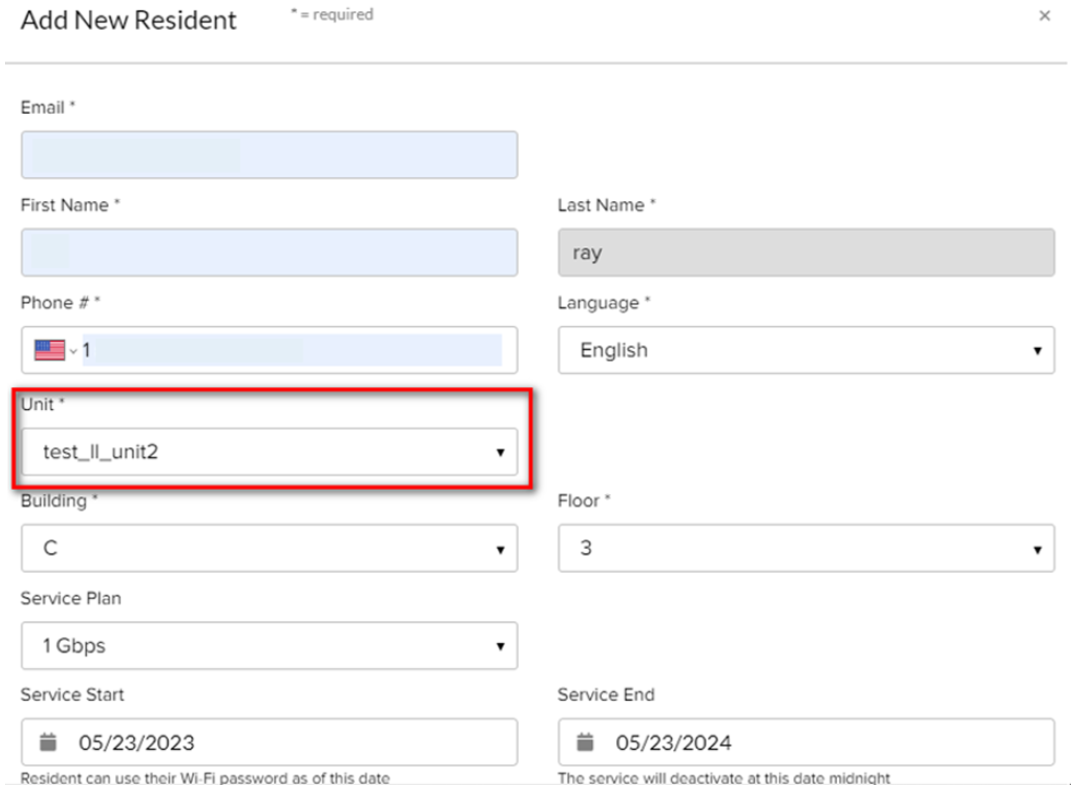

Etapa 6. Criar residente

Clique no ícone de administrador no canto superior direito e selecione "Conta de administrador do local" para acessar a página de configuração do local.

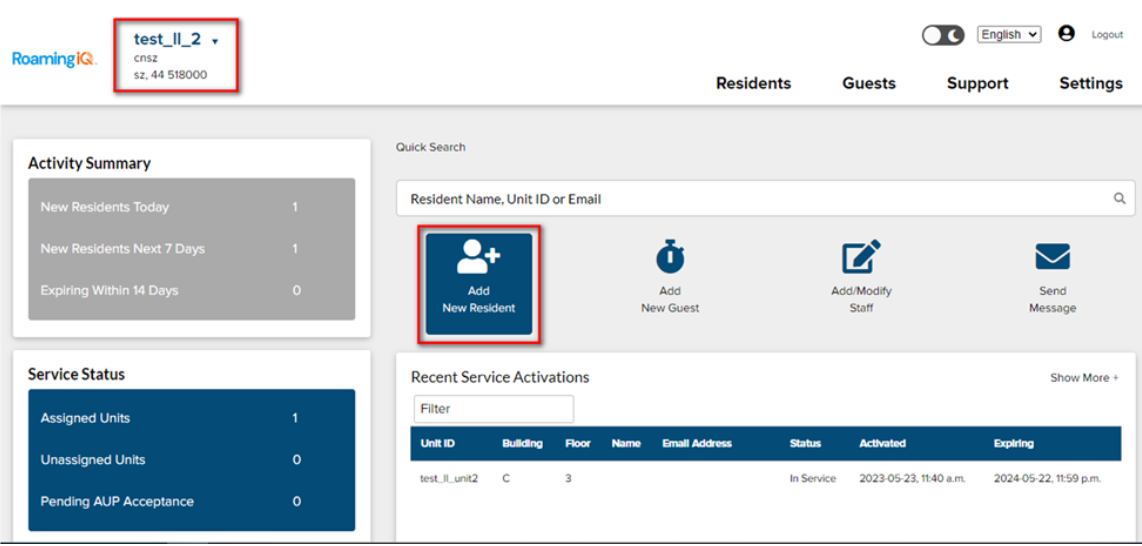

Selecione o local que você acabou de criar no canto superior esquerdo e entre no local.

Clique em Adicionar novo residente para definir a senha de cada usuário.

Preencha as informações do residente. O endereço de e-mail deve ser válido para receber as informações do PPSK. Um novo endereço de e-mail exigirá a criação de uma conta de usuário, seguindo o link no e-mail de resposta do servidor durante o primeiro acesso.

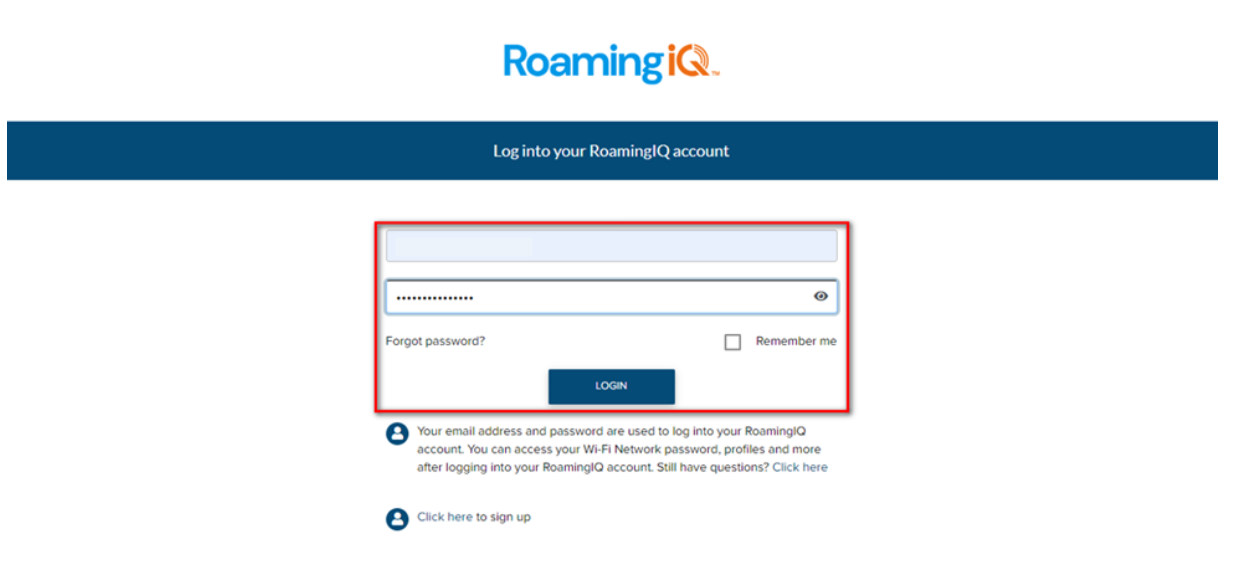

Etapa 7. Faça login na conta do usuário.

Acesse https://tplink.wifikey.io/ e faça login no servidor em nuvem. Use a conta de e-mail mencionada acima para fazer login.

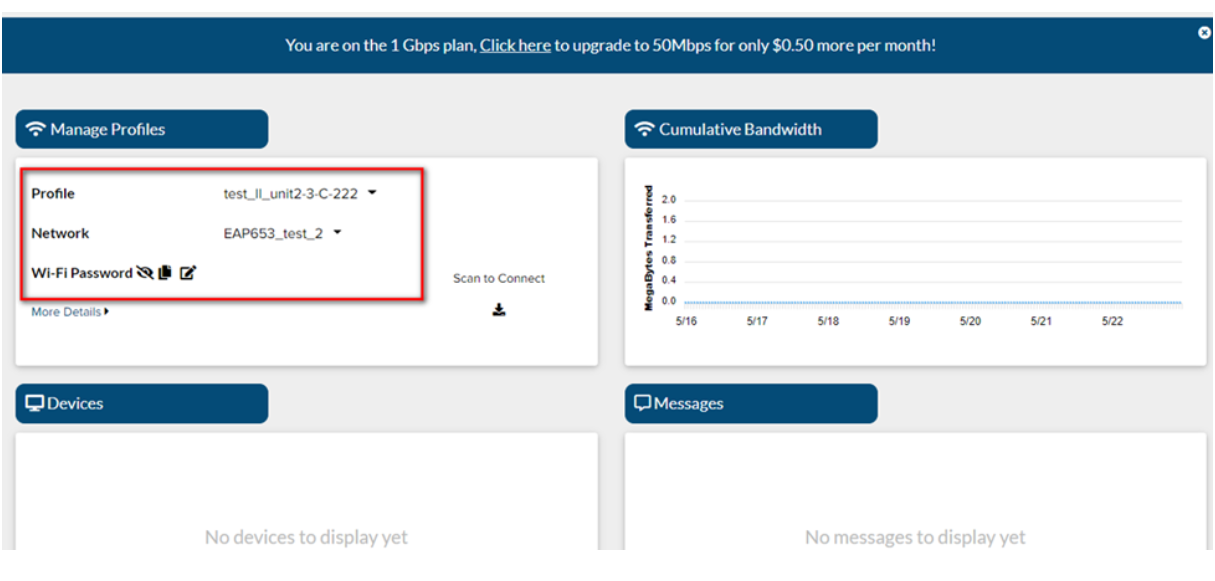

Após fazer login, selecione a Unidade (perfil) e o SSID (Rede) para escolher a rede à qual deseja se conectar. Use a senha do Wi-Fi ou escaneie o código QR para se conectar à rede sem fio. Você também pode visualizar outros dispositivos conectados à rede sem fio e monitorar o uso de dados deles em tempo real.

5.2 Configuração do Controlador Omada

Passo 1. Adote o dispositivo EAP no Controlador Omada.

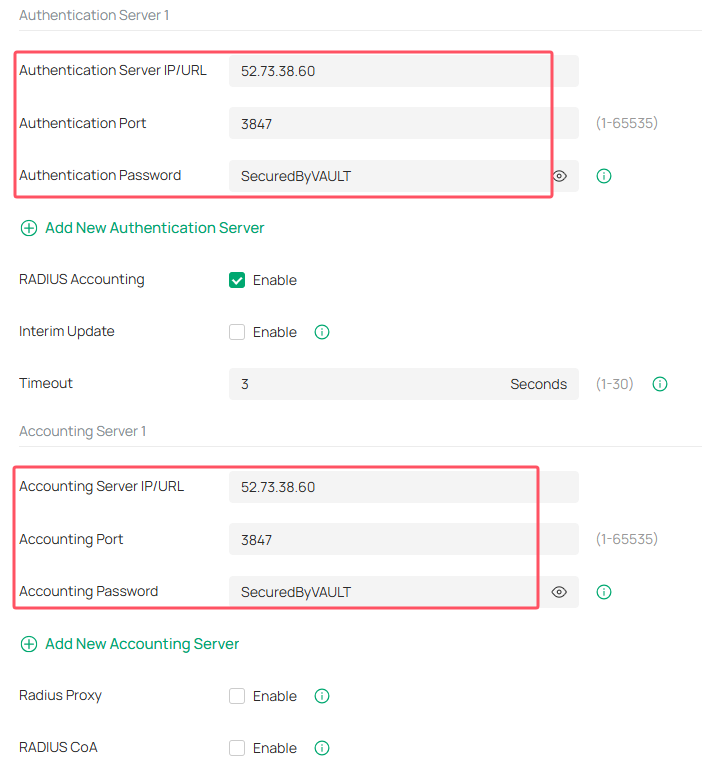

Etapa 2. Criar um novo perfil RADIUS

Insira o endereço IP, as portas de autenticação e contabilização e as senhas do servidor em nuvem. Habilite a atribuição de VLAN para a rede sem fio. O servidor em nuvem não oferece suporte a CoA no momento.

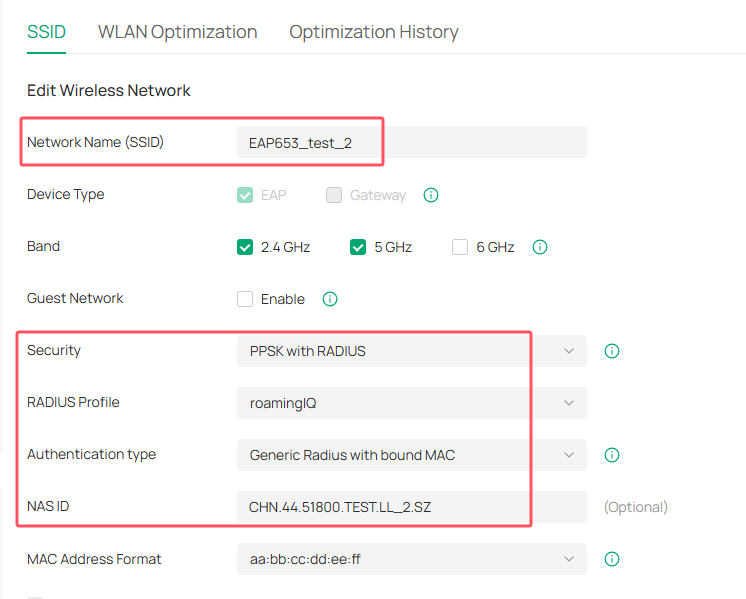

Passo 3. Criar um novo SSID

O SSID deve ser o mesmo configurado no servidor em nuvem. Escolha PPSK com Radius como segurança e selecione o perfil RADIUS que você acabou de criar. Atualmente, apenas o RADIUS genérico com MAC não vinculado é compatível como tipo de autenticação.  O ID do NAS também deve ser especificado. Ele pode ser encontrado no perfil ou nos detalhes do local no servidor em nuvem.

O ID do NAS também deve ser especificado. Ele pode ser encontrado no perfil ou nos detalhes do local no servidor em nuvem.

Passo 4. Conecte-se ao SSID

Use a senha do Wi-Fi ou digitalize o código QR para se conectar à rede sem fio.

6. Etapas de configuração do servidor ElevenOS

A configuração do servidor ElevenOS requer dois sites: Secure.11os.com e app.wifiuseradmin.com . O primeiro site é usado para habilitar serviços e registrar informações dos residentes. O usuário precisa adquirir um ElevenOS para obter uma conta e usar o site. O segundo site, também conhecido como Gerenciador de Sites, é usado para gerenciar sites e usuários de rede nesses sites. A conta do segundo site é criada por meio de um convite enviado da conta adquirida anteriormente. Os dois sites são conectados pelas APIs do Gerenciador de Sites.

6.1 Configuração do Secure.11os.com

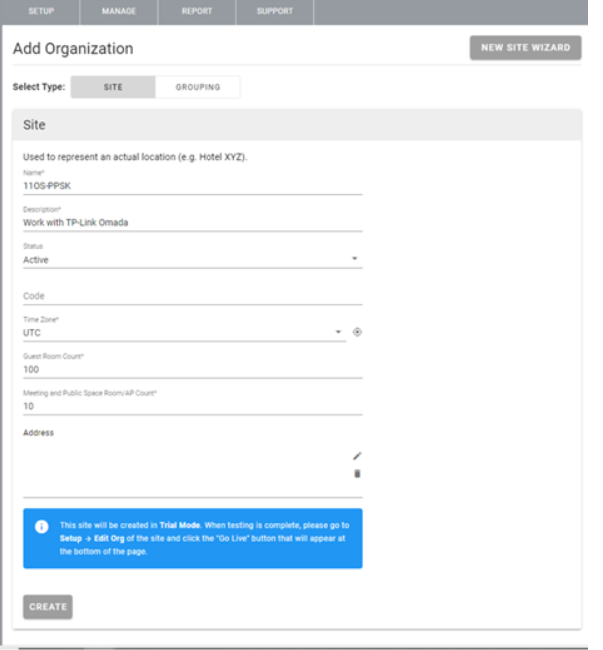

Passo 1. Criar um novo site

Acesse CONFIGURAÇÃO e clique em Adicionar Organização . Preencha as informações básicas do site e clique em Criar.  Clique em Publicar para ativar o site. A sequência de números e letras (ID da Organização) no canto superior direito é o ID do NAS necessário para a configuração do Controlador Omada.

Clique em Publicar para ativar o site. A sequência de números e letras (ID da Organização) no canto superior direito é o ID do NAS necessário para a configuração do Controlador Omada.

Etapa 2. Criar Área de Serviço

Acesse CONFIGURAÇÕES no site, selecione Adicionar organização e crie uma nova área de serviço.

Etapa 3. Configurar atributos

Acesse Atributos , clique em Adicionar Atributos e configure os atributos Juno, ResidentPan, ZoneType e KeyService, que representam quatro serviços diferentes, respectivamente. Juno refere-se à ativação do Portal Manager, ResidentPan indica os serviços de mapeamento de PAN, ZoneType representa cenários e KeyService significa a ativação dos serviços de contabilidade. Para obter mais informações sobre outros atributos, consulte Compreendendo os Atributos de Organização Personalizada do ElevenOS – Eleven (elevensoftware.com) .

Etapa 4. Criar Portal

Acesse CONFIGURAÇÕES e selecione Portal. Configure a interface do Portal para que os usuários forneçam suas informações e e-mail para obter a senha gerada pelo servidor ElevenOS.

Etapa 5. Configurar o mapeamento PAN

Acesse CONFIGURAÇÕES e selecione Mapeamento PAN. Crie VLANs correspondentes às unidades. A configuração de VLAN é obrigatória.

Etapa 6. Configurar o perfil de conexão

Acesse CONFIGURAÇÕES e escolha Perfil de Conexão . Selecione Centralizado-ElevenOS para Chave de Acesso Pessoal. O SSID configurado no Controlador deve ser o mesmo que o SSID da Rede aqui. Configure o padrão da chave em Configurações de Chave. Você pode escolher padrões numéricos, substantivos e adjetivos ou um padrão misto. As senhas obtidas pelos usuários via e-mail são semelhantes à Chave de Exemplo.

6.2 Configuração do Gerenciador do Site

Passo 1. Clique em Importar Site para importar o site 11OS criado. Acesse o site importado e clique em Novo Residente para registrar as informações do usuário, incluindo o endereço de e-mail, unidade, VLAN atribuída e o período de validade da senha.

Etapa 2. O servidor 11OS enviará um e-mail ao usuário, incluindo informações como o nome da rede SSID e a senha, com as quais o usuário poderá se conectar à rede SSID.

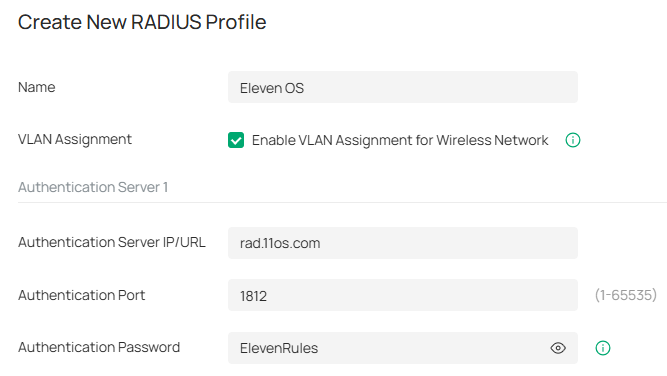

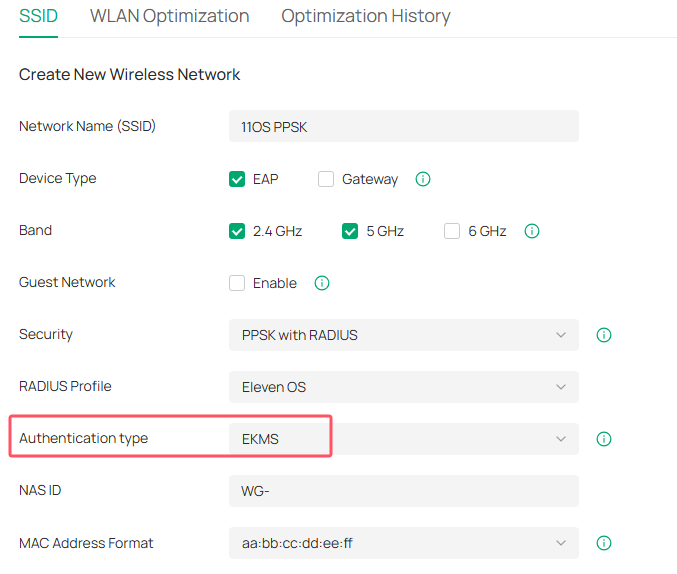

6.3 Configuração do Controlador Omada

Passo 1. Crie um novo perfil RADIUS. Insira os parâmetros correspondentes e o EAP enviará uma solicitação ao servidor Eleven OS para autenticação e conexão de rede.

Passo 2. Crie um novo SSID e escolha EKMS como tipo de autenticação.

Nota : O EKMS só é compatível com o Omada Pro Controller e o Omada Software Controller (versão 5.14.0 e superior).

Conclusão

Com os passos e cenários acima, você pode configurar a autenticação Radius corretamente de acordo com os requisitos da sua rede.

Para obter mais detalhes sobre cada função e configuração, acesse a Central de Downloads e baixe o manual do seu produto.

Perguntas frequentes

Caso 1: Durante a configuração de servidores, existem vários motivos que podem levar a uma falha na associação de autenticação cliente-servidor ou na conexão de rede. Abaixo estão alguns motivos comuns que podem impedir que clientes sem fio se conectem ao servidor RADIUS. Você pode seguir os passos de solução de problemas para resolver os problemas encontrados:

1. Consulte as etapas de solução de problemas em Não é possível conectar-se ao Wi-Fi EAP .

2. Verifique as versões do firmware EAP e do controlador Omada para garantir que ambos sejam compatíveis com a funcionalidade PPSK.

3. Verifique a conectividade do seu servidor RADIUS. Confirme se a configuração do perfil RADIUS está correta, se o servidor RADIUS está online e se a conexão entre o dispositivo EAP e o servidor RADIUS está estabelecida.

4. Certifique-se de que o SSID para o qual você habilitou o PPSK no Controlador Omada corresponde ao configurado no servidor RADIUS.

Se as etapas acima não resolverem o problema, entre em contato com o Suporte Técnico da TP-Link para obter mais assistência.

Caso 2: Quais configurações devo verificar no controlador Omada se a conexão do cliente falhar?

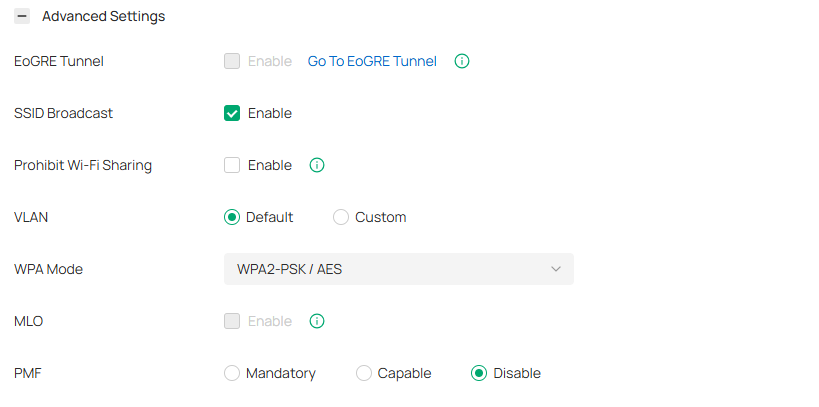

1. Pode haver problemas de compatibilidade com o servidor Radius. Tente alterar a configuração PMF para "Capable" ou "Disable" e, em seguida, reconecte.

2. Quando o tipo de segurança do SSID for PPSK com RADIUS e o tipo de autenticação for RADIUS genérico com MAC não vinculado ou EKMS, selecionar PMF como obrigatório pode causar falhas na associação do cliente. Altere a configuração do PMF e reconecte.