Como configurar VLANs de gerenciamento para switches e pontos de acesso Omada (para cenário SOHO)

Conteúdo

Introdução

Este artigo apresentará como configurar VLANs de gerenciamento separadas para switches e APs gerenciados pelo Omada, além de uma VLAN de cliente diferente da VLAN 1, isolando-as dos clientes conectados.

Ao configurar a rede, muitos clientes desejam alterar as VLANs de gerenciamento para o controlador, gateway, AP e switch, e então definir outra VLAN para os clientes. Dessa forma, diferentes tipos de dispositivos são gerenciados em VLANs distintas, e os clientes conectados não conseguirão acessar os dispositivos de infraestrutura, aumentando a segurança da rede.

Este guia é adequado para a configuração de uma rede completamente nova em um cenário SOHO (Small Office/Home Office), o que significa que você não possui configurações prévias de VLANs de gerenciamento e a escala da rede é simples e típica. Se você deseja configurar uma rede empresarial profissional ou já possui uma configuração de rede e deseja integrar os dispositivos Omada nela, consulte o guia Como configurar VLANs de Gerenciamento para Switches e APs Omada (cenário Business).

Geralmente, as topologias são como a seguinte, conectando o controlador diretamente no gateway:

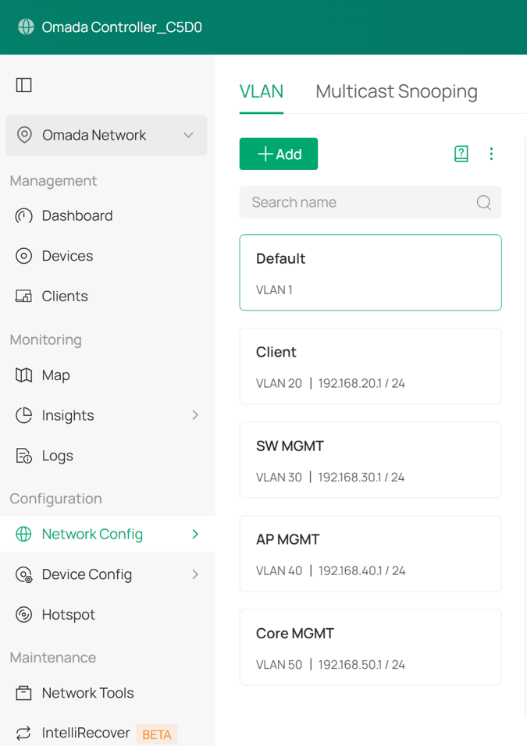

Conforme mostrado na topologia, o objetivo final é desativar a VLAN 1 da rede, definir a VLAN 20 para uso dos clientes (onde todos os clientes conectados obterão endereços IP em 192.168.20.x/24), definir a VLAN 30 para gerenciamento de switches (usando IP 192.168.30.x/24) e a VLAN 40 para gerenciamento de APs (usando IP 192.168.40.x/24). Para o gateway e o controlador, a VLAN permanecerá a padrão, mas alterada para outro ID de VLAN, podendo também alterar seus endereços IP.

As etapas detalhadas de configuração baseadas no exemplo mostrado nas topologias acima serão introduzidas nos parágrafos seguintes.

Requisitos

- Controlador Omada (Software Controller / Hardware Controller / Cloud Based Controller, V6.0 ou superior)

- Switches Omada Smart, L2+ e L3

- APs Omada

- Gateway Omada

Configuração

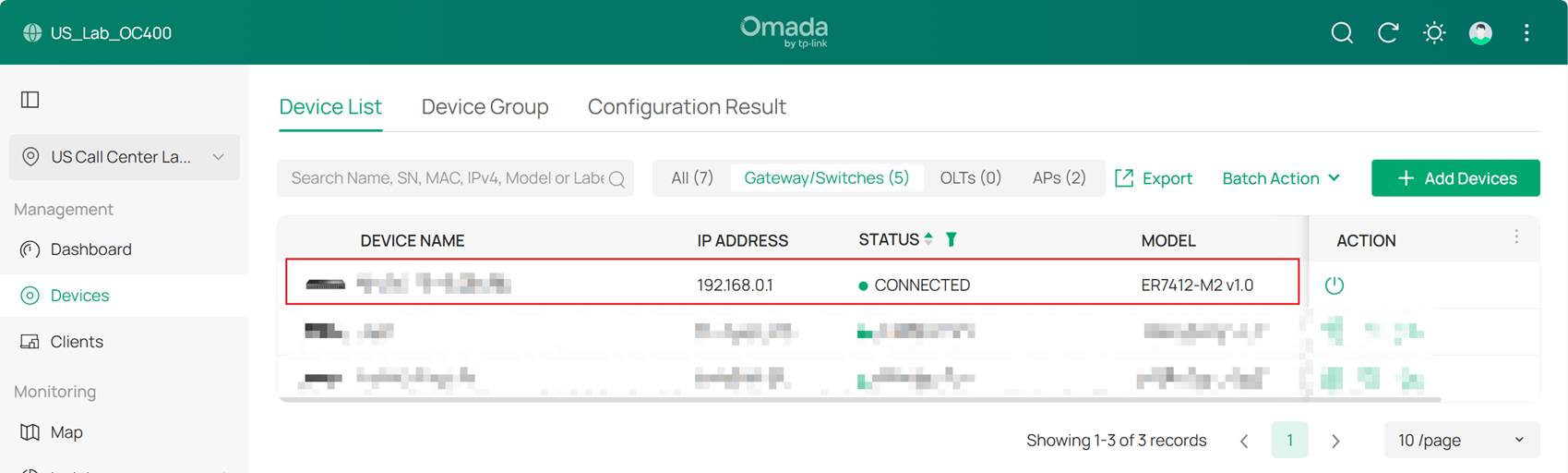

Passo 1. Adote o gateway na VLAN padrão.

Passo 2. Crie as Redes necessárias.

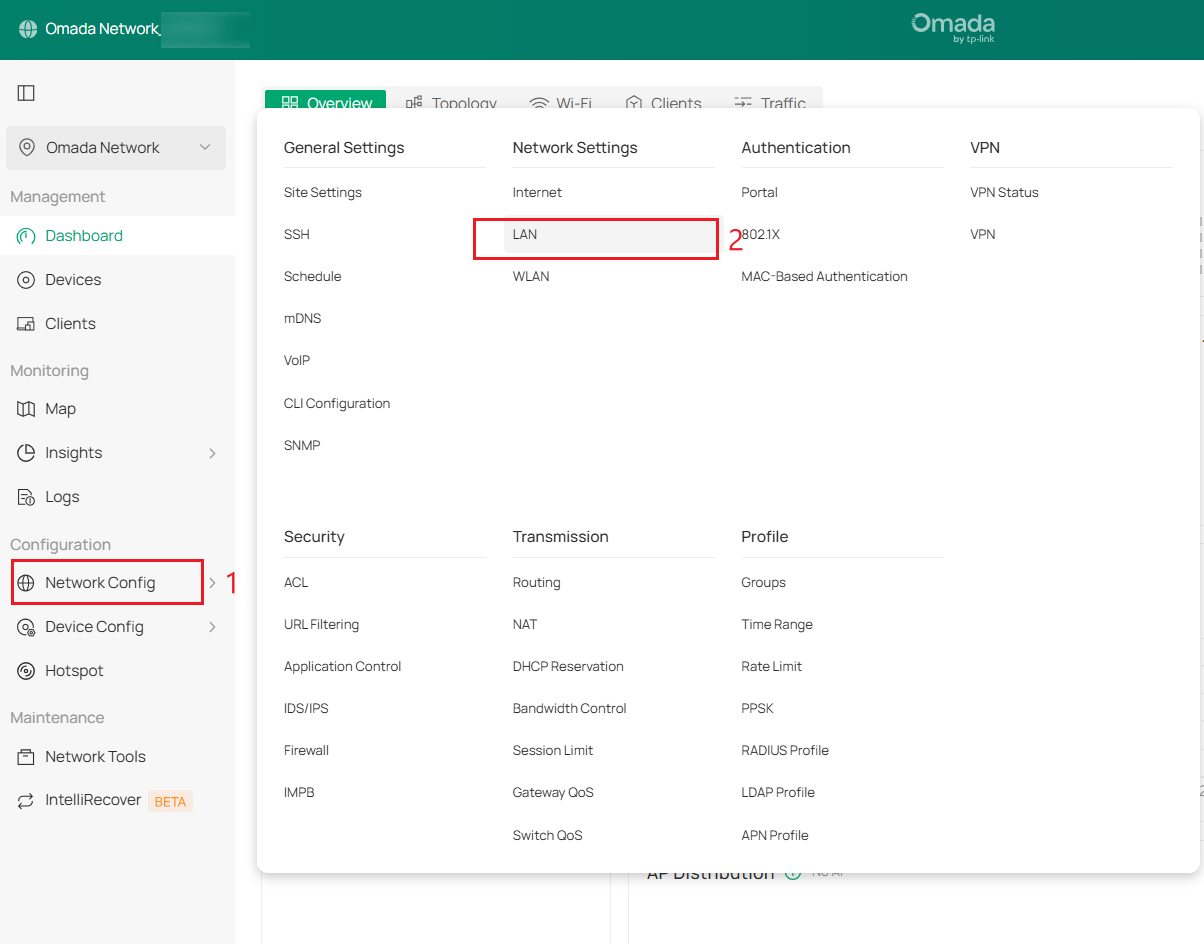

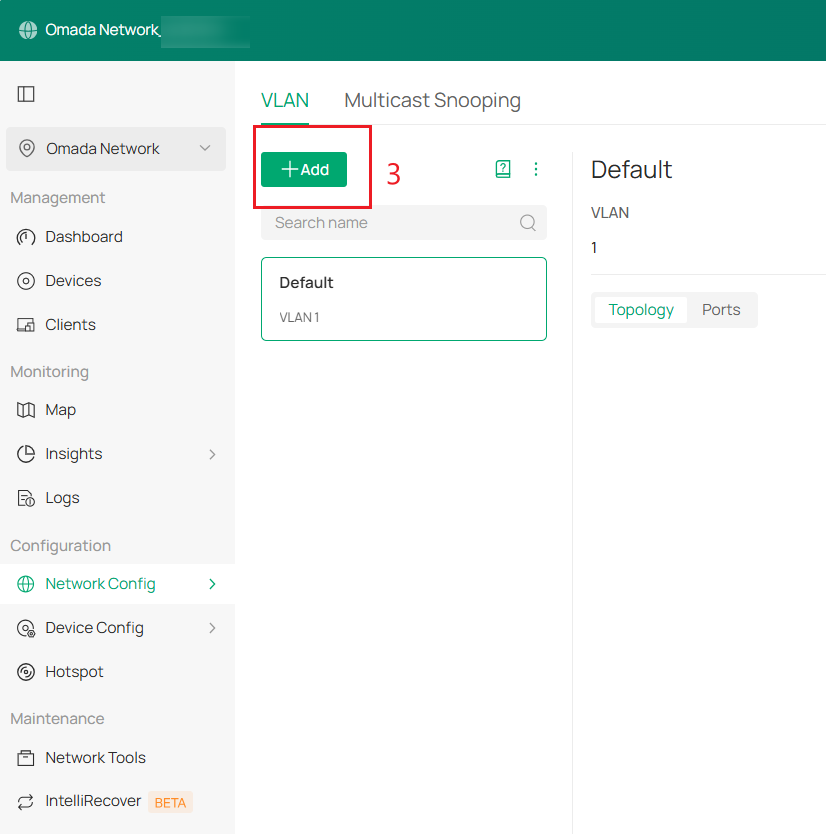

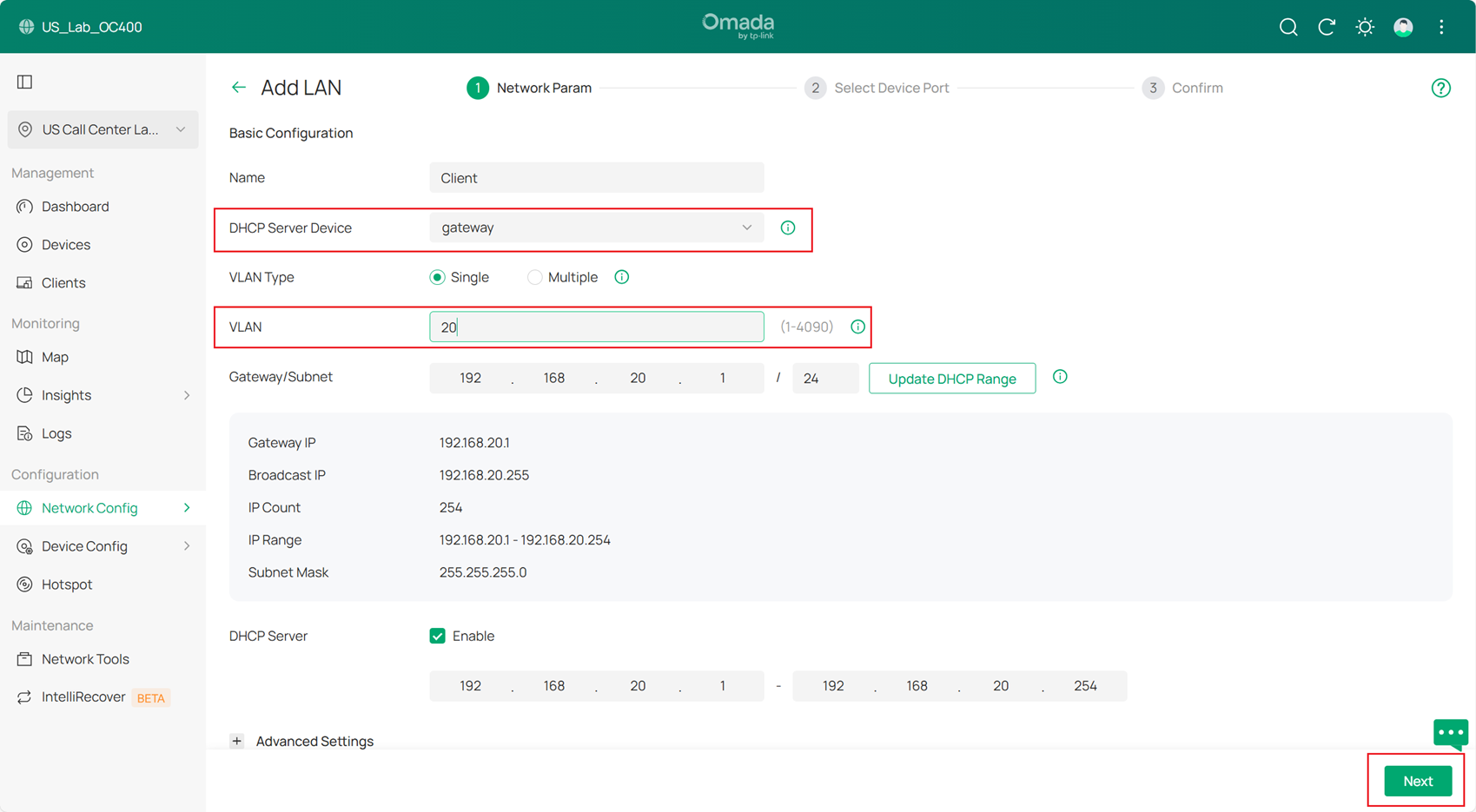

Primeiro, crie a Rede de Cliente (VLAN 20), a Rede de Gerenciamento de Switch (VLAN 30) e a Rede de Gerenciamento de AP (VLAN 40). Vá em Network Config > Network Settings > LAN > VLAN, clique em +Add para criar uma nova rede LAN.

Abaixo está o exemplo da Rede de Cliente (VLAN 20): defina o DHCP Server Device para gateway e VLAN, e então configure Gateway Address/Subnet. Clique em Next para Select Device Port, clique em Skip e Apply para aplicar a configuração.

Em seguida, crie a Rede de Gerenciamento de SW, a Rede de Gerenciamento de AP e a Rede de Gerenciamento Core usando o mesmo método.

Passo 3. Configure a VLAN padrão.

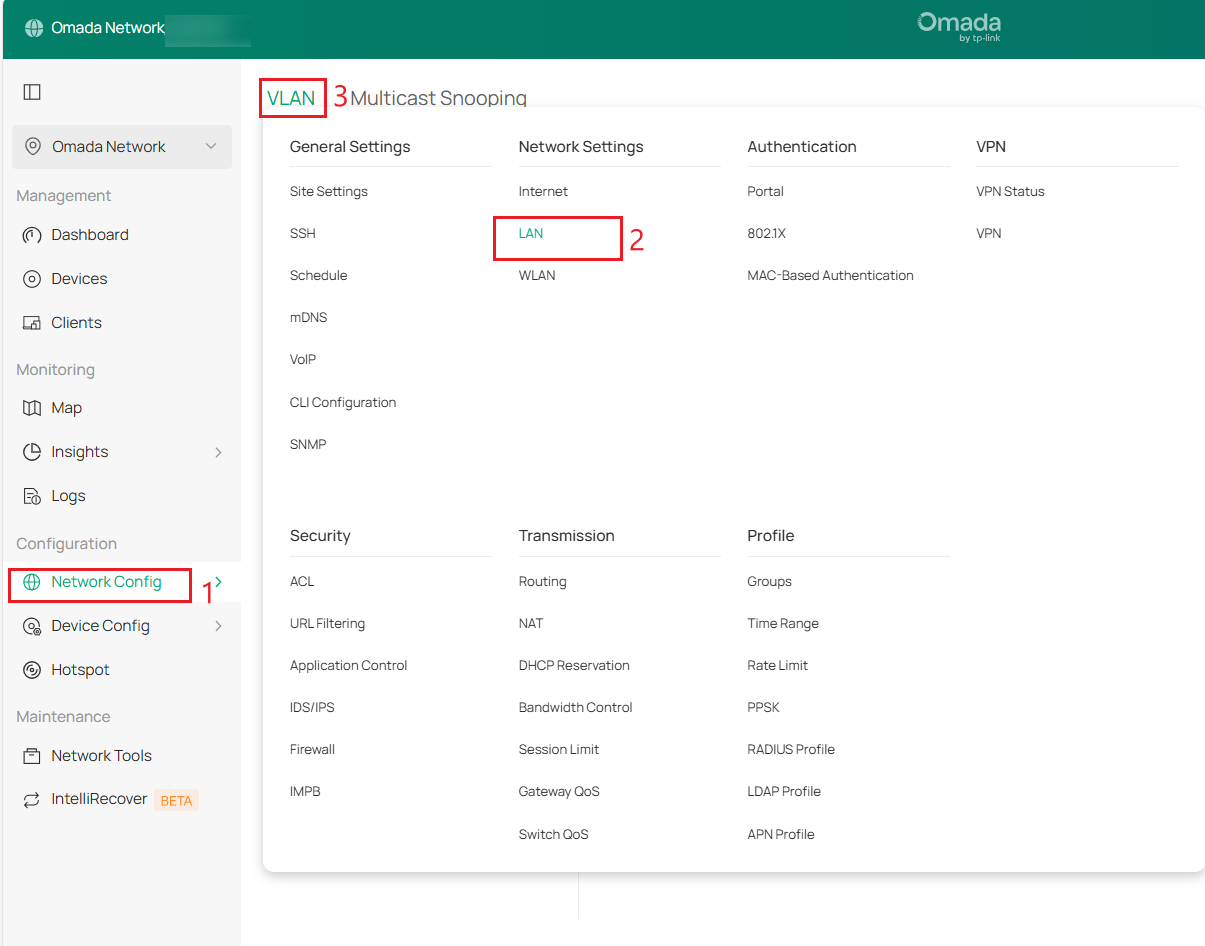

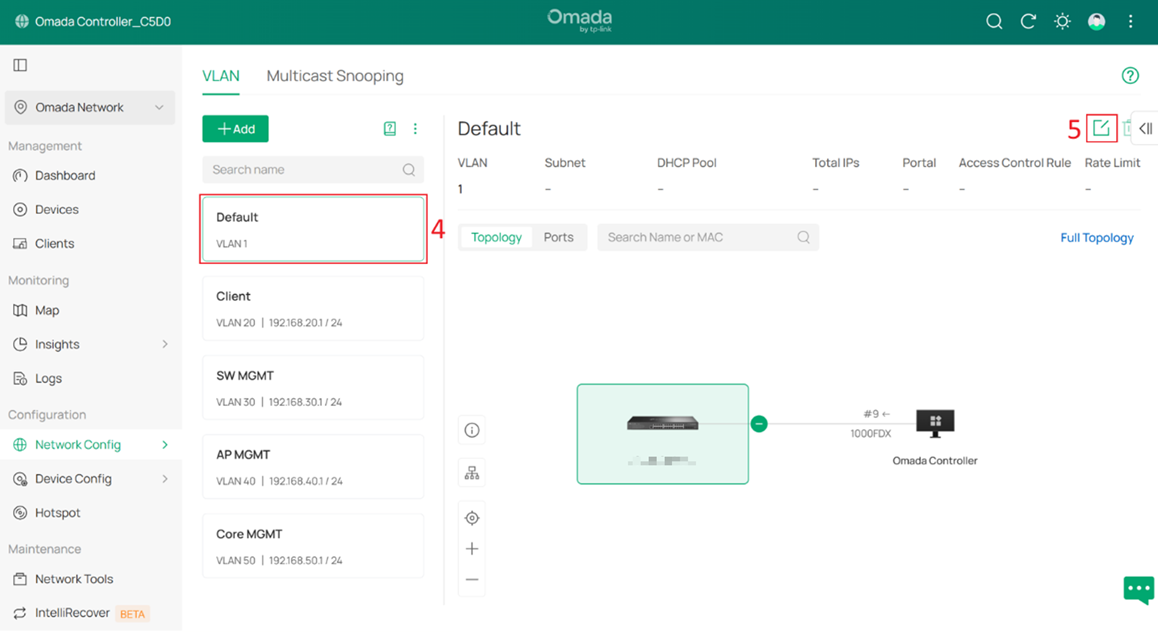

Vá em Network Config > Network Settings > LAN > VLAN, selecione Default e clique em Edit.

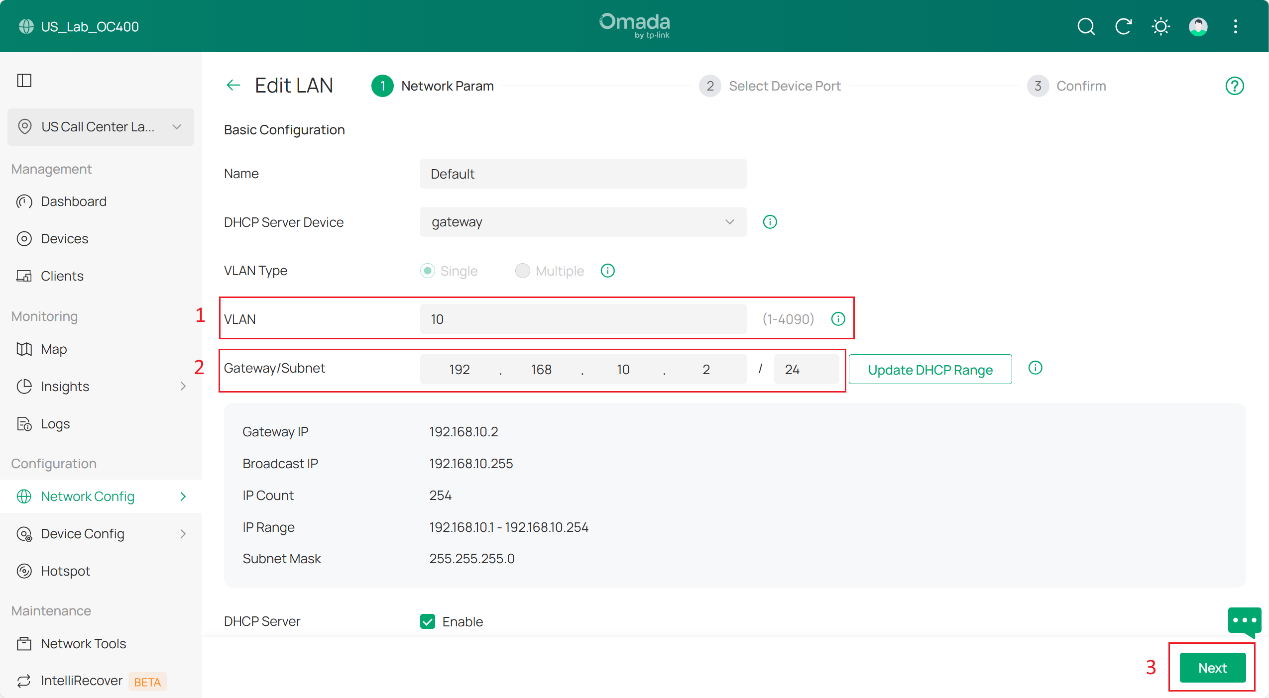

Altere o ID da VLAN e o endereço IP da sub-rede para que a Rede Padrão não use mais a VLAN 1. Neste exemplo, altere para VLAN 10. Para o Gateway/Subnet, defina como 192.168.10.x/24. Neste exemplo, é definido como 192.168.10.2, que é o endereço IP do gateway.

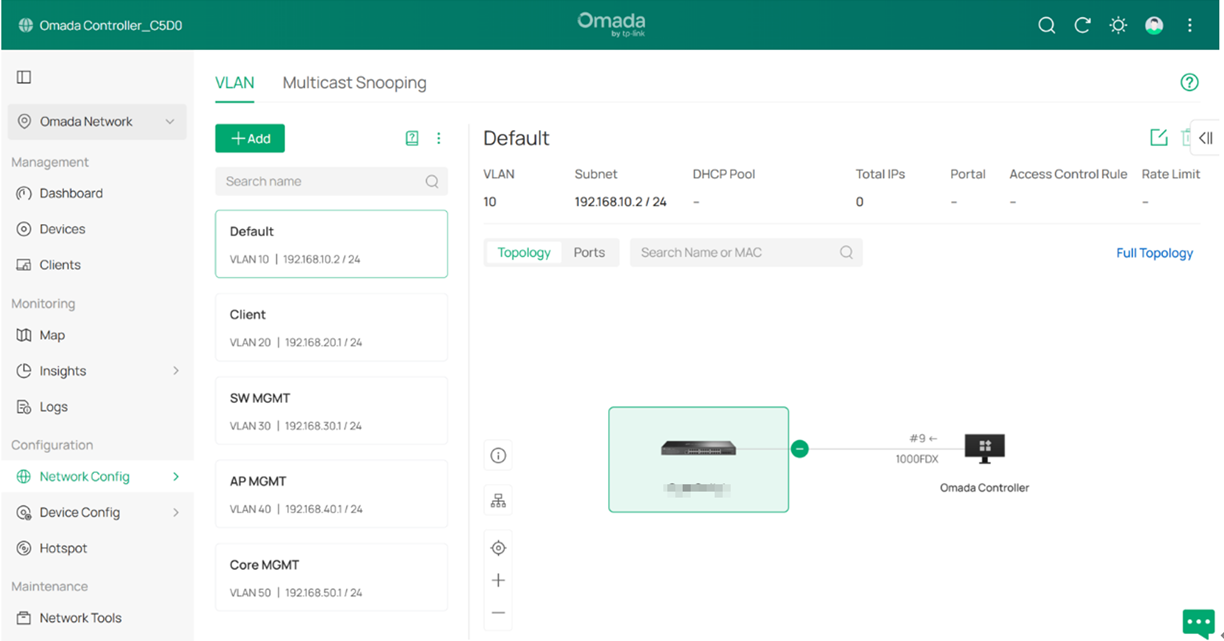

O resultado deve aparecer como mostrado abaixo:

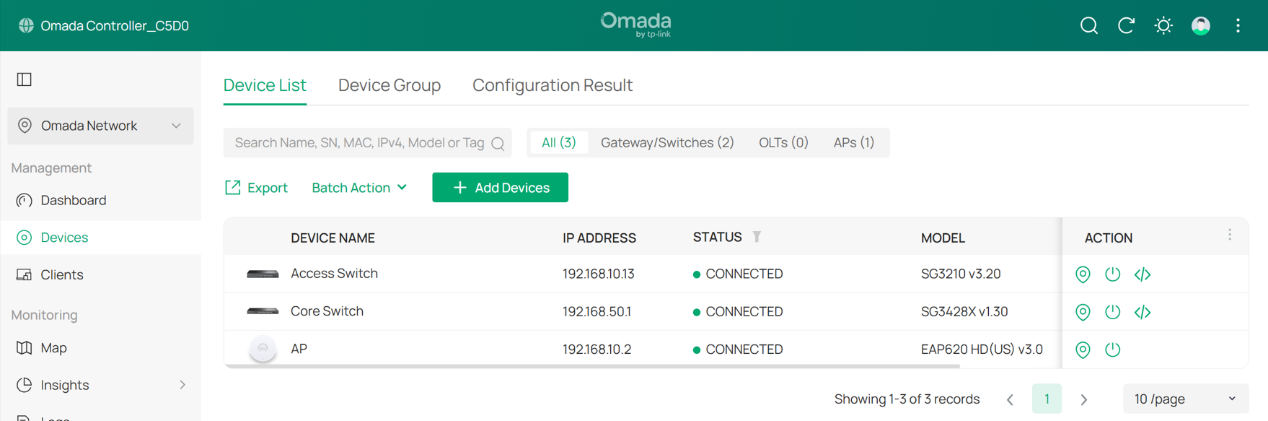

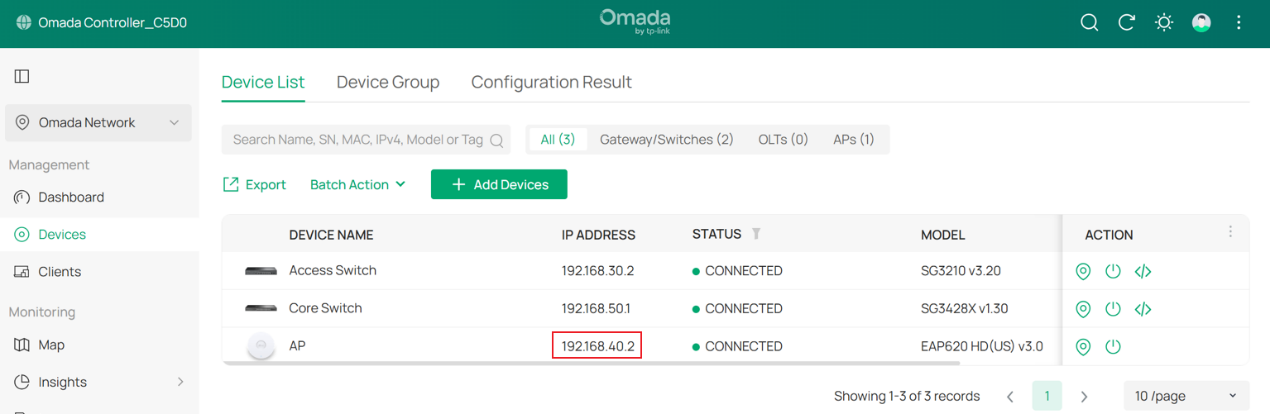

Passo 4. Conecte e adote todos os switches e APs.

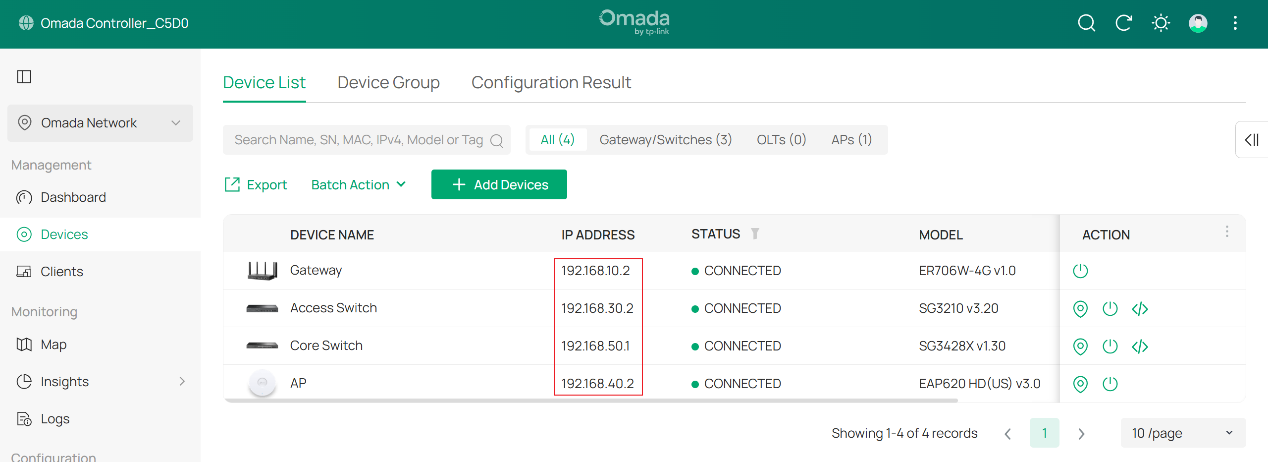

Após a conexão, os switches e APs devem obter endereços IP da Rede Padrão (sub-rede 192.168.10.0/24).

Passo 5. Configure a VLAN de Gerenciamento para os switches.

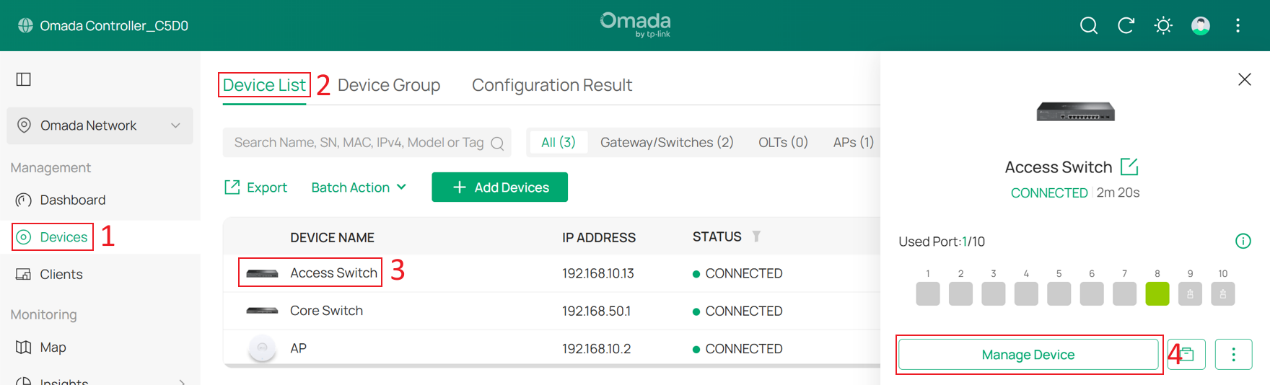

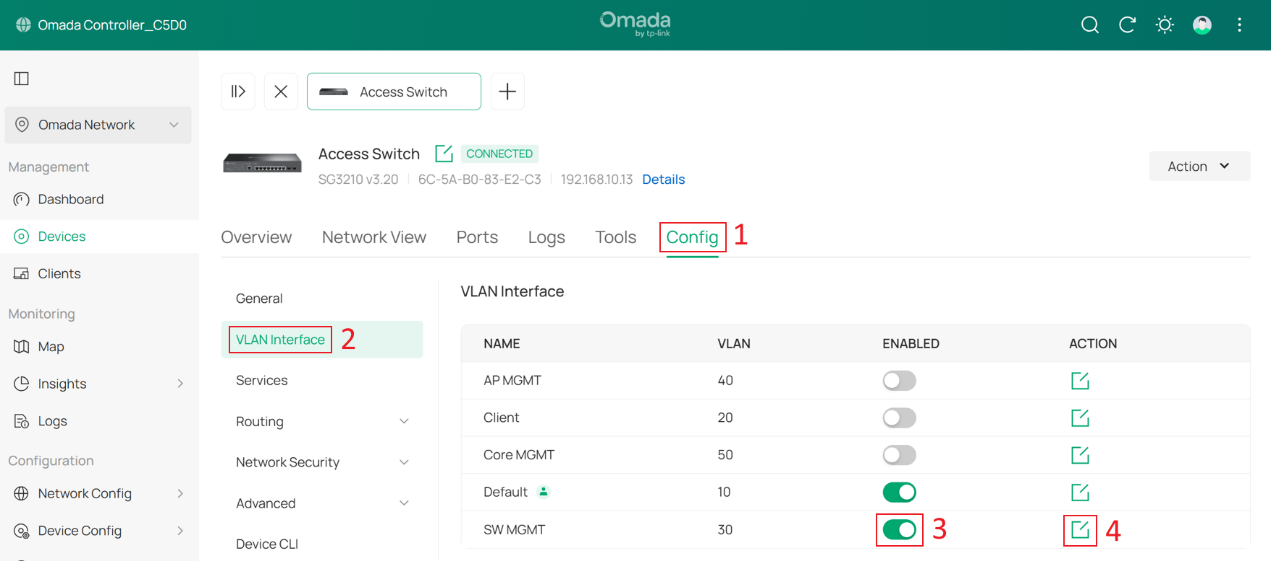

Vá em Devices > Device List, clique em um switch e em Manage Device para entrar na sua página de configuração privada, então vá em Config > VLAN Interface, habilite SW MGMT e clique em Edit.

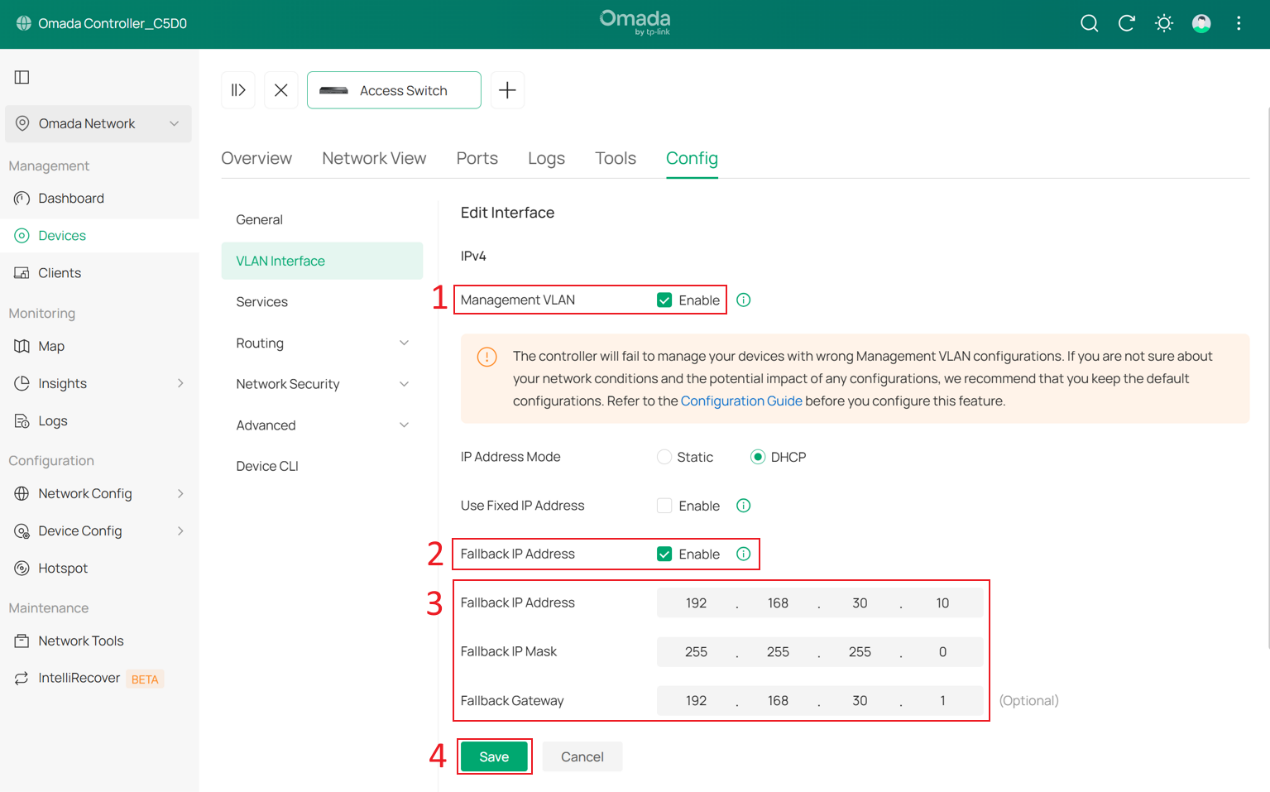

Marque a caixa Enable para definir esta interface VLAN como a VLAN de Gerenciamento (Management VLAN). Opcionalmente, configure o Fallback IP, Fallback IP Mask e Fallback Gateway. Essas configurações são usadas quando o dispositivo falha ao obter um IP via DHCP, garantindo o acesso contínuo ao gerenciamento.

Neste exemplo, eles são definidos como 192.168.30.10, 255.255.255.0 e 192.168.30.1. Clique em Save.

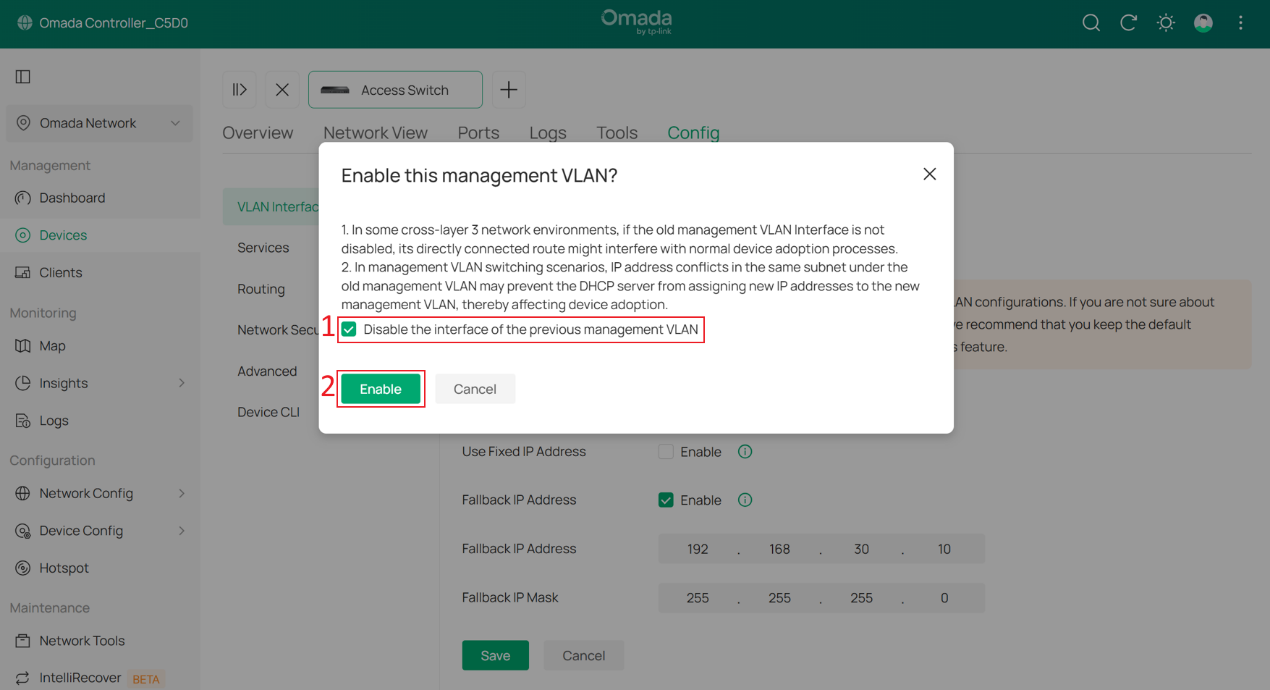

Na janela pop-up, marque Disable the interface of the previous management VLAN (Desativar a interface da VLAN de gerenciamento anterior).

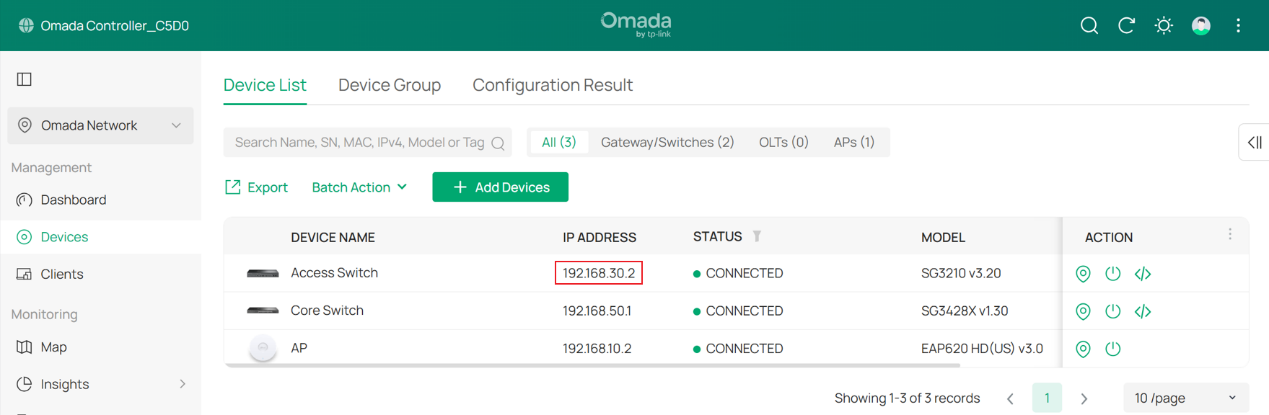

Aguarde um momento para que a configuração entre em vigor. O switch pode ser reprovisionado durante este processo. Assim que a mudança da VLAN de Gerenciamento for concluída, você notará que o endereço IP do switch mudou para a sub-rede de SW MGMT.

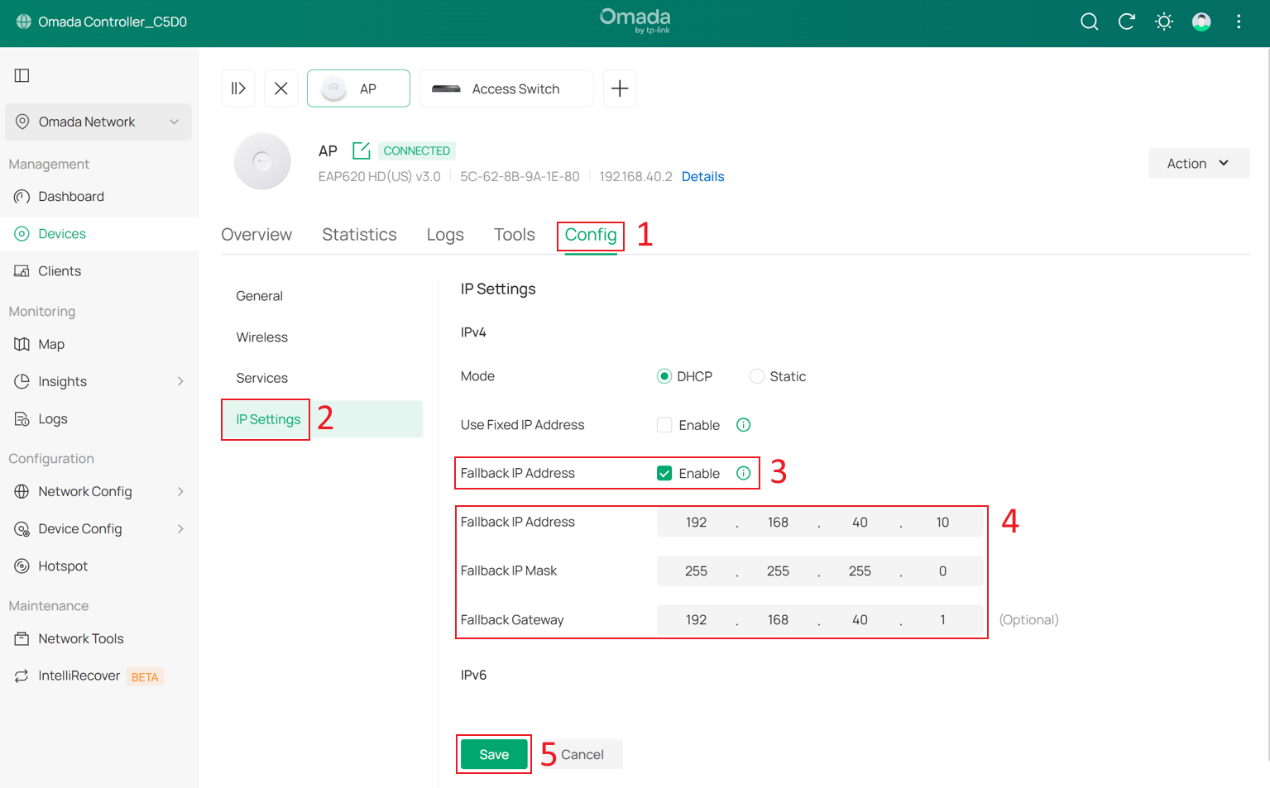

Passo 6. Configure a VLAN de Gerenciamento para os APs.

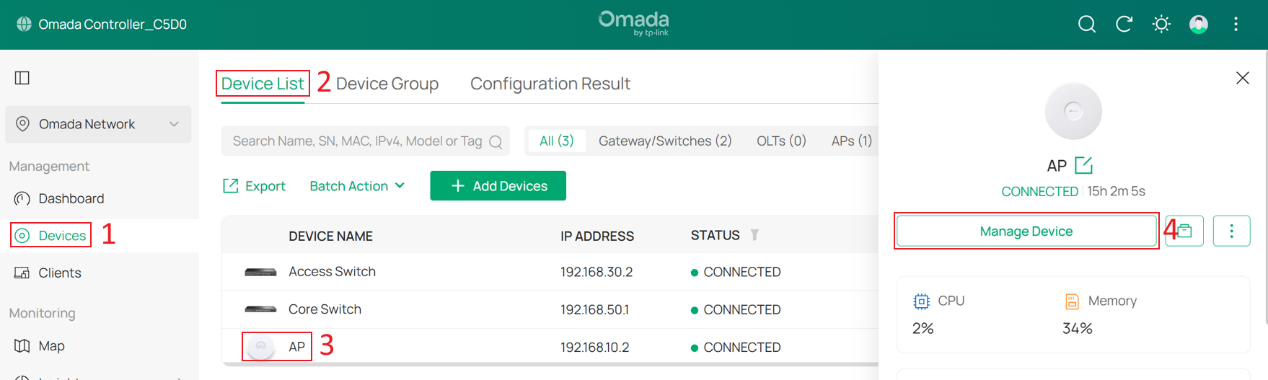

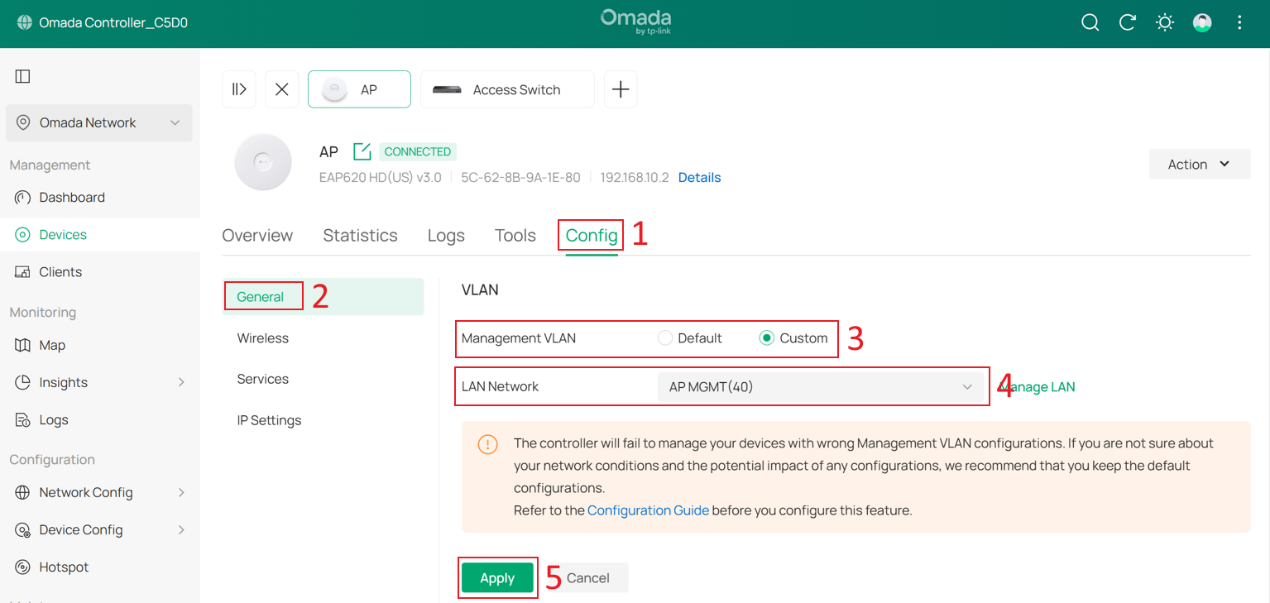

Vá em Devices > Device List, clique em um AP e em Manage Device para entrar na sua página de configuração privada, então vá em Config > General.

Altere Management VLAN para Custom, e defina LAN Network para AP MGMT.

Aguarde um momento para que a configuração entre em vigor. Uma vez concluída, você verá que o endereço IP do AP mudou.

Opcionalmente, você pode configurar o Fallback IP, Fallback IP Mask e Fallback Gateway indo em Config > IP Settings. Neste exemplo, eles estão definidos como 192.168.40.10, 255.255.255.0 e 192.168.40.1.

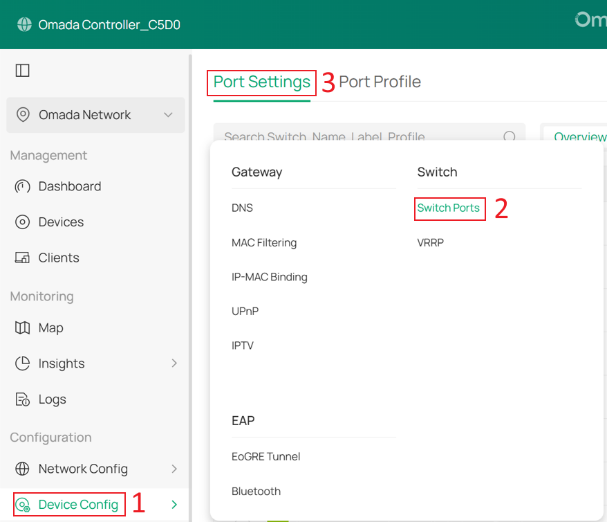

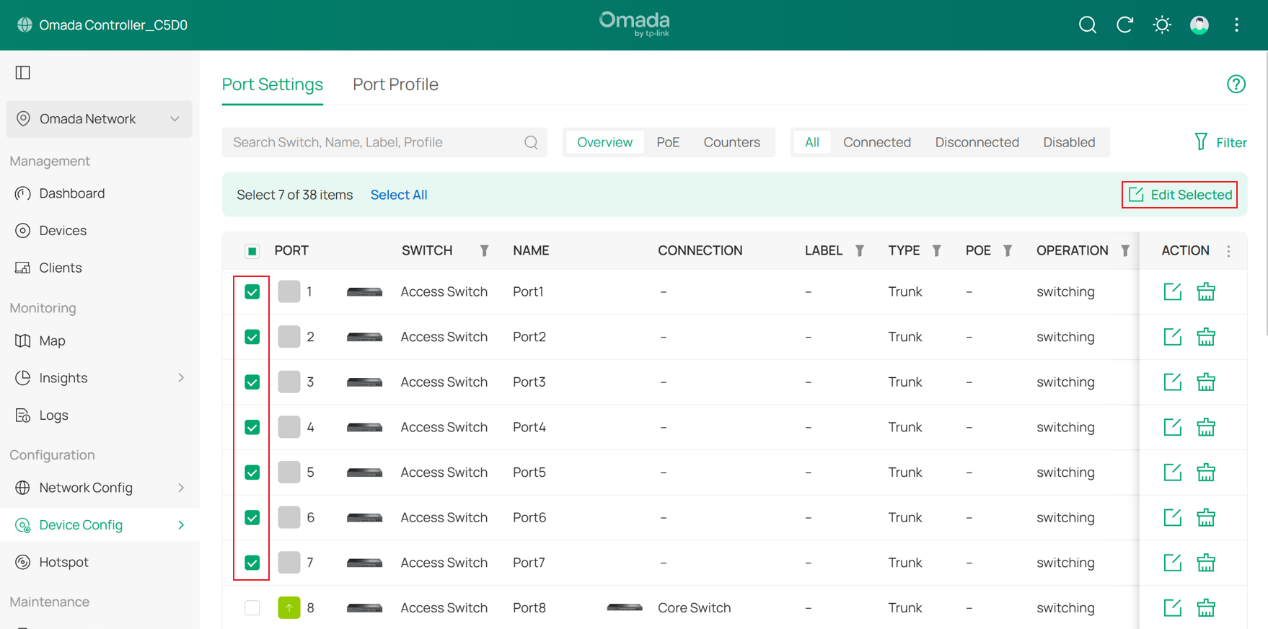

Passo 7. Configurar o VLAN de porta de switch para a Rede de Cliente.

Para garantir que todos os clientes cabeados obtenham endereços IP da Rede de Cliente, precisamos alterar a configuração de VLAN de todas as portas de downlink nos switches que estão diretamente conectadas aos dispositivos finais.

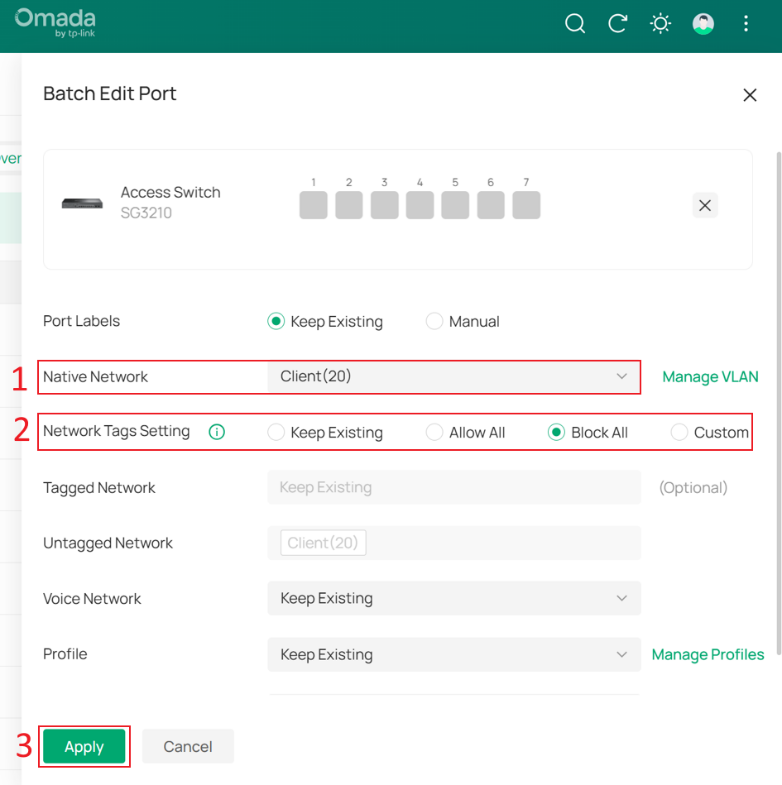

Vá em Device Config > Switch > Switch Ports, selecione as portas de downlink conectadas aos dispositivos clientes e clique em Edit Selected para modificar seus perfis de porta em massa.

Altere a Native Network dessas portas para Client, defina Network Tags Setting para Block All e clique em Apply para salvar.

Passo 8. Configurar o SSID para clientes sem fio.

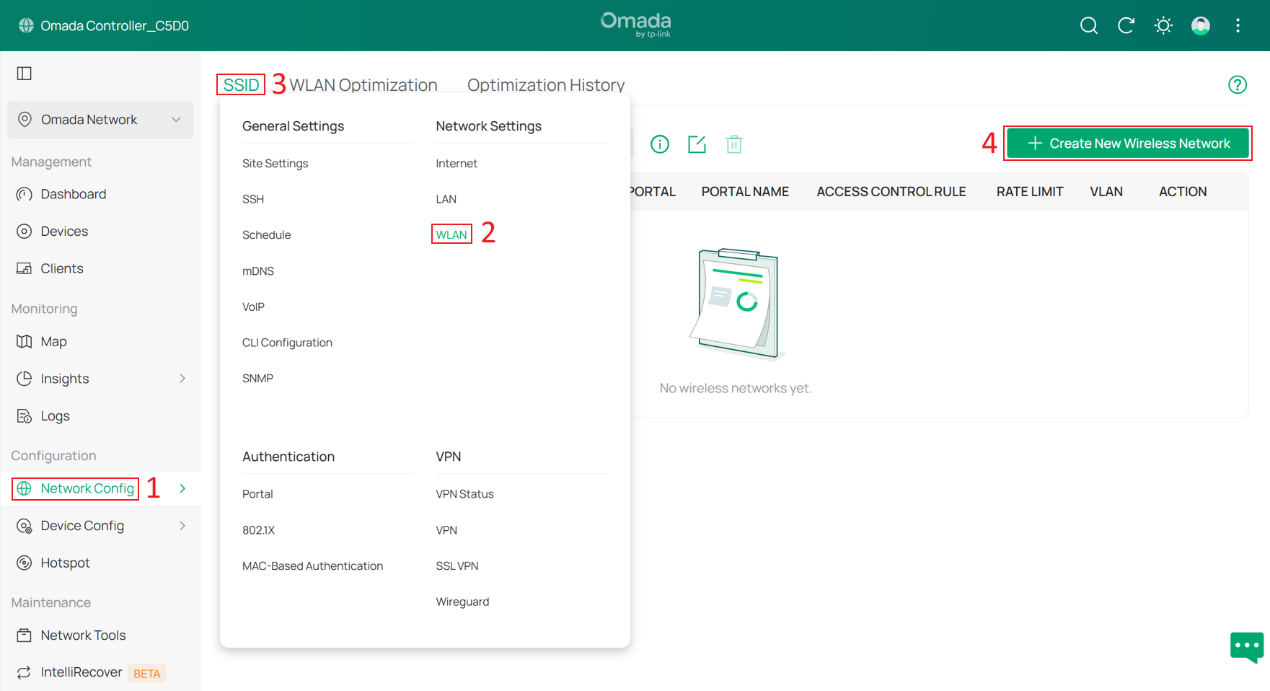

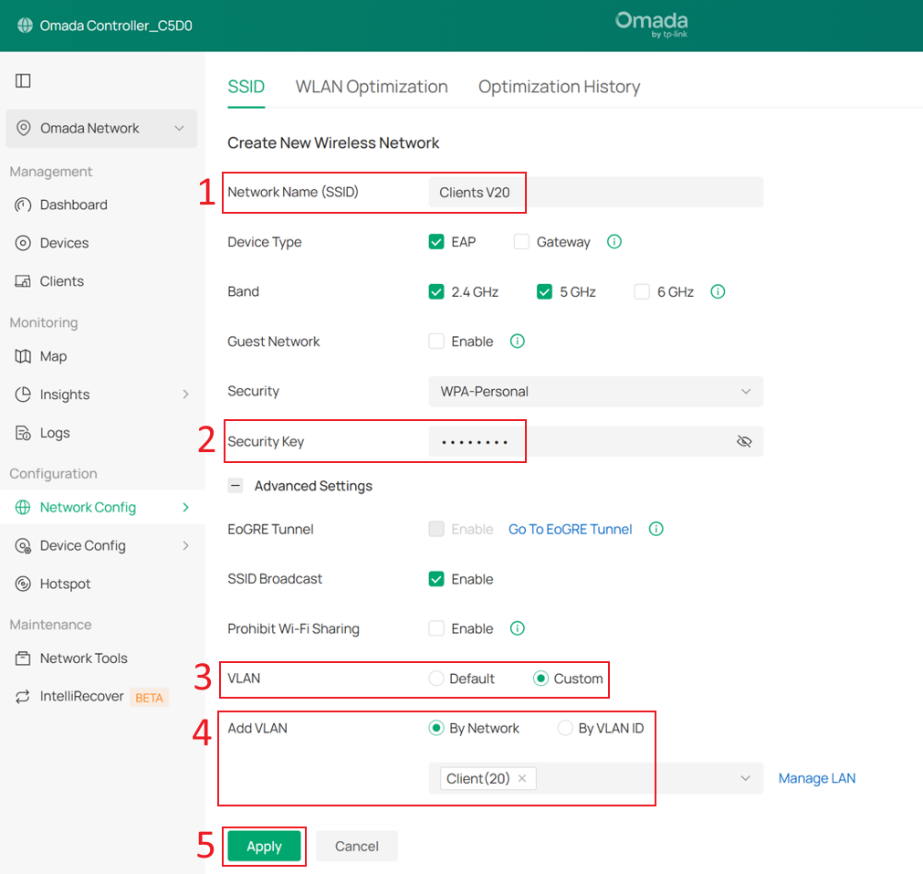

Vá em Network Config > Network Settings > WLAN > SSID e clique em +Create New Wireless Network.

Defina o nome e a senha do SSID, então expanda Advanced Settings. Defina VLAN como Custom, selecione By Network em Add VLAN e escolha a rede Client criada anteriormente.

Clique em Apply para salvar.

Note que, após a configuração da VLAN do SSID, todos os pacotes enviados pelos clientes sob esse SSID carregarão a respectiva tag VLAN. Da mesma forma, apenas pacotes com a tag correspondente poderão ser encaminhados aos clientes desse SSID.

Se tanto o SSID VLAN quanto a VLAN Dinâmica estiverem configurados no mesmo SSID, a VLAN Dinâmica terá prioridade.

Passo 9. Criar Grupos de IP e Regras de ACL para impedir que clientes acessem o Controlador e outros Dispositivos Omada.

Atualmente, algumas redes usam o Core Switch como servidor DHCP, por isso não podem ser selecionadas como Network em regras de ACL de Switch. Portanto, devemos primeiro criar IP Groups e depois criar as regras de ACL baseadas nesses grupos.

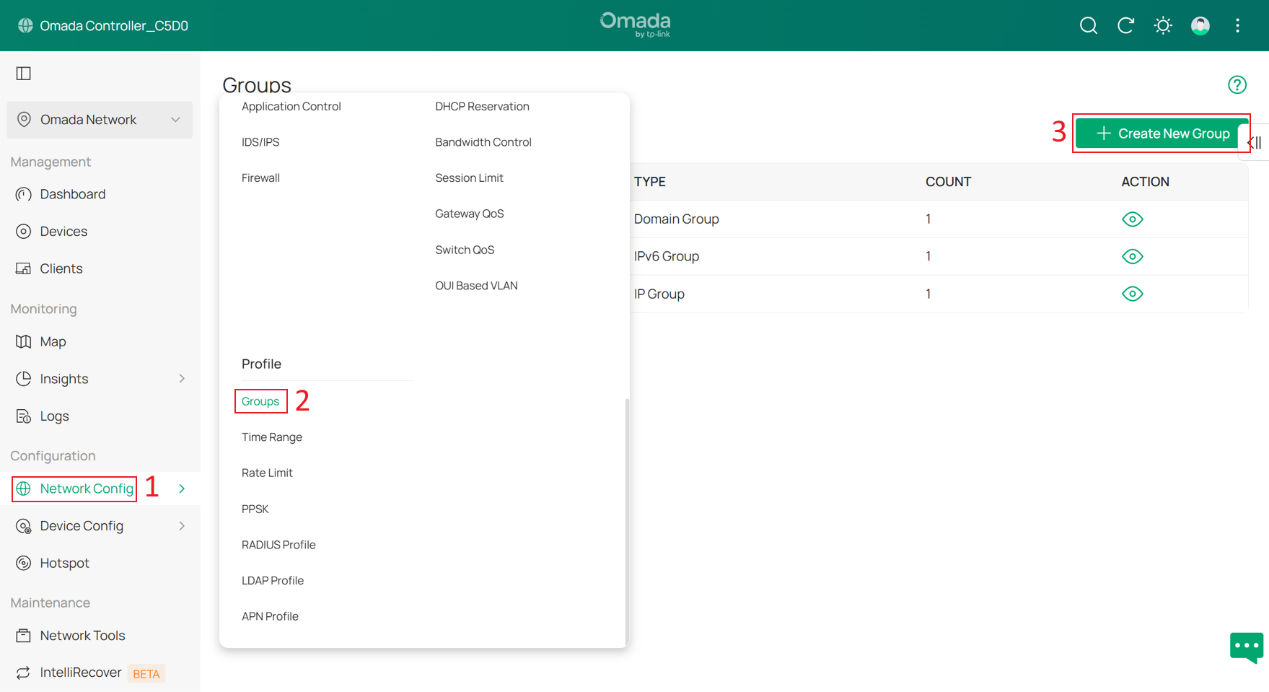

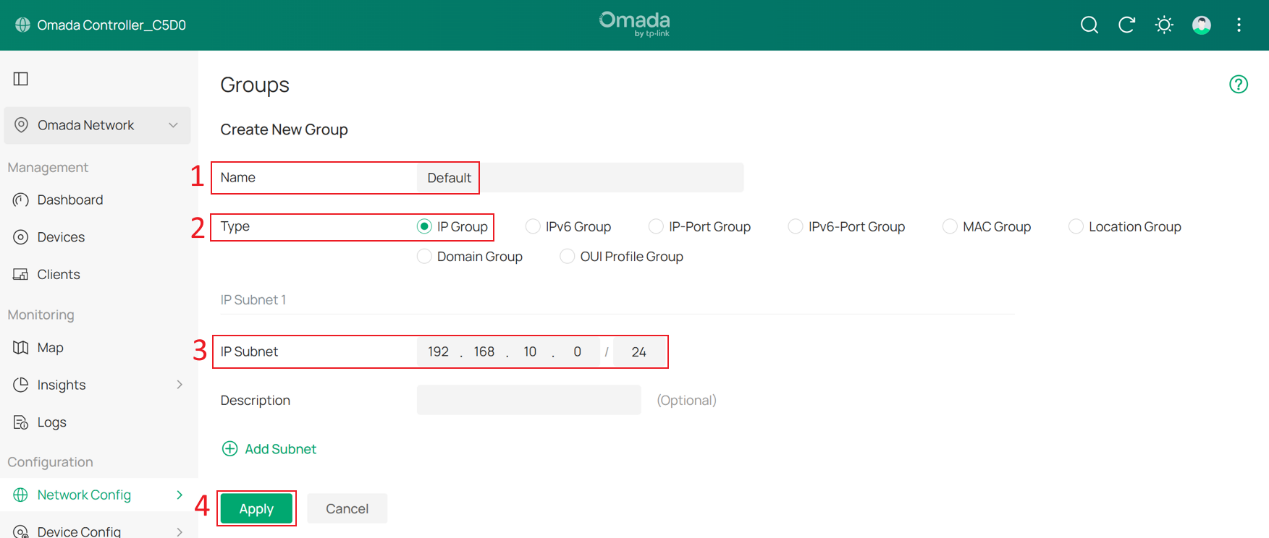

Vá em Network Config > Profile > Groups e clique em +Create New Group.

Crie um Grupo de IP para cada sub-rede. Neste exemplo, há cinco sub-redes: Default, Client, SW MGMT, AP MGMT e Core MGMT.

Insira um nome para o grupo, defina o Type como IP Group e insira o endereço de rede de cada sub-rede em IP Subnet. Por exemplo, a sub-rede IP do grupo Default é 192.168.10.0/24. Clique em Apply para salvar.

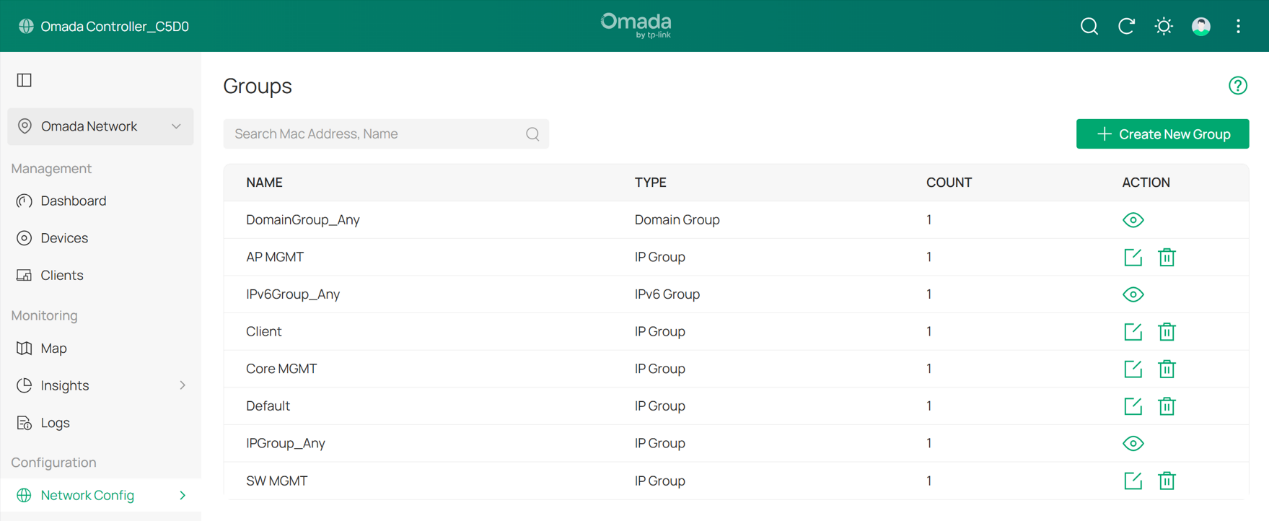

O resultado deve aparecer como mostrado abaixo:

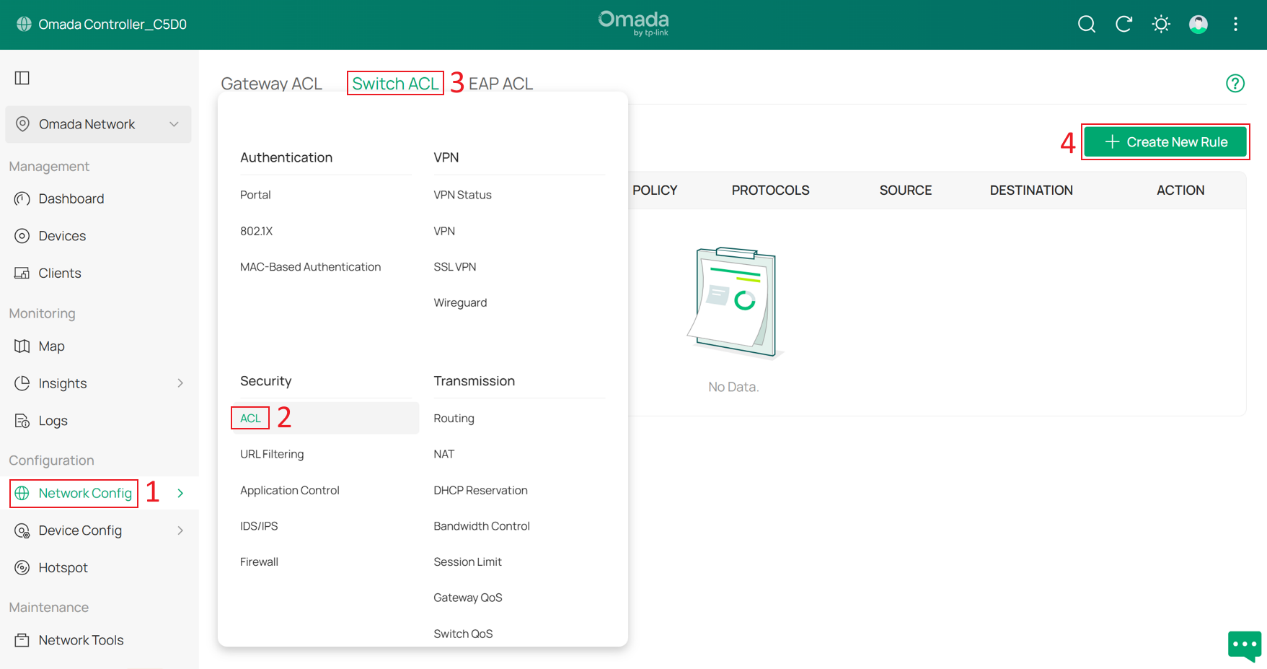

Em seguida, vá em Network Config > Security > ACL > Switch ACL e clique em +Create New Rule para criar uma nova regra de ACL.

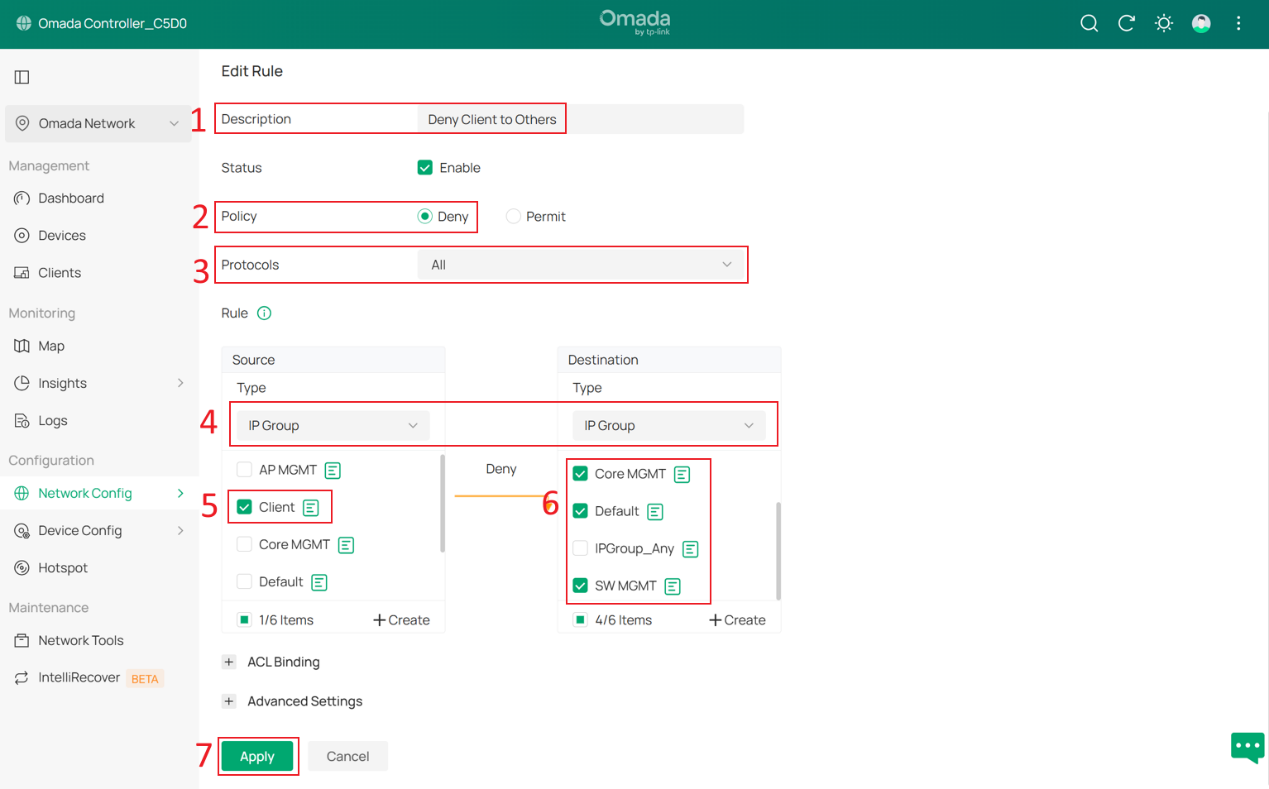

Insira um nome para a regra na Description, selecione Deny para Policy e escolha All para Protocol. Para ambos, Source (Origem) e Destination (Destino), defina o tipo como IP Group. Selecione o grupo Client como Source, e selecione todos os outros grupos de gerenciamento como Destination. Clique em Create para aplicar a regra.

Com esta regra de ACL ativa, quando os dispositivos clientes se conectarem e obtiverem IPs da sub-rede 192.168.20.0/24, eles não conseguirão acessar o Controlador Omada ou outros dispositivos de rede, aumentando a segurança geral.

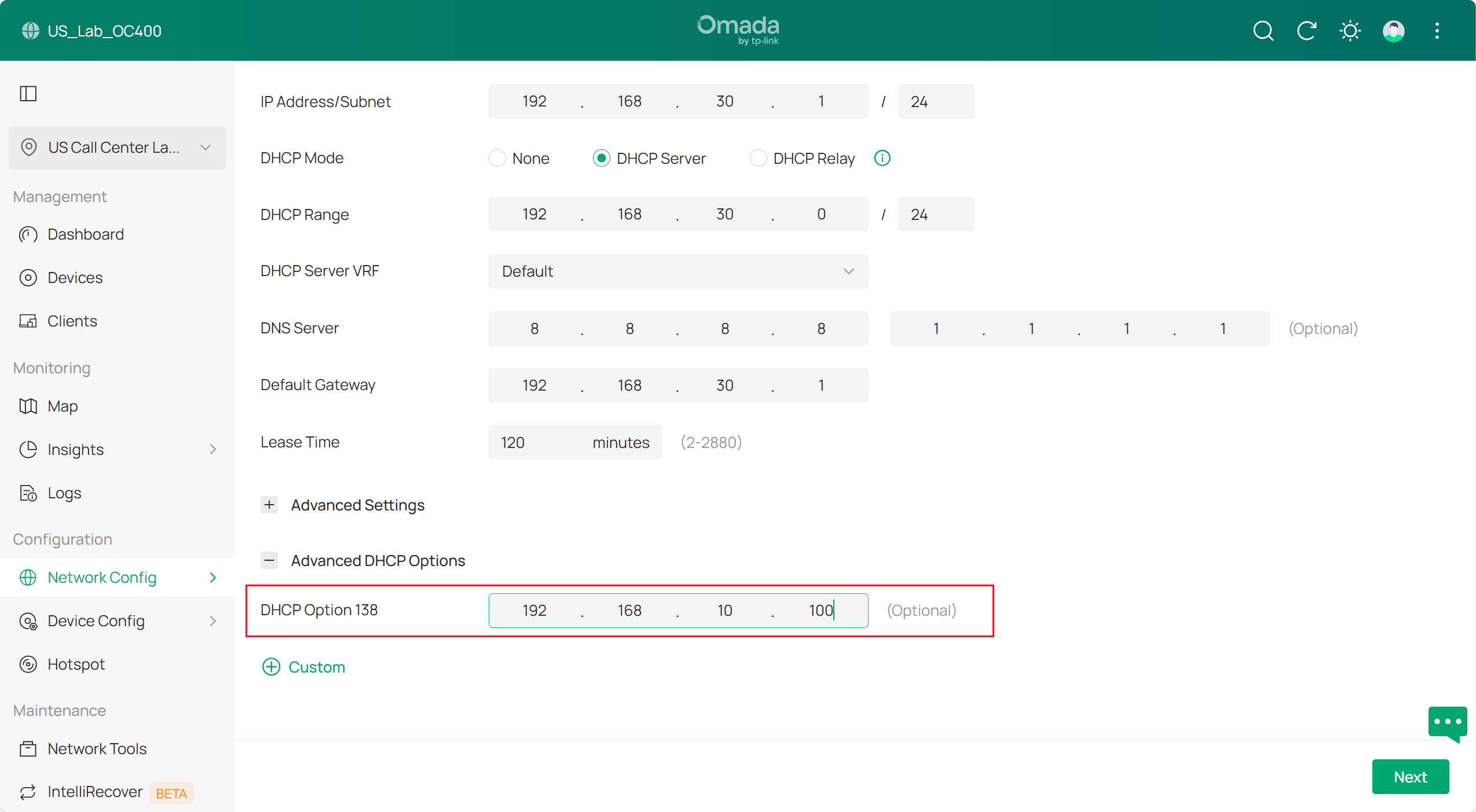

Step 10. Configure a Opção DHCP 138 em todos os Servidores DHCP.

A Opção DHCP 138 é usada para informar aos dispositivos o endereço IP do Controlador durante o processo DHCP. Esta configuração é necessária porque, eventualmente, nem todos os dispositivos de rede estarão na mesma VLAN; eles precisam da Opção 138 para descobrir o Controlador e serem adotados.

Neste exemplo, a DHCP Option 138 é definida como 192.168.10.100, e o Controlador receberá este endereço IP em etapas posteriores.

O resultado final deve ser algo como isto:

Verificação

Após esta configuração, o gateway, switches e APs estarão em diferentes Redes de gerenciamento.

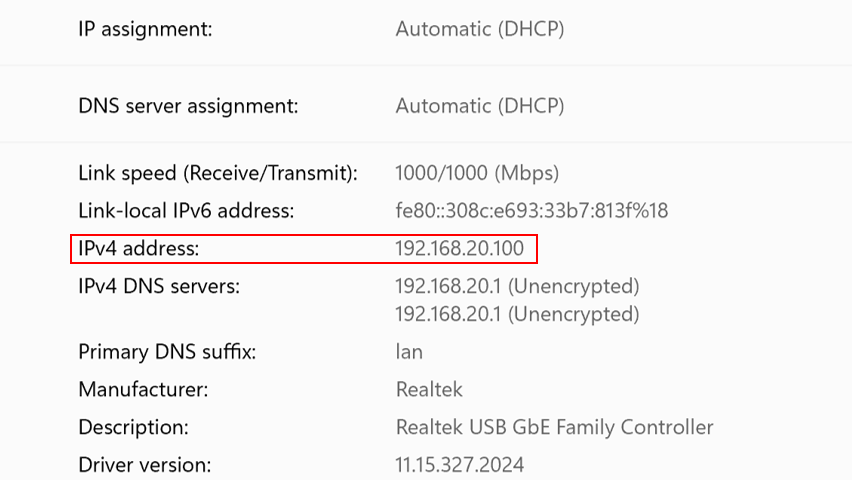

O PC cabeado conectado ao switch está obtendo o endereço IP da VLAN de clientes 192.168.20.0/24 :

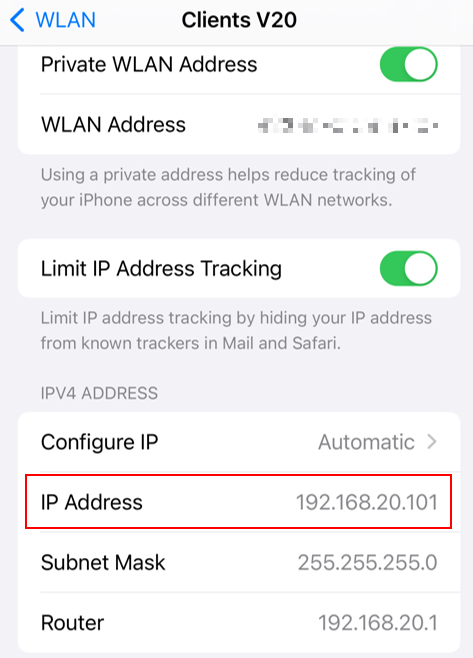

O telefone conectado via Wi-Fi está obtendo o endereço IP da VLAN de clientes 192.168.20.0/24:

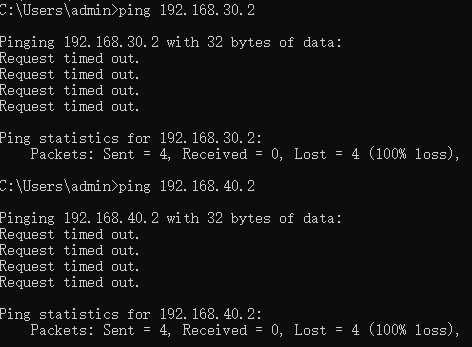

O cliente não consegue acessar os dispositivos gerenciados da rede:

Conclusão

Até aqui, apresentamos como configurar uma nova rede e usar diferentes redes VLAN para gerenciar gateways, switches e APs, além de conectar clientes em uma VLAN específica e isolá-los dos dispositivos de infraestrutura.

Para conhecer mais detalhes de cada função e configuração, visite o Centro de Downloads para baixar o manual do seu produto.